2017-2018-2 《网络攻防》第六周作业

一. kali视频学习#

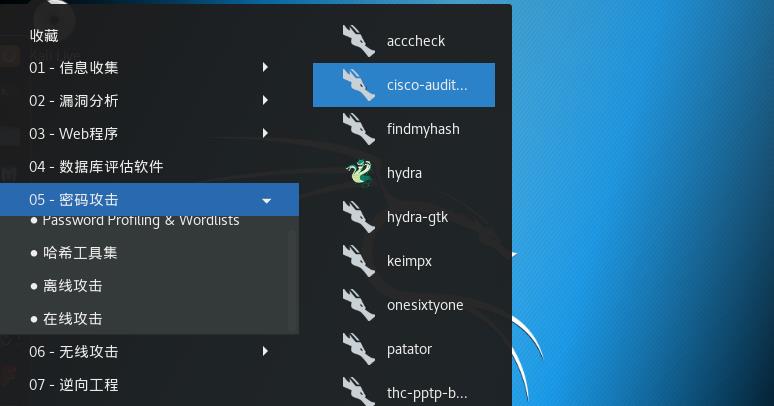

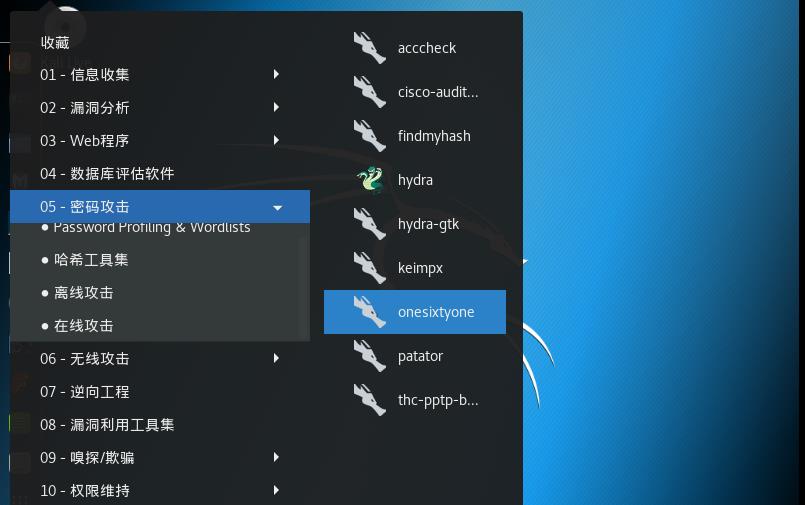

密码攻击之在线攻击工具##

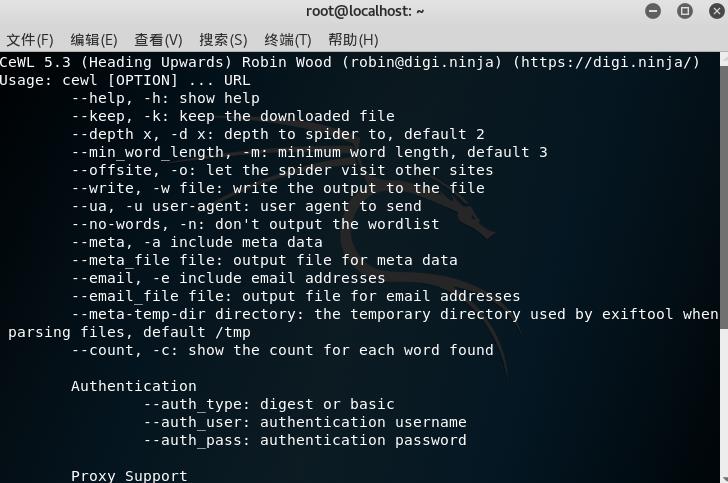

1. Crew###

2. CAT###

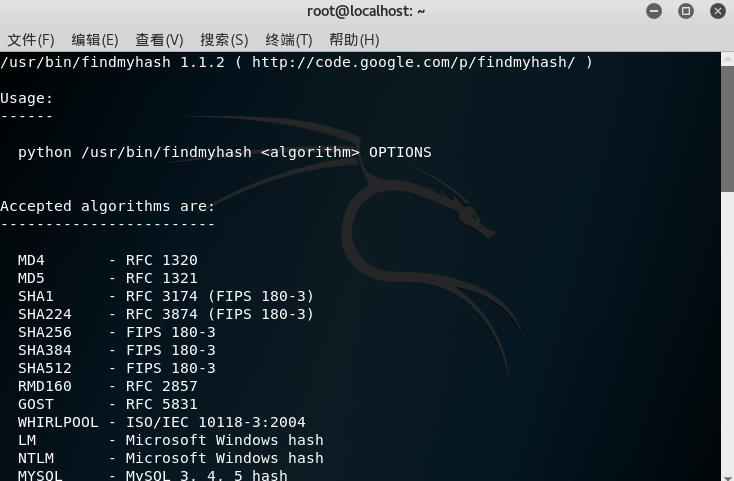

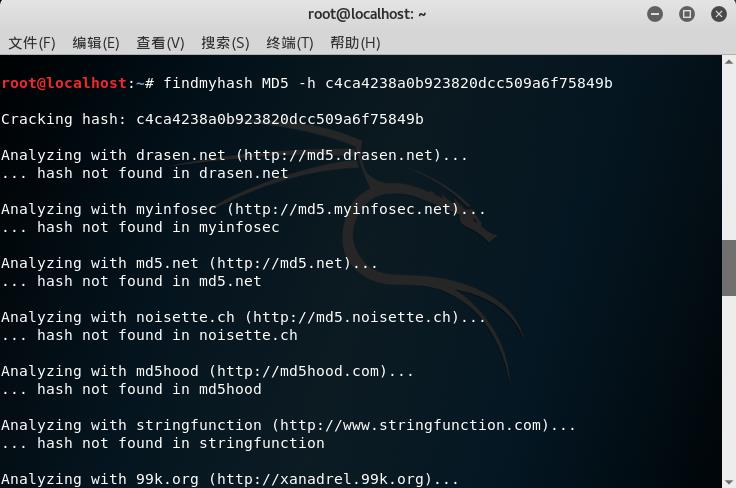

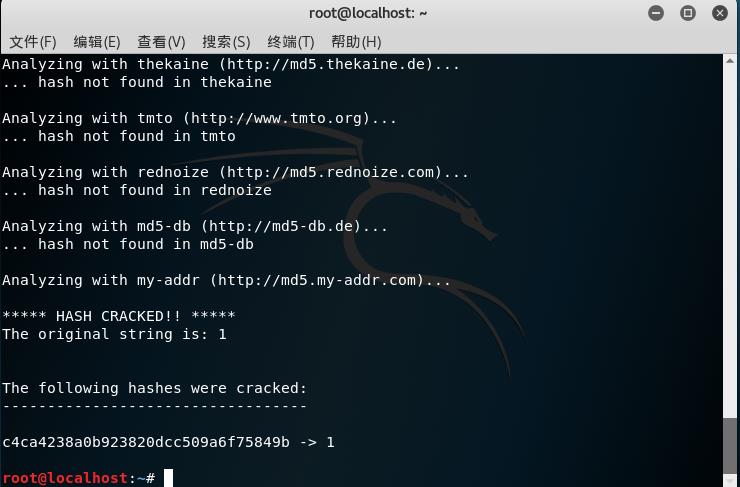

3. findmyhash###

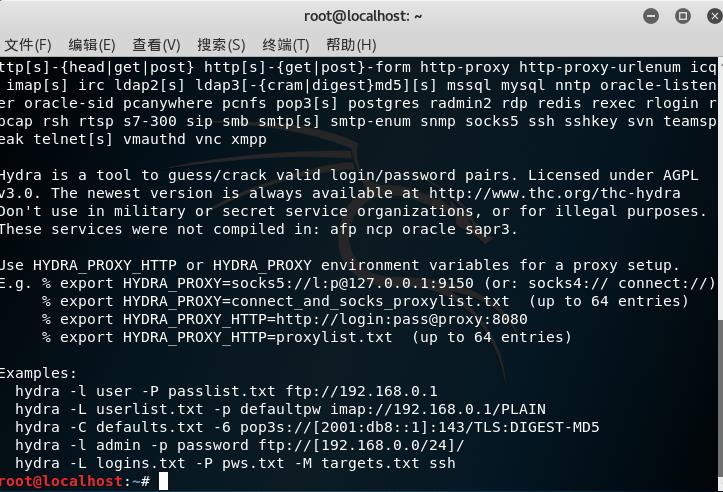

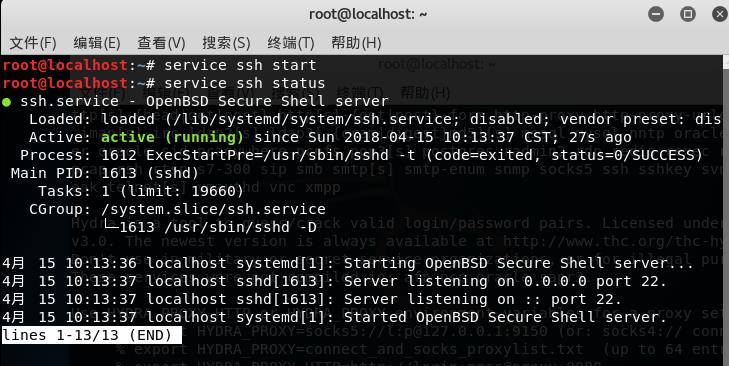

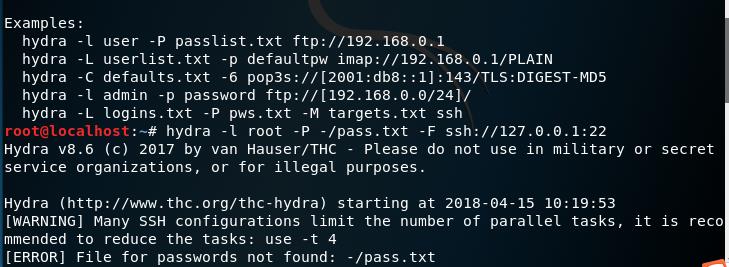

4. hydra###

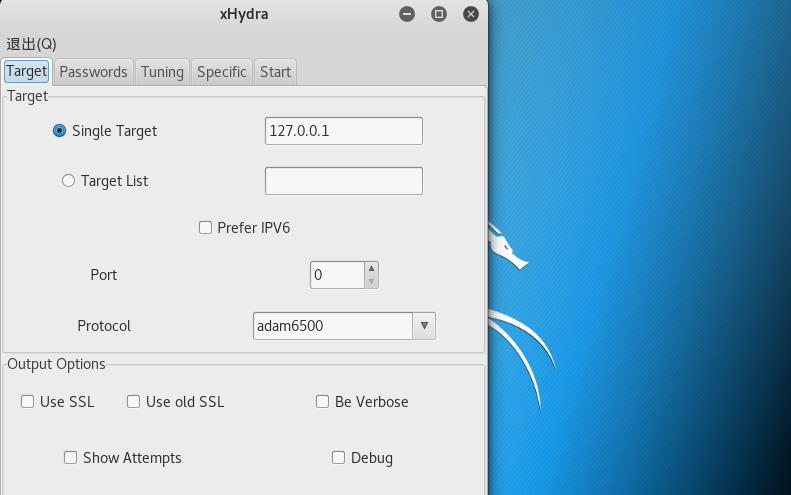

5. hydra-gtk###

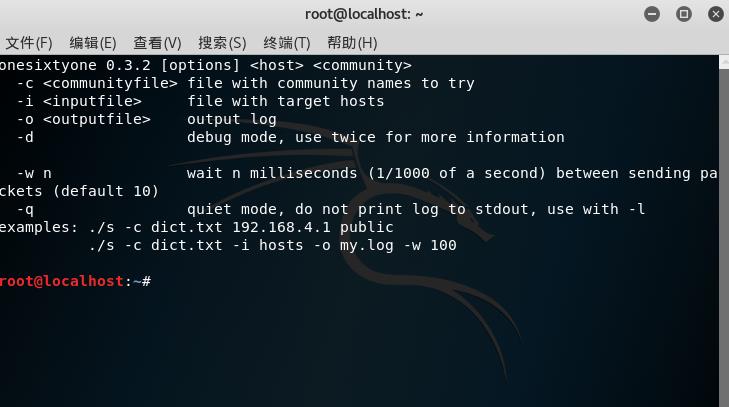

6. Onesixtyone###

7. patator###

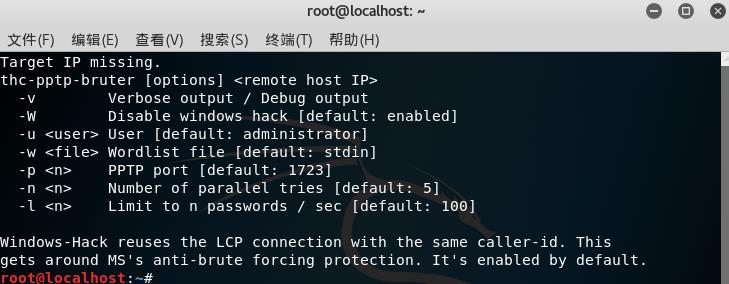

8.THC-PPTP-Bruter###

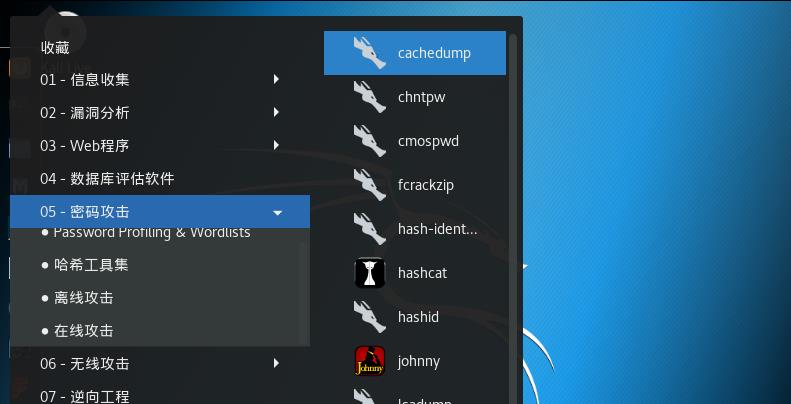

密码攻击之离线攻击##

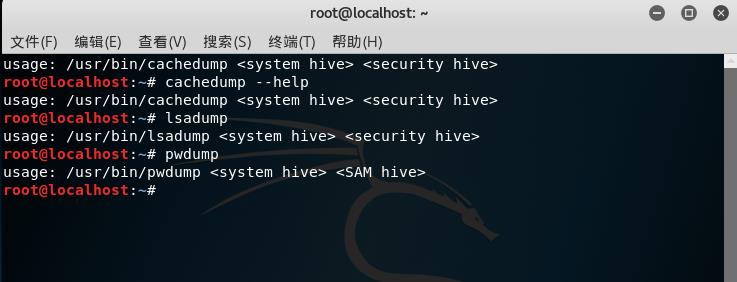

1. cachedump###

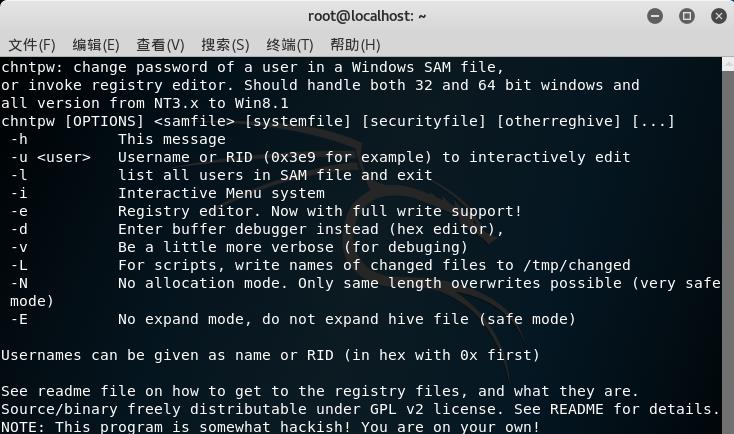

2. chntpw###

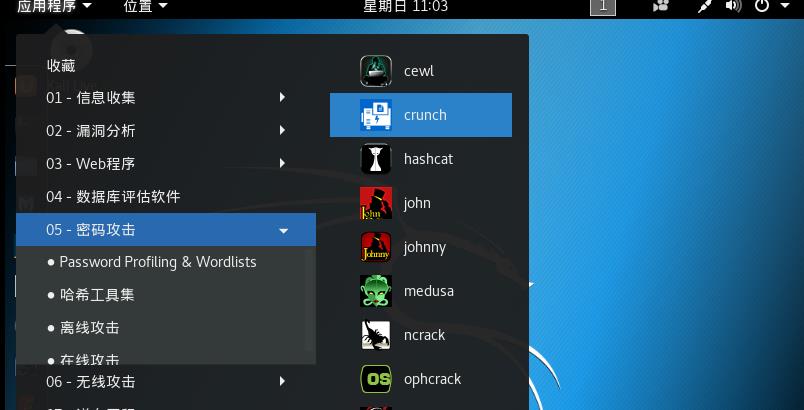

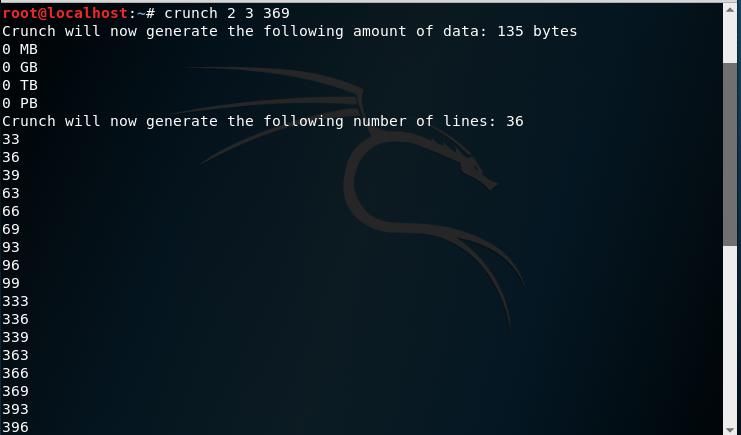

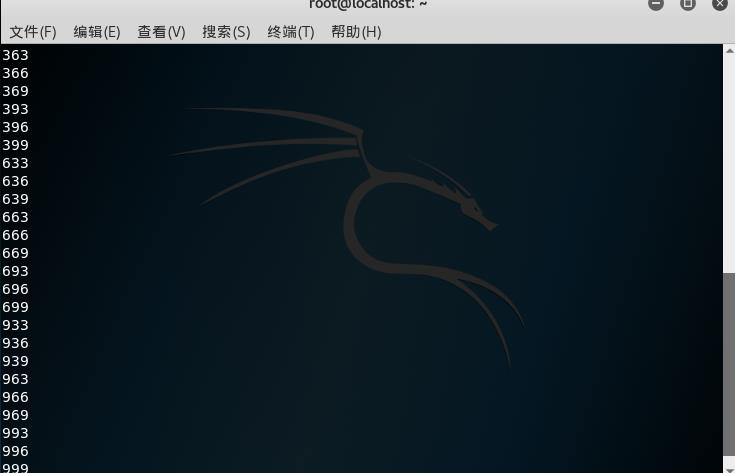

3.crunch###

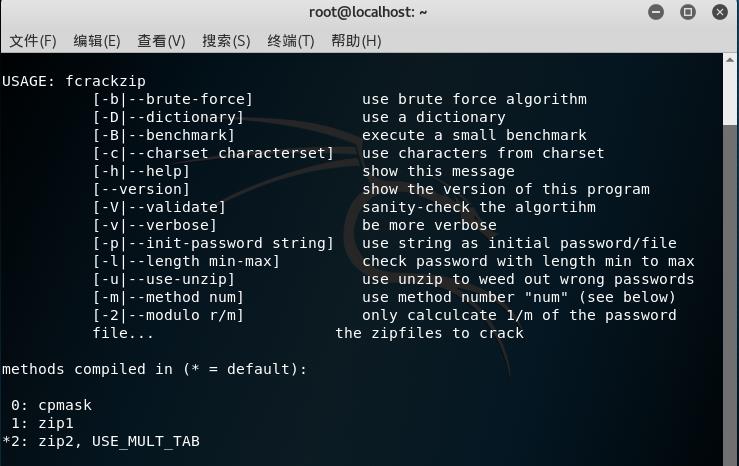

3. fcrackzip###

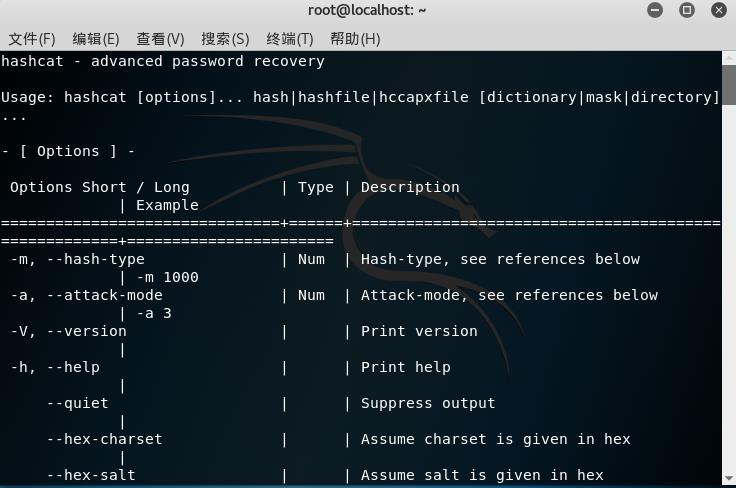

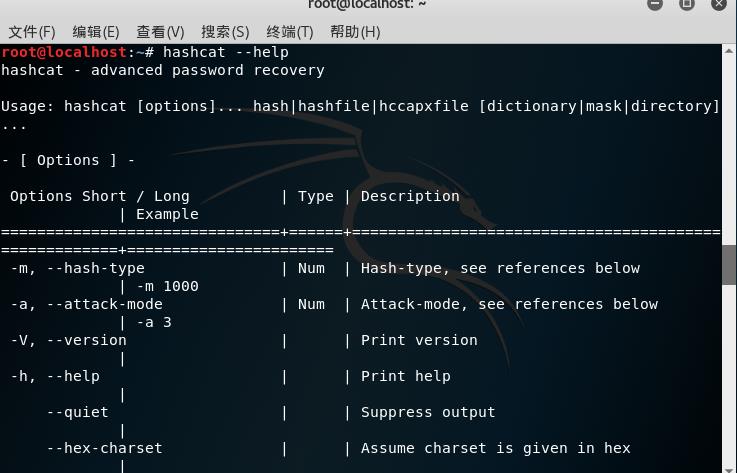

4. Hashcat###

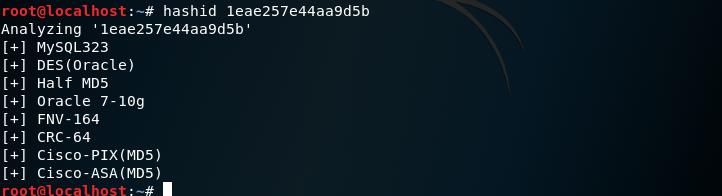

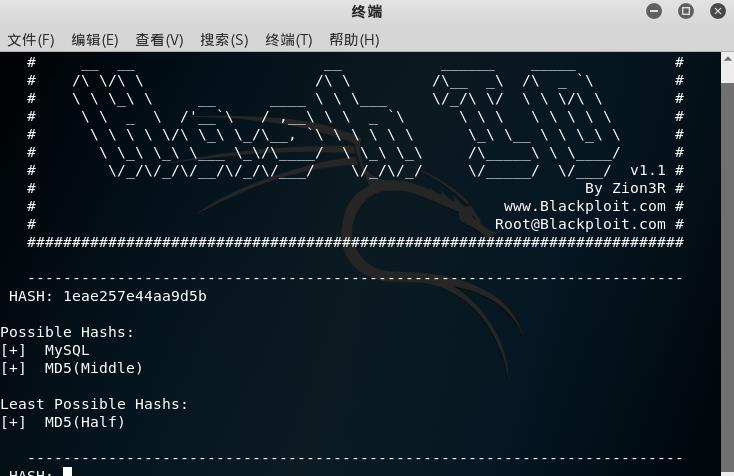

5. Hashid###

6. Hashid identify###

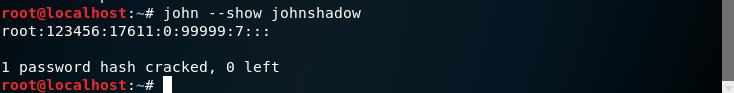

7. John the ripper###

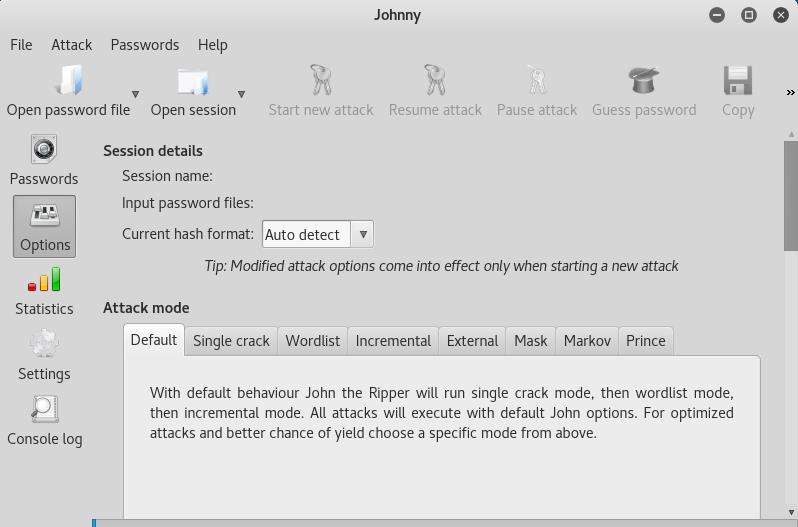

8.Johnny###

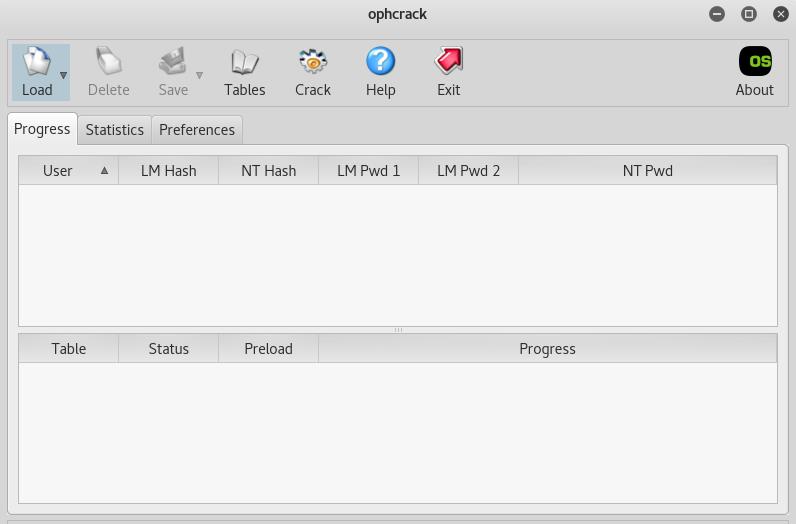

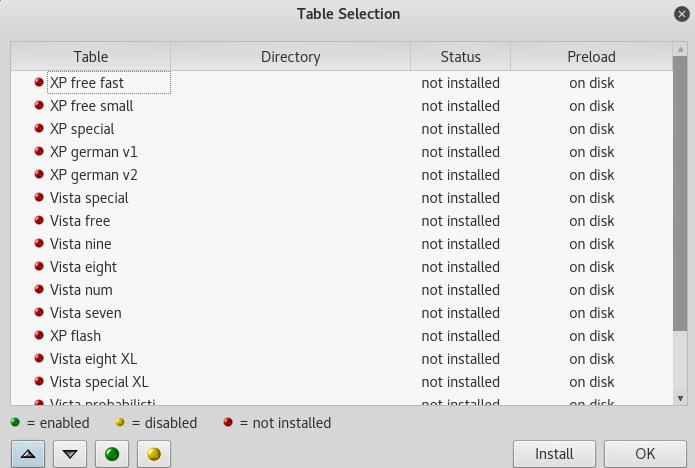

9. Ophcrack-cli###

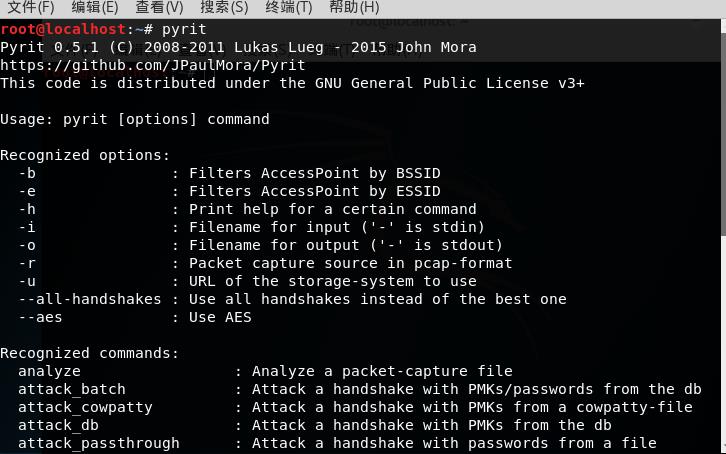

10. pyrit###

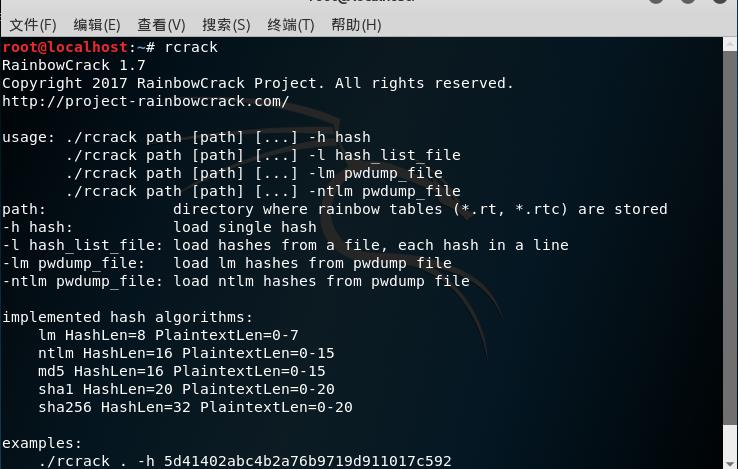

11.Rcrack###

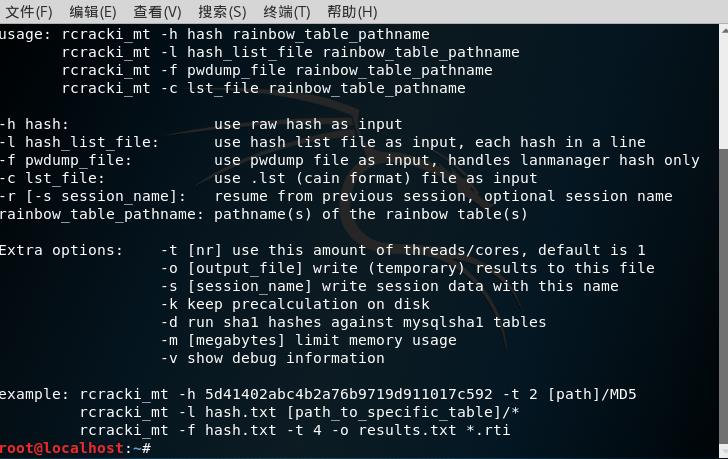

11. Rcracki_mt###

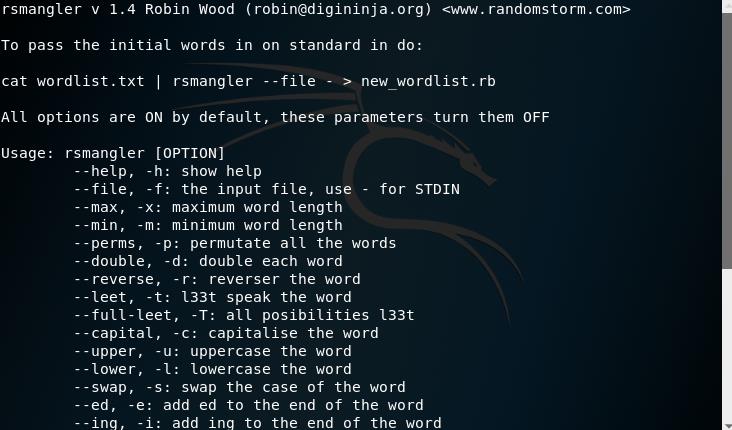

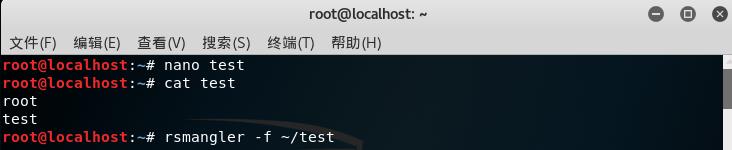

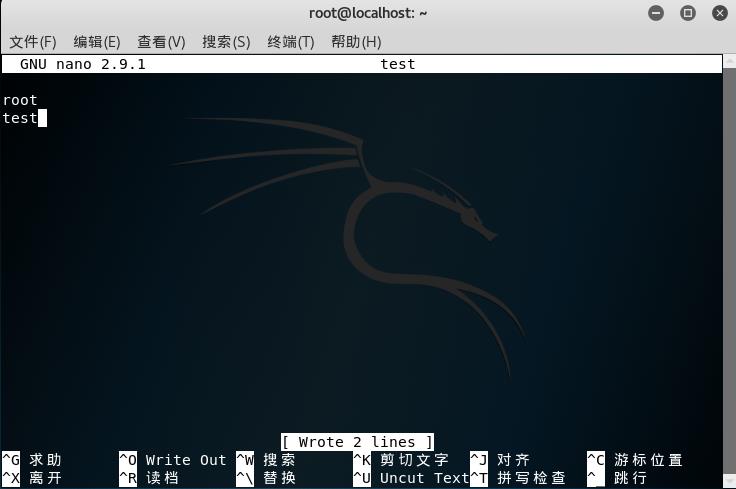

12. Rsmangler###

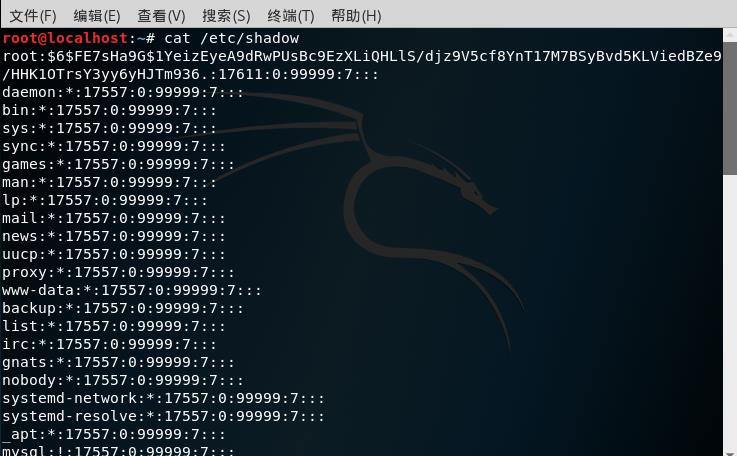

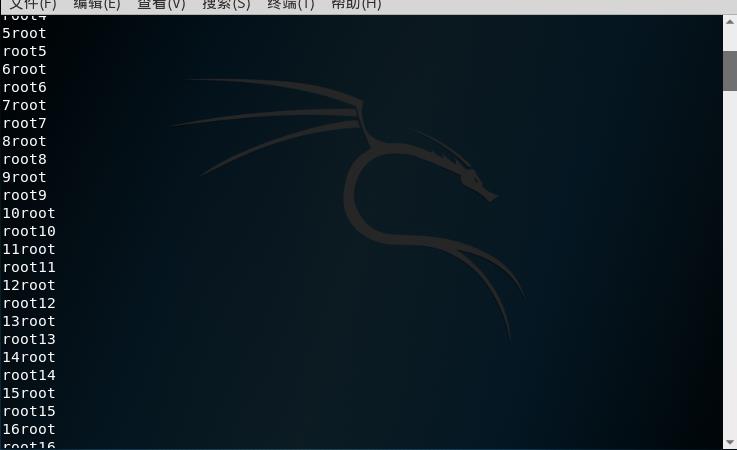

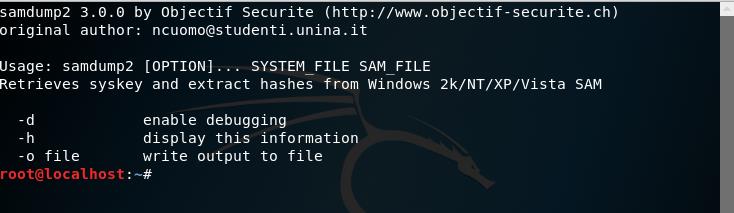

13. Samdump2###

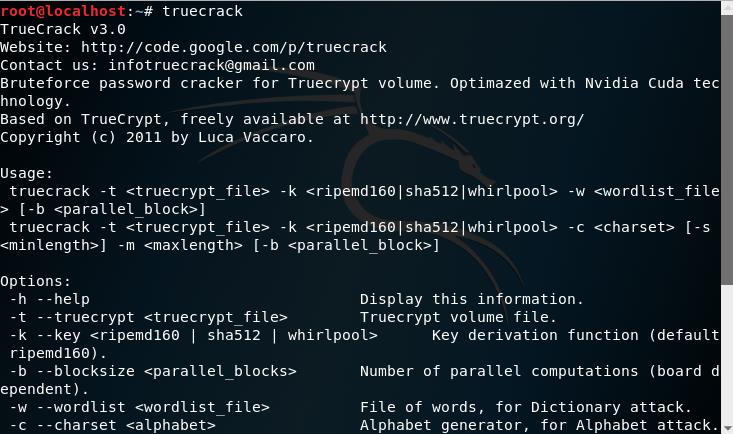

14. truecrack###

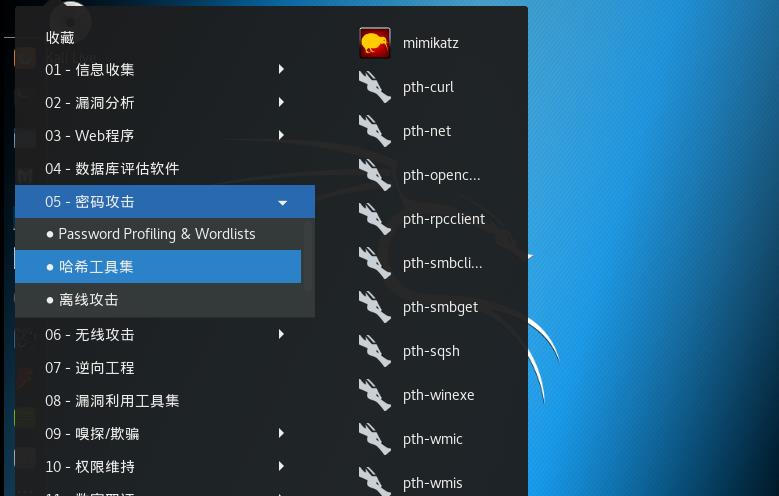

密码攻击之哈希传递##

1. passing the hash###

无线安全分析工具##

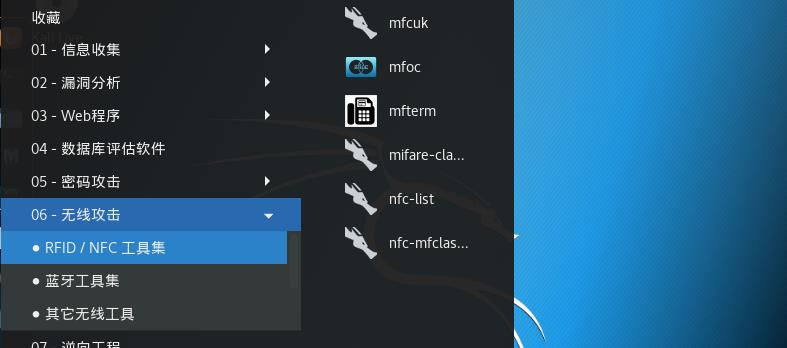

1. RFID/NFC工具###

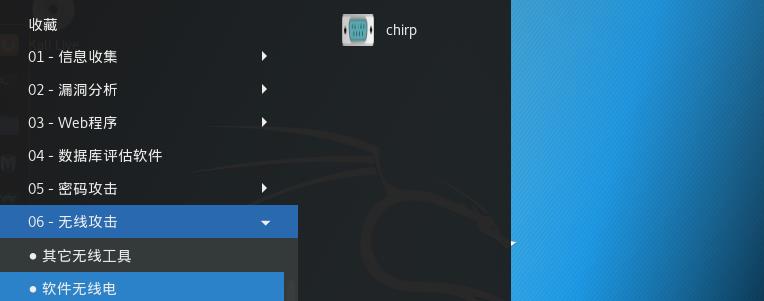

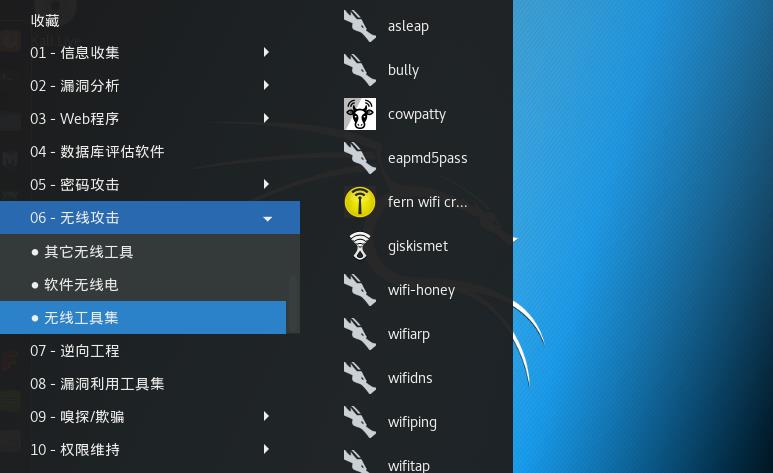

2. 软件无线电###

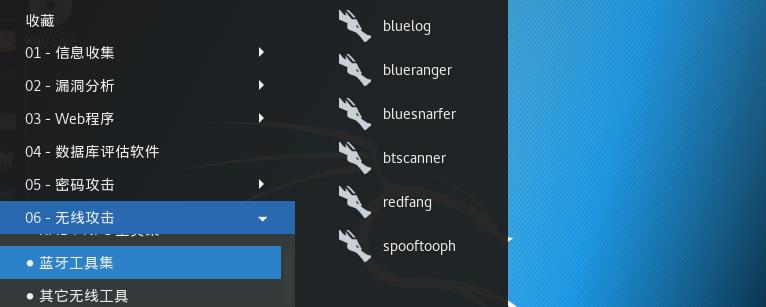

3. 蓝牙工具集###

4. 无线工具集###

二. 《网络攻击与防范》第五六章学习总结#

第五章——TCP/IP网络协议攻击##

TCP/IP网络协议栈攻击概述###

网络安全属性与攻击模式

网络安全属性:机密性,完整性,可用性,真实性,不可抵赖性

网络攻击基本模式:

截获

篡改

中断

伪造

TCP/IP网络协议栈安全缺陷与攻击技术###

网络接口层,互联层,传输层,应用层(P141表格5-1)

原始报文伪造技术及工具###

Netwox:强大且易用的开源工具包,可以创建任意的TCP/UDP/IP数据报文

Netwag:GUI界面,发送伪造的欺骗数据包。

网络层协议攻击##

IP源地址欺骗###

IP源地址欺骗原理

IP源地址欺骗技术的应用场景

利用Netwox进行IP源地址欺骗

IP源地址欺骗的防范措施

ARP欺骗###

ARP协议工作原理

ARP欺骗攻击技术原理

ARP欺骗技术的应用场景

ICMP路由重定向攻击###

ICMP路由重定向机制原理

ICMP路由重定向攻击技术

利用Netwox进行ICMP路由重定向攻击

传输层协议攻击##

TCP RST攻击###

TCP会话劫持攻击###

TCP会话劫持攻击原理

TCP会话劫持攻击技术过程

TCP会话劫持攻击防范措施

TCP SYN Flood拒绝服务攻击###

SYN Flood攻击原理

利用Netwox进行TCP SYN Flood攻击

SYN Flood攻击防范措施

UDP Flood拒绝服务攻击###

第六章——网络安全防范技术##

安全模型###

网络安全防范技术与系统###

防火墙技术概述###

防火墙的功能

防火墙的不足

防火墙技术和产品###

包过滤技术

基于状态检测的包过滤技术

代理技术

防火墙产品

防火墙部署方法

Linux开源防火墙:netfilter/iptables###

其他网络防御技术###

vpn

内网安全管理

内容安全管理SCM

统一威胁管理

网络检测技术与系统###

入侵检测技术概述###

入侵检测技术基本概念与发展过程

入侵检测技术评估指标

入侵检测技术

入侵检测系统的分类与部署

入侵防御系统IPS

开源网络入侵检测系统:Snort###

Snort基本介绍

Snort的特性与基本架构

Snort的实现机理

Snort的安装与使用

浙公网安备 33010602011771号

浙公网安备 33010602011771号