Exp6 信息搜集与漏洞扫描 20154308张珊珊

一、基础知识回答

-

哪些组织负责DNS,IP的管理。

- 互联网名称与数字地址分配机构,简称ICANN机构,决定了域名和IP地址的分配,ICANN是为承担域名系统管理,IP地址分配,协议参数配置,以及主服务器系统管理等职能而设立的非盈利机构。

- ICANN负责协调管理DNS各技术要素以确保普遍可解析性,使所有的互联网用户都能够找到有效的地址。

- 在ICANN下有三个支持机构,其中地址支持组织(ASO)负责IP地址系统的管理;域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理。

-

什么是3R信息。

- 注册局Registry,注册商Registrar,注册人Registrant

-

评价下扫描结果的准确性。

- openvas漏洞扫描,给出了很多详细信息;对ip地址的查询也很准方法也很多;搜索引擎查询技术让我看到了生活中天天用的百度居然可以玩的这么花

- 只是在扫描目标主机的操作系统信息时有点不太能让人信服,或者是我没看懂信息?

二、实验过程

2.1 whois查询

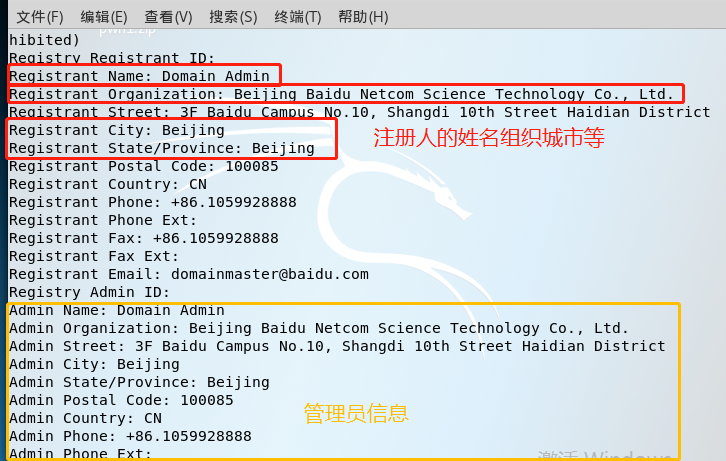

whois域名注册信息查询- 以

whois baidu.com为例,可以看到3R信息,例如注册人的信息、管理员的信息、注册局命名域id等等

![]()

![]()

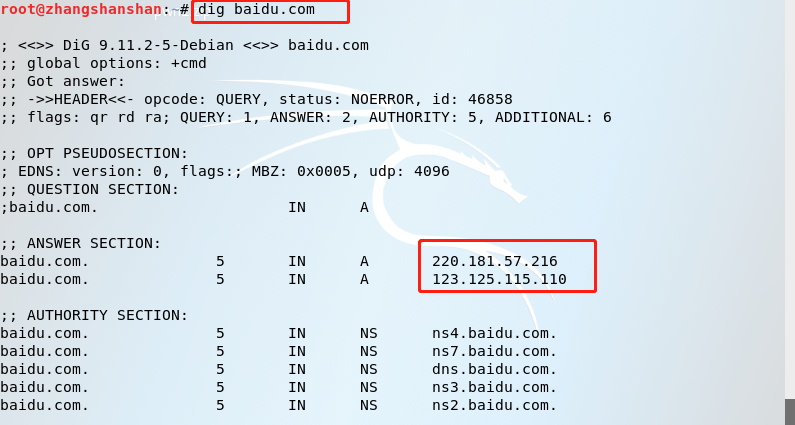

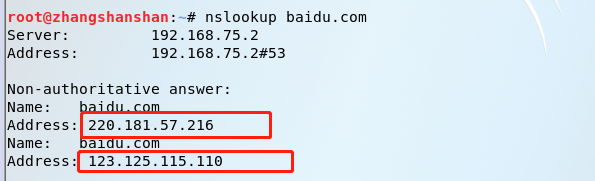

2.2 dig和nslookup

在进行DNS拨测时,我们常用的命令为nslookup和dig工具进行拨测

- nslookup 是windows上默认自带的DNS拨测工具,nslookup domain-name server-address,

当没有指定server-address时,nslookup工具会读系统网络配置的TCP/IP属性中配置的DNS服务器的地址。 - dig 是Linux默认自带的DNS拨测工具,dig @server-address domain-name,当没有指定server-address时,dig工具会到系统的/etc/resolv.conf中读取系统配置的DNS服务器地址。

dig baidu.com可以得到两个有用的ip

nslookup baidu.com可以得到同样的两个ip

下面就以220.181.57.126为例来介绍一下查询ip的一些方法

- 有很多网站有这个功能,譬如百度,譬如http://ip.chinaz.com

![]()

- www.maxmind.com 这个可以看到ip地址的经纬度

![]()

搜一下这个经纬度

![]()

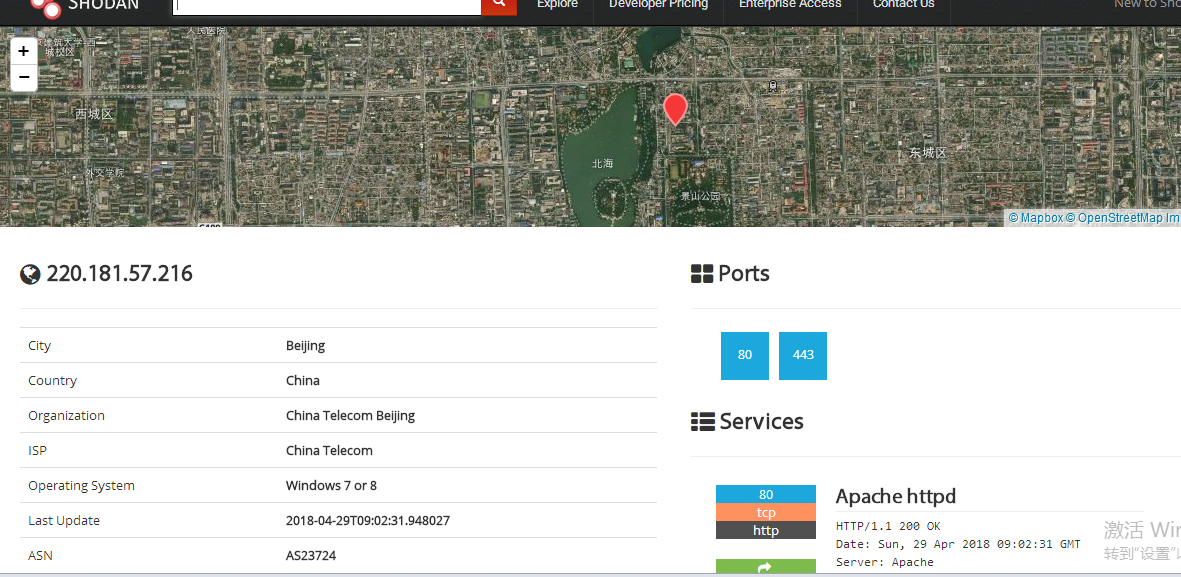

- shodan搜索引擎 https://www.shodan.io/ 可以进行反域名查询,可以搜索到该IP的地理位置、服务占用端口号,以及提供的服务类型

![]()

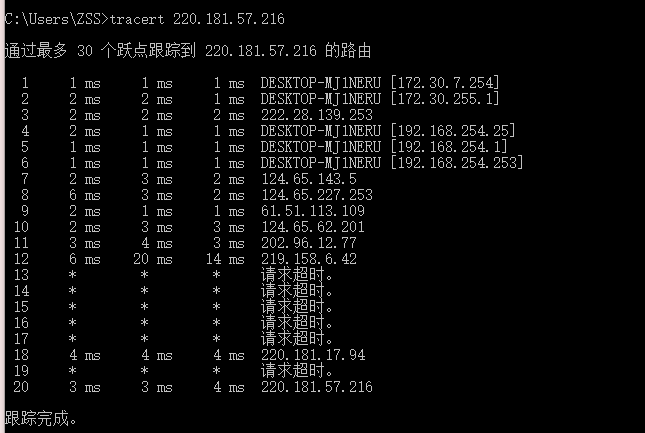

2.3 tracert路由探测

traceroute 220.181.57.216 还是刚刚那个ip

kali超时,可能是因为net模式

于是就在windows上试一下 tracert 220.181.57.216

可以看到路由转发途径

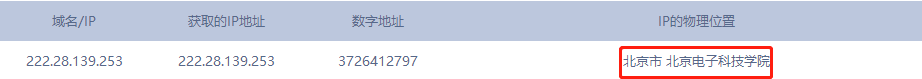

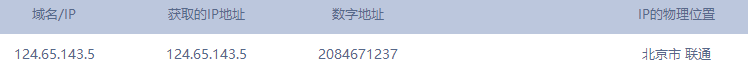

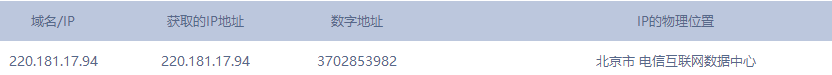

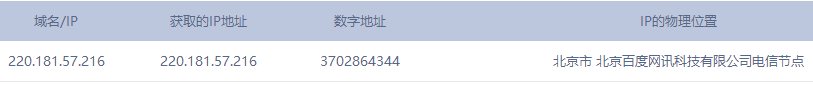

查一下部分ip

两个172的可能是本地的网关?win的ip就是172的

然后转发到我们学校的路由器了吧

接下来是192的几个ip是显示的是本地网络,不太明白,但是我的kali的ip是192的

然后到了北京市的联通

又到了北京市的电信互联网数据中心

最后到达目的地

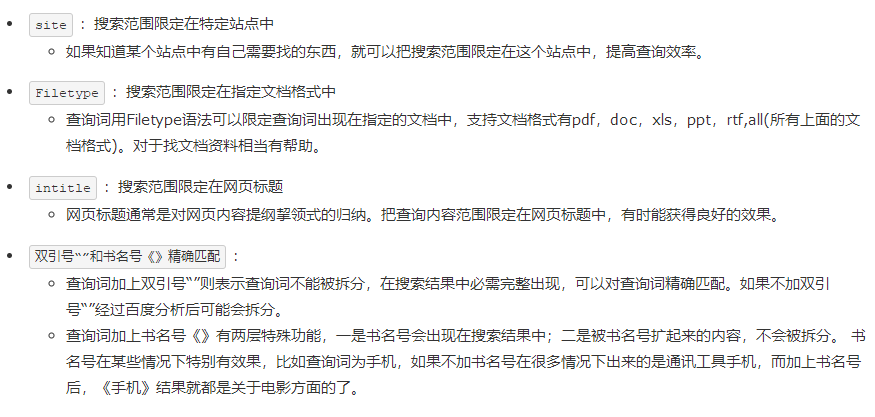

2.4 搜索引擎查询技术

参照别人的博客

filetype:xls 学号 site:edu.cn搜索起来确实很方便

2.5 nmap的使用

-

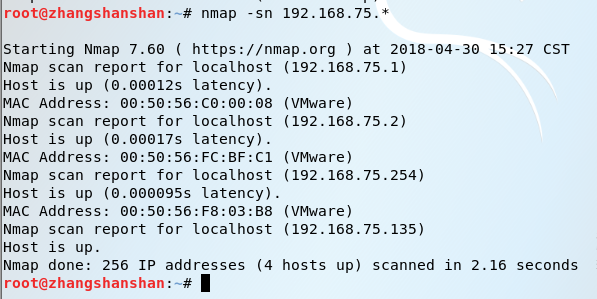

扫描主机某一网段内的存活主机

namp -sn 192.168.75.*

![]()

有四台存活主机,其中有我正在运行的虚拟机192.168.75.2 -

tcp端口扫描

nmap -sS 172.30.3.169

![]()

- mysql关系型数据库???多久没用过这个了,怎么会打开?

- ISS RealSecure是一种实时监控软件

- RPC(远程过程调用)服务……

-

udp端口扫描

nmap -sU 172.30.3.169

![]()

-

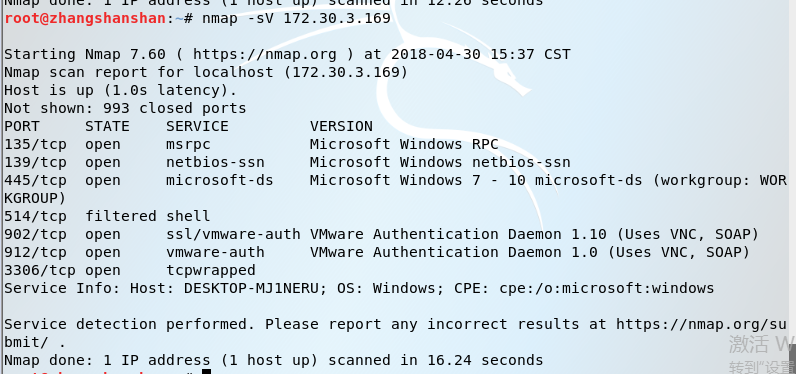

检测目标主机服务的版本信息

nmap -sV 172.30.3.169

![]()

-

检测目标主机操作系统信息

nmap -O 172.30.3.169

![]()

得到的信息是说我的电脑是xp或者win7的?但是也不是啊

2.6 Openvas漏洞扫描

- Openvas是开放式漏洞评估系统,也可以说它是一个包含着相关工具的网络扫描器。

- 其核心部件是一个服务器,包括一套网络漏洞测试程序,可以检测远程系统和应用程序中的安全问题。

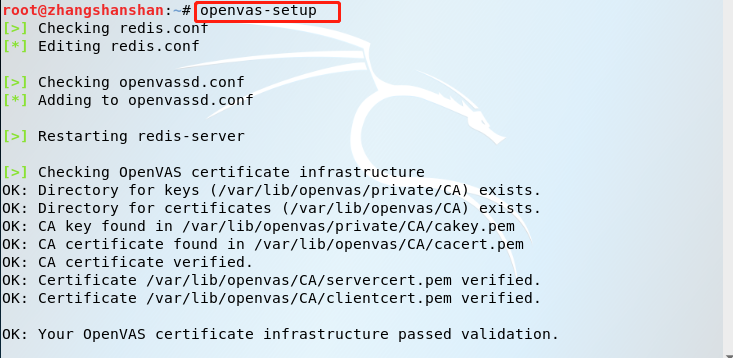

openvas-setup安装openvas(百般尝试没有结果之后用了别人的虚拟机)

使用openvas-start开启服务,会自动弹出浏览器主页https://127.0.0.1:9392

设置用户名admin和密码admin

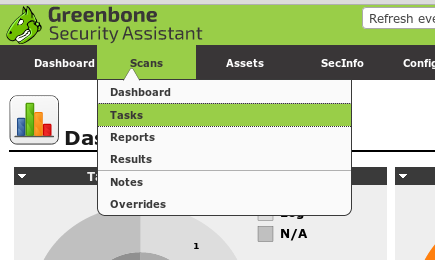

在菜单栏选择Tasks:

进入后点击Task Wizard新建一个任务向导,在栏里输入待扫描主机的IP地址,并单击Start Scans确认,开始扫描。

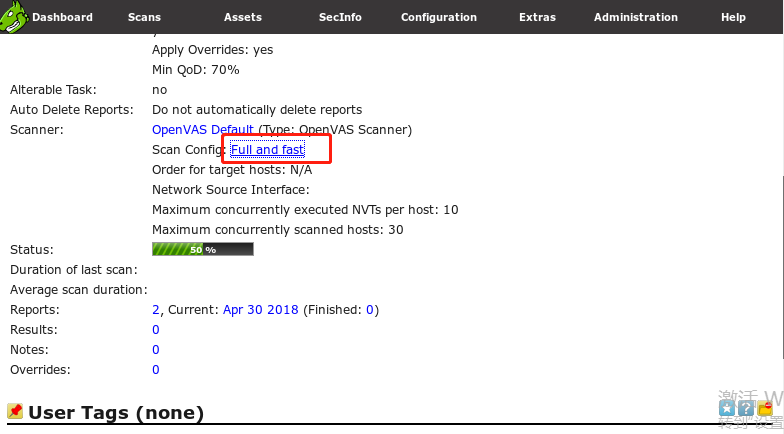

等了两个多小时才完成了一半,就没等了,看了一些已经扫描出来的漏洞

譬如说这个RPC,很眼熟,之前就有一个开放的135端口上在运行的服务就是msrpc,之前百度的说是远程过程调用服务

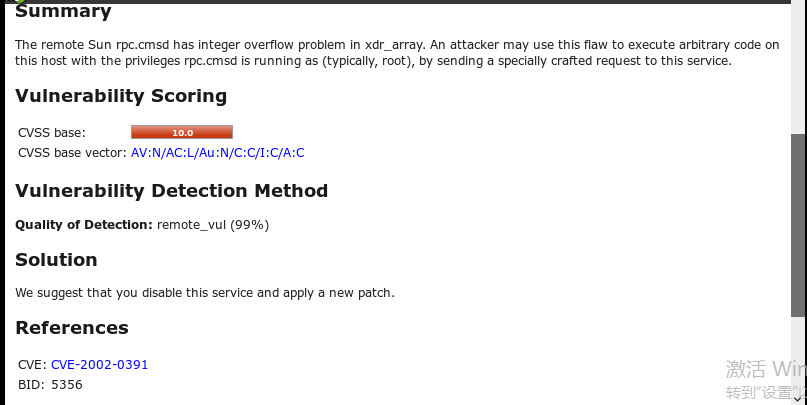

找一个及其严重的看一下

从summary里面可以大概知道,这个远程的rpc.cmsd在xdr_array中存在整数溢出问题。攻击者可能会使用此漏洞在在主机上执行任意代码,并且具有前提条件以root身份运行,方法是向此服务发送特制的请求……是会通过这个服务远程操控主机?和之前做的实验好像有点像?

看一下解决方案:关掉这个服务然后安装一个新的补丁。这么简单的么。描述的还是挺详细的。

反正这个rpc是成功的引起了我的注意,还有135端口,看别人的博客上好像也有些135端口上运行的服务也是漏洞,后面可以再研究研究。

三、实验总结

实验操作还是蛮简单的,也知道了不少查ip的方法,还有对nmap的更详细的了解,最后的openvas漏洞扫描也是很有趣,虽然看不太懂,但是能知道一点点东西,实验之后还需要再挖掘。

浙公网安备 33010602011771号

浙公网安备 33010602011771号