20145221高其_恶意代码分析

20145221高其_恶意代码分析

恶意代码

概述

- 恶意代码是指故意编制或设置的、对网络或系统会产生威胁或潜在威胁的计算机代码。最常见的恶意代码有计算机病毒(简称病毒)、特洛伊木马(简称木马)、计算机蠕虫(简称蠕虫)、后门、逻辑炸弹等。

- 特征:

- 恶意的目的,获取靶机权限、用户隐私等

- 本身是计算机程序,可以执行,并作用于靶机

- 通过执行发生作用,一般来说不运行是没问题的

恶意代码分析

- 在大多数情况下,进行恶意代码分析时,我们将只有恶意代码的可执行文件本身,而这些文件并不是我们人类可读的。为了了解这些文件的意义,你需要使用各种工具和技巧,而每种只能揭露出少量的信息。所以在实战中,我们要综合使用各种工具,才能看到一个全貌。

- 恶意代码分析有两类基本方法:

- 静态分析:在没有运行恶意代码时对其进行分析的技术

- 动态分析:相比较静态分析而言,则需要运行恶意代码,通过其产生的行为,如对计算机中注册表、文件的更改,网络的连接等动态数据进行分析,从而确定其具体行为

恶意代码

- 本次实验分析的对象是《20145221高其_后门原理与实践》中的

5221.exe

恶意代码分析之静态分析

概述

- 静态分析技术,可以确认一个文件是否是恶意的,提供有关其功能的信息,可以通过一些PE工具箱(PEview,dependency walker,Resource Hacker,PE explorer等)分析其函数链接库、壳的情况、特征库比对等操作,通过这些工具可以快速分析代码的性质,但是针对较为复杂的恶意代码时很大程度上是无效的;

- 这就需要更为高级的应用技术了,最典型的方法就是逆向工程,通过将可执行文件装载到反汇编器中,查看程序指令,观察恶意代码到底做了什么。因为这些指令是被CPU执行的,所以通过反汇编可以告诉我们程序具体做了什么,该方法虽然非常高效实用,但是需要综合掌握C语言、汇编、代码结构以及windows操作系统等知识,上手略微困难。

静态分析之特征库比对

-

该内容在前几篇博客中都有提到,特征库比对是一种静态分析技术,通过对代码与特征库中的特征码进行比对,判断这个文件是否是为恶意代码,如果是则进一步联系到病毒库中对该病毒的描述,从而确认其行为,达到分析的目的

-

通过VirSCAN.org平台进行分析如下:

-

![]()

-

点击“文件行为分析”,可以详细地察看是否有敏感行为,可以发现该文件会有网络连接的行为,自行删除注册表键值的行为

-

![]()

静态分析之PE套件使用

- 这一部分内容在《计算机病毒》课中庞老师做过简单的讲解,应用到对恶意代码的分析再合适不过了,这也就是学科之间的联系吧~

PE explorer

-

在虚拟机下通过

PE explorer打开文件5221.exe,可以查看PE文件编译的一些基本信息,导入导出表等 -

如下图,可以看到该文件的编译时间、链接器等基本信息

-

如下图,我们点击“导入表”,可以查看该文件依赖的dll库

-

![]()

-

WSOCK32.dll和WS2_32.dll,是用来创建套接字的dll库,显然,如果这个程序所介绍的功能中不应该有网络连接部分,那么在其动态链接库中还存在这2个库就显得尤为可疑了 -

另外图中所显示的

ADVAPI32.dll库百度可知:是一个高级API应用程序接口服务库的一部分,包含的函数与对象的安全性,注册表的操控以及事件日志有关。 -

敏感了吧,注册表的操控,想想72k的一个小程序还操控注册表,一看就不正经了

-

另外2个不做过多介绍,属于一般程序在win下都会调用的dll库

-

PEiD

-

PEiD是一款著名的查壳工具,其功能强大,几乎可以侦测出所有的壳,其数量已超过470种PE文档的加壳类型和签名。

-

经过上一次(《20145221高其_免杀原理与实践》)的实践学习,知道恶意代码为了掩护伪装自己,另一种常用方式就是加壳,通过加壳来达到不被杀毒引擎特征码察觉的目的

-

所以一般正常的软件是不会为自己加壳的,如果你从网上下载了一个带壳软件,那么你就要小心了,须谨慎使用该软件;接下来就通过PEiD这款工具分析一下

5221.exe看看是否带壳(PS:我将网上提供的PEiD下载到win10虚拟机上发现不能打开文件,所以改用XP虚拟机打开了) -

![]()

-

“什么都没找到 [调试] ”是不是看着挺伤心,这病毒咋没加壳?其实不是这样的,正常的编译话会显示编译器的,既然没找到,说明不能识别该编译器(可能和PEiD版本有关),所以我们点击一下上图中的

Set Info,看看到底是怎样的编译器使它不能识别 -

![]()

-

百度一下UPX不难发现,这就是一个压缩壳工具!所以

5221.exe可能是一款压缩壳病毒

Dependency Walker

-

Dependency Walker是一款

Microsoft Visual C++中提供的非常有用的PE模块依赖性分析工具,可以查看PE模块的导入模块,查看PE模块的导入和导出函数,动态剖析PE模块的模块依赖性,解析C++函数名称 -

总体来说,是一款专门分析函数依赖的工具软件,相比

PE explorer或PE view对dll文件分析更专业,更细致具体,详情如下图 -

我们从中看见了,该可执行文件可以对注册表进行删除操作,这也与VirSCAN.org查杀解雇保持一致。

系统运行监控

TCPView查看恶意代码回连前后情况

- 该工具可以帮我们实时分析正在联网的进程,所以我们可以通过查看每个进程的联网通信状态,初步判断其行为,例如一个程序应该是单机运行的,如果有网络行为,就显得很可疑了

![]()

sysmon工具查看恶意代码回连前后情况

-

在

Sysmon.exe同目录下建立文件:test.txt,并输入老师指导书中给的XML -

管理员身份运行CMD,输入指令:

Sysmon.exe -i test.xml,进行安装 -

输入指令:

Sysmon.exe -c test.xml,进行配置 -

设置好上述,可以进入

Applications and Services Logs/Microsoft/Windows/Sysmon/Operational查看日志,这个过程会很慢,因为有大量日志数据 -

准备好kali,打开木马

5221.exe,查看日志,可以通过搜索功能找到 -

在回连阶段,我找到2个相关的日志记录

-

创建网络连接:

-

![]()

-

创建进程:木马很可能伪装成电脑自带的

explorer.exe进程 -

![]()

-

使用计划任务schtasks

- 使用命令

C:\schtasks /create /TN netstat /sc MINUTE /MO 5 /TR "cmd /c netstat -bn > c:\netstatlog.txt"创建计划任务netstat - 如下图所示:

netstat命令设置计划任务

- 在C盘中创建一个

netstat5221.bat文件- 其中写入代码

date /t >> c:\netstat5221.txt

time /t >> c:\netstat5221.txt

netstat -bn >> c:\netstat5221.txt

-

在任务计划程序中,新建一个触发器

-

新建一个操作,并设置参数:

>> c:\netstat5221.txt -

并设置一个名称,给予最高权限

-

回连后,发现记录了以下回连产生的记录

恶意代码分析之动态分析

概述

- 动态分析技术,是建立在运行代码的基础上的,通过观察恶意代码执行后系统上的行为,例如对系统注册表的分析、文件的分析、网络的连接等行为,进而判断出该代码具体功能,以移除感染。

- 但上述操作进行之前,必须得有一个前提——建立一个安全的环境,能够避免恶意代码对系统带来风险的前提下,研究运行的恶意代码。所以一般可以用虚拟机建立一个目标靶机,在对恶意代码目的不明的情况下,先对靶机进行快照备份,然后再运行恶意代码监控其行为,这样的动态分析步骤才会对系统有一定的保障。

- 再高级一点的就是对代码的动态调试了,通过源代码级与汇编代码级的调试器,对恶意代码进行一步一步调试,观察其执行过程中每个时刻的内部状态。

动态分析之SysTracer

- 这个实验建议在虚拟机中完成,虚拟机中文件少、注册表少,易分析

操作思路与步骤:

- Step0:准备两台虚拟机,kali攻击机,Win10靶机,SysTracer2.10分析软件

- Step1:打开攻击机msfconsle,开放监听;win10下对注册表、文件、应用情况进行快照,保存为

Snapshot #1 - Step2:win10下打开木马

5221.exe,回连kali,win10下再次快照,保存为Snapshot #2 - Step3:kali中通过msf发送文件给win10靶机,win10下再次快照,保存为

Snapshot #3 - Step4:kali中对win10靶机进行屏幕截图,win10下再次快照,保存为

Snapshot #4 - 通过比较每次快照文件的区别,来判断相应的变化

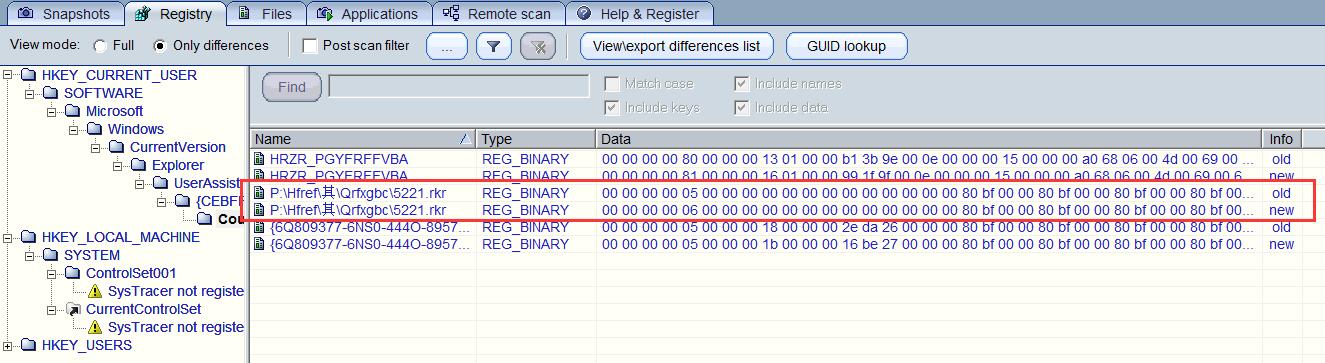

![]()

结果分析

-

启动回连时注册表发生变化

-

启动回连时,新建了

5221.exe应用,可以看见它启用了许多DLL文件-

![]()

-

wow64cpu.dll:wow64cpu.dll是一个进程来自Microsoft Corporation。它可以被发现在C:\位置。这是一个潜在的安全风险,它能被病毒恶意修改。 -

wow64win.dll:同上。 -

ntdll.dll:ntdll.dll是Windows系统从ring3到ring0的入口。位于Kernel32.dll和user32.dll中的所有win32 API 最终都是调用ntdll.dll中的函数实现的。ntdll.dll中的函数使用SYSENTRY进入ring0,函数的实现实体在ring0中。 -

Intel的x86处理器是通过Ring级别来进行访问控制的,级别共分4层,RING0,RING1,RING2,RING3。Windows只使用其中的两个级别RING0和RING3。RING0层拥有最高的权限,RING3层拥有最低的权限。按照Intel原有的构想,应用程序工作在RING3层,只能访问RING3层的数据,操作系统工作在RING0层,可以访问所有层的数据,而其他驱动程序位于RING1、RING2层,每一层只能访问本层以及权限更低层的数据。

-

综合以上描述,该程序可以获取到RING0权限,具有较高的侵略性。

-

-

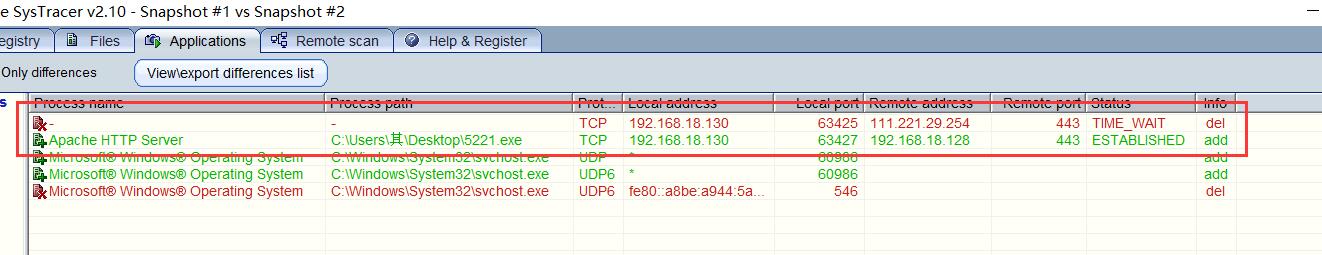

启动回连时开放端口发生变化,如下图所示,因为本地木马

5221.exe会连接远程端口443,所以先关闭了443端口,再开放了443端口 -

安装到目标机时,文件内容监控发现多了个文件

-

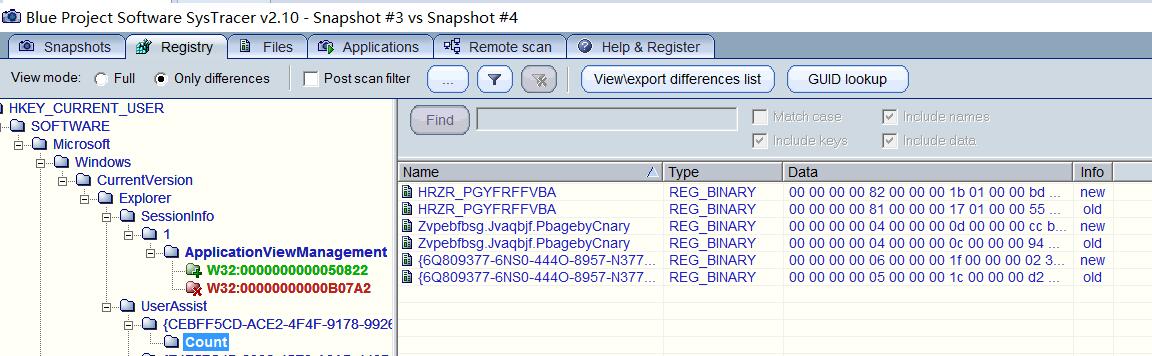

截屏时注册表发生了一些变化

-

wireshark抓包分析

-

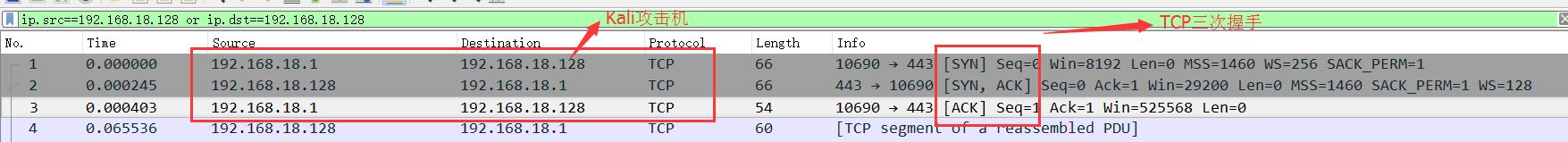

设置IP过滤格式:

ip.src==192.168.18.128 or ip.dst==192.168.18.128如下图所示,捕捉到了靶机回连kali时通过TCP的三次握手协议过程 -

![]()

-

设置IP过滤格式:

ip.src==192.168.18.128 and ip.dst==192.168.18.129如下图所示,捕捉到了靶机kali向虚拟机win7发送文件的数据包 -

![]()

总结与思考

- 恶意代码不仅可以通过一些工具来进行静态分析,而且还可以通过动态的手段来防护。例如我们电脑自带的Windows Defender,IDS,还有杀软的防护功能,对系统都是一种监控;但是这种监控我们无法直接看到,通常都是自动处理了,只能留下清除的记录,不过我们可以通过一些动态监控软件,例如SysTracer、SysinternalsSuite、ProceMonitor等一些工具,可以搜集一段时间内系统注册表、文件等的变化;

- 如果怀疑一台主机上有恶意代码,应当首先更新病毒库,并对敏感怀疑位置进行病毒查杀,如果没有找到,应该开启相关病毒扫描引擎,对计算机进行动态扫描,然后打开相应的监视器,查看有没有可疑注册表、进程,通过注册表中的可疑项或者进程,右键可以打开文件所在位置,对特定的文件进行详细的静动态分析,最终确认是否为恶意代码;

- 恶意代码分析是一种解剖恶意代码的艺术,需要了解恶意代码是如何工作的、如何识别它,以及如何战胜它消除它,通过这次的实践,对恶意代码的基本分析还是不算很难的,静态动态的分析方法综合应用,基本上就可以确认一个代码的行为了,根据以上方法,我们不用过渡依赖于杀毒软件给我们的杀毒报告,可以对有所怀疑的软件进行自主分析,最后做出自己的决定是否对其查杀。

浙公网安备 33010602011771号

浙公网安备 33010602011771号