网络安全渗透第2节课笔记

搭建漏洞环境Vulhub:https://www.freebuf.com/sectool/165062.html

小知识:

web服务器的并发的响应处理的更好,所以和中间件还是有些区别。

web服务器配置权限问题也会导致被攻击。

内网一般都是windows,到了外网就看不到了。

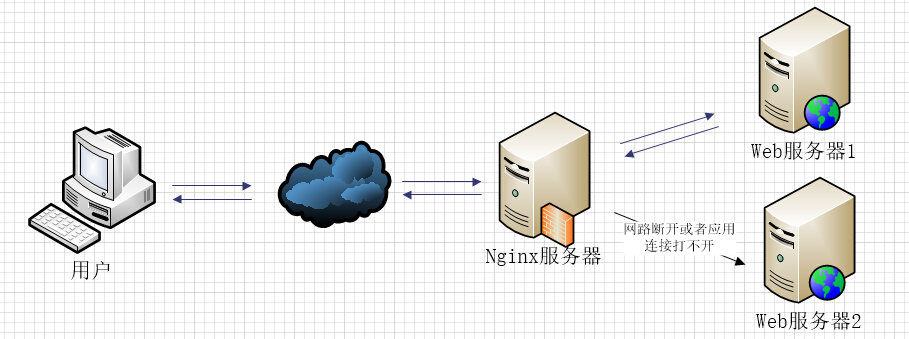

Nginx服务器做反向代理,也可以做网站的集群,当一个网站出现问题,可以做负载均衡。

正向代理与方向代理的区别:

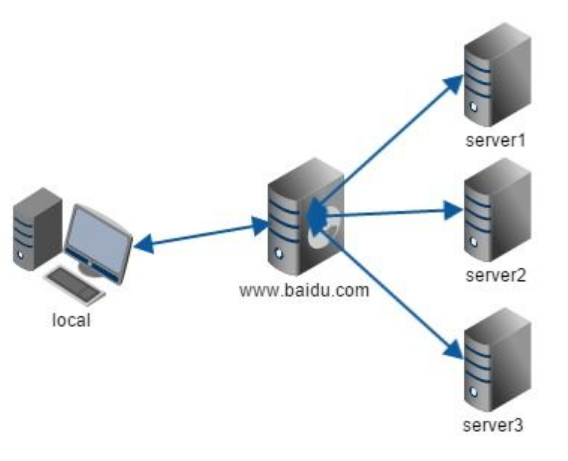

简而言之:正向代理隐藏真实客户端,反向代理隐藏真实服务端。

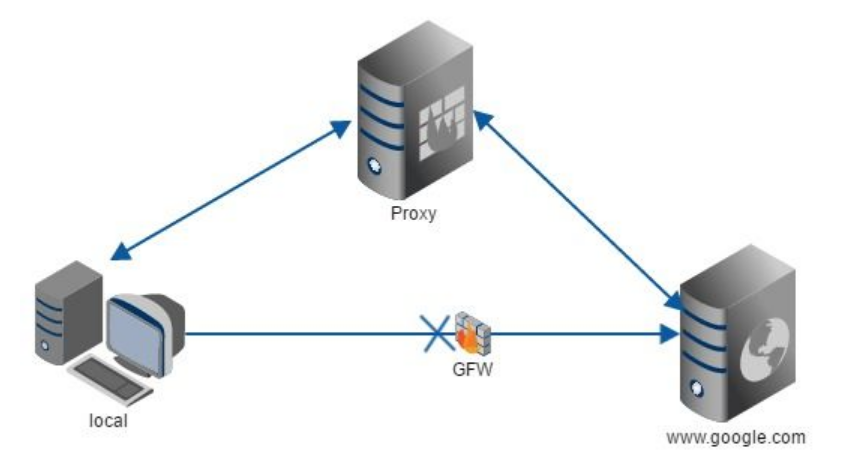

正向代理就是我们常说的代理,例如我们访问http://www.google.com被block时,可以在国外搭建一台服务器,让代理去请求google.com,代理把请求返回的响应结果返回给我们。

反向代理例如我们请求 www.baidu.com时,背后可能有成千上万台服务器为我们服务,但具体是哪台我们不知道,www.baidu.com就是我们的反向代理服务器,反向代理服务器帮我们把请求转发给真实服务器,Nginx就是性能非常好的反向代理服务器,用来做负载均衡。

旁注:

概念:(跨站式入侵而不是提权)

利用主机上面不同网站的漏洞得到webshell,从而利用主机上的程序或者是服务所暴露的用户所在的物理路径进行入侵。

条件:

1.可执行任意CMD命令

2.可执行FSO

3。是否IIS单用户权限

会暴露物理路径的地方:

1、SERV-U的用户配置文件ServUDaemon.ini(暴露用户的FTP密码以及网站的具体地址)

2、诺顿杀毒的日志(会暴露一些存在后门而又被查杀的网站路径)

3、IIS的配置文件(整个暴露了主机的IIS设置以及ASP.DLL的问题)

4、黑匣子(整个黑匣子会暴露出很多关于HTTP的敏感信息)

C段渗透:(C段嗅探)

概念:

每个IP有ABCD四个段,比如说127.127.127.4这个IP上有一个非常大的网站,几乎没什么漏洞,但是它同C段上面也有服务器和网站且存在漏洞,我们就可以渗透1-255中任何一个站,然后提权渗透拿到127.4这台服务器的密码。

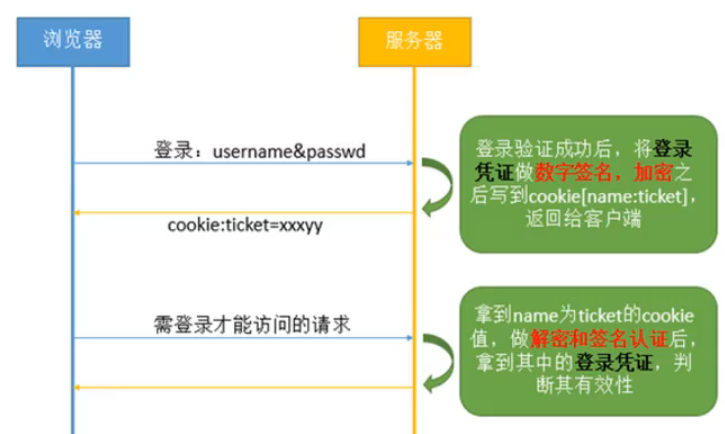

Cookie技术与安全分析:

Cookie的机制:

cookie指某些网站为了辨别用户身份,进行session跟踪而储存在用户本地终端上的数据。

Cookie的动机:

用户身份跟踪与http会话管理。

1.身份跟踪

2.购物车

3.实现授权策略

Cookie的规范:

cookie由服务器端向客户端写入,包含在http响应头中的set-cookie字段。

cookie会被写入到客户端的internet temporary files文件夹内,当客户端请求域名范围内的URL时,会读取cookie文件,并在http请求头中的cookie字段。

Cookie的类型:

会话cookie:是一种临时cookie,用户退出浏览器,会话cookie就会被删除。

持节cookie:储存在硬盘里,保存时间更长,关闭浏览器,重启电脑都无法删除,会维护某一个用户周期性访问服务器的配置文件或者登录信息。

Cookie的安全属性:

secure:设置了secure属性,浏览器只会在HTTPS和SSL等安全协议中传输此类cookie。

Httponly:设置了Httponly属性,javascript代码将不能操作cookie,可以防止xss脚本读取。

Cookie的安全:

cookie包含敏感认证信息以及cookie长时效时存在较大安全风险。

针对cookie的攻击:

1.网络嗅探(中间人攻击):盗取cookie敏感信息。

2.XSS跨站脚本攻击:可以盗取客户端cookie获取敏感信息。

3.会话重放:通过盗取的cookie,进行会话重放攻击。

常见web会话管理的方式:

1.cookie-based的管理方式

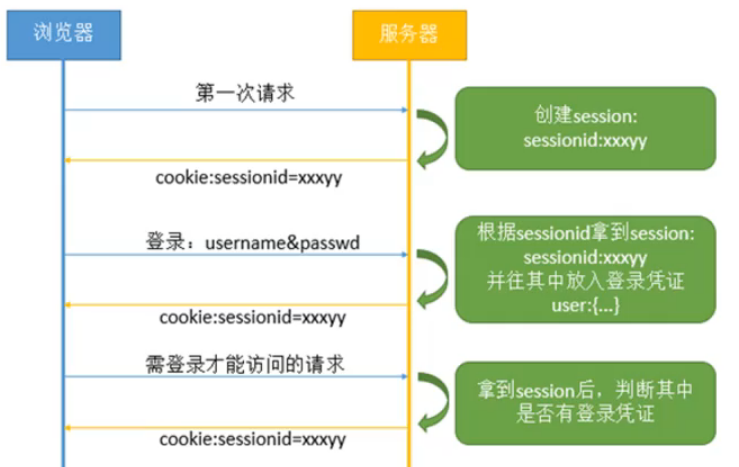

2.基于server端session的管理

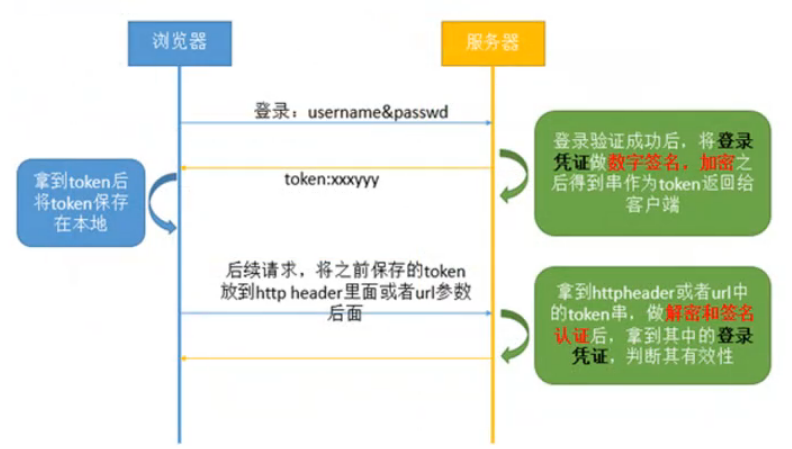

3.token-based的管理方式

Openssl心脏滴血漏洞导致服务器64KB内存信息泄露。

web服务器日志查看:

控制面板---管理工具---事件查看器

IIS访问日志查看:

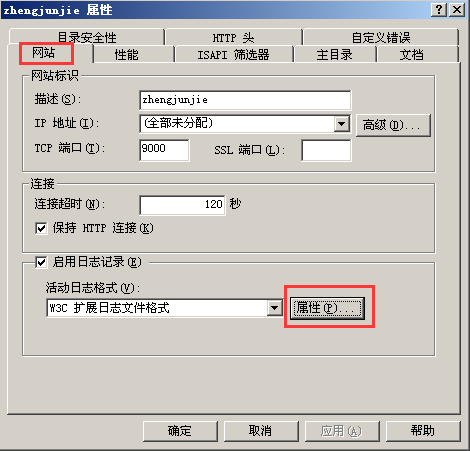

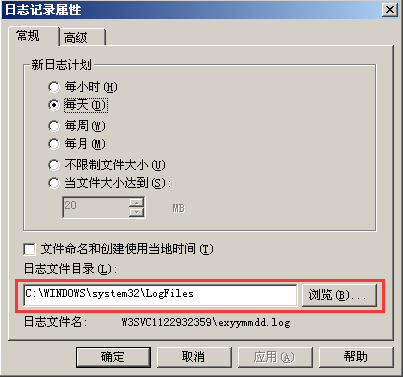

打开IIS,右击所要查看日志的网站,点击属性,点击网站中的日志属性。

查到日志路径后直接去找就可以了。

apache访问日志查看:

在apache配置文件中,CustomLog中定义了访问日志的路径。

默认情况下,这些记录包括使用普通日志格式的记录,每个请求的记录单独占一行。

借助LogFormat和CustomLog指令,用户可根据自己的需要定义日志目录,添加更多可显示细节的日志字段(即日志文件和记录格式说明符)

在Apache的标准中规定了4种日志,即错误、访问、传输和Cookie日志,其中Cookie日志被Apache2.0认为已经过期,默认错误日志和访问日志。

常见的中间件:

2.linux系统建议使用jetty或apache hpptd

3.大型的项目就用JBOSS或webloigc

5.一些示例项目或者小项目常采用jetty6.tomcat , jboss, weblogic, websphere 一般项目tomcat就可以了。

浙公网安备 33010602011771号

浙公网安备 33010602011771号