20199134赵兴波第二周作业

20199134 《网络攻防实践》第2周作业

1.知识点梳理与总结

下面的实验中使用的镜像列表如下。参考孙启龙同学的镜像

攻击机Kail :https://www.offensive-security.com/kali-linux-vm-vmware-virtualbox-image-download/#1572305822805-d290939b-52dc

攻击机windows XP:老师百度云提供

seed Ubuntu16.04: https://pan.zju.edu.cn/share/6c72d40cdc0877833c6b96bd2d

linux靶机:https://sourceforge.net/projects/metasploitable/files/Metasploitable2/。

windows靶机:win2KServer,老师百度云提供

蜜罐网关:老师百度云提供

2.攻防环境搭建详细过程(图文并茂,该部分是重点)

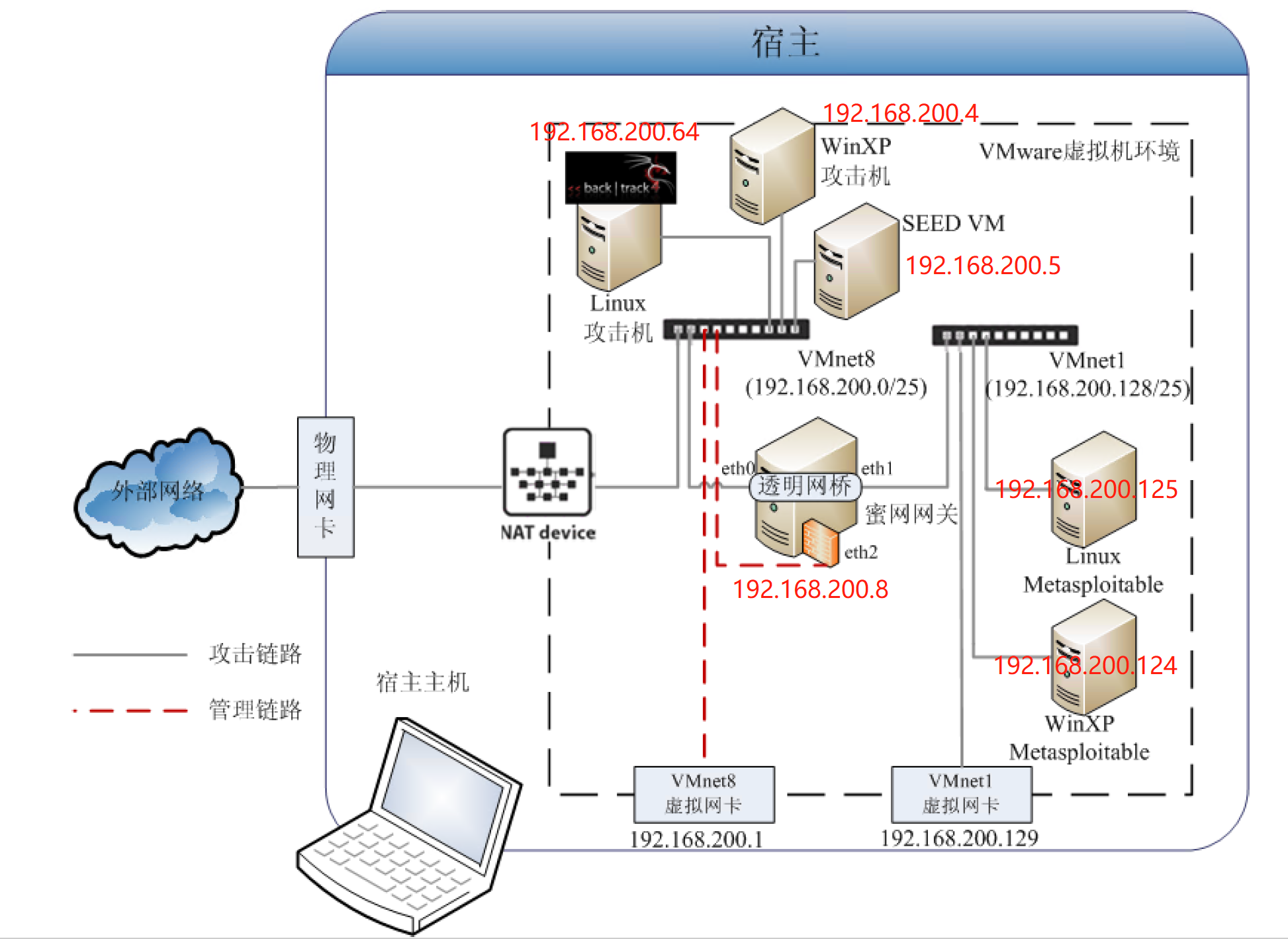

利用提供的虚拟机镜像和VMWare Workstations软件,在自己的笔记本电脑或者P上部署一套个人版网络攻防实践环境,至少包括一台攻击机、一台靶机、SEED虚拟机和蜜网网关,并进行网络连通性测试,确保各个虚拟机能够正常联通。撰写详细实验报告,细致说明安装和配置过程(截图)、过程说明、发现问题和解决问题过程,以及最后测试结果。

2.1画出攻防环境的拓扑结构图(包含IP地址)

2.2需要详细描述从开始安装到配置结束的环境搭建过程

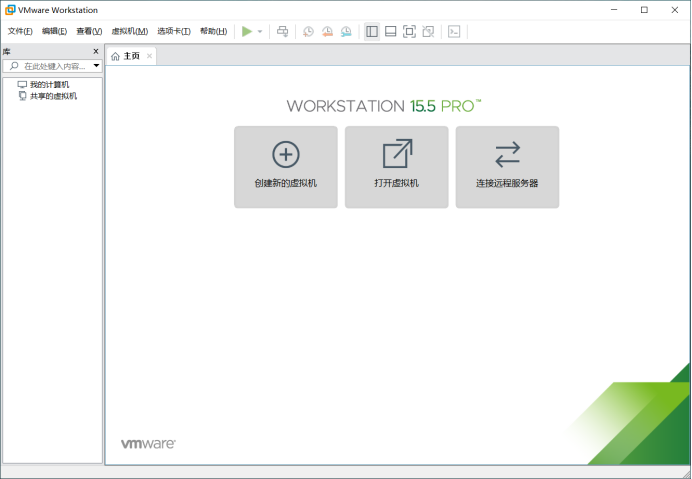

2.2.1安装VMware Workstation

下载地址:https://www.onlinedown.net/soft/2062.htm

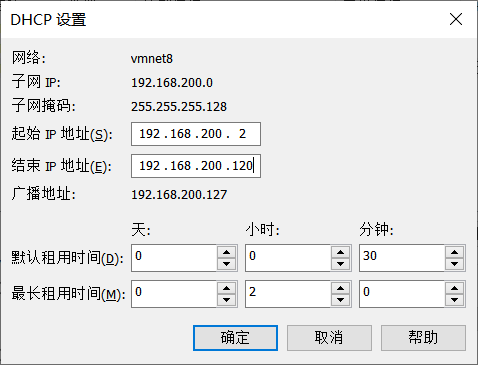

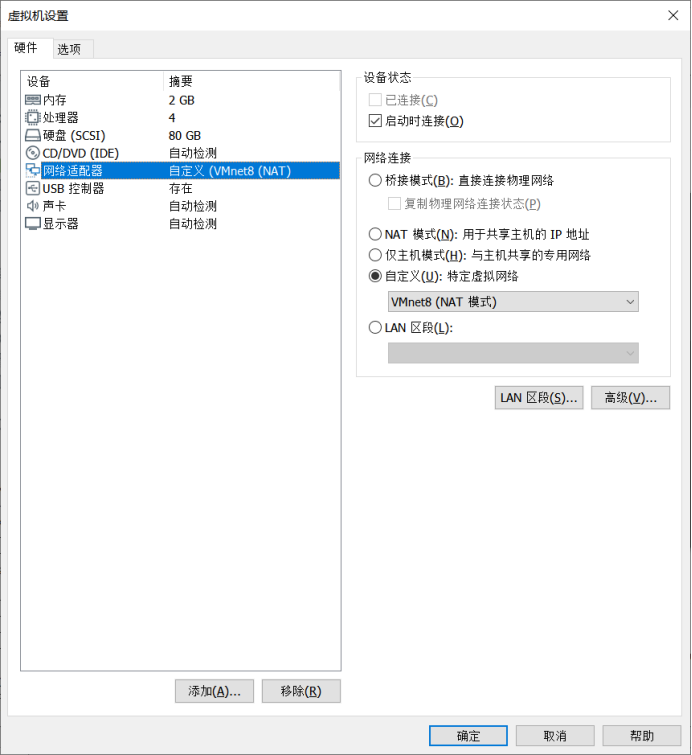

2.2.2VM网络设置

VMnet1与VMnet8设置如下

VMnet8的NAT和DHCP的设置如下

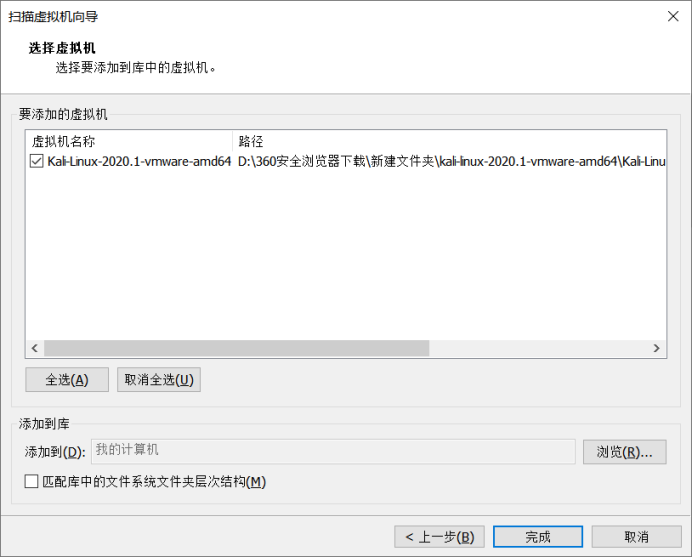

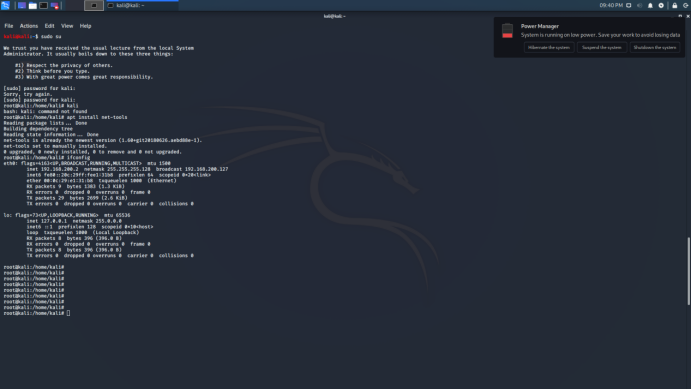

2.2.3linux攻击机-Kail

kail以VM虚拟机vmx文件的形式提供,通过扫描虚拟机可以直接导入,如下图

进入系统后,配置软件

得到ip地址为192.168.200.2

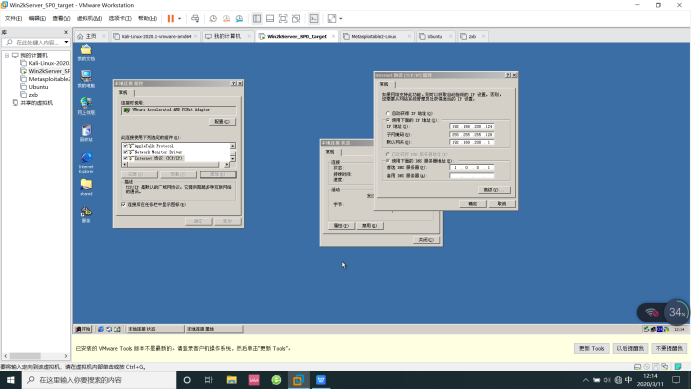

2.2.4windows靶机-win2kServer安装

win2kServer通过虚拟机镜像给予,导入方式和Kali相同。进入系统后,网卡设置如下

系统内网络设置参数

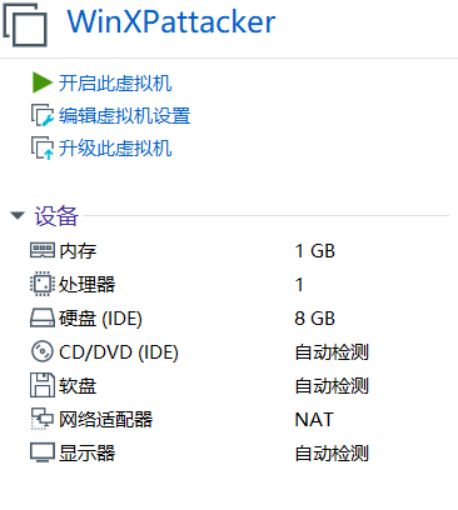

2.2.5windows攻击机-windows Attacker安装

WinXPattacker通过VM虚拟机镜像给定,导入方式与Kali相同。WinXPattacker的网卡设置如下

通过ipconfig获得ip地址

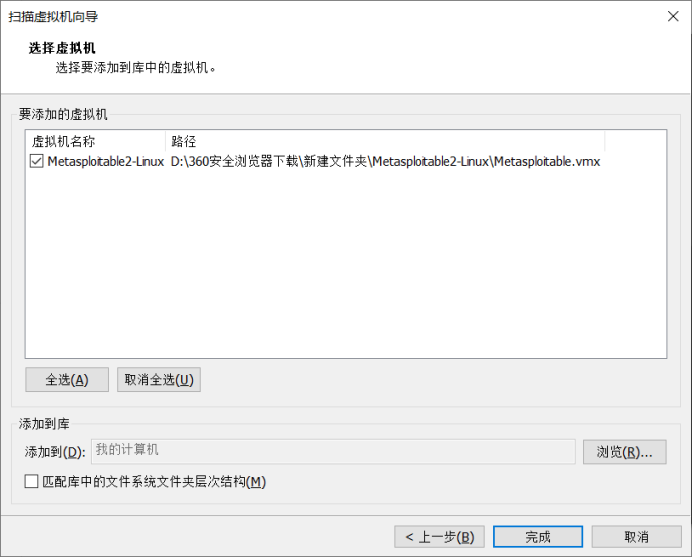

2.2.6Metasploitable2-Linux安装

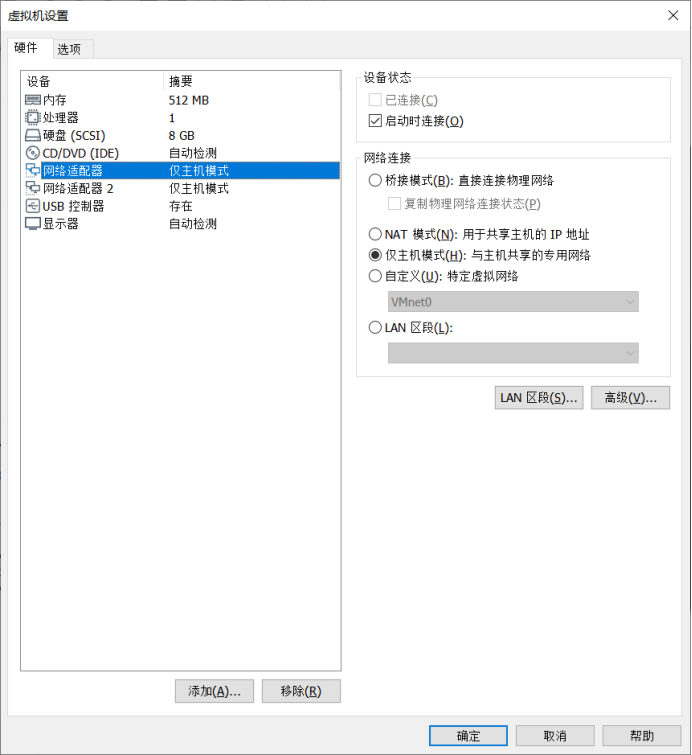

Metasploitable2-Linux通过VM虚拟机镜像给定,导入方式与Kali相同。Metasploitable2-Linux的网卡设置如下

通过ifconfig查看结果

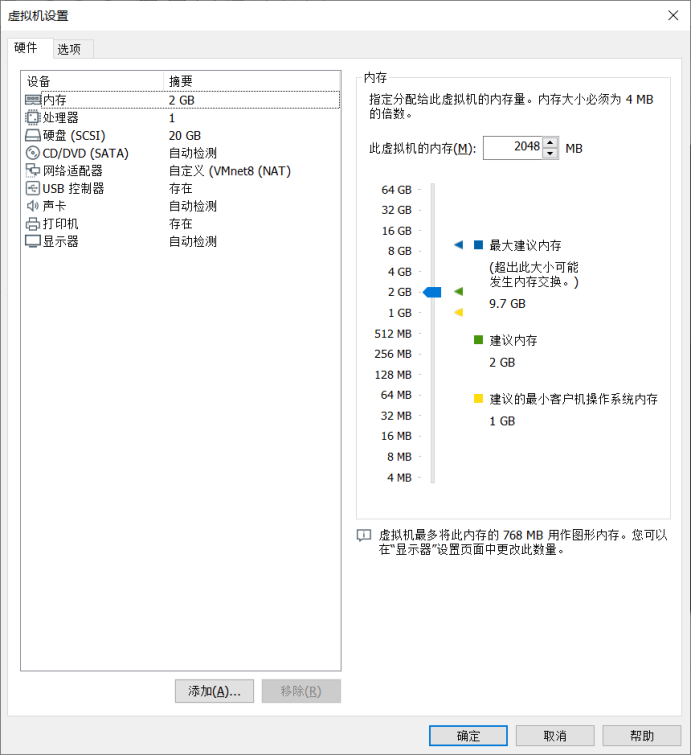

2.2.7SEEDUbuntu安装配置

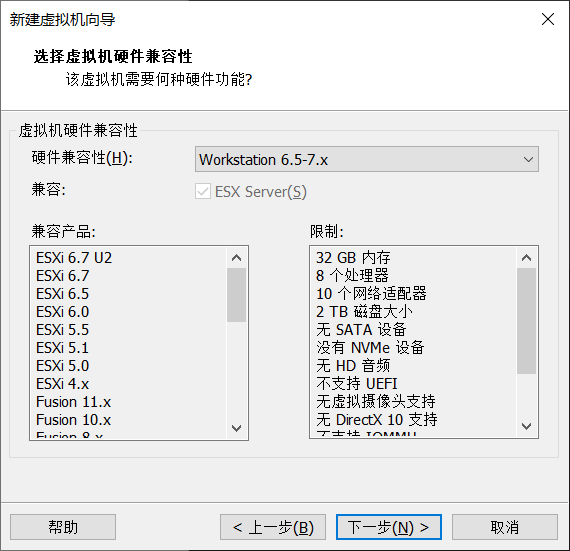

SEEDUbuntu通过VM虚拟机vmdk磁盘镜像给定,选择新建虚拟机->自定义安装->兼容XX随便选->稍后安装系统->选择linux、版本ubuntu->名称位置看自己心情->连续6个下一步->使用现有虚拟磁盘!!!选择seedubuntu的vmdk文件->无脑下一步。

SEEDUbuntu的网卡设置如下

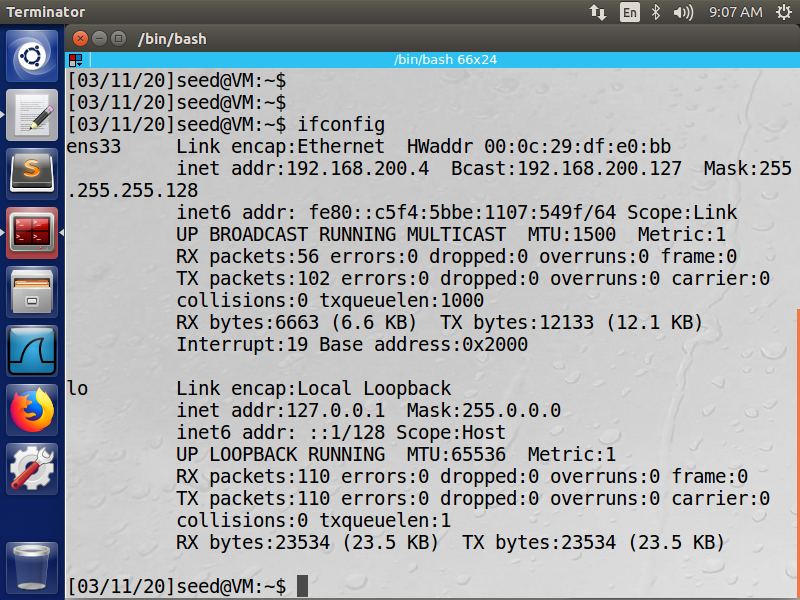

进入系统后,ifconfig查看相关网络信息

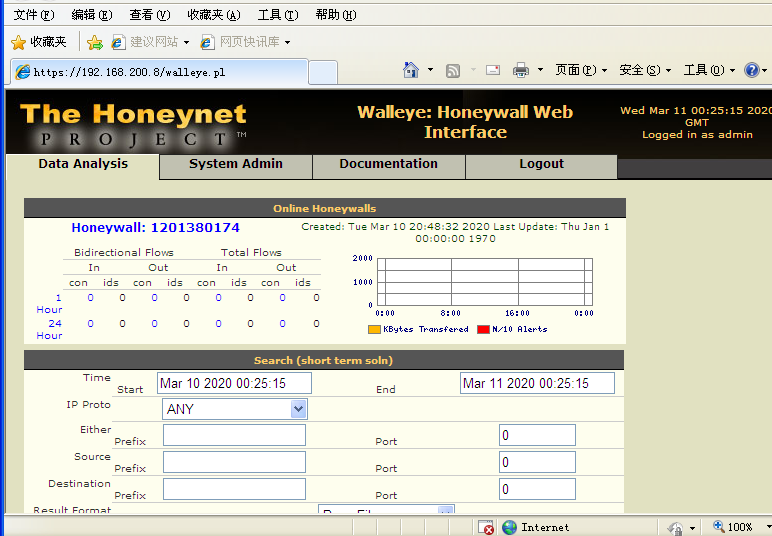

2.2.8 蜜罐网关安装

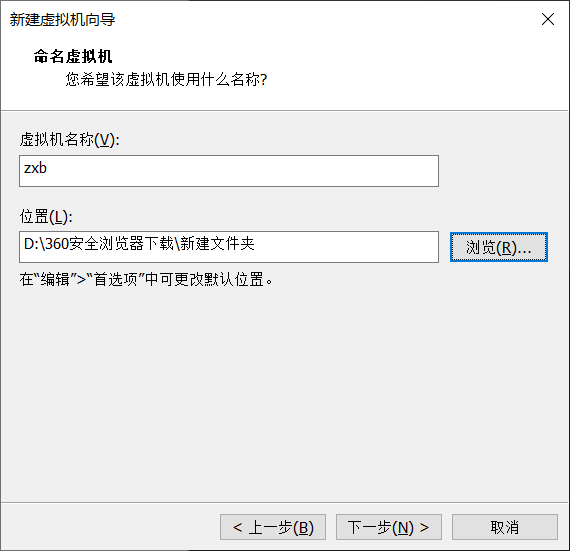

文件 --> 新建虚拟机-->自定义安装-->兼容workstation 6.5-7.x-->稍后安装系统-->选择linux、版本Cetus5和更早版本-->名称位置-->...(下一步)-->安装完成

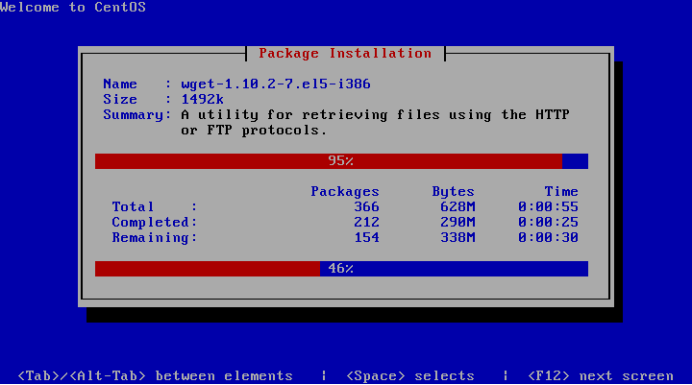

启动蜜网网关虚拟机,安装过程如下

命令行 su - 进入蜜网网关配置界面

选择 4 HoneyWall Configuration

选择 1 Mode and IP Information

选择 2 Honeypot IP Address(配置完一按ok就结束了,忘记截图了)

选择 5 LAN Broadcast Address

选择 6 LAN CIDR Prefix

蜜网网关管理配置

蜜网网关配置主界面,选择 4 HoneyWall Configuration

选择 2 Remote Management

选择 1 Management IP Address

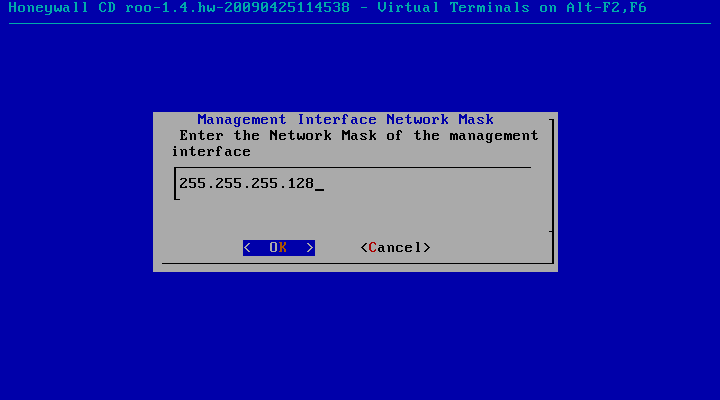

选择 2 Management Netmask

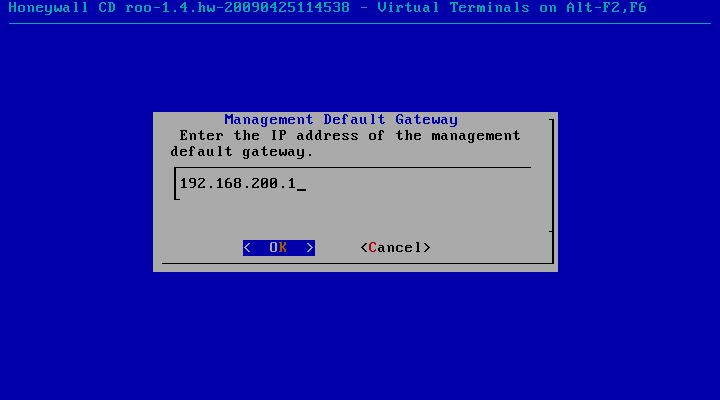

选择 3 Management Gateway

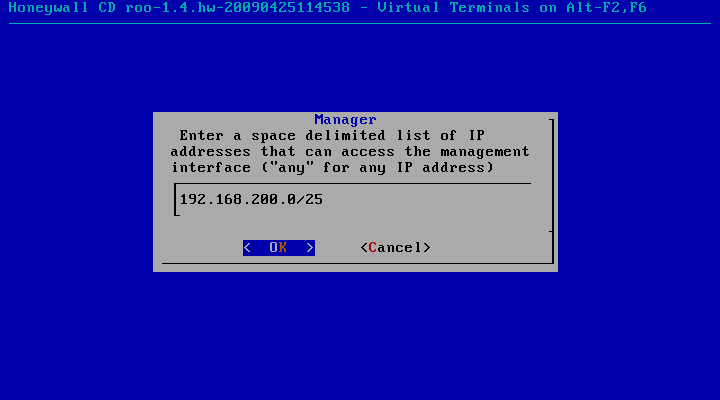

选择 7 Manager,设置可以管理蜜网网关的远程控制端 IP 范围,以 CIDR 格式填写,可有多个 IP 网段,中间用空格分隔

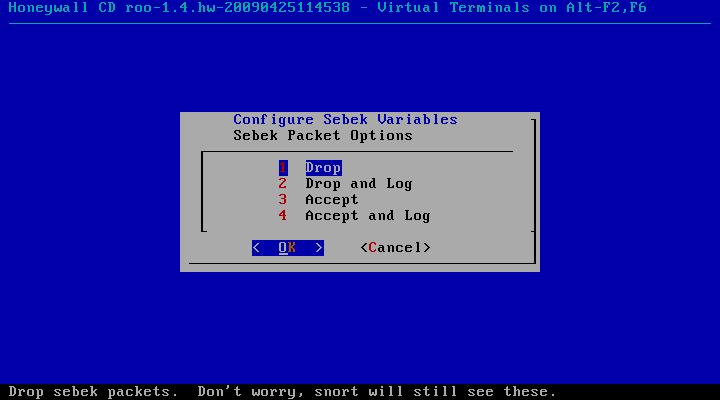

Sebek 服务器端配置

蜜网网关配置主界面,选择 4 HoneyWall Configuration

选择 11 Sebek

2.3需要详细描述攻击机、靶机、SEED虚拟机和蜜网网关的功能以及所包含相关攻防软件的功能

靶机 :包含系统和应用程序安全漏洞,是攻击目标的主机

攻击机:包含一些专用软件,是发起网络攻击的主机

蜜网网关:作为透明网关的攻击行为捕获与分析平台

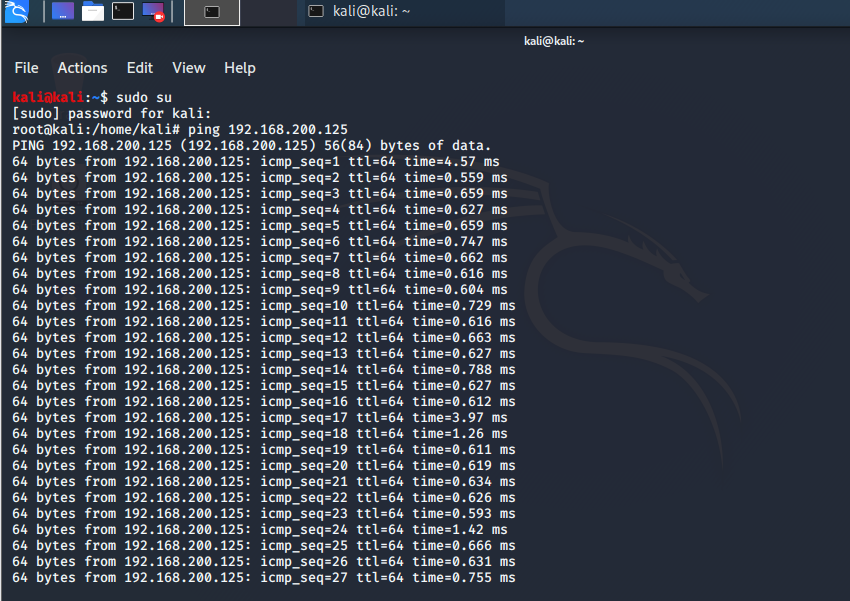

2.4测试攻击机、靶机、SEED虚拟机和蜜网网关的连通性,并截图。

攻击机kali ping 靶机

2.学习中遇到的问题及解决

因为做的比较晚,前面有很多同学的可以参考,遇到的一些问题,根据大家的处理方法也就解决了,找不到解决办法的,请假了同学之后也就懂了。

3.学习感悟、思考等

通过本次搭建环境的实践,进一步提高了自己的动手实践能力,当然也因为一些小马虎,就导致不成功,这也让我明白了在实践中一定要仔细认真,才能更好的完成,不耽误自己的时间和精力。

参考资料

- 《网络攻防实践搭建》

- 《20199102 2019-2020-2 《网络攻防实践》第二周作业》

浙公网安备 33010602011771号

浙公网安备 33010602011771号