20192421 2021-2022-2 《网络与系统攻防技术》实验五实验报告

1.实验内容

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

- DNS注册人及联系方式

- 该域名对应IP地址

- IP地址注册人及联系方式

- IP地址所在国家、城市和具体地理位置

PS:使用whois、dig、nslookup、traceroute、以及各类在线和离线工具进行搜集信息

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

- 靶机IP地址是否活跃

- 靶机开放了哪些TCP和UDP端口

- 靶机安装了什么操作系统,版本是多少

- 靶机上安装了哪些服务

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

- 靶机上开放了哪些端口

- 靶机各个端口上网络服务存在哪些安全漏洞

- 你认为如何攻陷靶机环境,以获得系统访问权

(5)

- ①通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

- ②并练习使用Google hack搜集技能完成搜索

2.实验过程

(1)选择sina.com.cn进行查询,获取如下信息:

- DNS注册人及联系方式

- 该域名对应IP地址

- IP地址注册人及联系方式

- IP地址所在国家、城市和具体地理位置

- 使用

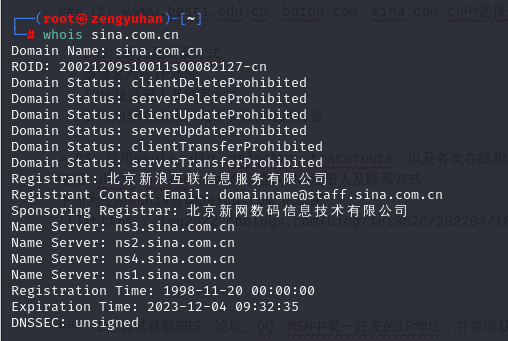

whois sina.com.cn命令查询DNS注册人及联系方式

下面为使用whois查询sina.com.cn的结果

由上图内容可知DNS注册商为北京新网数码信息技术有限公司,联系邮箱为domainname@staff.sina.com.cn - 使用nslookup命令查询该域名对应的IP地址,具体命令如下:

nslookup sina.com.cn

结果如下:

由上图所得,返回了三个IP地址123.126.45.205、49.7.37.133、123.125.104.150 - 使用

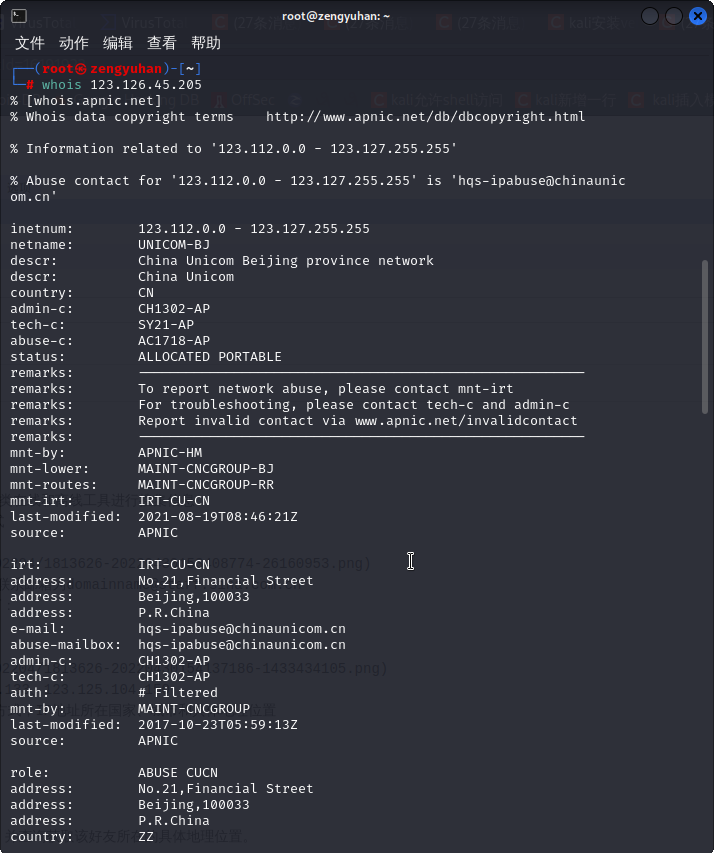

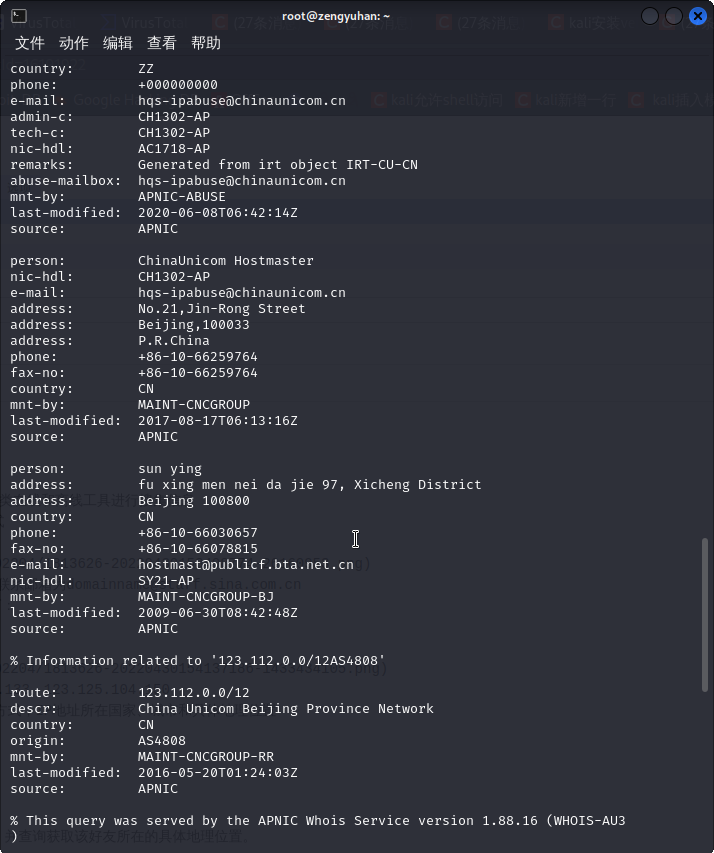

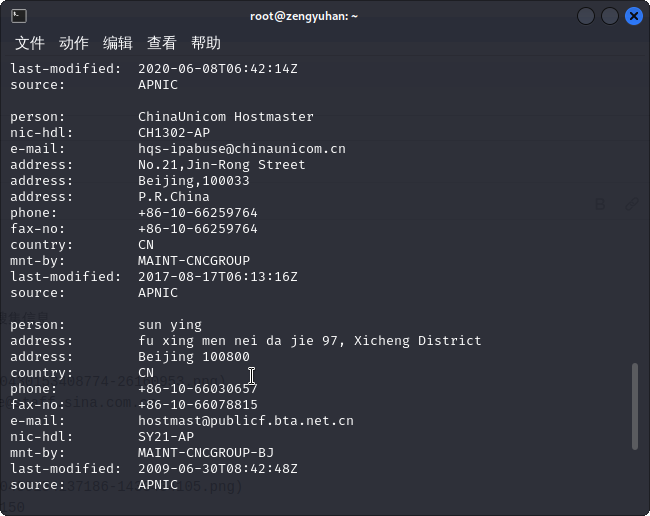

whois 123.126.45.205查询IP地址注册人及联系方式,IP地址所在国家、城市和具体地理位置

结果如下:

由下图得出结果

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

-

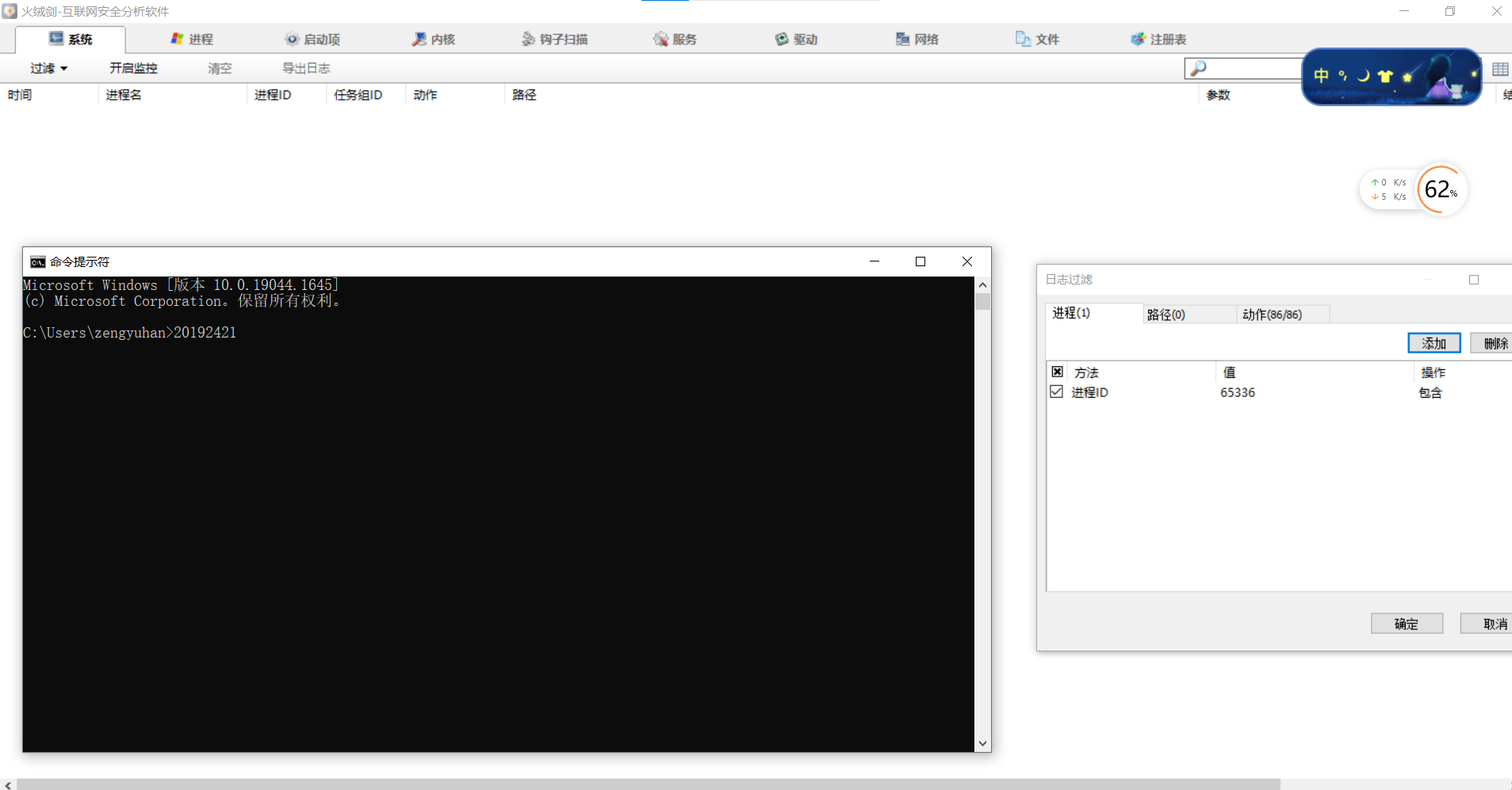

给位于重庆的好友打微信电话并用火绒剑查看

-

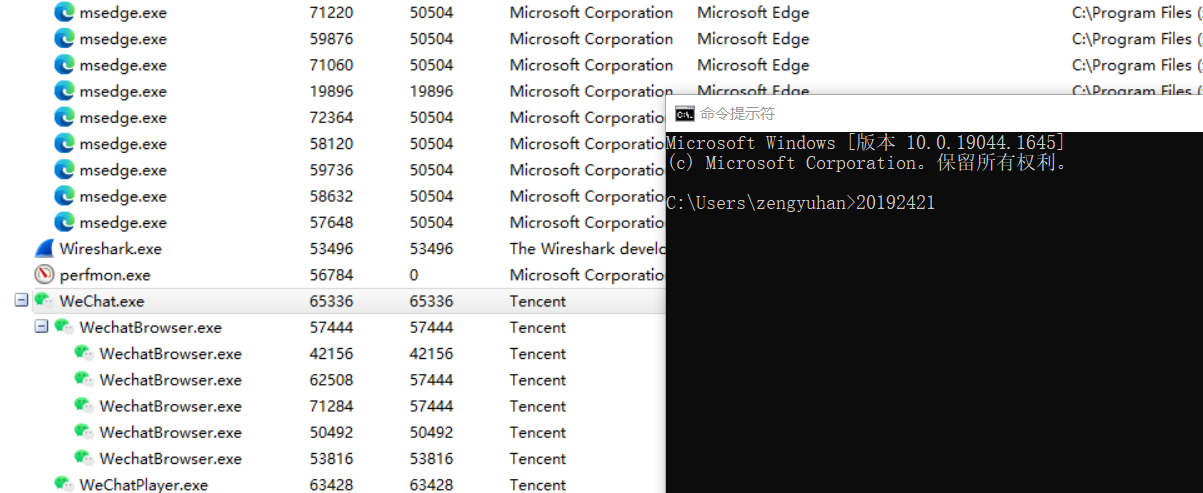

找到微信的进程ID

-

菜单栏-系统,勾选接收数据包模块,,这是抓通信包的模块,其余的全不选,免得包数量太多不好分析;双击进程-添加进程ID

-

给微信好友打语音,需要它接通

抓取结果如下图

- 在埃文科技查询物理地址如图

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

-

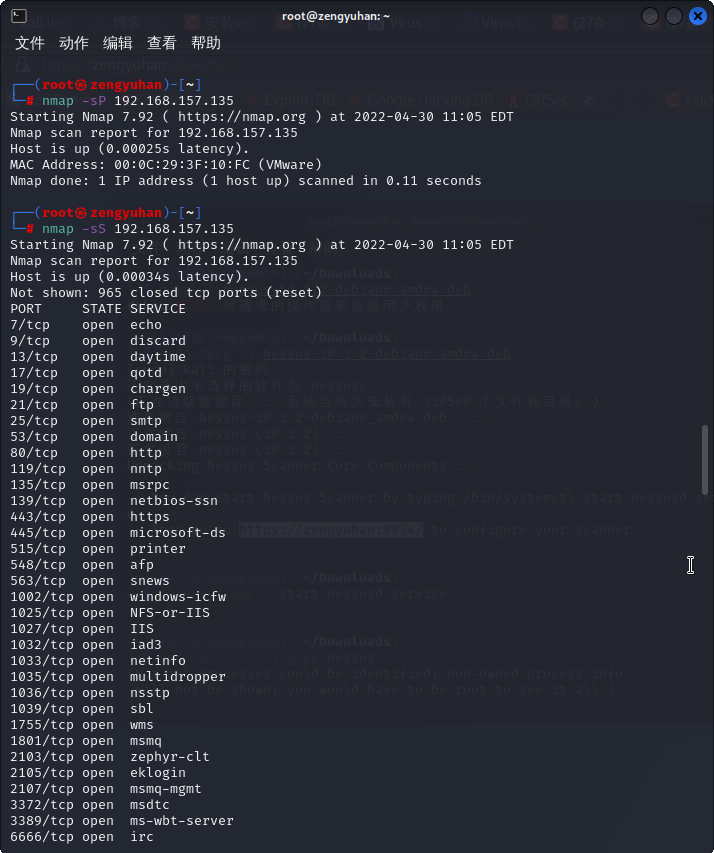

使用

nmap -sP 192.168.157.135对靶机进行ping扫描,如图显示Host is up,表示靶机IP地址活跃。

-

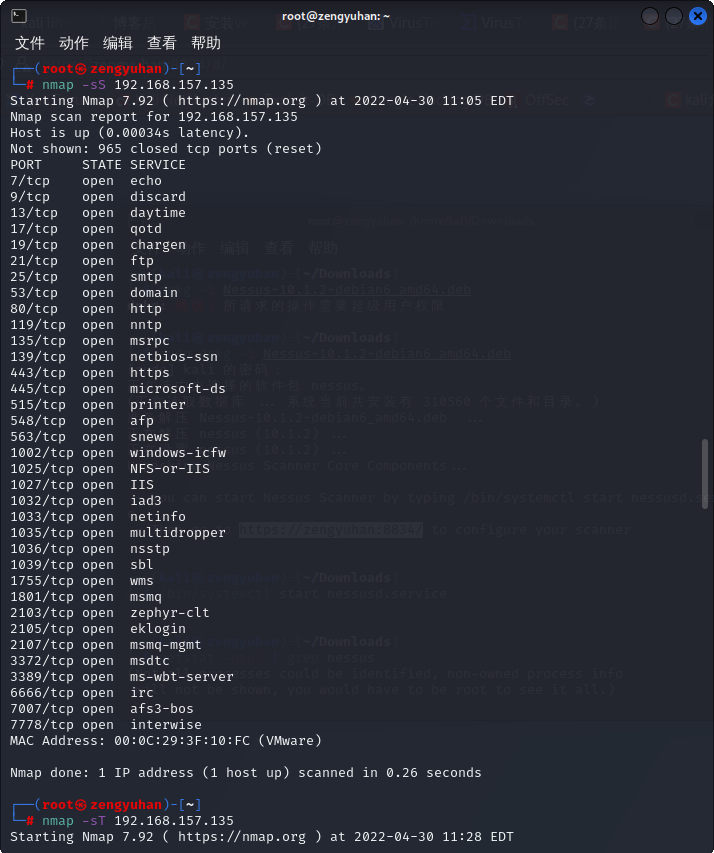

使用

nmap -sS 192.168.157.135或者nmap -sT 192.168.157.135对靶机进行TCP端口扫描,查看开放的tcp端口如图

-

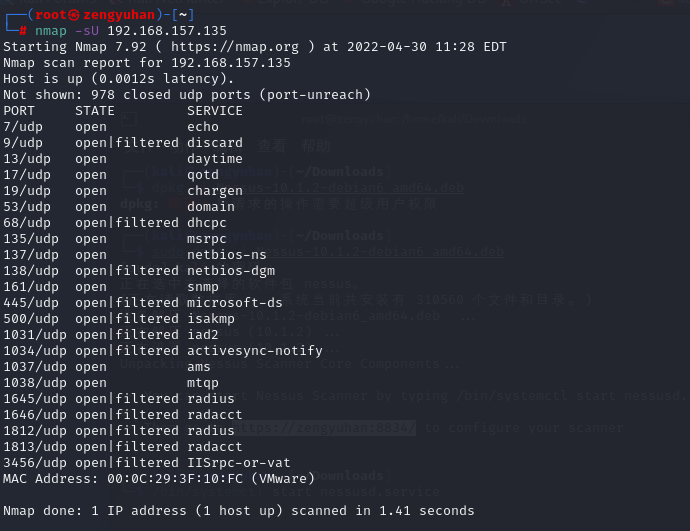

使用

nmap -sU 192.168.157.135对靶机进行UDP端口扫描,查看开放的udp端口

-

使用

nmap -O 192.168.157.135对靶机进行操作系统类型和版本扫描,如图显示按可能的操作系统类型的版本

-

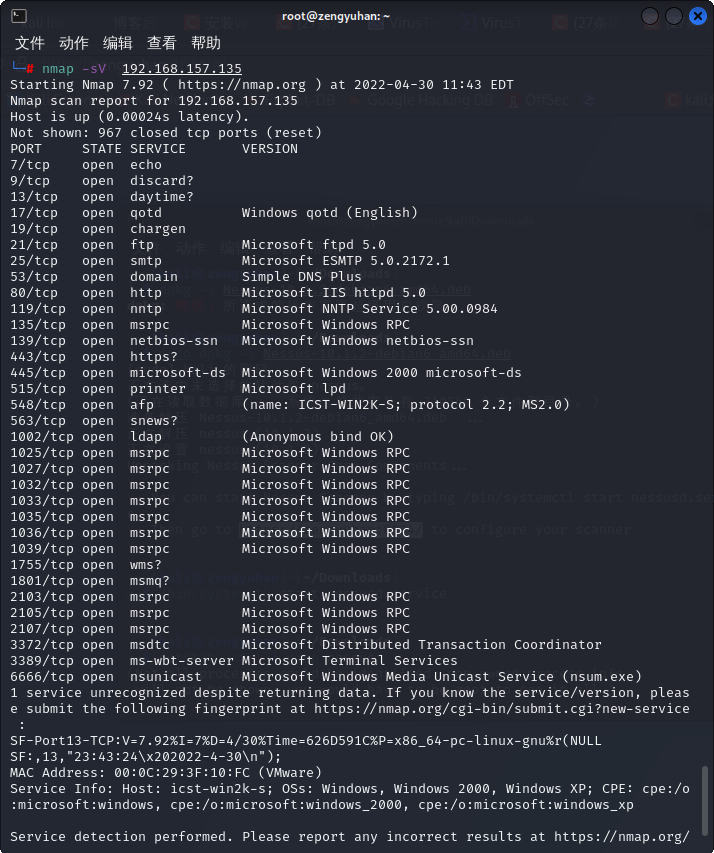

使用

nmap -sV 192.168.157.135对靶机进行服务扫描

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

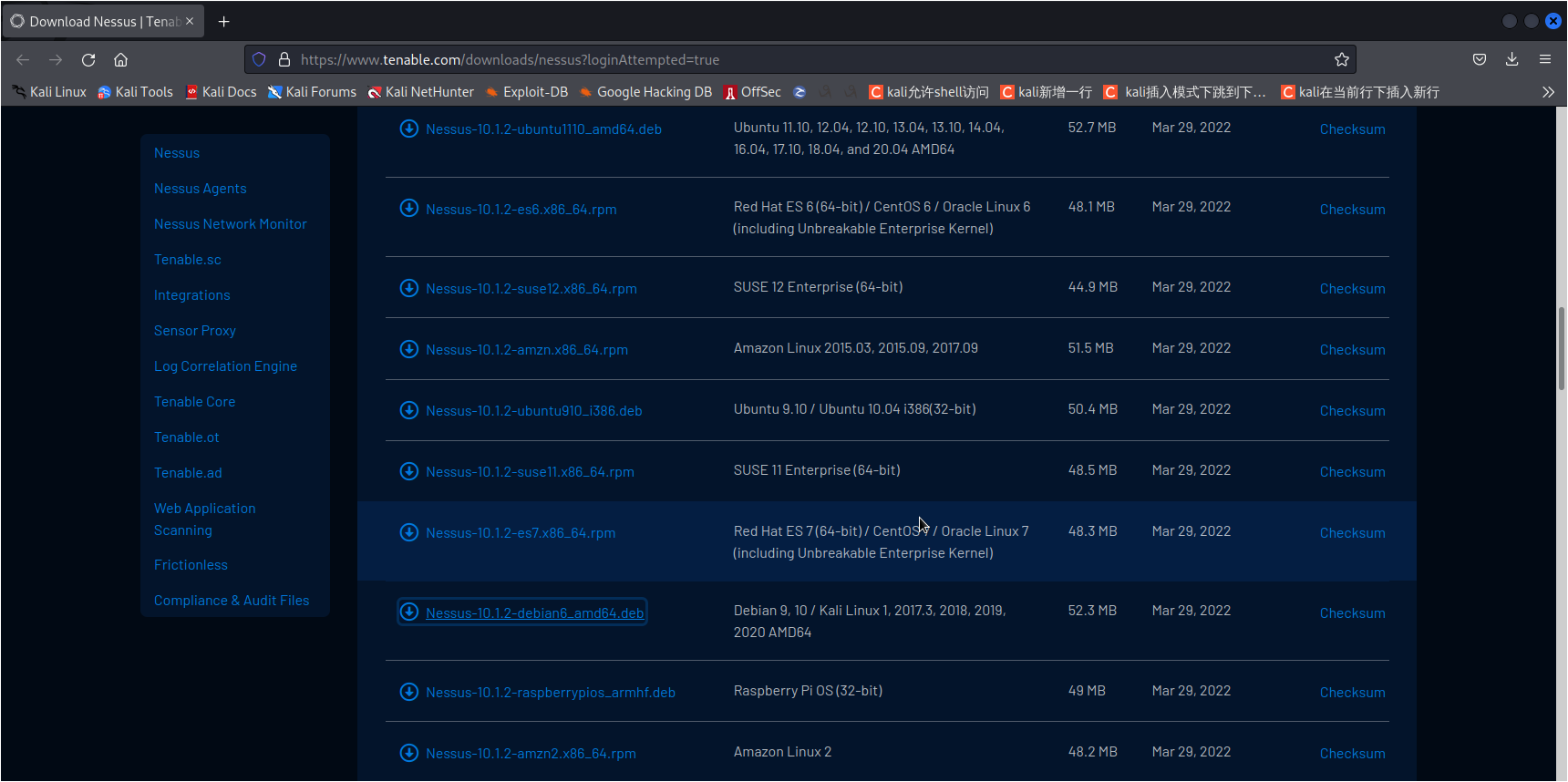

①Nessus下载

-

首先是Nessus开源软件的下载,在Kali内登录官网选择对应的Nessus debian6_amd64.deb进行下载

-

使用

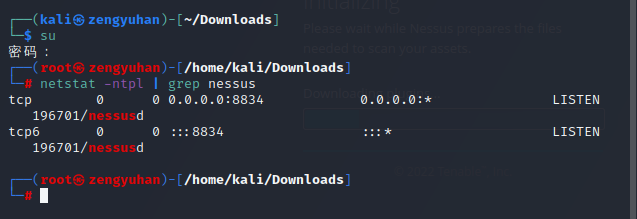

dpkg -i Nessus-10.1.2-debian6_amd64.deb命令进行解压安装

-

根据上一步的提示信息输入

/bin/systemctl start nessusd.service启动Nessus服务并查看启动状态

-

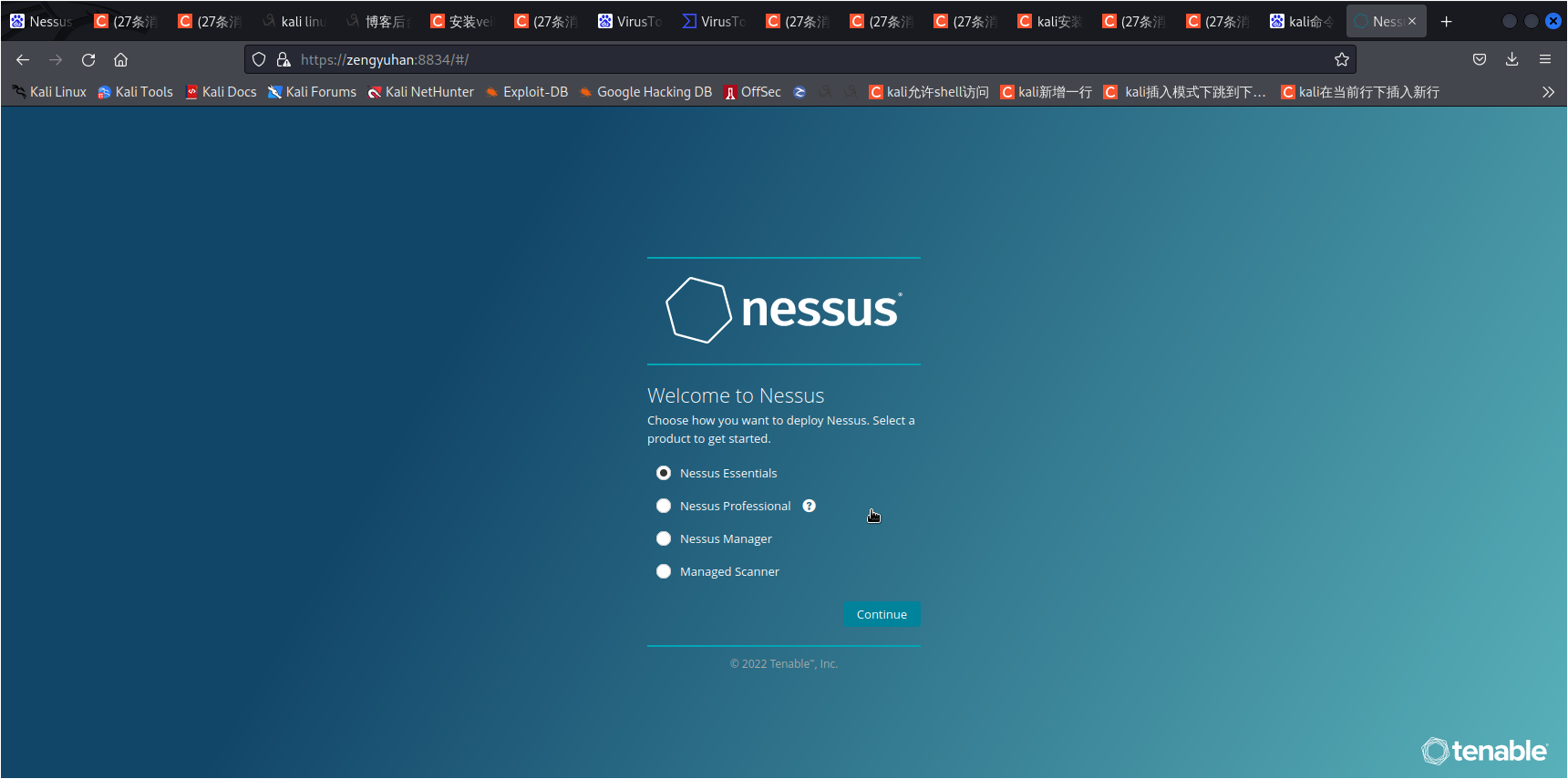

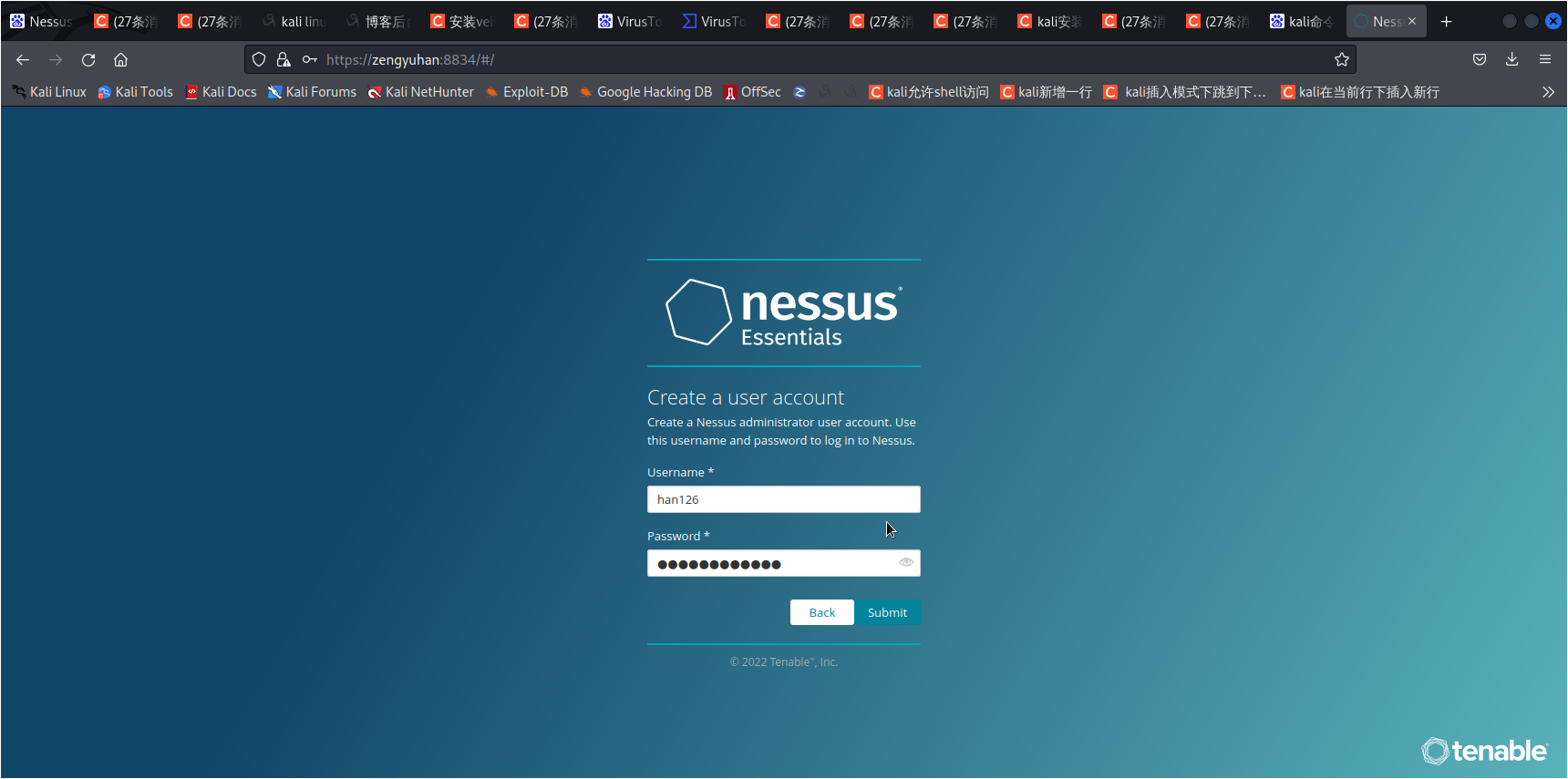

根据提示登录https://zengyuhan:8834/

按顺序注册下去

② 使用Nessus对靶机进行扫描

-

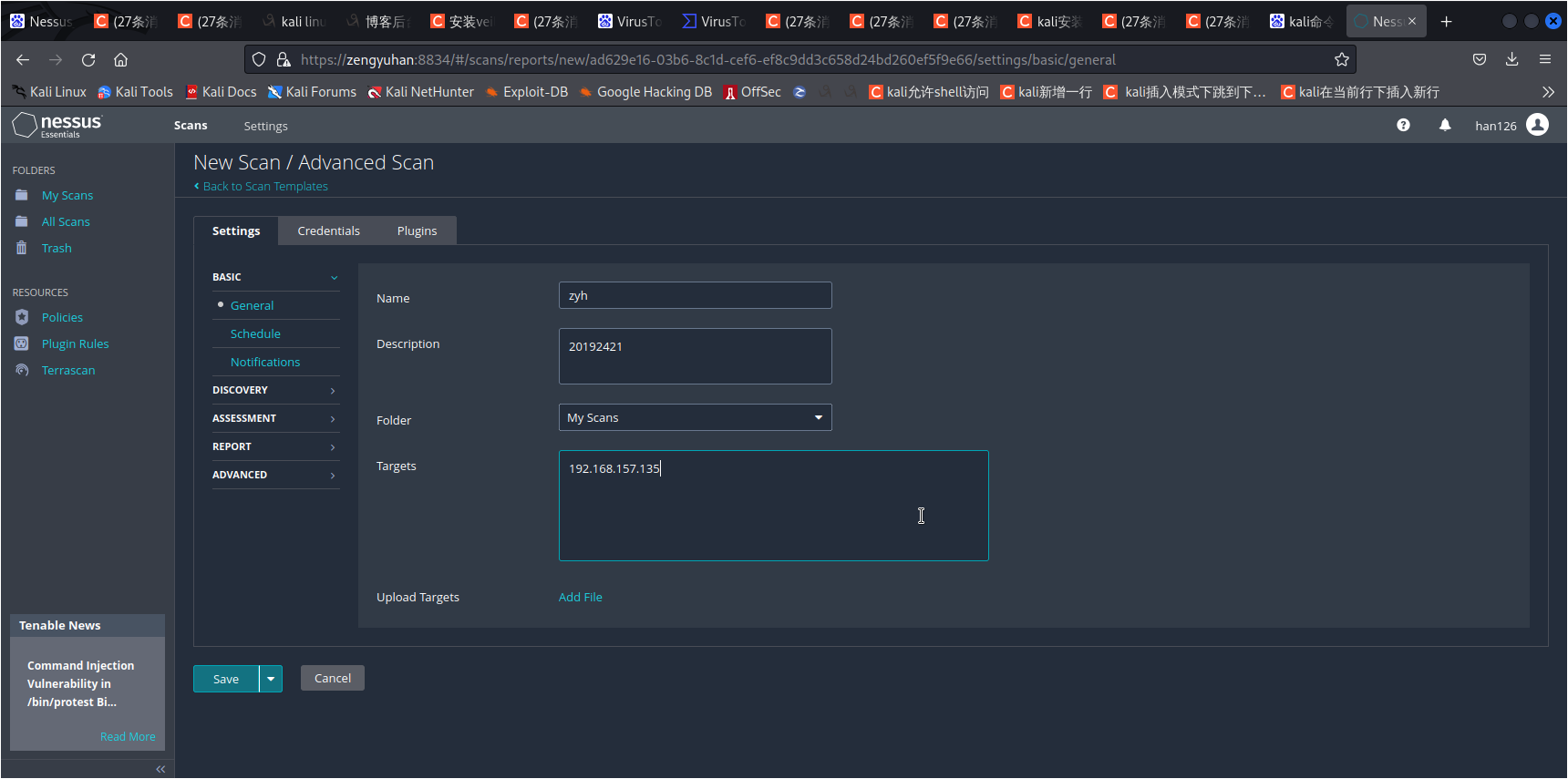

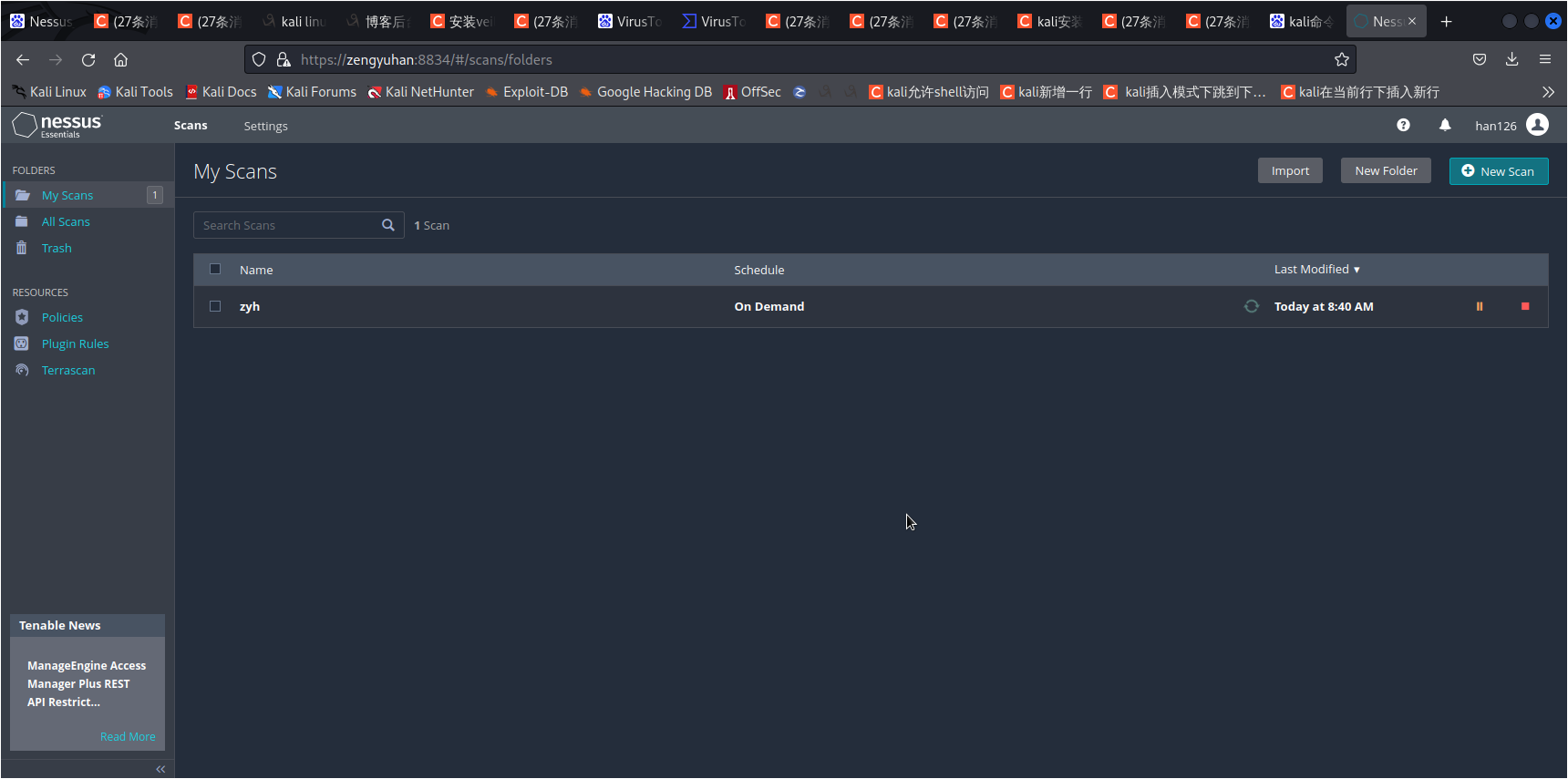

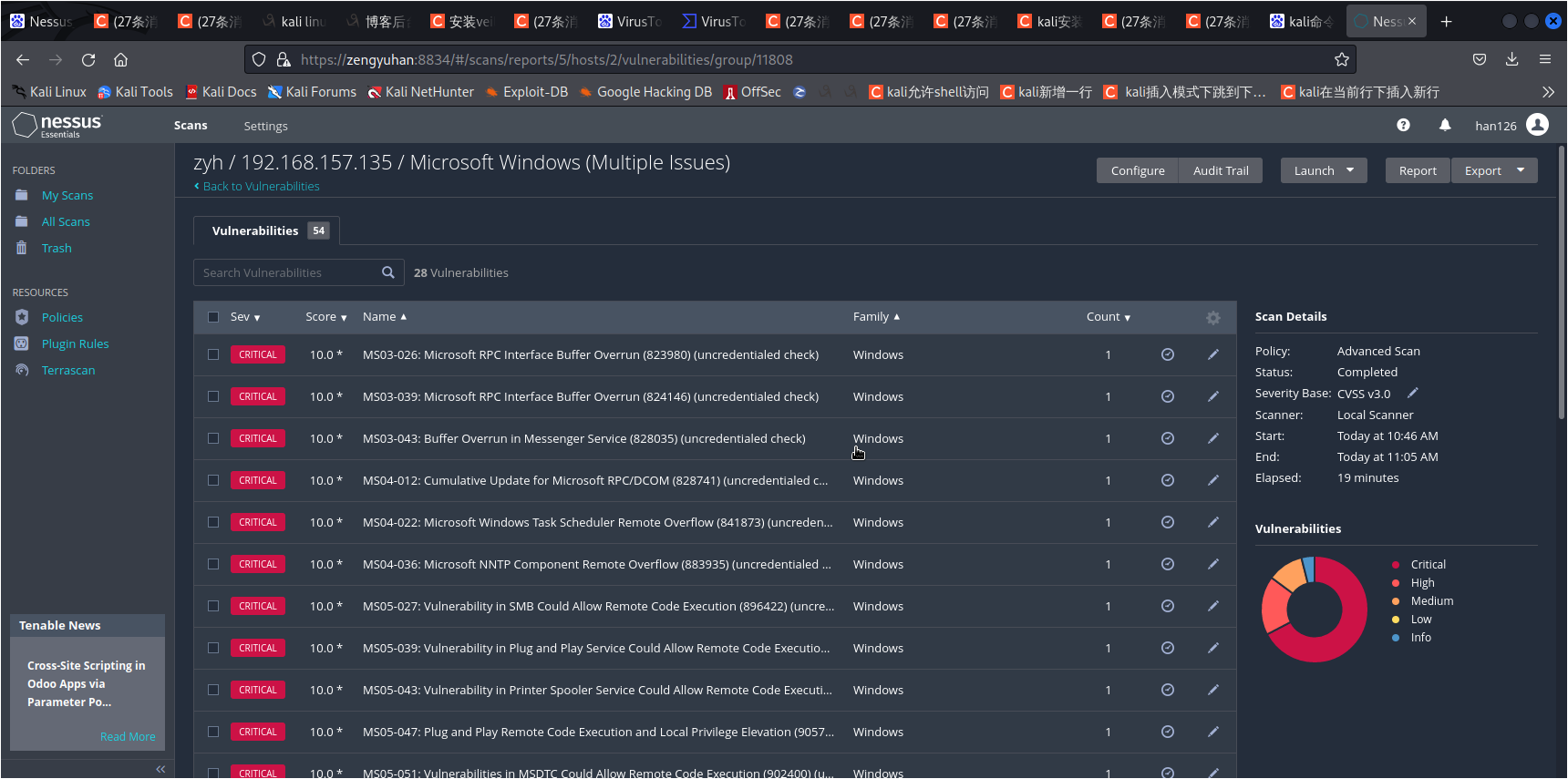

新建一个advanced scan输入扫描类型和靶机的IP地址,扫描得到靶机存在的安全漏洞如图

-

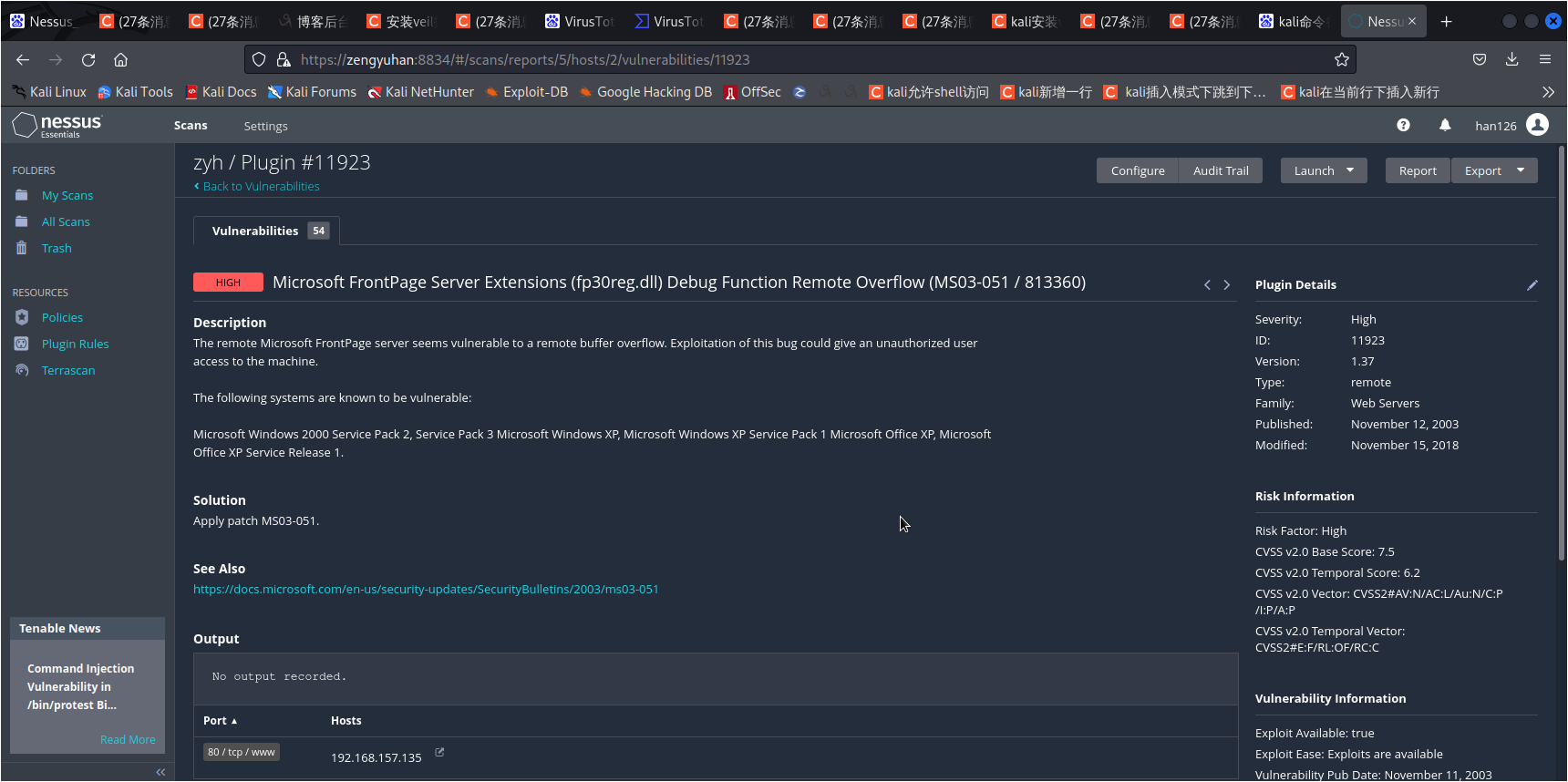

如图还可以看到相关服务开放的端口(随机选择一高位漏洞截取)

(5)

以下搜索均只截取了第一页内容

-

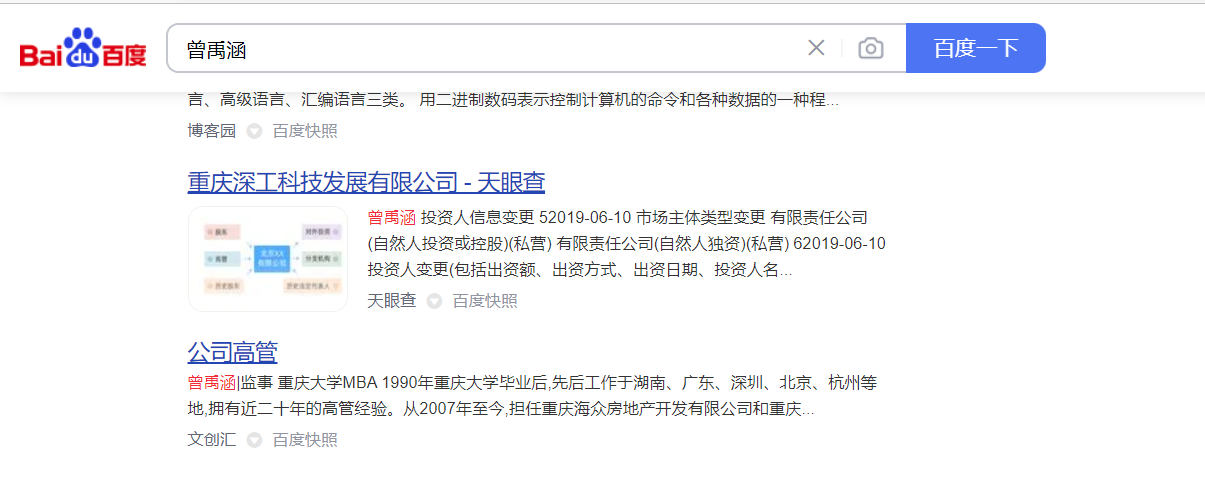

①通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

只搜索姓名

-

②并练习使用Google hack搜集技能完成搜索

参照博客Google Hack详细使用教程

intitle:曾禹涵结果如下

可以看到除了本人之外还搜索到其他同名人士的信息(看来我的名字还不算少见)

intext:曾禹涵的结果不多,如下

3.问题及解决方案

- 问题1:最初针对靶机的端口扫描均无法扫描出结果

- 问题1解决方案:将靶机的网络适配器从桥接模式更改为NAT模式后重启靶机,再进行扫描成功扫描出结果

- 问题2:虚拟机中ipconfig出现“windows ip ocnfiguration”

- 问题2解决方案:右键点击虚拟机、设置,添加网络适配器,确定。进入虚拟机,找到网络适配器设置,右键启用。

4.学习感悟、思考等

本次试验花费时间较长虽然总体难度不算大,但中途却不断出现一些小问题耽误进度。还有Nessus的下载与使用也花费了不少时间。但同样的,本次实验我也学到了很多东西,做完实验能很明显感觉到自己相关知识的增长。在做完一系列实验后我同样发现当前时代信息泄露的不可避免性,大量个人信息能在网络上轻松获取,我们有必要加强对于网络信息保管的重视程度。

浙公网安备 33010602011771号

浙公网安备 33010602011771号