Windows逆向基础(二、Procmon使用实战)

实战一、这里以获取系统设置下,历史壁纸路径功能进行演示

步骤1、首先我们打开Windows设置,切换到颜色选项卡

步骤2、然后我们打开Procmon

使用工具栏上的【Include Process From Windows】按钮,选取设置界面

步骤3、开始监听后,我们切换到壁纸选项卡

这样操作的目的是减少其它不相关事件的干扰。

步骤4、切换回到Procmon,可以看到如下记录

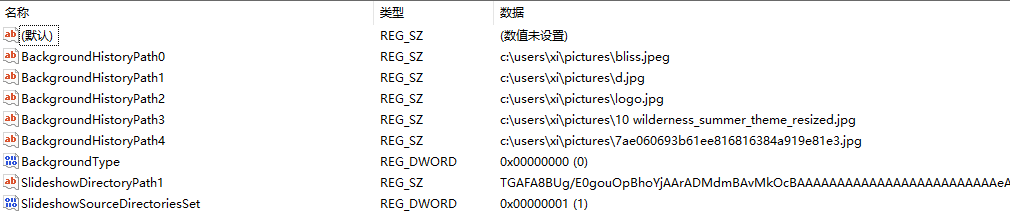

这里就是历史壁纸的路径了

右键菜单选择Jump To可以直接跳转到注册表对应的位置

在这里我们就可以看到具体的图片路径了

实战二、监控软件对本机文件的读取

还记得那会闹得很厉害的3Q大战,公说公有理,婆说婆有理。

那现在我们用Procmon监控一下QQ软件,来看一下它从启动到正常运行,到底会读取本地的哪些文件

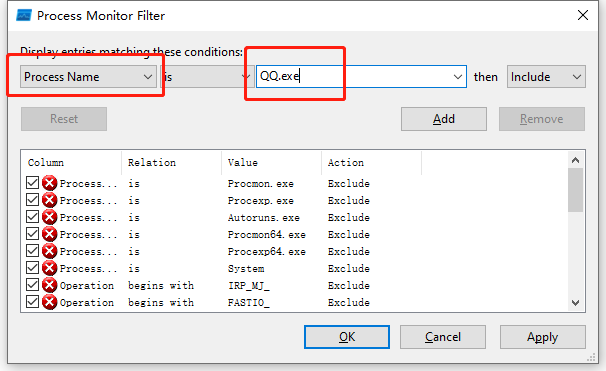

步骤1、启动Procmon,并设置过滤器条件为ProcessName,然后填入QQ.exe

步骤2、启动QQ,并登录,可以看到QQ对注册表和文件的全部操作

步骤3、再增加三个过滤条件将结果限制为仅显示本地文件

1、增加Operation为CreateFile

CreateFile是Windows的一个API函数,它的作用是打开/创建设备(文件也是一种设备)。

2、增加排除Path包含dll

这个步骤是排除dll文件,我们只监控本地文件即可,对于QQ读取的动态链接库,可以忽略。

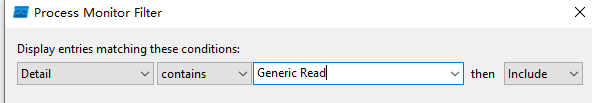

3、增加Detail包含Generic Read

这个步骤是排除文件夹,只显示文件。

对文件这一块的Windows API不了解的话,可以参考我前面的文章:

https://www.cnblogs.com/zhaotianff/p/18156558

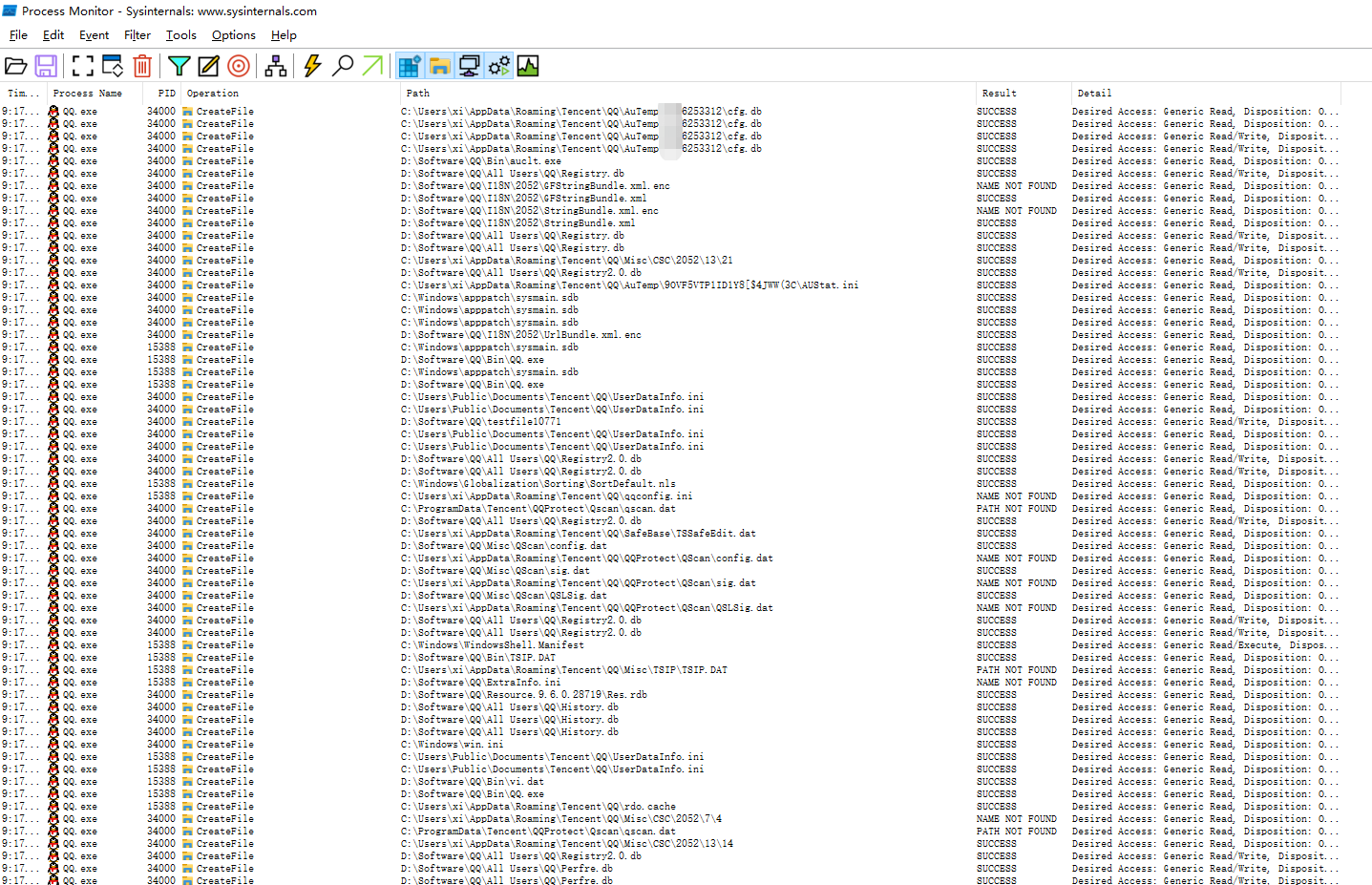

步骤4、查看结果

此时我们就可以看到QQ对本地哪些文件进行了读取,是否存在未经授权的情况下,读取用户隐私文件的情况。

浙公网安备 33010602011771号

浙公网安备 33010602011771号