Docker网络

Docker网络:

Docker使用Linux桥接,在宿主机虚拟一个Docker容器网桥(docker0),Docker启动一个容器时会根据Docker网桥的网段分配给容器一个IP地址,称为Container-IP,同时Docker网桥是每个容器的默认网关。因为在同一宿主机内的容器都接入同一个网桥,这样容器之间就能通过容器的Container-IP直接通信。

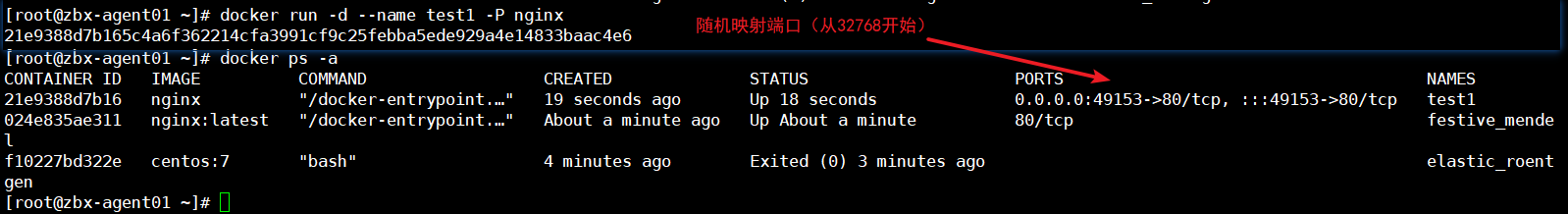

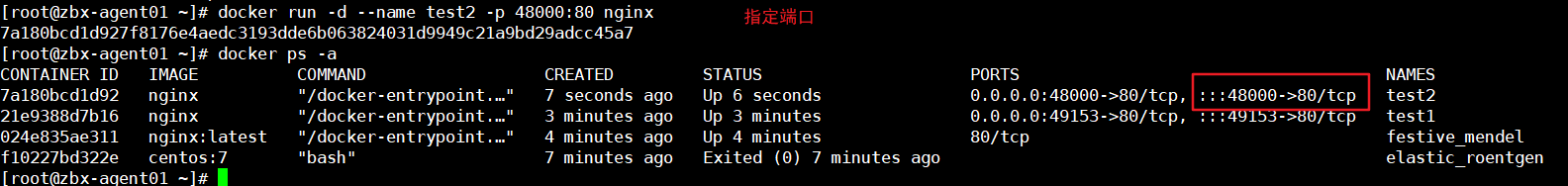

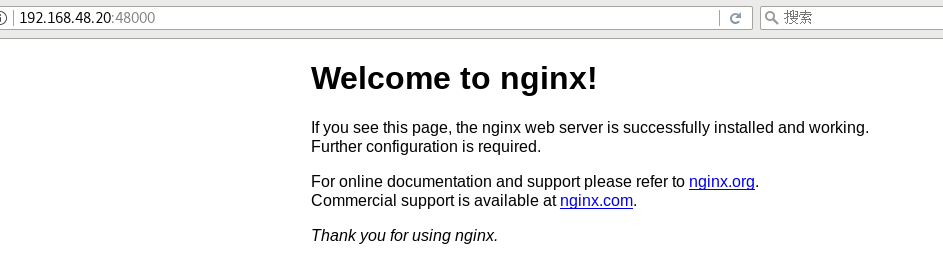

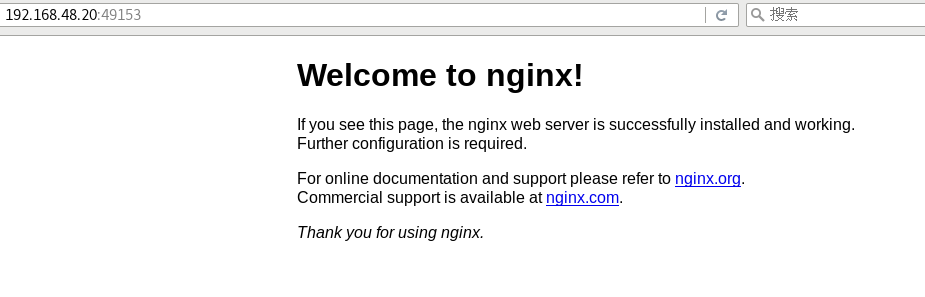

Docker网桥是宿主机虚拟出来的,并不是真实存在的网络设备,外部网络是无法寻址到的。这也意味着外部网络无法直接通过Container-IP访问到容器。如果容器希望外部访问能够访问到,可以通过映射容器端口到宿主机(端口映射),即docker run创建容器时候通过-p或-P参数来启用,访问容器的时候就通过[宿主机IP]:[容器端口]访问容器。

Docker的网络模式:

- Host:容器将不会虚拟出自己的网卡,配置自己的IP等,而是使用宿主机的IP和端口

- Container:创建的容器不会创建自己的网卡,配置自己的IP,而是和一个指定的容器共享IP、端口范围

- None:该模式关闭了容器的网络功能

- Bridge:默认为该模式,此模式会为每一个容器分配、设置IP等,并将容器连接到一个docker0虚拟网桥,通过docker0网桥以及iptables nat 表配置与宿主机通信

- 自定义网络

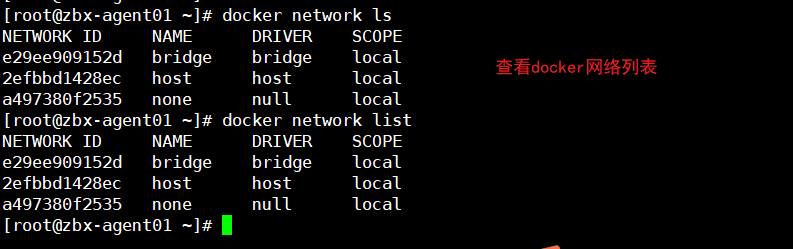

安装Docker时,它会自动创建三个网络,bridge(创建容器默认链接到此网络)、none、host

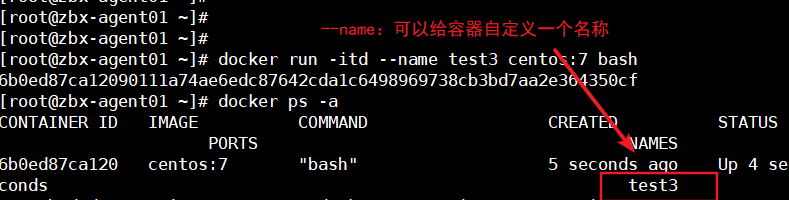

使用docker run 创建docker容器时,可以用--net 或 --network 选项指定容器的网络模式

- host模式:使用 --net=host指定

- none模式:使用--net=none指定

- container模式:使用--net=container:NAME or ID 指定

- bridge模式:使用 --net=bridge 指定,默认模式,可省略

详解网络模式

host模式:

相当于Vmware中的桥接模式,与宿主机在同一个网络中,但没有独立IP地址。

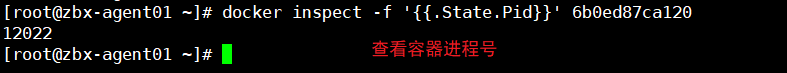

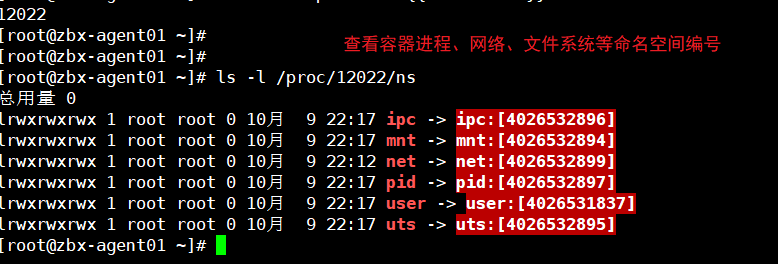

Docker使用了Linux的Namespace技术进行资源隔离,如PID Namespace隔离进程,Mount Namespace隔离文件系统,NetworkNamespace隔离网络等。

一个Network Namespace提供了一份独立的网络环境,包括网卡、路由、iptables规则等都与其他的Network Namespace隔离。

一个Docker容器一般会分配一个独立的Network Namespace。

但如果启动容器的时候使用host模式,那么这个容器将不会获得一个独立的Network Namespace,而是和宿主机共用一个Network Namespace。容器将不会虚拟出自己的网卡、配置自己的IP等,而是使用宿主机的IP和端口。

container模式

这个模式指定新的创建的容器和已经存在的一个容器共享一个Network Namespace,而不是和宿主机共享。新建的容器不会创建自己的网卡,配置自己的IP,而是和一个指定的容器共享IP、端口范围等。同样,两个容器除了网络方面,其他的如文件系统、进程列表等还是隔离的。两个容器的进程可以通过lo网卡设备通信。

none模式:

使用none模式。docker容器拥有自己的Network Namespace,但是,并不为docker容器进行任何网络配置。

也就是说,这个docker容器没有网卡、IP、路由等信息。这种网络模式下容器只有lo回环网络,没有其他网卡。这种类型的网络没有办法联网,封闭的网络能很好的保证容器的安全性。

bridge模式:

相当于VMware中的nat模式,容器使用独立network Namespace,并连接到docker0虚拟网卡。通过docker0网桥以及iptables nat表配置与宿主机通信,此模式会为每一个容器分配Network Namespace、设置IP等,并将一个主机上的Docker容器连接到一个虚拟网桥上。

①、当docker进程启动时,会在主机上创建一个名为docker0的虚拟网桥,此主机上启动的docker容器会连接到这个虚拟网桥上,虚拟网桥的工作方式和物理交换机类似,这样主机上所有容器就通过交换机连在了一个二层网络中。

②、从docker0子网中分配一个IP给容器使用,并设置docker0的IP地址为容器的默认网关。在主机上创建一对虚拟网卡vethpair设备。veth设备总是成对出现的,它们组成了一个数据的通道,数据从一个设备进入,就会从另一个设备出来。因此,veth设备常用来连接两个网络设备。

③、docker将veth pair 设备的一端放在新创建的容器中,并命名为eth0(容器的网卡),另一端放在主机中,以veth*这样类似的名字命名,并将这个网络设备加入到docker0网桥中。可以通过brctl show 命令查看

④:使用docker run -p 时,docker实际是在iptables做了DNAT规则,实现端口转发功能。可以使用iptables -t nat -vnL查看

自定义网络

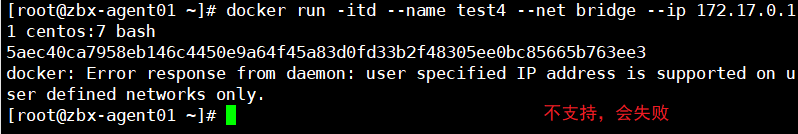

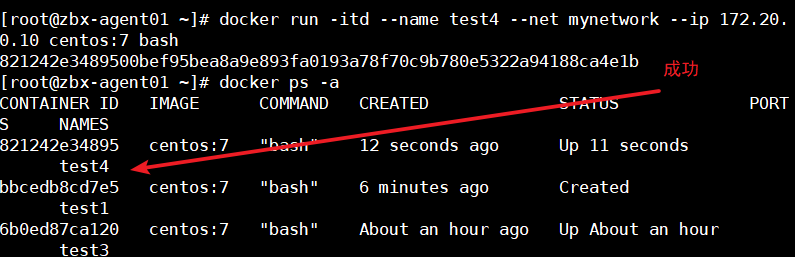

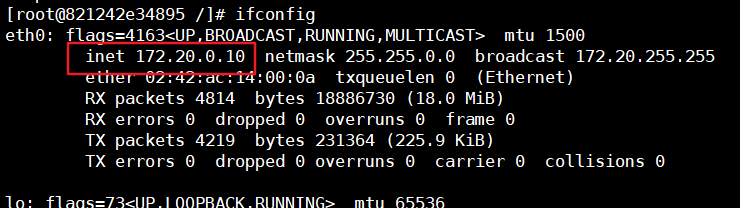

直接使用bridge模式,是无法支持指定IP运行docker的(如下)

创建自定义网络

##可以先自定义网络,在使用指定IP运行docker

资源控制:

CPU资源控制

cgroups,是一个非常强大的Linux内核工具,他不仅可以限制被namespacce隔离起来的资源,还可以为资源设置权重、计算使用量、操作进程启停等等。所以cgroups(Control groups)实现了对资源的配额和度量。

cgrups四大功能:

- 资源限制:可以对任务使用的资源总额进行限制

- 优先级分配:通过分配的的cpu时间片数量以及磁盘IO带宽大小,实际上相当于控制了任务运行优先级

- 资源统计:可以统计系统的资源使用量,如cpu时长,内存用量等

- 任务控制:cgroups可以对任务执行挂起、恢复等操作

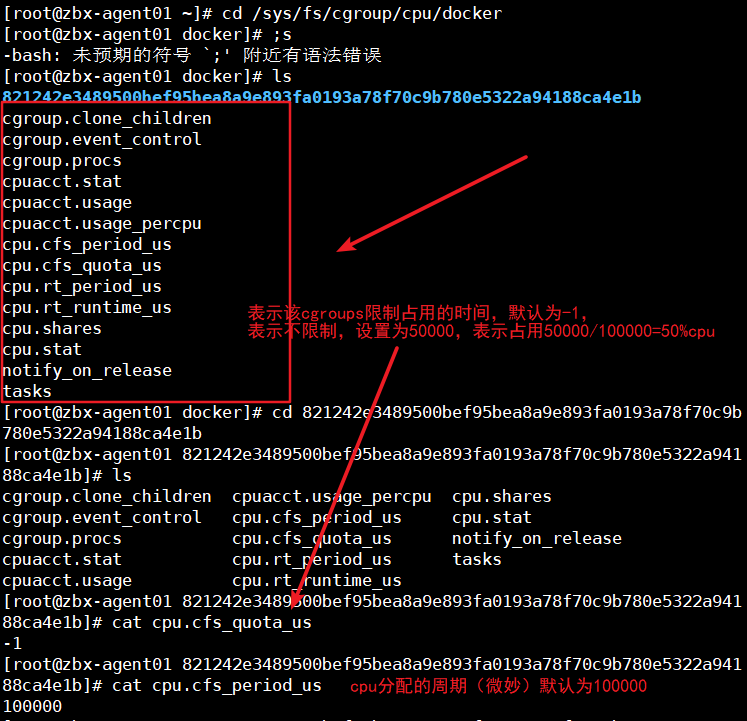

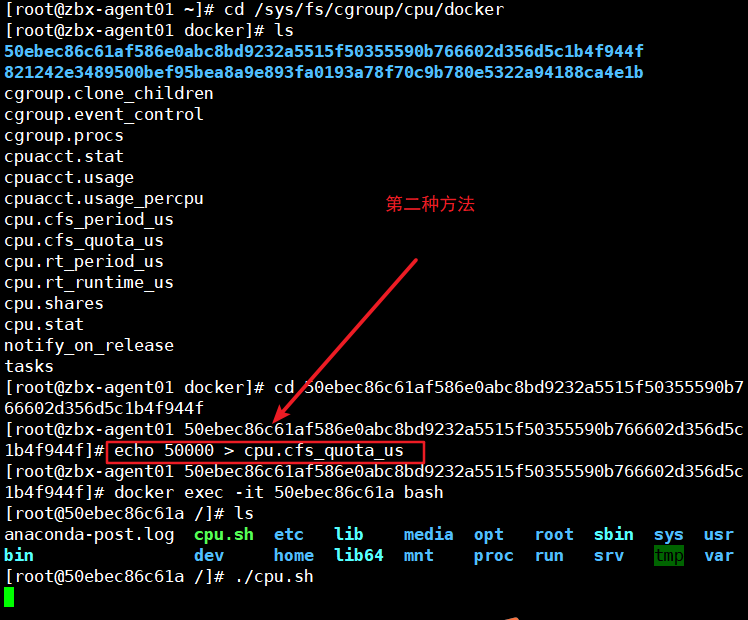

设置CPU使用率上限

Linux通过CFS(Completely Fair Scheduler,完全公平调度器)来调度各个进程对CPU的使用。CFS默认的调度周期是100ms。

我们可以设置每个容器进程的调度周期,以及在这个周期内各个容器最多能使用多少CPU时间。

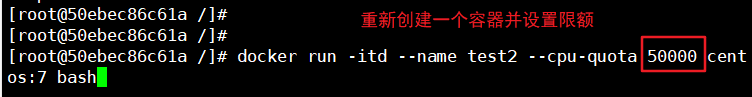

使用--cpu-period即可设置调度周期,使用--cpu-quota即可设置在每个周期内容器能使用的CPU时间。两者可以配合使用。

CFS周期的有效范围是1ms~1s,对应的--cpu-period的数值范围是1000~1000000。

而容器的CPU配额必须不小于1ms,即--cpu-quota的值必须>=1000。

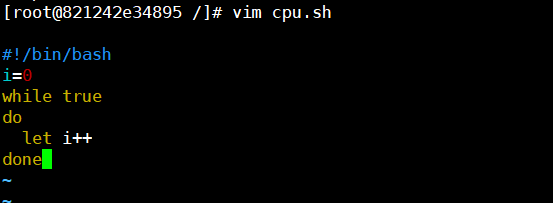

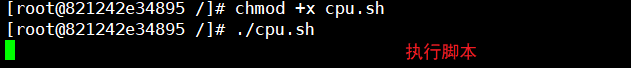

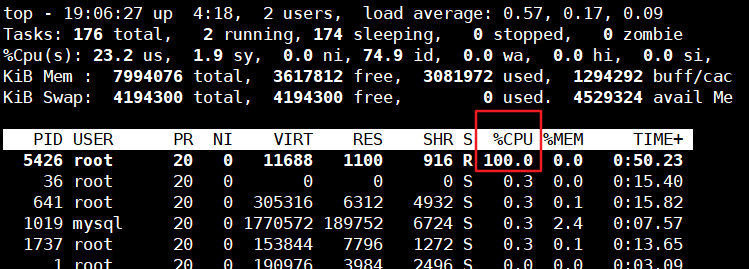

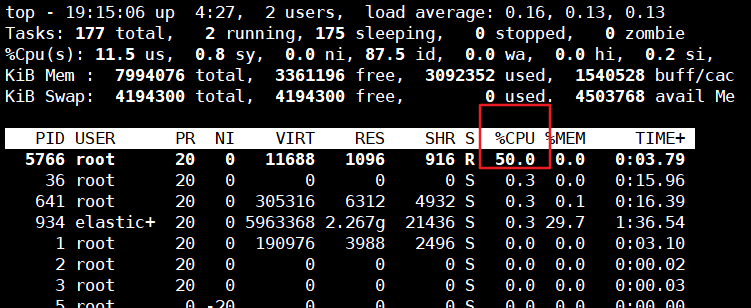

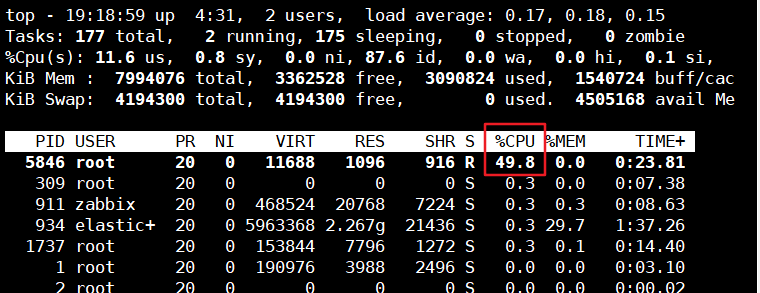

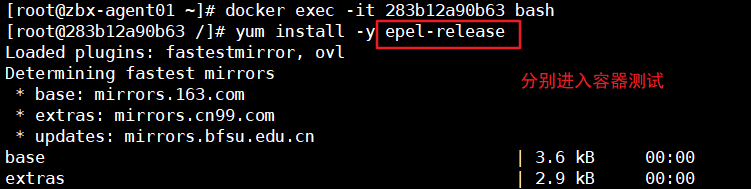

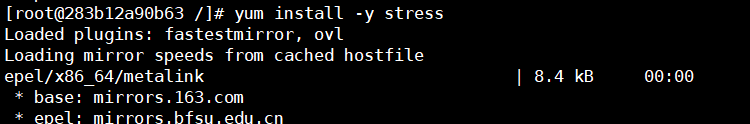

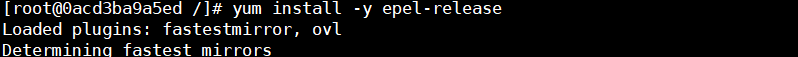

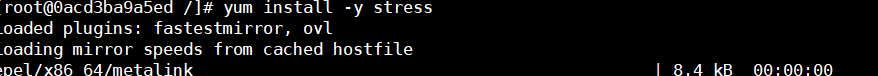

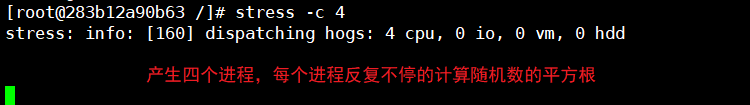

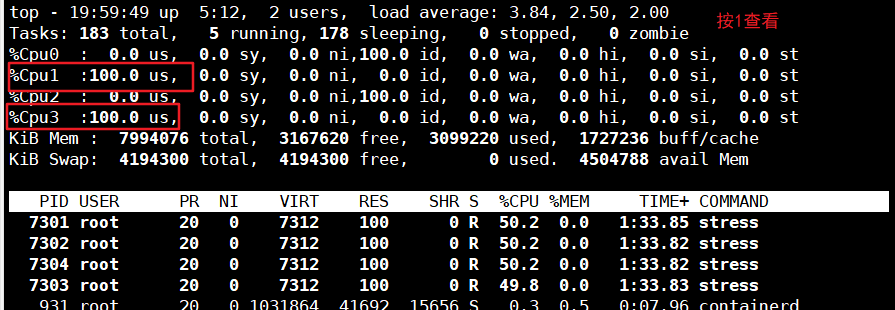

CPU压力测试:

设置50%的比例分配CPU使用时间上限

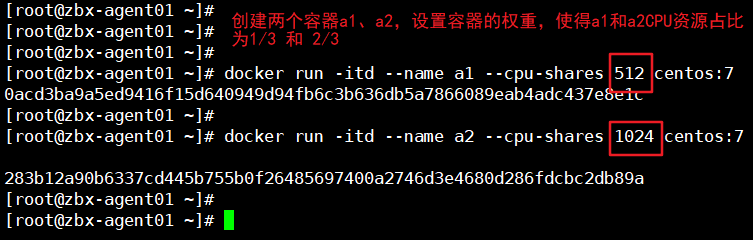

设置CPU资源占用比(设置多个容器时才有效)

Docker 通过--cpu-shares 指定CPU份额,默认值为1024,值为1024的倍数

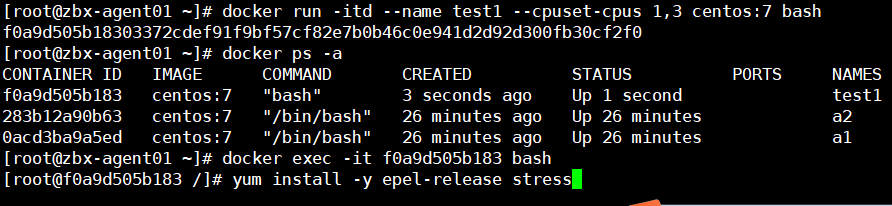

设置容器绑定指定的CPU

##先分配虚拟机4个CPU核数

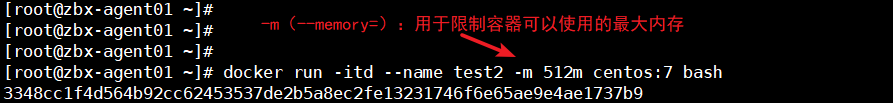

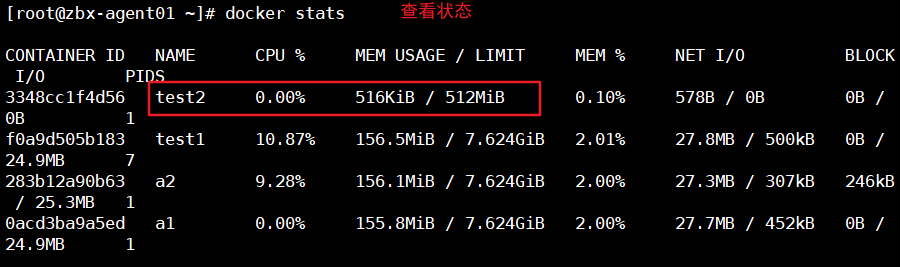

对内存使用的限制

##限制可用的swap大小,--memory-swap

注:

--memory-swap是必须要与--memory一起使用的

正常情况下,--memory-swap的值包含容器可用内存和可用的swap,所以-m 512m --memory-swap=1g的含义为:容器可以使用512m的物理内存,并且可以使用512M(1G-512)的swap。

如果--memory-swap设置为0或者不设置,则容器可以使用swap大小为-m值的两倍。

如果--memory-swap的值和-m值相同,则容器不能使用swap

如果--memory-swap值为-1,它表示容器程序使用的内存受限,而可以使用空间使用不受限制(宿主机有多少swap,容器就可以使用多少)

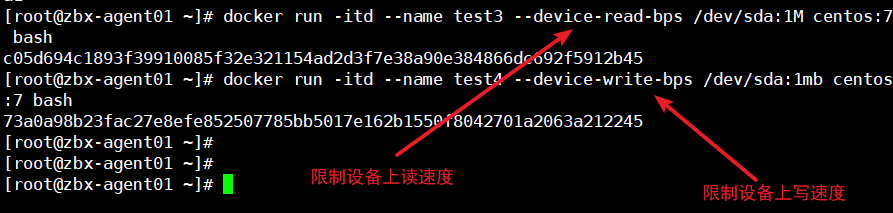

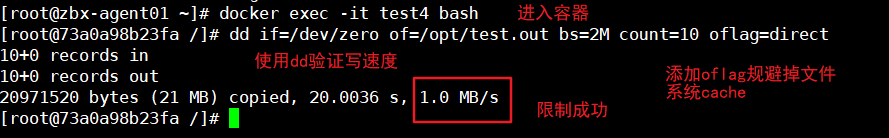

对磁盘IO配额控制(blkio)的限制

Docker的数据卷管理

管理Docker容器中数据主要有两种方式:数据卷(Data Volumes)和数据卷容器(DataVolumes Containers)

1、数据卷

数据卷是一个供容器使用的特殊目录,位于容器中,可将宿主机的目录挂载到数据卷上,对数据卷的修改操作立刻可见,并且更新数据不会影响镜像,从而实现数据的宿主机与容器之间迁移。数据卷的使用类似于Linux下对目录进行的mount 操作

##宿主机上的目录/var/www挂载到容器中的/data1。

注:

宿主机本地目录的路径必须是使用绝对路径。如果路径不存在,Docker会自动创建相应的路径。

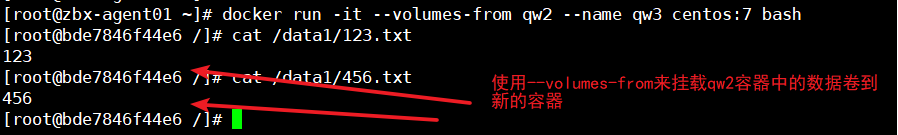

2、数据卷容器

如果需要再容器之间共享一些数据,最简单的方法就是使用数据卷容器。数据卷容器是一个普通的容器专门提供数据卷个其他容器挂载使用。

##创建一个容器作为数据卷容器

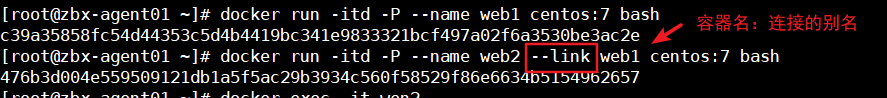

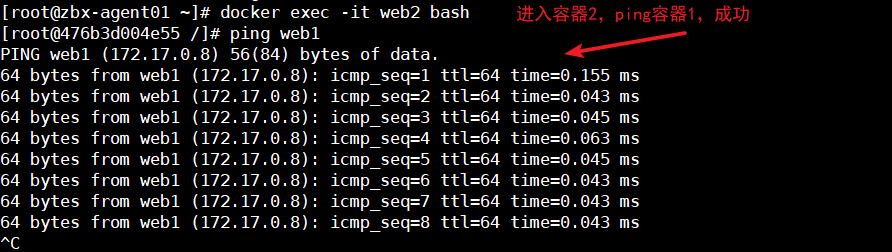

容器互联(使用centos7镜像)

容器互联是通过容器的名称在容器间建立一条专门的网络通信隧道。简单点说,就是会在源容器和接收容器之间建立一条隧道,接收容器可以看到源容器指定的信息。

##创建并运行源容器取名web1

浙公网安备 33010602011771号

浙公网安备 33010602011771号