20209128 2020-2021-2 《网络攻防实践》第一周作业

1.知识点梳理与总结

1.1本次实验目的是搭建网络攻防环境,利用虚拟化能够从有限硬件设备中虚拟出额外的硬件资源,并支持在这些虚拟硬件设备上构建完整的虚拟化系统。

1.2环境介绍

基础的网络攻防实验环境至少需要四个组成部分:

(1)靶机:内置系统和应用程序安全漏洞,并作为目标的主机。基础环境中应包括Windows2000和Linux操作系统主机。

(2)攻击机:安装了专用的攻击软件,用于发起网络攻击的主机。Linux系统平台相较于Windows拥有更多强大的攻击软件,更适合作为攻击机平台。

(3)攻击检测、分析与防御平台:最佳位置是靶机的网关,可以基于Linux操作系统构建网关主机,并通过集成各种软件使其具备网络攻击检测、分析与防御的功能;此外靶机上也通过自带或附加的工具进行系统安全日志分析。

(4)网络连接:通过网络将靶机、攻击机和具备检测分析防御功能的网关进行连接。

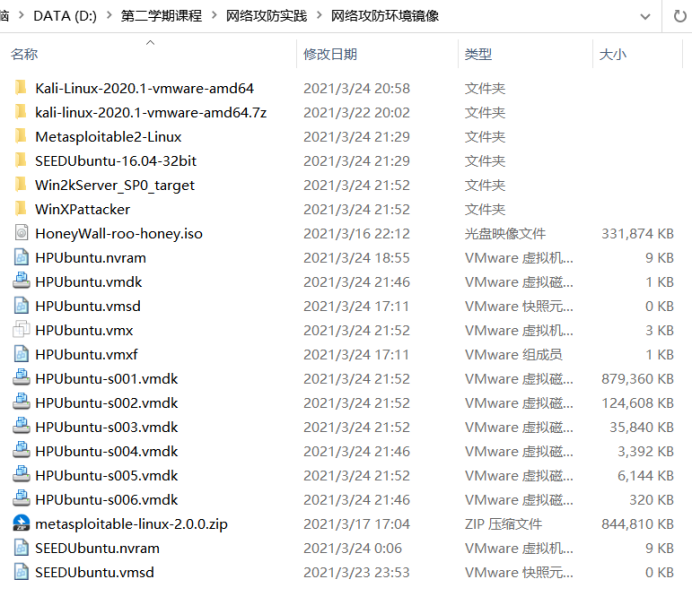

1.3镜像内容

|

镜像名称 |

操作系统及其类型 |

介绍 |

|

Kali |

UbuntuLinux攻击机 |

基于Debian的Linux发行版,设计用于数字取证操作系统。预装了许多渗透测试软件。 |

|

Winattack |

WinXPWindows攻击机 |

Self-built |

|

SeedUbuntu |

UbuntuLinux攻击机/靶机 |

一个帮助学习计算机安全的虚拟实验环境,包括软件安全,网络安全,Web安全还有移动端安全等。 |

|

Metasploit2 |

UbuntuLinux靶机 |

由Metasploit团队维护的一个集成了各种漏洞弱点的Linux主机(ubuntu)镜像,方便进行MSF漏洞测试跟学习,免去搭建各种测试环境。 |

|

Win2kserver |

Win2000Windows靶机 |

Self-built |

|

HoneyWall |

ROO蜜网网关 |

蜜网(Honeynet)是在蜜罐技术上逐步发展起来的,又可称为诱捕网络。蜜网技术实质上还是一种高交互型、研究型的用来获取广泛的安全威胁信息的蜜罐技术,其主要目的是收集黑客的攻击信息。 |

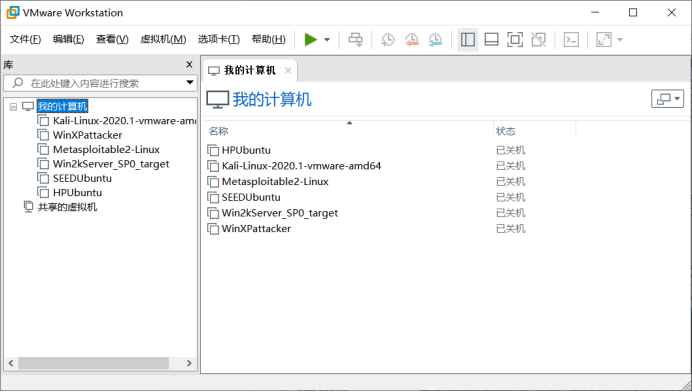

1.4镜像准备

1.5实验内容

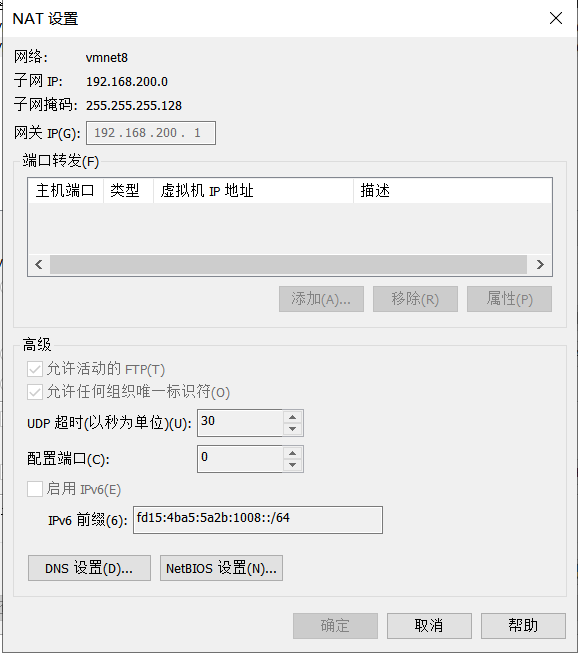

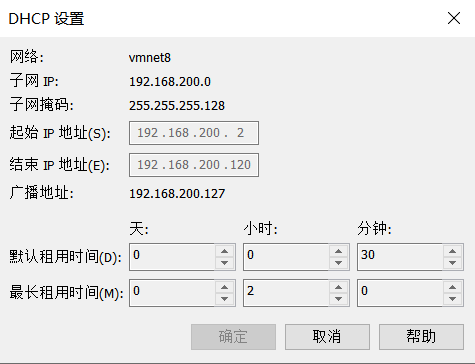

(1)基于VMwareWorkstation虚拟化平台,添加两块虚拟网卡;

(2)利用提供的虚拟机镜像,在自己的笔记本电脑或PC上部署一套个人网络攻防实验环境,包括攻击机、靶机、SEED虚拟机和蜜网网关;

(3)进行网络连通性测试,确保各个虚拟机能够正常联通。

1.6实验原理

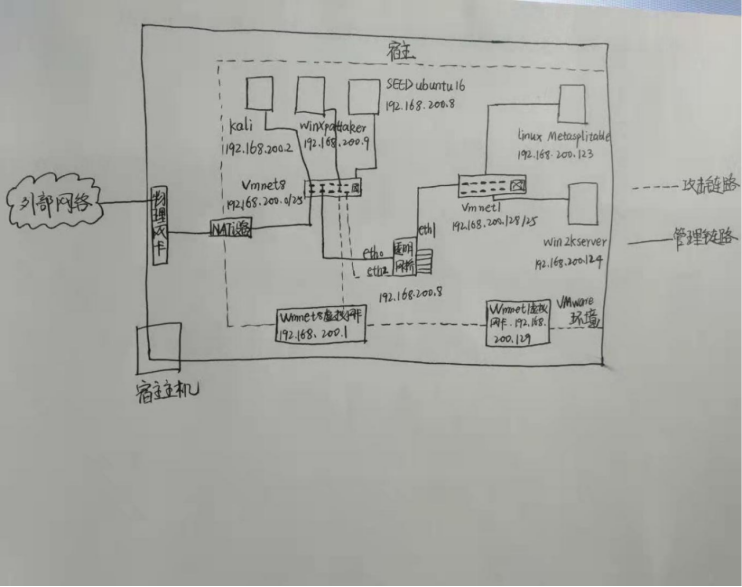

将host-only模式的VMnet1作为靶机网段,靶机Metasploit2和Win2kserver连入该网段内;将NAT模式的VMnet8作为攻击机网段,攻击机kali和WindowsXP以及SEED虚拟机连入该网段;而HoneyWall蜜网网关的eth0链接攻击机网段,eth1连接靶机网段,通过桥接方式连接这两个网段,并作为攻击机网段到靶机网段唯一的网链路通道,蜜网网关的eth2接口也连接入VMnet网段,由宿主通过VMnet8虚拟网卡访问蜜网网关,进行数据分析和蜜网网关管理。

1.7环境结构图

2.实验步骤

2.1虚拟网卡配置

2.2Linux攻击机kali的安装

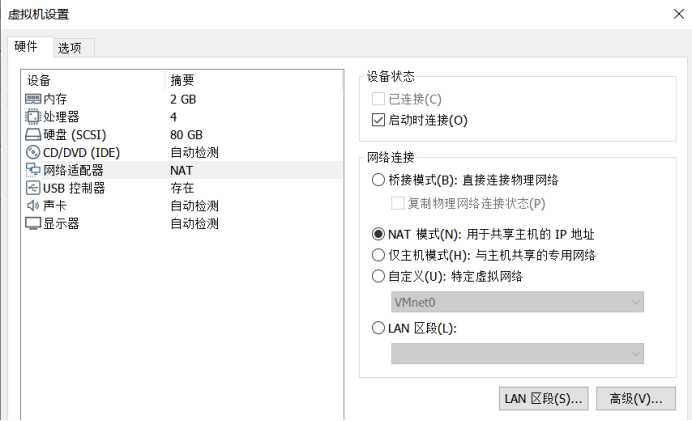

2.2.1编辑kali虚拟机的相关设置

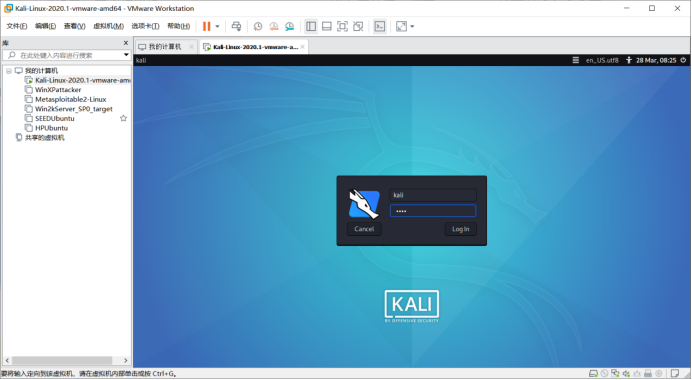

2.2.2启动kali虚拟机,键入账号及密码

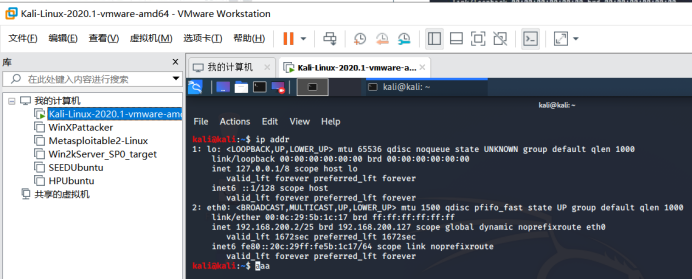

2.2.3查看kali的IP地址

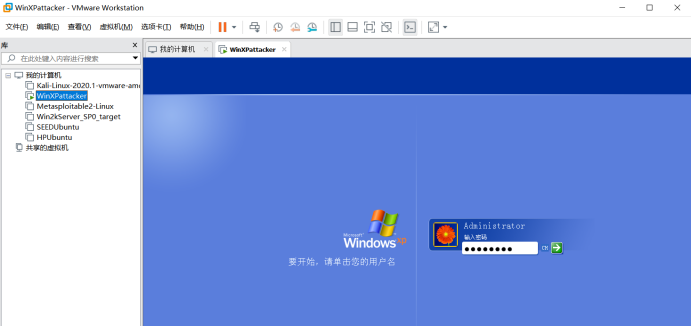

2.3 windows攻击机-winXPattacker的安装

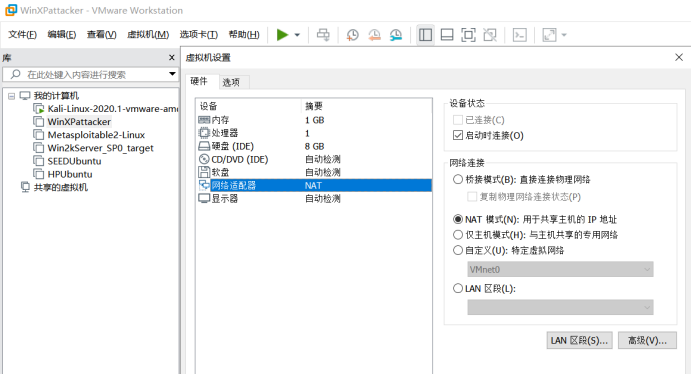

2.3.1winXPattacker虚拟机的相关配置

2.3.2启动攻击机,键入账号及密码

2.3.3查看攻击机的IP地址

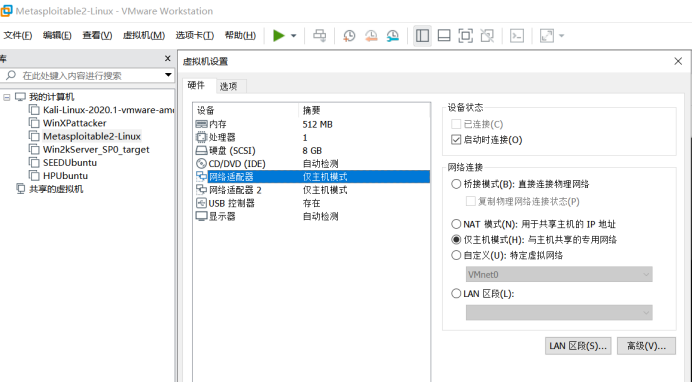

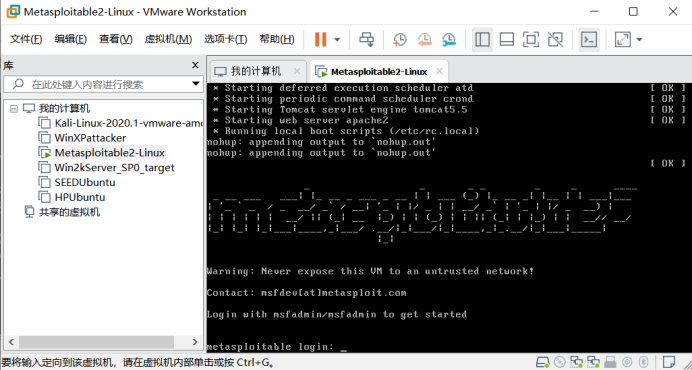

2.4 windows攻击机-winXPattacker的安装

2.4.1编辑虚拟机的相关配置

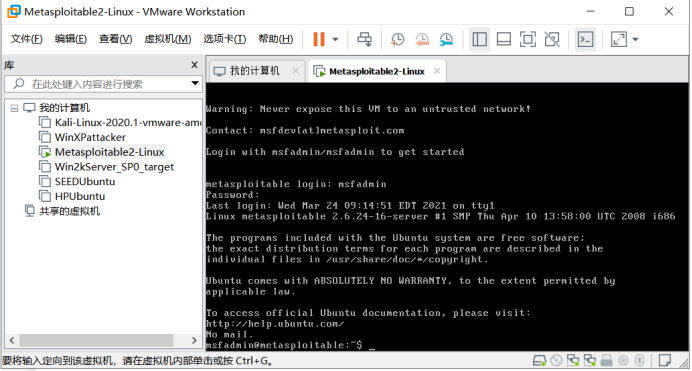

2.4.2启动虚拟机,键入账号及密码

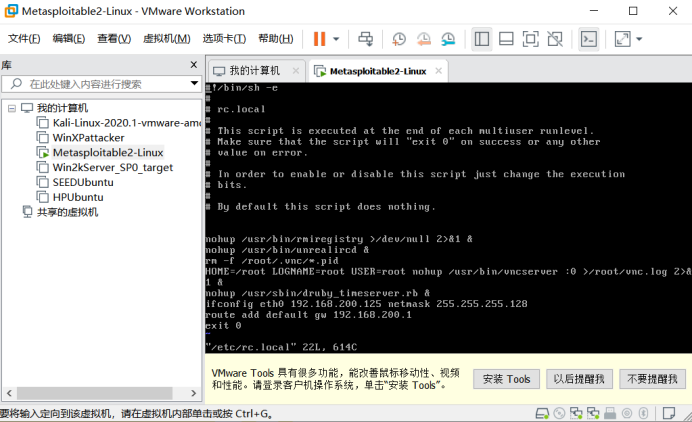

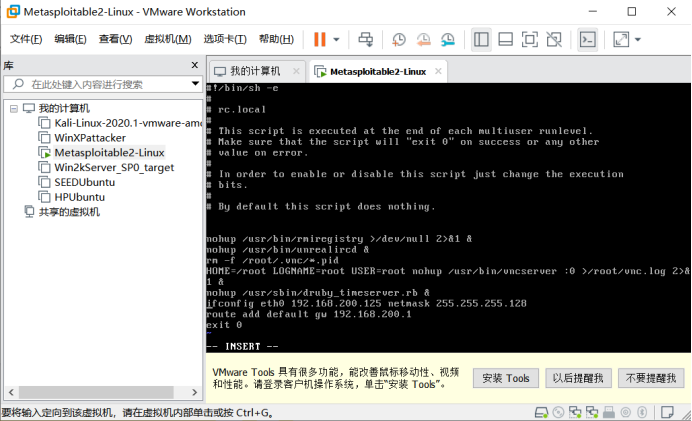

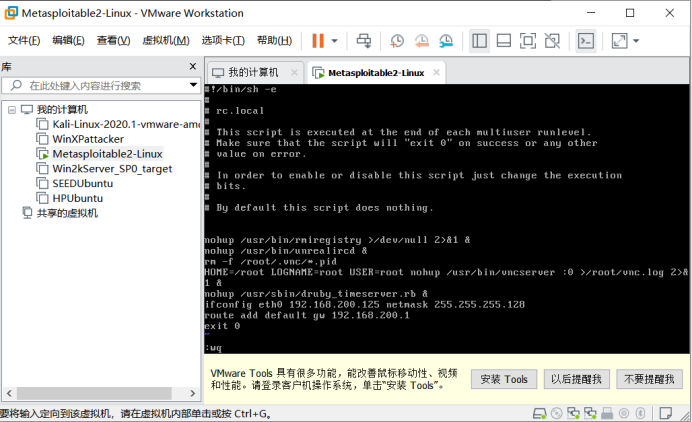

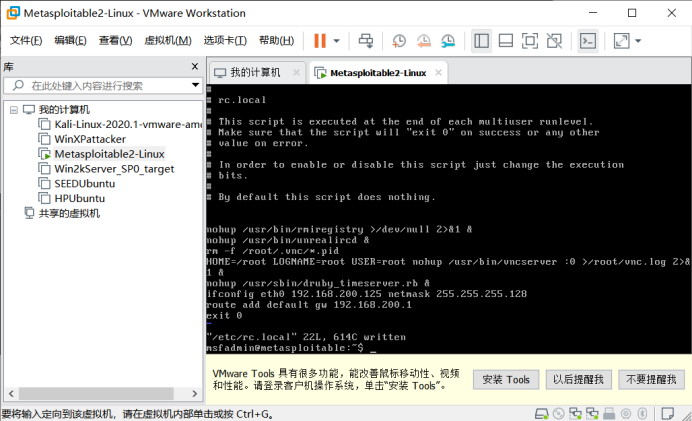

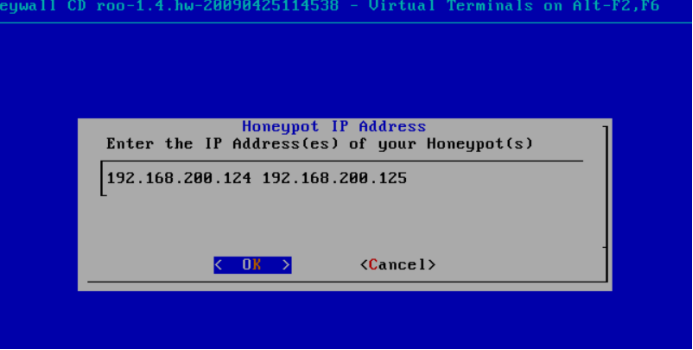

2.4.3执行命令,按i进入编辑模式,在文件倒数第二行exit0之前,插入以下两句:ifconfig eth0 192.168.200.125 netmask 255.255.255.128 route add default gw 192.168.200.1;

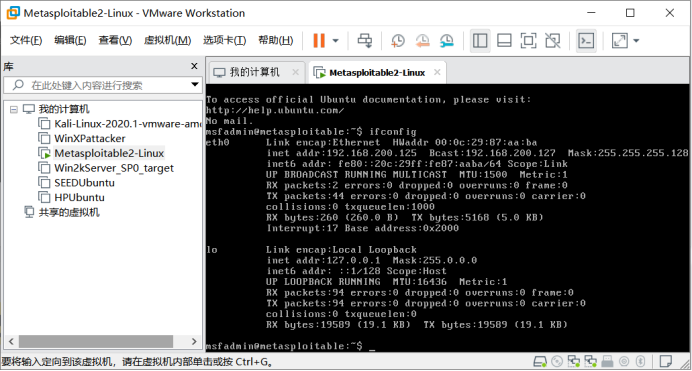

2.4.4查看该虚拟机的IP地址

2.5Windows靶机-Win2kServer的安装

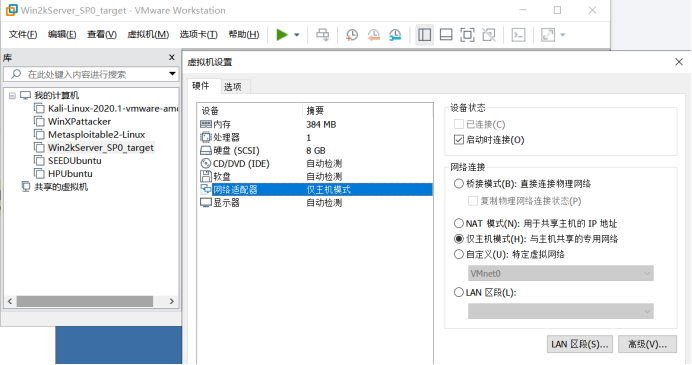

2.5.1编辑Windows靶机的配置

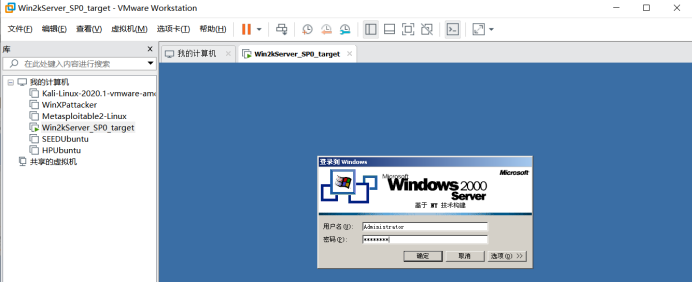

2.5.2启动虚拟机,键入账号及密码

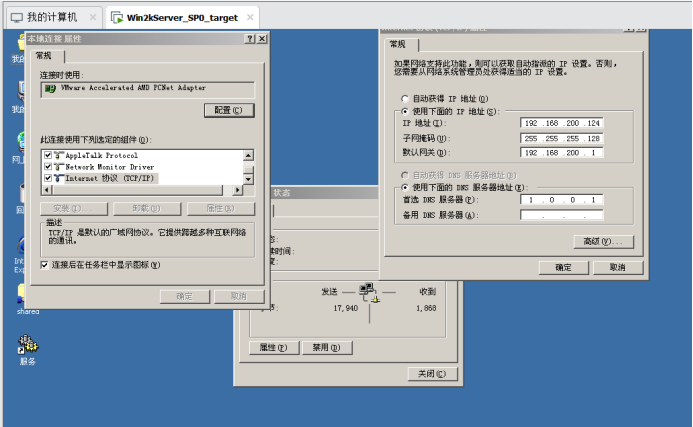

2.5.3进入系统后,在右下角打开网络设置,点开属性,选择Internet协议,在属性里设置IP地址;

2.6SeedUbuntu的安装

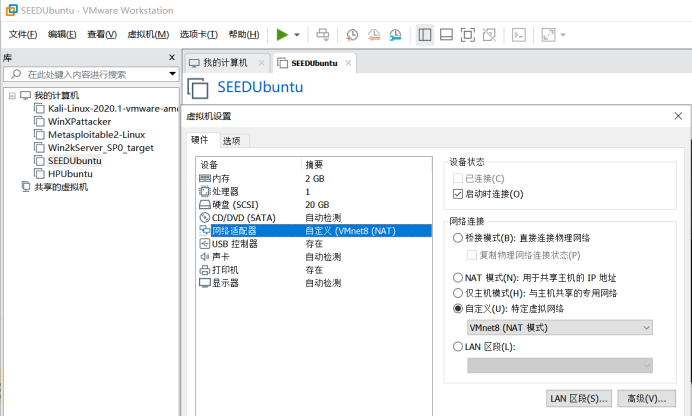

2.6.1编辑SeedUbuntu的相关设置

2.6.2启动虚拟机,打开终端

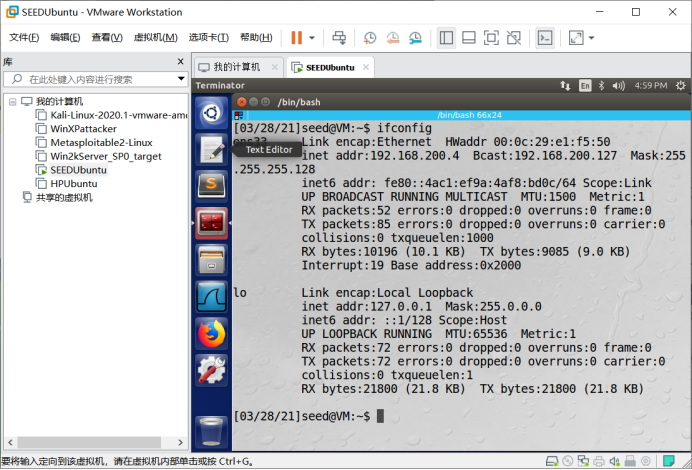

2.6.3查看该虚拟机的IP地址

2.7蜜网网关的安装

2.7.1完成虚拟机的有关配置

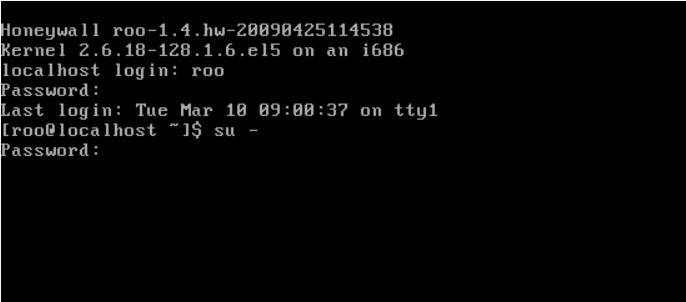

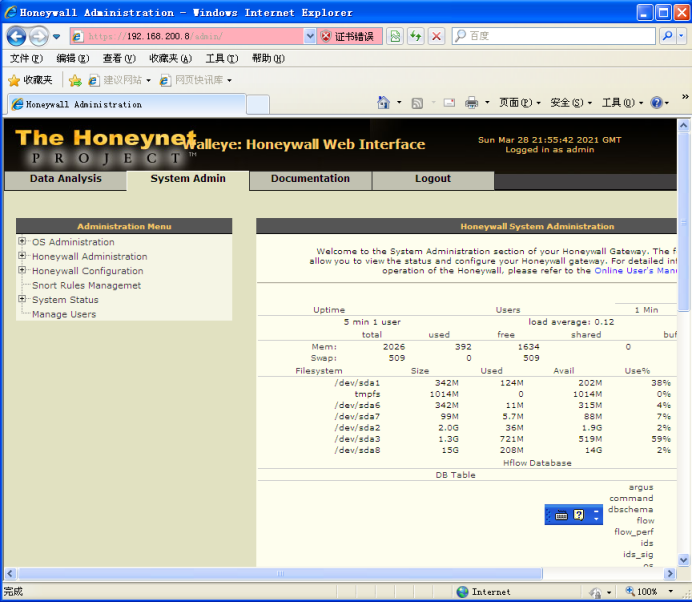

2.7.2用su-提权进入root,第一次root需要进行配置,在Menu界面选择

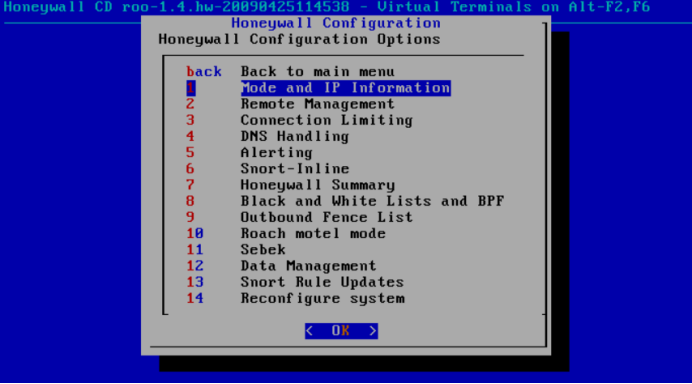

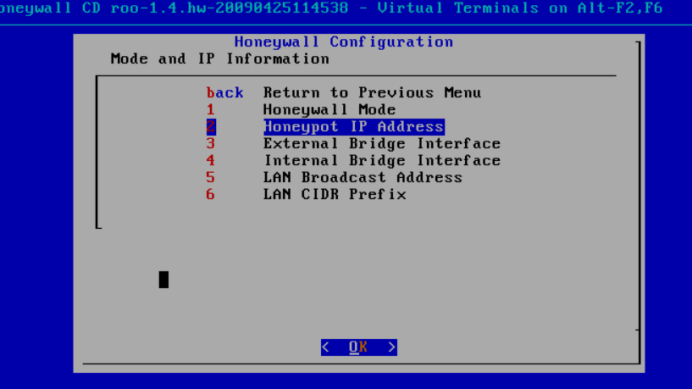

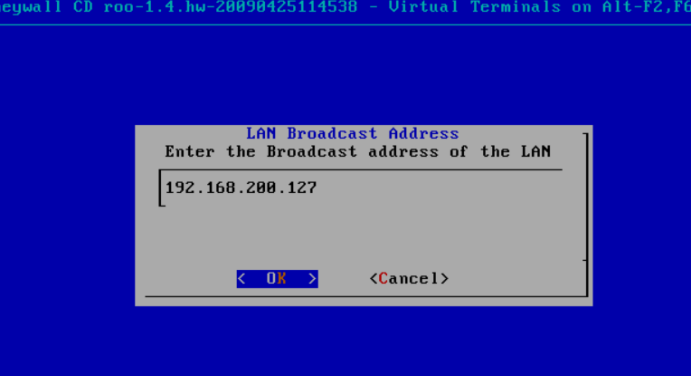

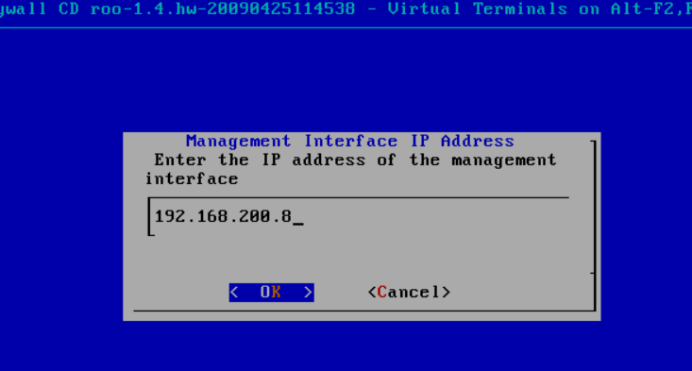

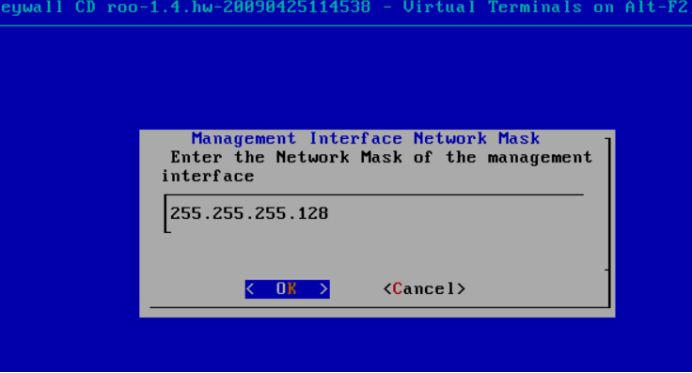

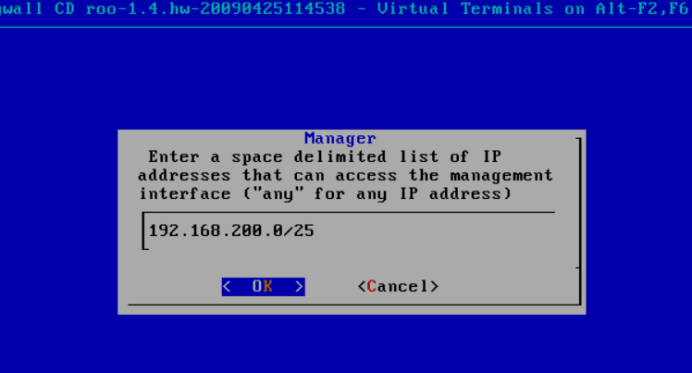

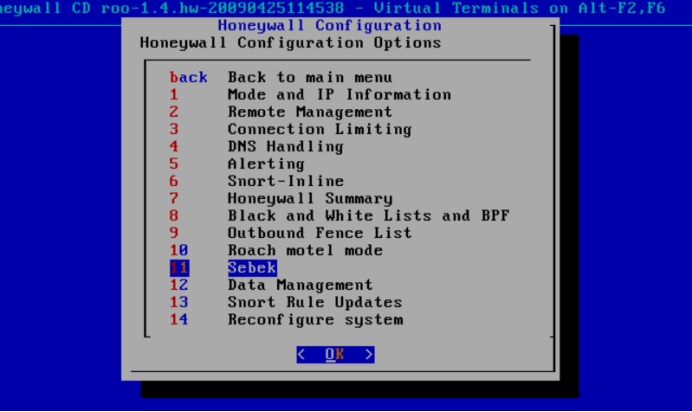

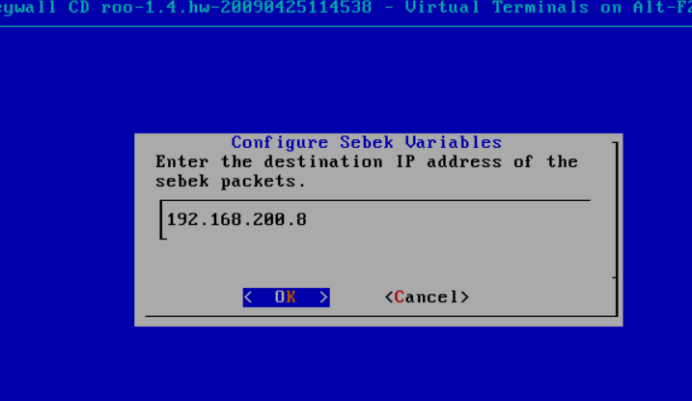

2.7.3进行HoneyConfiguration的设置

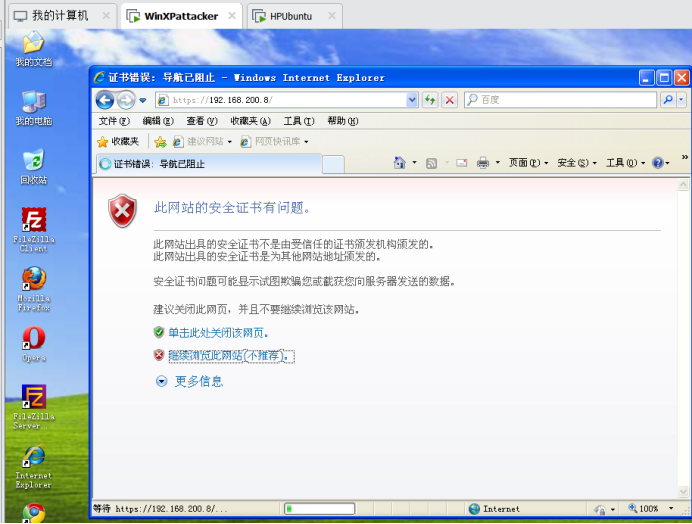

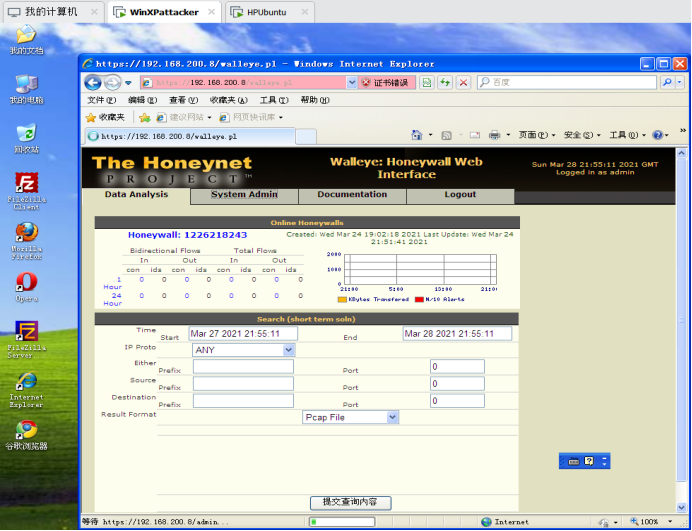

2.7.4回到windowsAttacker中,浏览器打开https://192.168.200.8(注意这里是https!这里会告诉你证书过期存在风险,选择打开即可)

2.8安装配置全部的虚拟机

2.9网络连通性测试

2.9.1测试kali→winxpattacker的连通性,成功连通

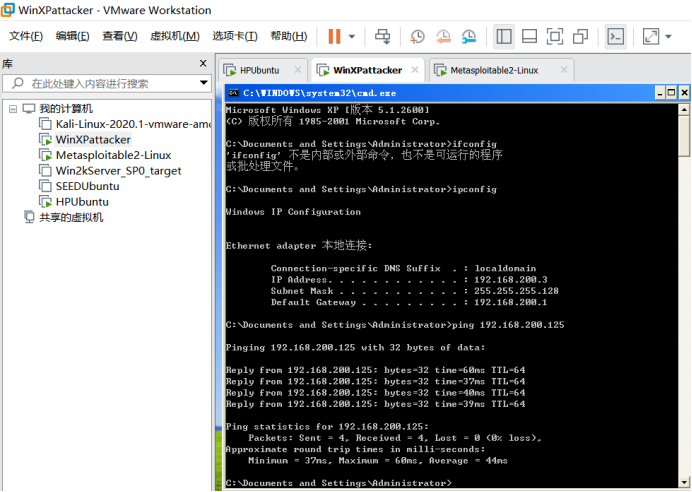

2.9.2测试winxpattacker→metasploitable2的连通性,成功连通

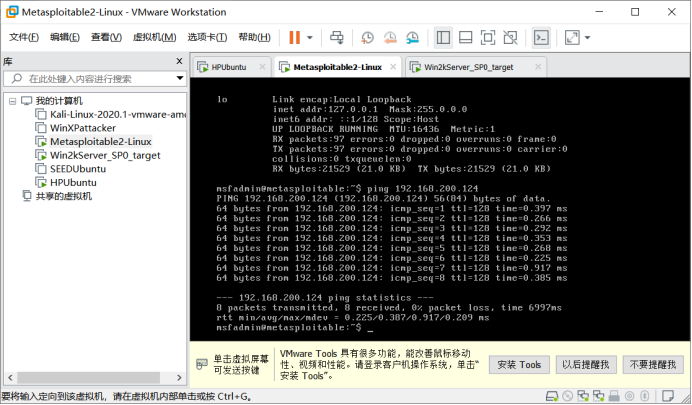

2.9.3测试metasploitable2→win2kserver的连通性,成功连通

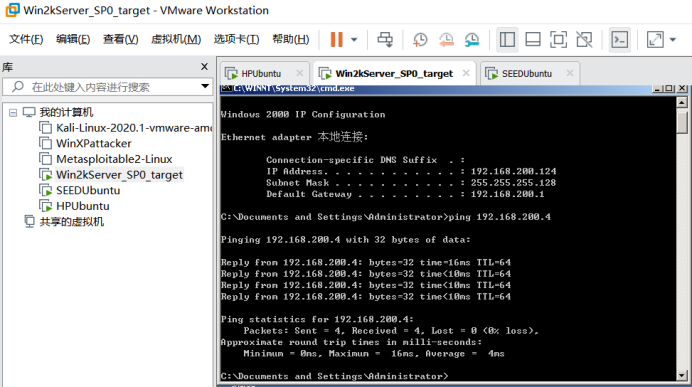

2.9.4测试win2kserver→seedubuntu的连通性成功连通

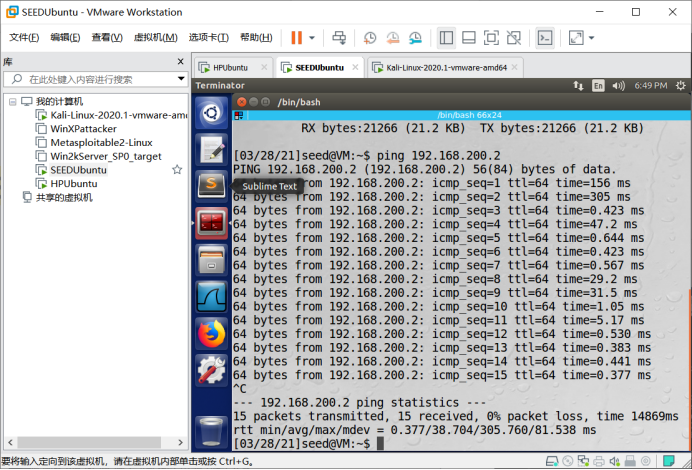

2.9.5测试seedubuntu→kali的连通性,成功连通

2.10在蜜罐中,查看监听到的信息

3.学习中遇到的问题及解决

问题1:开启虚拟机,出现疑问:此虚拟机可能已被移动或复制。

问题1解决方案:应根据实际情况来选择:

如果选择我已移动该虚拟机(i move it)的话,网卡的MAC地址会保持不变;因为始终只有一个MAC地址,不会造成冲突,所以虚拟机间通信没问题;

如果选择我已复制该虚拟机(i copy it)的话,网卡的MAC地址就会变化;因为如果MAC地址不变的话,就存在两个相同的MAC地址,那么这个两个虚拟机之间的通信就会造成冲突了,所以需要修改网络配置才能正常通讯。

我默认选择的是我已复制该虚拟机。

问题2:开启虚拟机,出现警示:物理内存不足,无法使用配置的设置开启虚拟机。

问题2解决方案: 我是选择方法四解决的。

问题3:测试网络连通性时,连接失败。

问题3解决方案:未开启蜜罐或者IP地址键入错误。

为熟练掌握相关指令的使用和ping连接,给出表格。

|

名称 |

IP地址 |

查询指令 |

|

winxpattacker |

192.168.200.3 |

ipconfig |

|

Metasploitable2 |

192.168.200.125 |

ifconfig |

|

Win2kserver |

192.168.200.124 |

ipconfig |

|

seedubuntu |

192.168.200.4 |

ifconfig |

|

kali |

192.168.200.2 |

ip addr |

4.学习感悟、思考等

--1配置虚拟机需要足够的耐性,不可急躁,遇到问题,及时上网查找或请教他人,再此由衷感谢张之睿同学的耐心指点;

--2熟悉记忆相关必要指令及IP地址,实验过程出现的错误基本都可以从网上找到解决方案;

--3本人强烈建议提交电子版实验报告,博客真的很让人抓狂。

浙公网安备 33010602011771号

浙公网安备 33010602011771号