Django12-Cookie,Session,CSRF,Token,jwt

Cookie机制

在程序中,会话跟踪是很重要的事情。理论上,一个用户的所有请求操作都应该属于同一个会话,而另一个用户的所有请求操作则应该属于另一个会话,二者不能混淆。例如,用户A在超市购买的任何商品都应该放在A的购物车内,不论是用户A什么时间购买的,这都是属于同一个会话的,不能放入用户B或用户C的购物车内,这不属于同一个会话。

而Web应用程序是使用HTTP协议传输数据的。HTTP协议是无状态的协议。一旦数据交换完毕,客户端与服务器端的连接就会关闭,再次交换数据需要建立新的连接。这就意味着服务器无法从连接上跟踪会话。即用户A购买了一件商品放入购物车内,当再次购买商品时服务器已经无法判断该购买行为是属于用户A的会话还是用户B的会话了。要跟踪该会话,必须引入一种机制。

Cookie就是这样的一种机制。它可以弥补HTTP协议无状态的不足。在Session出现之前,基本上所有的网站都采用Cookie来跟踪会话。

什么是Cookie

Cookie意为“甜饼”,是由W3C组织提出,最早由Netscape社区发展的一种机制。目前Cookie已经成为标准,所有的主流浏览器如IE、Netscape、Firefox、Opera等都支持Cookie。

由于HTTP是一种无状态的协议,服务器单从网络连接上无从知道客户身份。怎么办呢?就给客户端们颁发一个通行证吧,每人一个,无论谁访问都必须携带自己通行证。这样服务器就能从通行证上确认客户身份了。这就是Cookie的工作原理。

Cookie实际上是一小段的文本信息。客户端请求服务器,如果服务器需要记录该用户状态,就使用response向客户端浏览器颁发一个Cookie。客户端浏览器会把Cookie保存起来。当浏览器再请求该网站时,浏览器把请求的网址连同该Cookie一同提交给服务器。服务器检查该Cookie,以此来辨认用户状态。服务器还可以根据需要修改Cookie的内容。

禁用Cookie会导致很多网站失效,例如淘宝,京东。

Cookie的不可跨域名性

很多网站都会使用Cookie。例如,Google会向客户端颁发Cookie,Baidu也会向客户端颁发Cookie。那浏览器访问Google会不会也携带上Baidu颁发的Cookie呢?或者Google能不能修改Baidu颁发的Cookie呢?

答案是否定的。Cookie具有不可跨域名性。根据Cookie规范,浏览器访问Google只会携带Google的Cookie,而不会携带Baidu的Cookie。Google也只能操作Google的Cookie,而不能操作Baidu的Cookie。

Cookie在客户端是由浏览器来管理的。浏览器能够保证Google只会操作Google的Cookie而不会操作Baidu的Cookie,从而保证用户的隐私安全。浏览器判断一个网站是否能操作另一个网站Cookie的依据是域名。Google与Baidu的域名不一样,因此Google不能操作Baidu的Cookie。

需要注意的是,虽然网站images.google.com与网站www.google.com同属于Google,但是域名不一样,二者同样不能互相操作彼此的Cookie。

注意:用户登录网站www.google.com之后会发现访问images.google.com时登录信息仍然有效,而普通的Cookie是做不到的。这是因为Google做了特殊处理。本章后面也会对Cookie做类似的处理。

Session机制

除了使用Cookie,Web应用程序中还经常使用Session来记录客户端状态。Session是服务器端使用的一种记录客户端状态的机制,使用上比Cookie简单一些,相应的也增加了服务器的存储压力。

什么是Session

Session是另一种记录客户状态的机制,不同的是Cookie保存在客户端浏览器中,而Session保存在服务器上。客户端浏览器访问服务器的时候,服务器把客户端信息以某种形式记录在服务器上。这就是Session。客户端浏览器再次访问时只需要从该Session中查找该客户的状态就可以了。

如果说Cookie机制是通过检查客户身上的“通行证”来确定客户身份的话,那么Session机制就是通过检查服务器上的“客户明细表”来确认客户身份。Session相当于程序在服务器上建立的一份客户档案,客户来访的时候只需要查询客户档案表就可以了。

Cookie和Session的区别

- session 在服务器端,cookie 在客户端(浏览器)

- session 默认被存在在服务器的一个文件里(不是内存)

- session 的运行依赖 session id,而 session id 是存在 cookie 中的,也就是说,如果浏览器禁用了 cookie ,同时 session 也会失效(但是可以通过其它方式实现,比如在 url 中传递 session_id)

- session 可以放在 文件、数据库、或内存中都可以。

- 用户验证这种场合一般会用 session

CSRF

CSRF(Cross-site request forgery),也被称为:one click attack/session riding,中文名称:跨站请求伪造,缩写为:CSRF/XSRF。

下面举个例子您就明白何谓CSRF,及其危险性。

小明发现了斗鱼上给主播送的礼物可以提现,并且这个送礼的请求接口为www.douyu.com/songli/1967034。于是小明就动了歪脑筋,他构建了一个黄色网站,并且通过特殊的技术在你的电脑上弹出来了。这个页面呢有个图片请求,大家知道的网页加载遇到了图片,浏览器会主动朝着图片的src发起请求,而这个请求其实不是一张图片,而是一个送礼接口,其中1967034正是小明的斗鱼账号。如果您此时开着斗鱼,并且已经登录了。服务端保存了你的登录状态,他接受到了一个送礼的请求,于是你的礼物就送到了小明那里,而你却完全不知道。

何谓跨站,这个送礼请求是从黄色网站跳过去的,而非从斗鱼内部发起的,这就叫跨站请求伪造。服务端通过Cookie识别用户是否登陆,而浏览器在请求的时候,发现,如果是斗鱼的请求,那么他会携带斗鱼的Cookie,却不管是从哪个页面跳过去的。

这就是一个简单的跨站请求伪造,不管实际技术多么复杂,基本原理就是这样,也就是说,对一些敏感的操作,例如涉及到账户的,光靠Cookie是不够的,安全性太低了。

Token

于是Token就诞生了。

一个最简单的Token,用户第一次登录的时候,服务端验证成功,然后在给用户返回的页面里植入一段经过特殊算法加密的密文,这个密文就是Token,这个密文一般携带有用户的一些身份标识,例如用户id,当用户下次请求的时候,如果是从自家页面发起的请求,自然携带了这个Token,并且这个Token不是放在Cookie中的,而是在请求参数里。因为浏览器会主动发送对应网站的Cookie,但是不会主动装填对应的参数,而CSRF他只能转发一个请求,却没办法获取其中的参数。后端收到请求,校验Token,合法就通过,不合法就拒绝请求。

Token的好处

现在的网站都做了负载均衡,我当前的请求由机器A响应,如果是靠Session来维持客户端的会话,下一次我的请求由B响应,B也存储了我的Session,整个集群就存储了两份,造成了资源的浪费。请求高峰的时候甚至造成拥堵。

但是Token不会,Token通过特殊的加密算法写进了网页,在下次请求的时候,浏览器将Token发送回服务端,服务端通过解密就知道用户的状态。可以跨机器。这叫用时间换空间,状态存储在用户那里。

Token只是一种技术手段,具体的实现方式自定,里面携带了什么信息也是自定的。

JWT

JWT 全称JSON Web Token,看名字就知道,这是一种Token,即token的一种实现方式。

下面的内容取自以为大佬,原文

jwt(JSON Web Tokens),是一种开发的行业标准 RFC 7519 ,用于安全的表示双方之间的声明。目前,jwt广泛应用在系统的用户认证方面,特别是现在前后端分离项目。

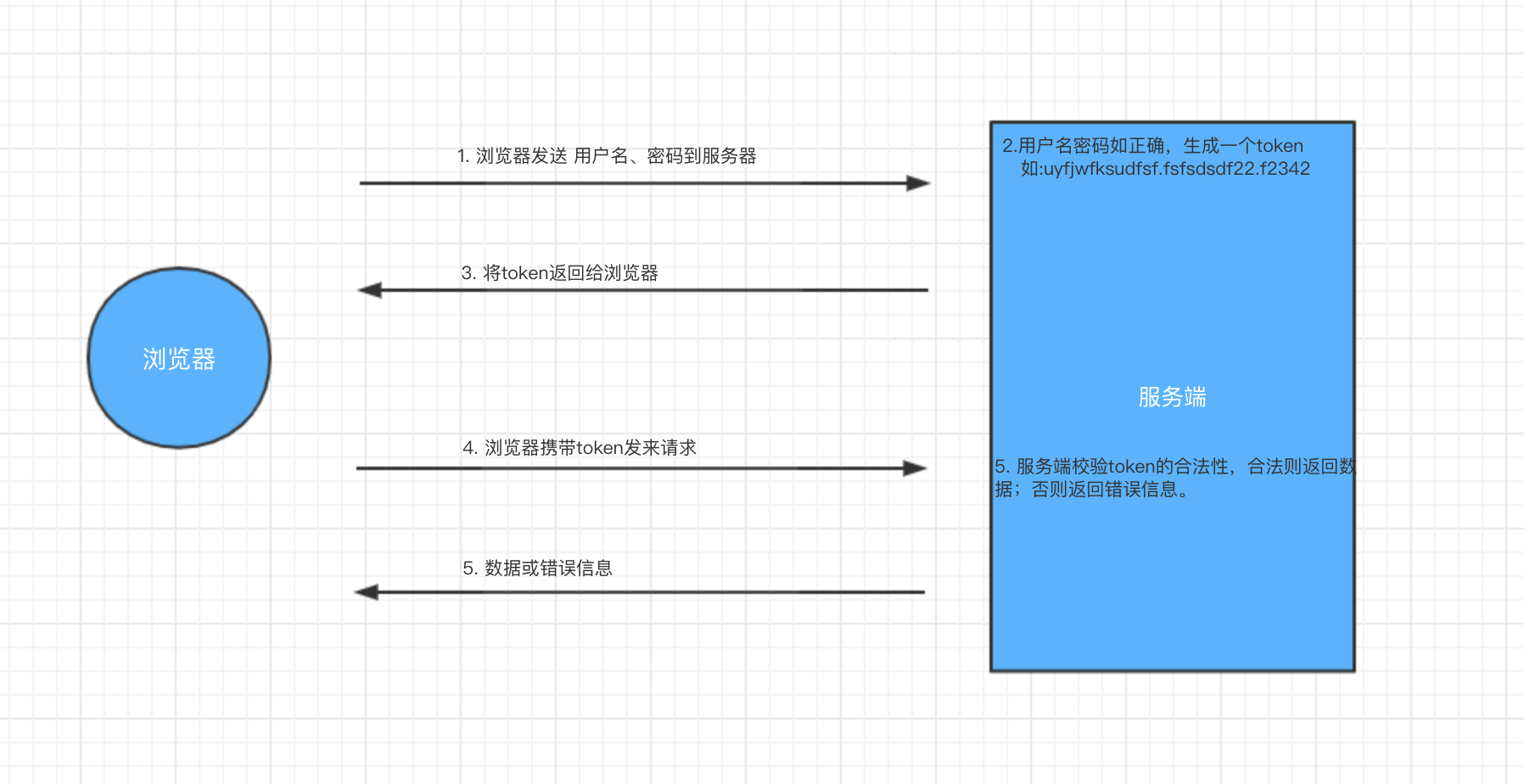

1. jwt认证流程

在项目开发中,一般会按照上图所示的过程进行认证,即:用户登录成功之后,服务端给用户浏览器返回一个token,以后用户浏览器要携带token再去向服务端发送请求,服务端校验token的合法性,合法则给用户看数据,否则,返回一些错误信息。

传统token方式和jwt在认证方面有什么差异?

传统token方式

用户登录成功后,服务端生成一个随机token给用户,并且在服务端(数据库或缓存)中保存一份token,以后用户再来访问时需携带token,服务端接收到token之后,去数据库或缓存中进行校验token的是否超时、是否合法。

jwt方式

用户登录成功后,服务端通过jwt生成一个随机token给用户(服务端无需保留token),以后用户再来访问时需携带token,服务端接收到token之后,通过jwt对token进行校验是否超时、是否合法。

2. jwt创建token

2.1 原理

jwt的生成token格式如下,即:由 . 连接的三段字符串组成。

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiaWF0IjoxNTE2MjM5MDIyfQ.SflKxwRJSMeKKF2QT4fwpMeJf36POk6yJV_adQssw5c

生成规则如下:

- 第一段HEADER部分,固定包含算法和token类型,对此json进行base64url加密,这就是token的第一段。

{

"alg": "HS256",

"typ": "JWT"

}

- 第二段PAYLOAD部分,包含一些数据,对此json进行base64url加密,这就是token的第二段。

{

"sub": "1234567890",

"name": "John Doe",

"iat": 1516239022

...

}

第三段SIGNATURE部分,把第一段的base密文和第二段的部分base密文通过.拼接起来,然后对其进行HS256加密,再然后对hs256密文进行base64url加密,最终得到token的第三段。

base64url(

HMACSHA256(

base64UrlEncode(header) + "." + base64UrlEncode(payload),

your-256-bit-secret (秘钥加盐)

)

)

最后将三段字符串通过 .拼接起来就生成了jwt的token。

注意:base64url加密是先做base64加密,然后再将 - 替代 + 及 _ 替代 / 。

2.2 代码实现

基于Python的pyjwt模块创建jwt的token。

- 安装

pip3 install pyjwt==1.7.0

- 实现

import jwt

import datetime

from jwt import exceptions

SALT = 'iv%x6xo7l7_u9bf_u!9#g#m*)*=ej@bek5)(@u3kh*72+unjv='

def create_token():

# 构造header

headers = {

'typ': 'jwt',

'alg': 'HS256'

}

# 构造payload

payload = {

'user_id': 1, # 自定义用户ID

'username': 'wupeiqi', # 自定义用户名

'exp': datetime.datetime.utcnow() + datetime.timedelta(minutes=5) # 超时时间

}

result = jwt.encode(payload=payload, key=SALT,

algorithm="HS256", headers=headers).decode('utf-8')

return result

if __name__ == '__main__':

token = create_token()

print(token)

3. jwt校验token

一般在认证成功后,把jwt生成的token返回给用户,以后用户再次访问时候需要携带token,此时jwt需要对token进行超时及合法性校验。

获取token之后,会按照以下步骤进行校验:

- 将token分割成 header_segment、payload_segment、crypto_segment 三部分

jwt_token = "eyJ0eXAiOiJqd3QiLCJhbGciOiJIUzI1NiJ9.eyJ1c2VyX2lkIjoxLCJ1c2VybmFtZSI6Ind1cGVpcWkiLCJleHAiOjE2NDU2NzQ1MDh9.gjPZqxdpOHhnNwWg2DLqmu4gAGY_tCl0rjFEZkKUu7A"

signing_input, crypto_segment = jwt_token.rsplit(b'.', 1)

header_segment, payload_segment = signing_input.split(b'.', 1)

-

对第一部分

header_segment进行base64url解密,得到header -

对第二部分

payload_segment进行base64url解密,得到payload -

对第三部分

crypto_segment进行base64url解密,得到signature -

对第三部分

signature部分数据进行合法性校验- 拼接前两段密文,即:

signing_input - 从第一段明文中获取加密算法,默认:

HS256 - 使用 算法+盐 对

signing_input进行加密,将得到的结果和signature密文进行比较。

- 拼接前两段密文,即:

import jwt

import datetime

from jwt import exceptions

SALT = 'iv%x6xo7l7_u9bf_u!9#g#m*)*=ej@bek5)(@u3kh*72+unjv='

def get_payload(token):

"""

根据token获取payload

:param token:

:return:

"""

try:

# 从token中获取payload【不校验合法性】

# unverified_payload = jwt.decode(token, None, False)

# print(unverified_payload)

# 从token中获取payload【校验合法性】

verified_payload = jwt.decode(token, SALT, True)

return verified_payload

except exceptions.ExpiredSignatureError:

print('token已失效')

except jwt.DecodeError:

print('token认证失败')

except jwt.InvalidTokenError:

print('非法的token')

if __name__ == '__main__':

token = "eyJ0eXAiOiJqd3QiLCJhbGciOiJIUzI1NiJ9.eyJ1c2VyX2lkIjoxLCJ1c2VybmFtZSI6Ind1cGVpcWkiLCJleHAiOjE2NDU2NzQ1MDh9.gjPZqxdpOHhnNwWg2DLqmu4gAGY_tCl0rjFEZkKUu7A"

payload = get_payload(token)

注意:很重要的一点,原文比较早,所用的jwt版本可能是1.7.0,但是它的安装命令是pip install pyjwt,在那个时候,这条命令安装的版本是1.7,但是现在安装的是2.x,二者版本发生了很大变化,直接导致原来的代码失效,上面的代码是版本1.7.0,下面就是2.x的最新版。

制作jwt

import jwt

import datetime

from jwt import exceptions

SALT = 'iv%x6xo7l7_u9bf_u!9#g#m*)*=ej@bek5)(@u3kh*72+unjv='

def create_token():

# 构造header

headers = {

'typ': 'jwt',

'alg': 'HS256'

}

# 构造payload

payload = {

'user_id': 1, # 自定义用户ID

'username': 'wupeiqi', # 自定义用户名

'exp': datetime.datetime.utcnow() + datetime.timedelta(minutes=5) # 超时时间

}

result = jwt.encode(payload=payload, key=SALT, algorithm="HS256")

return result

if __name__ == '__main__':

token = create_token()

print(token)

解析jwt

import jwt

import datetime

from jwt import exceptions

SALT = 'iv%x6xo7l7_u9bf_u!9#g#m*)*=ej@bek5)(@u3kh*72+unjv='

def get_payload(token):

"""

根据token获取payload

:param token:

:return:

"""

try:

# 从token中获取payload【不校验合法性】

# unverified_payload = jwt.decode(token, None, False)

# print(unverified_payload)

# 从token中获取payload【校验合法性】

verified_payload = jwt.decode(token, SALT, algorithms=['HS256'])

return verified_payload

except exceptions.ExpiredSignatureError:

print('token已失效')

except jwt.DecodeError:

print('token认证失败')

except jwt.InvalidTokenError:

print('非法的token')

if __name__ == '__main__':

token = "eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJ1c2VyX2lkIjoxLCJ1c2VybmFtZSI6Ind1cGVpcWkiLCJleHAiOjE2NDU2NzUzNTd9.cumopNQ3FBjwpG8UrS62PAEU_OckiblQLxnnkRgdmPo"

payload = get_payload(token)

**jwt1.7与jwt2.x的区别:

2.0版本更新后

token = jwt.encode(payload, JWT_KEY, algorithm='HS256') 返回值不再是bytes而是str不再需要decode一次。 验证时默认算法参数名algorithm变为algorithms

PyJWT版本变更:https://pyjwt.readthedocs.io/en/latest/changelog.html#v2-0-0

jwt实战

1. django 案例

在用户登录成功之后,生成token并返回,用户再次来访问时需携带token。

我们先把jwt生成token和解析token封装成一个python文件,读者使用之时切不可盲目抄取,这段代码使用的时pyjwt1.7.0

import jwt

import datetime

from jwt import exceptions

JWT_SALT = 'iv%x6xo7l7_u9bf_u!9#g#m*)*=ej@bek5)(@u3kh*72+unjv='

def create_token(payload, timeout=20):

"""

:param payload: 例如:{'user_id':1,'username':'wupeiqi'}用户信息

:param timeout: token的过期时间,默认20分钟

:return:

"""

headers = {

'typ': 'jwt',

'alg': 'HS256'

}

payload['exp'] = datetime.datetime.utcnow() + datetime.timedelta(minutes=timeout)

result = jwt.encode(payload=payload, key=JWT_SALT, algorithm="HS256", headers=headers).decode('utf-8')

return result

def parse_payload(token):

"""

对token进行和发行校验并获取payload

:param token:

:return:

"""

result = {'status': False, 'data': None, 'error': None}

try:

verified_payload = jwt.decode(token, JWT_SALT, True)

result['status'] = True

result['data'] = verified_payload

except exceptions.ExpiredSignatureError:

result['error'] = 'token已失效'

except jwt.DecodeError:

result['error'] = 'token认证失败'

except jwt.InvalidTokenError:

result['error'] = '非法的token'

return result

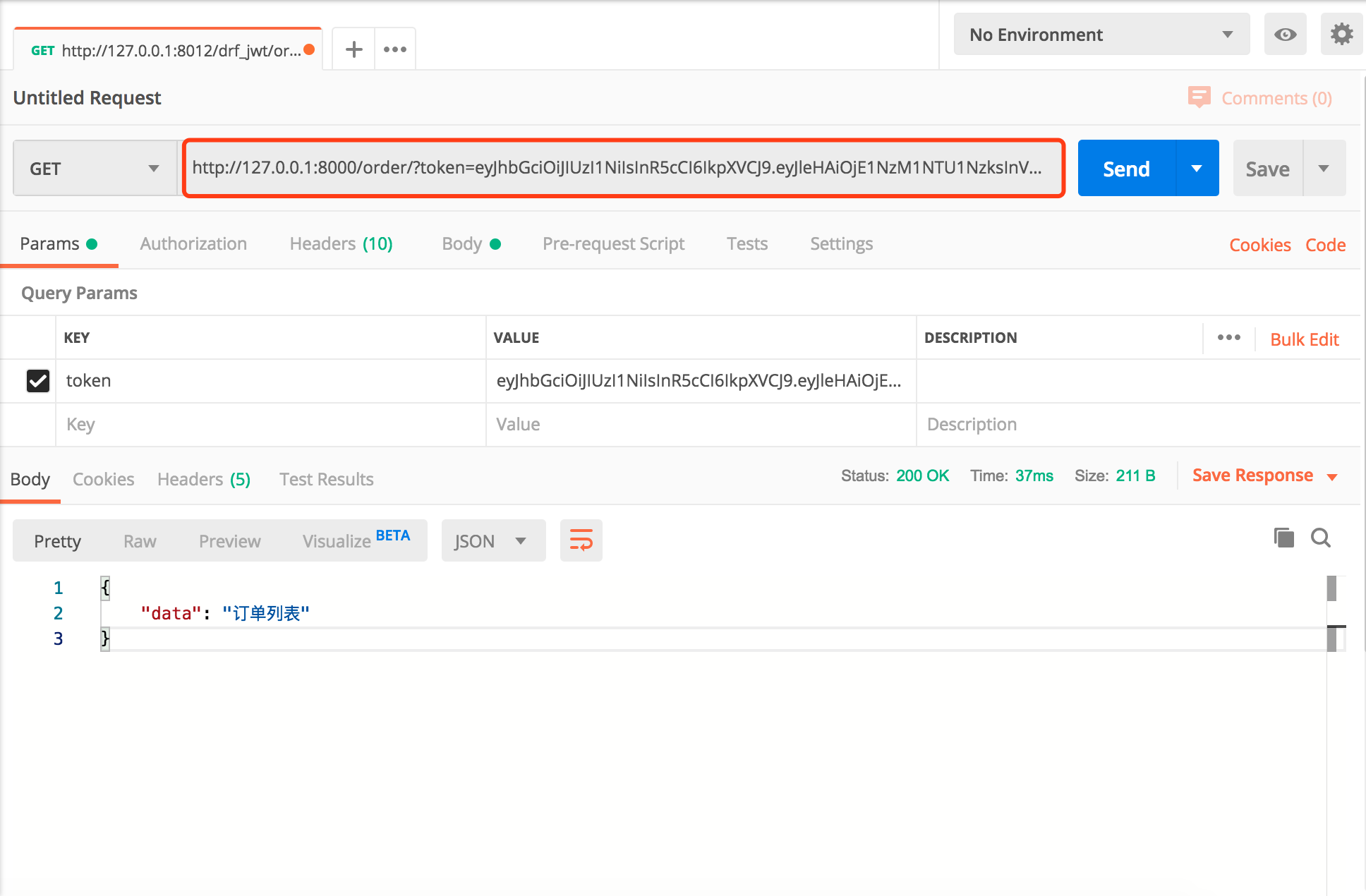

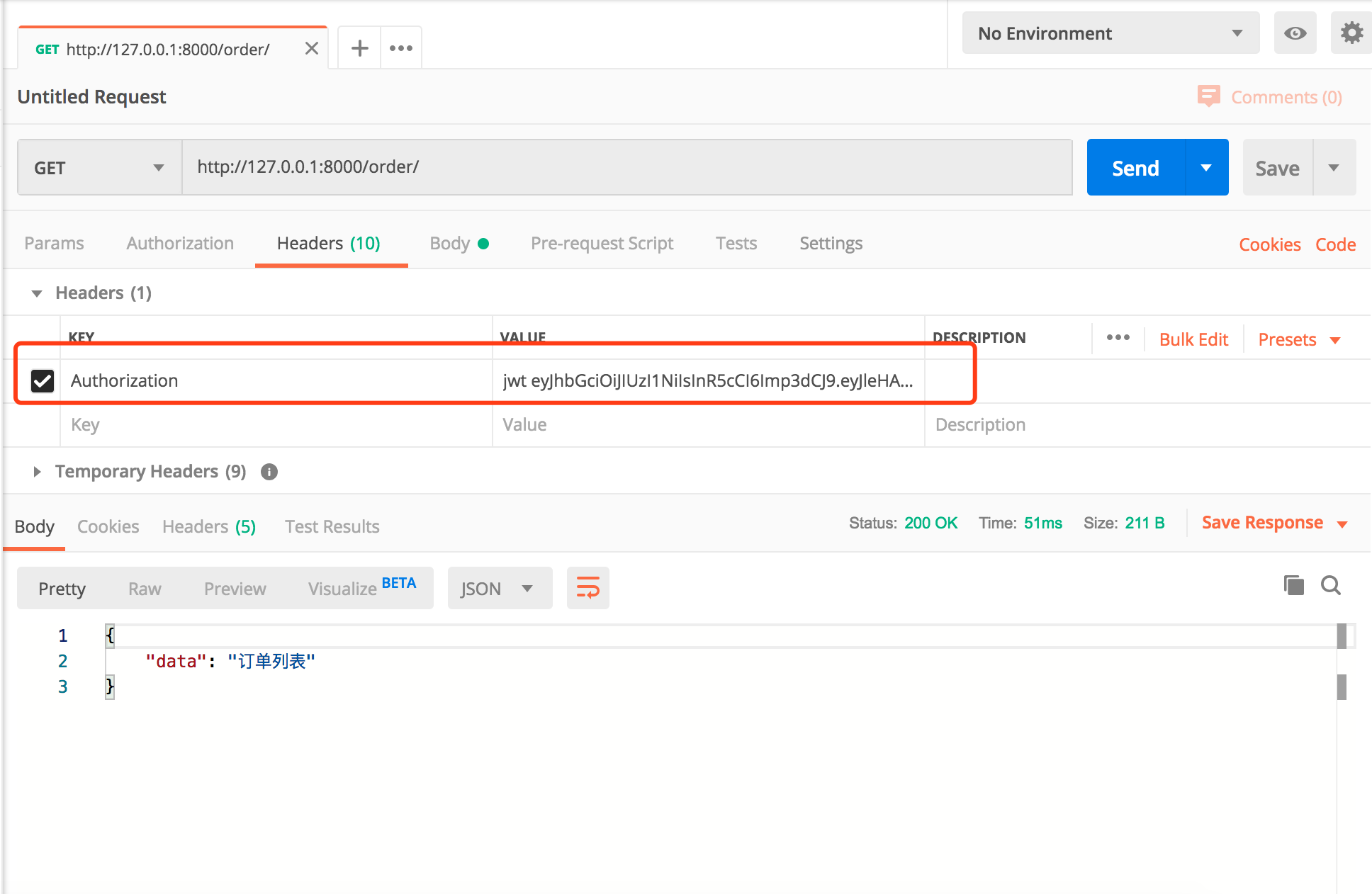

此示例在django的中间件中对tokne进行校验,内部编写了两个中间件来支持用户通过两种方式传递token。

url传参

http://www.pythonav.com?token=eyJhbGciOiJIUzI1N...

Authorization请求头

GET /something/ HTTP/1.1

Host: pythonav.com

Authorization: JWT eyJhbGciOiAiSFMyNTYiLCAidHlwIj

django后端可以定义一个中间件,拦截除不需要登录的所有请求。

from django.utils.deprecation import MiddlewareMixin

from utils.jwt_auth import parse_payload

from django.http import JsonResponse

class JwtQueryParamMiddleware(MiddlewareMixin):

"""

用户需要在url中通过参数进行传输token,例如:

http://www.pythonav.com?token=eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJleHAiOjE1NzM1NTU1NzksInVzZXJuYW1lIjoid3VwZWlxaSIsInVzZXJfaWQiOjF9.xj-7qSts6Yg5Ui55-aUOHJS4KSaeLq5weXMui2IIEJU

"""

def process_request(self, request):

if request.path_info == '/login/':

return

token = request.GET.get('token')

result = parse_payload(token)

if not result['status']:

return JsonResponse(result)

request.user_info = result['data']

class JwtAuthorizationMiddleware(MiddlewareMixin):

"""

用户需要通过请求头的方式来进行传输token,例如:

Authorization:jwt eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJleHAiOjE1NzM1NTU1NzksInVzZXJuYW1lIjoid3VwZWlxaSIsInVzZXJfaWQiOjF9.xj-7qSts6Yg5Ui55-aUOHJS4KSaeLq5weXMui2IIEJU

"""

def process_request(self, request):

# 如果是登录页面,则通过

if request.path_info == '/login/':

return

# 非登录页面需要校验token

authorization = request.META.get('HTTP_AUTHORIZATION', '')

auth = authorization.split()

if not auth:

return JsonResponse({'error': '未获取到Authorization请求头', 'status': False})

if auth[0].lower() != 'jwt':

return JsonResponse({'error': 'Authorization请求头中认证方式错误', 'status': False})

if len(auth) == 1:

return JsonResponse({'error': "非法Authorization请求头", 'status': False})

elif len(auth) > 2:

return JsonResponse({'error': "非法Authorization请求头", 'status': False})

token = auth[1]

result = parse_payload(token)

if not result['status']:

return JsonResponse(result)

request.user_info = result['data']

上面两个中间件,一个是从请求头中取,一个是从请求参数中取,具体看我们如何使用jwt。

浙公网安备 33010602011771号

浙公网安备 33010602011771号