#20212908 2021-2022-2 《网络攻防实践》第一周作业

一、知识点梳理与总结

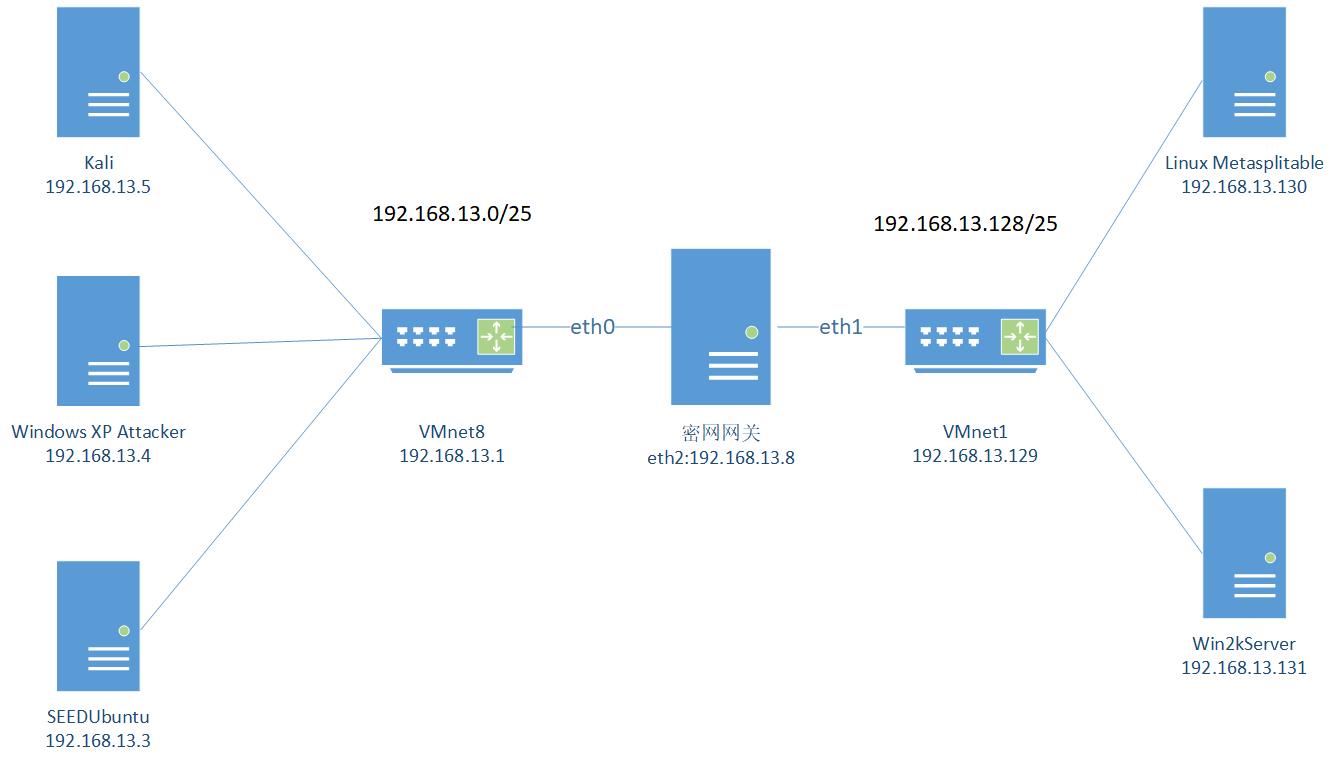

1.功能描述

攻击机:发起网络攻击的主机。本次实验选用的攻击机为Kali、WinXPattacker和SEEDUbuntu。

靶机:指一个存在漏洞的系统,作为攻击目标的主机,互联网上所有的网站(系统)都可以说是“靶机”。本次实验选用的靶机为Win2kServer_SP0_target和Metasploitable_ubuntu。

SEED虚拟机:SEEDUbuntu是Seedlab提供的一个实验环境,其本质为Ubuntu12.04,在其上配置了很多漏洞网站和工具。SEED虚拟机是一个攻击机。

蜜网网关的功能:由于网络攻击最佳位置是靶机的网关,所以我们基于Linux操作系统构

建密网网关主机,并通过集成各种软件使其具备网络攻击检测、分析与防御的功能。

2.网络拓扑结构图

二、攻防环境搭建详细过程

1.虚拟网卡配置

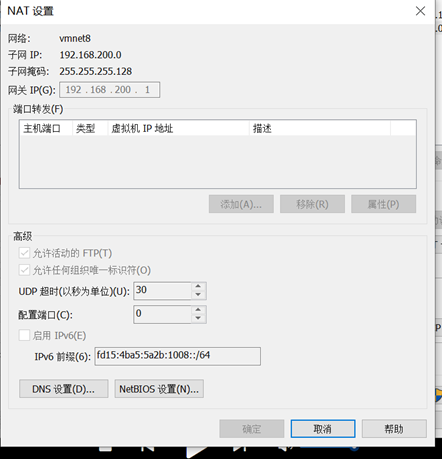

打开VMware,打开虚拟网络编辑器,进行VMnet1和VMnet8的网段配置:

将VMnet1的子网IP修改为192.168.13.128,相应的子网掩码为255.255.255.128:

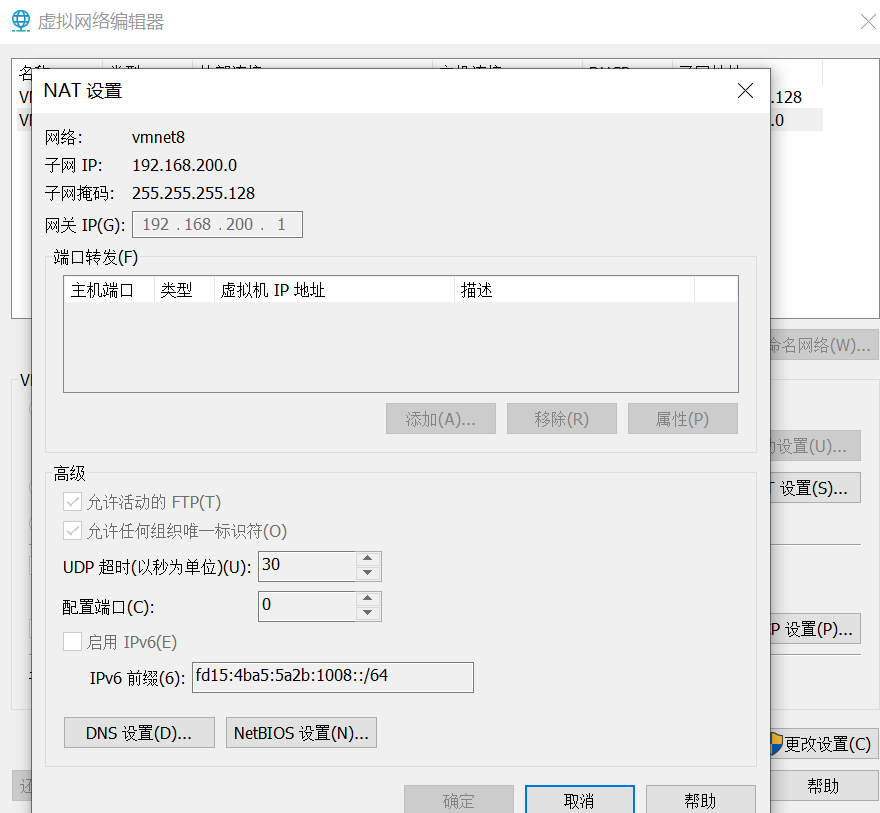

将VMnet8的子网IP修改为192.168.13.0,相应的子网掩码为255.255.255.128:

在NAT设置中将网关设置为192.168.13.1,在DHCP设置中将子网IP分配范围设置为192.168.13.2~192.168.13.120,当主机连接进VMnet8网段时,则会自动为其分配一个IP地址。

2.靶机设置

(1)Metasploitable_ubuntu

打开准备好的Metasploitable_ubuntu虚拟机,输入用户名和密码进行登录:

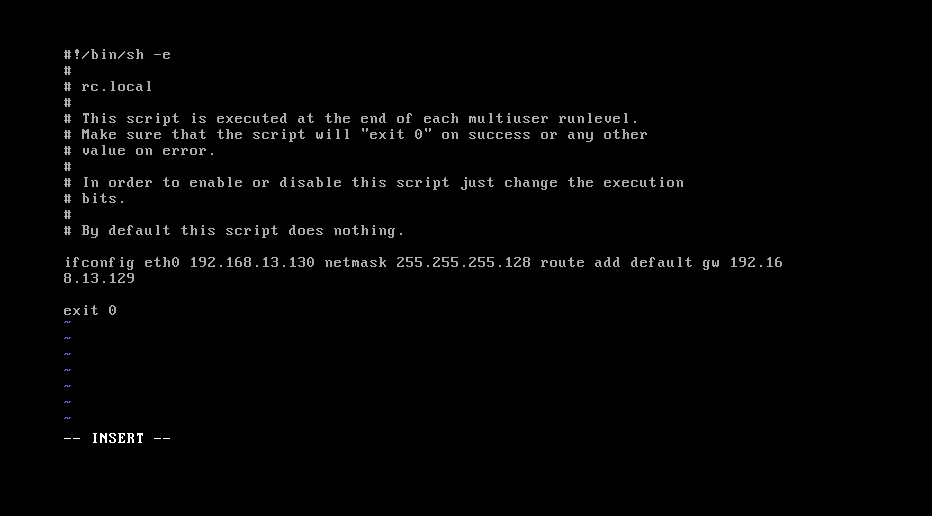

在命令行界面使用sudo vim /etc/rc.local命令进行IP地址配置,在文件中添加ifconfig eth0 192.168.13.130 netmask 255.255.255.128 route add default gw 192.168.13.129,保存退出。

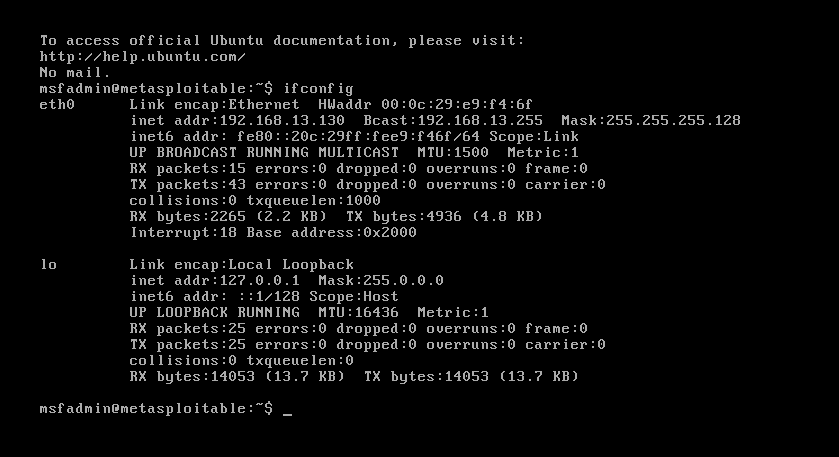

重启虚拟机,使用ifconfig命令查看IP地址:

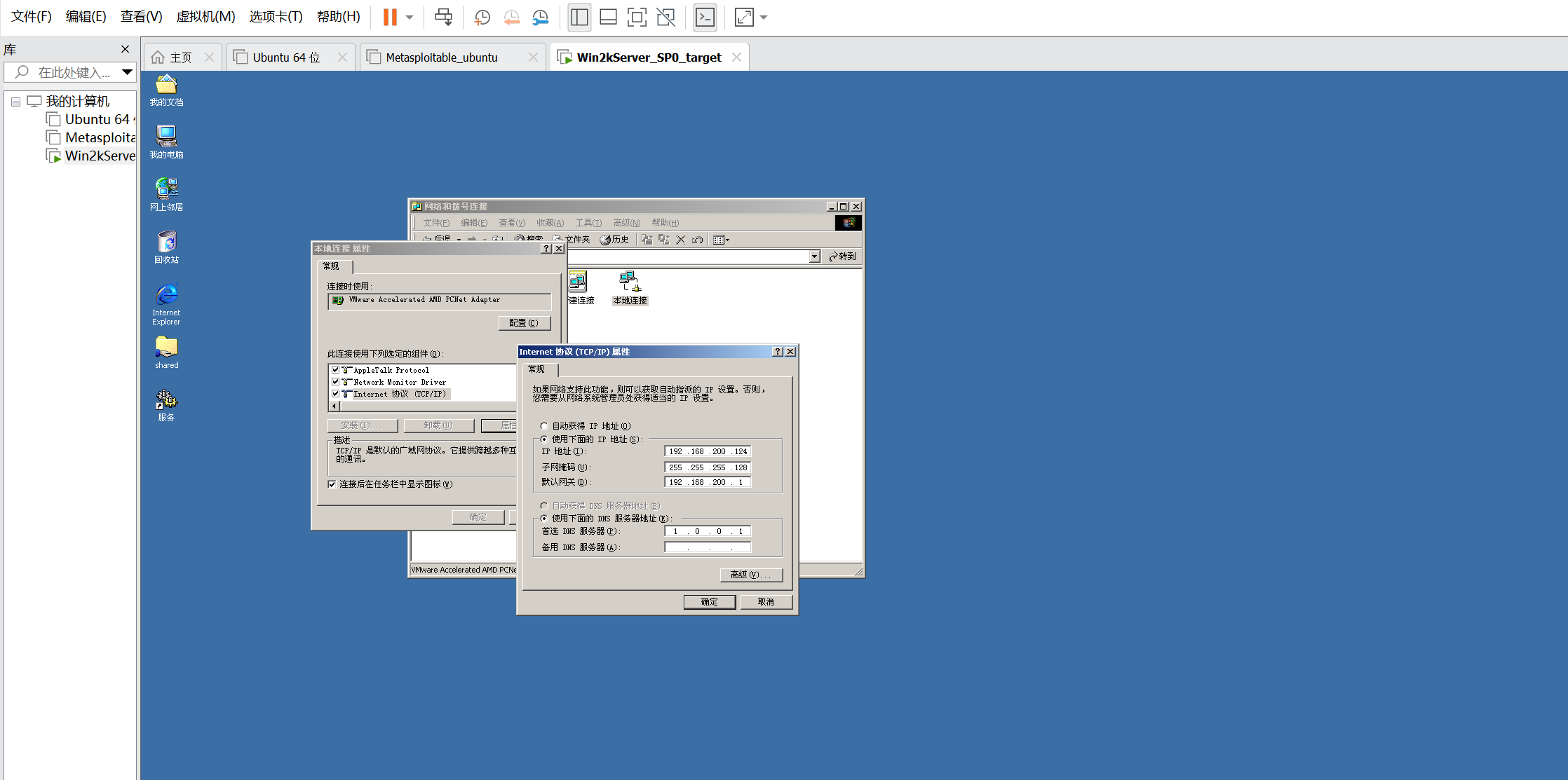

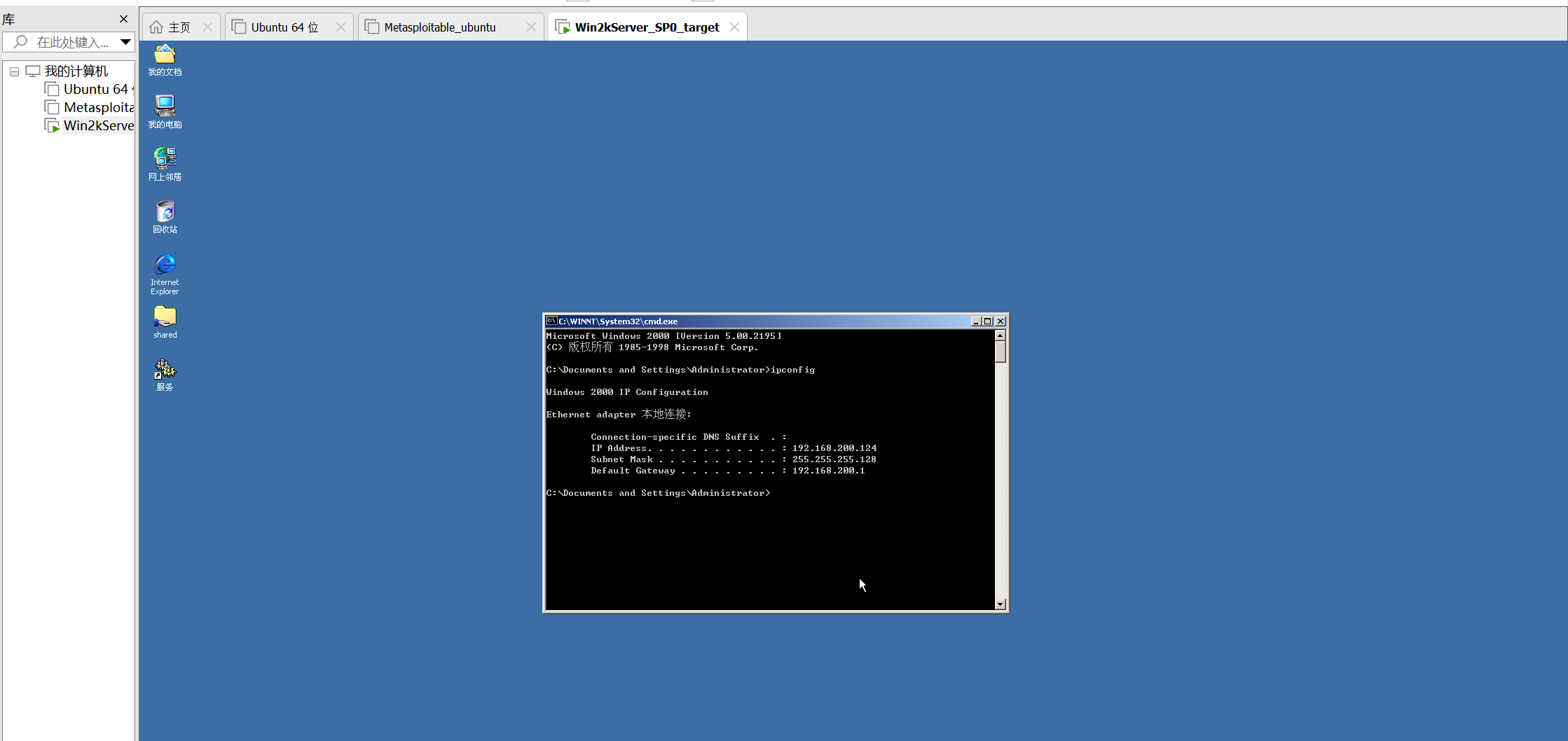

(2)Win2kServer_SP0_target

打开准备好的Win2kServer_SP0_target虚拟机,修改IP地址,配置如图所示:

配置好后,使用ipconfig命令查看虚拟机IP地址:

3.攻击机设置

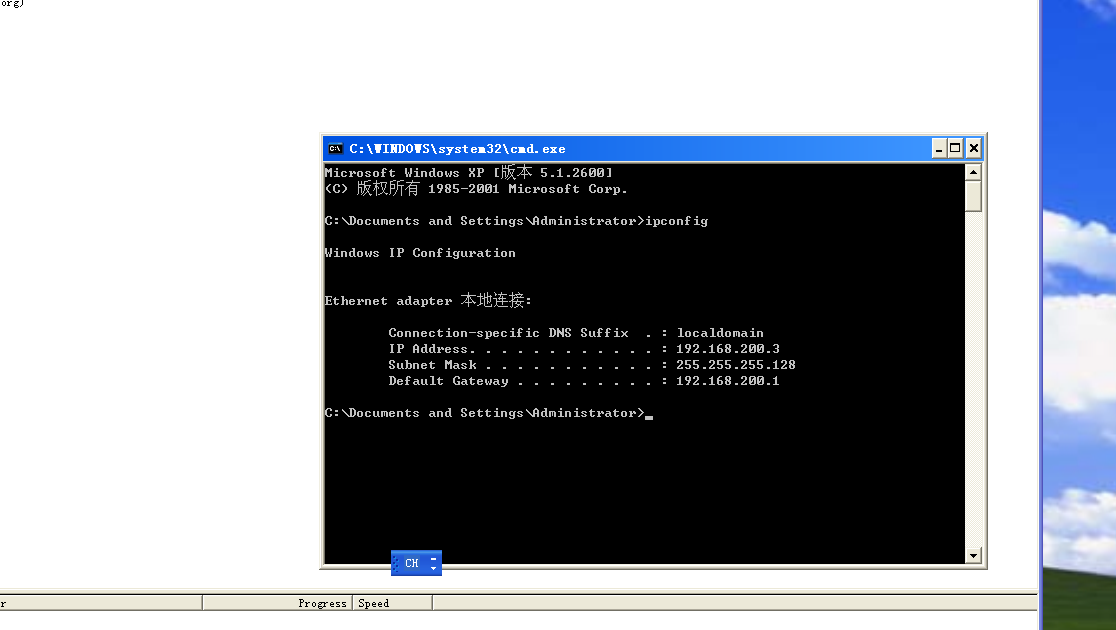

(1)WinXPattacker

打开准备好的WinXPAttacker虚拟机,首先配置网络适配器,将网络连接选为自定义-VMnet8(NAT 模式)之后开启该虚拟机

查看IP地址为192.168.13.4:

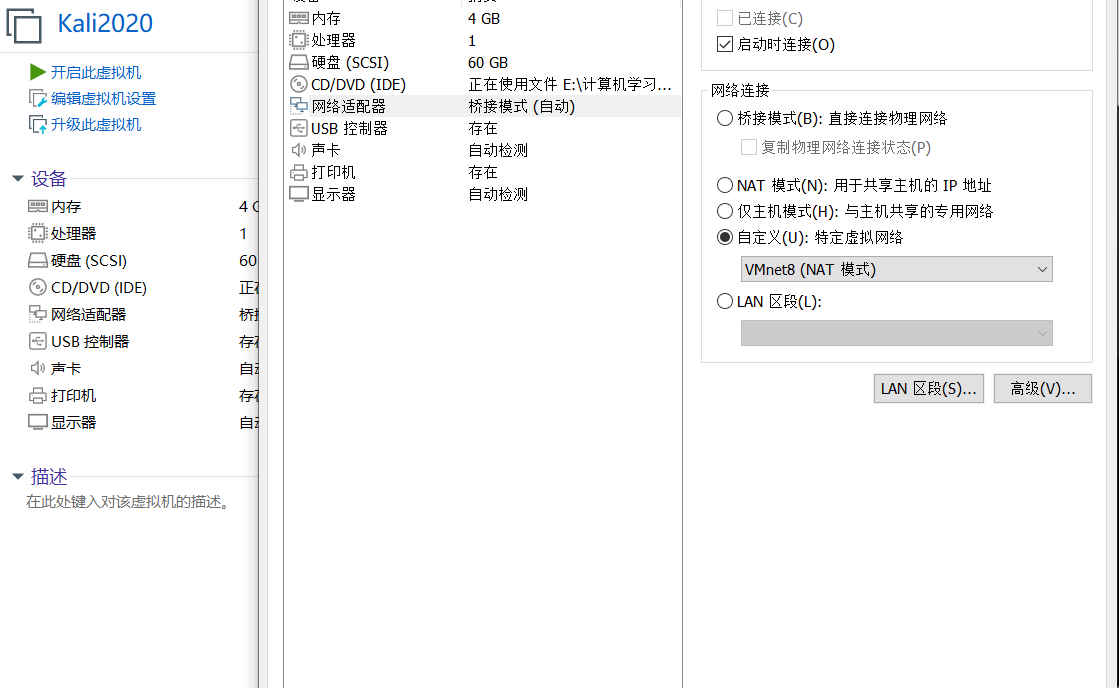

(2)Kali-linux-2022

打开Kali虚拟机,按照步骤进行安装:

开启Kali,查看分配的IP地址,如图所示,Kali的IP地址为192.168.13.5:

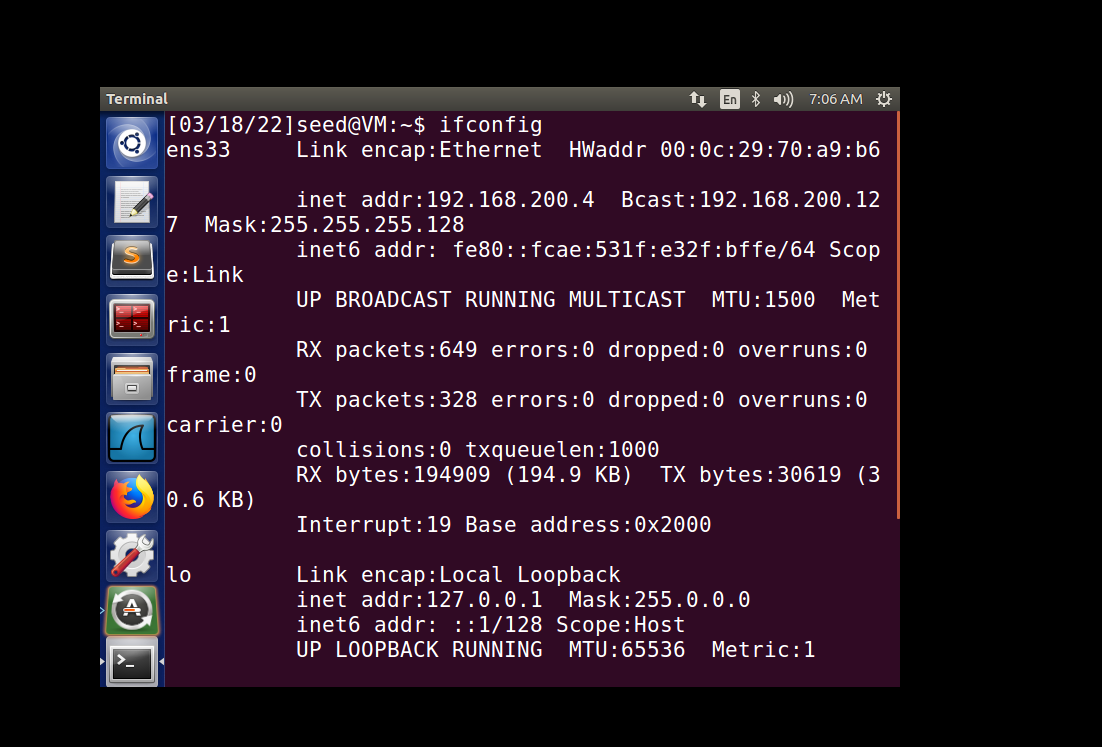

(3)seedUbuntu

将磁盘文件SEEDUbuntu按照步骤进行安装,配置完成后开启该虚拟机,查看IP地址为192.168.13.3:

4.密网网关设置

(1)安装蜜网网关

使用准备好的镜像安装HoneyWall蜜网网关,进行虚拟网卡设置,因为连接eth01、eth02,所以要增加两块虚拟网卡。

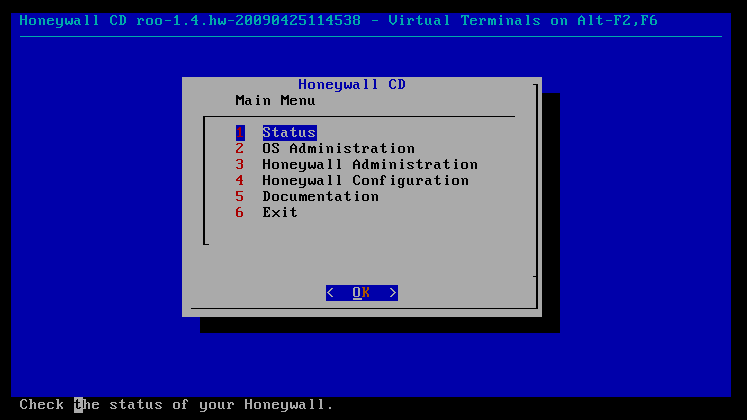

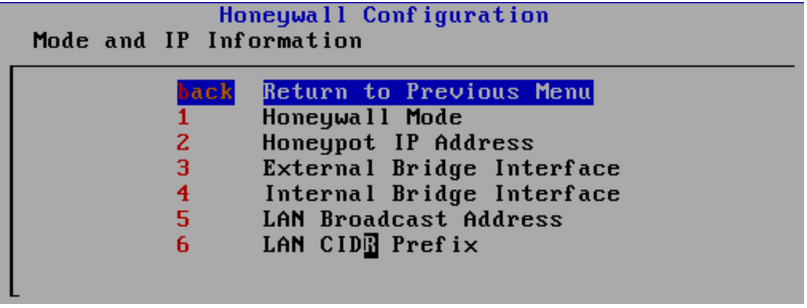

(2)设置蜜网网关

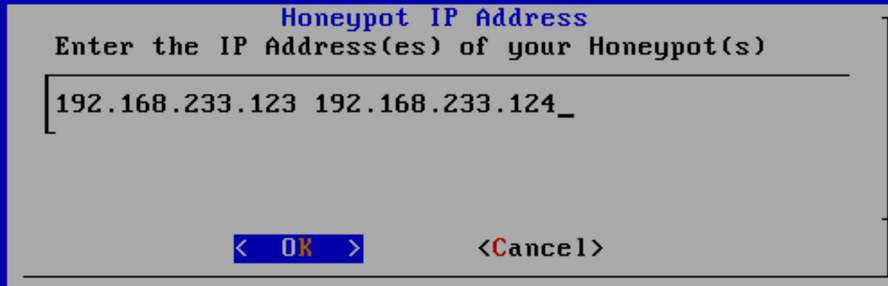

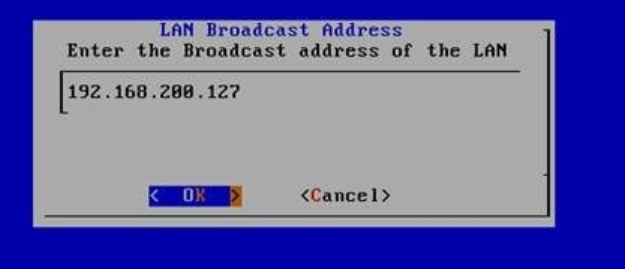

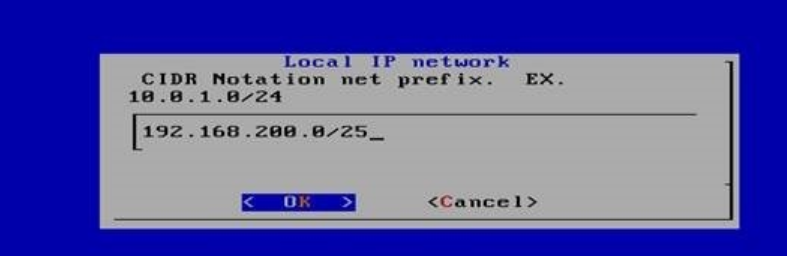

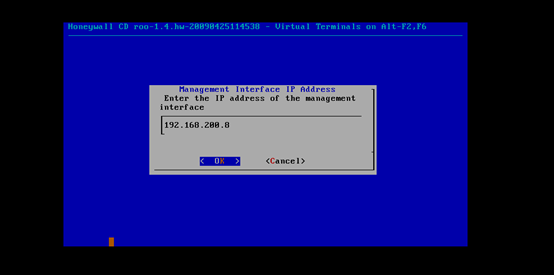

设置IP信息2 Honeypot IP Address:192.168.200.123 192.168.200.124;5 LAN Broadcast Address:192.168.200.127;6 LAN CIDR Prefix:192.168.200.0/25修改完之后,将光标移至“save Commit Changes and Return to Previous Menu”,按回车,提交修改。

蜜网广播地址设置:

密网网段设置:

蜜网网关管理配置,蜜网网关IP:

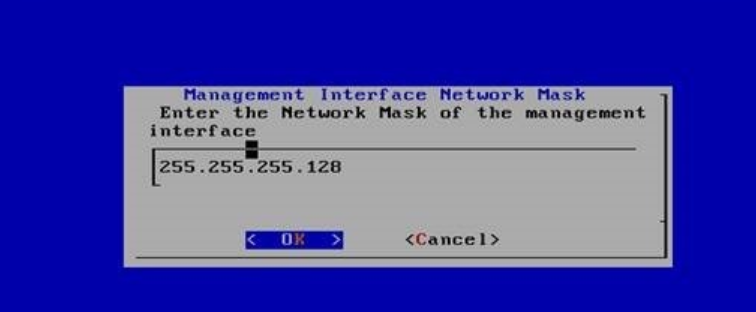

子网掩码设置:

路由IP设置:

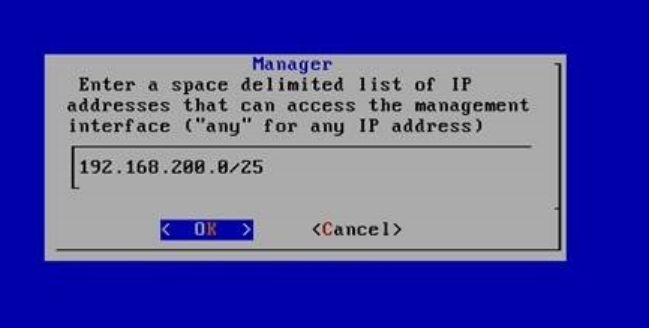

蜜罐管理IP设置:

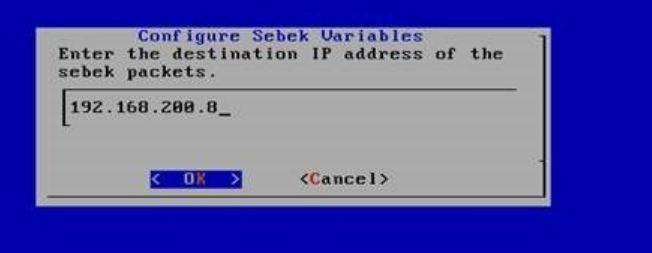

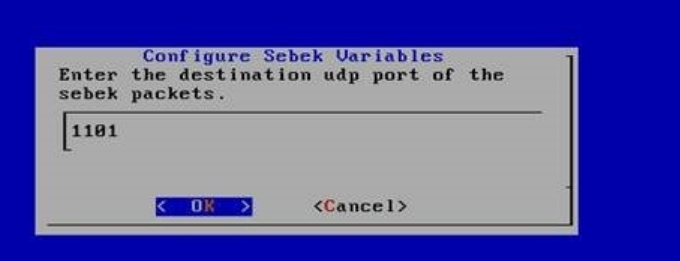

设置SEBEK,端口:1101,行为:DROP

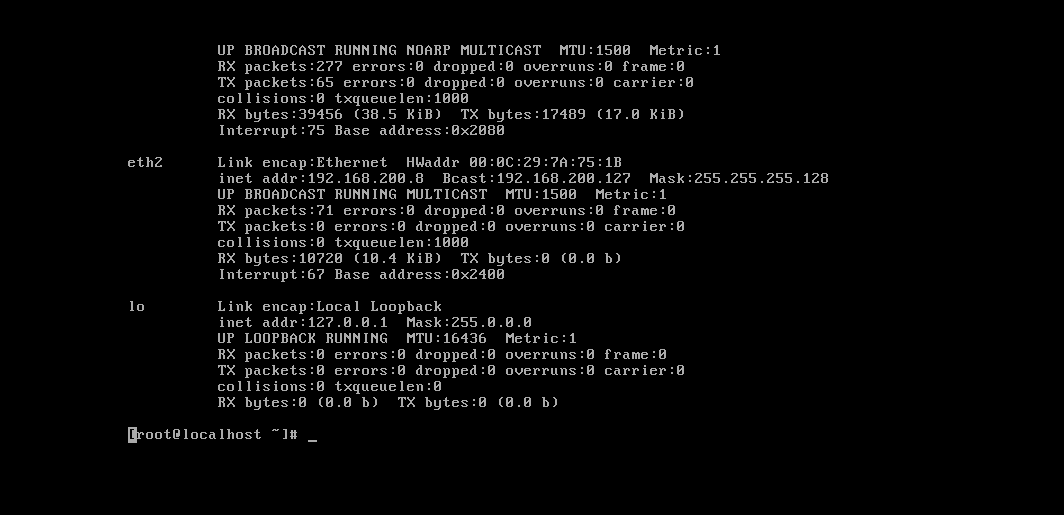

(3)查看配置结果并进行测试

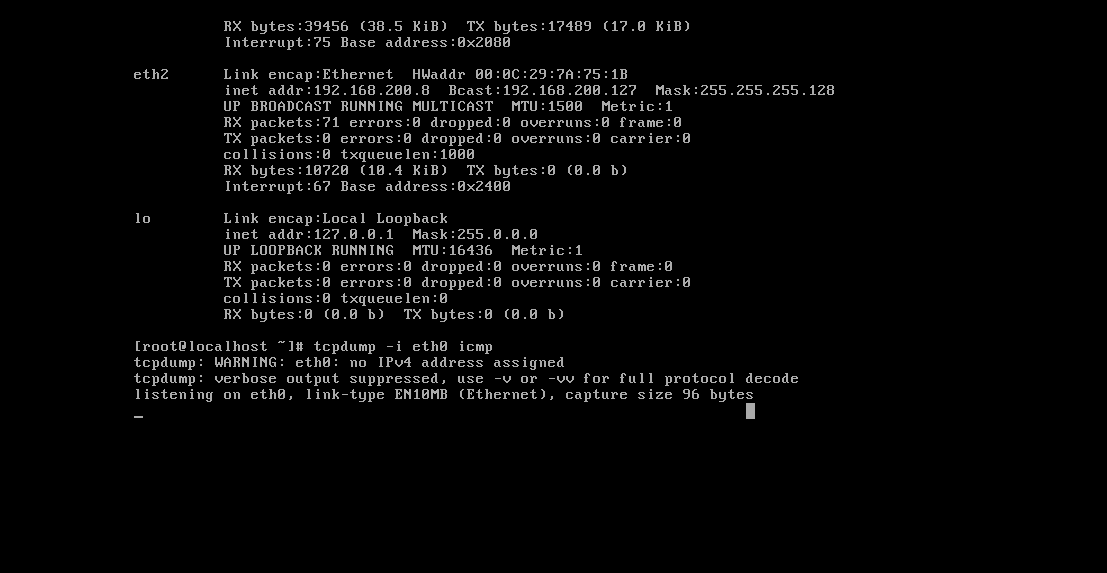

使用ifconfig查看配置结果:

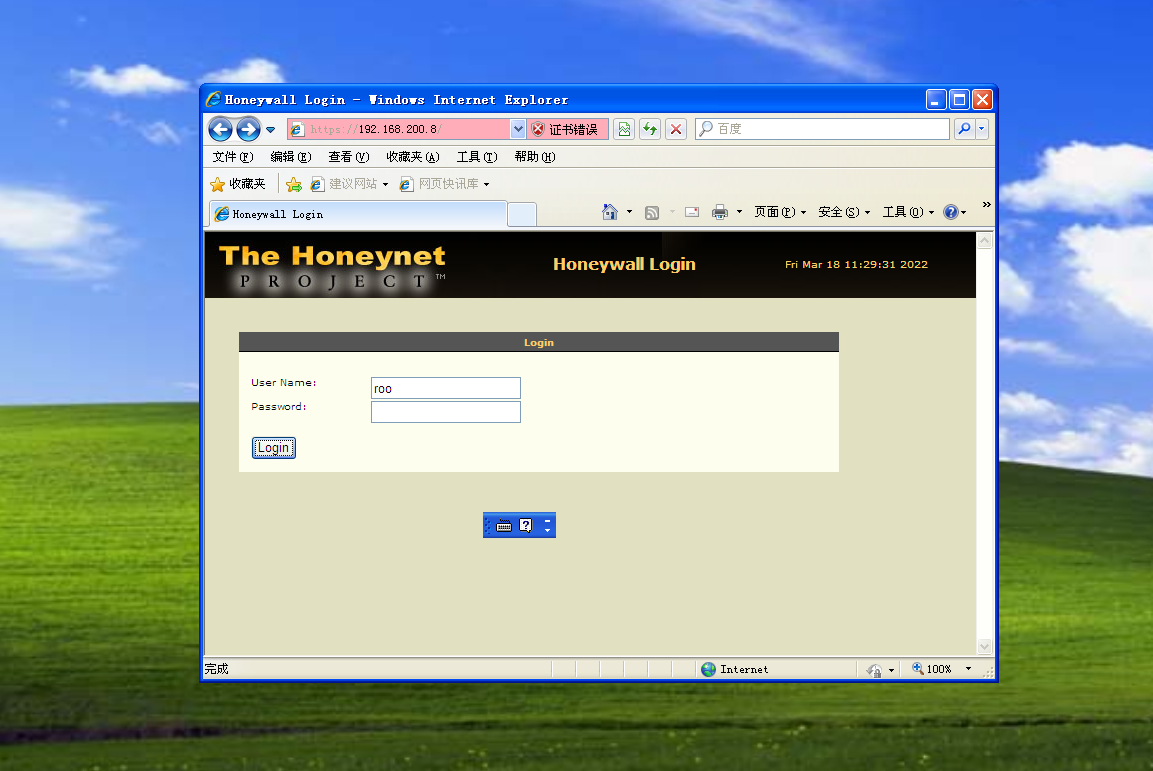

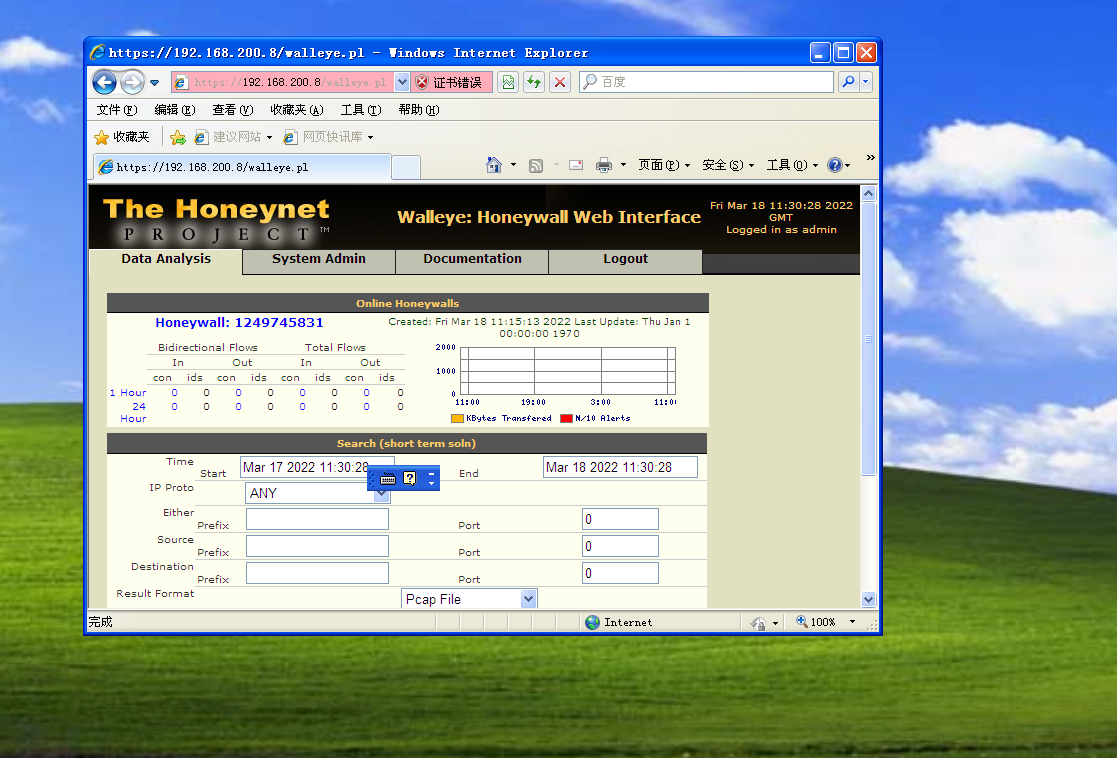

在WinXPAttacker上打开一个浏览器,输入https://192.168.200.8/对蜜网网关进行管理访问,结果如图所示:

5.连通性测试

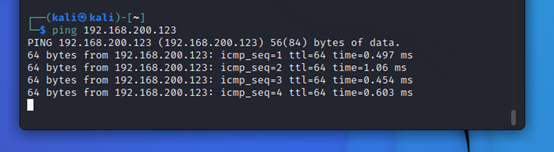

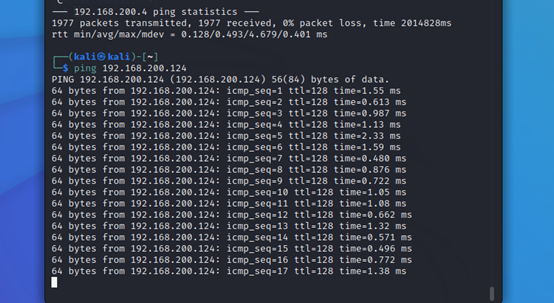

(1)Kali与两个靶机通信

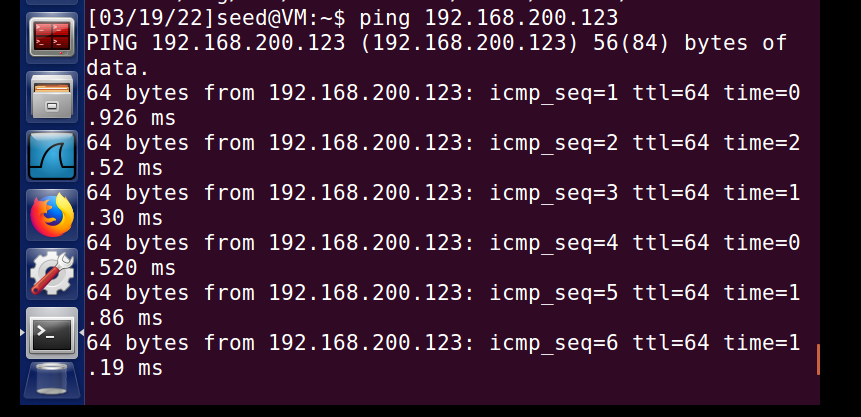

ping靶机VM_Metasploitable_ubuntu IP:192.168.200.123

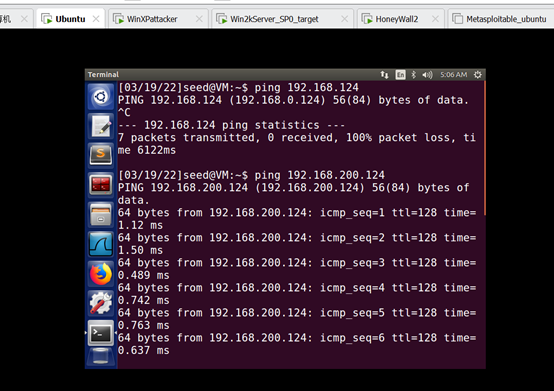

ping靶机 VM_Win2kServer_SP0_target IP:192.168.200.124

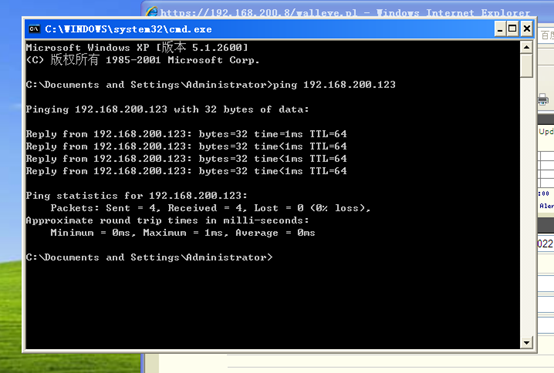

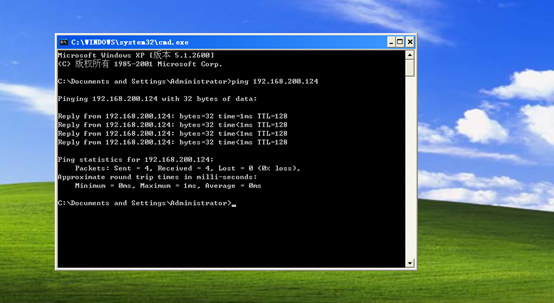

(2)WinXPAttacker与两个靶机通信

ping靶机VM_Metasploitable_ubuntu IP:192.168.200.123

ping靶机 VM_Win2kServer_SP0_target IP:192.168.200.124

(3)SEEDUbuntu与两个靶机通信

ping靶机VM_Metasploitable_ubuntu IP:192.168.200.123

ping靶机 VM_Win2kServer_SP0_target IP:192.168.200.124

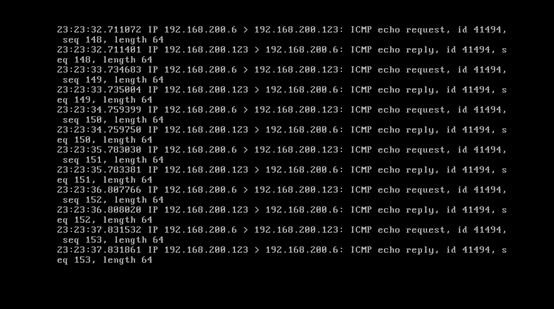

(4)蜜罐监听

蜜罐监听靶机VM_Metasploitable_ubuntu ICMP报文:

蜜罐监听Win2kServer_SP0_target的icmp报文:

三、学习中遇到的问题及解决

(1)在ubuntu vim编辑器下要按esc退出编辑模式才能输入命令保存。

(2)视频里没有将靶机加入Vmnet1网段,导致ping不通,要将两个靶机进行网络配置,加入到Vmnet1网段。

四、学习感想和体会

通过本次实验,部署了一套个人的网络攻防实践环境,包括攻击机、靶机、SEED虚拟机和蜜网网关,并进行了网络连通性测试。这次实验加强了自己对于网络攻击相关概念的具体理解与应用,提高了自己的动手能力,为之后的网络攻防实验打下基础。

浙公网安备 33010602011771号

浙公网安备 33010602011771号