在写接口请求模拟测试时遇到https接口,按照日常思维参考http接口一样直接上requests。

一切准备妥当后,运行脚本。。。。神马情况,提示ssl错误

SSLCertVerificationError(1, '[SSL: CERTIFICATE_VERIFY_FAILED] certificate verify failed: self signed certificate in certificate chain (_ssl.c:1056)'))

遇到问题就要解决,

第一次尝试:

根据提示去google了一番,总结出需要安装requests[security]库

pip install requests[security]

会安装三个security相关的package:pyopenssl cryptography idna

继续执行脚本。。。what,依然提示ssl错误

SSLError("bad handshake: Error([('SSL routines', 'tls_process_server_certificate', 'certificate verify failed')])")

心理感觉很欣慰,至少报错内容不一样了,继续排错,这次提示证书校验失败,可想而知是证书不对,那就先正确的证书

第二次尝试:

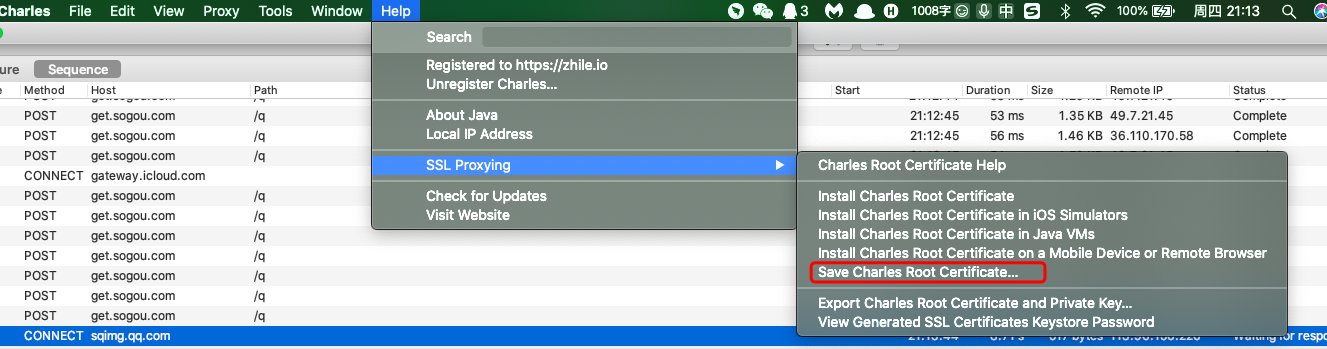

因为本机开了charles做代理,所以自然想到下载charles证书

将证书保存到本地。

证书弄好了,要怎么要加到请求中?查看requests源码

看到如下这段注解

:param cert: (optional) if String, path to ssl client cert file (.pem). If Tuple, ('cert', 'key') pair.

修改requests请求

requests.request("POST", url, headers=headers, data=payload, cert='/charles/charles-ssl-proxying-certificate.pem')

继续请求脚本。。。心里有一万只神马东西在奔腾,依然ssl错误

OpenSSL.SSL.Error: [('PEM routines', 'get_name', 'no start line'), ('SSL routines', 'SSL_CTX_use_PrivateKey_file', 'PEM lib')]

难道是姿势不对。。。

第三次尝试:

回头继续看requests源码

有如下一段注解:

:param verify: (optional) Either a boolean, in which case it controls whether we verify

the server's TLS certificate, or a string, in which case it must be a path

to a CA bundle to use. Defaults to ``True``.

verify可以是boolean值也可以是一个string类型的文件路径

于是尝试修改requests请求,心理默默祈求上天眷顾可怜的小羊吧

requests.request("POST", url, headers=headers, data=payload, verify='/charles/charles-ssl-proxying-certificate.pem')

哈哈哈大笑三声,终于搞定了。

回过头来分析一下为什么要使用verify:

verify的解释大概是说:是否校验服务器的TSL证书。因为我们是走charles代理,对于脚本来说charles就是服务器,所以需要使用verify参数。

cert参数只有在我们自己实现ssl客户端,并且生成证书文件时使用。

最后注意一下,如果关掉代理情,不需要使用verify参数。使用会出错,因为此时服务端是真实服务器。

浙公网安备 33010602011771号

浙公网安备 33010602011771号