20242830 2024-2025-2 《网络攻防实践》第三周作业

20242830 2024-2025-2 《网络攻防实践》第三周作业

一、知识点梳理与总结

通过我的了解,网络嗅探就像是,房间里有人在说话,聊天的内容就像网络中的数据一样,若是有一个神奇的“听筒”,就可以听到房间里所有人说的话,甚至还能记录下来。

网络中的数据是通过一个个“数据包”传输的,就像快递包裹一样。每个包裹都有自己的地址,告诉它应该去哪里。正常情况下,电脑只会接收发给自己的包裹。但网络嗅探工具可以把经过的包裹都检查一遍,比如我们用到的Wireshark工具。我们可以用它们来检查网络是不是正常工作,数据包有没有丢失,或者传输速度是不是正常。也可以用来发现网络中的坏人,比如有人在偷听我们的聊天,或者在发送恶意信息。

1. 实验环境

-

运行环境:VMware、Windows

-

虚拟机选择:攻击机——kali;靶机——SEEDubuntu

-

kali:192.168.200.2

-

SEEDUbuntu:192.168.200.3

2. 实验内容与原理

网络嗅探是一种监控和分析网络流量的技术,通过捕获网络中传输的数据包并对其进行检查,以实现多种网络管理与安全相关的功能,协议分析是网络数据包分析的核心内容,通过对数据包的协议结构和内容进行解码和解释,实现对网络通信的深度理解。我们可以进行入侵检测与安全监控、排查故障与性能优化,确保网络高效运行等。本次实验主要涉及以下三个方法:

- tcpdump 是一个轻量级的命令行工具,适合在服务器或嵌入式设备上快速捕获和分析网络数据包。

| 捕获数据包 | 选择数据包 | 显示数据包 |

|---|---|---|

| “套接字”机制 | BPF来筛选数据包 | 筛选和解码 |

- Wireshark 是一个功能全面的图形化工具,适合网络工程师、安全专家和开发人员进行详细的网络协议分析和故障排除。

| 捕获数据包 | 包过滤 | 数据包分析 | 协议解码 |

|---|---|---|---|

| 连接到网络接口卡 | 根据 IP 地址、协议、端口号等条件筛选 | 详细信息 | 清晰的格式展示 |

- 解码网络扫描器:通过对网络扫描行为的捕获、分析和解码,可以揭示攻击者的意图、行为模式以及使用的工具,从而为网络安全防护和事件响应提供关键信息。

二、实验过程

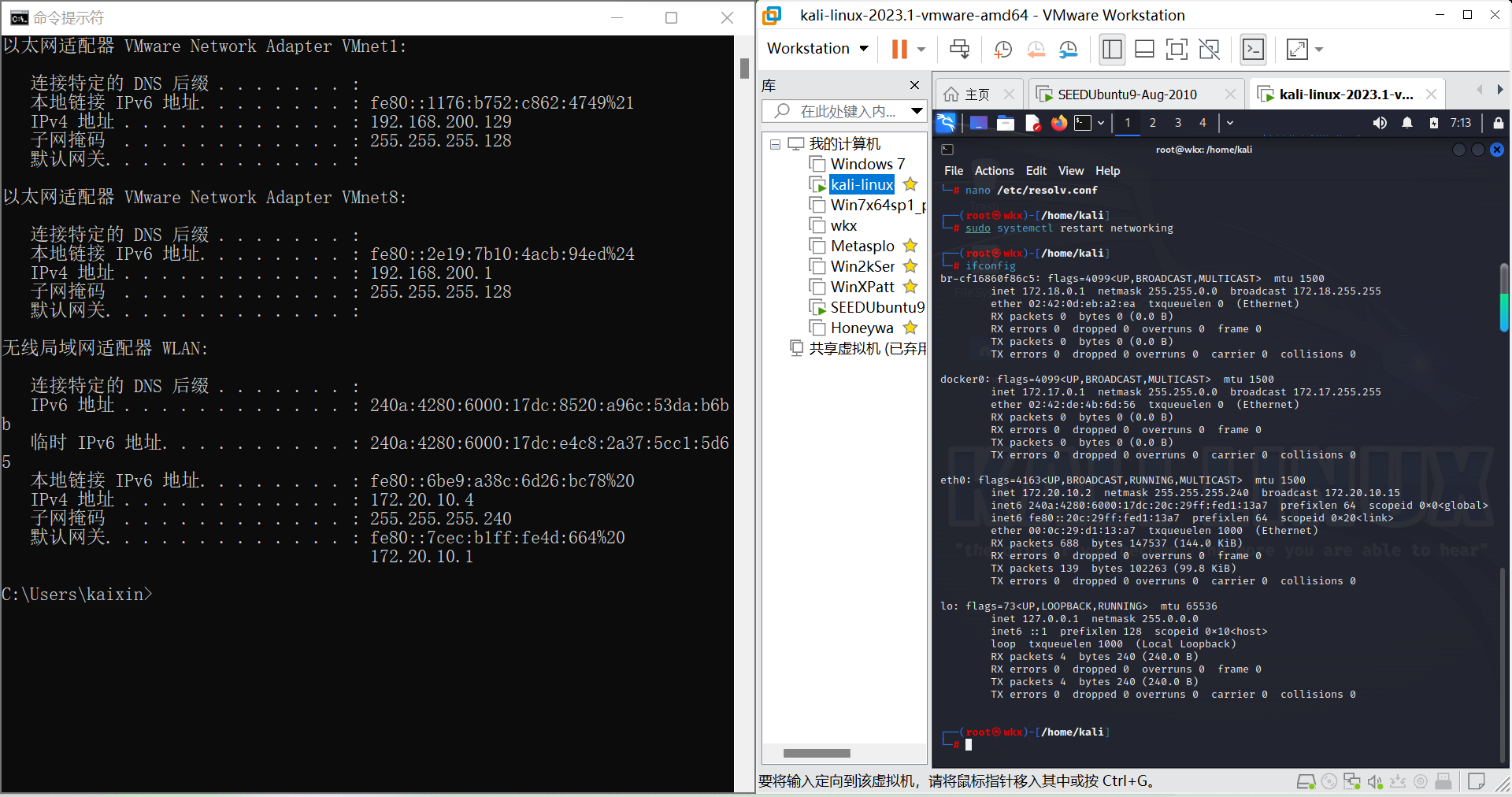

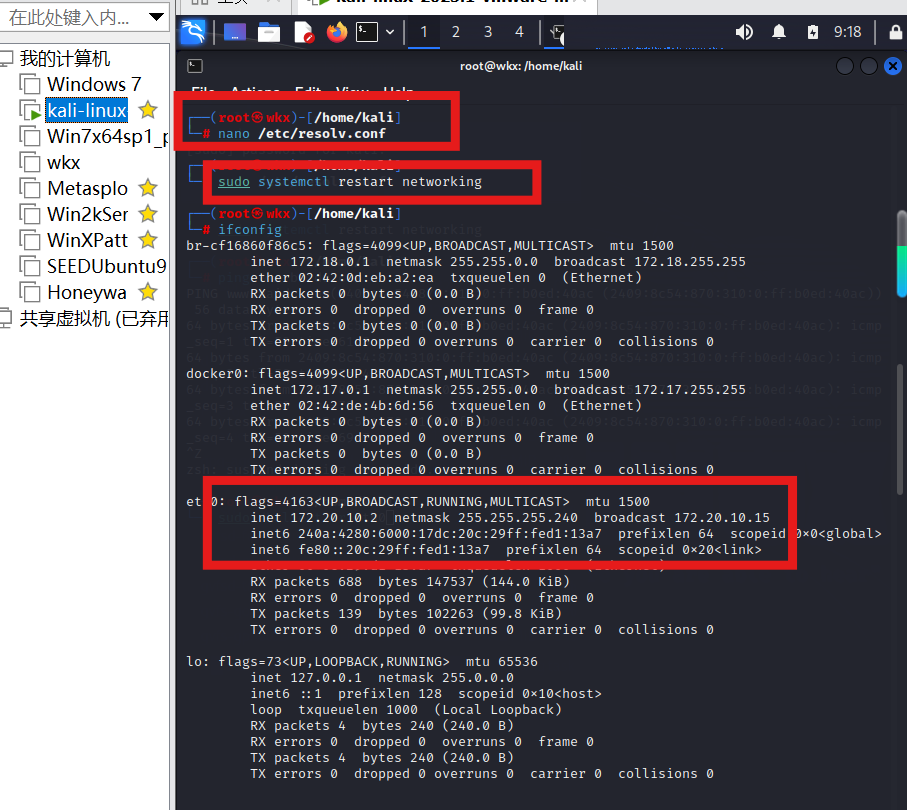

1.准备好kali的网络配置

将kali的网络配置改成桥接模式,用systemctl status NetworkManager刷新配置,确认他们的IP地址

kali本机IP:172.20.10.2

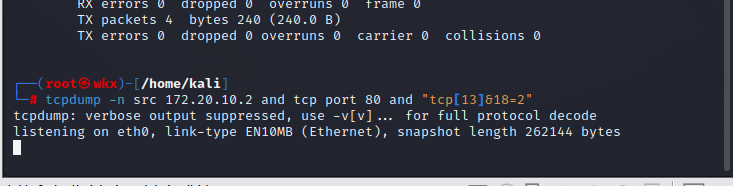

2.任务一:动手实践tcpdump:使用tcpdump开源软件对在本机上访问www.tianya.cn网站过程进行嗅探

1.输入以下代码

sudo tcpdump -n src 172.20.10.2 and tcp port 80 and "tcp[13]&18=2"

2. 在访问天涯社区www.tianya.cn - 网站排行榜网站首页时,浏览器将访问多少个Web服务器?

3. 他们的IP地址都是什么?

20.205.243.166、23.208.236.42、34.107.221.82、36.153.95.158

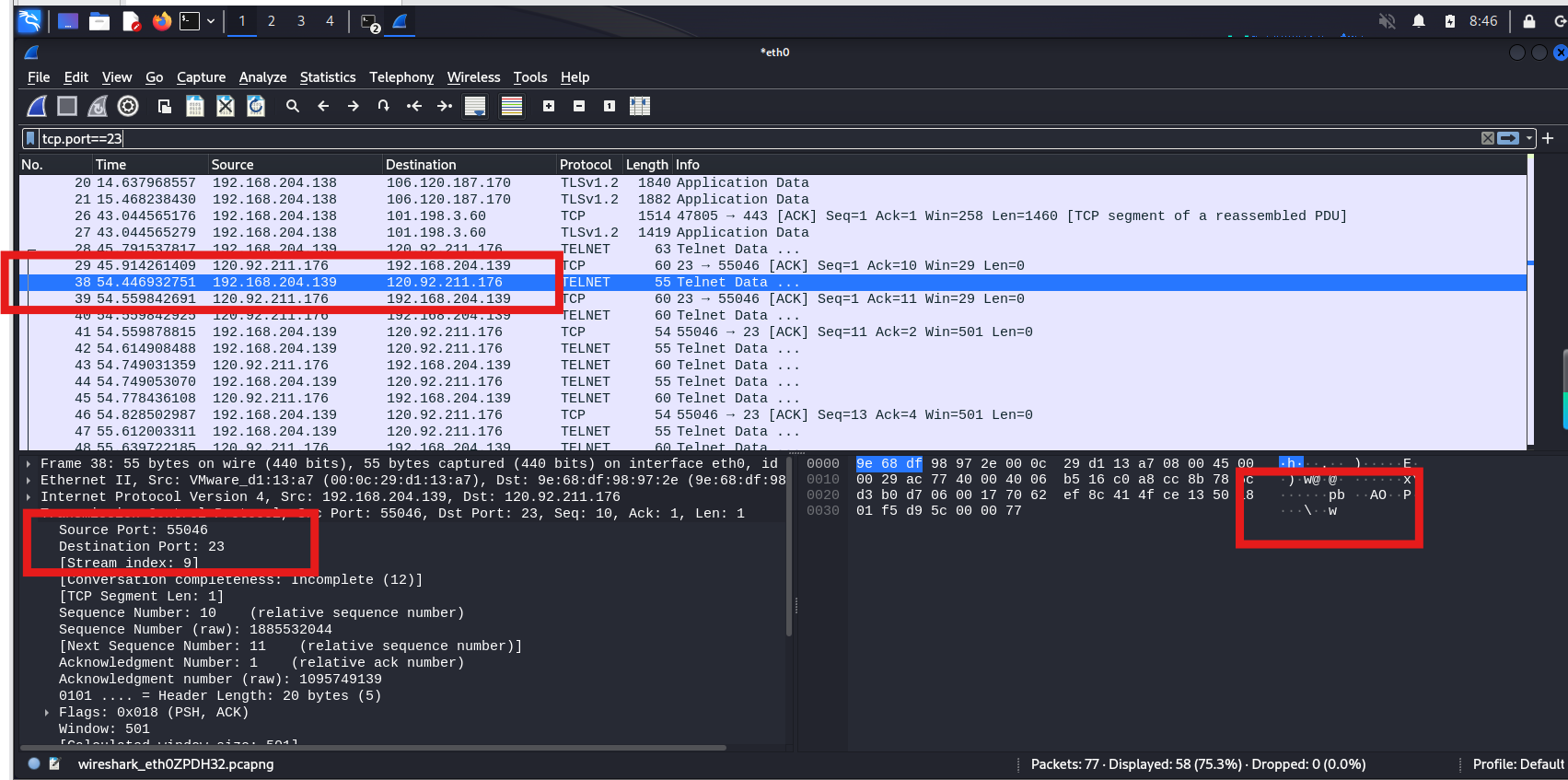

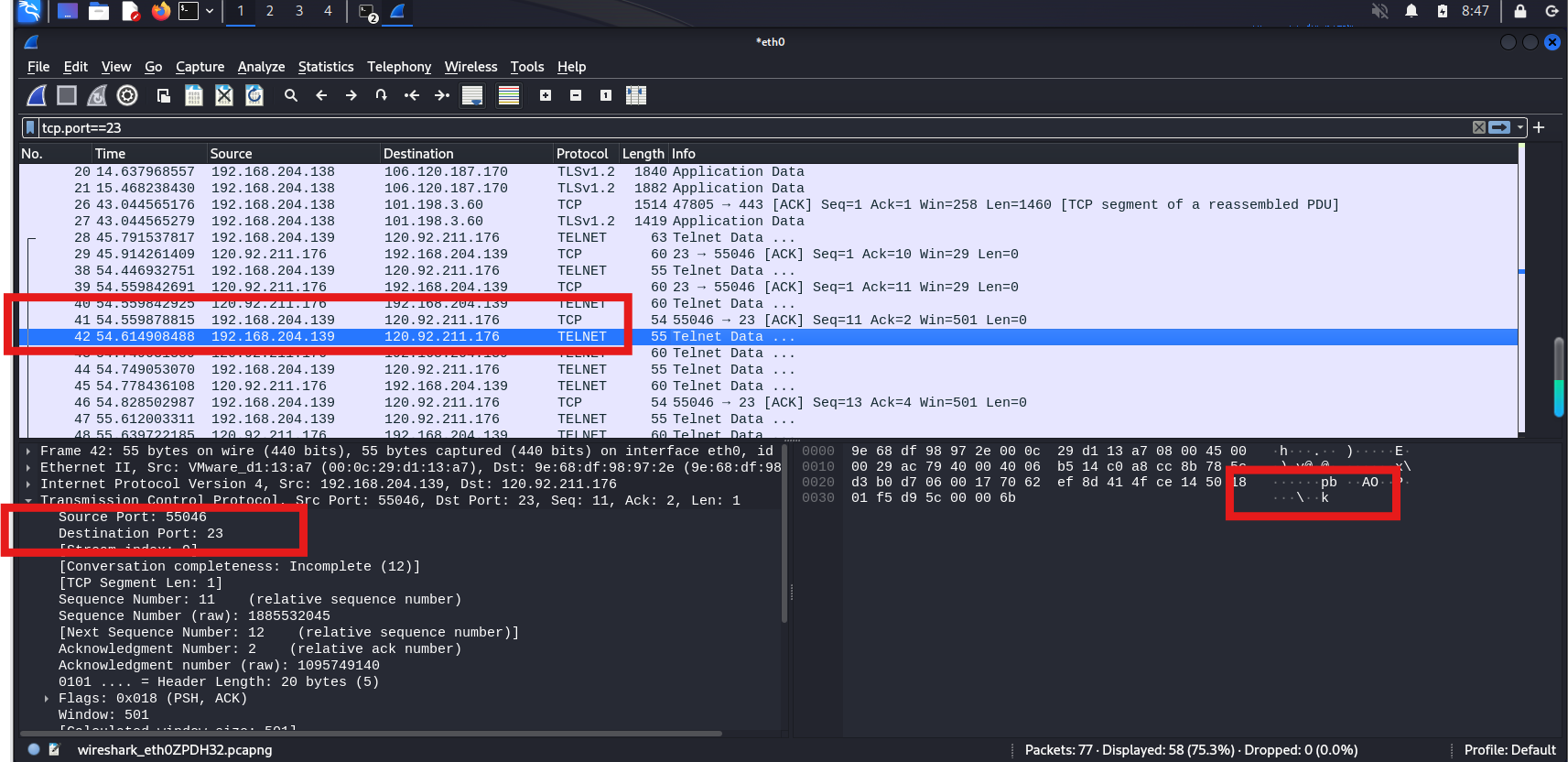

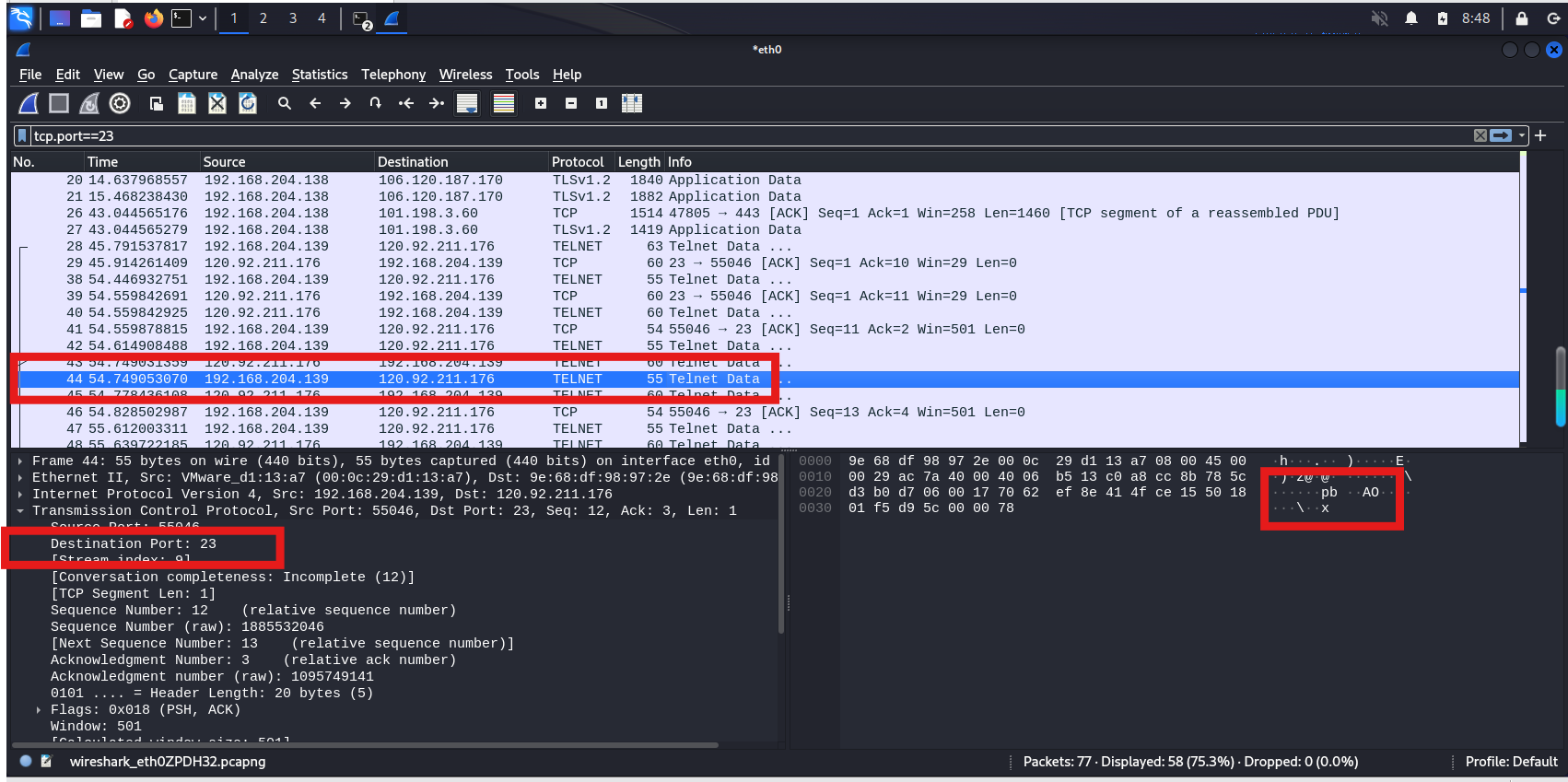

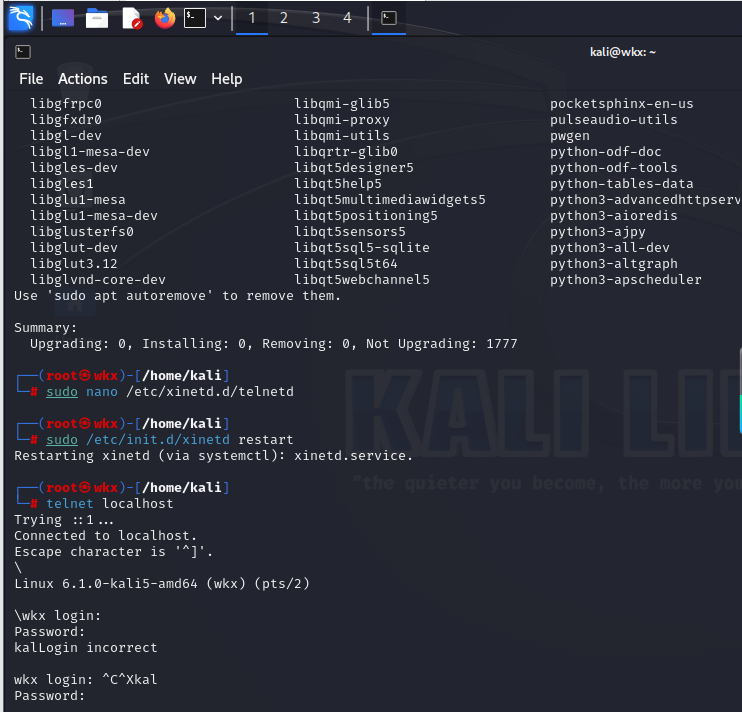

3.任务二:动手实践Wireshark:使用Wireshark开源软件对在本机上以TELNET方式登录BBS进行嗅探与协议分析

1.安装telnet

2. 打开kali,输入

luit -encoding gbk telnet bbs.mysmth.net

我们可以发现清华的IP为:120.92.211.176

3.本地打开wireshark,并开启捕获

找到eth0,筛选tcp port=23端口

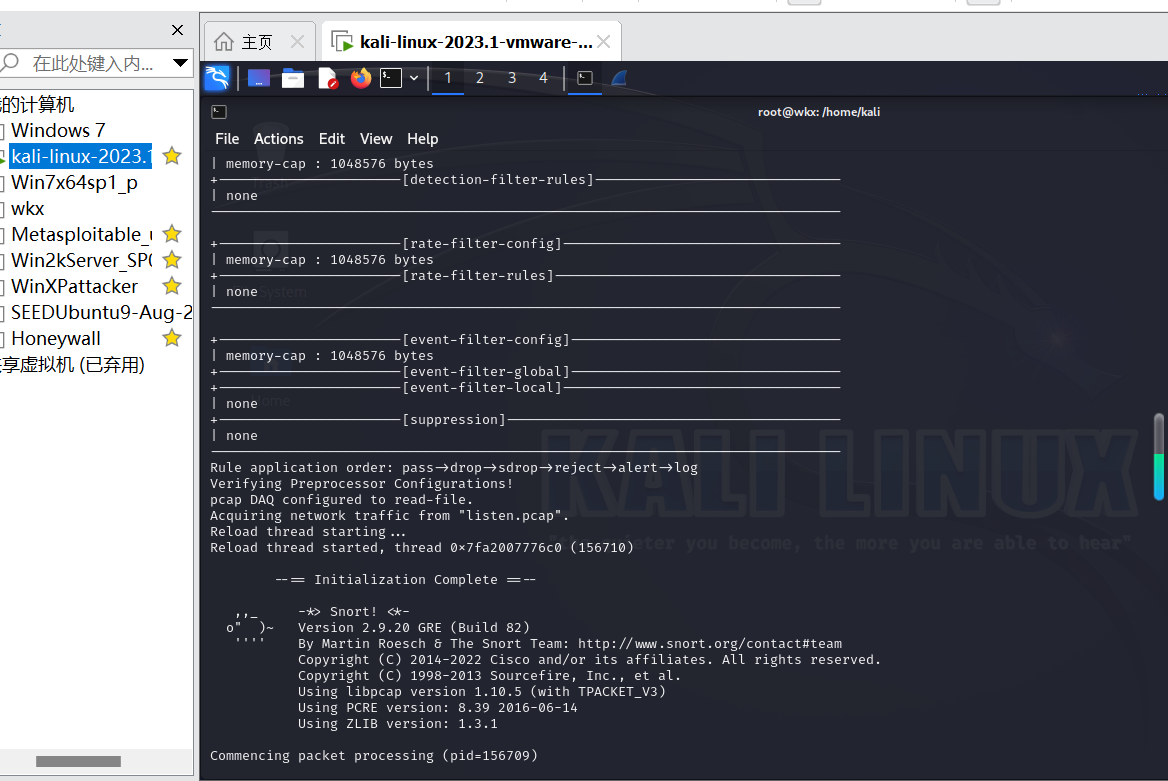

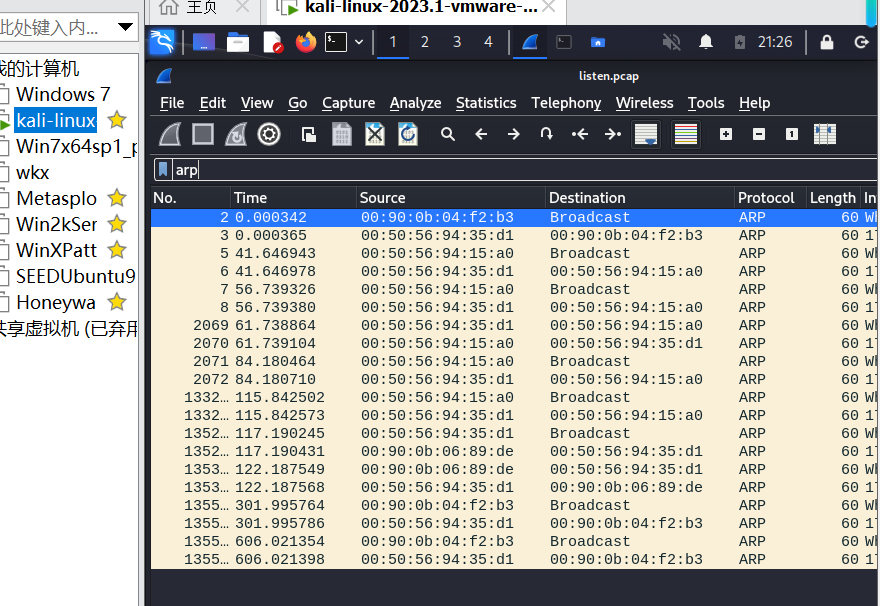

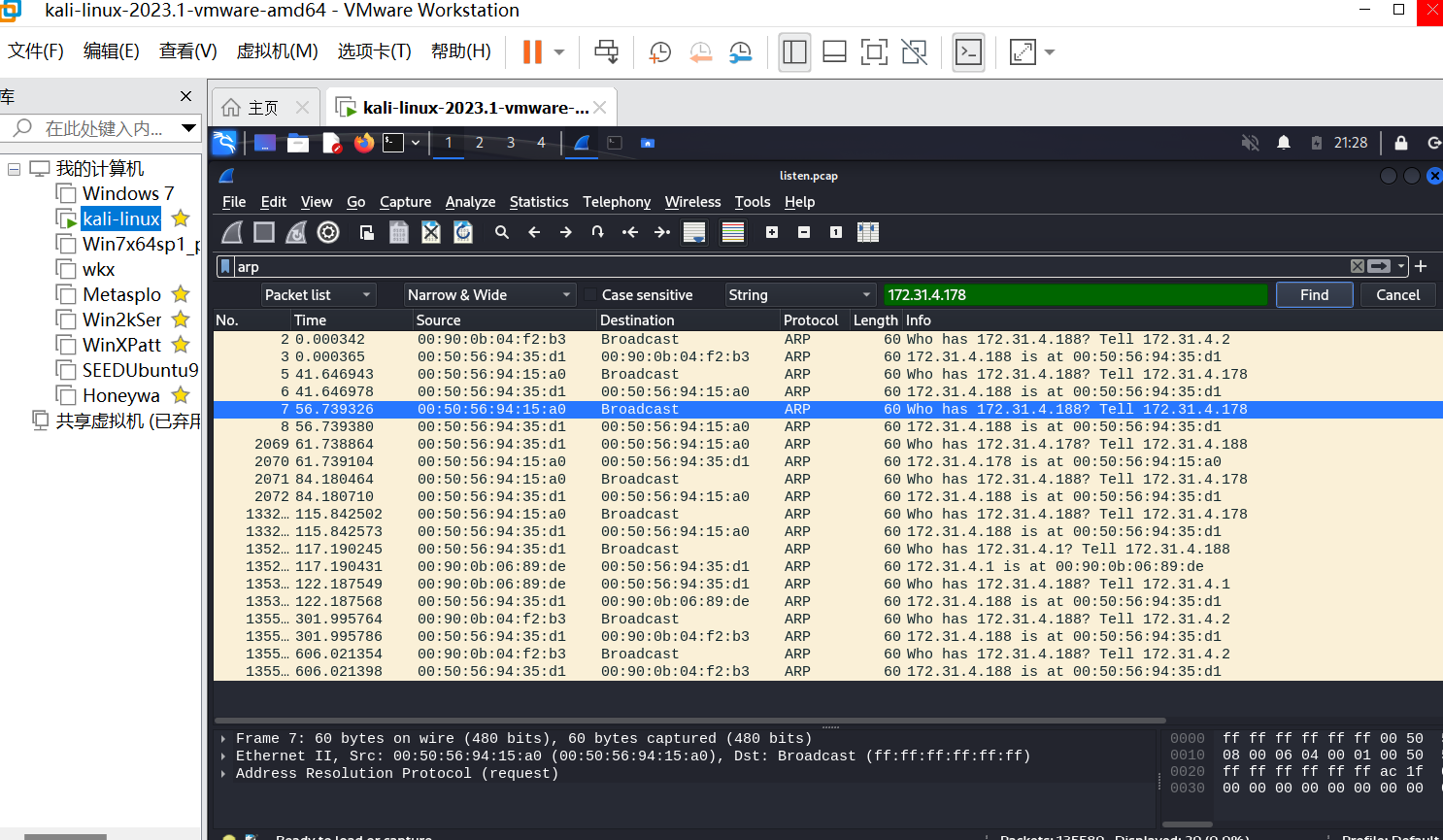

4. 任务三:取证分析实践,解码网络扫描器(listen.cap)

1. 先在kali安装snort

sudo apt-get install snort

2. 在kali中输入

sudo snort -c /etc/snort/snort.conf -r listen.pcap -A console

3. 查看listen.pcap抓包详情:

找到arp包就代表发起攻击的预兆,也可以通过查找字符串输入ip查找

三、学习中遇到的问题及解决

-

问题1:更换了桥接之后我在实验室做实验不能获取到主机ip地址,原因是什么呢?

问题1解决方案:我上网搜了一下问题所在,甚至请了救兵,将实验室的网线连接更换成了手机wifi热点连接就成功了。并且我对网络接口等进行了配置,保证其能连接外网。

-

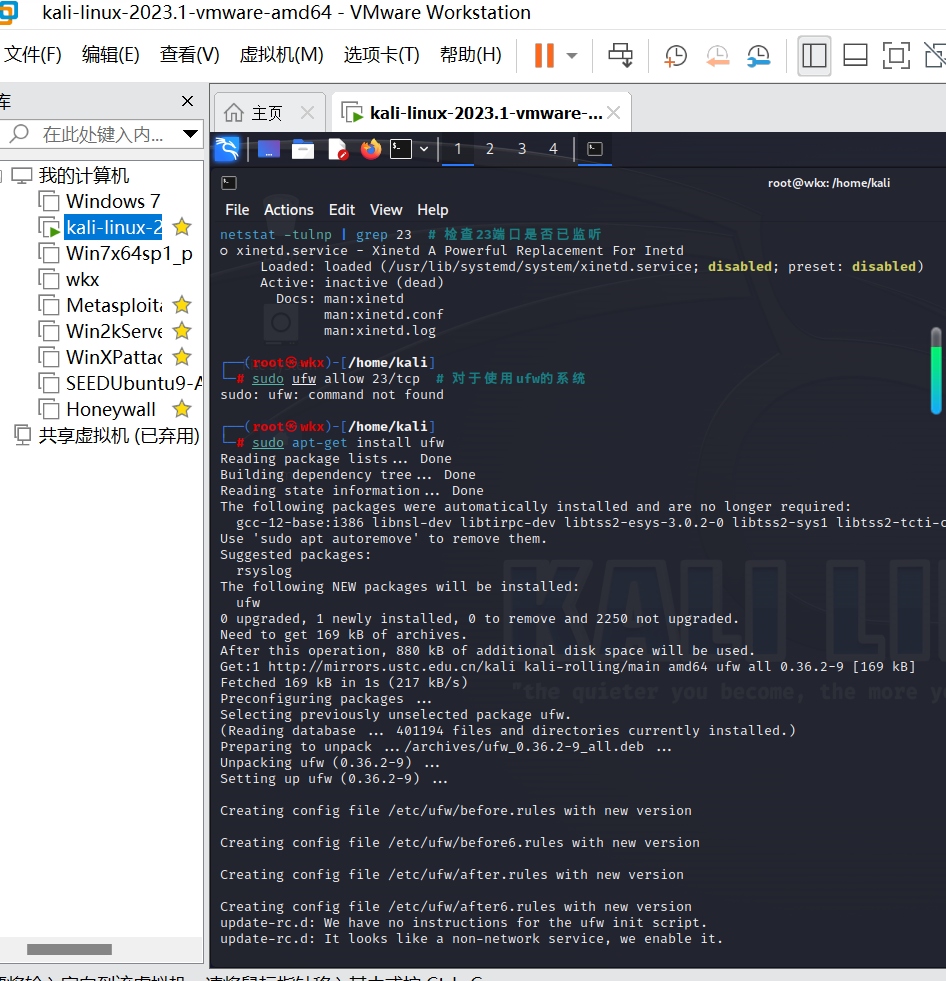

问题2:在刚开启监听的时候,显示监听服务未开启

问题2解决方案:同样在看视频学习的过程中,有许多原因导致监听失败,其中有一个是未关闭防火墙,我在kali里重新配置了防火墙,解决了问题。

-

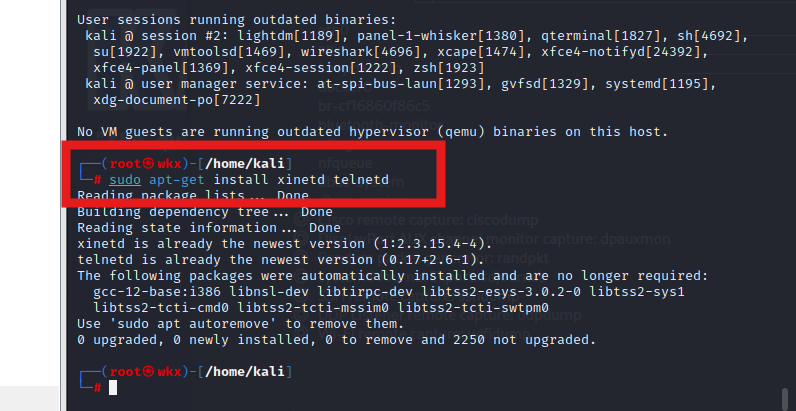

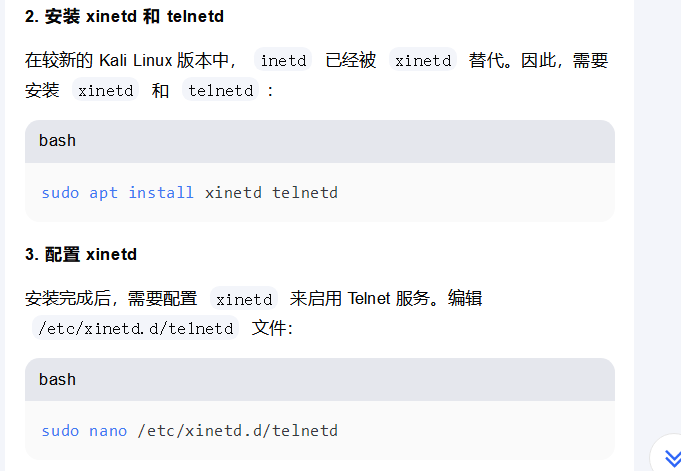

问题3:在虚拟机上运行telneted的时候一直显示失败

问题3解决方案:是因为安装snort的时候还需要安装xinetd,安装之后还要进行配置,更改文件设置,所以导致报错

-

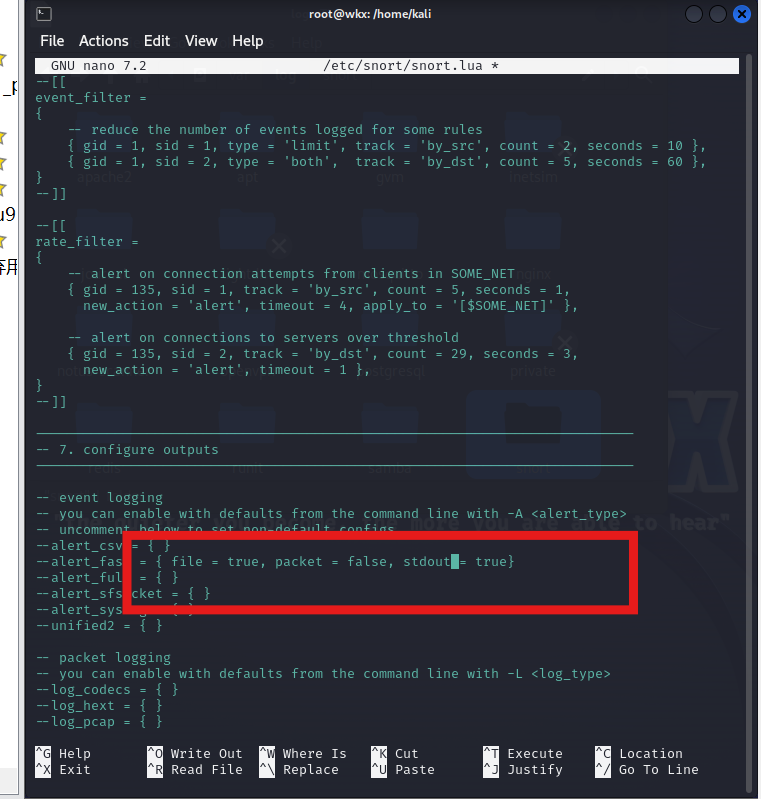

问题4:使用snort的时候不能再命令行显示输出

问题4解决方案:我将文件里的配置进行了重新设置,就成功了。

PS:视频里复旦大学已经不能访问了,可以试试清华的BBS!!!

四、学习感悟与思考

网络嗅探实验中,我感受到了了数据传输的奥秘。当那些数据包在眼前一一呈现,我看到了网络通信的透明性与复杂性。这让我意识到网络安全绝非易事,数据包的明文传输就像把重要信息写在明信片上,稍有不慎就可能被截获。而且,网络嗅探技术的双刃剑属性也让我深思。一方面,它对网络安全监测意义重大,能助我们快速定位问题;但另一方面,若被不法分子利用,就会严重侵犯隐私。而解决问题的过程,正是我提升自己能力的重要途径。

浙公网安备 33010602011771号

浙公网安备 33010602011771号