20199120 2019-2020-2 《网络攻防实践》第2周作业

20199120 2019-2020-2 《网络攻防实践》第2周作业

前言

| 作业 | 答案 |

|---|---|

| 这个作业属于哪个课程 | 网络攻防实践 |

| 这个作业的要求在哪里 | 第二次作业-实践一 网络攻防环境的搭建 |

| 我在这个课程的目标是 | 学习、提高网络攻防的本领 |

| 这个作业在哪个具体方面帮助我实现目标 | 学习与练习攻防环境搭建详细过程 |

1.知识点梳理与总结

1.1 网络攻防实验环境的组成

①靶机:包含系统和应用程序安全漏洞,并作为攻击目标的主机。根据目前操作系统的流行程度,基础环境中应包括WindowsXP和Linux操作系统主机。

②攻击机:安装一些专用的攻击软件,用于发起网络攻击的主机。Linux操作系统平台上拥有更多更强的攻击软件,相比较于Windows,更适合作为攻击机平台。

③攻击检测、分析与防御平台:最佳位置是靶机的网关,可以基于Linux操作系统构建网关主机,并通过集成各种软件使其具备网络攻击检测、分析与防御的功能;此外靶机上也通过自带或附加的工具进行系统安全日志分析。

④网络连接:通过网络将靶机、攻击机和具备检测分析防御功能的网关进行连接。

1.2 安装环境所需镜像列表

| 虚拟机名称 | 虚拟机镜像名称 |

|---|---|

| 攻击机Kail—linux | Kali-Linux-2020.1-vmware-amd64 |

| windows靶机—win2kServer | Win2kServer_SP0_target |

| windows攻击机—windows Attacker | WinXPattacker |

| Linux靶机-Metasploitable2-Linux | Metasploitable |

| 攻击机 SEEDUbuntu | SEEDUbuntu-16.04-32bit |

| 蜜罐网关 | roo-1.4.hw-20090425114542 |

| 下载地址:复制这段内容后打开百度网盘手机App,操作更方便哦 链接:https://pan.baidu.com/s/1EhyfuJTHA0vWg7zAZYv1vA 提取码:807z |

2.攻防环境搭建详细过程

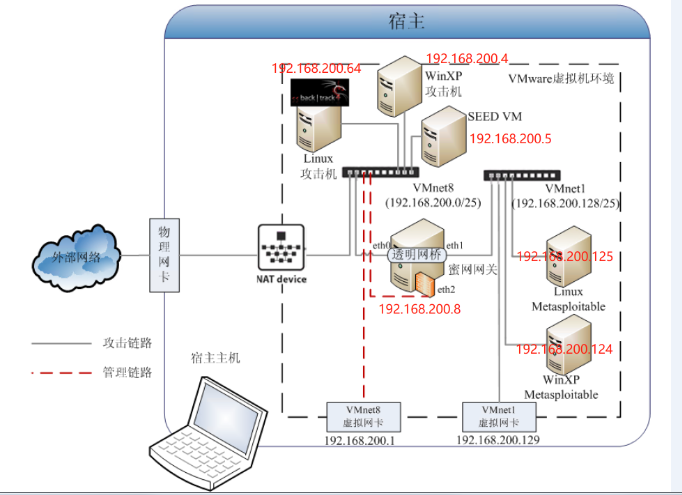

2.1网络攻防环境拓扑图

| 虚拟机名称 | IP地址 |

|---|---|

| 攻击机Kail—linux | 192.168.200.3 |

| windows靶机—win2kServer | 192.168.200.124 |

| windows攻击机—windows Attacker | 192.168.200.2 |

| Linux靶机-Metasploitable2-Linux | 192.168.200.125 |

| 攻击机 SEEDUbuntu | 192.168.200.4 |

| 蜜罐网关 | 192.168.200.8 |

2.2网络攻防环境搭建

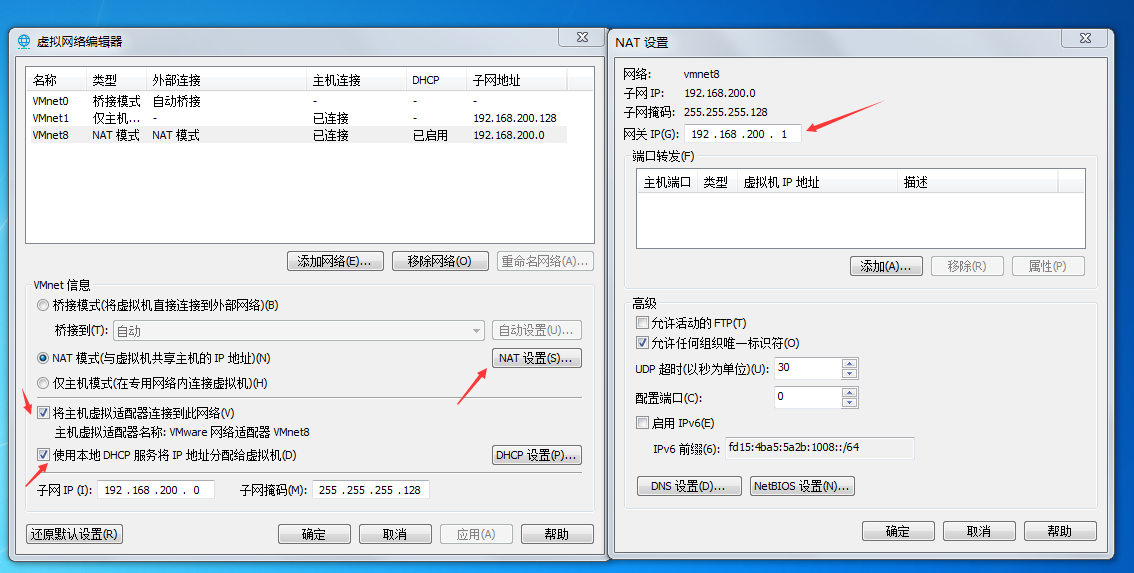

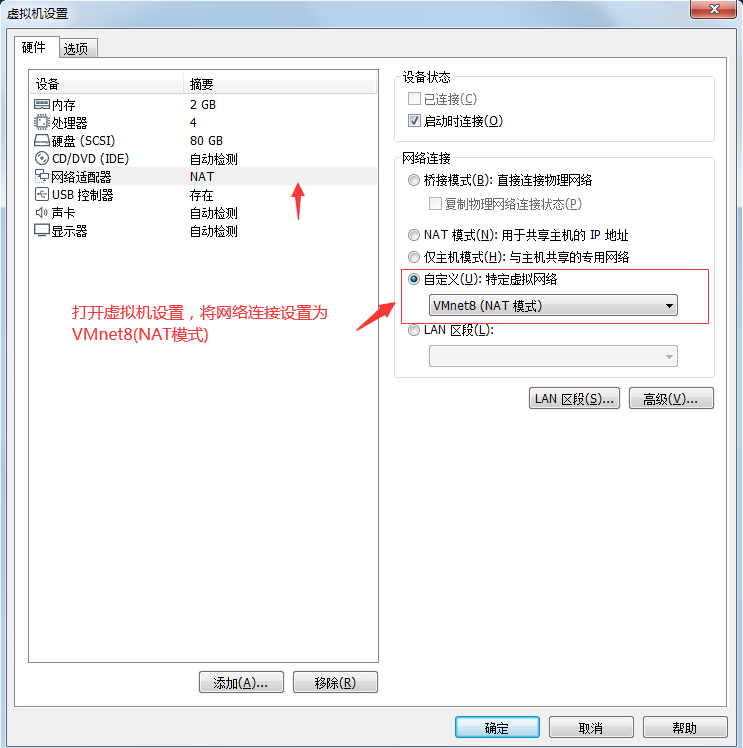

2.2.1 配置VM网络环境

VMnet1设置如下

VMnet8及VMnet8的NAT设置

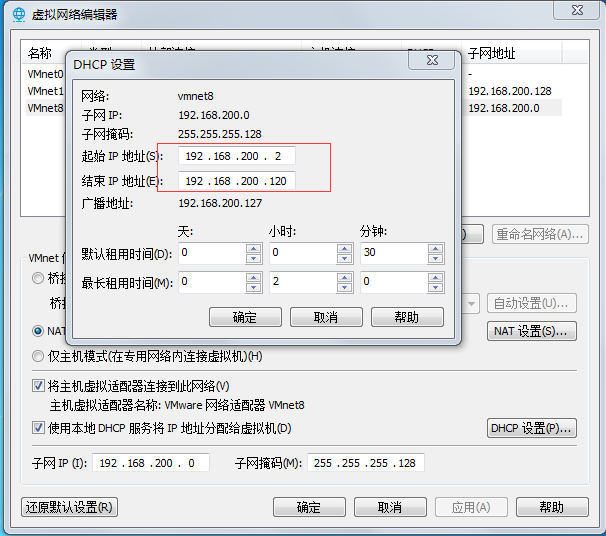

VMnet8的DHCP设置

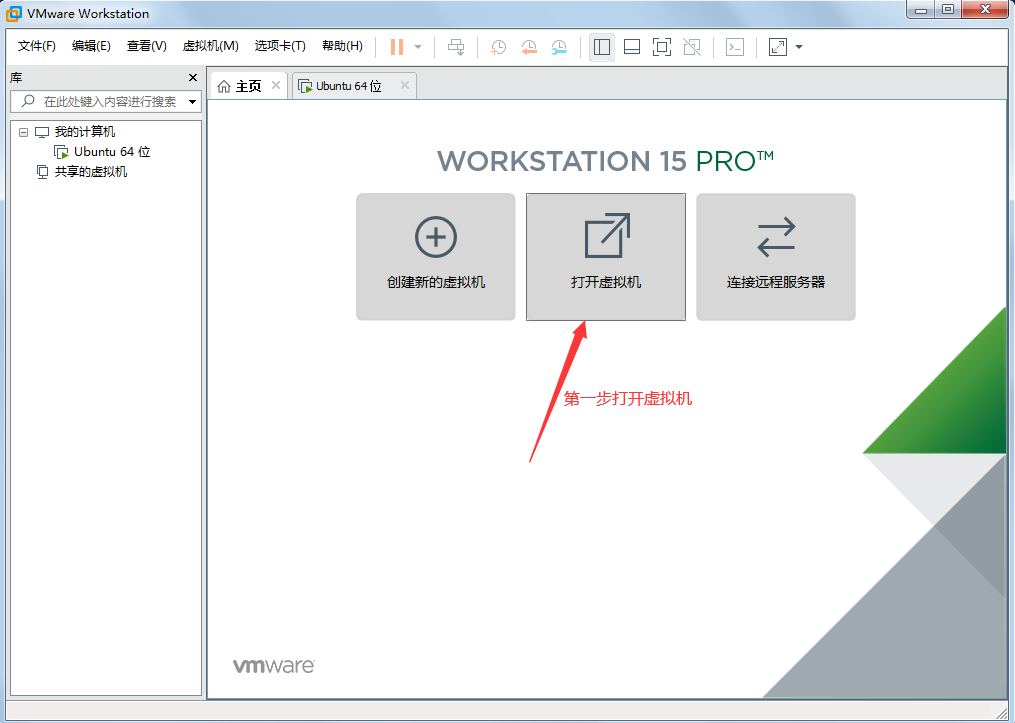

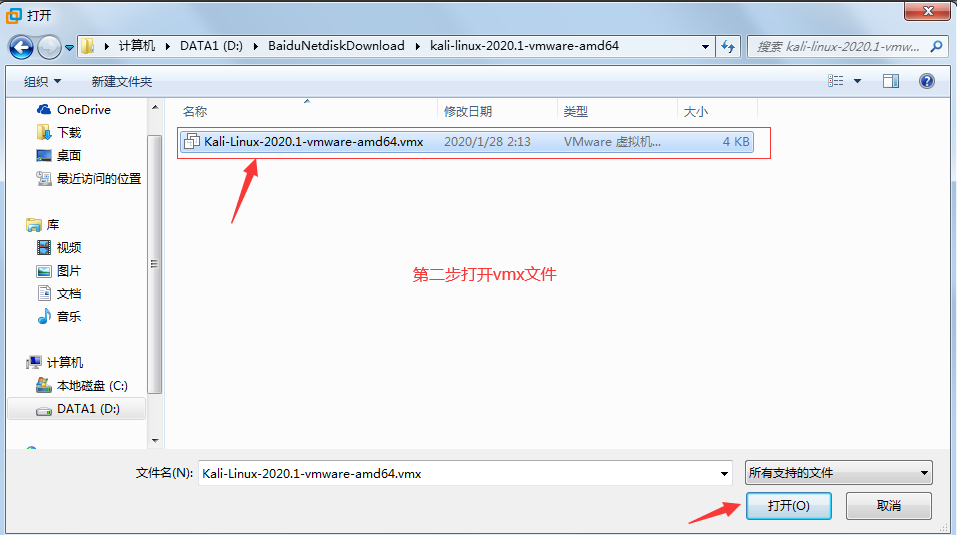

2.2.2攻击机Kail—linux的安装

详细步骤如下图所示

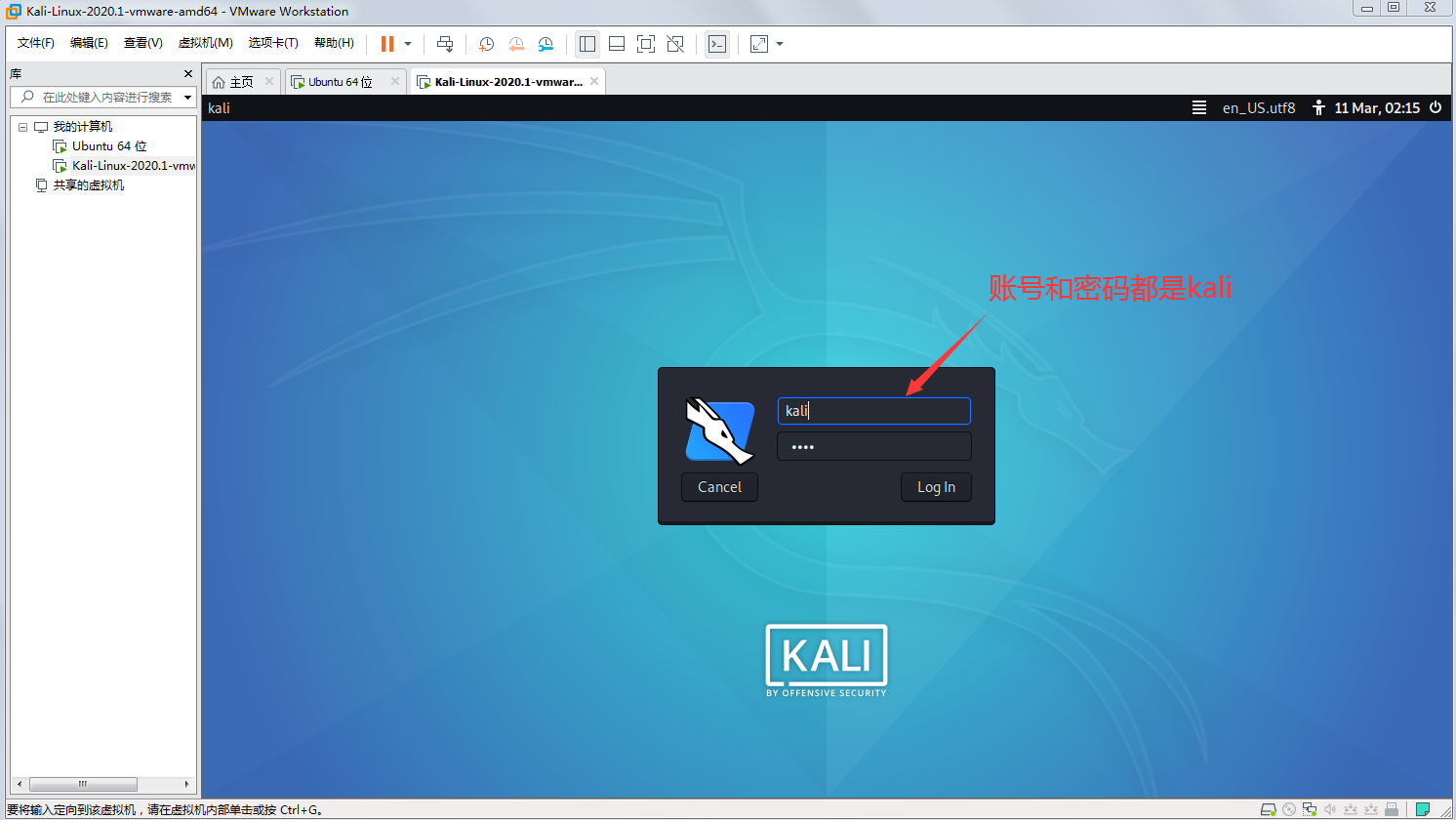

进入Kali

查看IP地址

攻击机Kail—linux的IP地址为 192.168.200.3

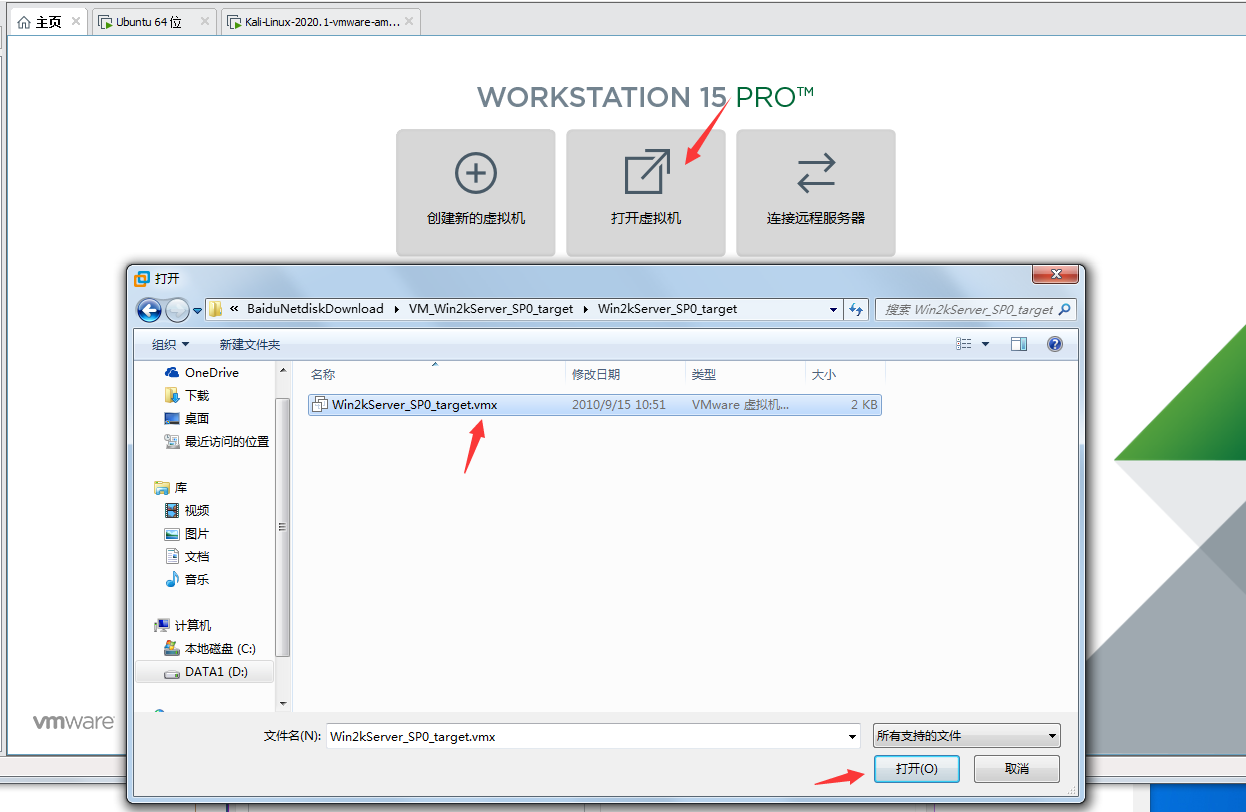

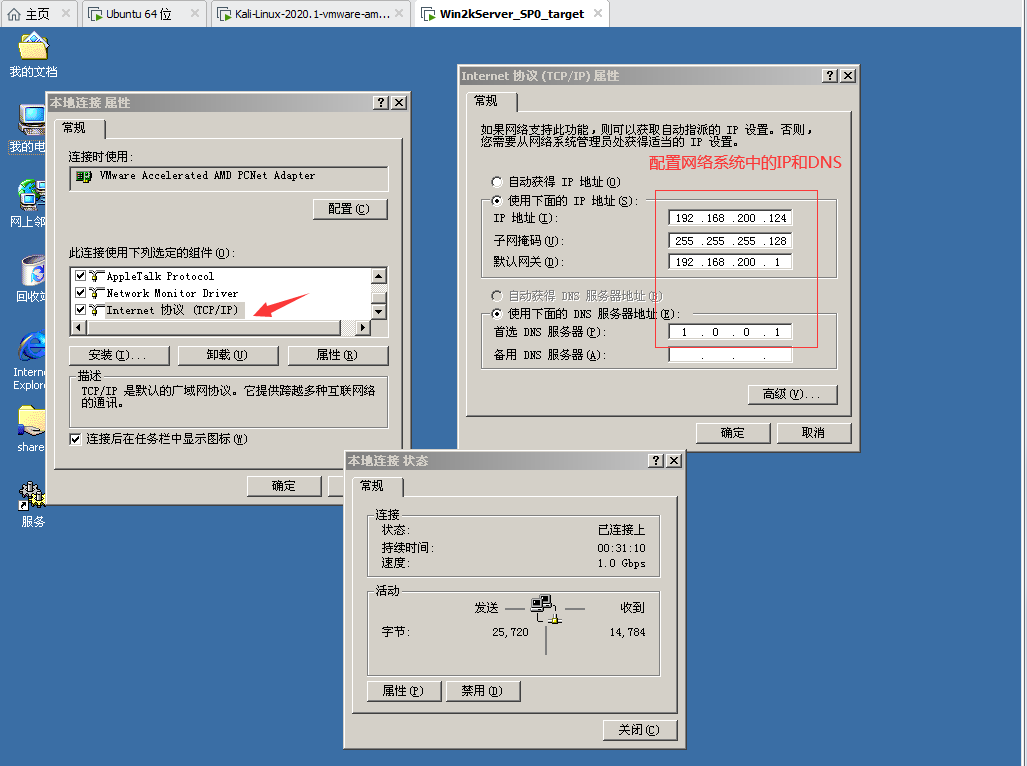

2.2.3windows靶机——win2kServer的安装

网络配置

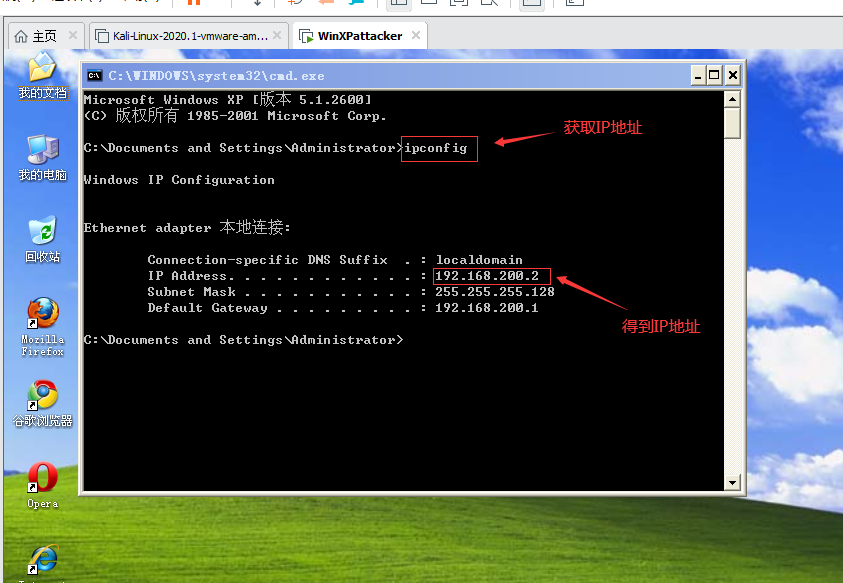

2.2.4 windows攻击机——windows Attacker的安装

通过ipconfig获得windowsattacker的IP地址

windows攻击机——windows Attacker的IP地址为 192.168.200.2

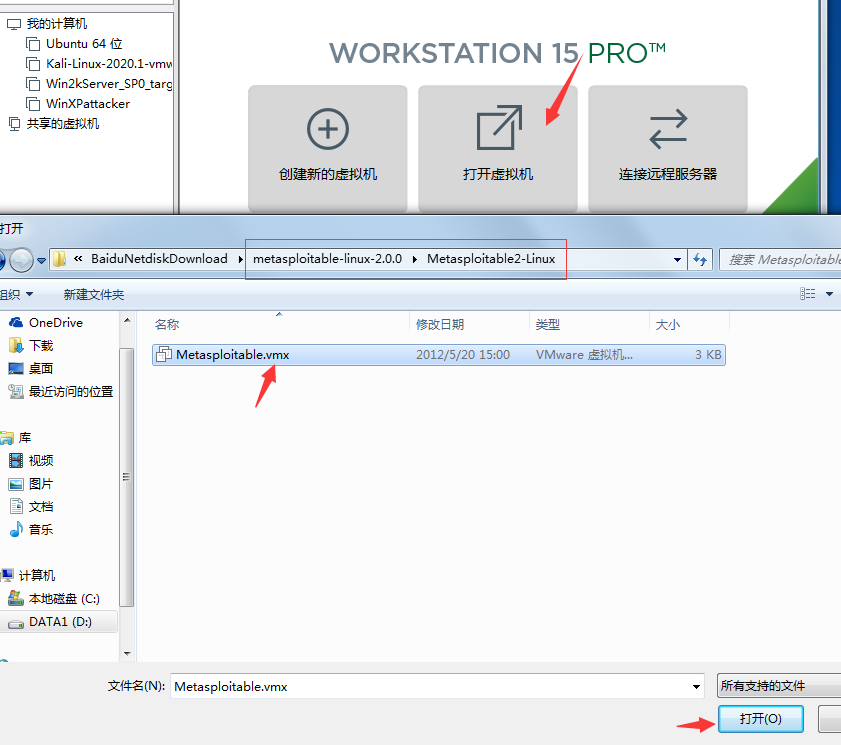

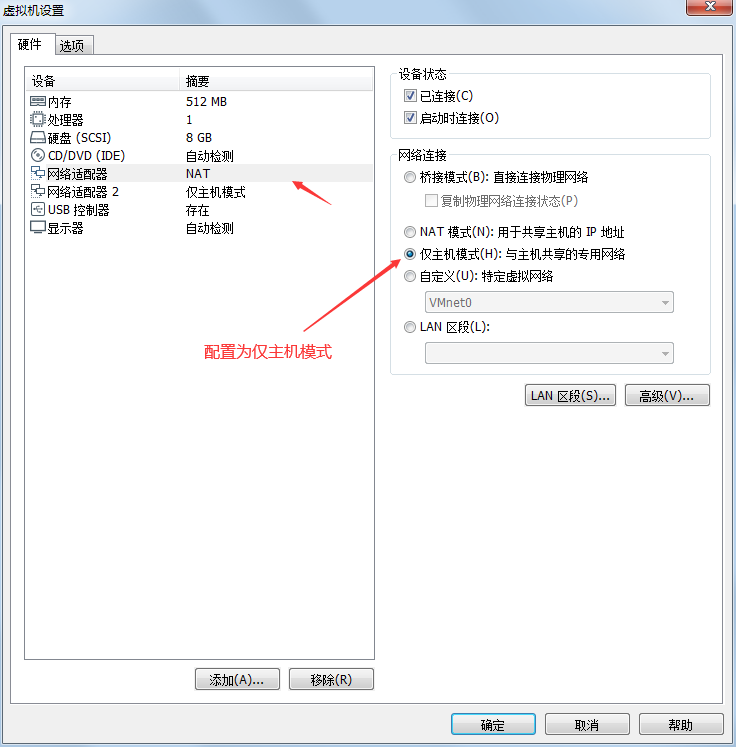

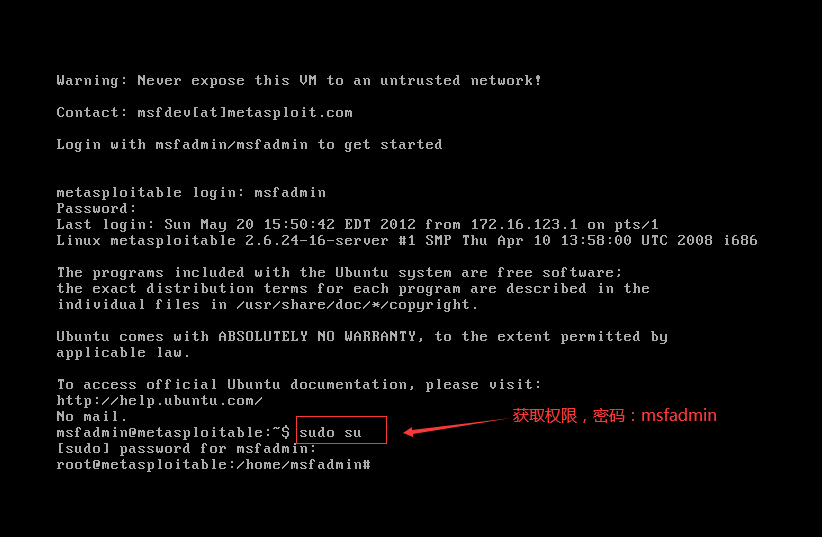

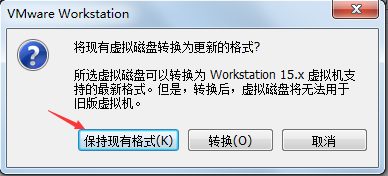

2.2.5 Linux靶机-Metasploitable2-Linux安装

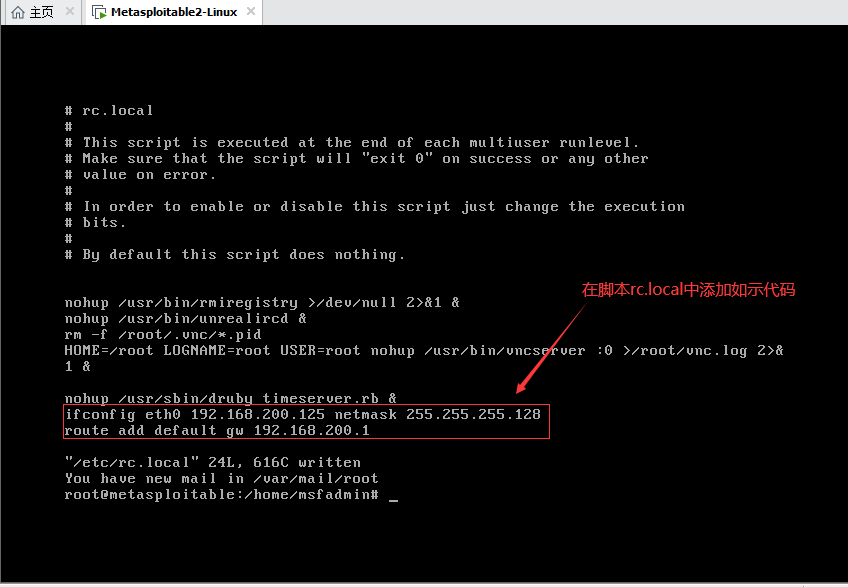

网络配置

打开etc/rc.localvim

在exit0前添加

ifconfig eth0 192.168.200.125 netmask 255.255.255.128

route add default gw 192.168.200.1

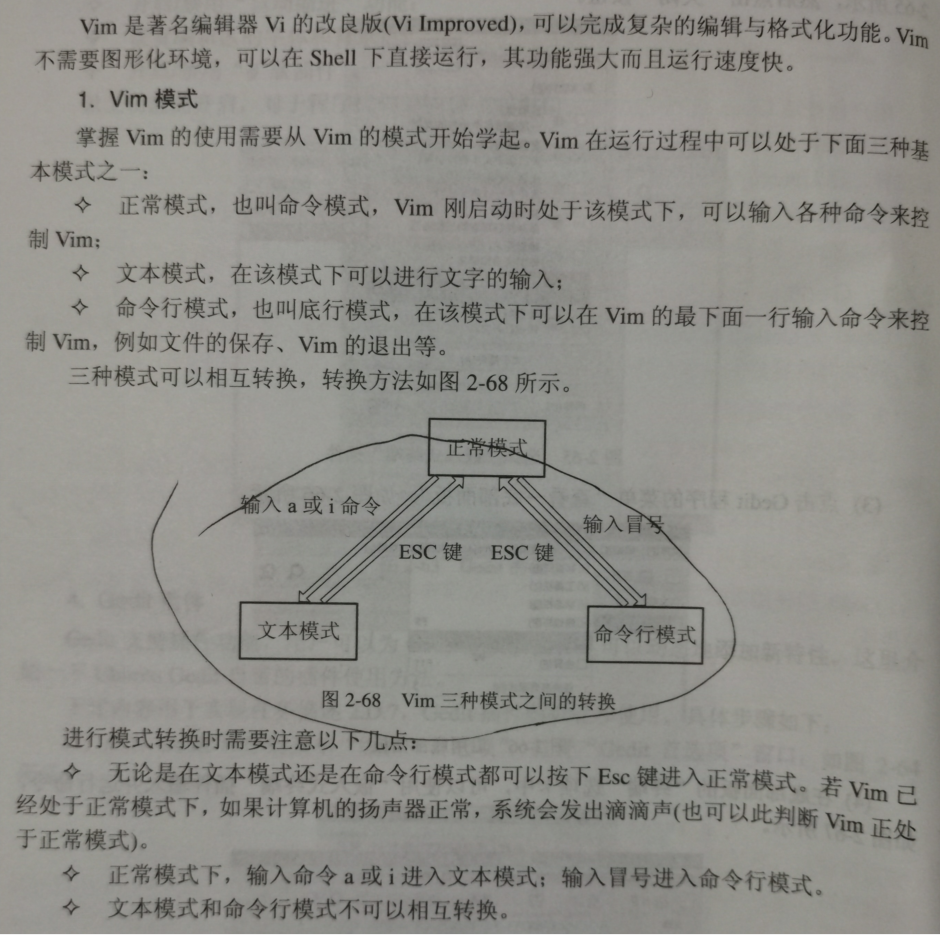

关于vim的一些操作说明

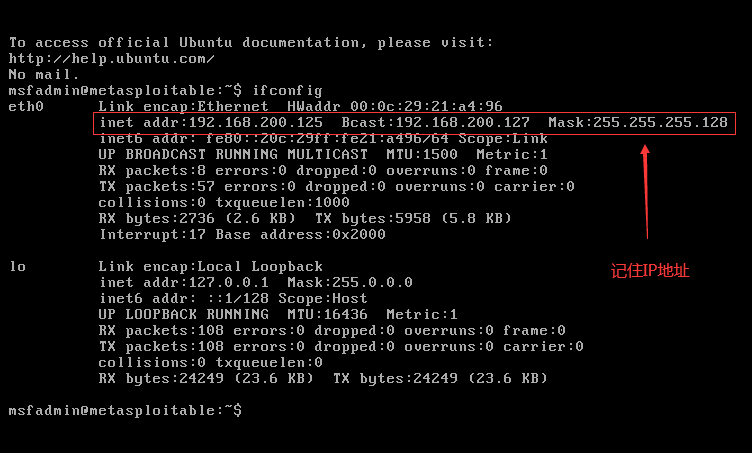

获取IP地址

Linux靶机-Metasploitable2的IP地址为 192.168.200.125

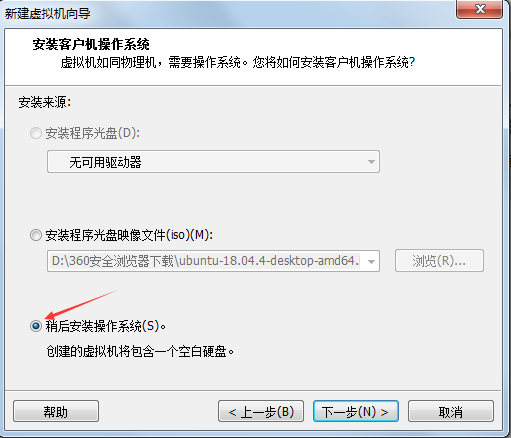

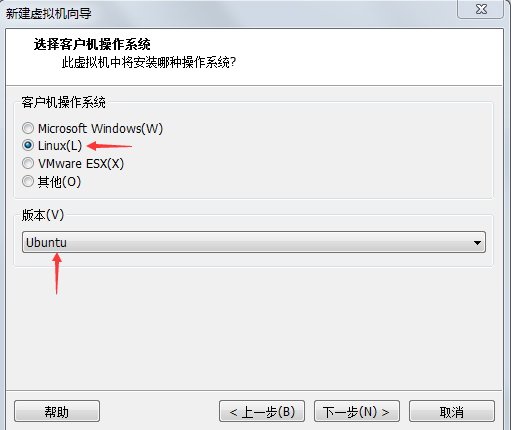

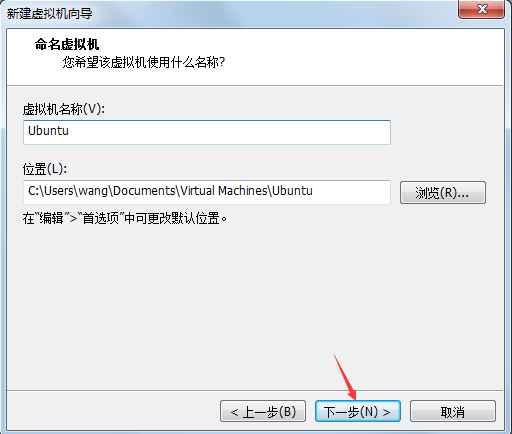

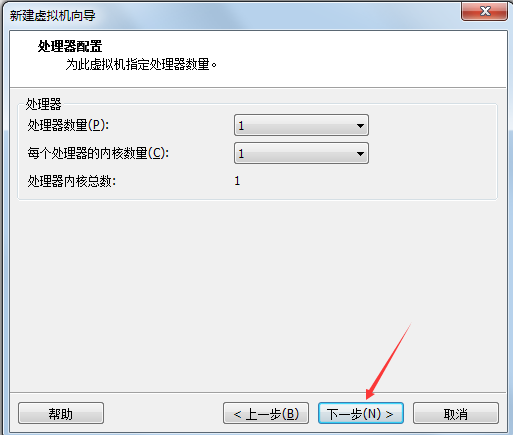

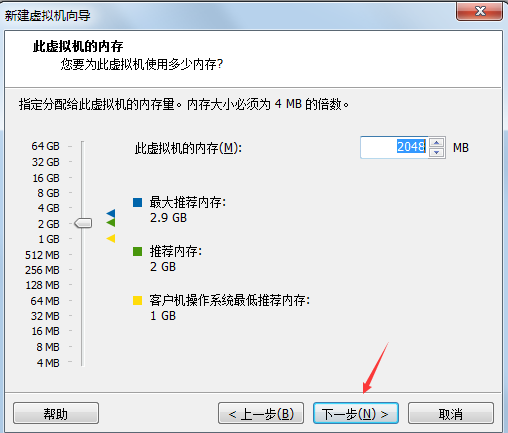

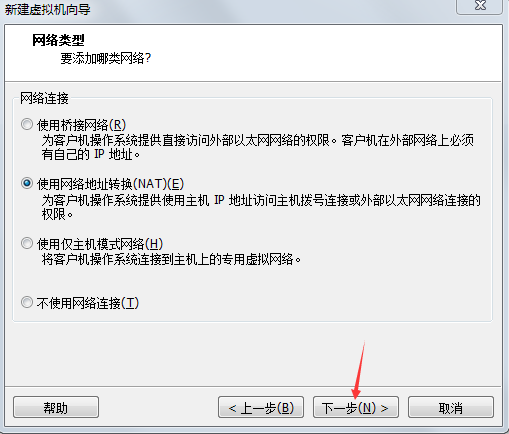

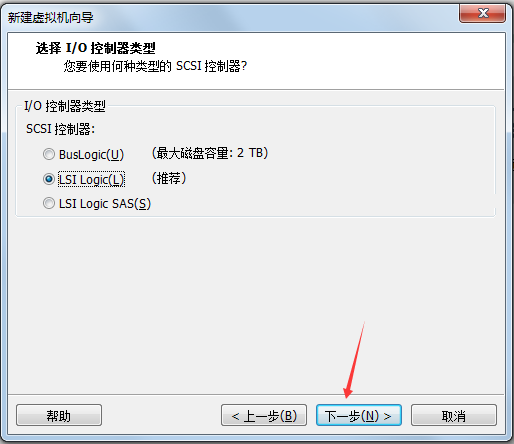

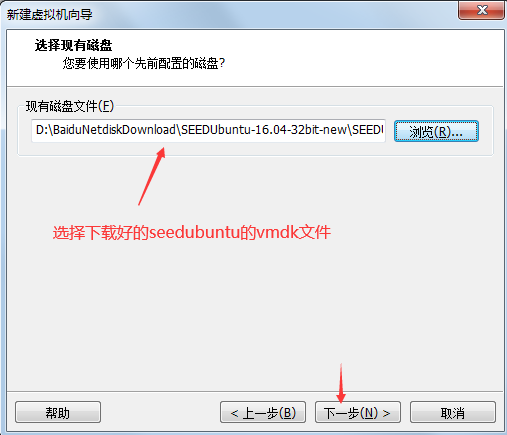

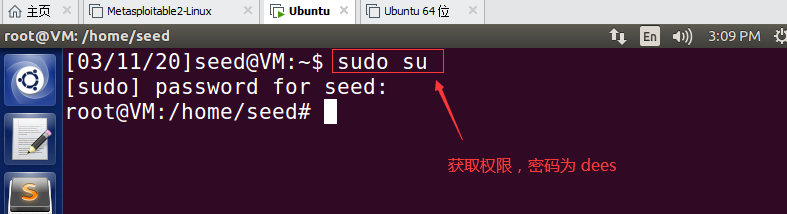

2.2.6 SEEDUbuntu的安装

详细步骤如下

网络配置

打开系统

获取IP地址

IP地址为 192.168.200.4

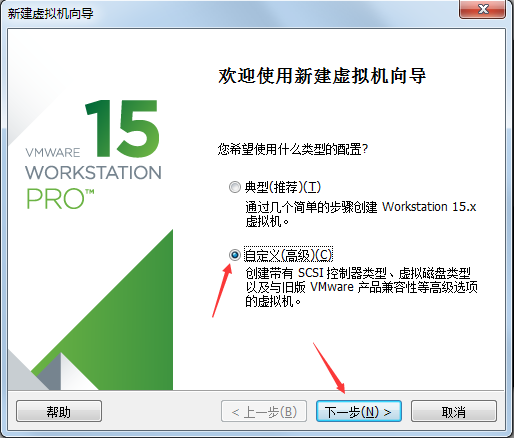

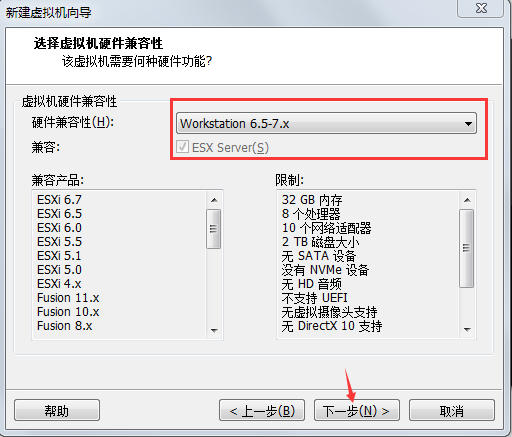

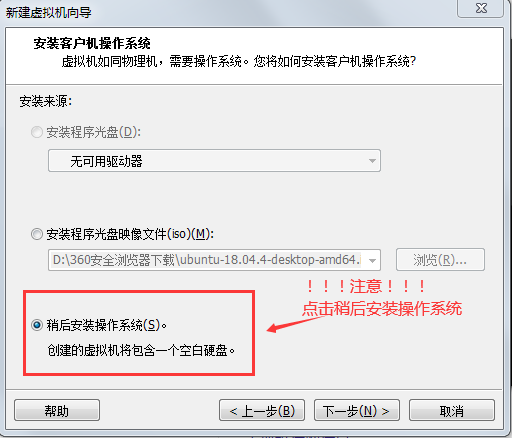

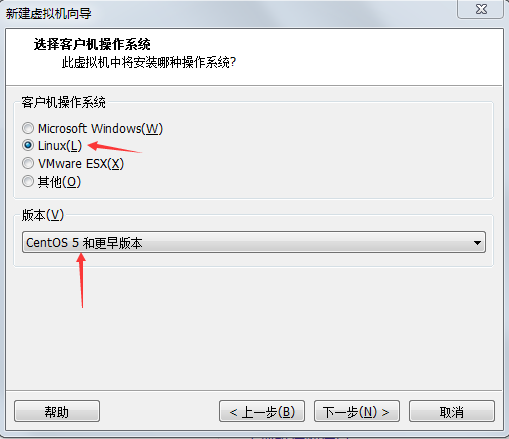

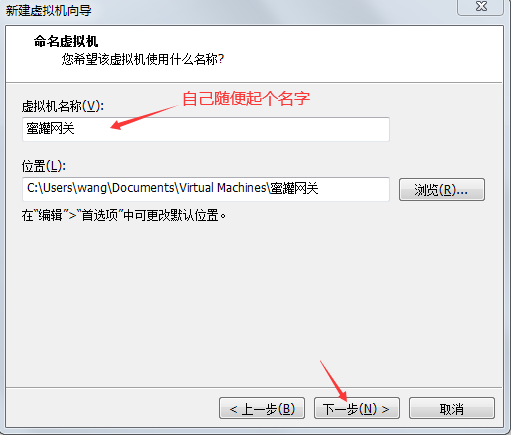

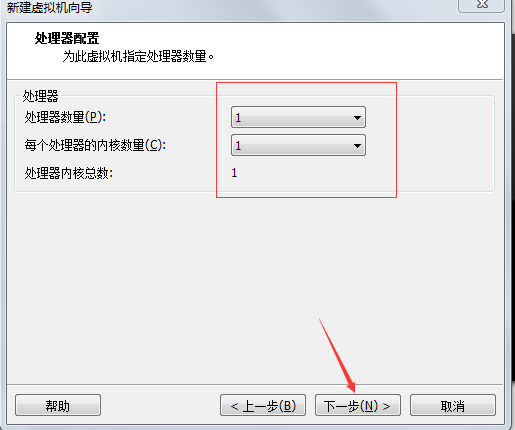

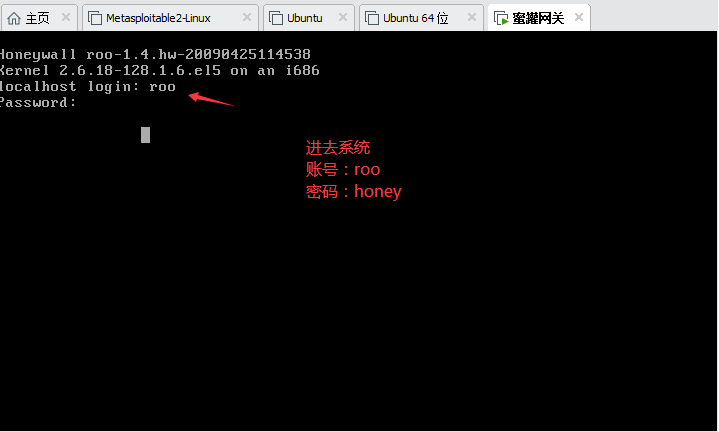

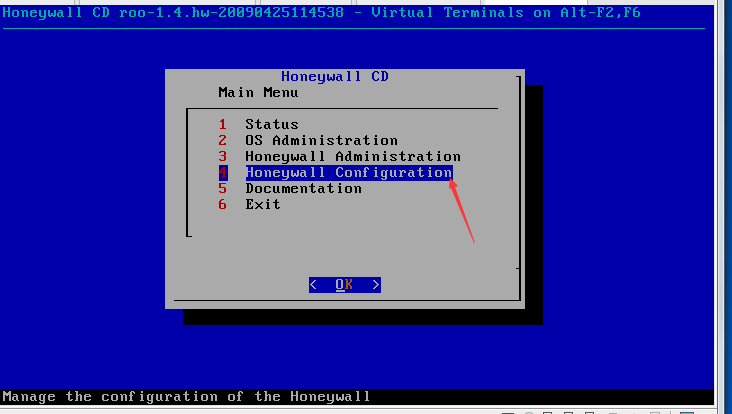

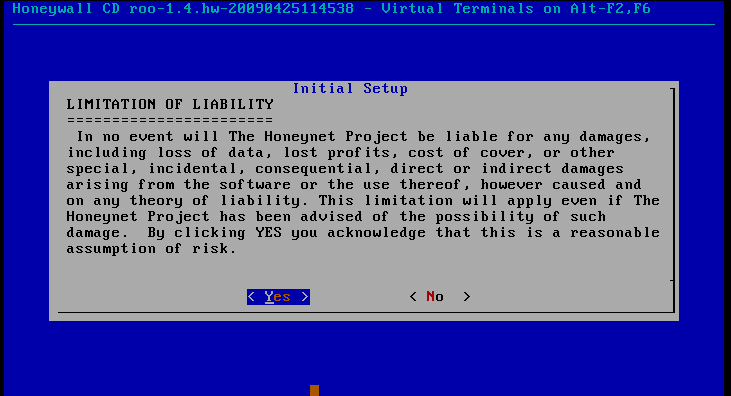

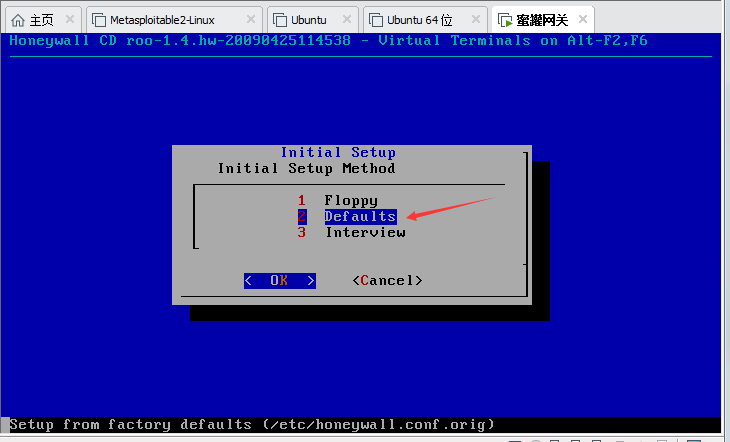

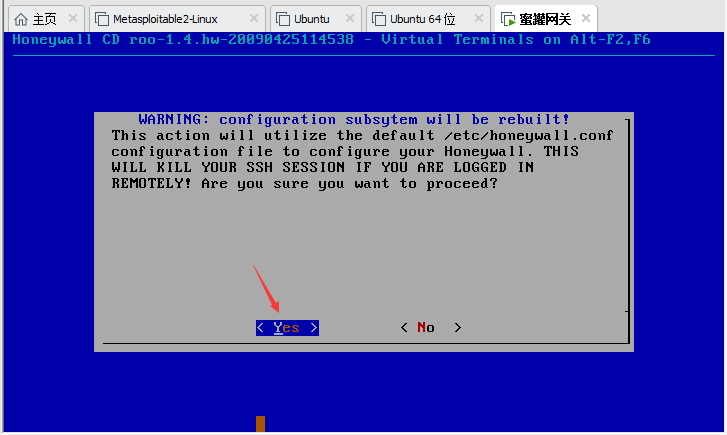

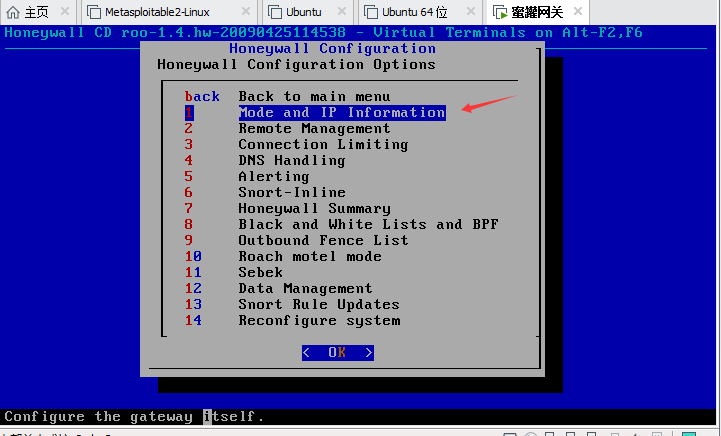

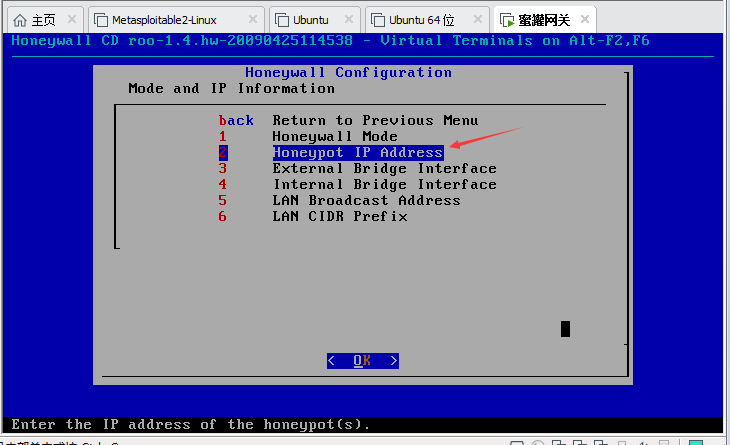

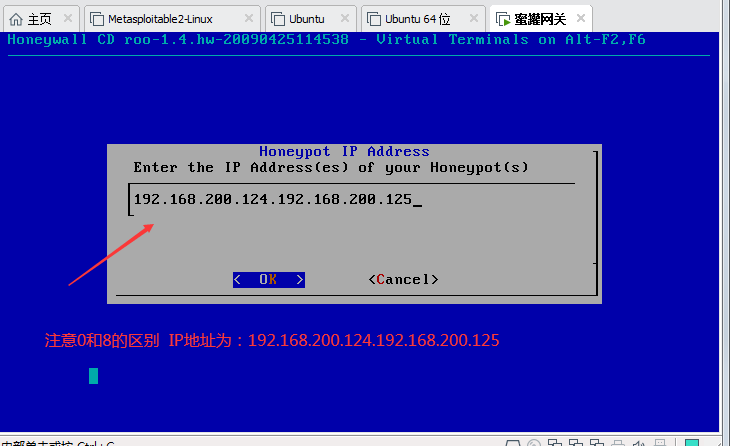

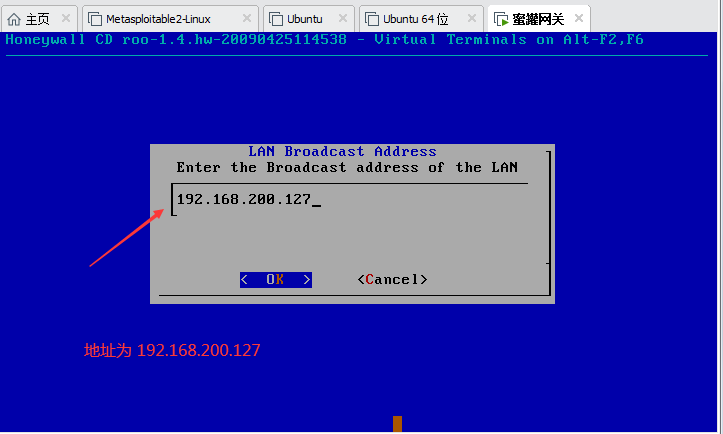

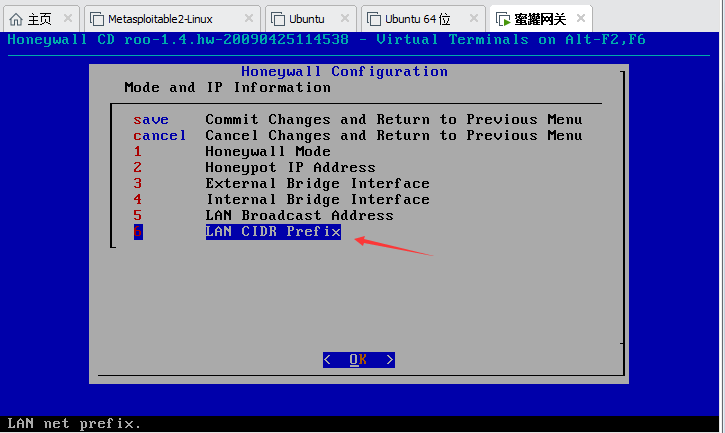

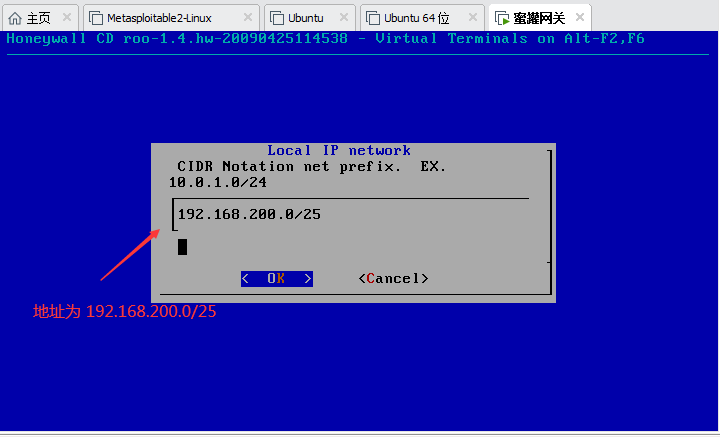

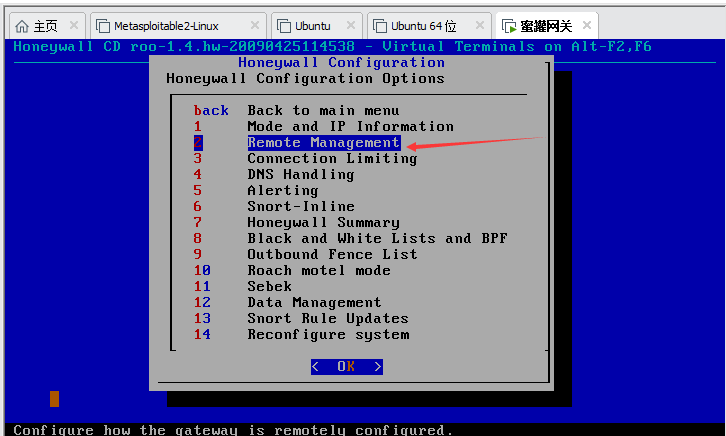

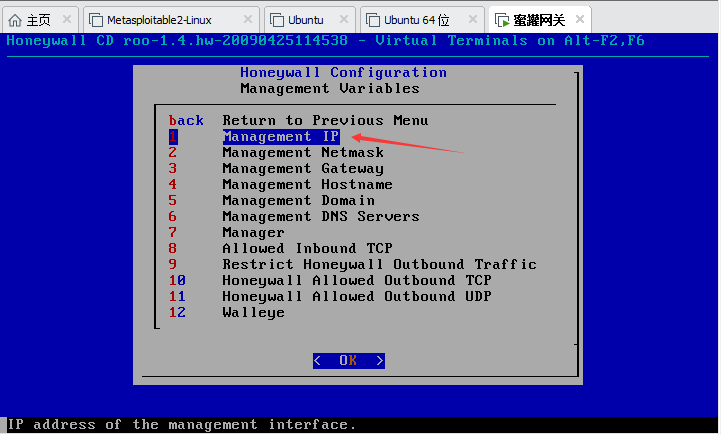

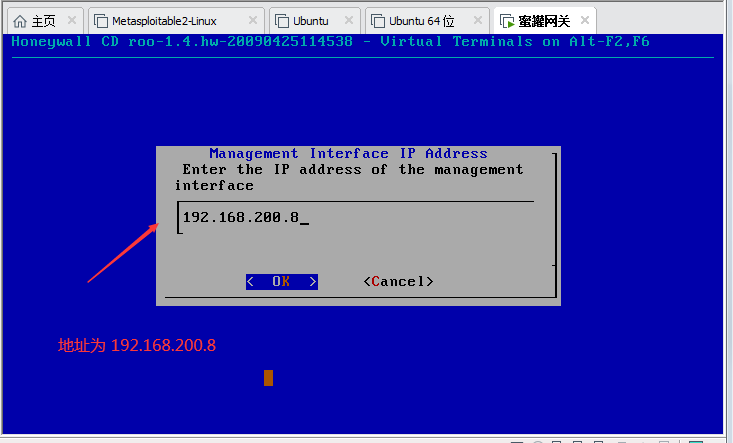

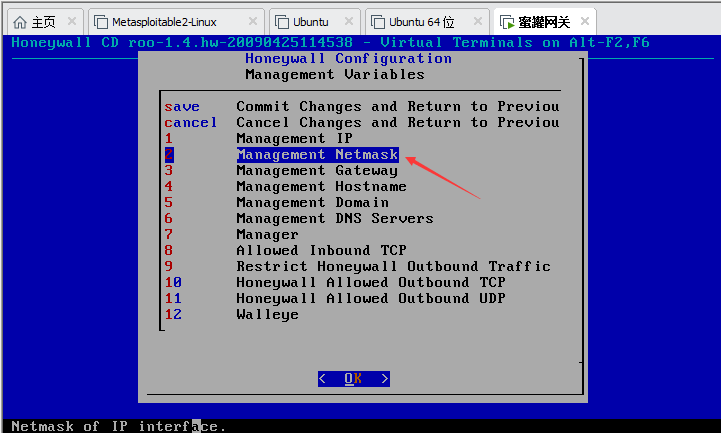

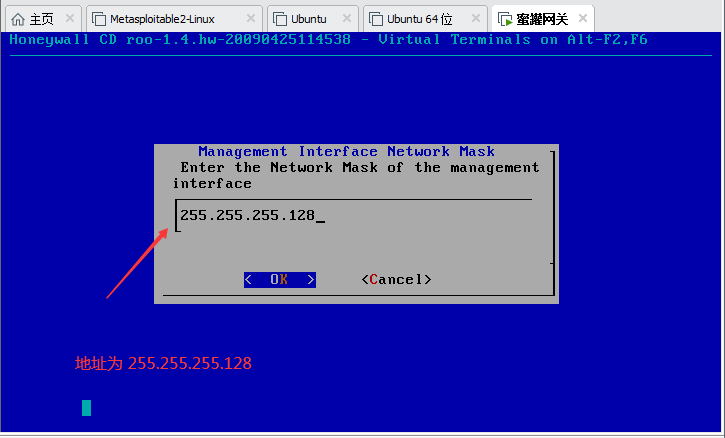

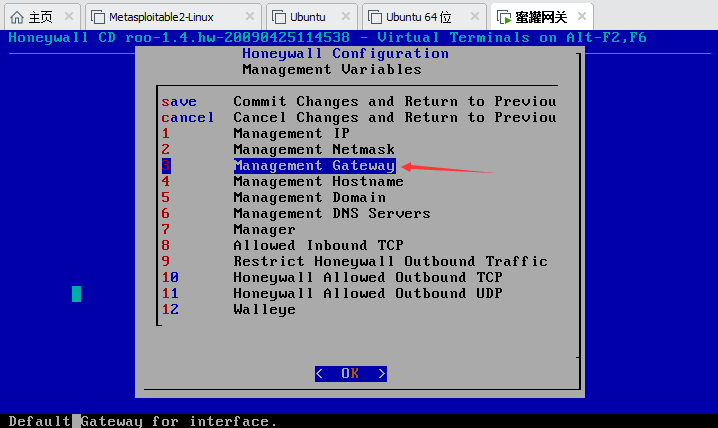

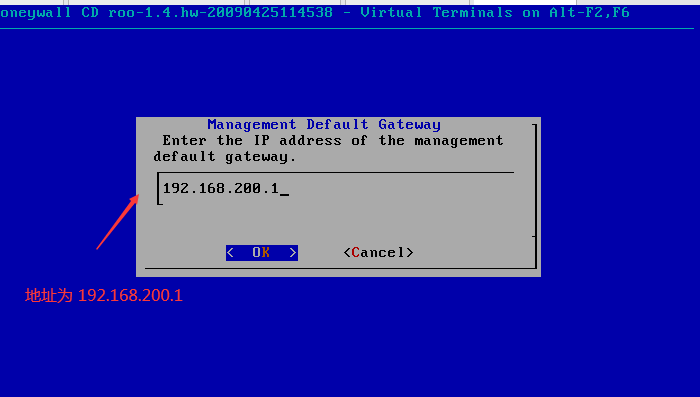

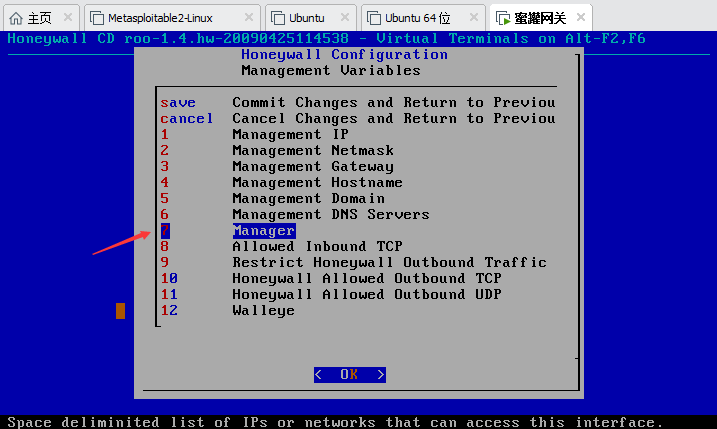

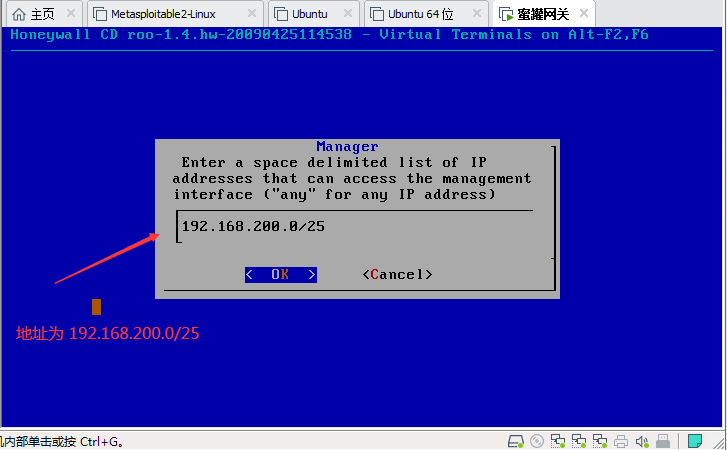

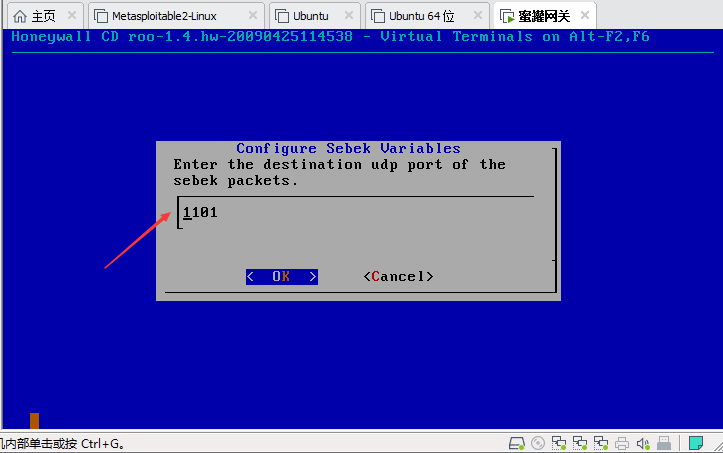

2.2.7 蜜罐网关安装

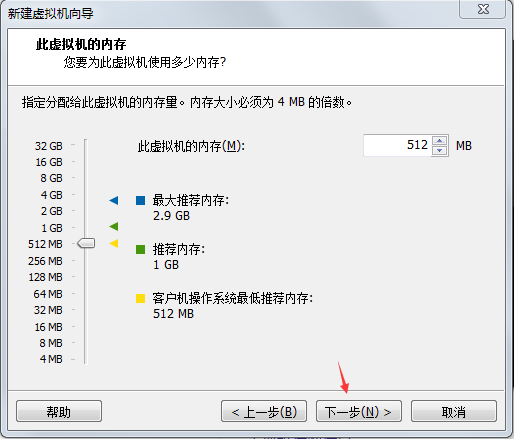

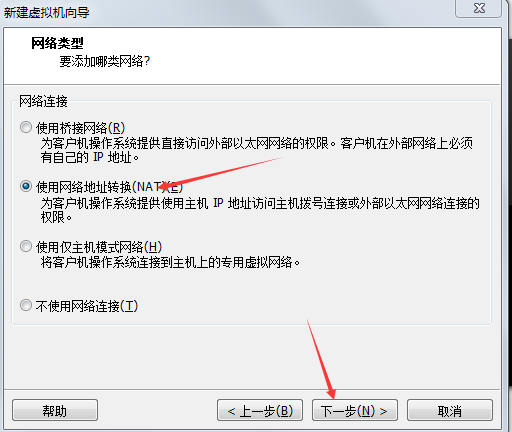

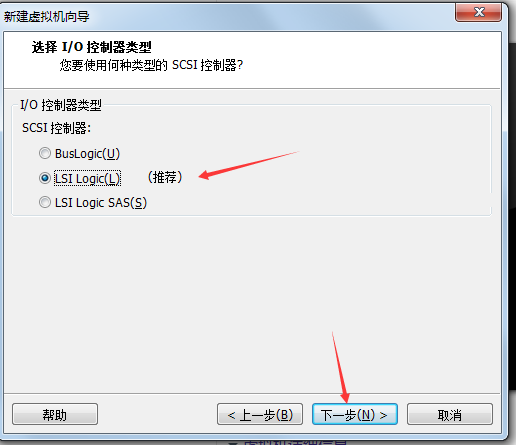

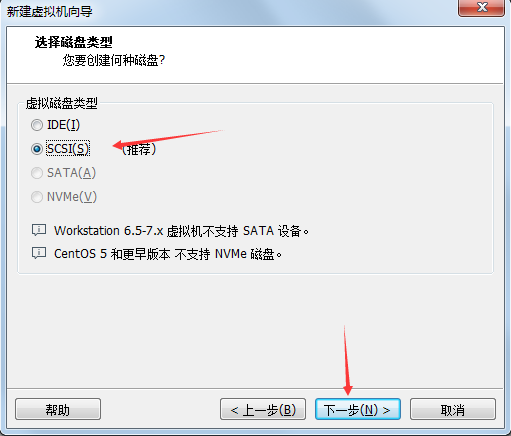

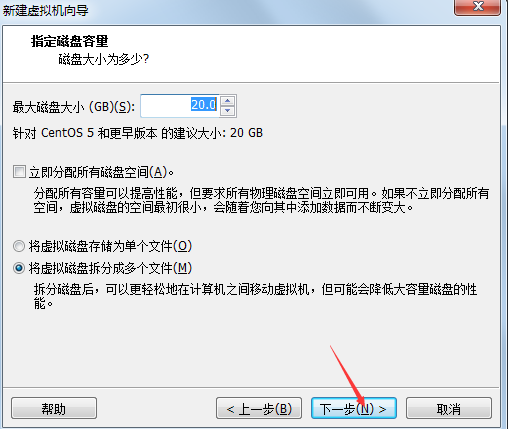

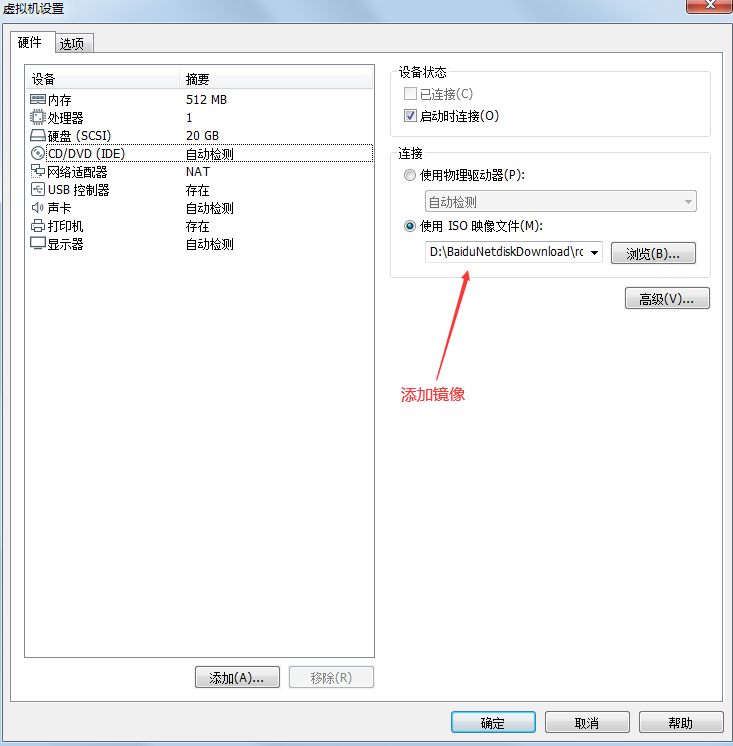

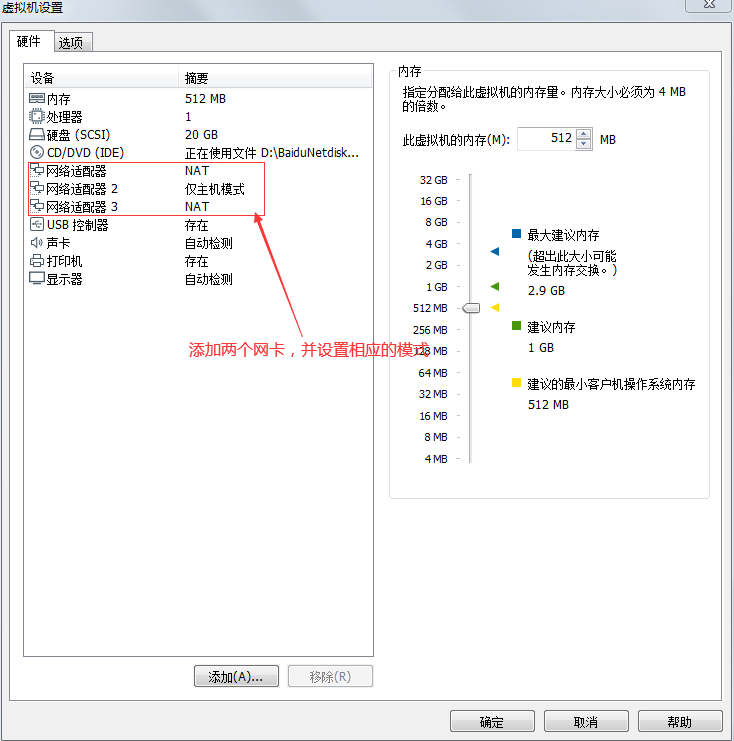

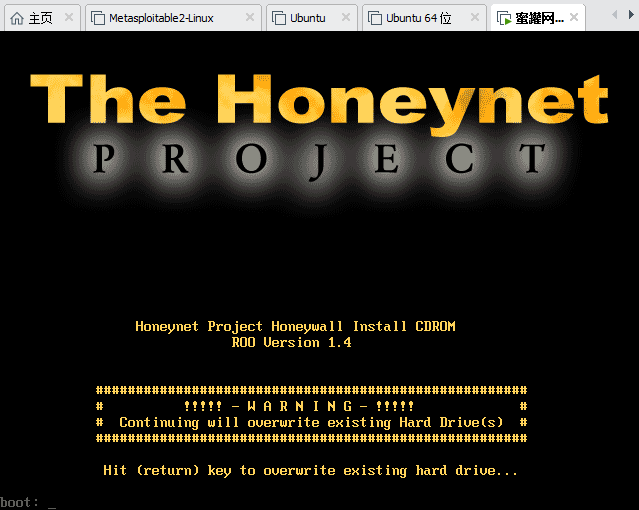

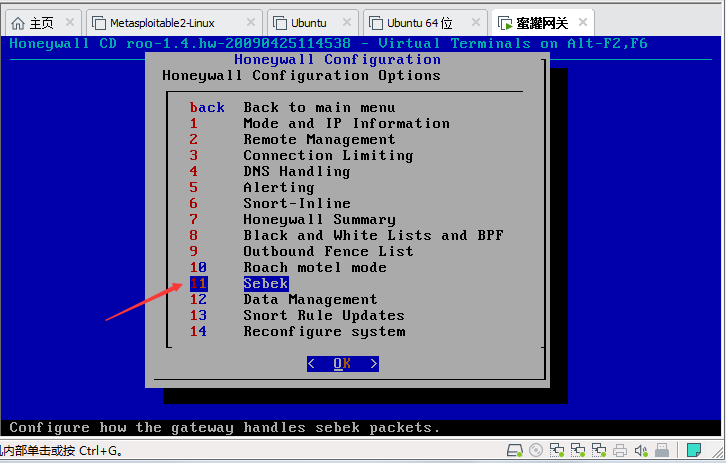

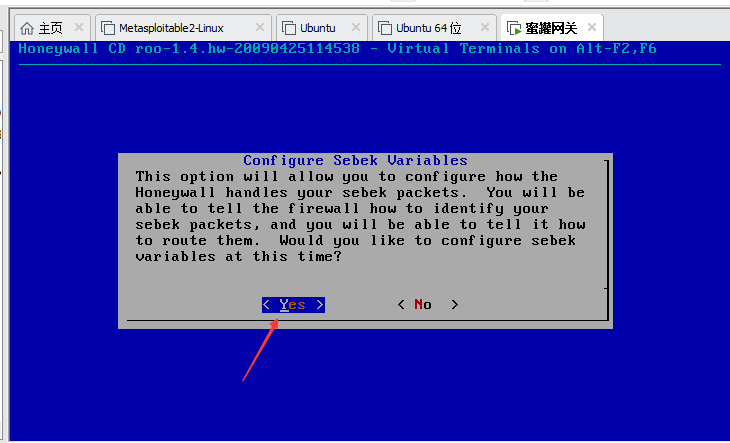

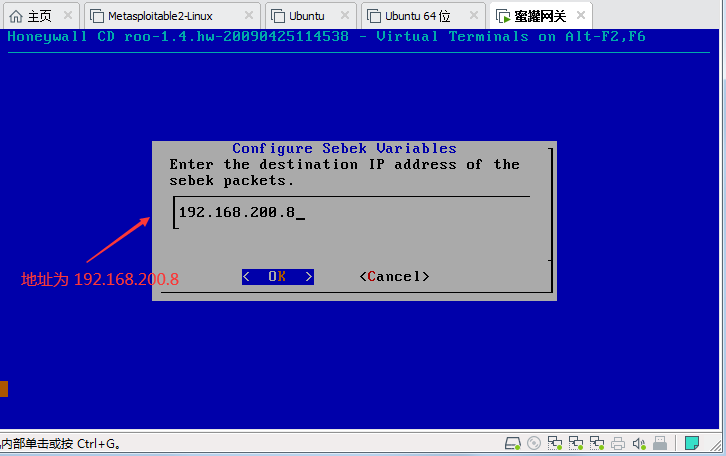

按照如下的步骤一步一步进行即可

硬件配置

进入系统

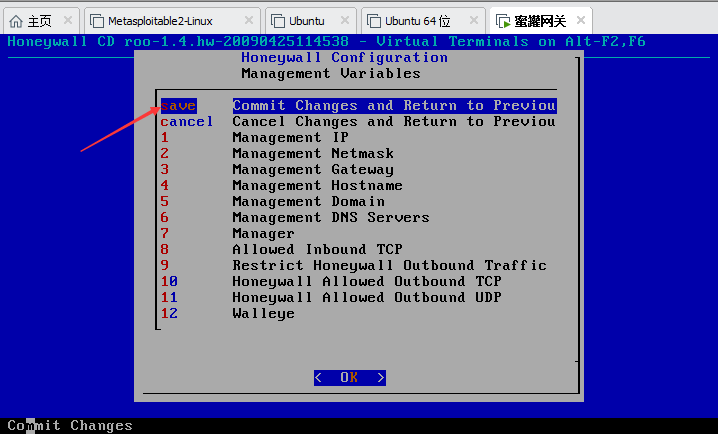

命令行 su - 进入蜜网网关配置界面

设置管理口的IP地址

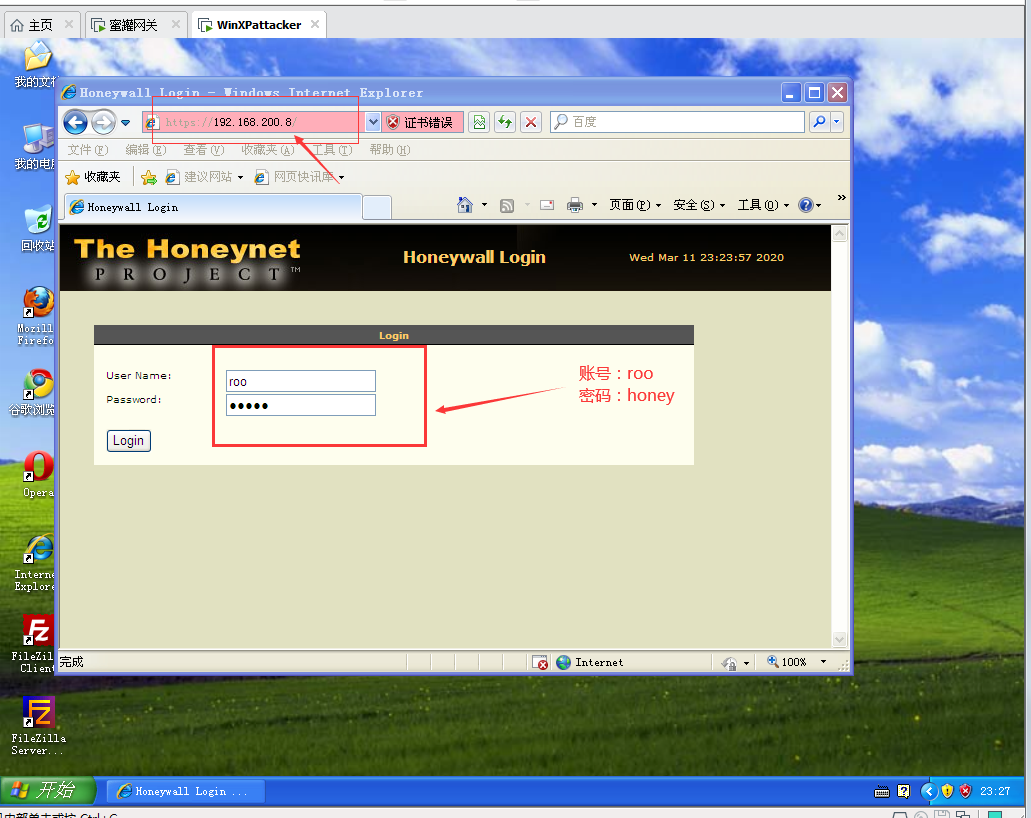

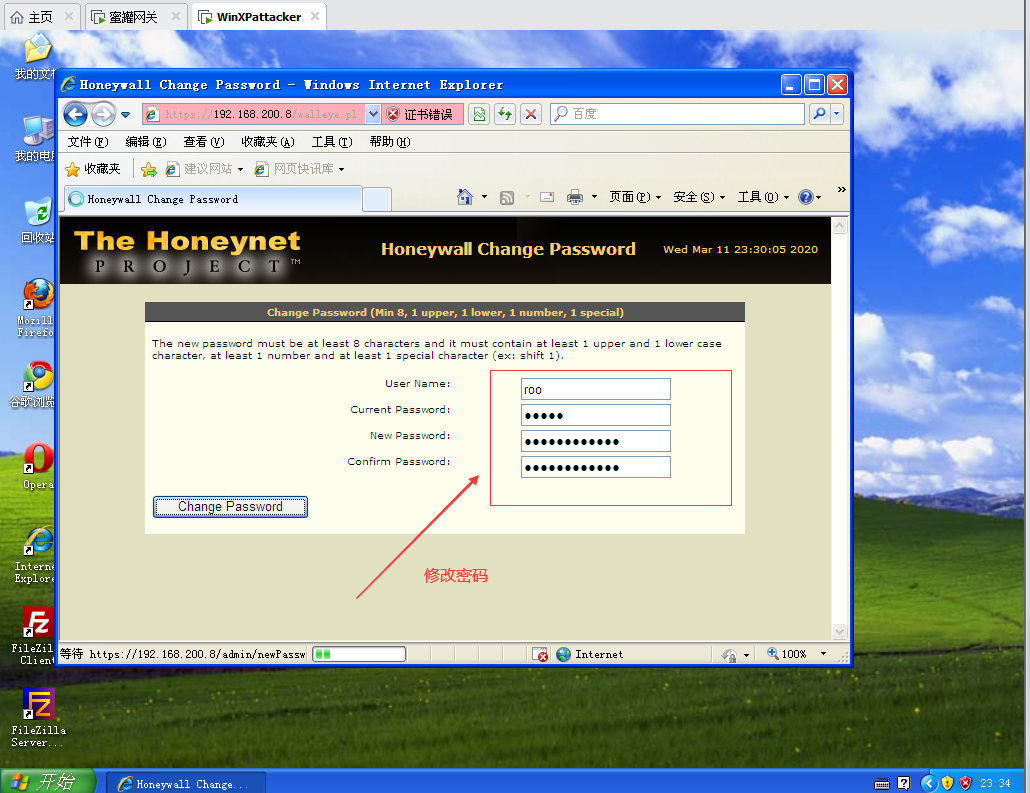

到这步就配置好了蜜罐网关,回到windowsattack中,浏览器打开https://192.168.200.8,然后进入如下界面,登录账号为roo,密码为honey,然后重置密码,重置的密码要有大写,数字和符号

账号roo

密码:CHENchen123.

2.2.8 测试

tcpdump -i eth0 icmp开始蜜罐的监听

攻击机kali-linux

ping靶机metasploitable-linux

查看此时蜜罐监听状态

3.学习中遇到的问题及解决

用windowsattack打开https://192.168.200.8时遇到了如下问题

经过刘腾飞同学的指导,发现配置VM网络环境时IP地址出现了问题

4.学习感悟、思考等

第一次动手搭建网络攻防环境云里雾里的。通过参考同学的博客一步一步的完成,现在对网络攻防环境有了初步的了解。非常感谢刘腾飞的指导以及孙启龙同学和张柁苧同学的博客。

浙公网安备 33010602011771号

浙公网安备 33010602011771号