网络层协议介绍

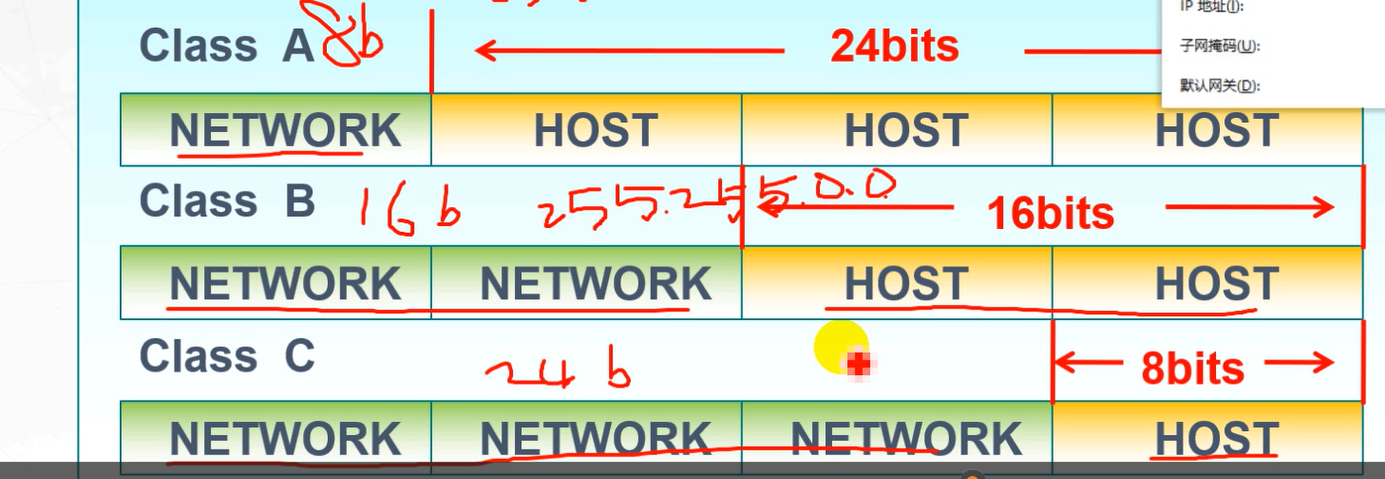

| 类别 | 网络部分 |

|---|---|

| A类 | 0-----126(0网络是所有网络,127网络是测试网络) |

| B类 | 128---191 |

| C类 | 192----223 |

| D类 | 224----239 |

| E类 | 240---255 |

3.私有地址

满足企业用户在内部网络中使用的需求,同样私有地址不能在Internet上使用,私有地址包括3组:

A类:10.0.0.0-------10.255.255.255

B类:172.16.0.0------172.31.255.255

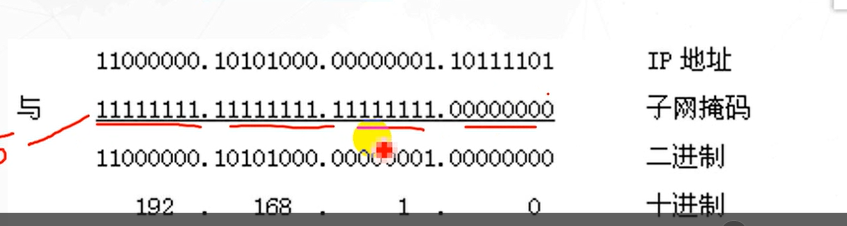

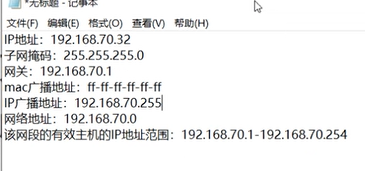

用来确定ip的网络地址,32位二进制位,网络部分是1表示,主机部分用0表示

网络不是是255,二进制是1111,1111(用1表示)

主机部分用0表示

(如果两台电脑想要通信,电脑的网络部分必须一样,才可以通信,或进进行改变子网掩码(把255的部分改成0,就称为了主机部分))

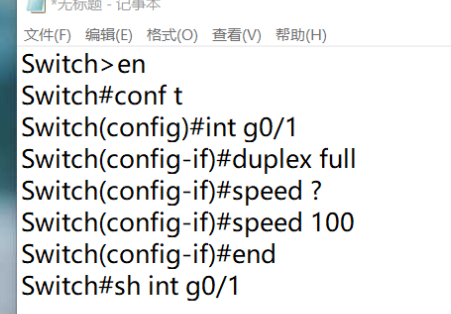

6.1空闲一段时间后,重回初始界面

Switch(config)#line con 0 Switch(config-line)#exec-timeout 0 0

6.2控制台消息打断输入的处理

Switch(config)#line con 0 Switch(config-line)#logging sy

6.3禁用DNS查询

Switch(config)#no ip domain-lookup

一次性使用命令完成上面操作

7.配置ip地址

7.1路由器配置ip地址

router(config)#interface f0/1 router(config-if)#ip add ip地址 子网掩码 router(config-if)#no shutdown

7.2交换机配置ip地址

Switch(config)#interface vlan 1 Switch(config-if)#ip add ip地址 子网掩码 Switch(config-if)#no shutdown

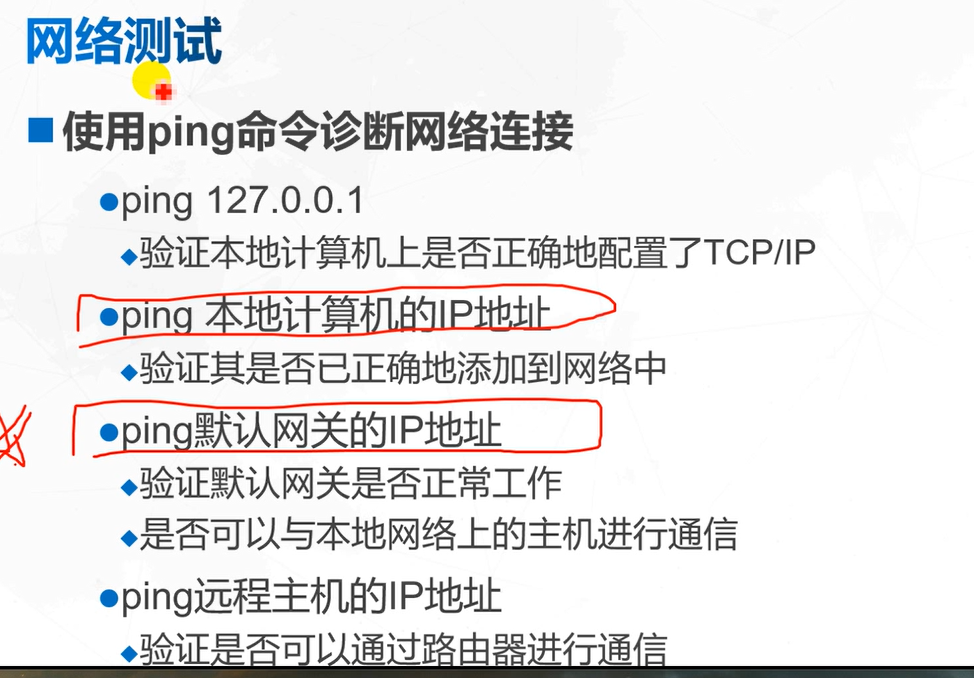

icmp是一个错误侦测与一个回馈机制,用来发送错误和控制信息(是网络层协议)

9ping命令的基本格式

ping -a (参数可以显示主机名称)

ping -t(这个命令一直执行,结束用ctrl+c)

ping -l

查看网络接口状态:

11.广播和广播域概述

广播:将广播地址作为目的地址的数据帧

广播域:网络中能接收到同一个广播的所有节点

mac广播地址:FF-FF-FF-FF-FF-FF(一共48位)

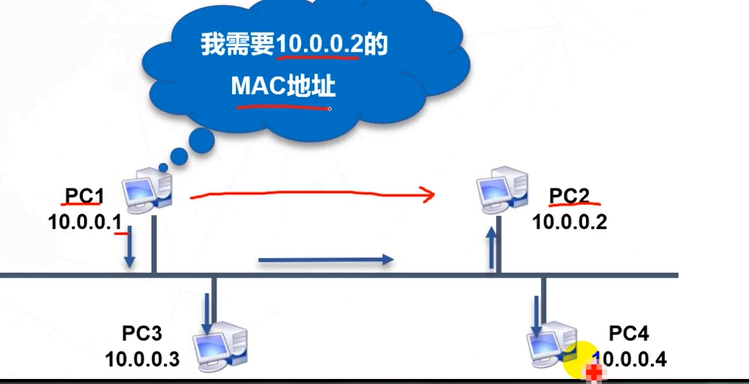

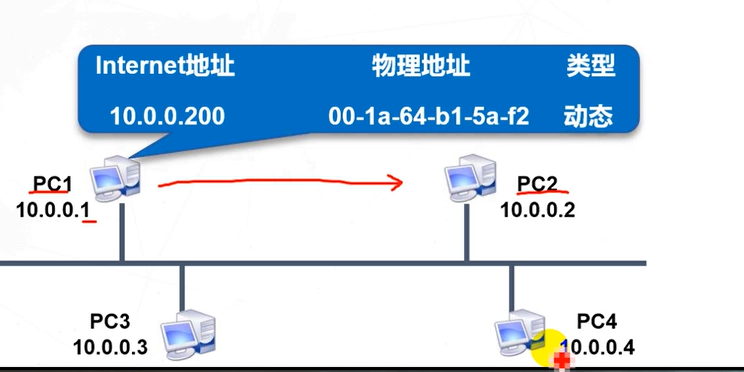

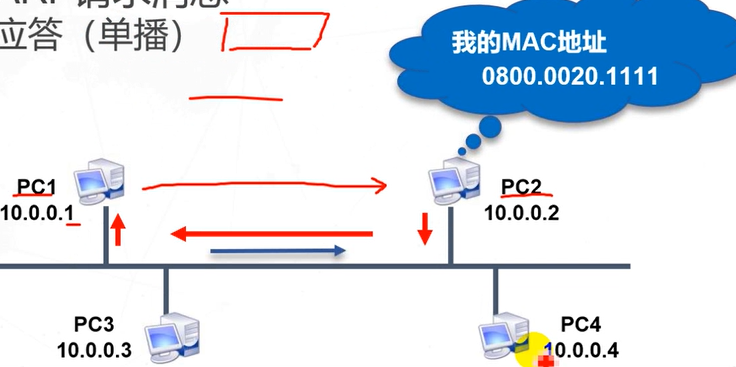

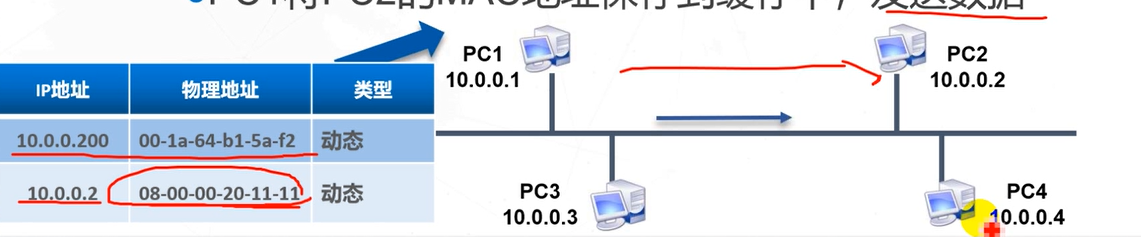

局域网中进行主机的通信,arp就是将一个已知的ip地址解析成mac地址

ip地址解析成mac地址

13.1window里查看arp

arp-a(查看arp缓存表)

arp-d(清除arp缓存)

13.2思科里面查看arp

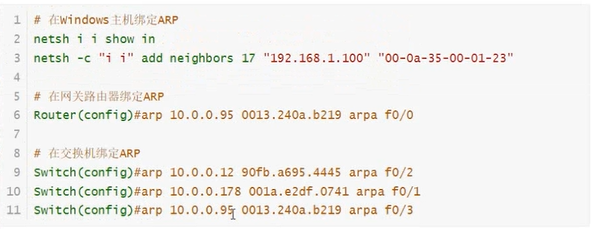

查看arp缓存表:router#show arp 清除arp缓存:router#clear arp-cache arp绑定:router(config)#arp ip-address mac-address arpa

1.攻击主机制造假的arp应答,并发送给局域网中除被攻击之外的所有主机。arp应答中包含被 攻击主机的IP地址和虚假的MAC地址。

2.攻击主机制造假的arp应答,并发送给被攻击的主机,arp应答中包含除被攻击攻击主机之外的所有主机的IP地址和虚假的MAC地址。

3.只要执行上诉arp攻击行为中的一种就可以实现被攻击主机和其他主机无法通信。

例如:如果希望被攻击主机无法访问互联网,就需要对网关发送或被攻击主机发送虚假的arp应答。当网关接受到虚假的ARP应答跟新ARP条目后,如果网关再发送数据给pcl时,就会发送到虚假的MAC地址导致通信故障。

pc2作为网关,给网关发送消息,发送自己是pc1,把自己的mac地址发送给网关,网关接收到消息后,就把pc2发送过来mac地址表放入自己(网关)的arp表中,把原有的arp进行替换

pc3在中间进行了arp欺骗:给pc1发送消息,说自己是pc2,并把自己的mac地址发送给pc1,pc1存入自己的arp表中

pc3同样给pc2发送消息,说自己是pc1,把自己的mac的地址发给pc2,pc2就把pc3发送过来的mac地址存入自己的arp表中

浙公网安备 33010602011771号

浙公网安备 33010602011771号