xctf-getit

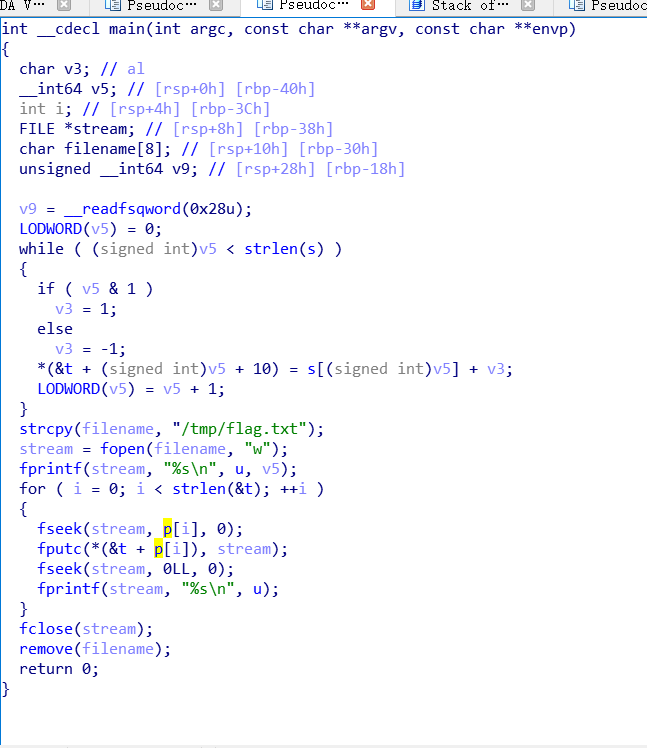

拿到文件拖入IDA查看,直接可以看到main函数

这里大致的操作是把flag用循环存入t中,再输入到flag.txt中。

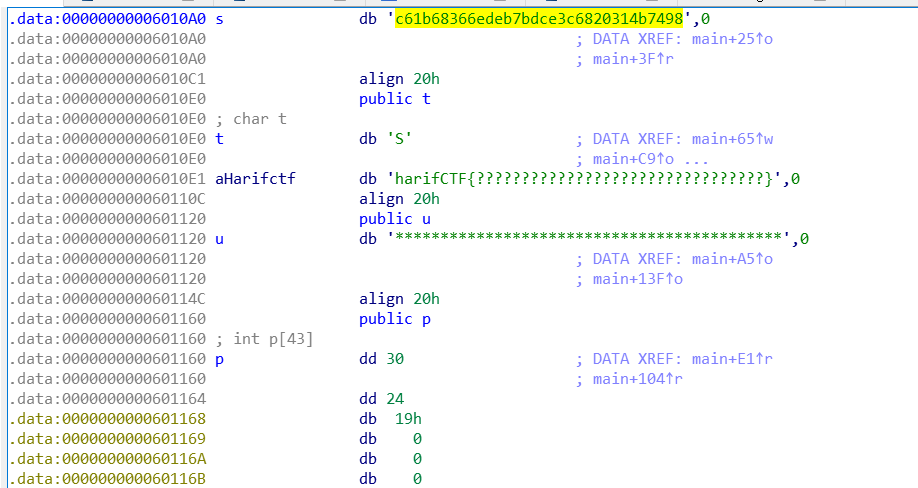

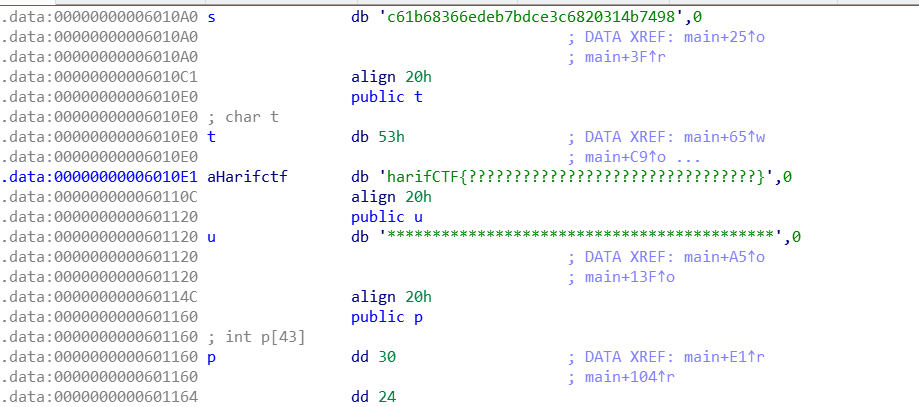

可以看到一些关键变量的值

一开始的while循环可以写脚本实现,while循环里的赋值从t[10]开始,跟进t可以看到t的前几位为harifCTF{,但是这里只有9个元素,其实0x53h也是t的一个元素,并且是第一个,所以t的前10位是ShariCTF{

接下来写脚本实现:

s="c61b68366edeb7bdce3c6820314b7498"

v5=0

t="ShariCTF{"

while(v5<len(s)):

if(v5&1):

v3=1

else:

v3=-1

t=t+chr(ord(s[v5])+v3)

v5=v5+1

t=t+'}'

print(t)

最后flag为SharifCTF{b70c59275fcfa8aebf2d5911223c6589}

一直纠结flag在flag.txt的储存方式,其实它本来也不需要按顺序储存对吧。。。

浙公网安备 33010602011771号

浙公网安备 33010602011771号