Windows 中的 ARP(Address Resolution Protocol,地址解析协议)命令用于显示和修改本地系统的 ARP 缓存表,以及在本地网络上执行 ARP 查询。ARP 协议用于将 IP 地址解析为物理 MAC 地址,以便在局域网上正确路由数据包。

使用地址解析协议 - Win32 apps | Microsoft Learn

Address Resolution Protocol (ARP) 是一种用于通过网络中的 IP 地址获取相应硬件地址(如 MAC 地址)的协议,通常用于局域网 (LAN) 环境。它的相关技术文档和标准规范可以通过以下来源查阅:

1. IETF RFC 826 - ARP 协议标准

ARP 协议的官方标准由 IETF(互联网工程任务组)发布,文档编号为 RFC 826,这是 ARP 的原始规范。

- RFC 826 文档链接:https://tools.ietf.org/html/rfc826

在 RFC 826 中,定义了 ARP 协议的工作原理,详细说明了如何通过 IP 地址映射到 MAC 地址,并描述了 ARP 请求和响应的过程。

2. IETF RFC 1122 - 主机要求

虽然 RFC 1122 并不是专门针对 ARP 的,但它描述了 ARP 在 TCP/IP 协议栈中的角色,以及如何使用 ARP 来解析网络地址。

- RFC 1122 文档链接:https://tools.ietf.org/html/rfc1122

3. IEEE 802 标准

ARP 协议与以太网(Ethernet)密切相关,而以太网的标准由 IEEE 802 定义。ARP 的工作机制依赖于以太网的 MAC 地址,因此,IEEE 802 标准也是了解 ARP 背景的一个重要来源。

- IEEE 802 文档链接:https://standards.ieee.org/

4. Linux 手册和网络文档

对于使用 ARP 的 Linux 系统,官方文档提供了许多关于 ARP 操作的详细信息,特别是在命令行工具和网络配置方面。

- Linux ARP Manual:https://man7.org/linux/man-pages/man8/arp.8.html

5. Microsoft 文档

如果你在 Windows 环境下使用 ARP,可以参考 Microsoft 提供的相关文档。它介绍了 ARP 命令的使用方法,以及如何在 Windows 中管理 ARP 缓存。

- Microsoft ARP Documentation:https://docs.microsoft.com/en-us/windows-server/networking/technologies/arp

6. 网络设备厂商文档

很多网络设备(如 Cisco、Juniper 等)都提供 ARP 配置和故障排除的官方文档。这些文档可以帮助你理解如何在不同设备和操作系统上配置和管理 ARP。

- Cisco ARP Documentation:https://www.cisco.com/c/en/us/td/docs/iosxr/ncs5500/l3-mac-address-table/configuration/720x/b-l3-mac-addr-table-configuration/cg-arp.html

这些是关于 ARP 协议的一些官方和技术性文档来源,你可以根据自己的需求深入阅读和了解 ARP 的工作原理和配置方法。

PS C:\Users\Administrator> ARP /?

_________________________________________________________________________________________________________________________________________

显示和修改ARP(Address Resolution Protocol,地址解析协议)使用的“IP 到物理”地址转换表。

_________________________________________________________________________________________________________________________________________

ARP -s inet_addr eth_addr [if_addr]

ARP -d inet_addr [if_addr]

ARP -a [inet_addr] [-N if_addr] [-v]

_________________________________________________________________________________________________________________________________________

ARP -a 通过询问当前协议数据,显示当前 ARP 项。如果指定 inet_addr,则只显示指定计算机的 IP 地址和物理地址。如果不止一个网络接口使用 ARP,则显示每个 ARP 表的项。

ARP -g 与 -a 相同。

ARP -v 在详细模式下显示当前 ARP 项。所有无效项和环回接口上的项都将显示。

ARP inet_addr 指定 Internet 地址。

ARP -N if_addr 显示 if_addr 指定的网络接口的 ARP 项。

ARP -d 删除 inet_addr 指定的主机。inet_addr 可以是通配符 *,以删除所有主机。

ARP -s 添加主机并且将 Internet 地址 inet_addr与物理地址 eth_addr 相关联。物理地址是用连字符分隔的 6 个十六进制字节。该项是永久的。

ARP eth_addr 指定物理地址。

ARP if_addr 如果存在,此项指定地址转换表应修改的接口的 Internet 地址。如果不存在,则使用第一个适用的接口。

_________________________________________________________________________________________________________________________________________

示例:

> arp -s 157.55.85.212 00-aa-00-62-c6-09.... 添加静态项。

> arp -a .... 显示 ARP 表。

分析 ARP(Address Resolution Protocol,地址解析协议)命令 在 Windows 系统中执行过程中的 IP 包、以太网头部、数据链路层帧 传递的全过程,可以使用时间线模型来拆解每个阶段的数据流、协议交互和帧的结构。ARP 命令的执行涉及从用户输入到目标设备响应的整个网络数据传输过程。下面是通过时间线模型分析的详细步骤:

时间线模型分析 ARP 命令执行过程中的帧和数据流

1. 用户执行 ARP 命令

时间点:T0

- 用户在命令行输入 ARP 命令,例如

arp -a或arp -d。 - 系统通过

arp.exe程序启动命令解析并执行后续操作。

2. ARP 请求生成

时间点:T1

-

如果 ARP 缓存中没有目标 IP 地址的 MAC 地址,系统会生成一个 ARP 请求。

-

ARP 请求的封装包含以下内容:

- 目标 IP 地址:请求的目标 IP(如 192.168.1.1)。

- 源 IP 地址:本地计算机的 IP 地址。

- 目标 MAC 地址:广播地址(FF:FF:FF:FF:FF:FF)。

- 源 MAC 地址:本地计算机的 MAC 地址。

-

以太网帧头部:

- 目标 MAC 地址:广播地址 FF:FF:FF:FF:FF:FF(表示所有设备)。

- 源 MAC 地址:本地计算机的 MAC 地址。

- 以太网类型:0x0806(ARP 协议的标识符)。

-

ARP 请求包结构:

- 硬件类型:1(以太网)。

- 协议类型:0x0800(IPv4)。

- 硬件地址长度:6 字节(MAC 地址长度)。

- 协议地址长度:4 字节(IP 地址长度)。

- 操作类型:1(ARP 请求)。

- 源硬件地址:本地计算机的 MAC 地址。

- 源协议地址:本地计算机的 IP 地址。

- 目标硬件地址:00:00:00:00:00:00(空白,表示广播)。

- 目标协议地址:目标 IP 地址(如 192.168.1.1)。

-

调用的模块:

iphlpapi.dll→netio.sys→tcpip.sys

3. ARP 请求广播到网络

时间点:T2

-

数据链路层:ARP 请求通过 以太网帧 广播到网络。

- 以太网头部:包括目标 MAC 地址为广播地址,源 MAC 地址为本地计算机的 MAC 地址。

- 数据部分:封装 ARP 请求内容,传递源 IP 和目标 IP 地址信息。

-

在以太网中,ARP 请求作为以太网帧被发送到所有设备。

-

以太网帧结构:

+------------------------+-------------------------+-------------------------+ | 目标 MAC 地址 (6字节) | 源 MAC 地址 (6字节) | 以太网类型 (2字节) | +------------------------+-------------------------+-------------------------+ | ARP 数据 (46-1500字节) | +-----------------------------------------------------------+ -

目标 MAC 地址:FF:FF:FF:FF:FF:FF(广播地址)。

-

源 MAC 地址:本地计算机的 MAC 地址。

-

以太网类型:0x0806(表示这是一个 ARP 请求)。

-

ARP 数据部分:包含源 IP、目标 IP、源 MAC、目标 MAC 等信息。

-

调用的模块:

tcpip.sys→netio.sys

4. 目标设备响应 ARP 请求

时间点:T3

-

网络中接收到 ARP 请求的所有设备都会检查请求的目标 IP 地址。

-

只有目标 IP 地址与自己的 IP 地址匹配的设备会响应 ARP 请求。

-

ARP 响应包结构:

- 硬件类型:1(以太网)。

- 协议类型:0x0800(IPv4)。

- 硬件地址长度:6 字节。

- 协议地址长度:4 字节。

- 操作类型:2(ARP 响应)。

- 源硬件地址:目标设备的 MAC 地址。

- 源协议地址:目标设备的 IP 地址。

- 目标硬件地址:本地计算机的 MAC 地址。

- 目标协议地址:本地计算机的 IP 地址。

-

以太网帧头部:

- 目标 MAC 地址:本地计算机的 MAC 地址(响应者的 MAC 地址)。

- 源 MAC 地址:目标设备的 MAC 地址。

- 以太网类型:0x0806(ARP 协议的标识符)。

-

ARP 响应的帧:

- 目标 MAC 地址:本地计算机的 MAC 地址。

- 源 MAC 地址:目标设备的 MAC 地址。

- ARP 数据:包括目标设备的 IP 和 MAC 地址。

-

调用的模块:

tcpip.sys→netio.sys→iphlpapi.dll

5. 本地计算机接收 ARP 响应

时间点:T4

-

本地计算机接收到目标设备的 ARP 响应,并将其解析。

-

数据链路层:本地计算机检查 以太网帧 的目标 MAC 地址,确认该帧是发送给自己的。

-

网络层:本地计算机根据 ARP 响应中的信息更新其 ARP 缓存,存储目标设备的 MAC 地址与 IP 地址的对应关系。

-

调用的模块:

netio.sys→iphlpapi.dll

6. ARP 缓存更新

时间点:T5

-

本地 ARP 缓存 更新,存储目标 IP 地址与目标设备的 MAC 地址的映射关系。

-

系统确认该 IP 地址的 MAC 地址,从而完成 ARP 请求和响应的过程。

-

ARP 缓存结构:

+------------------------+--------------------------+-------------------------+ | IP 地址 | MAC 地址 | 类型(动态/静态) | +------------------------+--------------------------+-------------------------+

7. 命令执行完成

时间点:T6

- ARP 命令执行完成,系统返回结果,更新 ARP 缓存的条目,并显示查询结果。

ARP 请求和响应的以太网帧结构总结:

-

ARP 请求(广播):

- 以太网头部:目标 MAC 地址(FF:FF:FF:FF:FF:FF)、源 MAC 地址、本地计算机的 MAC 地址、以太网类型 0x0806。

- ARP 数据:源 IP 地址、目标 IP 地址、源 MAC 地址、目标 MAC 地址(空)。

-

ARP 响应(单播):

- 以太网头部:目标 MAC 地址(本地计算机的 MAC 地址)、源 MAC 地址(目标设备的 MAC 地址)、以太网类型 0x0806。

- ARP 数据:源 IP 地址、目标 IP 地址、源 MAC 地址、目标 MAC 地址。

通过时间线模型和数据链路层分析,我们可以清晰地看到在 Windows 中执行 ARP 命令时,ARP 请求和响应的整个过程涉及的 以太网帧、IP 包、数据链路层帧 及其交互。每个环节都包括网络层与数据链路层的不同协议交互,最终确保本地计算机能够通过 ARP 协议正确映射目标 IP 地址到 MAC 地址。

ARP 协议交互的帧结构和网络层行为层面基本准确,尤其对 ARP 请求/响应的以太网封装、字段含义和广播/单播机制描述清晰。然而,从 Windows 操作系统实现角度(特别是内核网络栈架构)来看,该模型存在一个根本性逻辑偏差,并伴随若干技术细节不严谨之处。

✅ 核心结论(先正本清源)

执行

arp -a或arp -d命令本身不会触发任何 ARP 请求帧的发送!

真正的 ARP 请求仅在“需要向某 IP 发送数据但无对应 MAC”时,由tcpip.sys自动触发。

因此,您描述的 “T1: ARP 请求生成” 和 “T2: ARP 请求广播” 并非由 arp.exe 命令直接引发,而是属于后续通信行为(如 ping、net use)的副作用。

下面将基于 Windows 网络协议栈真实工作流,对您的时间线模型进行修正、深化与补充。

🔧 一、修正后的时间线模型(区分“命令行为” vs “协议行为”)

▶ 阶段 A:arp.exe 命令执行(纯本地操作,无网络流量)

| 时间点 | 行为 | 数据流 | 是否发包 |

|---|---|---|---|

| T0 | 用户输入 arp -a |

cmd → arp.exe |

❌ |

| T1 | 查询本地 ARP 缓存 | arp.exe → iphlpapi.dll → iphlpsvc → tcpip.sys (读 Neighbor Table) |

❌ |

| T2 | 显示缓存内容 | 返回结构化数据至控制台 | ❌ |

✅ 此阶段完全在本地完成,不涉及任何以太网帧、IP 包或网络传输。

▶ 阶段 B:独立事件 —— 当系统需向某 IP 发送数据(如 ping 192.168.1.100)

这才是 ARP 请求的真实触发场景:

| 时间点 | 行为 | 协议栈调用 | 帧结构 |

|---|---|---|---|

| T3 | 应用调用 sendto() |

ws2_32.dll → afd.sys → tcpip.sys |

— |

| T4 | tcpip.sys 查路由表 + Neighbor Table |

若无 MAC → 进入 NDIS 发送路径 | — |

| T5 | 构造 ARP Request 帧 | tcpip.sys 调用 NDIS 接口 |

✅ 见下文 |

| T6 | NIC 驱动发送以太网帧 | ndis.sys → miniport driver |

广播帧 |

| T7 | 目标主机回复 ARP Reply | 目标 tcpip.sys 构造单播帧 |

单播帧 |

| T8 | 本地接收 Reply,更新 Neighbor Table | tcpip.sys 处理入站帧 |

— |

| T9 | 原始 IP 包得以发送 | 继续 T3 的数据传输 | ✅ |

⚠️ 关键区分:

arp -a是被动查询工具;ping/smbclient/curl等才是主动触发 ARP 的源头。

📦 二、ARP 帧结构分析(您的描述基本正确,补充细节)

1. ARP Request(广播)

Ethernet Frame:

Destination MAC: FF:FF:FF:FF:FF:FF ← 广播

Source MAC: aa:bb:cc:dd:ee:ff ← 本机

EtherType: 0x0806 ← ARP

ARP Packet:

Hardware Type: 1 ← Ethernet

Protocol Type: 0x0800 ← IPv4

HLEN: 6

PLEN: 4

Operation: 1 ← REQUEST

Sender MAC: aa:bb:cc:dd:ee:ff

Sender IP: 192.168.1.10 ← 本机 IP

Target MAC: 00:00:00:00:00:00 ← 未知(留空)

Target IP: 192.168.1.1 ← 目标 IP2. ARP Reply(单播)

Ethernet Frame:

Destination MAC: aa:bb:cc:dd:ee:ff ← 请求方 MAC

Source MAC: 11:22:33:44:55:66 ← 目标设备 MAC

EtherType: 0x0806

ARP Packet:

Operation: 2 ← REPLY

Sender MAC: 11:22:33:44:55:66

Sender IP: 192.168.1.1

Target MAC: aa:bb:cc:dd:ee:ff

Target IP: 192.168.1.10✅ 您对此部分的描述完全正确,符合 RFC 826。

🧩 三、Windows 内核模块调用链修正(关键澄清)

| 您的描述 | 实际调用链 | 说明 |

|---|---|---|

iphlpapi.dll → netio.sys → tcpip.sys |

❌ | netio.sys 不参与 ARP 缓存管理 |

tcpip.sys → netio.sys |

❌ | 方向错误,且 netio.sys 非必需 |

| 正确路径(查询缓存) | ✅ | arp.exe → iphlpapi.dll → (ALPC) → iphlpsvc → (DeviceIoControl) → tcpip.sys |

| 正确路径(发送 ARP) | ✅ | tcpip.sys → ndis.sys → miniport driver |

关键组件角色澄清:

tcpip.sys:- 唯一维护 Neighbor Table(即 ARP 表)的驱动;

- 负责构造/解析 ARP 帧;

- 在发送 IP 包前自动触发 ARP。

netio.sys:- 是

tcpip.sys、wfplwf.sys等的共享库(提供内存池、引用计数等); - 不包含 ARP 逻辑,不应出现在主调用链中。

- 是

iphlpsvc(IP Helper 服务):- 必须运行,否则

arp -a失败; - 是用户态与内核态的唯一桥梁。

- 必须运行,否则

⚙️ 四、数据链路层帧传递全过程(真实路径)

📌 注意:整个过程无需

arp.exe参与。

🔐 五、安全与现代 Windows 限制

-

arp -s(静态条目)在 Windows 10 1803+ 默认禁用- 出于防止 ARP 欺骗考虑;

- 需启用策略:

计算机配置 → 管理模板 → 网络 → TCPIP 设置 → 启用 ARP 静态条目。

-

ARP 缓存条目有生存时间(TTL)

- 默认:15–45 秒(动态条目);

- 可通过注册表调整:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\ArpCacheLife.

-

NDIS 过滤器可拦截 ARP 帧

- 如防火墙、EDR 软件可能 hook NDIS 层,影响 ARP 行为。

🔚 六、总结:正确理解 ARP 在 Windows 中的生命周期

| 误解 | 正确认知 |

|---|---|

“arp -a 会发送 ARP 请求” |

❌ 仅读取本地缓存 |

| “ARP 命令触发网络交互” | ❌ 网络交互由数据发送需求触发 |

| “netio.sys 管理 ARP” | ❌ 由 tcpip.sys 全权负责 |

| “ARP 是独立协议工具” | ❌ 是 IP 协议的附属解析机制 |

🌐 最终建议:

在分析网络协议时,务必区分:

- 管理命令(如

arp,route,netsh)→ 只读/写本地状态;- 数据通信(如

ping,curl)→ 触发协议交互。

只有这样,才能避免将“查看缓存”与“生成流量”混为一谈,从而在排错(如“为什么看不到 ARP 条目?”)时精准定位:先有通信尝试,才有 ARP 条目生成。

在 Windows 中执行 ARP(Address Resolution Protocol,地址解析协议) 命令时,系统会调用多个 .dll 和 .sys 文件来完成任务。通过时间线模型,可以详细了解在执行 ARP 命令时系统所调用的相关组件和模块。ARP 命令的执行涉及多个底层的网络协议栈、系统服务、驱动程序等,下面是详细的分析。

时间线模型分析 ARP 执行过程

1. 用户执行 ARP 命令

时间点:T0

-

用户在 命令行(CMD 或 PowerShell)输入 ARP 命令,如:

powershellarp -a -

系统接收到命令后,

arp.exe(一个 Windows 可执行文件)会解析命令行参数,并决定是否查询 ARP 缓存、删除条目或执行其他操作。 -

调用的模块:

arp.exe(可执行文件)

2. ARP 工具的初始化

时间点:T1

-

arp.exe调用 Windows 的 网络 API,例如iphlpapi.dll来获取本地的 ARP 缓存,或者执行删除操作。 -

调用的模块:

arp.exe→iphlpapi.dlliphlpapi.dll提供了对网络配置、路由表、接口信息以及 ARP 缓存的访问功能。

3. 查询 ARP 缓存或执行清除操作

时间点:T2

-

如果是查询 ARP 缓存(例如执行

arp -a),系统会通过iphlpapi.dll访问 ARP 缓存。 -

如果是删除缓存条目(例如执行

arp -d),则会向iphlpapi.dll发出删除命令,更新本地 ARP 缓存。 -

调用的模块:

arp.exe→iphlpapi.dll→netio.sysnetio.sys是网络 I/O 的核心驱动程序,负责处理底层网络通信,尤其是与 ARP 相关的缓存管理。

4. ARP 请求广播

时间点:T3

-

如果目标 IP 地址不在缓存中,Windows 会广播 ARP 请求包。

-

iphlpapi.dll和netio.sys与tcpip.sys协同工作,使用内核网络协议栈广播 ARP 请求。 -

调用的模块:

iphlpapi.dll→netio.sys→tcpip.systcpip.sys是 Windows 网络协议栈的核心驱动,负责处理 TCP/IP 协议,包括 ARP 请求的发送和接收。

5. 目标设备响应 ARP 请求

时间点:T4

-

在目标设备收到 ARP 请求后,它会响应 ARP 响应包。Windows 系统的 ARP 处理逻辑继续与内核网络协议栈交互,接收该响应。

-

tcpip.sys驱动接收响应并将其传递给netio.sys,然后通过iphlpapi.dll更新 ARP 缓存。 -

调用的模块:

tcpip.sys→netio.sys→iphlpapi.dlliphlpapi.dll会更新 ARP 缓存,并提供用户请求的 ARP 数据。

6. ARP 缓存更新

时间点:T5

-

ARP 响应成功到达后,系统更新 ARP 缓存并存储 IP 地址和相应的 MAC 地址。

-

调用的模块:

iphlpapi.dll→netio.sysnetio.sys处理 ARP 缓存的添加或删除操作,底层的内存管理负责数据的持久存储。

7. 显示 ARP 缓存

时间点:T6

-

如果执行的是

arp -a命令,arp.exe会调用iphlpapi.dll获取 ARP 缓存,并将其显示在命令行界面。 -

如果是执行

arp -d命令,arp.exe会删除指定的 ARP 缓存条目。 -

调用的模块:

arp.exe→iphlpapi.dll→netio.sys

8. 命令执行完成

时间点:T7

- ARP 命令完成执行,系统返回到命令行界面,输出相关结果(如 ARP 缓存、错误信息或删除确认)。

调用的关键模块总结:

arp.exe:作为用户与系统交互的前端,执行命令解析。iphlpapi.dll:提供对网络层(如 ARP 缓存、路由表等)的访问和管理。netio.sys:管理底层网络 I/O,负责处理 ARP 缓存的更新、删除等操作。tcpip.sys:核心网络协议栈驱动,处理 ARP 请求和响应的传递与处理。

底层系统驱动(.sys 文件):

netio.sys:负责 ARP 缓存和网络 I/O 的管理。tcpip.sys:处理 TCP/IP 协议的通信,包括 ARP 请求/响应的生成和解析。

通过时间线模型,我们可以看到在 Windows 中执行 ARP 命令时,多个 .dll 和 .sys 文件被依次调用,从用户输入命令到最终显示或更新 ARP 缓存的全过程。这些模块的协作确保了 ARP 请求和响应的有效管理,ARP 缓存的正确更新,以及 ARP 命令的正常执行。

从操作系统内核架构、网络协议栈分层、驱动交互机制等更深层次的技术视角来看,该模型在模块调用顺序、职责边界、缓存管理机制及实际数据流路径等方面存在若干不准确或过度简化之处。

以下将基于 Windows NT 内核网络架构(NDIS + TDI + WSK + NetIO)和 Windows 10/11 / Server 2022+ 的现代实现,对 ARP 命令执行过程进行修正与深化的逻辑-技术分析,并指出原模型中的关键偏差。

✅ 一、核心结论(先正本清源)

arp.exe并不直接触发 ARP 请求广播!

它仅读取或修改本地 ARP 缓存表(由 TCP/IP 驱动维护);

真正的 ARP 请求是由内核协议栈在“需要发送 IP 包但无 MAC 地址”时自动触发的,与arp -a或arp -d无关。

这是理解整个流程的最关键前提。

🔧 二、修正后的时间线模型(技术精确版)

T0:用户执行 arp -a

- 用户输入命令 →

cmd.exe启动arp.exe。 arp.exe解析参数(如-a表示“显示所有接口的 ARP 缓存”)。- 关键点:此操作纯属查询,不会发送任何网络包。

📌 原模型错误:T3 提到“如果目标 IP 不在缓存中,会广播 ARP 请求”——这是对

ping或net use等数据通信行为的描述,不是arp -a的行为!

T1:arp.exe 调用 iphlpapi.dll

arp.exe调用GetIpNetTable()(IPv4)或GetIpNetTable2()(IPv6)等 API。- 这些 API 实现在

iphlpapi.dll中,但本身不处理缓存,而是通过 ALPC(Advanced Local Procedure Call)向iphlpsvc(IP Helper Service)请求数据。

✅ 新增关键组件:

iphlpsvc(服务名:IP Helper):运行在svchost.exe中,是用户态与内核态 ARP 缓存的代理桥梁。- 若该服务未启动,

arp -a将失败(返回“系统找不到指定的资源”)。

T2:IP Helper 服务向内核查询 ARP 表

iphlpsvc通过 DeviceIoControl 向\\.\Tcpip设备对象发送控制码(如IOCTL_TCP_QUERY_INFORMATION_EX)。- 此请求被

tcpip.sys驱动接收。

⚠️ 原模型错误:

netio.sys不直接管理 ARP 缓存;- ARP 表完全由

tcpip.sys在内核中维护(作为邻居表 Neighbor Table 的一部分)。

T3:tcpip.sys 返回 ARP 缓存数据

tcpip.sys遍历其内部 Neighbor Table(对应 IPv4 即 ARP 表),将条目序列化为结构体数组;- 数据通过 I/O 管理器返回至

iphlpsvc; iphlpsvc将结果通过 ALPC 返回给iphlpapi.dll;arp.exe格式化输出到控制台。

🔍 ARP 缓存结构(Windows 内核):

c编辑typedef struct _IPNET_ROW { NET_LUID InterfaceLuid; NET_IFINDEX InterfaceIndex; SOCKADDR_INET Address; // IP 地址 UCHAR PhysicalAddress[8]; // MAC 地址(最多 6 字节) ULONG State; // NlnsReachable, NlnsStale, NlnsUnreachable... } IPNET_ROW;

T4(仅当执行 arp -d 时):删除缓存条目

arp.exe→iphlpapi.dll→DeleteIpNetEntry2()iphlpsvc→DeviceIoControl→tcpip.systcpip.sys从 Neighbor Table 中移除对应条目。- 注意:删除后,下次通信该 IP 时才会重新触发 ARP 请求。

T5(独立于 arp 命令):何时真正发送 ARP 请求?

这才是 ARP 协议的核心触发点,但与

arp.exe无关!

- 应用程序调用

sendto()发送 UDP 包(如ping 192.168.1.100); tcpip.sys查路由表,确定出接口;- 查询 Neighbor Table,发现无对应 MAC;

tcpip.sys构造 ARP Request(以太网广播帧);- 通过 NDIS(Network Driver Interface Specification)将帧交给 NIC 驱动(如

e1d65x64.sys); - NIC 驱动通过 DMA 将帧写入网卡发送队列;

- 目标主机响应 ARP Reply;

tcpip.sys收到 Reply,更新 Neighbor Table 为 Reachable 状态;- 原始 IP 包得以发送。

✅ 关键澄清:

arp -a只是“看一眼缓存”;arp -d只是“清空缓存中某项”;- 真正的 ARP 交互由 tcpip.sys 在数据发送路径中自动完成。

🧩 三、各模块真实职责澄清

| 模块 | 真实角色 | 原模型误解 |

|---|---|---|

arp.exe |

用户态命令行工具,仅解析参数并调用 API | 被误认为能“触发 ARP 请求” |

iphlpapi.dll |

用户态 API 封装库,转发请求至 iphlpsvc |

被视为直接访问内核 |

iphlpsvc(IP Helper) |

必需中介服务,处理 ALPC ↔ 内核 I/O | 完全未提及 |

netio.sys |

提供 WFP(Windows Filtering Platform)和 NetIO 公共库,不管理 ARP 表 | 被错误列为 ARP 缓存管理者 |

tcpip.sys |

唯一 ARP/Neighbor 表维护者,处理 ARP 请求/响应 | 被降级为“协同工作”角色 |

| NDIS 驱动(如 e1d65x64.sys) | 控制物理网卡收发帧 | 未被提及,但实际执行帧传输 |

💡

netio.sys的真实作用:

它是tcpip.sys、wfplwf.sys(WFP 轻量级筛选器)等网络驱动的共享库,提供内存池、锁、引用计数等基础设施,不包含协议逻辑。

📊 四、数据流修正图(简化)

[arp.exe]

↓ (ALPC)

[iphlpsvc] (IP Helper 服务)

↓ (DeviceIoControl → \\.\Tcpip)

[tcpip.sys] ←→ [Neighbor Table (ARP Cache)]

↓ (NDIS Send/Receive)

[Miniport Driver] (如 Intel NIC 驱动)

↓

[Physical Network]❌ 不存在

arp.exe → iphlpapi.dll → netio.sys → tcpip.sys的线性调用链。

🔐 五、安全与权限说明

- 查询 ARP 缓存:普通用户即可;

- 删除 ARP 条目(

arp -d):需要管理员权限(因涉及内核状态修改); - 修改静态 ARP 条目(

arp -s):Windows 10 1803+ 已禁用(出于安全考虑,防止 ARP 欺骗)。

🔚 六、总结:正确理解 ARP 命令的本质

| 误解 | 正确认知 |

|---|---|

“arp -a 会触发 ARP 请求” |

❌ 仅读取缓存,无网络交互 |

“netio.sys 管理 ARP 表” |

❌ 由 tcpip.sys 管理 |

| “arp.exe 直接调用驱动” | ❌ 必须经 iphlpsvc 服务中转 |

| “ARP 是独立协议工具” | ❌ ARP 是 IP 协议的附属解析机制,由协议栈自动处理 |

🌐 最终结论:

arp.exe是一个“缓存查看器/编辑器”,而非“ARP 协议执行器”。

真正的 ARP 逻辑深藏于tcpip.sys的邻居发现(Neighbor Discovery)子系统中,与用户命令解耦。

理解这一点,才能避免将管理工具行为与协议栈行为混淆,从而在排错(如“为什么 arp -a 看不到新设备?”)时抓住本质:先有通信尝试,才有 ARP 条目。

ARP(Address Resolution Protocol,地址解析协议)它是一个用于通过网络协议层(如IPv4)将网络层地址(如IP地址)转换为链路层地址(如MAC地址)的协议。在局域网(LAN)中,ARP用于解决设备之间的通信问题,确保数据包能够正确地发送到目标设备。

|

ARP(Address Resolution Protocol,地址解析协议)是一种用于将IP地址映射到物理硬件地址的网络协议。它通常在局域网(LAN)中使用,用于确定目标设备的MAC地址。ARP协议的工作原理是根据目标设备的IP地址发送广播请求,询问该IP地址对应的MAC地址,从而建立IP地址和MAC地址之间的映射关系。 为什么需要ARP: 在网络通信中,数据包必须包含目标设备的物理地址(MAC地址)才能正确传输到目标设备。然而,通常情况下,应用程序更倾向于使用IP地址来标识目标设备,而不是MAC地址。因此,需要一种协议来解决IP地址和MAC地址之间的映射关系,这就是ARP协议的作用所在。 ARP的工作原理:

如何使用ARP命令: 在Windows和Unix/Linux操作系统中,都提供了用于管理ARP缓存表的命令行工具,通常称为ARP命令。以下是一些常用的ARP命令及其用法:

通过使用ARP命令,管理员可以查看和管理本地设备的ARP缓存表,包括查看当前的IP地址和MAC地址的映射关系,删除指定的ARP缓存条目,以及手动添加静态ARP缓存条目等操作。

在 PowerShell 中,你可以使用几种命令来管理 ARP(地址解析协议)缓存。以下是一些常用的命令: 1. 查看 ARP 缓存要查看当前的 ARP 缓存,你可以使用 powershell

该命令会列出本地机器的所有 ARP 缓存条目,包括每个邻居的 IP 地址、MAC 地址和状态信息。 如果你只想查看某个特定网络接口的 ARP 缓存条目,可以加上 powershell

2. 添加 ARP 缓存条目你可以使用 powershell

参数说明:

3. 删除 ARP 缓存条目如果需要删除特定的 ARP 缓存条目,可以使用 powershell

这会删除在网络接口 4. 刷新 ARP 缓存PowerShell 本身没有直接的命令来清空 ARP 缓存,但你可以通过运行 powershell

这条命令会删除所有的 ARP 缓存条目,强制重新解析网络中的 IP 地址和 MAC 地址。 5. 查看特定的 ARP 缓存条目如果你只想查看某个特定的 ARP 缓存条目,可以使用 powershell

这将显示与 6. 手动修改 ARP 缓存(需要管理员权限)如果你有管理员权限,也可以通过 powershell

这会为 要删除某个 ARP 条目,可以使用: powershell

PowerShell 提供了几种管理 ARP 缓存的方法,包括查看、添加、删除和清空缓存等。 |

||||||||||||||||||||||||||||||||||||

进一步说明:

通过增加了示例,能够更直观地理解各个命令的作用和使用方法。

|

||||||||||||||||||||||||||||||||||||

|

ARP(Address Resolution Protocol,地址解析协议)命令的功能分类和表格化说明。ARP(Address Resolution Protocol)用于在局域网内将IP地址映射到物理MAC地址。命令可以显示、添加、删除和修改ARP表中的条目。

说明:

常见命令:

|

||||||||||||||||||||||||||||||||||||

|

Windows 中的 ARP(Address Resolution Protocol,地址解析协议) 命令用于显示和修改 ARP 缓存表,它是基于 ARP(Address Resolution Protocol,地址解析协议)的实用工具。ARP 协议的底层原理涉及到网络通信中的数据链路层和网络层之间的交互,下面我来解释一下 Windows ARP 命令的底层原理:

通过使用这些 ARP 命令,管理员可以查看和管理本地设备的 ARP 缓存表,包括查看当前的 IP 地址和 MAC 地址的映射关系,删除指定的 ARP 缓存条目,以及手动添加静态 ARP 缓存条目等操作。这些命令实际上是通过操作系统提供的底层函数来实现对 ARP 缓存表的操作。 |

||||||||||||||||||||||||||||||||||||

|

ARP(Address Resolution Protocol,地址解析协议) 命令是用于管理和查看主机的地址解析协议(Address Resolution Protocol,ARP)缓存的工具。ARP 是一个网络层协议,主要用于在同一网络中将 IP 地址解析为物理地址(MAC 地址)。以下是与

ARP 协议和 |

Windows 中的 ARP(Address Resolution Protocol,地址解析协议)命令用于显示和修改本地系统的 ARP 缓存表,以及在本地网络上执行 ARP 查询。ARP 协议用于将 IP 地址解析为物理 MAC 地址,以便在局域网上正确路由数据包。

ARP 命令在 Windows 中的主要作用包括:

-

显示 ARP 表: 使用

arp -a命令可以显示本地系统的 ARP 缓存表,其中包含了 IP 地址与对应的 MAC 地址之间的映射关系。 -

清除 ARP 缓存: 使用

arp -d命令可以清除本地系统的 ARP 缓存表,这样可以强制系统重新进行 ARP 查询,更新或重新获取 IP 地址与 MAC 地址的映射关系。 -

添加静态 ARP 条目: 使用

arp -s命令可以手动添加静态 ARP 条目到 ARP 缓存表中,这样可以强制指定 IP 地址与 MAC 地址之间的映射关系,而无需等待 ARP 查询。 -

ARP 查询: 在 Windows 中,当系统需要与局域网上的另一台主机通信时,会通过 ARP 查询来获取目标主机的 MAC 地址。ARP 命令可以触发并显示这些 ARP 查询。

Windows 中的 ARP 命令是用于管理本地系统的 ARP 缓存表和执行 ARP 查询的工具,可以帮助用户诊断网络连接问题、手动添加静态 ARP 条目以及清除缓存以强制更新 ARP 映射。

ARP(Address Resolution Protocol)命令

ARP(Address Resolution Protocol,地址解析协议)是一种用于解析网络层地址(如IPv4地址)与数据链路层地址(如MAC地址)之间映射关系的协议。它最早出现在 1982 年,由 David C. Plummer 在 RFC 826 中描述并定义。RFC 826 是 Internet 工程任务组(IETF)发布的一份文件,规定了 ARP 协议的工作原理和消息格式。

在早期的局域网中,计算机通常使用 ARP 协议来确定特定 IP 地址对应的 MAC 地址,以便在数据链路层发送数据帧。ARP 的出现填补了传统以太网中缺乏动态地址分配和管理机制的不足,为局域网中的设备提供了一种灵活有效的寻址和通信方式。

随着网络技术的发展,ARP 协议逐渐演化并衍生出多种变种,如 RARP(Reverse Address Resolution Protocol)、InARP(Inverse ARP)等,以满足不同网络环境下的需求。而在今天的网络中,ARP 仍然是一个基础且重要的协议,用于实现不同网络层之间的地址解析和通信。

ARP 协议的起源可以追溯到 1982 年的 RFC 826,它为当时的局域网通信提供了一种关键的地址解析机制,成为了现代网络通信中不可或缺的组成部分。

ARP(Address Resolution Protocol,地址解析协议)命令在其发展过程中经历了多个阶段和变化,以适应不断演进的网络环境和需求。以下是 ARP 命令的发展阶段:

-

初期阶段:

- 初始的 ARP 命令用于手动管理和查看系统的 ARP 缓存,并提供基本的地址解析功能。用户可以使用命令行工具或操作系统提供的网络配置界面来执行 ARP 相关操作,如查看 ARP 表、添加静态 ARP 条目等。

-

集成阶段:

- 随着操作系统和网络设备的发展,ARP 命令逐渐与网络管理工具集成,提供更多自动化的网络配置和管理功能。例如,操作系统开始支持动态 ARP 表管理、自动 ARP 缓存清理、ARP 缓存定时更新等功能。

-

安全阶段:

- 随着网络安全意识的增强,ARP 命令开始引入安全相关的功能,如静态 ARP 条目的绑定、ARP 欺骗检测和防御机制等,以防止网络中的 ARP 欺骗攻击。

-

高级功能阶段:

- 随着网络技术的不断进步,ARP 命令也逐渐增加了更多高级功能,如与其他网络管理命令的集成、虚拟化环境下的 ARP 管理、软件定义网络(SDN)中的 ARP 控制等。

-

云端管理阶段:

- 随着云计算和大规模网络部署的兴起,ARP 命令开始融入云端网络管理平台,提供云原生的网络地址解析功能和自动化管理能力,以适应云环境下的网络管理需求。

ARP 命令在其发展过程中从最初的基本地址解析功能逐步演变为提供更多自动化、安全和高级功能的网络管理工具,以适应不断变化的网络环境和复杂的网络管理需求。

ARP(Address Resolution Protocol,地址解析协议)命令在网络管理和故障排除中有多种应用场景,以下是其中一些常见的应用场景:

-

查看和管理 ARP 表:

- 管理员可以使用 ARP 命令查看设备的 ARP 表,了解当前网络中 IP 地址与 MAC 地址的映射关系,以便进行网络故障排除和资源管理。

-

手动添加静态 ARP 条目:

- 在某些情况下,管理员可能需要手动添加静态 ARP 条目,以确保特定 IP 地址与 MAC 地址的正确映射,避免地址解析错误或欺骗攻击。

-

诊断网络连接问题:

- 当网络设备无法正常通信时,管理员可以使用 ARP 命令检查设备之间的地址解析情况,排除因 ARP 映射问题导致的网络连接故障。

-

检测和防御 ARP 欺骗攻击:

- ARP 命令可以用于检测网络中是否存在 ARP 欺骗攻击,并采取相应的防御措施,如清除异常的 ARP 缓存条目或配置静态 ARP 条目来固定地址映射。

-

清除和更新 ARP 缓存:

- 在网络设备更换或重配置后,管理员可以使用 ARP 命令手动清除设备的 ARP 缓存,或者等待缓存自动过期并更新,以确保设备间的地址解析信息是最新的。

-

配合路由器和交换机进行故障排除:

- 在网络设备间存在通信问题时,ARP 命令可以用于协助配合路由器和交换机进行故障排除,以确定通信故障的具体原因并进行修复。

ARP 命令在网络管理和故障排除中扮演着重要的角色,能够帮助管理员了解和管理设备间的地址映射关系,诊断网络连接问题,并对抗潜在的安全威胁。

|

arp /? 显示并修改地址解析协议(ARP)使用的 IP 到物理地址转换表。 ARP -s inet_addr eth_addr [if_addr] -a 通过查询当前协议数据显示当前 ARP 条目。如果指定 inet_addr,则仅显示指定计算机的 IP 地址和物理地址。如果多个网络接口使用 ARP,则会显示每个 ARP 表的条目。 arp -s 157.55.85.212 00-aa-00-62-c6-09 .... 添加静态条目。 |

|

arp -a /? Displays and modifies the IP-to-Physical address translation tables used by ARP -s inet_addr eth_addr [if_addr] -a Displays current ARP entries by interrogating the current |

|

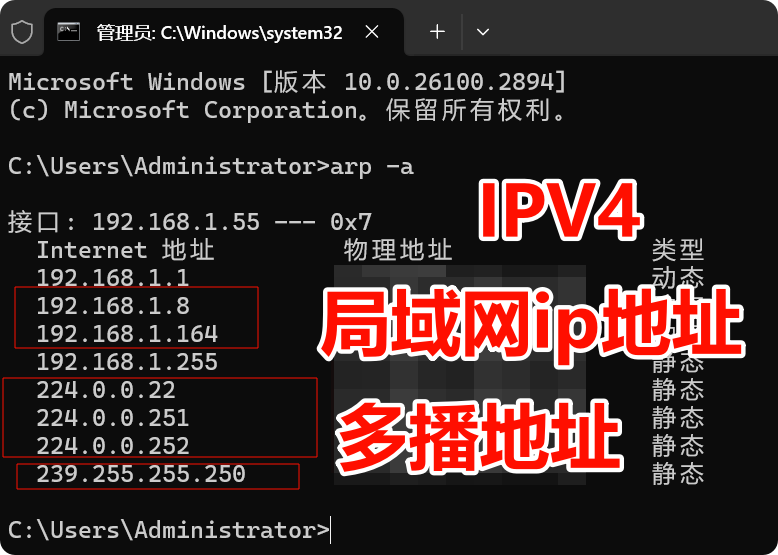

arp -a Interface: 192.168.1.55 --- 0x13 -------------------------------------------- 接口:网络接口的IP地址---标识符 ----------------------------------------------------------------------- 互联网地址 物理地址 类型 ----------------------------------------------------------------------- ------------------------------------------------------------------------------- -------------------------------------------------------------------------- ----------------------------------------------------------------------- -------------------------------------------------------------------------- ----------------------------------------------------------------------------- --------------------------------------------------------------------------------- dynamic (动态) static (静态)

|

ARP(Address Resolution Protocol,地址解析协议)命令时,可以根据不同级别的功能需求进行初级、中级和高级应用。以下是 ARP 命令在不同级别下的示例:

初级应用实例:

-

查看本地 ARP 缓存:

- 命令:

arp -a - 简要说明:显示本地计算机的 ARP 缓存表,列出与 IP 地址相关联的物理地址。

- 命令:

-

添加静态 ARP 条目:

- 命令:

arp -s 192.168.1.100 00-11-22-33-44-55 - 简要说明:手动添加一个静态 ARP 条目,将 IP 地址映射到指定的 MAC 地址。

- 命令:

中级应用实例:

-

清空 ARP 缓存:

- 命令:

netsh interface ip delete arpcache - 简要说明:通过 netsh 命令清空整个 ARP 缓存,移除所有缓存的 ARP 条目。

- 命令:

-

限制 ARP 缓存大小:

- 命令:

netsh interface ipv4 set interface "Ethernet" neighborcachelimit=100 - 简要说明:使用 netsh 命令限制特定网络接口的 ARP 缓存大小为 100 条目。

- 命令:

高级应用实例:

-

监视 ARP 数据包流量:

- 命令:

tcpdump -i eth0 arp - 简要说明:使用 tcpdump 工具监视指定网络接口上的 ARP 数据包流量。

- 命令:

-

ARP 欺骗攻击检测:

- 命令:

arpwatch -i eth0 - 简要说明:使用 arpwatch 工具监视指定网络接口上的 ARP 活动,以侦测潜在的 ARP 欺骗攻击。

- 命令:

以上是 ARP 命令在初级、中级和高级应用中的示例。根据需要,你可以进一步探索 ARP 命令的更多功能和用法,以满足特定网络管理和安全需求。

ARP(Address Resolution Protocol,地址解析协议)命令与其他命令组合使用时,可以实现更复杂的功能。以下是初级、中级和高级应用示例:

初级应用实例:

- 清空 ARP 缓存并重置网络接口:

- 命令组合:

netsh interface ip delete arpcache && ipconfig /release && ipconfig /renew - 简要说明:使用 netsh 命令清空 ARP 缓存,然后释放并续订网络接口的 IP 地址,以便重新获取新的 ARP 缓存。

- 命令组合:

中级应用实例:

-

清除 ARP 缓存并检测网络连通性:

- 命令组合:

netsh interface ip delete arpcache && ping -n 1 192.168.1.1 - 简要说明:清空 ARP 缓存后,立即对特定 IP 地址进行 ping 测试,以检查网络连通性。

- 命令组合:

-

清除 ARP 缓存并重置网络适配器:

- 命令组合:

netsh interface ip delete arpcache && netsh interface reset - 简要说明:清空 ARP 缓存后,重置网络适配器以恢复网络连接状态。

- 命令组合:

高级应用实例:

-

清除 ARP 缓存并阻止指定 IP 地址的通信:

- 命令组合:

netsh interface ip delete arpcache && route add 192.168.1.0 mask 255.255.255.0 10.0.0.1 -p - 简要说明:清空 ARP 缓存后,使用 route 命令添加静态路由,将指定 IP 地址的流量重定向到虚拟网关,以阻止与该 IP 地址的通信。

- 命令组合:

-

清除 ARP 缓存并设置动态 ARP 防护:

- 命令组合:

netsh interface ip delete arpcache && netsh interface ipv4 set interface "Ethernet" dadtransmits=0 store=persistent - 简要说明:清空 ARP 缓存后,通过 netsh 命令禁用指定网络接口上的动态 ARP 解析,并将设置保存到永久存储中。

- 命令组合:

以上是将 ARP 命令与其他命令组合使用的初级、中级和高级应用实例。根据具体需求和环境,你可以进一步探索更多命令组合方式以实现更复杂的网络管理和安全任务。

|

Windows ARP 命令的初级应用大纲:

通过掌握这些基本的 Windows ARP 命令,用户可以进行简单的网络管理和故障排除,提高网络通信的稳定性和可靠性。 |

|

Windows ARP 命令的中级应用大纲,它涵盖了更深入的功能和应用场景:

通过掌握这些中级的 Windows ARP 命令应用技巧,用户可以更深入地理解和管理网络中的 ARP 功能,提高网络的安全性、稳定性和性能 |

|

Windows ARP 命令的高级应用大纲,它涵盖了更复杂和高级的功能以及应用场景:

通过掌握这些高级的 Windows ARP 命令应用技巧,用户可以更深入地理解和利用 ARP 功能,保护和优化网络的安全性、稳定性和性能。 |

|

Windows ARP 命令的专家级应用大纲,涵盖了最深层次的功能和应用场景:

通过深入研究和应用这些专家级的 Windows ARP 命令技术,用户可以在网络安全领域取得更深层次的理解和实践,提升网络安全防护能力和应对复杂攻击的能力。 |

|

Windows ARP 命令的顶级应用大纲,涵盖了最高级别的功能和应用场景:

通过深入研究和应用这些顶级的 Windows ARP 命令技术,用户可以在网络安全和性能优化领域达到最高水平,保障网络的稳定性、安全性和高效性。 |

浙公网安备 33010602011771号

浙公网安备 33010602011771号