2017-2018-2 20179317 《网络攻防技术》第八周学习心得体会

教材

一、Linux操作系统基本矿建概述

1、Linux操作系统发展与现状

- 跨平台的硬件支持;

- 丰富的软件支持;

- 多用户多任务;

- 可靠的安全性;

- 良好的稳定性;

- 完善的网络功能

2、Linux系统结构

- 1)Linux进程与线程管理机制

- 2)Linux内存管理机制

- 3)Linux文件系统管理机制

- 4)Linux设备控制机制

- 5)Linux网络机制

- 6)Linux系统调用机制

二、Linux操作系统安全机制

1、Linux身份认证机制

- 1)Linux用户

- 2)Linux用户组

- 3)Linux本地登录用户认证机制

- 4)Linux远程登录用户认证机制

- 5)Linux的统一身份认证中间件-PAM

2、Linux授权与访问控制机制

- 1)文件所有者

- 2)文件的访问权限

- 3)文件的特殊执行权限

- 4)Linux访问控制机制的不足与改进

3、Linux安全审计机制

三、Linux系统远程攻防技术

- 1、Linux远程口令字猜测攻击

2、Linux网络服务远程渗透攻击

- 1)Linux网络服务的远程渗透攻击

- 2)Linux内核中的网络协议栈实现

- 3)LAMP Web网站构建解决方案中的网络服务

- 4)FTP、Samba等文件共享服务

- 5)电子邮件收发服务

- 6)其他网络服务

- 7)针对网络服务远程渗透攻击的安全方案措施

- 3、攻击Linux客户端程序和用户

- 4、攻击Linux路由器和监听器

5、Metasploit

四、Linux本地安全攻防技术

1、Linux本地权限提升

- 1)Linux用户口令字破解

- 2)利用sudo的缺陷进行特权提升

- 3)利用用户态SUID程序漏洞进行特权提升

- 4)针对SUID程序的本地缓冲区溢出攻击

- 5)针对SUID程序的符号链接攻击

- 6)针对SUID程序的竞争条件攻击

- 7)针对SUID程序的共享函数库攻击

- 8)利用内核空间代码漏洞进行特权提升

- 9)利用系统配置不当实施本地特权提升

- 2、Linux系统上的消踪灭迹

3、系统远程控制后门程序

网络攻防环境的搭建与测试

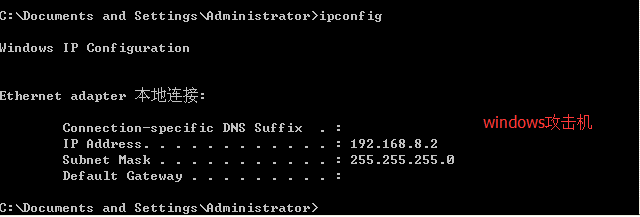

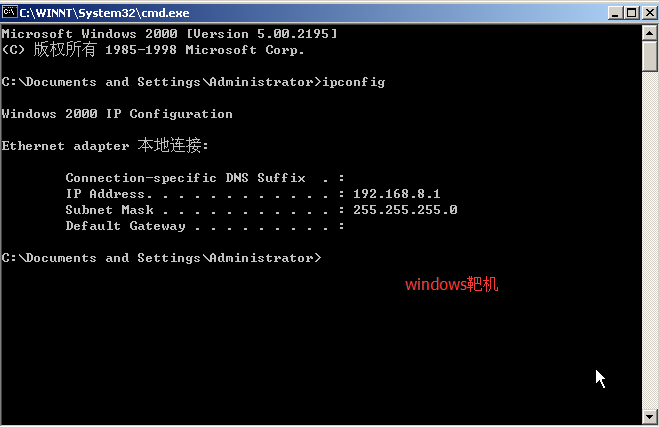

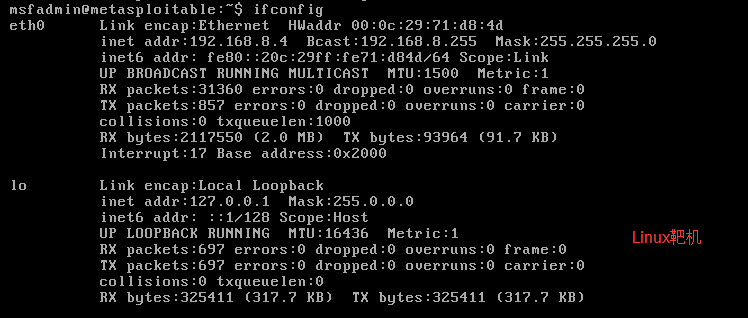

IP地址

Windows攻击机

windoes靶机

Linux攻击机

Linux靶机

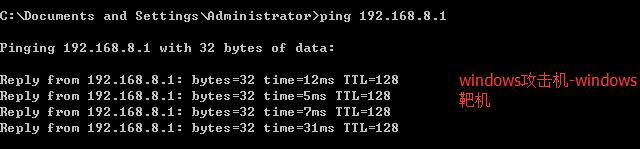

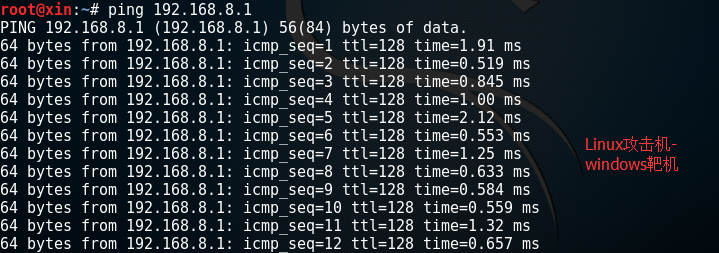

连通性测试

windows攻击机-Windows靶机

Windows攻击机-Linux靶机

Linux攻击机-Windows靶机

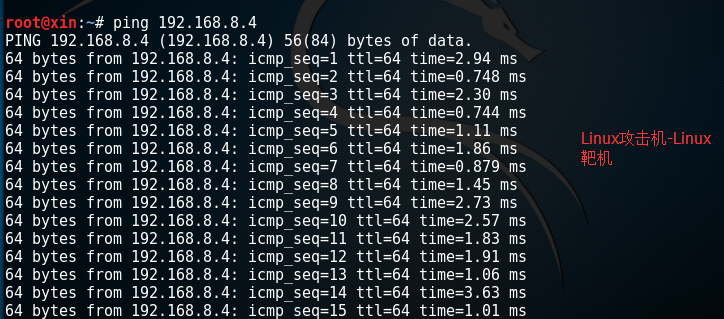

Linux攻击机-Linux靶机