php代码审计实战-开源项目FlatPress漏洞检测

一、下载FlatPress CMS

二、php静态分析代码审计

1.php静态分析代码审计工具使用我们之前介绍的https://github.com/swisskyrepo/Vulny-Code-Static-Analysis.git

- 分析环境、过程、结果

-

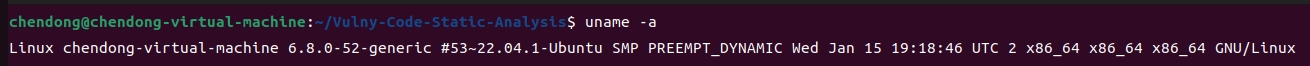

分析环境:ubuntu 22.04.1

![]()

-

分析过程:

//下载php代码审计工具

git clone https://github.com/swisskyrepo/Vulny-Code-Static-Analysis.git

//下载完

cd Vulny-Code-Static-Analysis

//执行命令 漏洞代码项目就是我们上面下载的开源项目开始检测

python3 index.py --dir /home/chendong/12to131/

- 分析结果:

![]()

2.seay源代码审计系统分析项目

- 分析环境、过程、结果

-

分析环境:windows 10

-

分析工具:seay源代码审计系统 下载地址:https://github.com/f1tz/cnseay.git

-

解压Seay源代码审计系统,双击Seay源代码审计系统安装

-

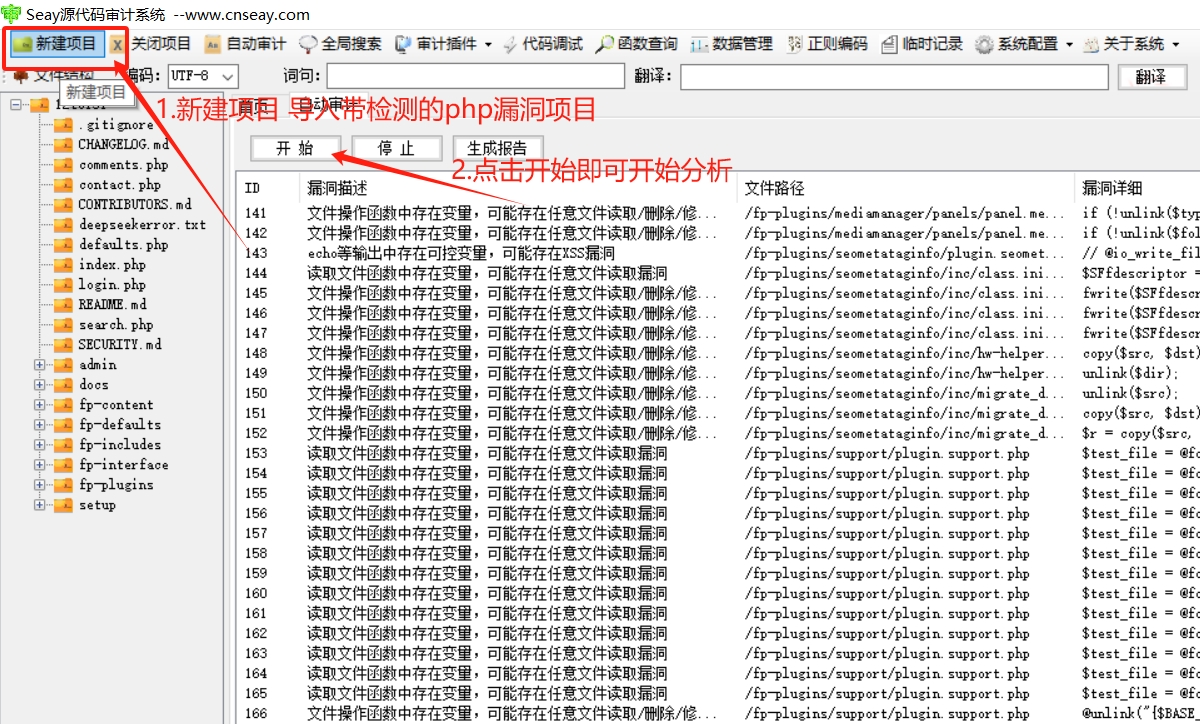

分析过程

![]()

-

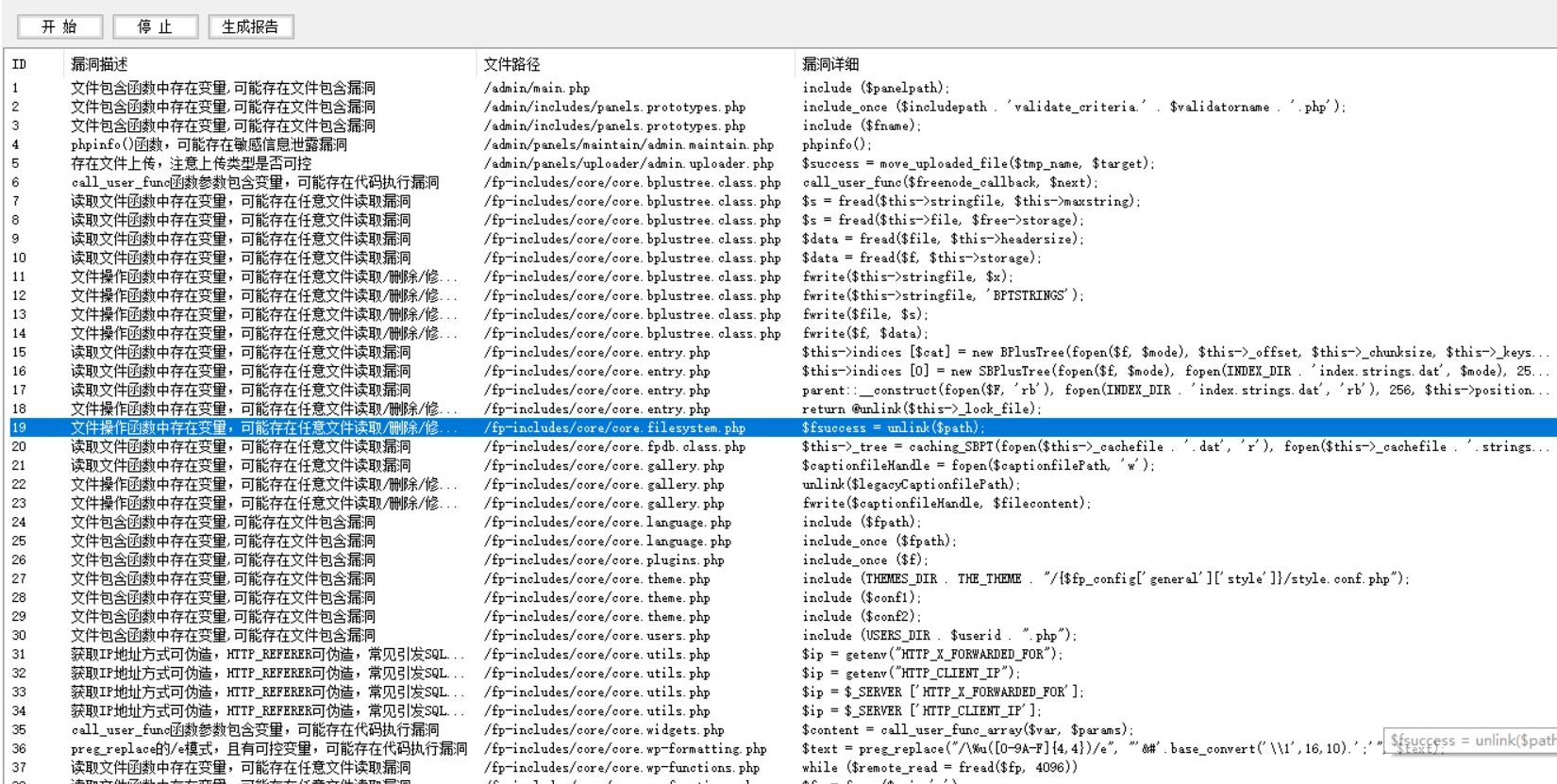

分析结果

![]()

需要这个漏洞项目练习的朋友可以在公众号回复"FlatPress"下载测试,当然也可以自己从上面的链接下载。当然除了这个php静态分析工具,也可以使用deepseek安全漏洞检测进行测试,分析比对结果。

浙公网安备 33010602011771号

浙公网安备 33010602011771号