ichunqiu--竞赛训练营--信息泄露

操作机:winxp

工具:caidao,御剑1.5

目标:www.test.ichunqiu

打开靶场,下载web.exe,解压后打开目标站点,扫描出来一些后台,administrator和phpmyadmin的登录页面

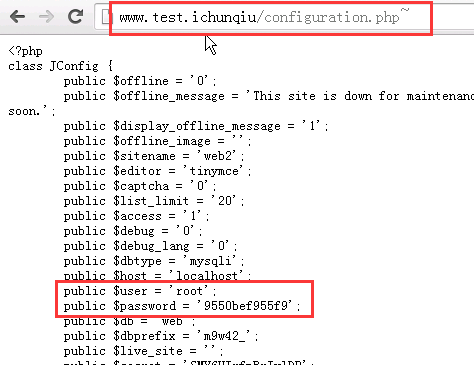

没什么解题思路就看了wp,发现web.exe中有一个configuration.php的文件,访问后报错,在试过bak,zip等备份文件后缀

再次看wp发现有~这个后缀名,访问果然成功得到数据库的name和passwd

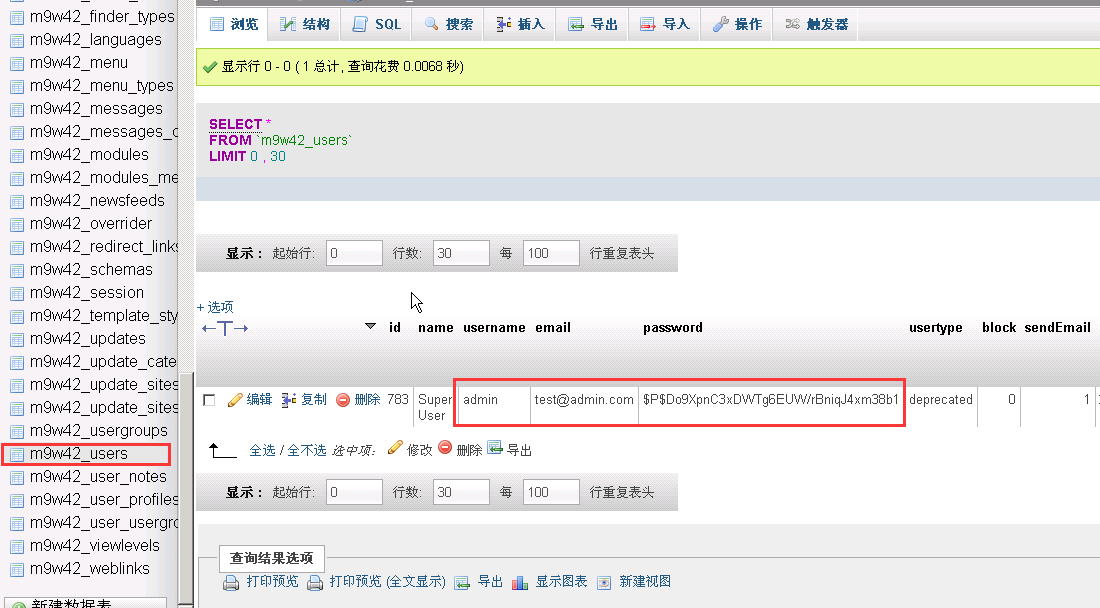

访问phpmyadmin登录,打开web的数据库,找到了user里的username和passwd

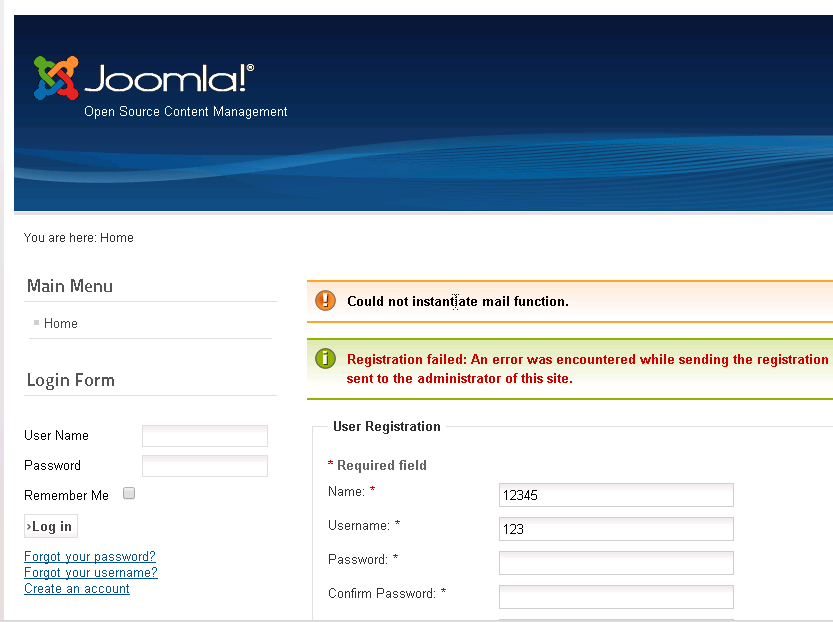

这个passwd无法解密,那么回到ichunqiu的那个站,发现了可以注册,然后注册一个账号,虽然报错但是账号密码已经被写入数据库

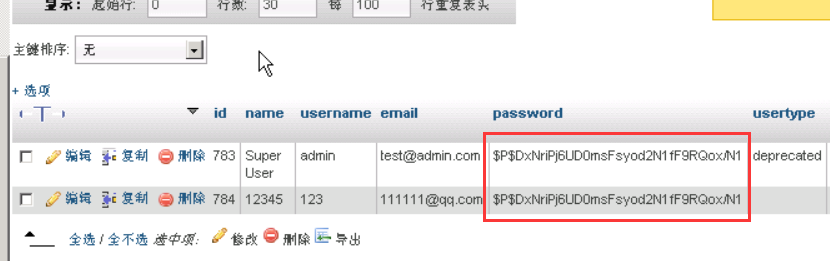

然后将下面已知的密码复制到上面,让admin的密码变为我们刚才设置的密码

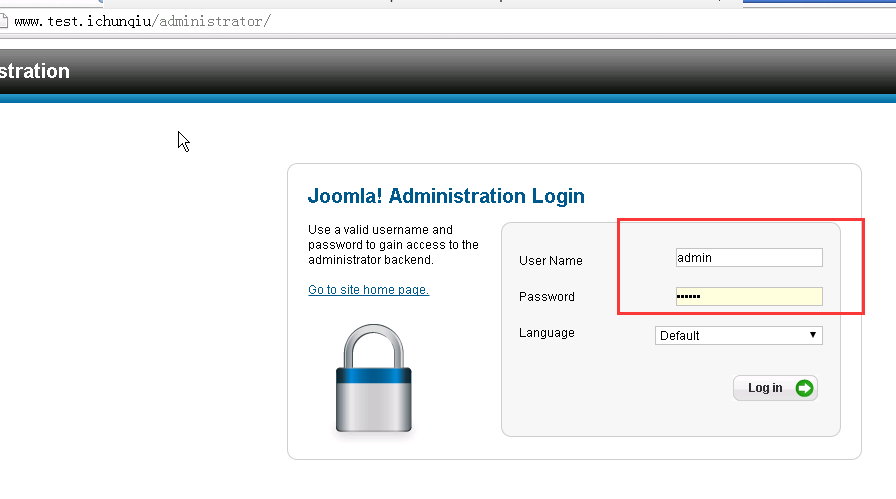

访问administrator,登录已知的密码和账号

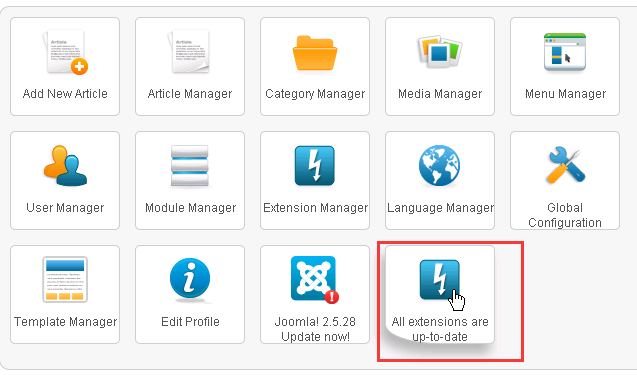

找到一处可以上传文件的地方

然后就可以上传一句话木马,虽然上传时会报错,但是菜刀还是可以连接

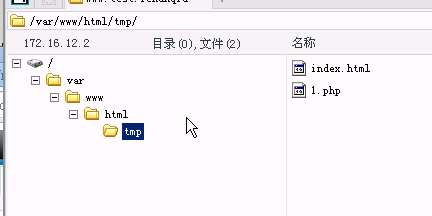

路径为:http://www.test.ichunqiu/tmp/1.php

菜刀连接,找到flag即可

浙公网安备 33010602011771号

浙公网安备 33010602011771号