20242816 2024-2025-2 《网络攻防实践》第1周作业

1. 知识点梳理与总结

1.1 各组成部分功能

攻击机:攻击机是网络攻防实验中的核心组件之一,承担主动攻击的角色。通常,它运行渗透测试操作系统,内置丰富的网络攻击工具,攻击机用于模拟黑客攻击行为,执行信息收集、漏洞扫描、渗透测试、提权、权限维持等操作,以验证目标系统的安全性,同时也可用于评估防御机制的有效性。在攻防对抗训练中,攻击机帮助安全研究人员理解网络攻击技术,并探索如何加强系统防护。

靶机:靶机是用于网络安全实验的受攻击目标,通常是一个预先配置有漏洞的计算机系统或虚拟机环境。靶机可以运行各种易受攻击的应用程序、操作系统或服务。靶机的作用是为安全研究人员和渗透测试人员提供一个安全可控的环境,进行漏洞利用测试、入侵检测研究、补丁管理评估等实验,而不会对真实生产环境造成威胁。

SEED虚拟机:SEED 虚拟机是由美国雪城大学开发的一款专门用于网络安全教学和实验的 Linux 虚拟机。SEED VM 提供多个预配置的安全实验,涵盖操作系统安全、网络攻击与防御、Web 安全、加密技术等领域,包含 SQL 注入、缓冲区溢出、XSS、ARP 欺骗等典型网络攻击技术。其设计目标是帮助学生在受控环境中学习和实践网络攻防技术,理解攻击原理,并探索相应的防御措施。SEED 实验的可控性较强,适用于课堂教学和自学,提高学生的网络安全实战能力。

蜜网网关:蜜网网关是蜜网架构中的关键组件,主要用于流量管理、攻击行为监测和日志记录。蜜网是一种主动防御机制,旨在吸引黑客攻击,并记录其行为,以分析攻击模式、提取威胁情报。蜜网网关通常部署在受控网络的入口,负责将攻击者引导至蜜罐系统,同时对恶意流量进行分析和过滤。它可以隐藏蜜罐的真实 IP 地址,并记录攻击者的每一步操作,如端口扫描、漏洞利用、恶意软件传播等,为安全研究人员提供宝贵的攻击数据,有助于改进入侵检测系统和防火墙策略,提高整体网络安全防御能力。

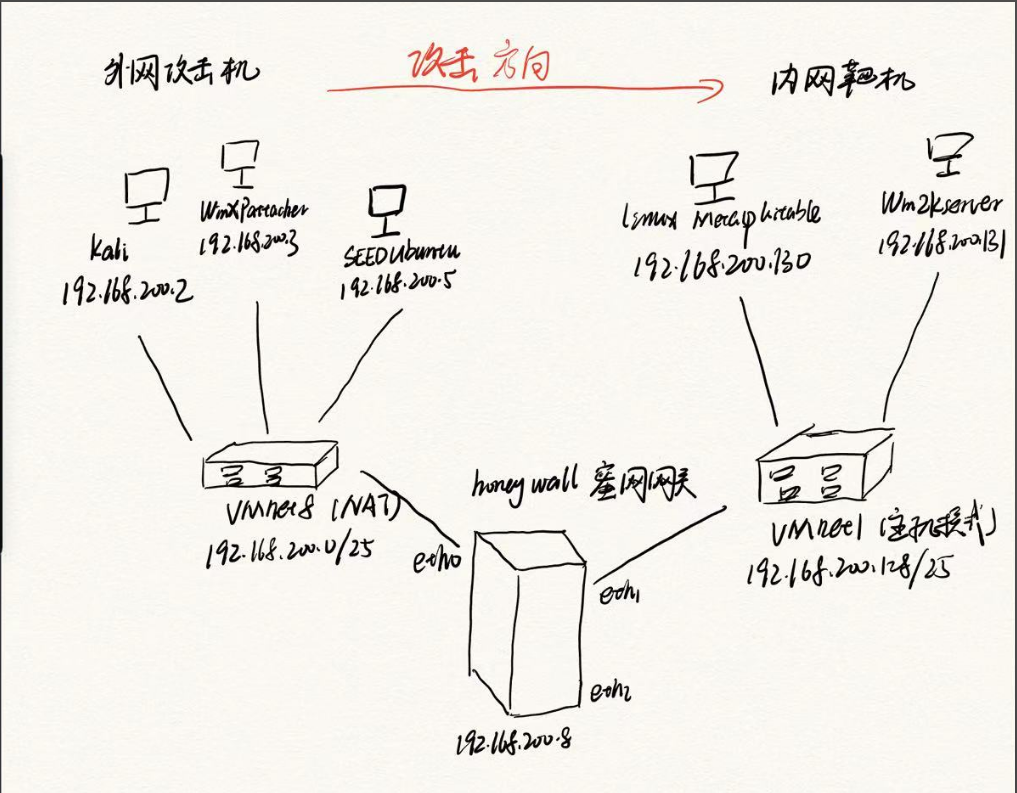

1.2 攻防环境拓扑结构图

拓扑图

虚拟机以及对应IP地址

1.3 环境搭建过程

1.3.1 安装VMware Workstation软件

由于之前的课程已经安装过了此软件,这里遍不再赘述

1.3.2 导入虚拟机、

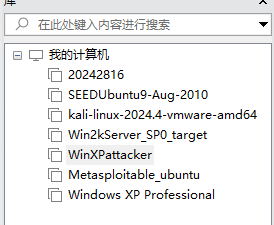

在课程上复制的虚拟机镜像文件,并导入到VMware中

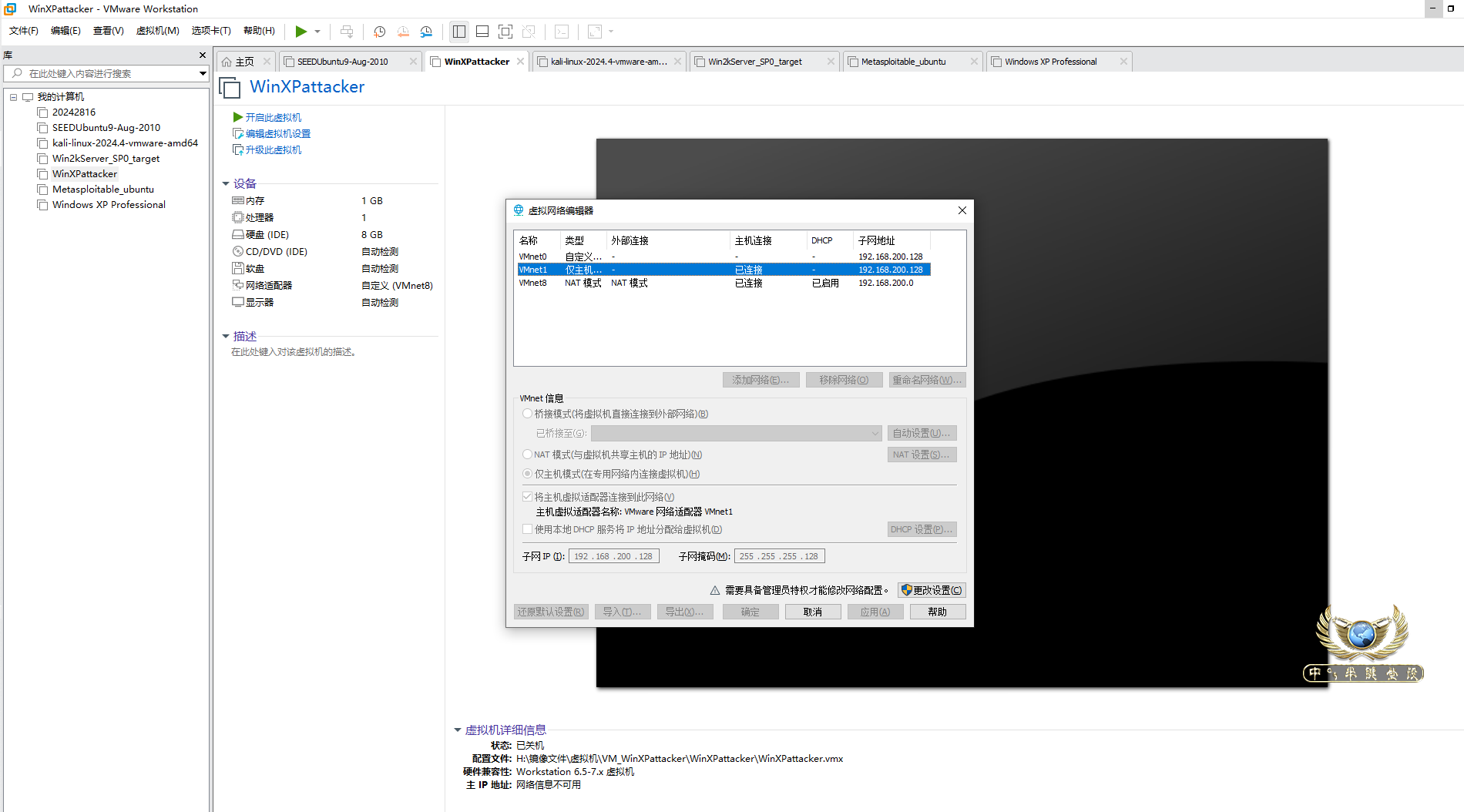

1.3.3 虚拟网络编辑

点击右下角的更改设置,将VMnet1设置为仅主机模式,并将主机虚拟适配器连接到此网络

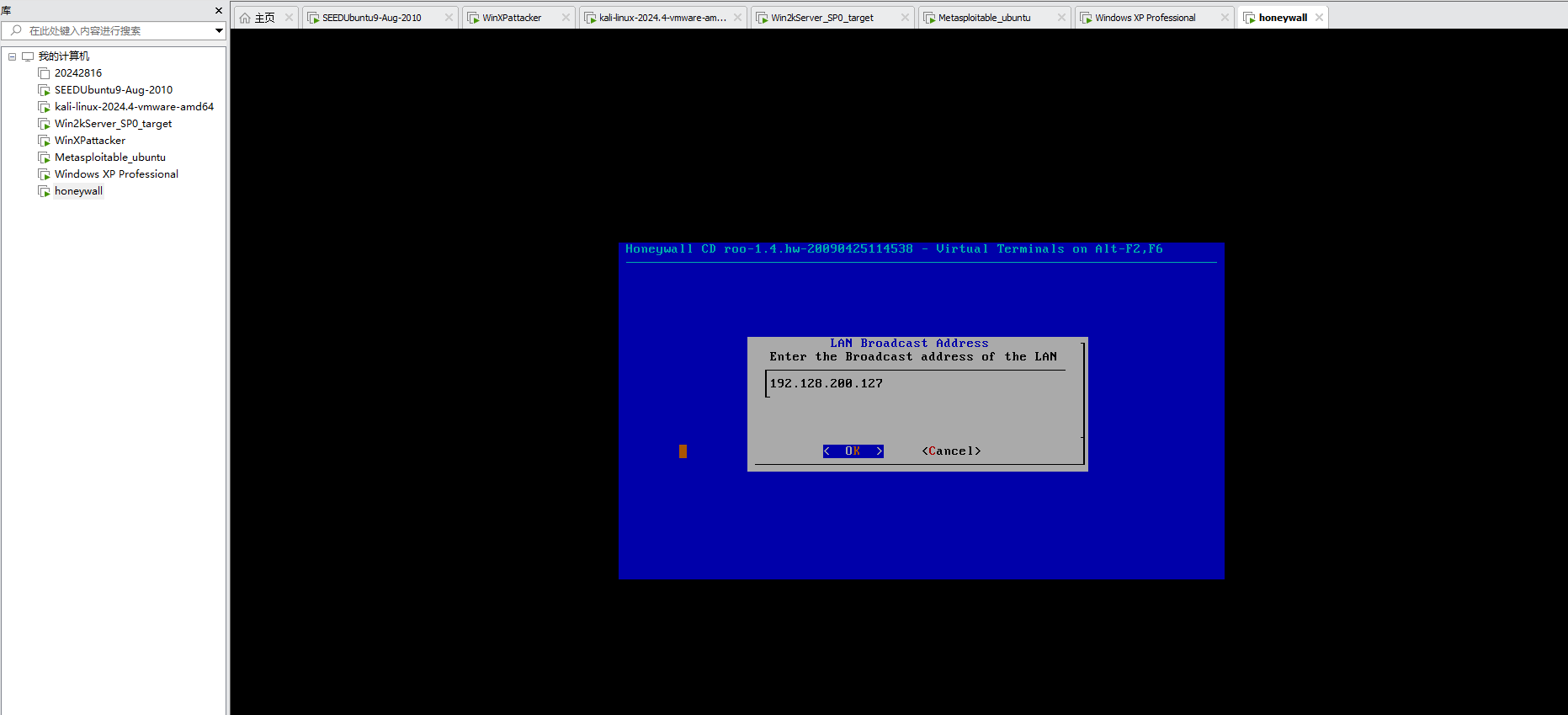

设置子网IP为:192.168.200.128

设置子网掩码为:255.255.255.128

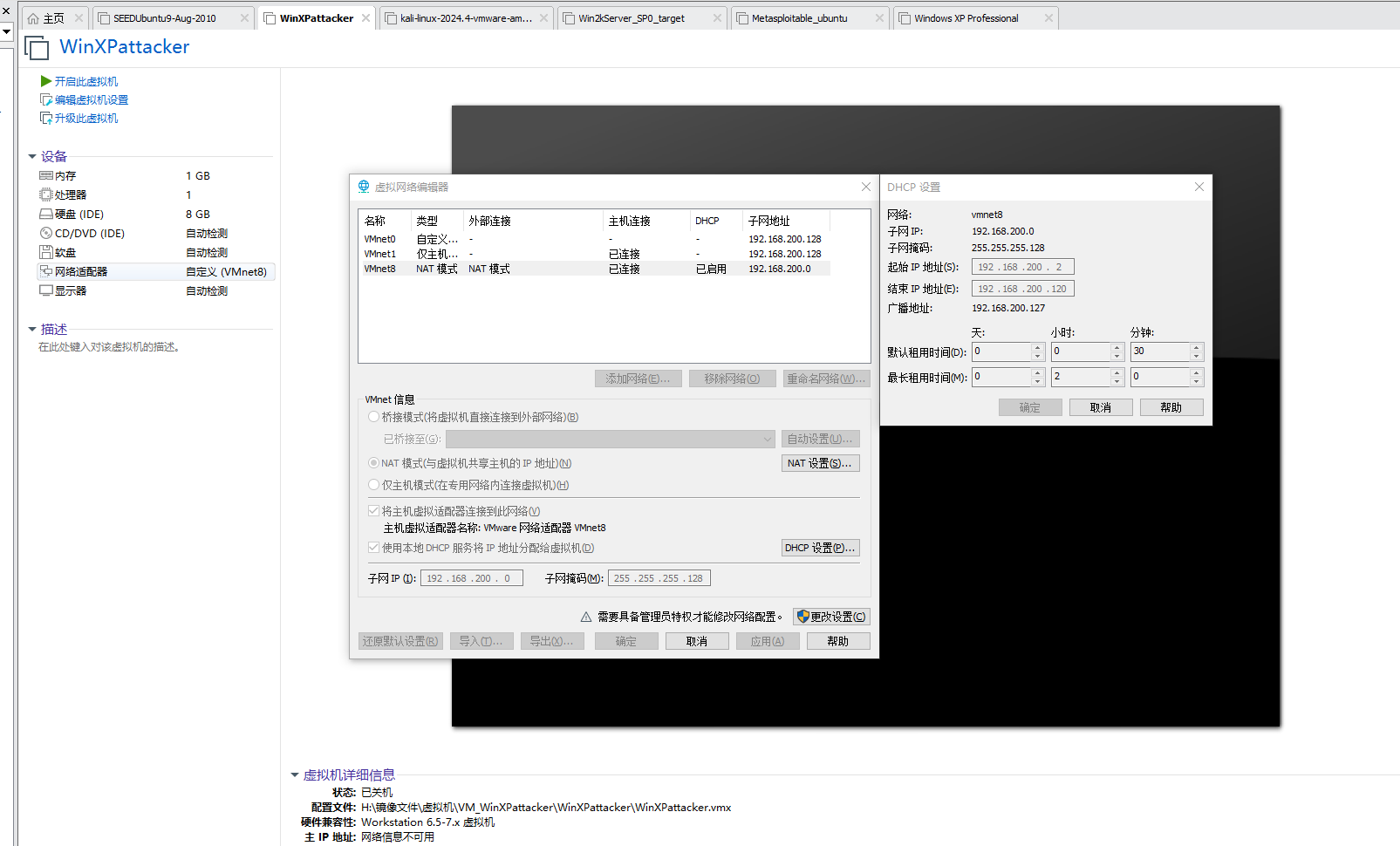

将VMnet8设置为NAT模式,在DHCP设置中将起始IP为192.168.200.2,结束IP为192.168.200.120

勾选将主机虚拟适配器连接到此网络和使用本地DHCP服务将IP地址分配给虚拟机

子网IP设置为192.168.200.0,子网掩码设置为255.255.255.128

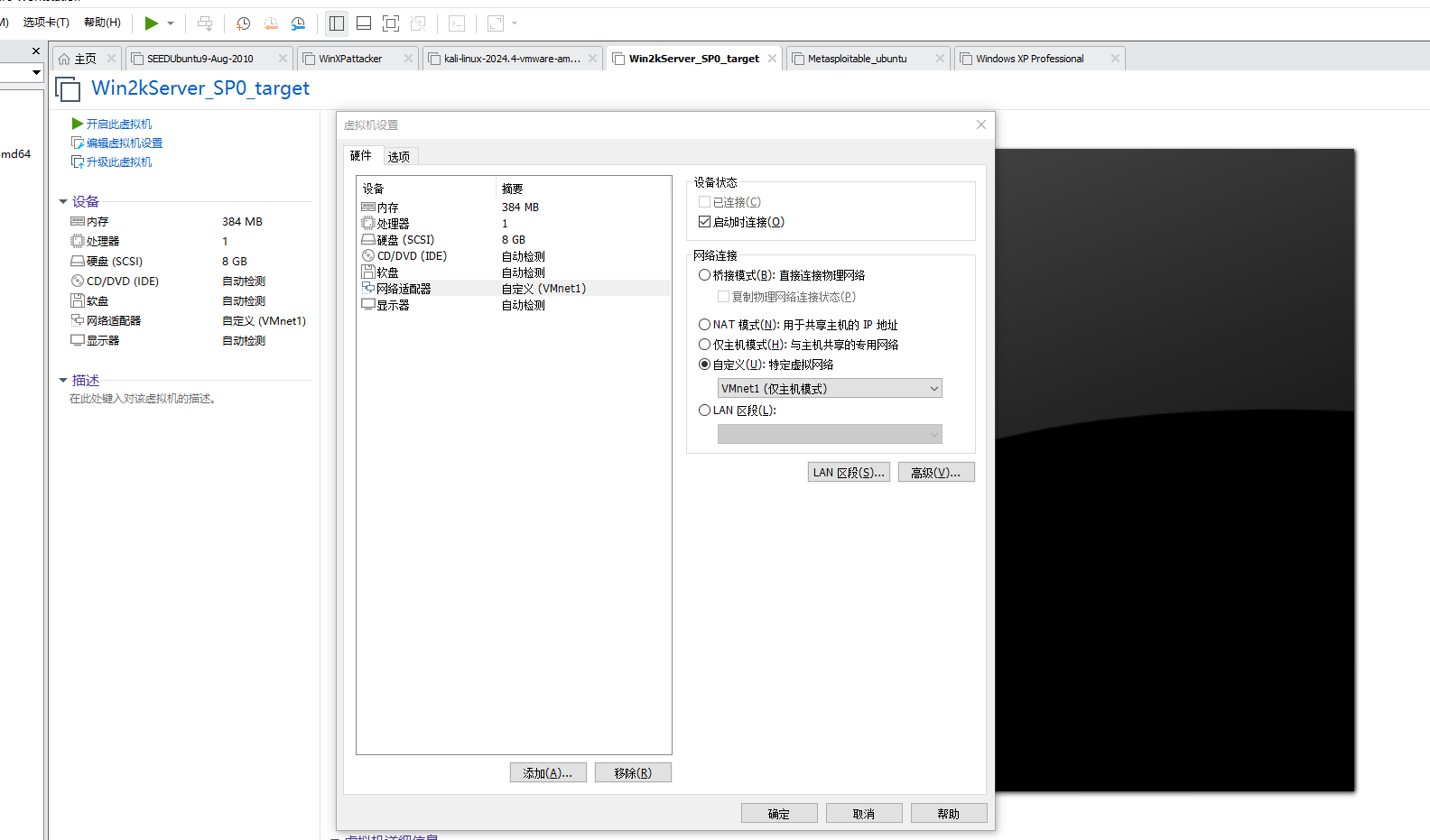

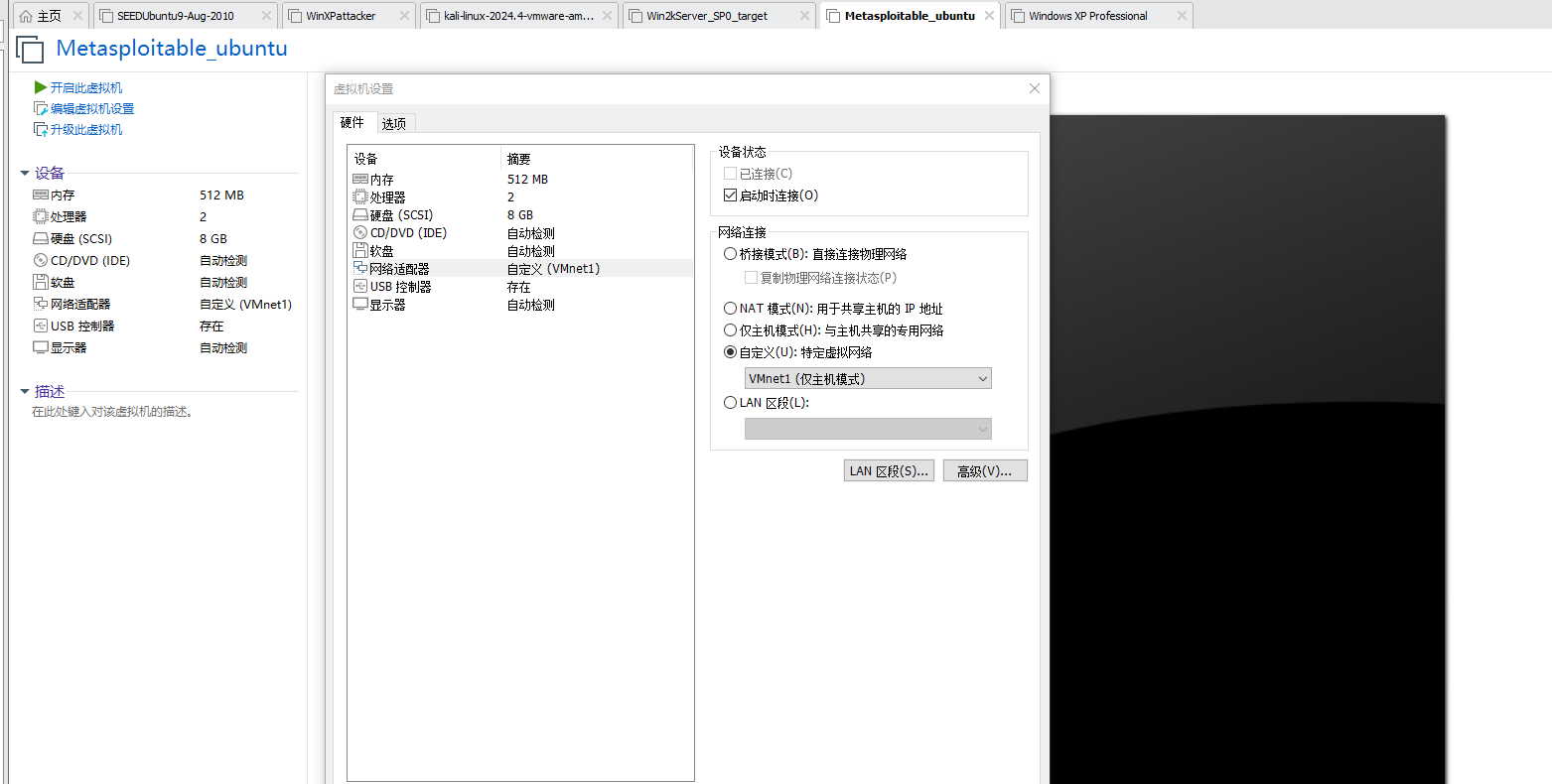

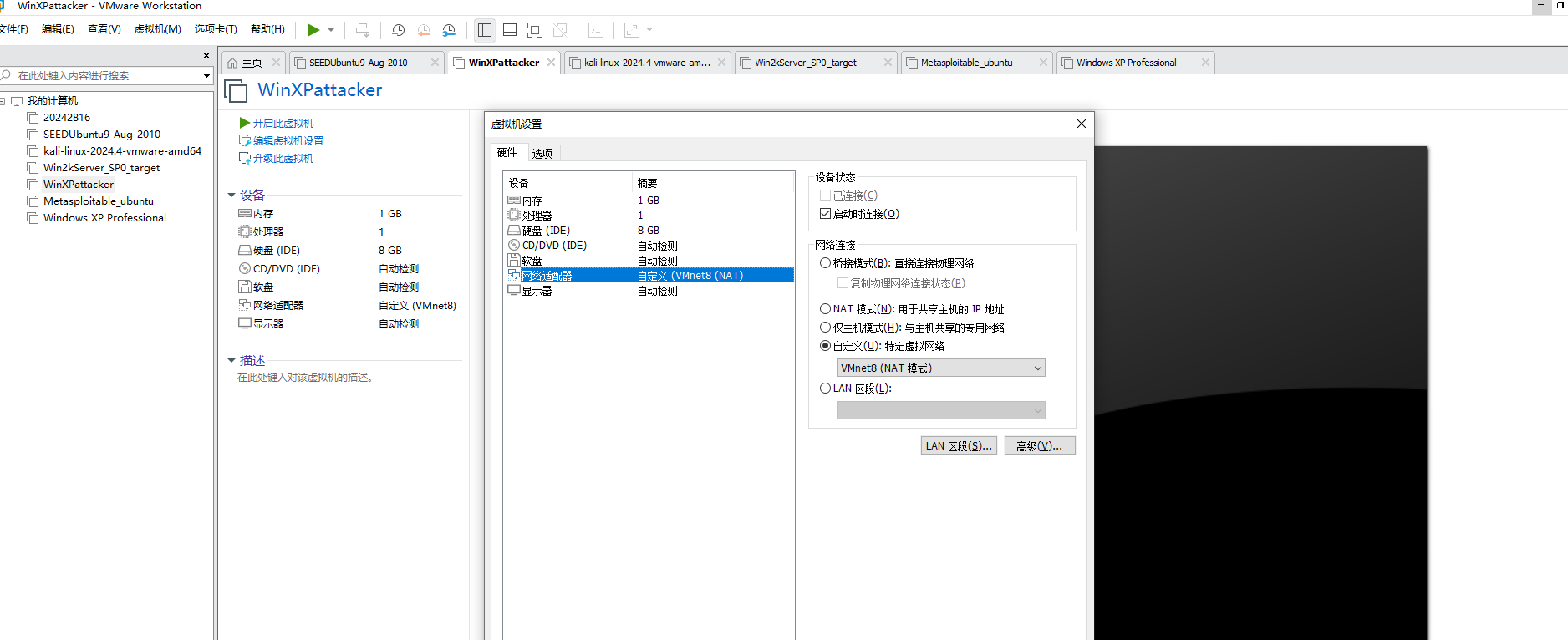

设置虚拟机的虚拟网络

根据网络拓扑图,将Win2kSever放置内网的位置

Metasploitable放置在内网的位置

WinXPattacker放置在外网的位置

配置虚拟机

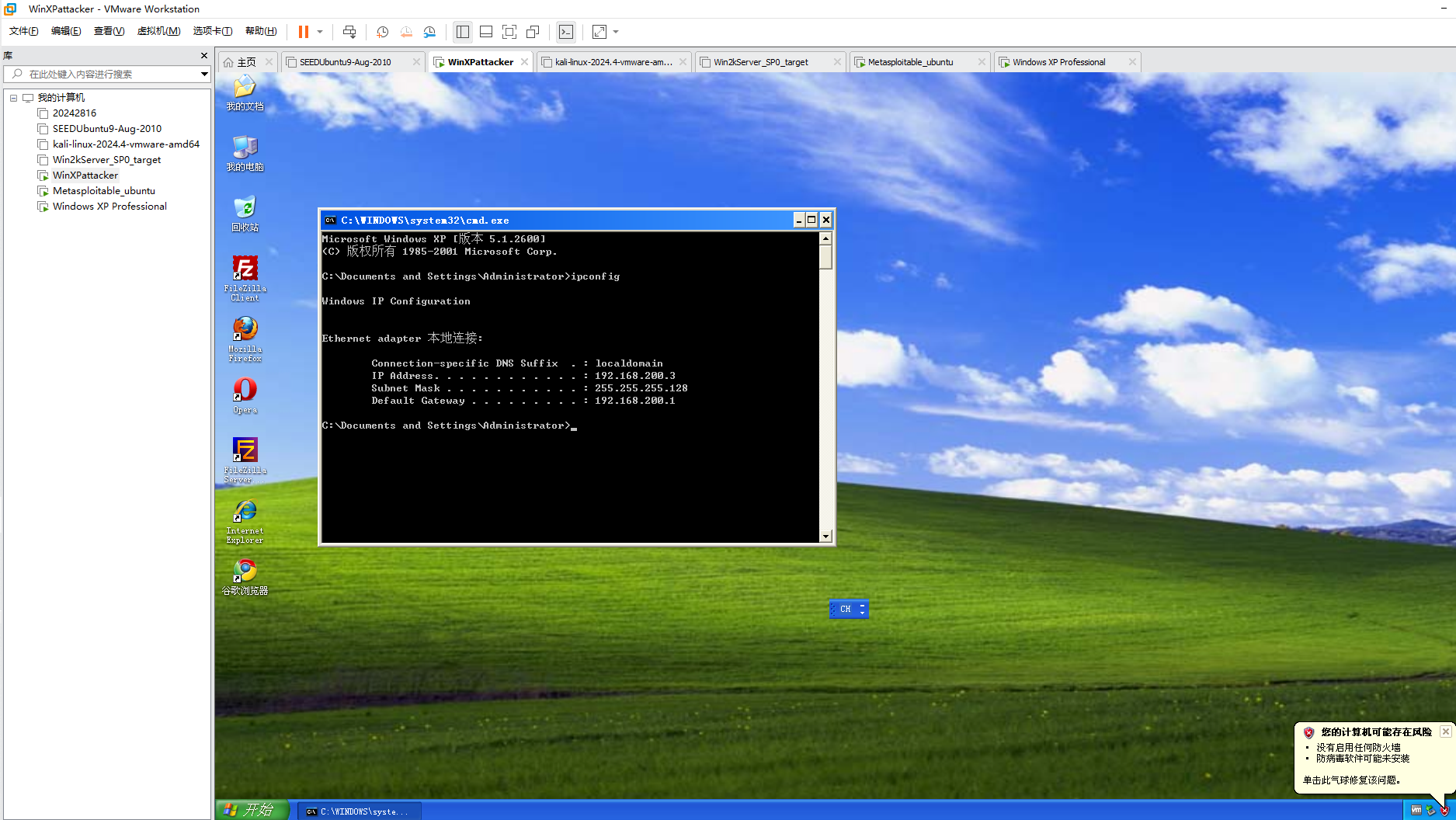

查看WinXPattacker的ip为192.168.200.3

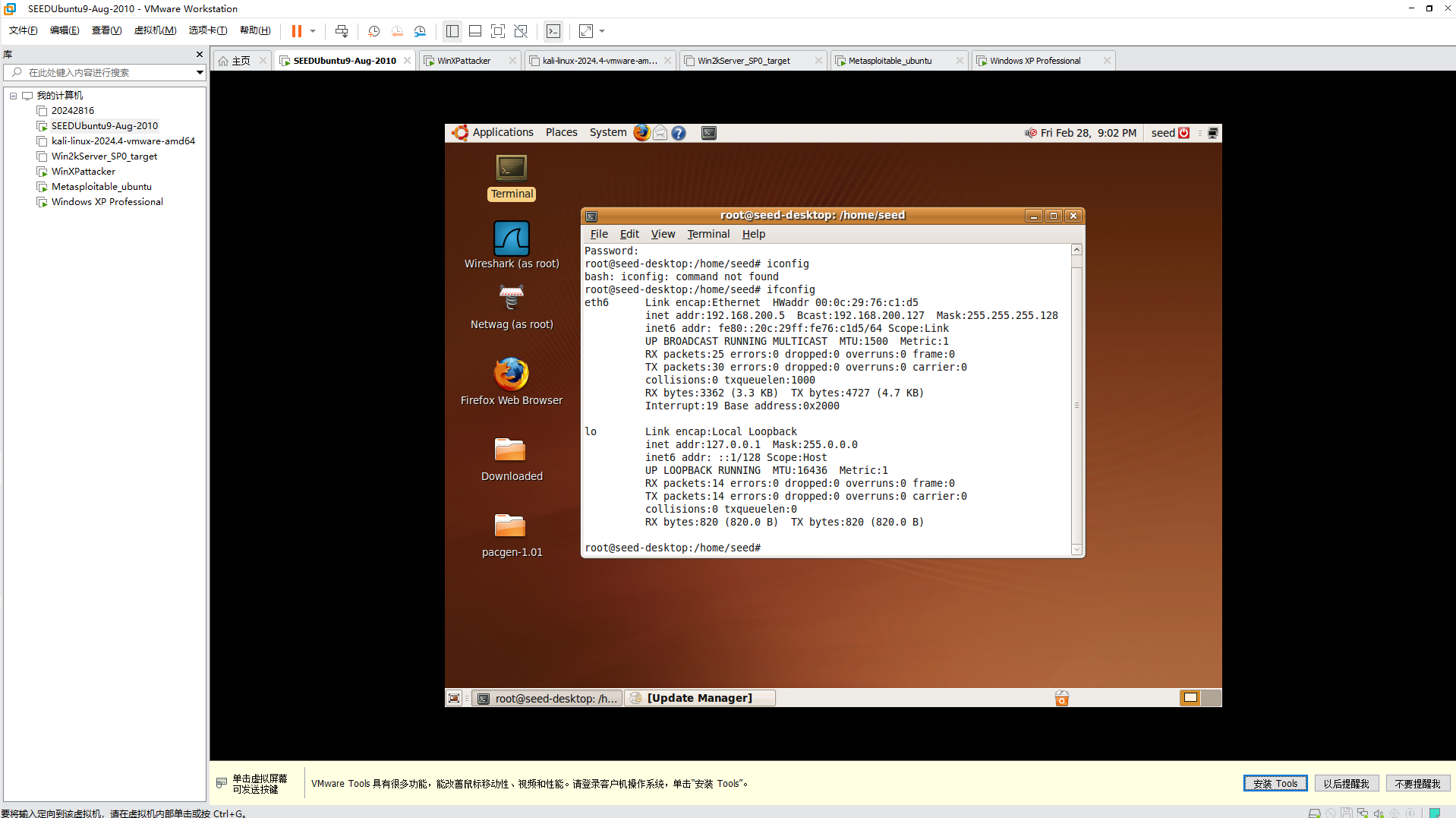

查看SEEDUbuntu的IP为192.168.200.5

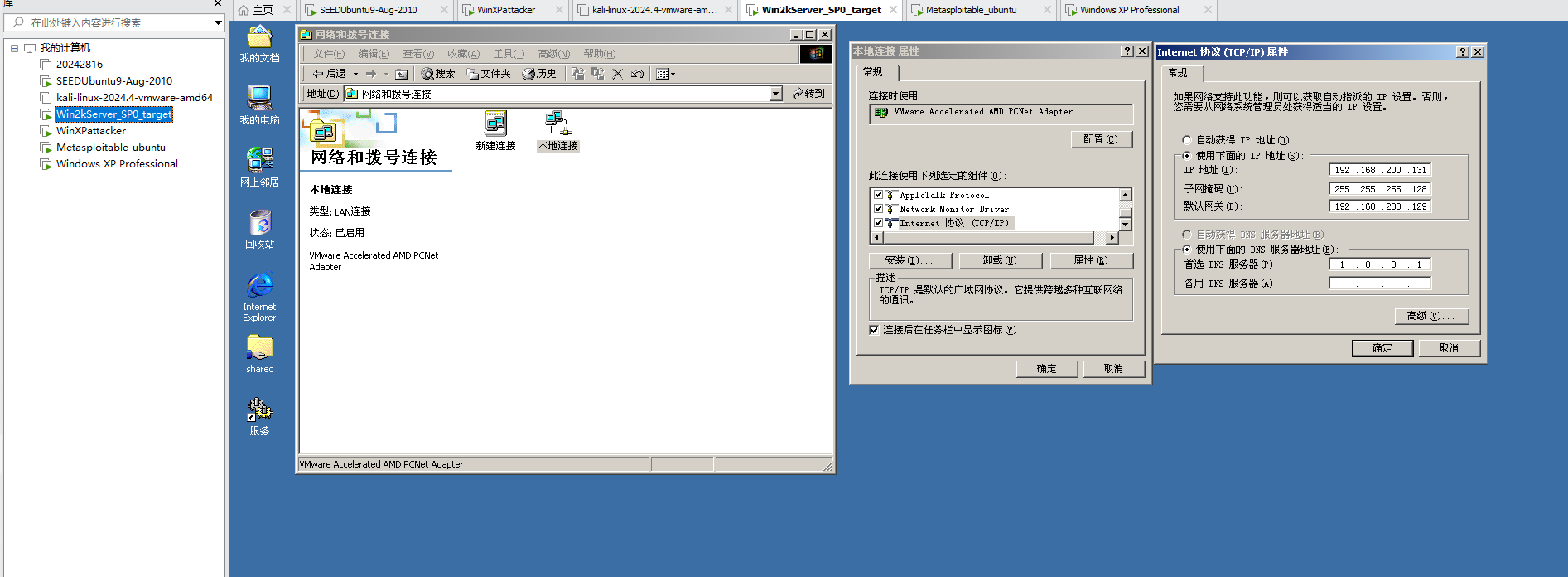

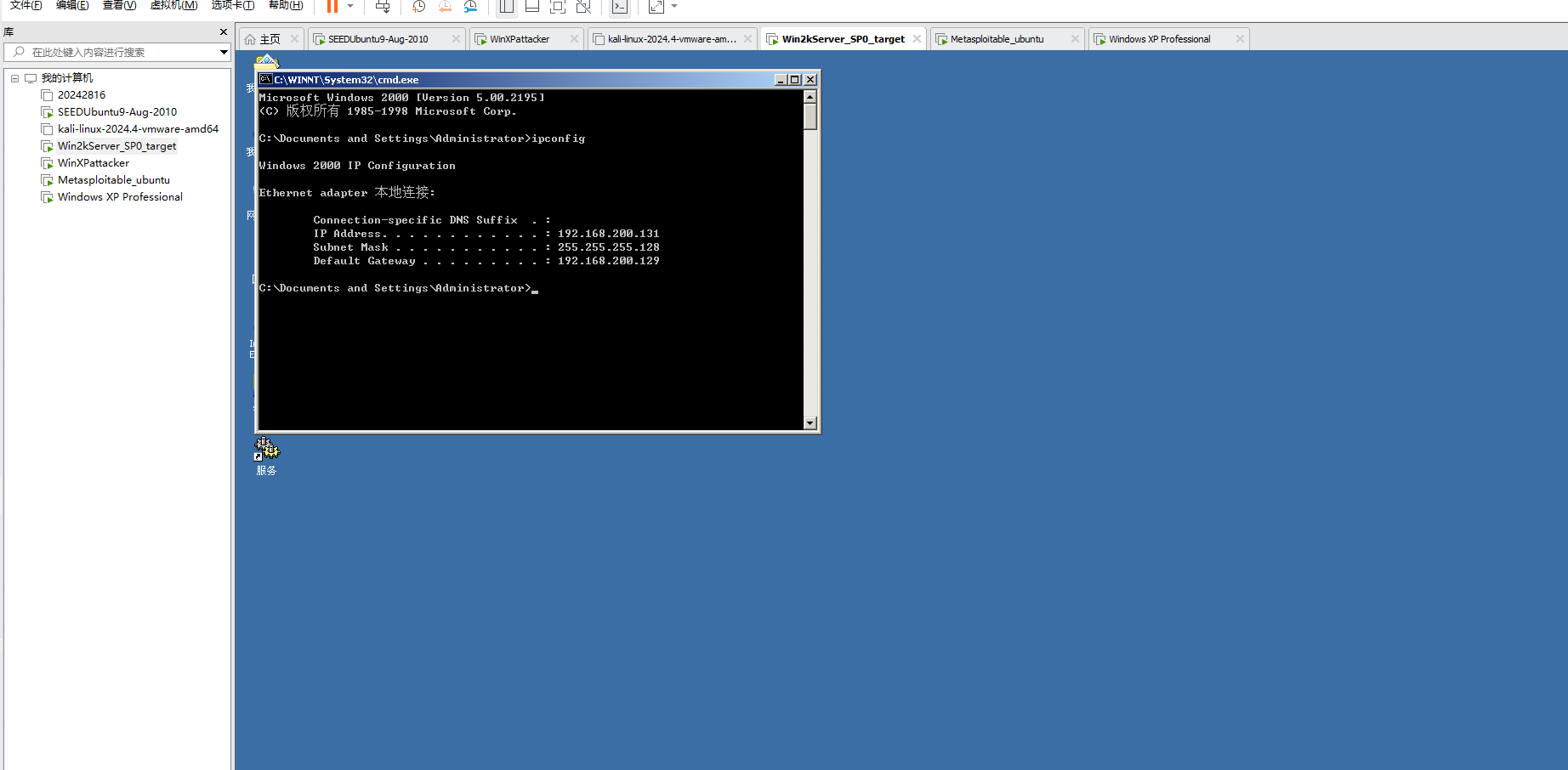

按照截图步骤,设置Win2kSever的ip为192.168.200.131

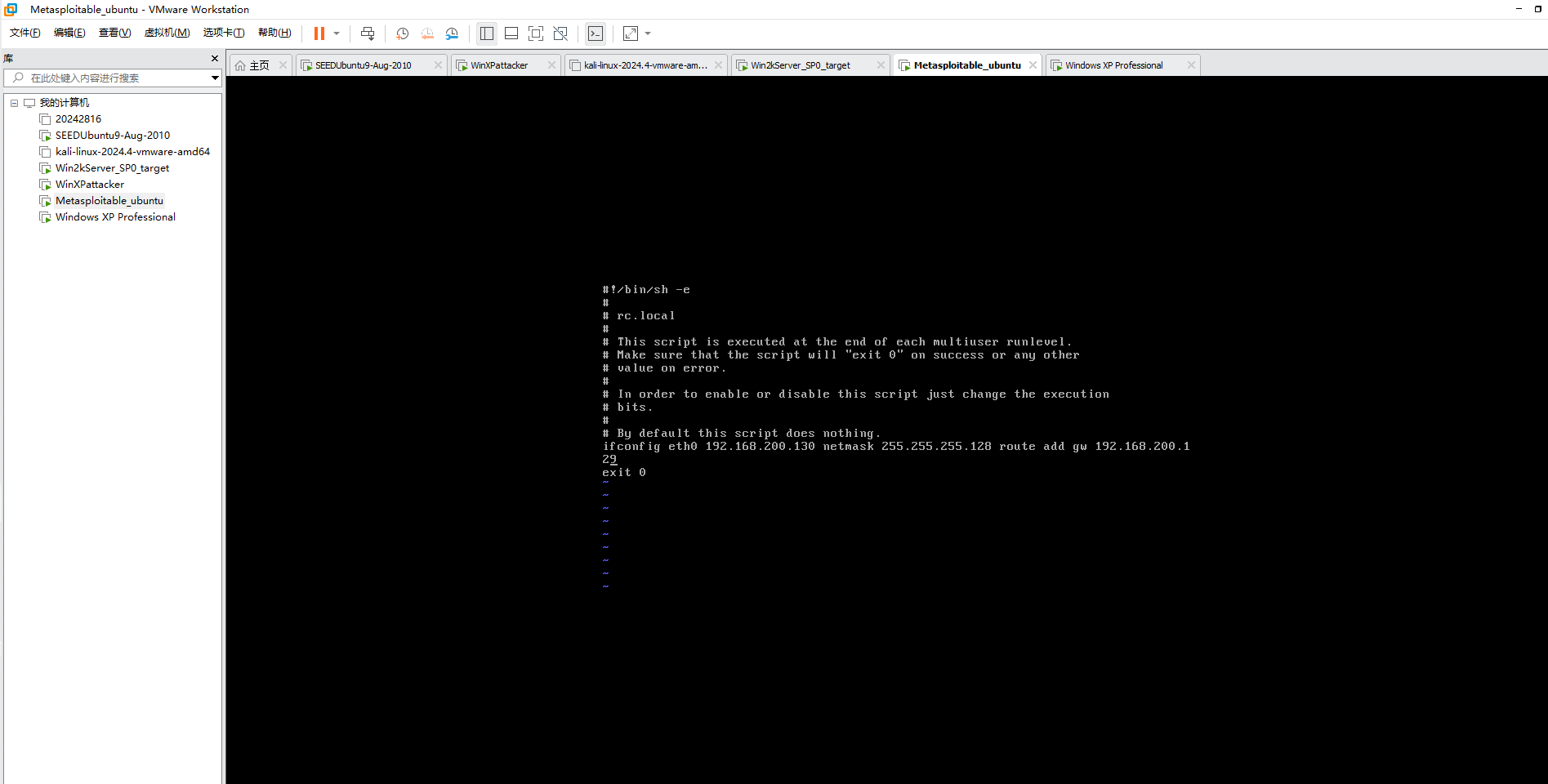

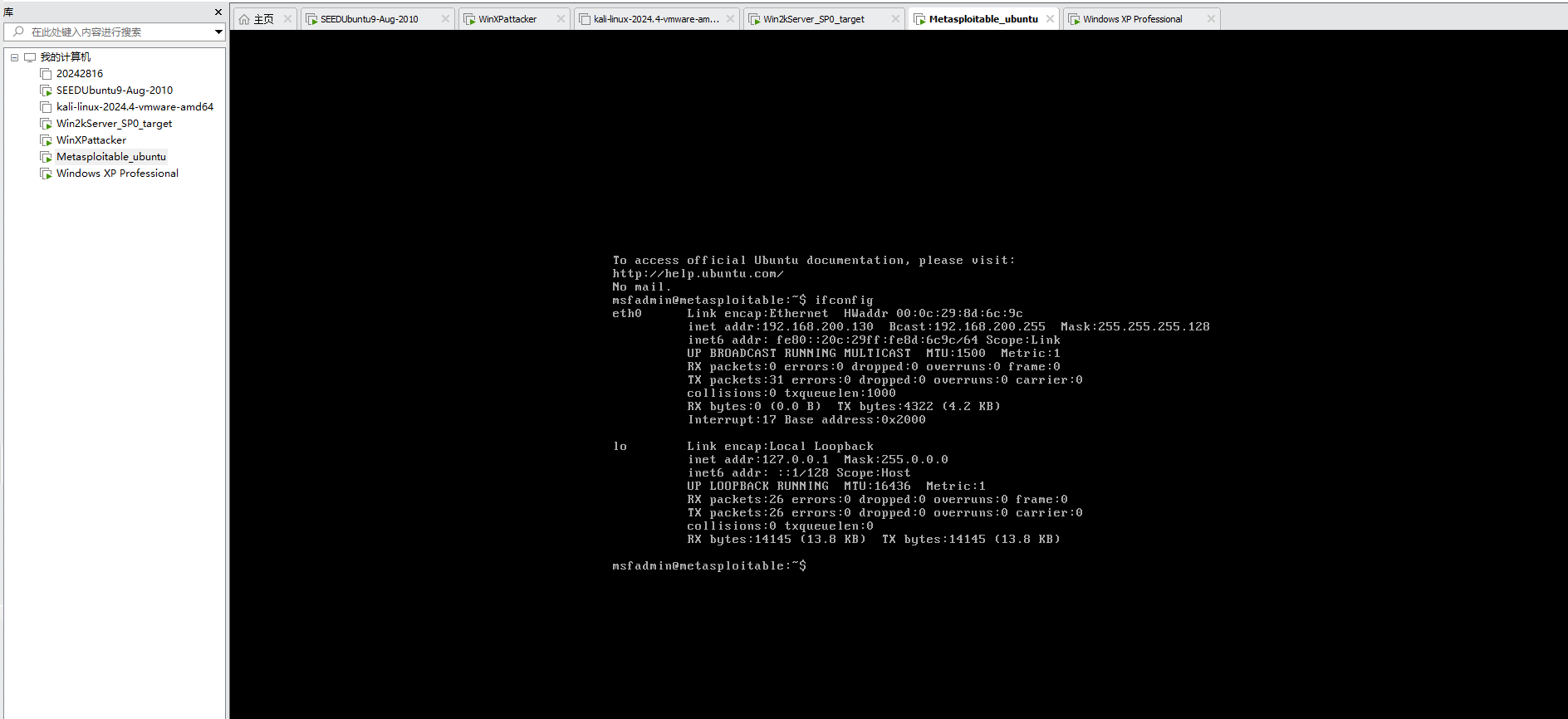

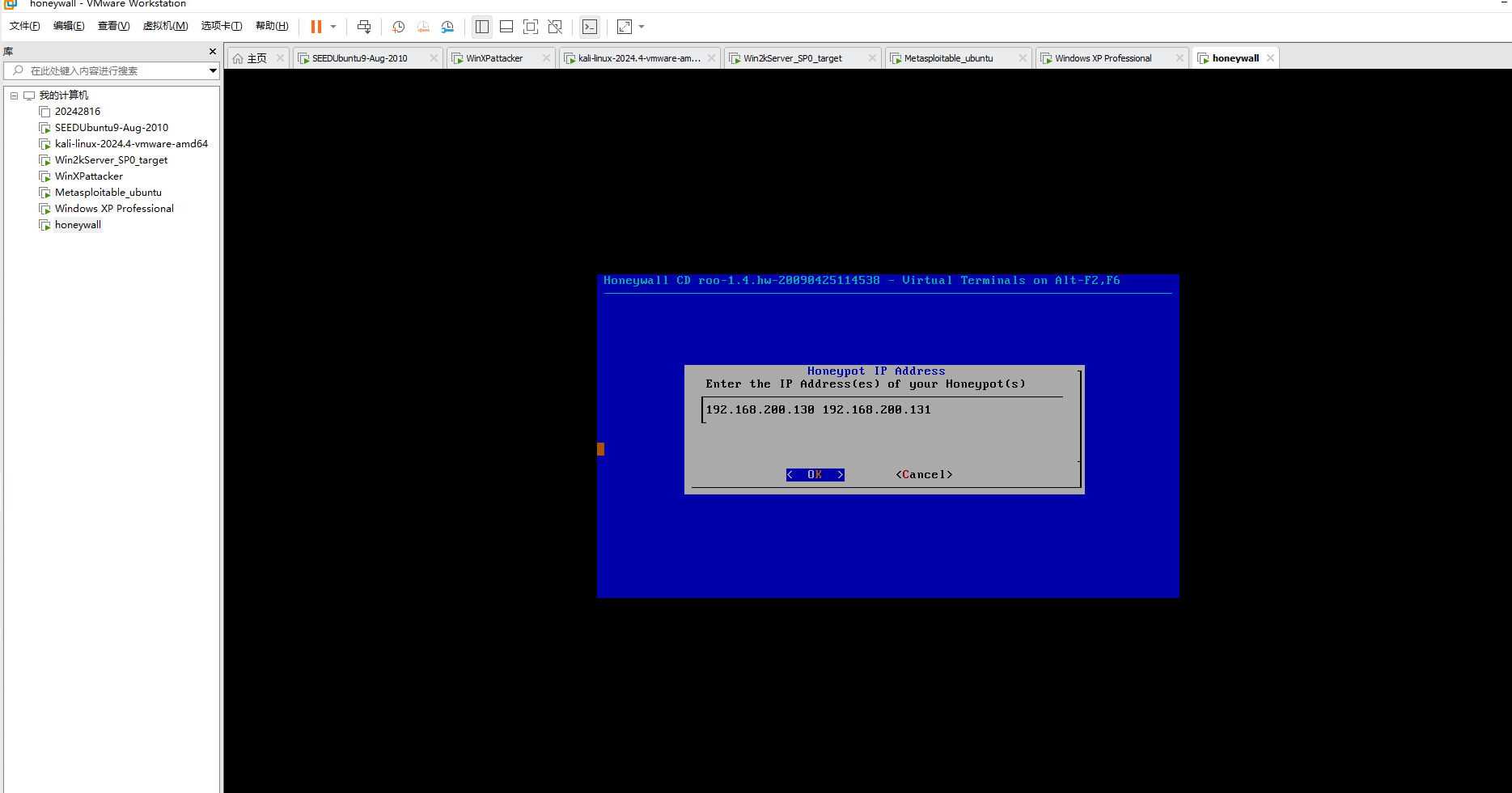

配置Metasploitable,修改rc.local文件,配置ip地址为192.168.200.130

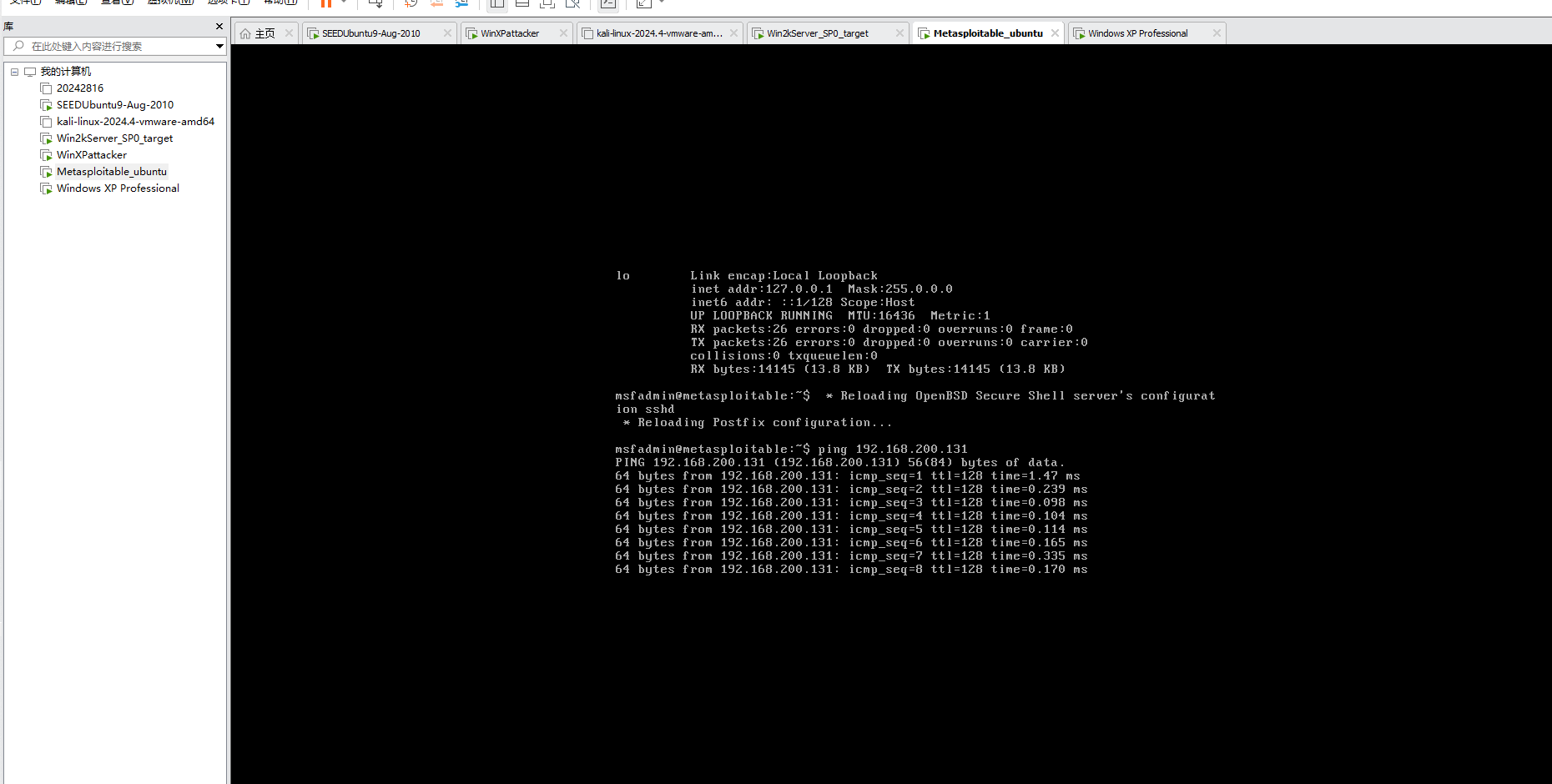

连通性测试,ping Win2kSever,发现是连通的

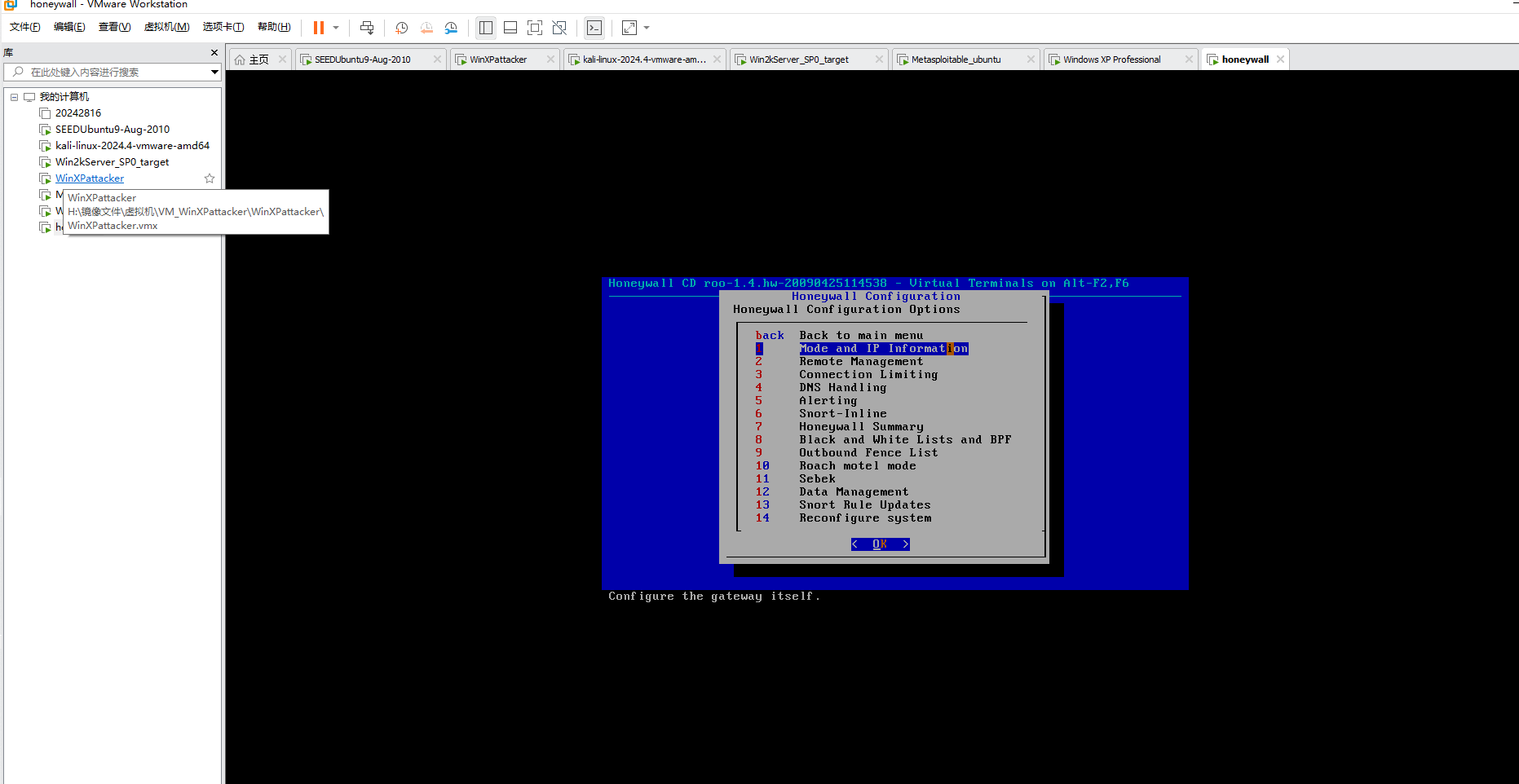

1.4 配置蜜网

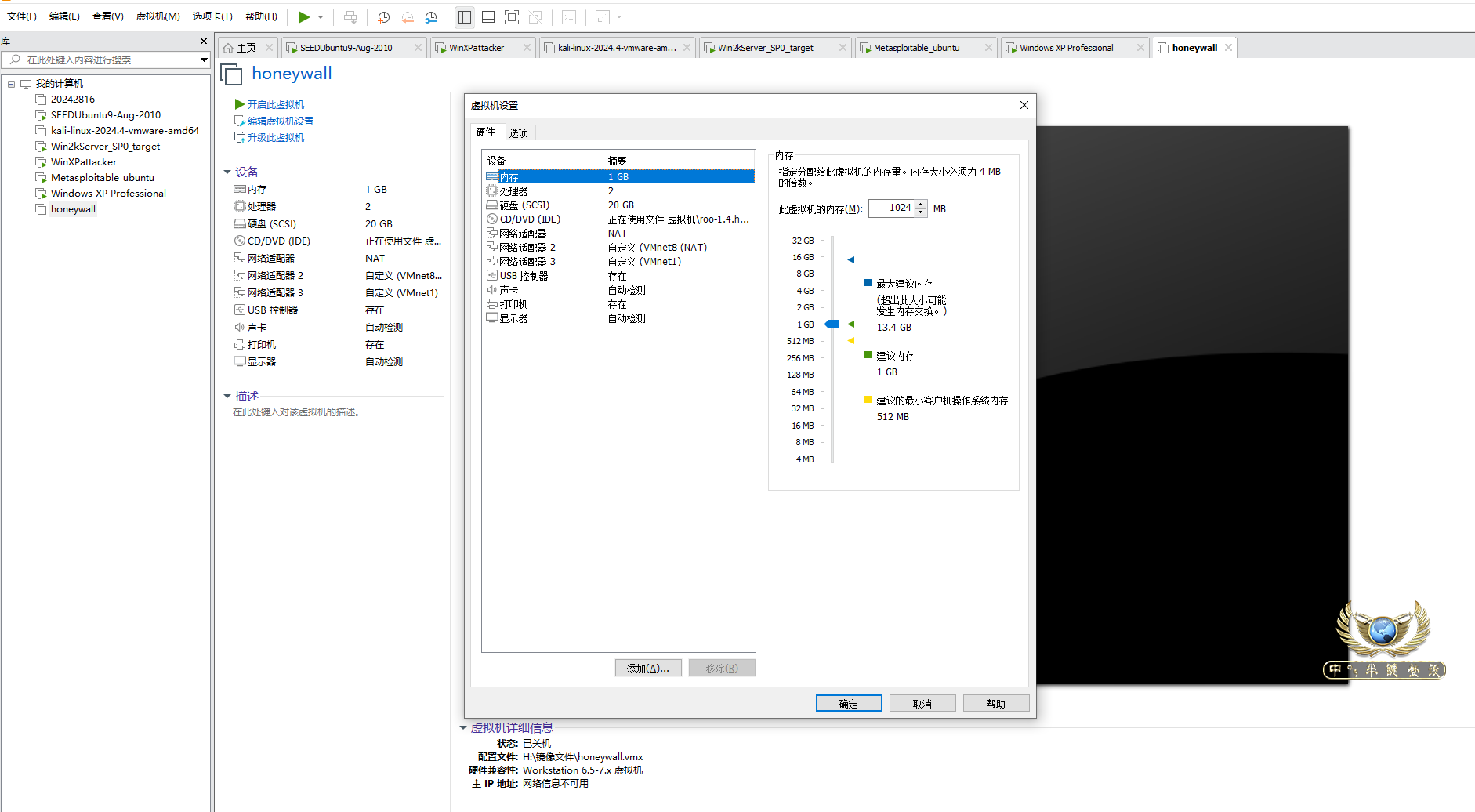

新建虚拟机,硬件兼容选择6.5-7.X

版本选择CentOS 5和更早版本

之后都默认选项,在编辑虚拟机中选择对应的iso文件

增加两个网卡,一个选择主机模式,一个选择net模式

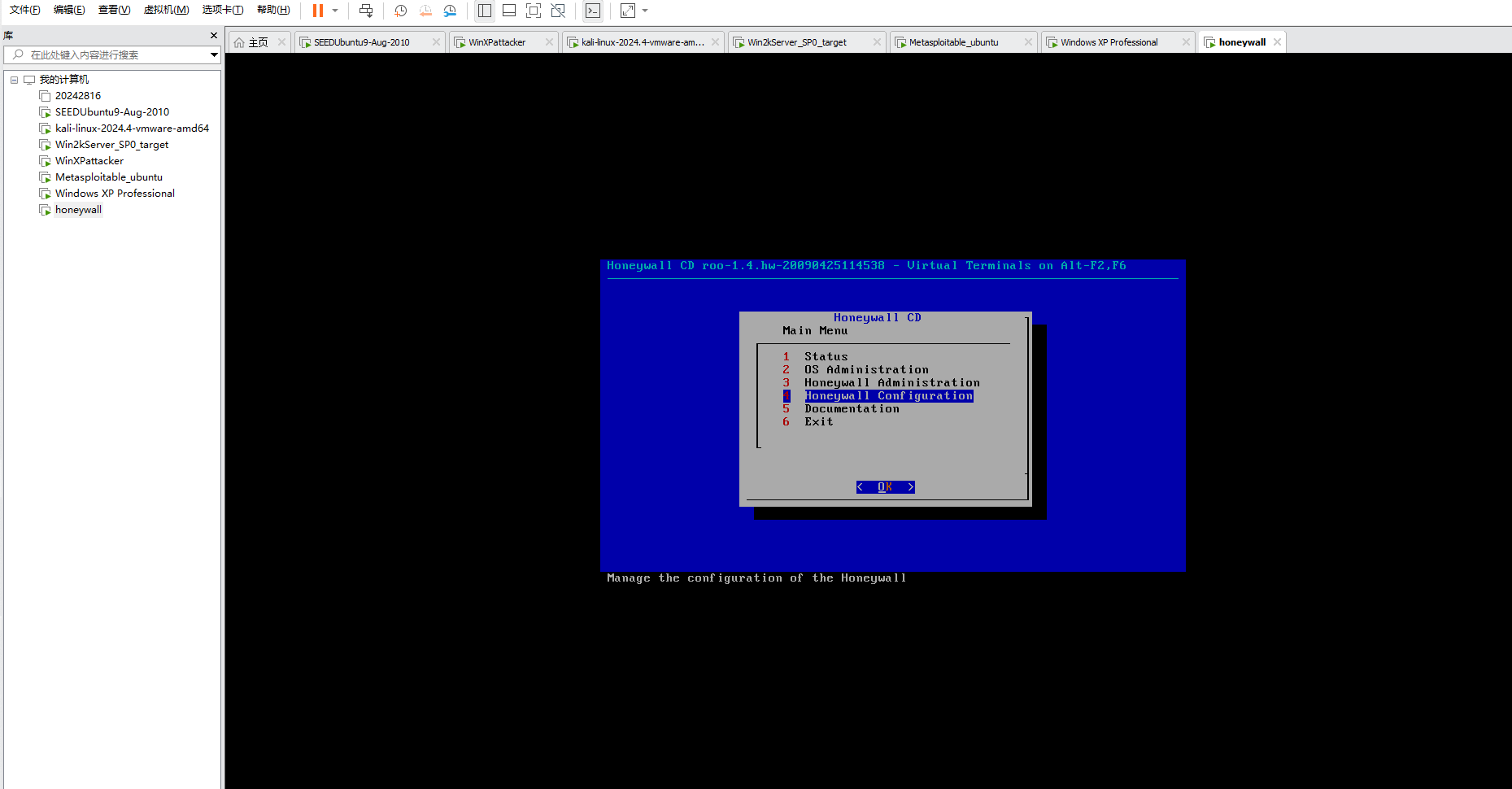

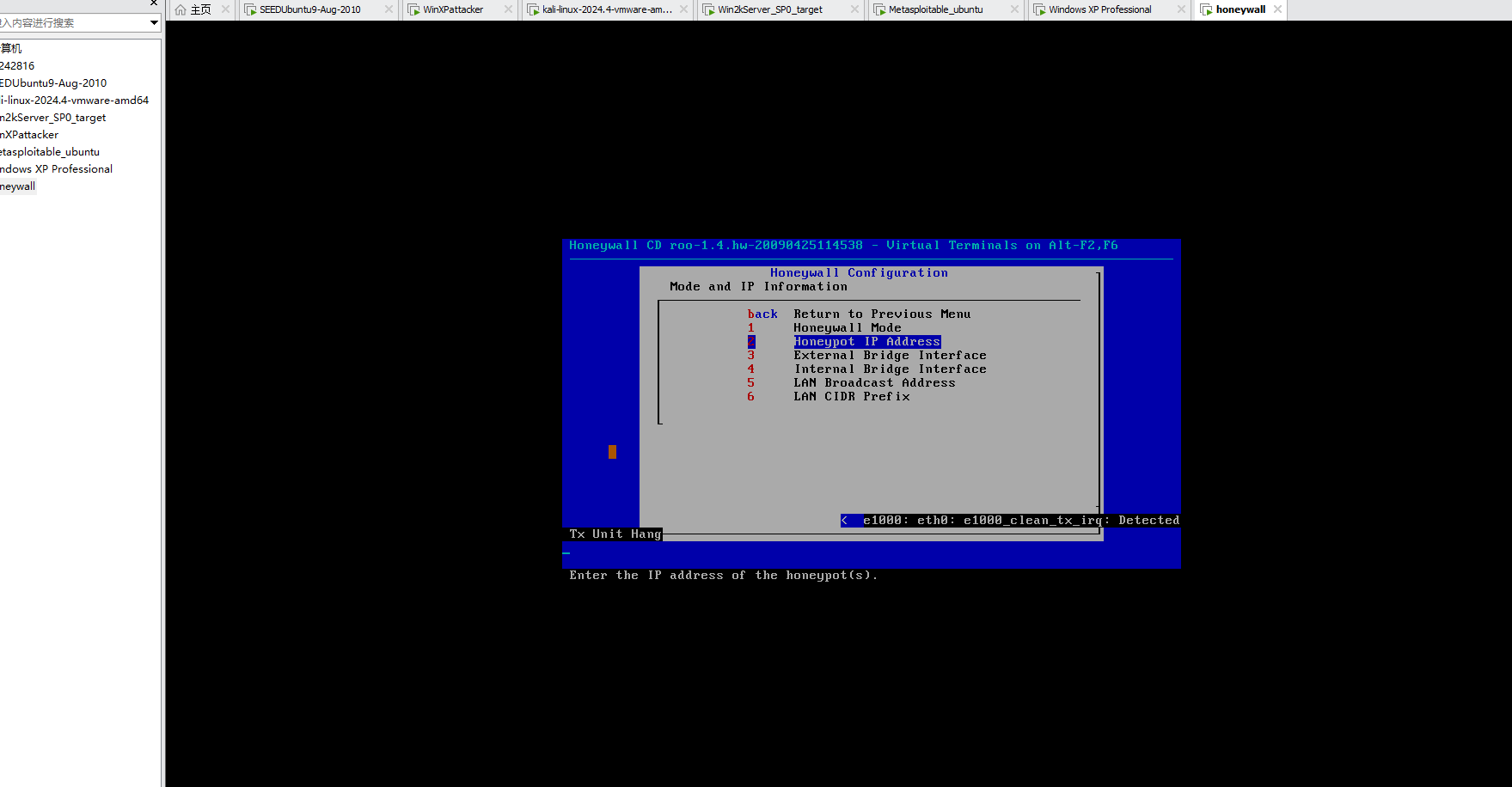

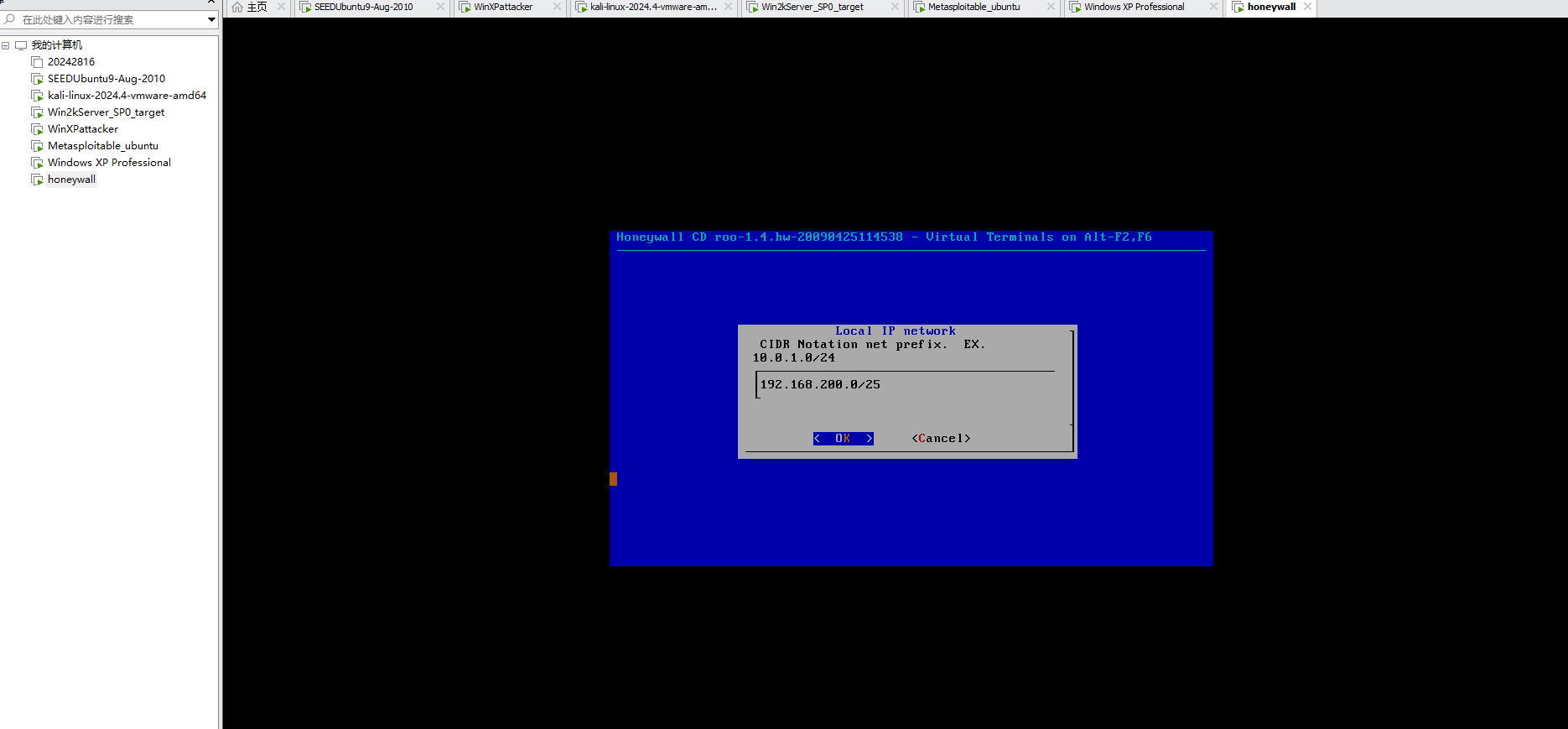

先配置内网

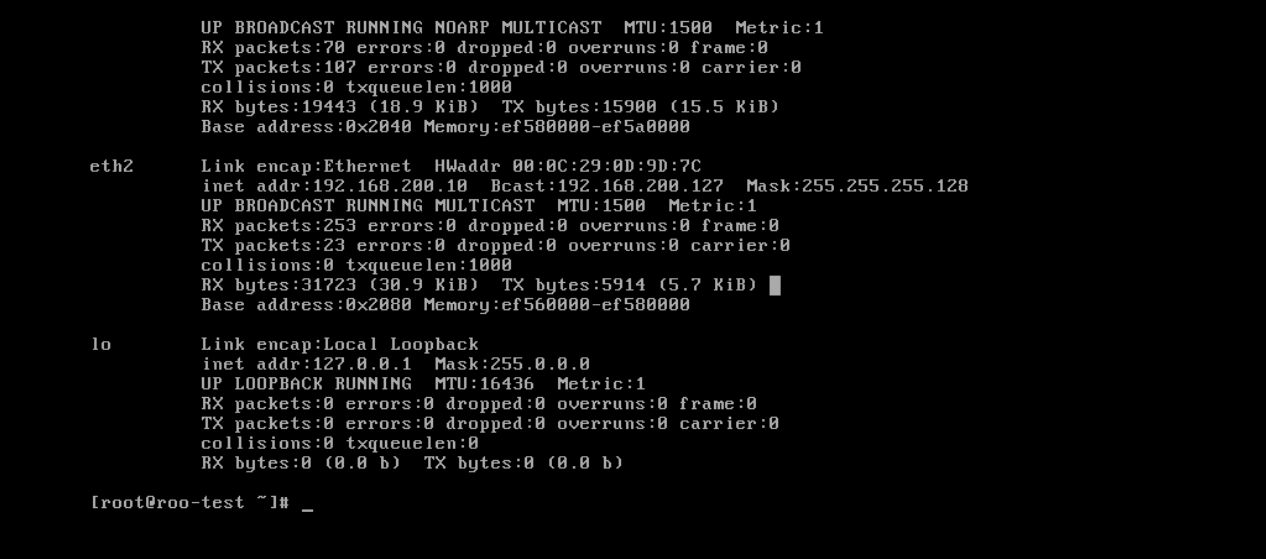

配置蜜罐ip

配置广播地址

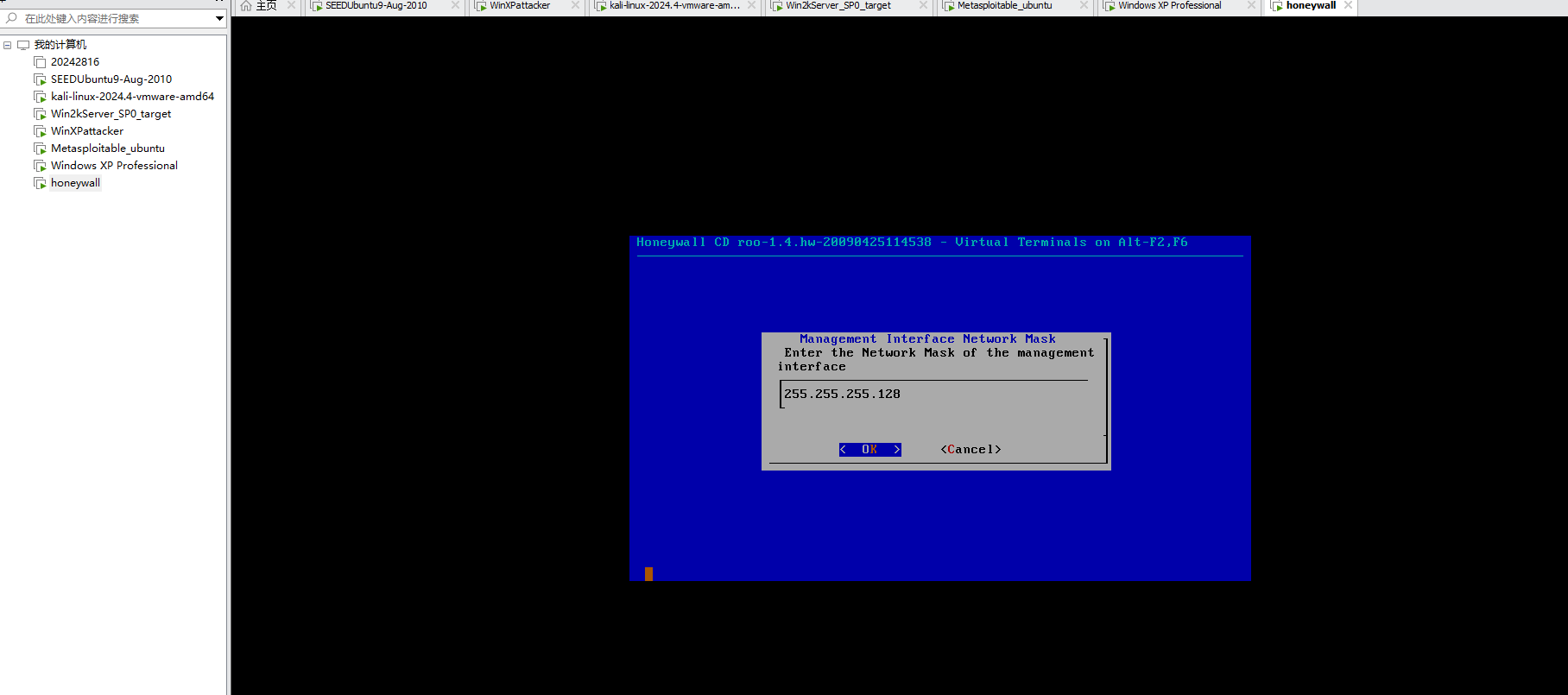

配置子网掩码

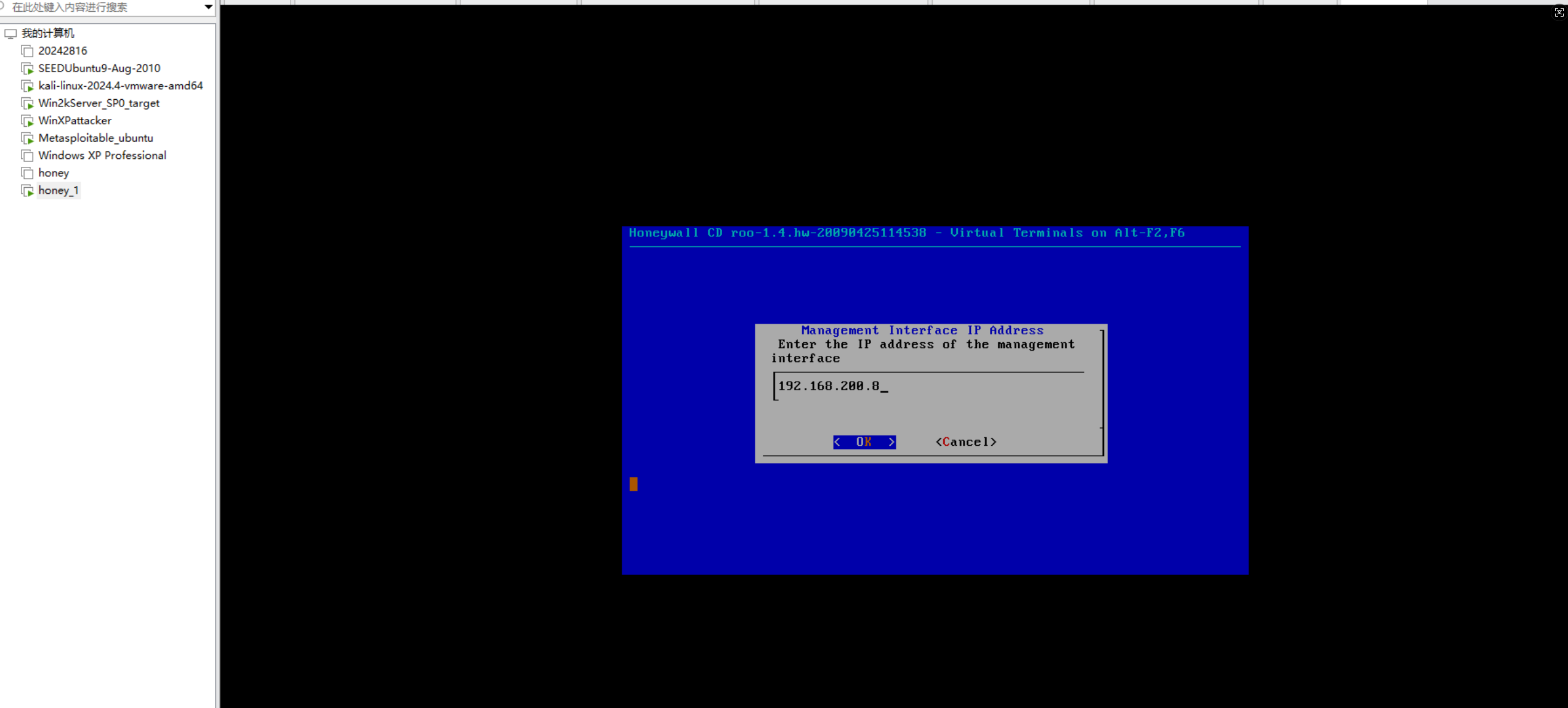

配置自身ip为192.168.200.8

配置子网掩码

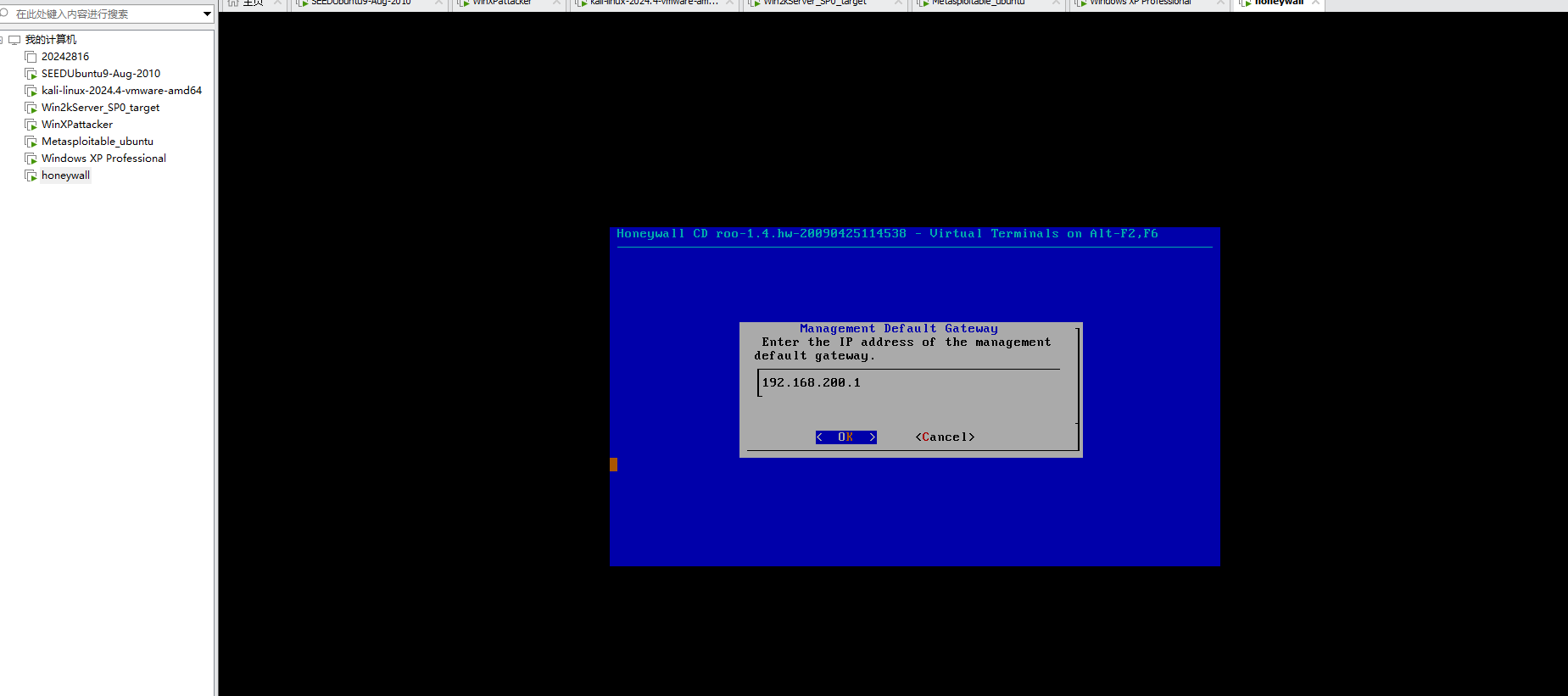

配置网关

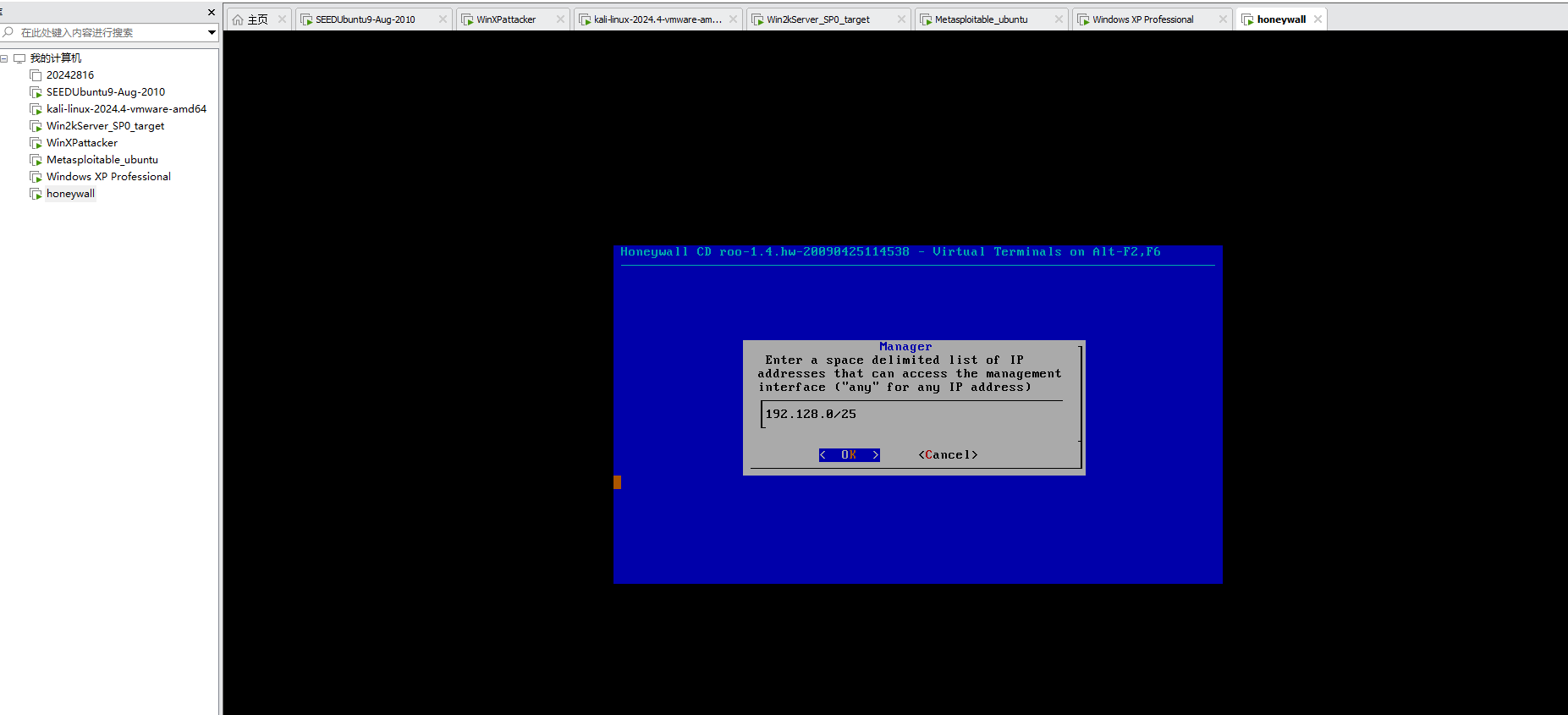

配置Manager

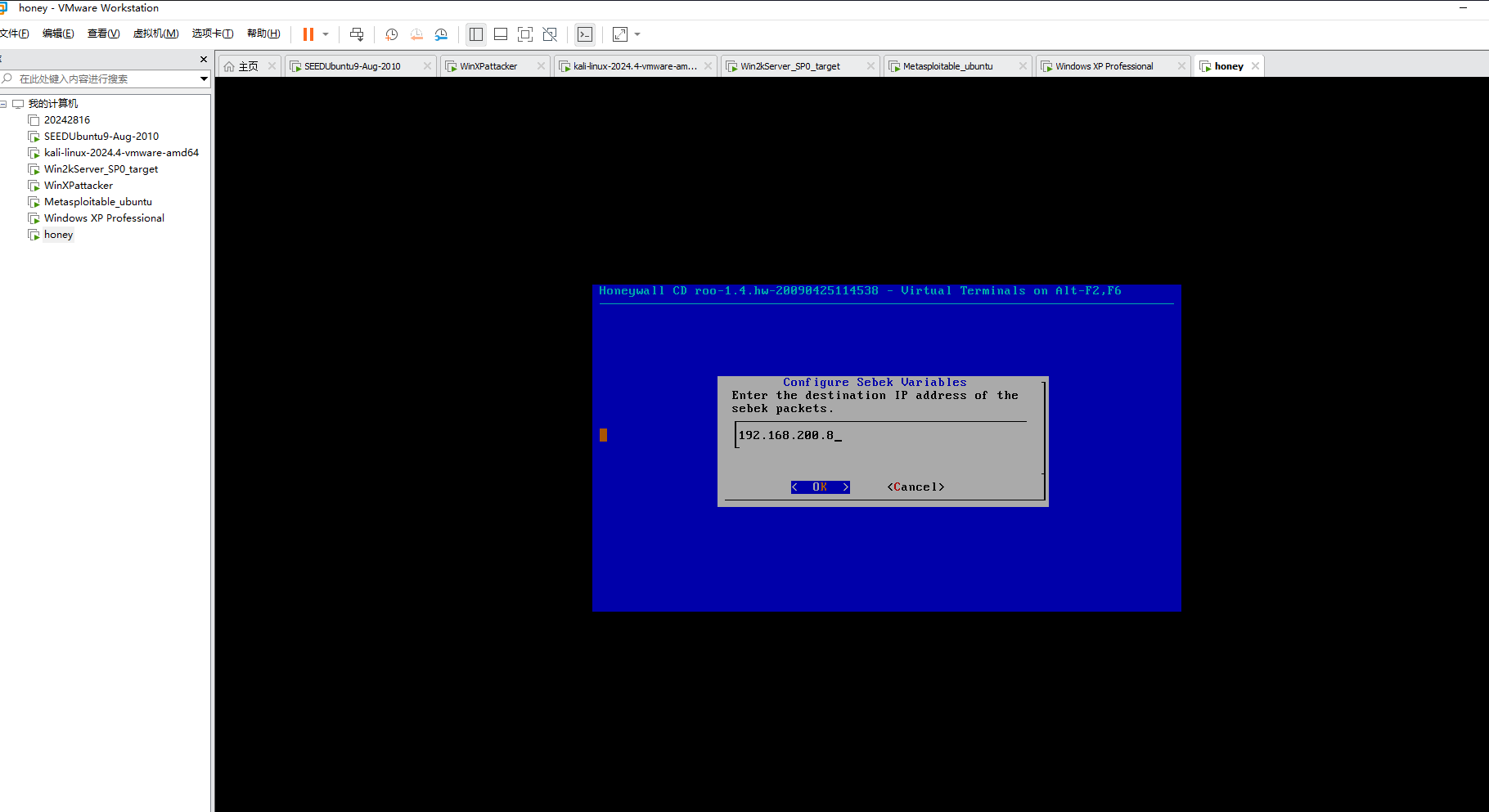

配置sebek,端口为1101,模式为drop

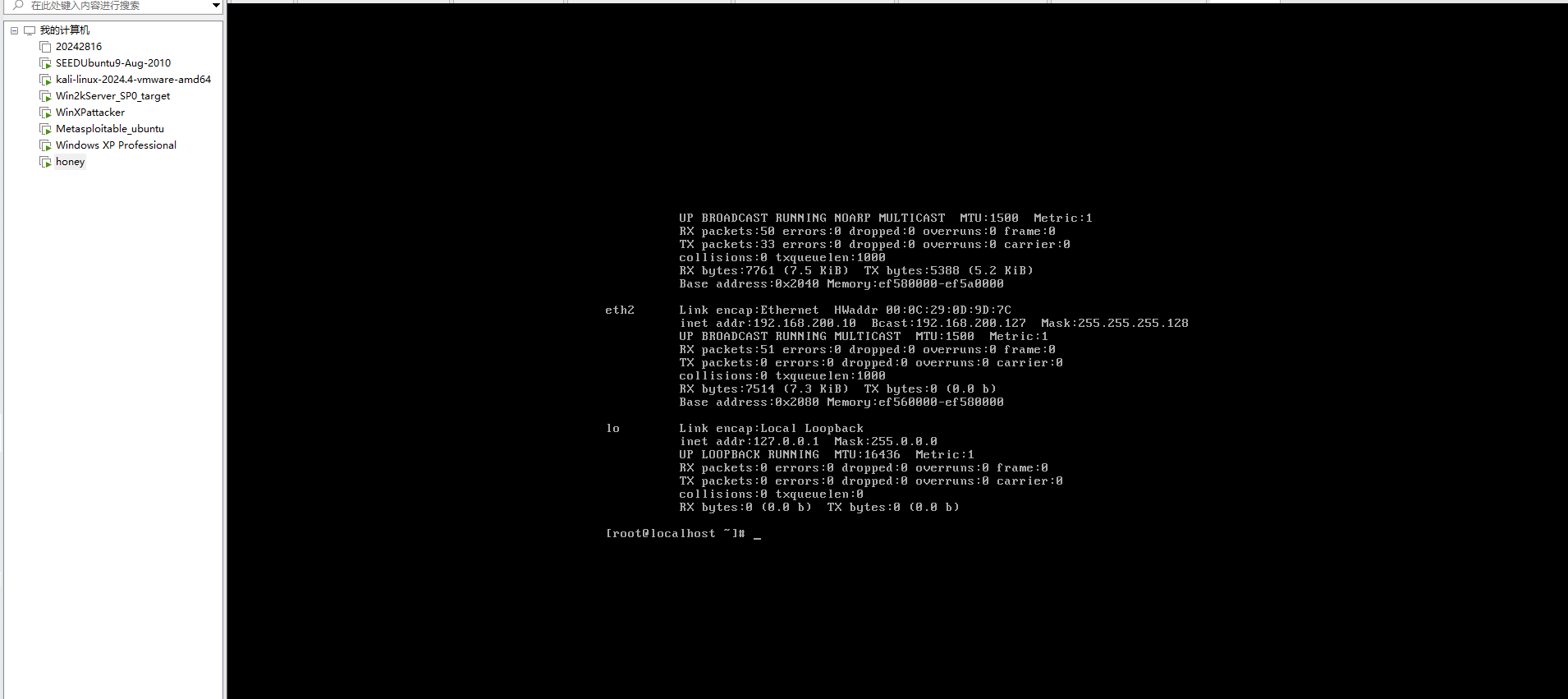

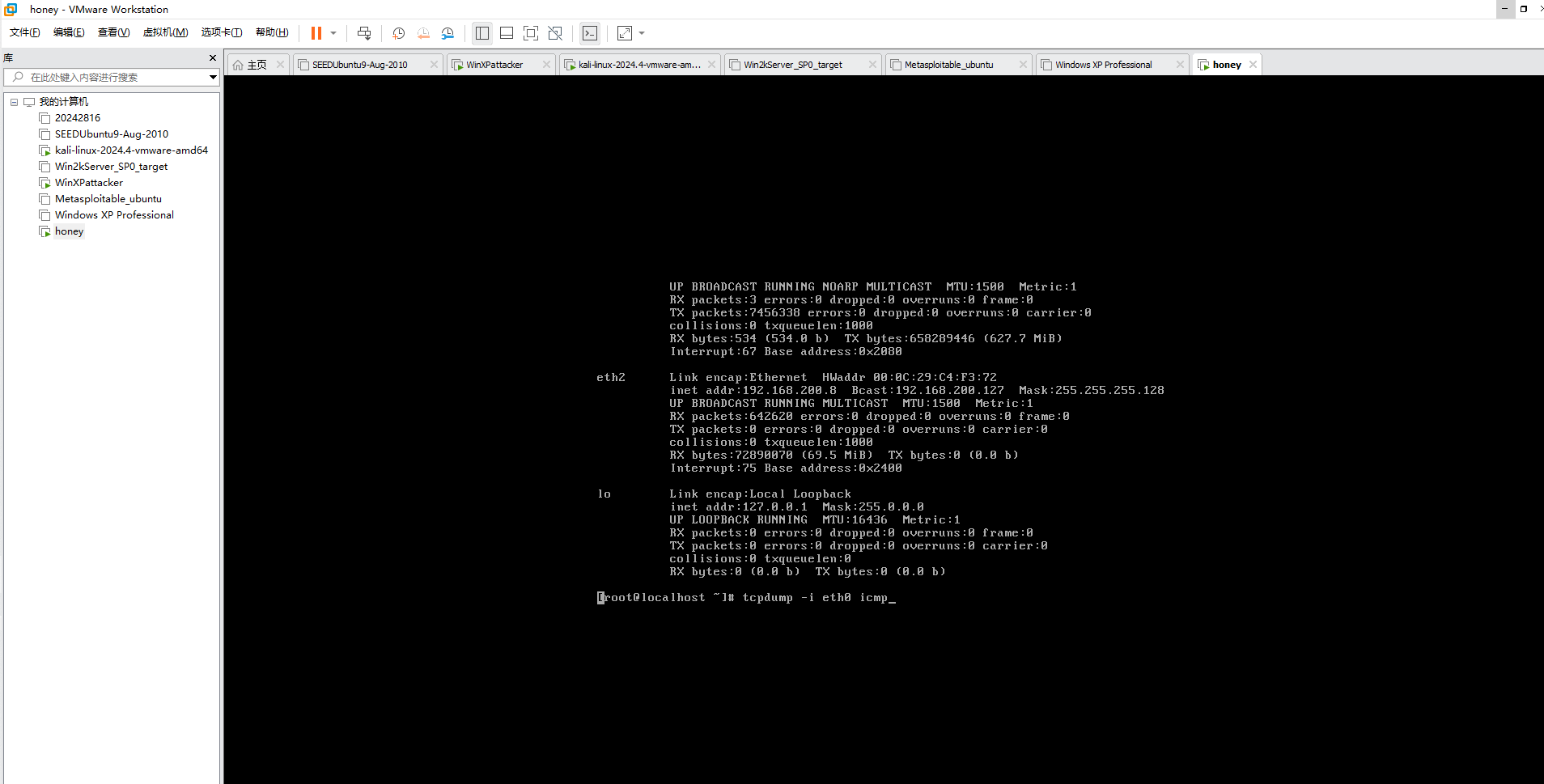

查看ip发现配置成功

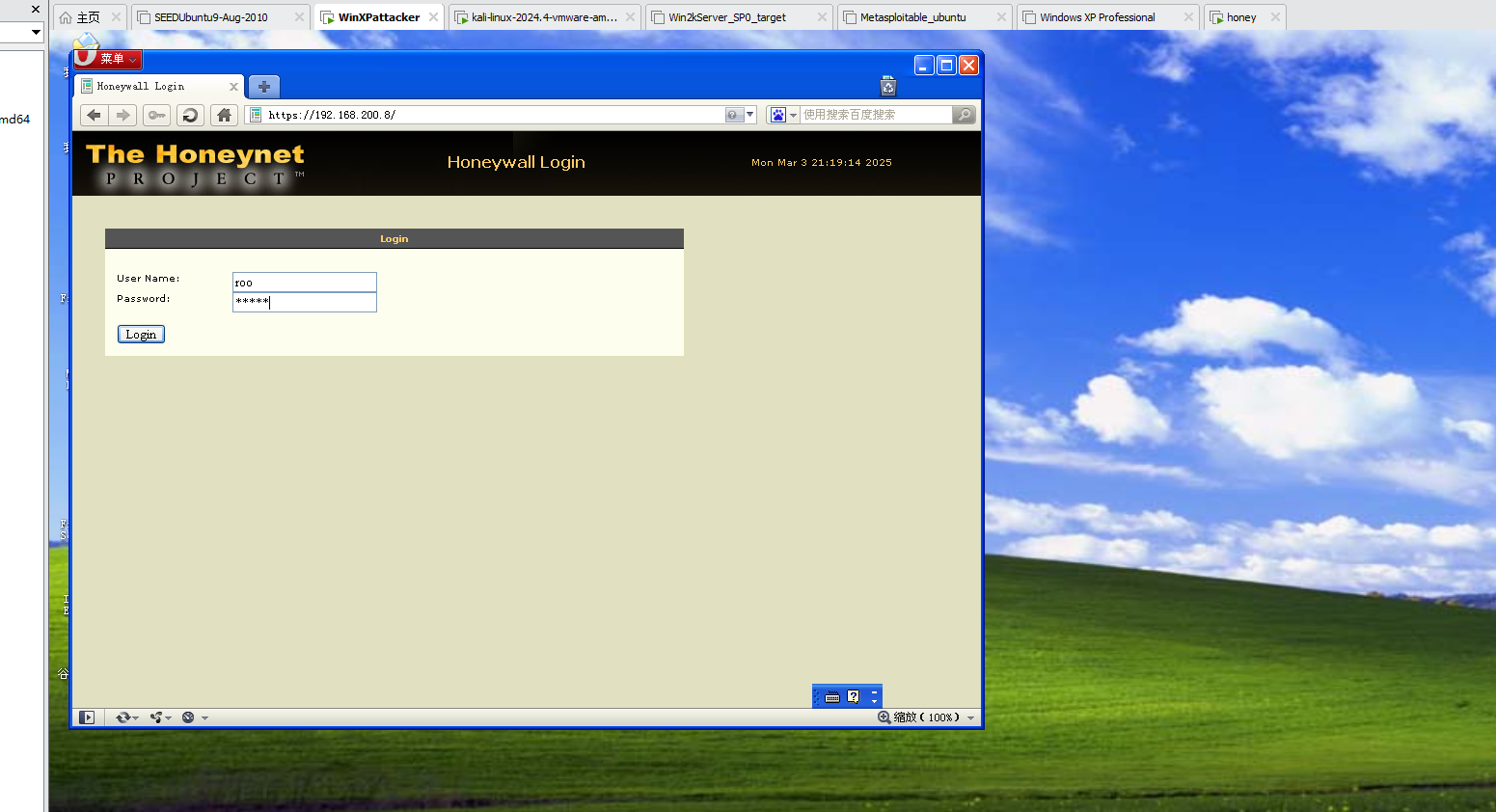

通过WinXOattacker浏览器访问192.168.200.8

修改密码后登录

网关配置成功

1.5 密网网关实现监听

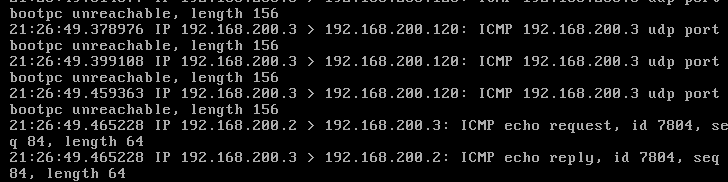

通过kali来pingWinXPattacker

在honeywall中间监听到数据包

2.学习中遇到的问题与解决

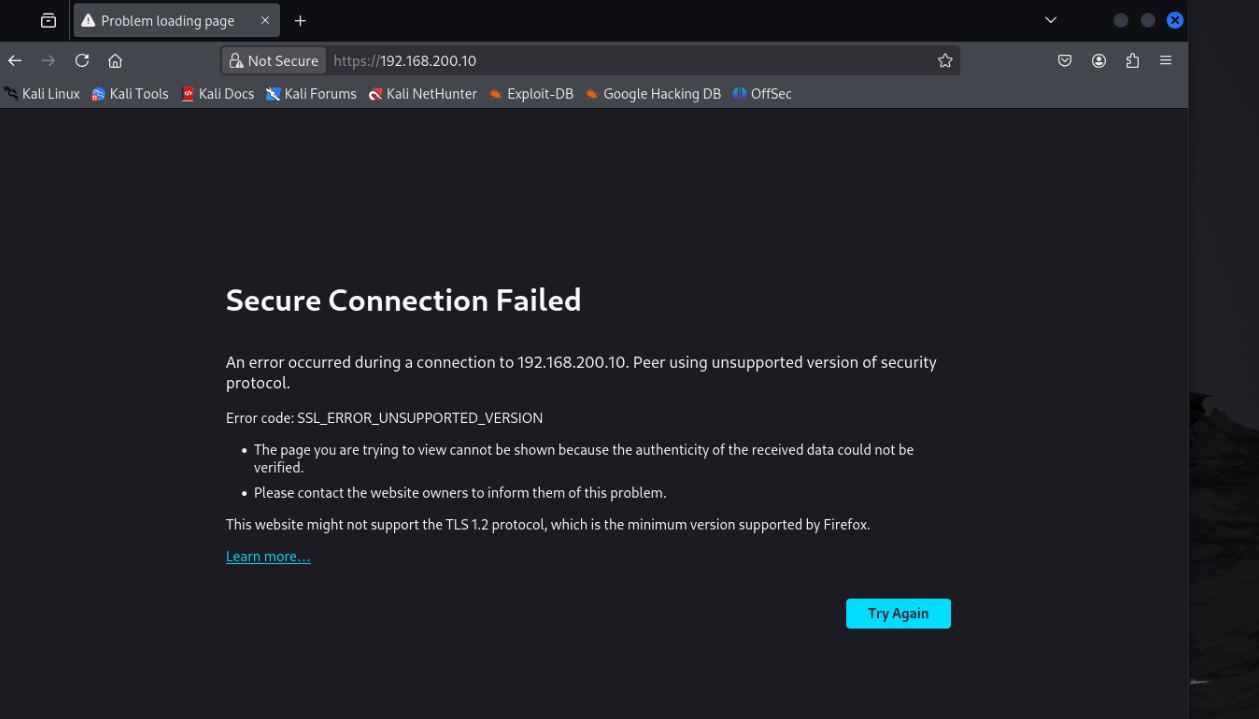

在实验中,出现了kali主机无法通过https连接到密网网关的问题,且无法ping通如下图所示:

一开始以为是蜜网没有配置正确,多次重装了honeywall虚拟机之后一直存在次问题,随后在WinXP主机上的浏览器进行https连接就成功连接上了,因此排除蜜网网关的问题,发现问题出现在kali主机上,因此重新安装了kali主机。

3.参考资料

《网络攻防实践安装》

https://mooc2-ans.chaoxing.com/mooc2-ans/mycourse/stu?courseid=206291032&clazzid=116600816&cpi=321378063&enc=811bfaf3b8171eb764a2157eda6bb4f9&t=1741056785601&pageHeader=3&v=2&hideHead=0

《2024最新版kali安装教程_kali下载》

https://blog.csdn.net/2401_86454660/article/details/141862313?ops_request_misc=&request_id=&biz_id=102&utm_term=kali&utm_medium=distribute.pc_search_result.none-task-blog-2allsobaiduweb~default-1-141862313.142v101pc_search_result_base9&spm=1018.2226.3001.4187

《Honeywall使用实验》

https://blog.csdn.net/jack237/article/details/6949292?ops_request_misc=%257B%2522request%255Fid%2522%253A%2522f94a831c5faf6dbe43c0fa202b1c5242%2522%252C%2522scm%2522%253A%252220140713.130102334..%2522%257D&request_id=f94a831c5faf6dbe43c0fa202b1c5242&biz_id=0&utm_medium=distribute.pc_search_result.none-task-blog-2allsobaiduend~default-1-6949292-null-null.142v101pc_search_result_base9&utm_term=honeywall&spm=1018.2226.3001.4187

浙公网安备 33010602011771号

浙公网安备 33010602011771号