20192410 2021-2022-2 《网络与系统攻防技术》实验五 信息搜集技术实践 实验报告

20192410 2021-2022-2 《网络与系统攻防技术》实验五 信息搜集技术实践 实验报告

1.实验内容

1.实验要求

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

DNS注册人及联系方式

该域名对应IP地址

IP地址注册人及联系方式

IP地址所在国家、城市和具体地理位置

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

-

靶机IP地址是否活跃

-

靶机开放了哪些TCP和UDP端口

-

靶机安装了什么操作系统,版本是多少

-

靶机上安装了哪些服务

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

-

靶机上开放了哪些端口

-

靶机各个端口上网络服务存在哪些安全漏洞

-

你认为如何攻陷靶机环境,以获得系统访问权

(5)①通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

②并练习使用Google hack搜集技能完成搜索

2.实验过程

2.1从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询并获取相关信息

我选择的是百度

-

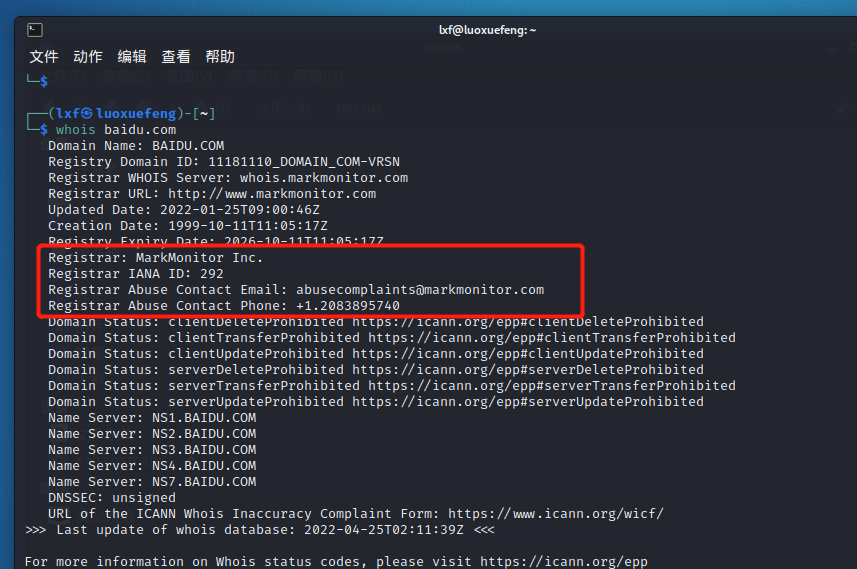

查询DNS注册人及联系方式

whois baidu.com

-

域名对应IP地址

nslookup baidu.com

-

IP地址注册人及联系方式以及IP地址所在国家、城市和具体地理位置

whois 220.181.38.251

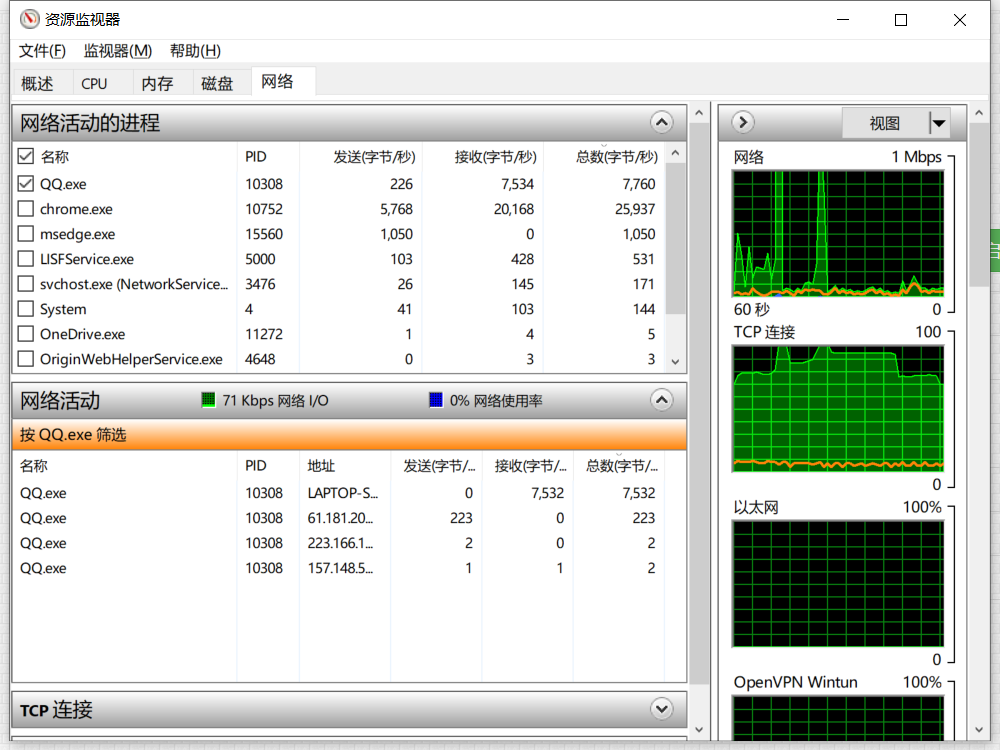

2.2通过QQ电话获取好友位置

- 利用该资源监视器查看QQ进程的信息并给好友打qq电

- 利用在线网站查询该IP信息

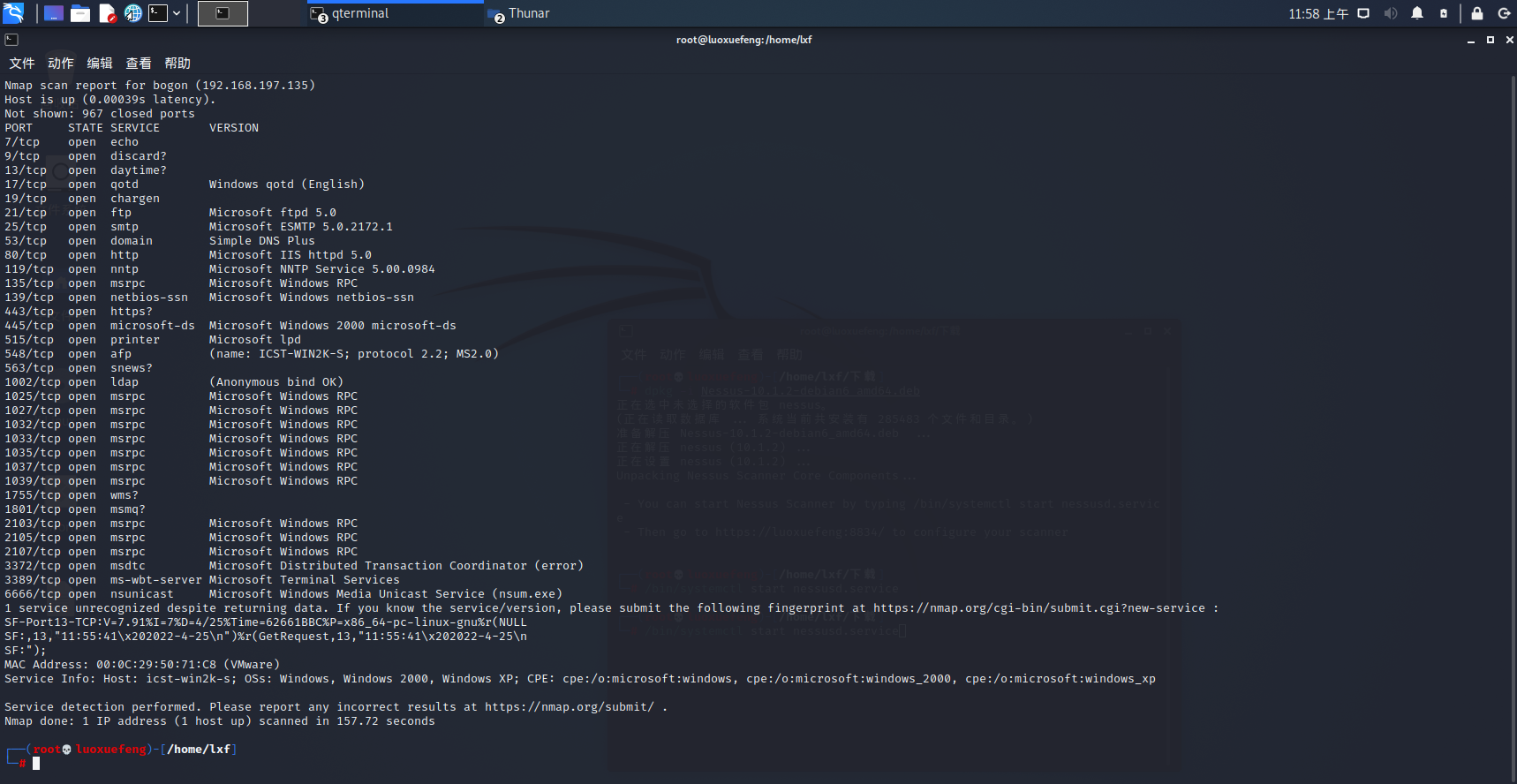

2.3 使用nmap开源软件对靶机环境进行扫描

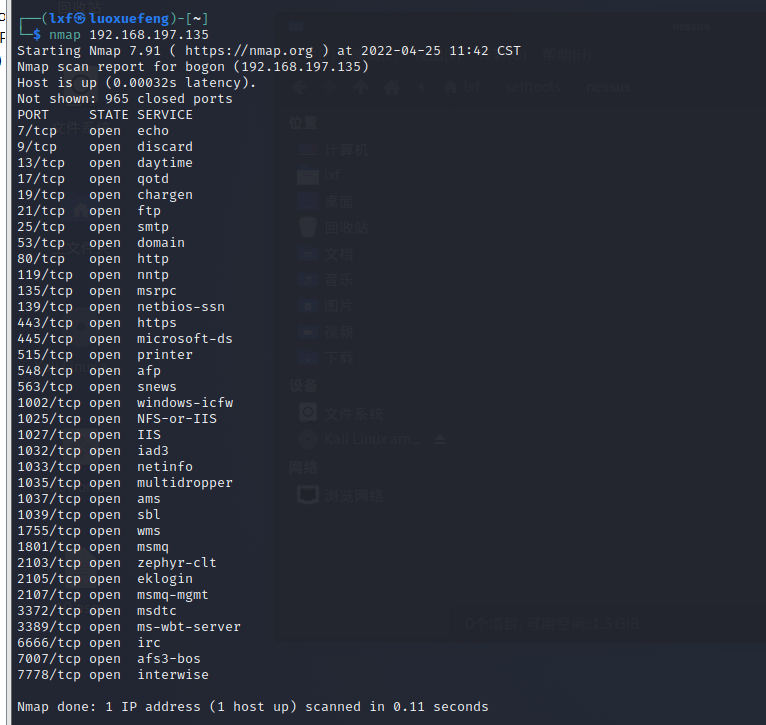

-

扫描靶机ip

nmap 192.168.197.135

-

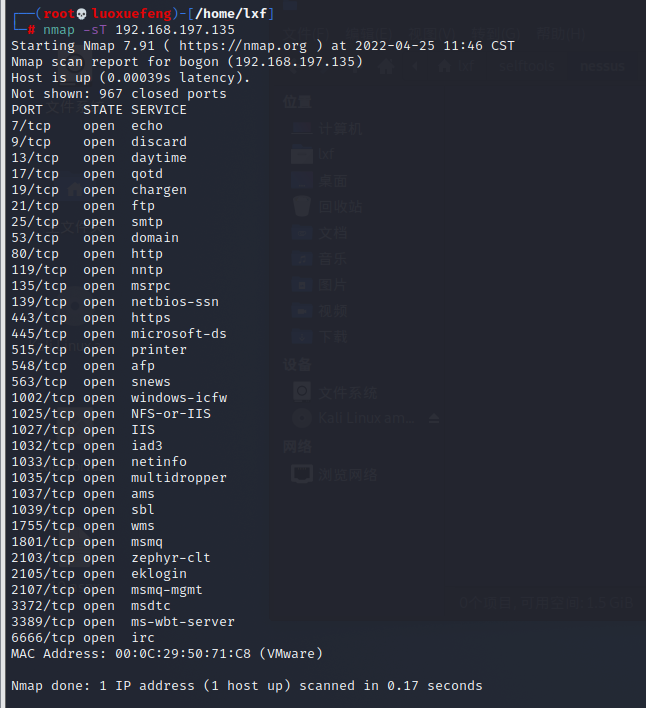

扫描tcp端口

nmap -sT 192.168.197.135

-

扫描udp端口

nmap -sU 192.168.197.135

-

查看靶机操作系统

nmap -O 192.168.197.135

-

查看靶机服务

nmap -sV 192.168.197.135

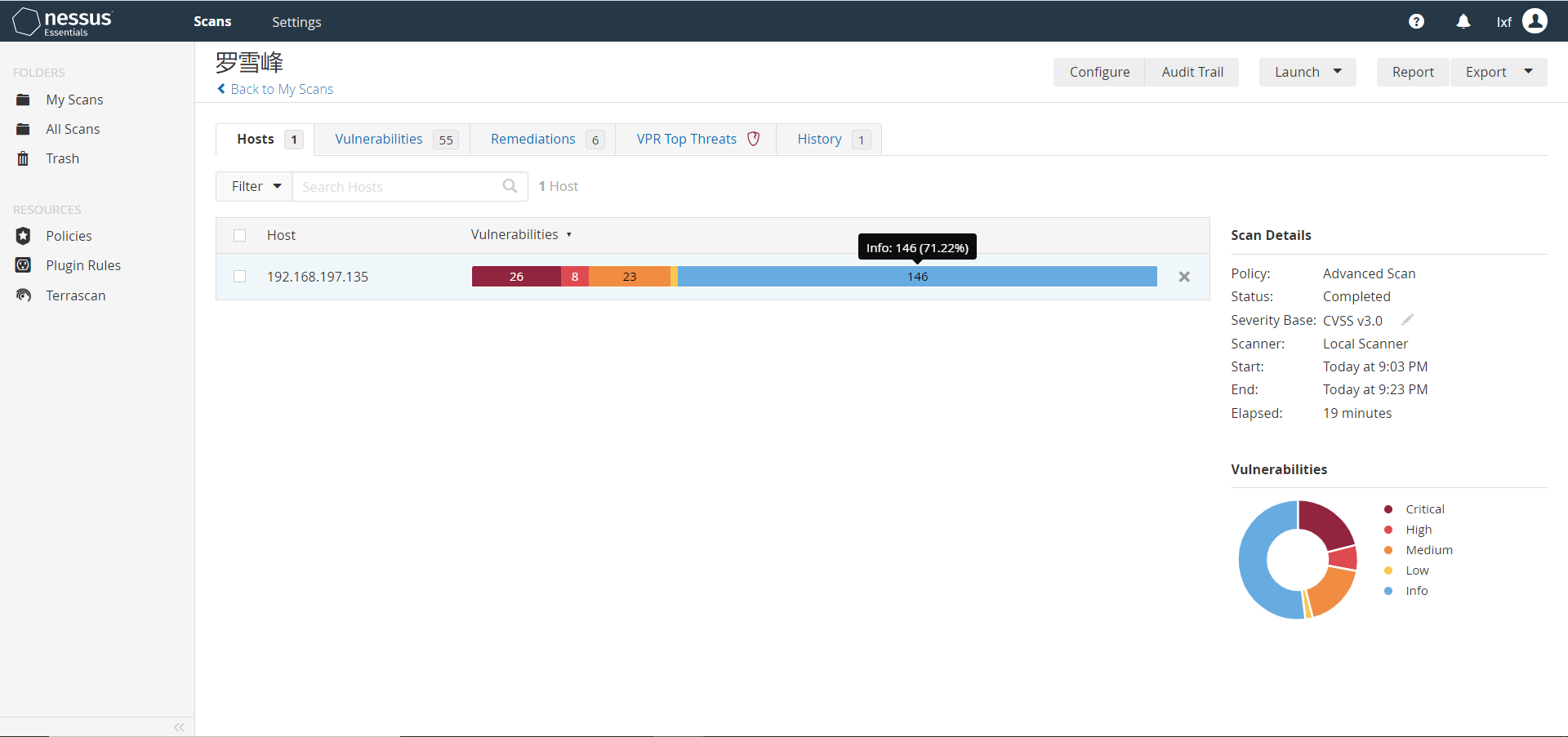

2.4 使用Nessus开源软件对靶机环境进行扫描

打开靶机后查看ip,然后就可以用nessus扫描该ip,并得到如下结果

查看Nessus snmp scanner,会得到端口信息

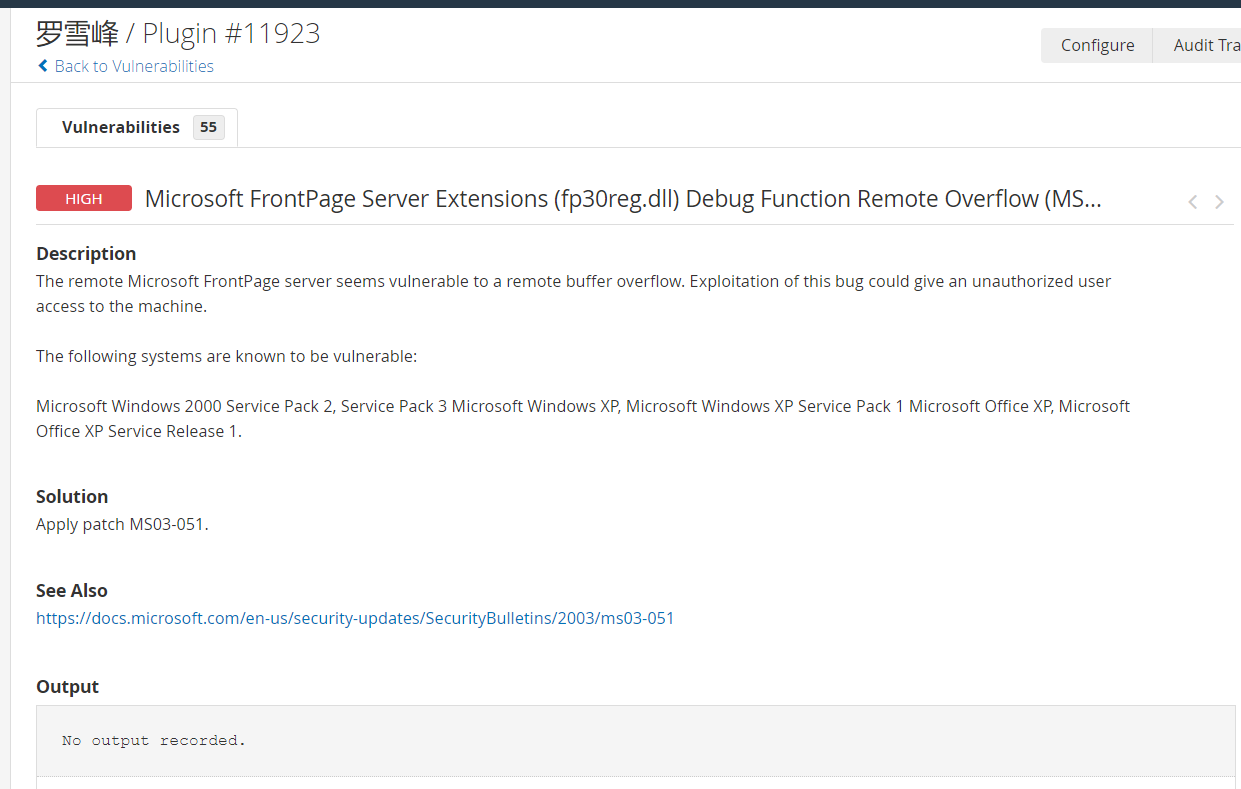

可以看到在众多漏洞中有一个缓冲区溢出漏洞,可以利用该漏洞获取访问权限

2.5.1 通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题

在网上搜索自己的名字,除了会泄露自己的博客园,未发现有其他隐私泄露

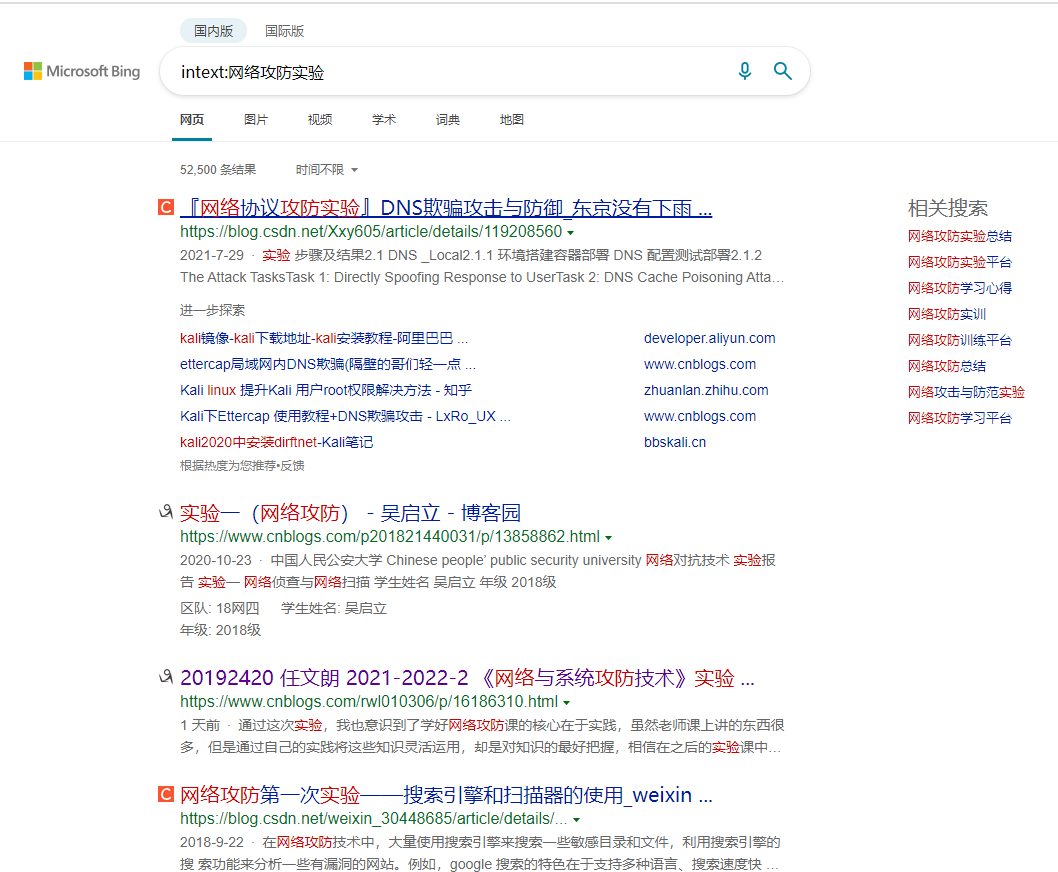

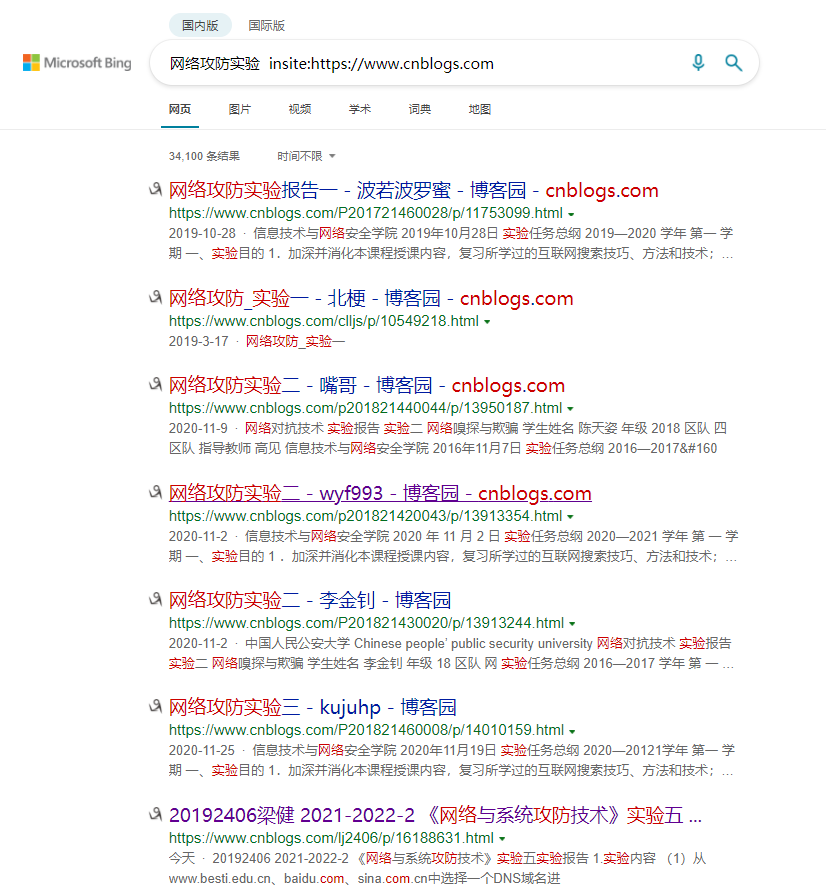

2.5.2 练习使用Google hack

通过intitle,intext,insite等方式练习使用Google hack

3.问题及解决方案

- 问题1:虚拟机安装Nessus下载失败

- 问题1解决方案:与同学交流后决定改在Windows上安装Nessus使用。

5.学习感悟、思考等

本次实验内容相比于之前操作上还是较为简单的,除了安装下载Nessus时有些小插曲,总体还是较为顺利的。给同学打qq电话获取其ip所在地址给予了我很深的印象,有一次感受到了网络技术的强大和个人信息泄露真是无处不在。

浙公网安备 33010602011771号

浙公网安备 33010602011771号