ThinkPHP v5.x命令执行漏洞

本来想试试下载的软件可不可以用,结果挖着挖着,跑题了,

用shodan找一下

简单说一下shodan的用法,和fofa差不多,

country #指定国家

city #指定城市

org #对应的组织

net #对应的网络

hostname #对应的主机

port #对应的端口

title #html中的title

html #对应的网页

os #表示操作系统

product # 表示对应的产品

version #对应的版本

用shodan搜索ThinkPHP country:"cn"

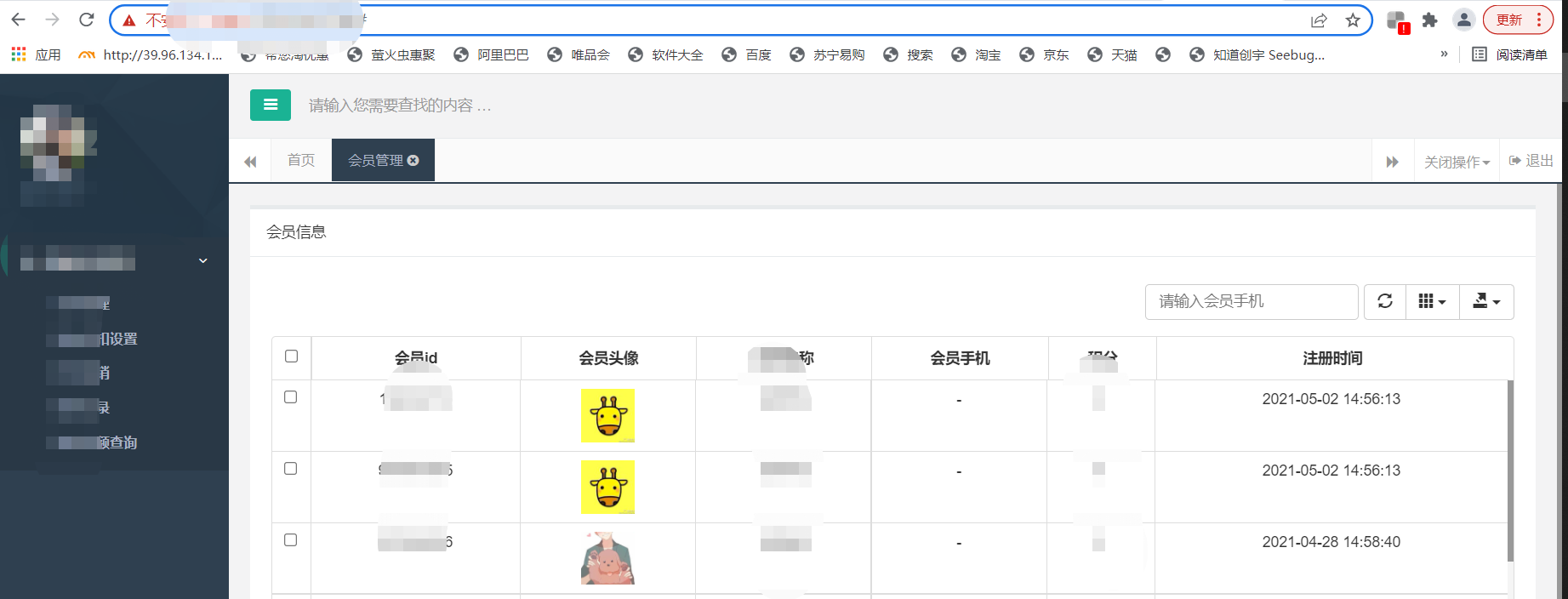

找到一个网站,

本来想试试ThinkPHP v5.x命令执行漏洞,看到登录框,习惯先用几个弱口令登录一下,谁知道试出来了 ,试出来的那一刻说实话有点蒙。

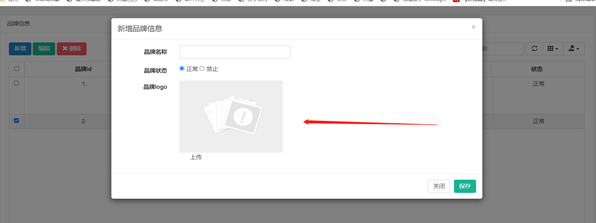

这么神奇的事情,让我有点蒙蔽,来了不逛一下,好像有点不合适,看看有没有上传点,

习惯用burp抓一下包,发现没有任何限制,没有拦截,忘记截图了,哈哈

没有拦截,没有限制????这????

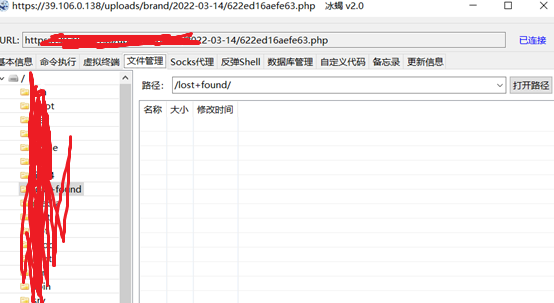

有点太简单,不敢相信,上传冰蝎马,用冰蝎连接,可以配合MSF进内网,美滋滋。

都到这里了,考虑要不到内网看一下,打算配合MSF进内网,可惜没时间了,想想算了,有点不可思议。

本来想试试ThinkPHP v5.x命令执行漏洞,没想到做了个这,乖乖的。

浙公网安备 33010602011771号

浙公网安备 33010602011771号