实验3:OpenFlow协议分析实践

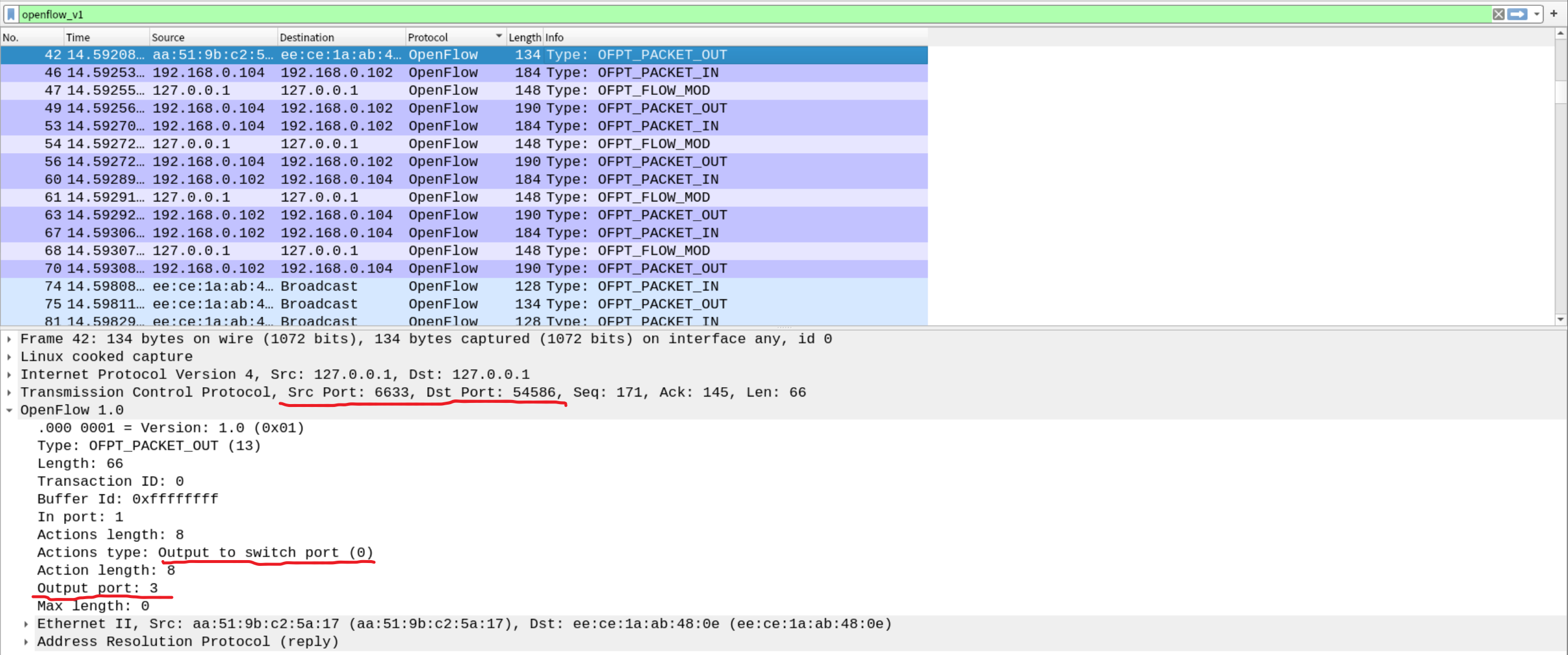

开启wireshark的any模式进行抓包,然后建立目标拓扑,接着mininet>pingall

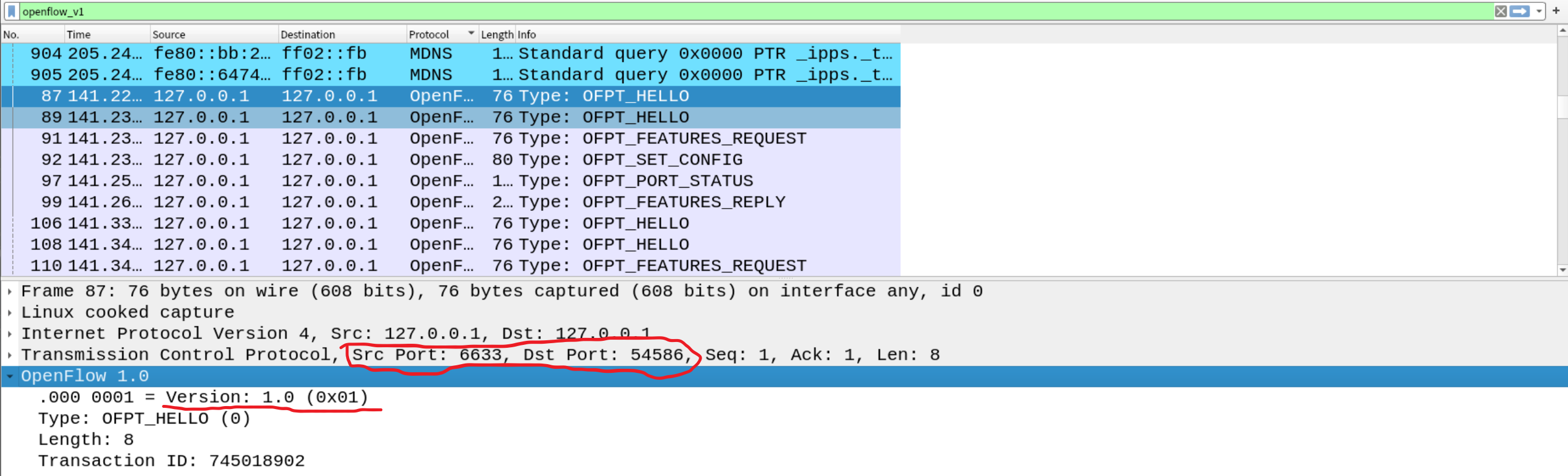

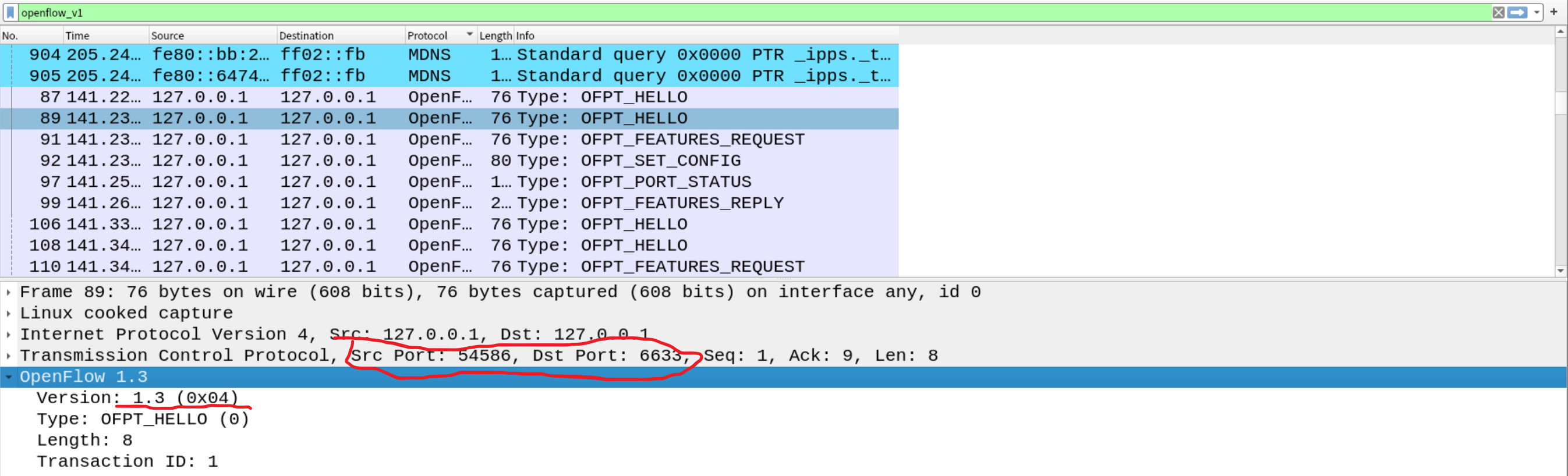

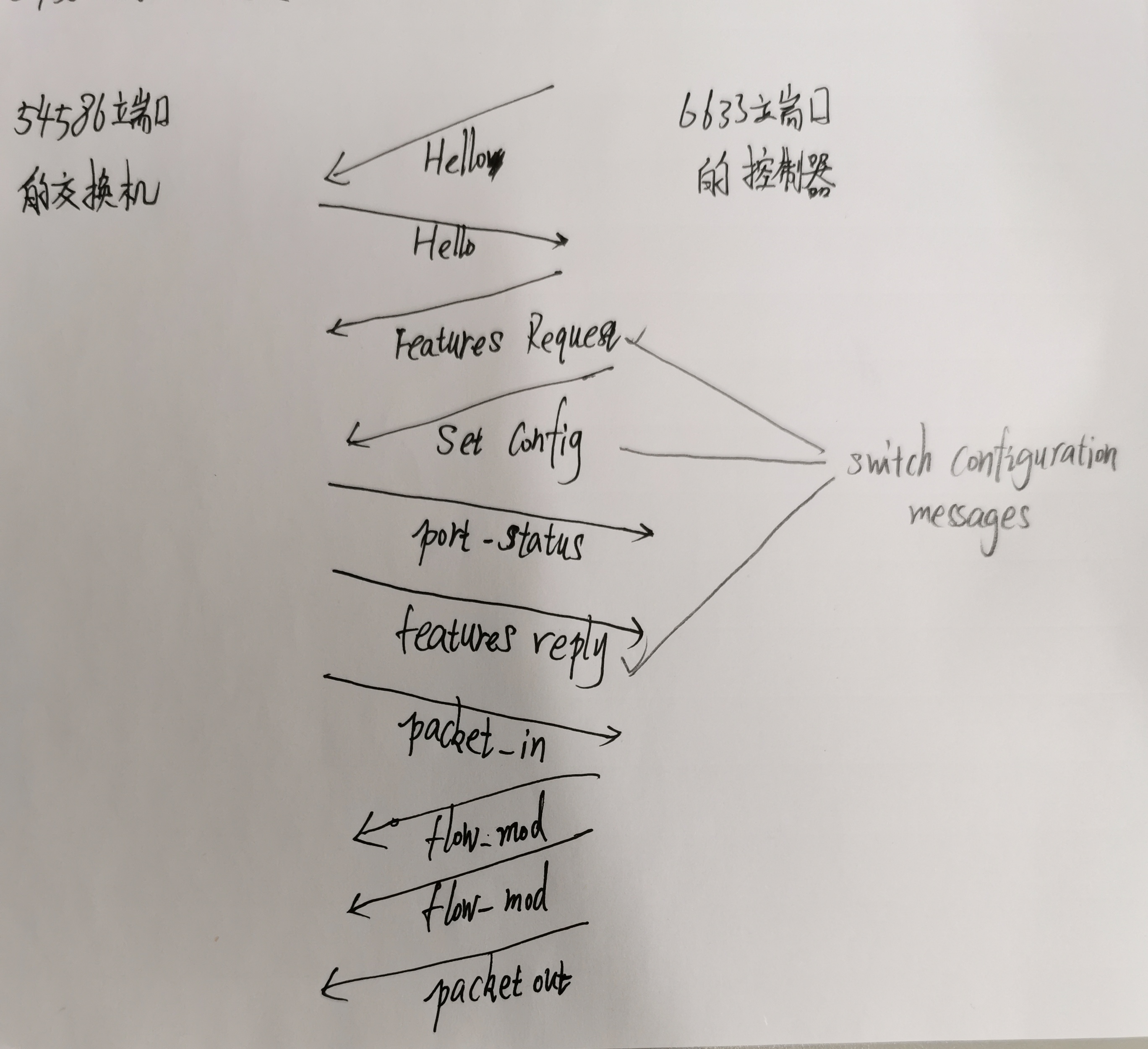

Hello

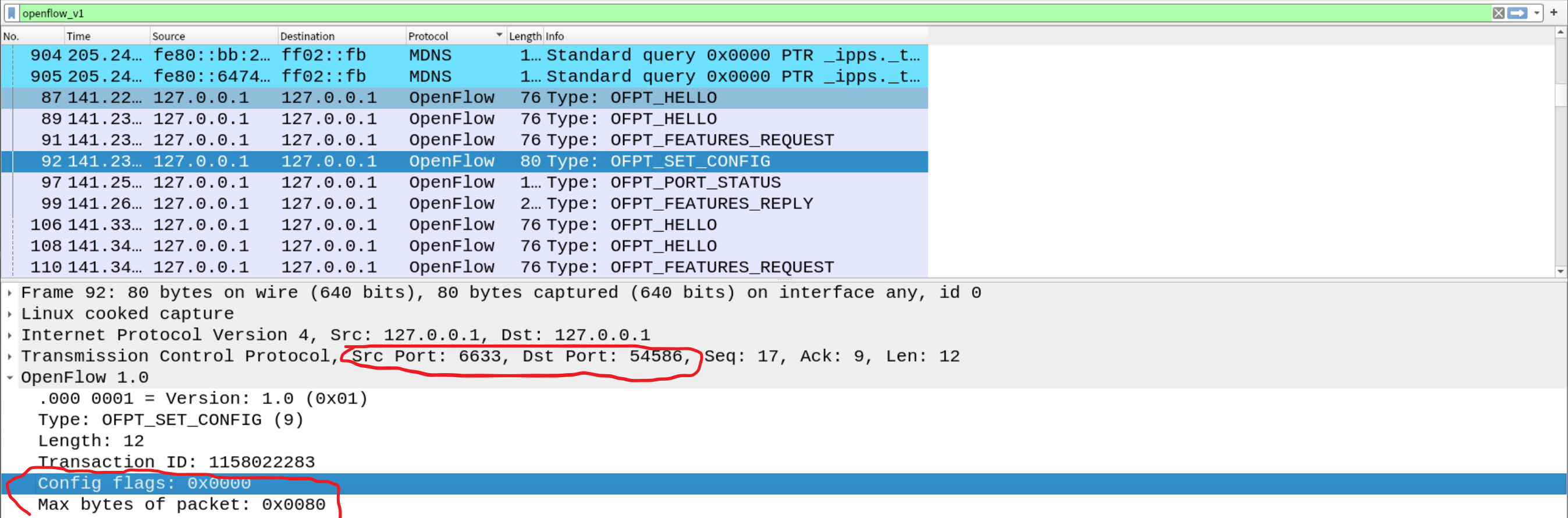

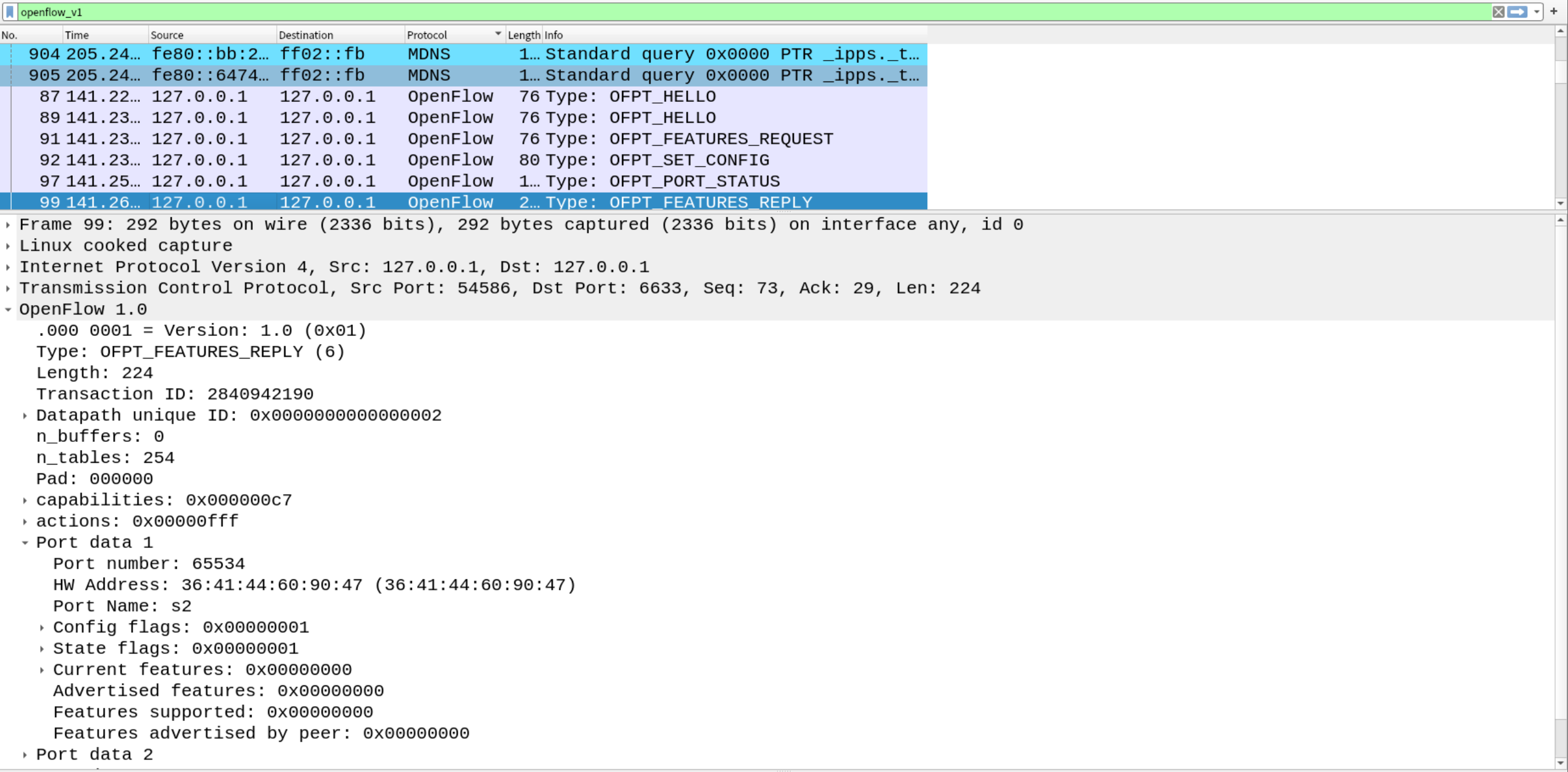

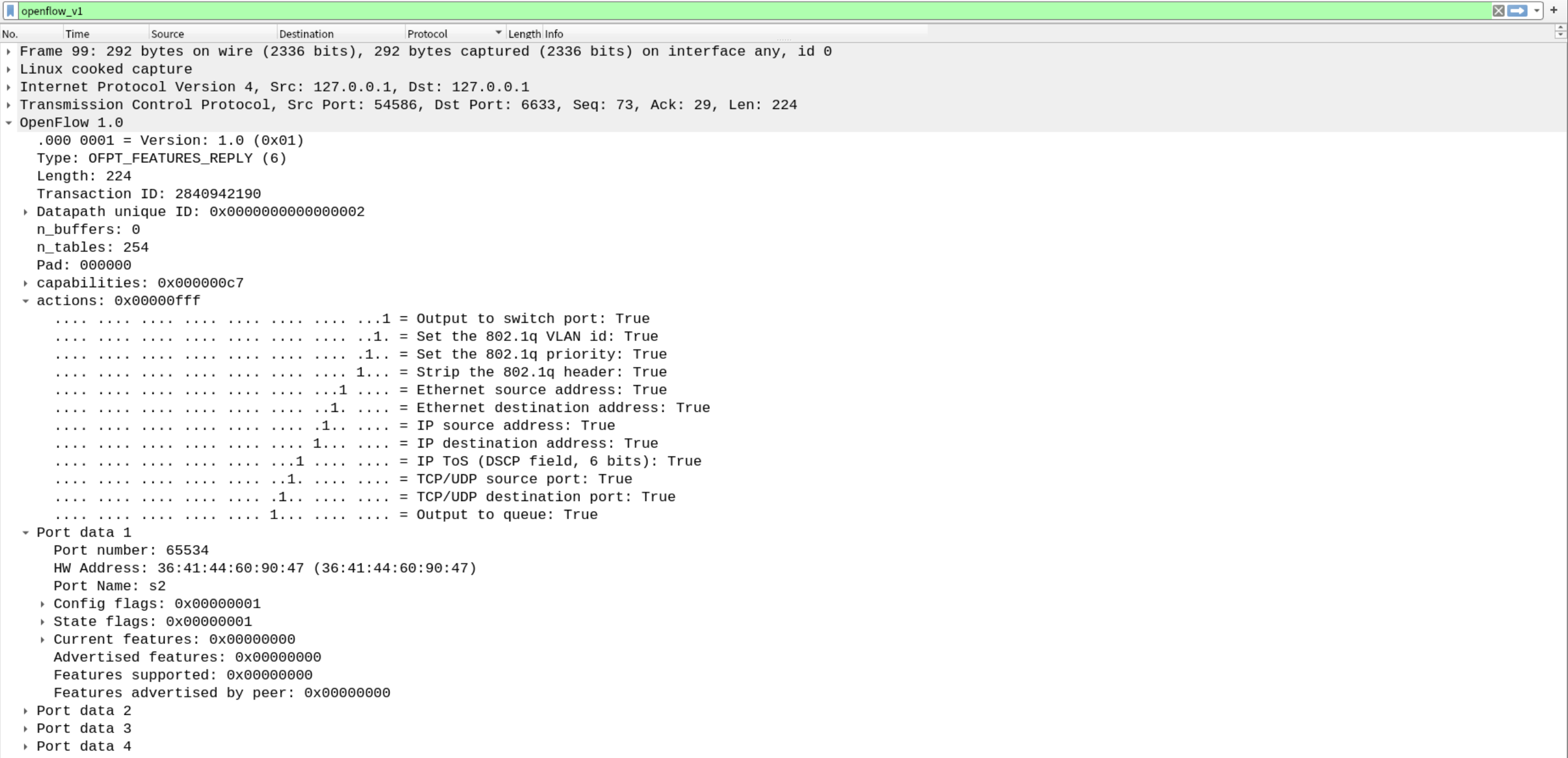

Features Request / Set Conig

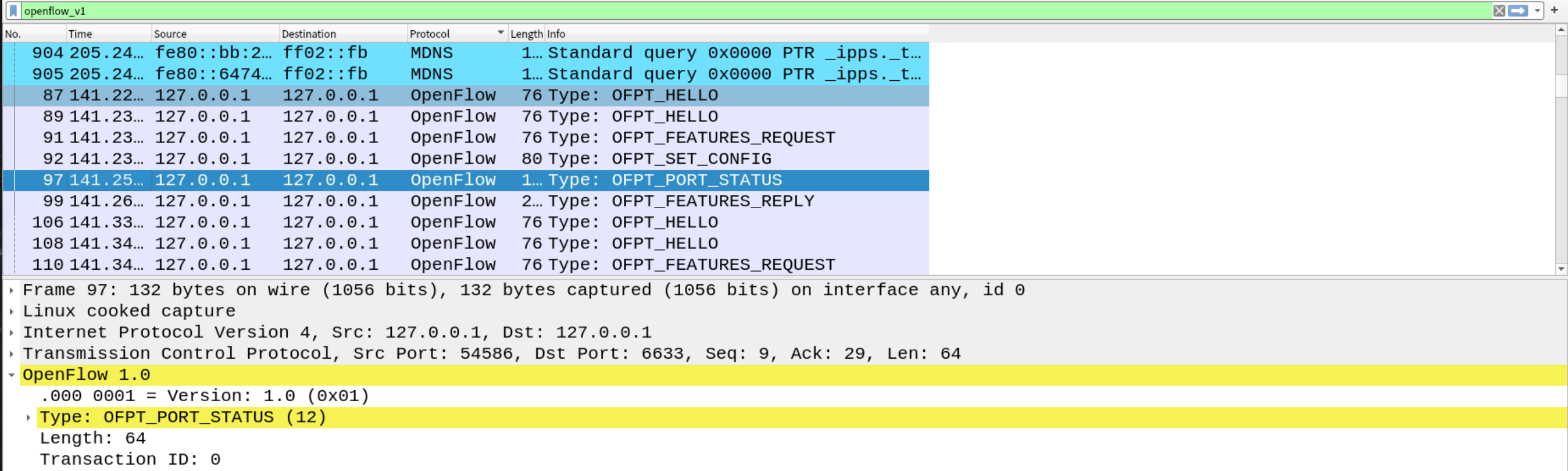

Port_Status

Features Reply

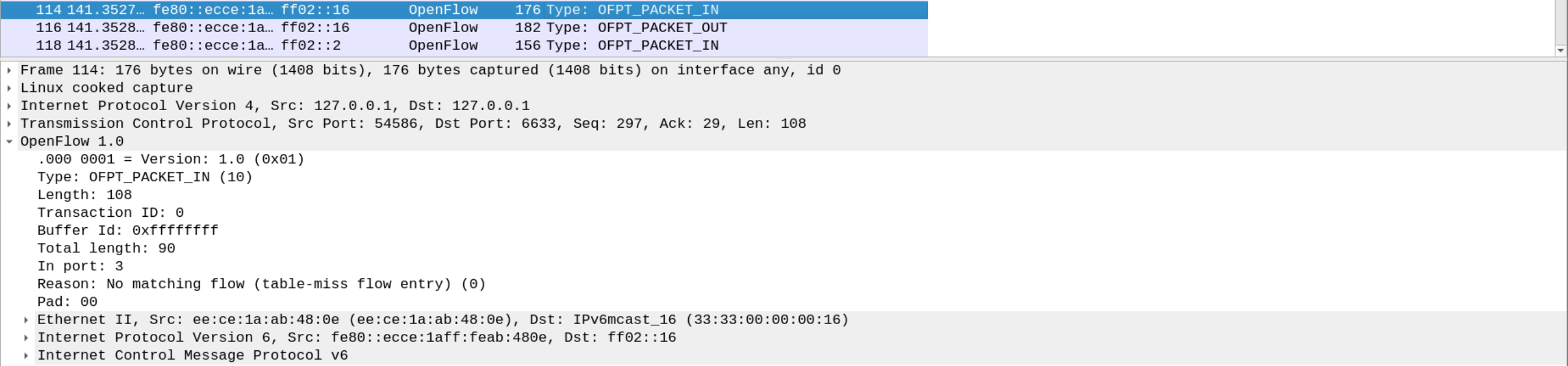

Packet_in

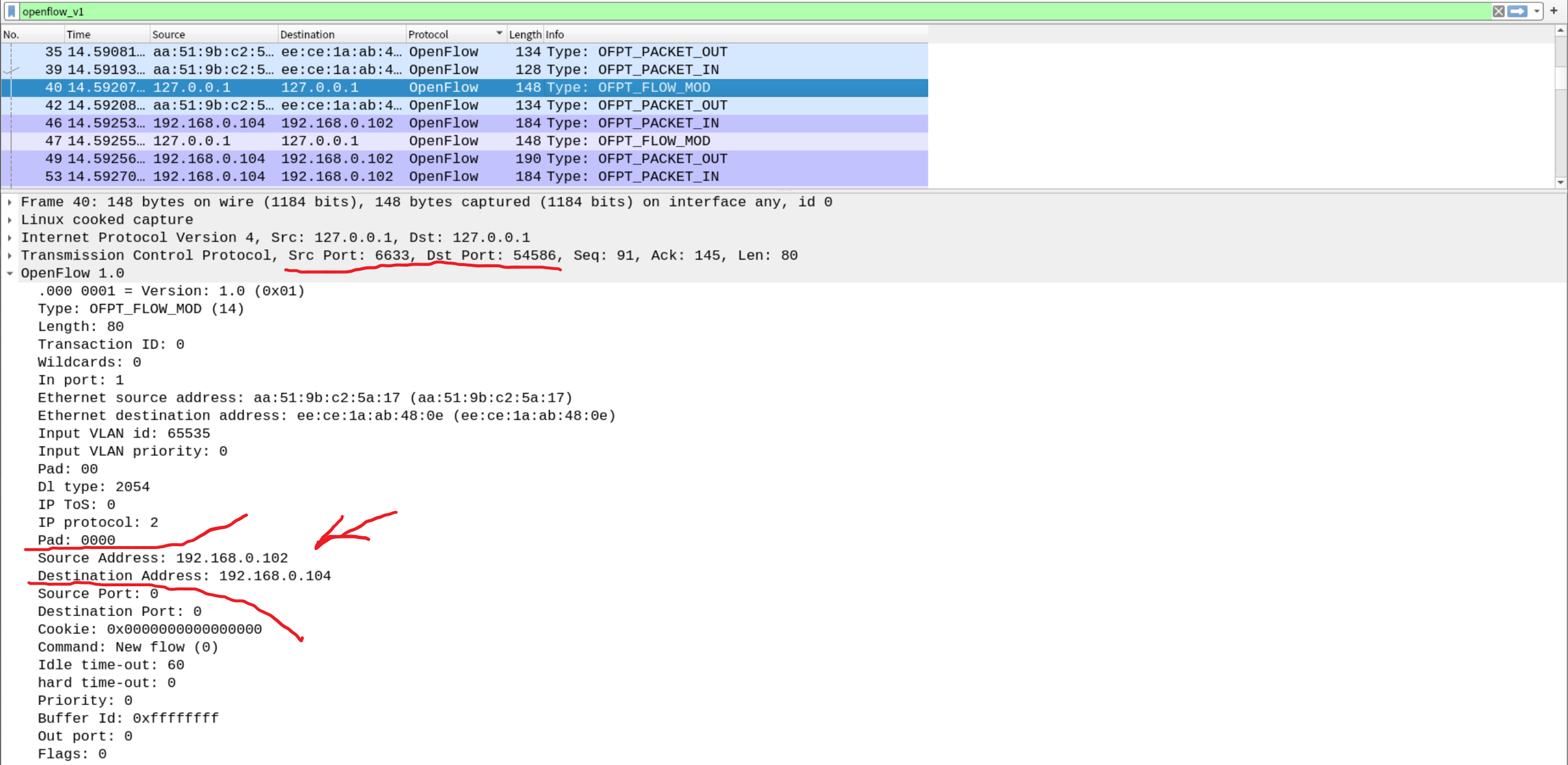

Flow_mod

Packet_out

整理

个人心得

一开始的时候看到这些从未详细了解过的内容胆怯了好久。后来试着按照实验指导书的内容做,wireshark抓包的内容乍看之下纷繁复杂,但分类过后是很有规律的。

先是双方的hello,然后一对的features request和set conig,之后就是长长的packet_in和Packet_out,还有有时出现的echo request和echo ask。在另一个窗口执行pingall后就能看到一对的flow mod

接着就是对比openflow.h头文件的内容,第一眼很吓人,但是经过整理后,本次实验是需要看相关的数据类型,还是可以理解的。

一个包就是按照ofp_header规定的四行数据开头,然后再按照具体的数据类型展开,是很有规律的。本次实验看的数据结构的函数估计也有快200行了,看完这些代码,突然觉得这将近1000行的头文件也不是多得不可阅读

浙公网安备 33010602011771号

浙公网安备 33010602011771号