BUUCTF 54.re3

54.自修改与脚本

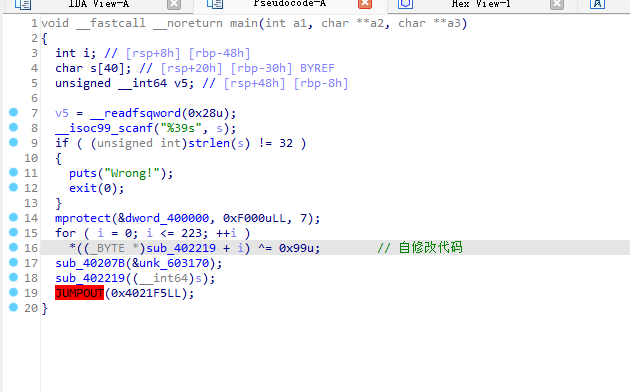

出现了自修改代码

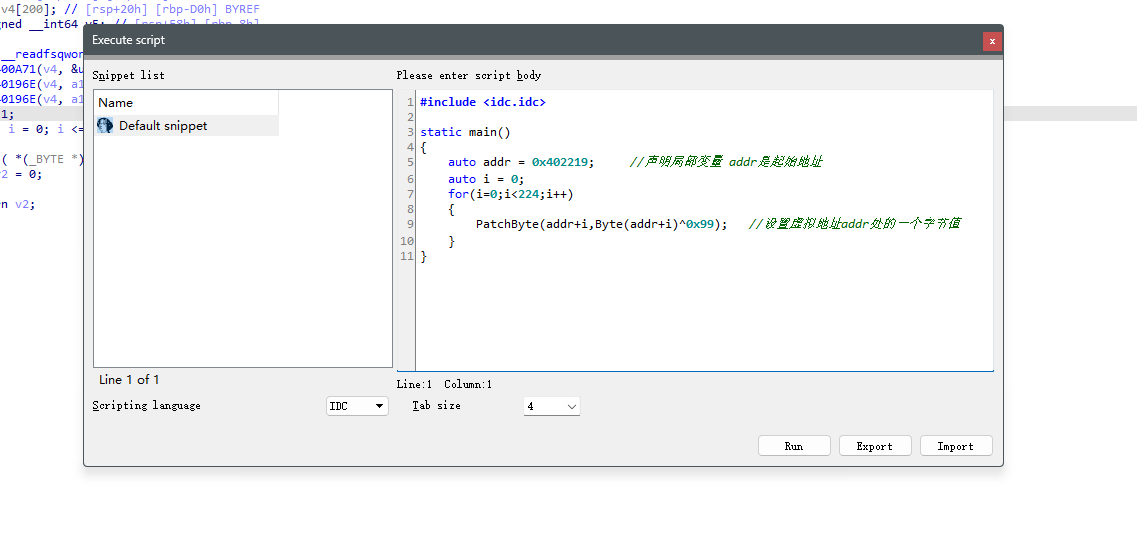

这里第一次使用IDC脚本,跟着前辈的操作,复制代码。

按D解释为数据,按P解释为函数,u不定义

shift+f2打开脚本

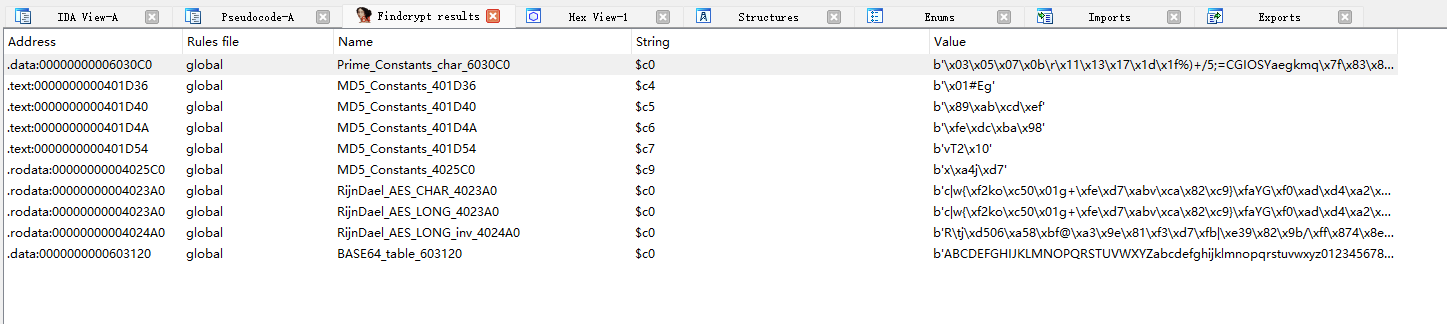

第一次使用findcrypt插件,发现了MD5,AES,Base64

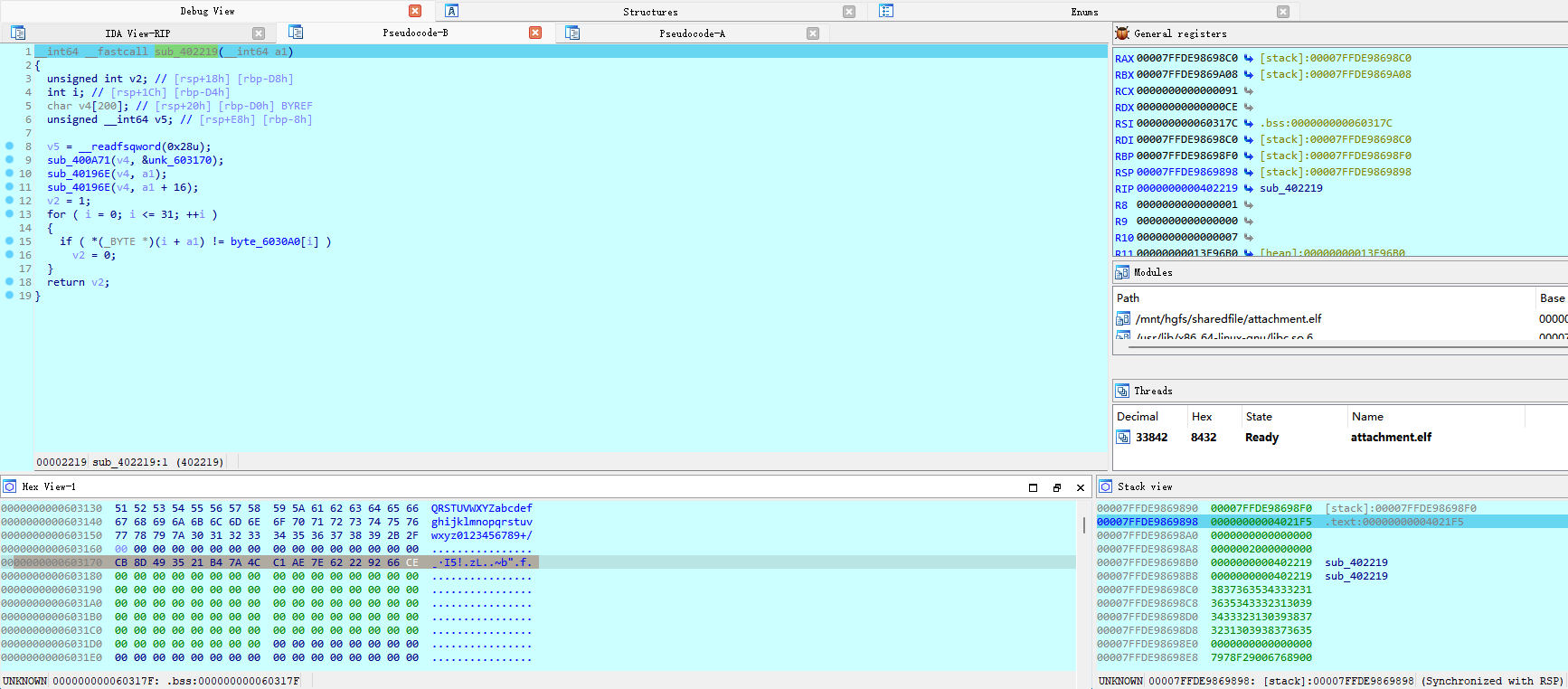

后面的操作需要安装一个64位的linux虚拟机进行ida远程动态调试

教程https://blog.csdn.net/m0_46296905/article/details/115794076

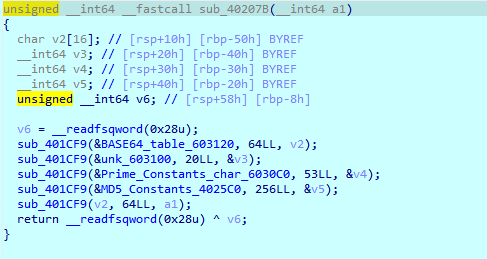

先是进入40207B,在603170出操作,得到AES密钥。具体过程可以忽略,因为进入发现40207b根本没有利用用户输入

所以可以直接在进入402219时查看601370处的数值,即为密钥

402219的A71是为对密钥进行处理,得到轮密钥

196E分别对明文的前16字节和后16字节进行加密

最后再和6030A0处的数据进行比较

最后写脚本解密AES:

浙公网安备 33010602011771号

浙公网安备 33010602011771号