Splunk收集Windows Server域控制器的安全日志(2)

上一篇文章已经搭建好了环境,接下来我们学习如何对日志进行搜索。

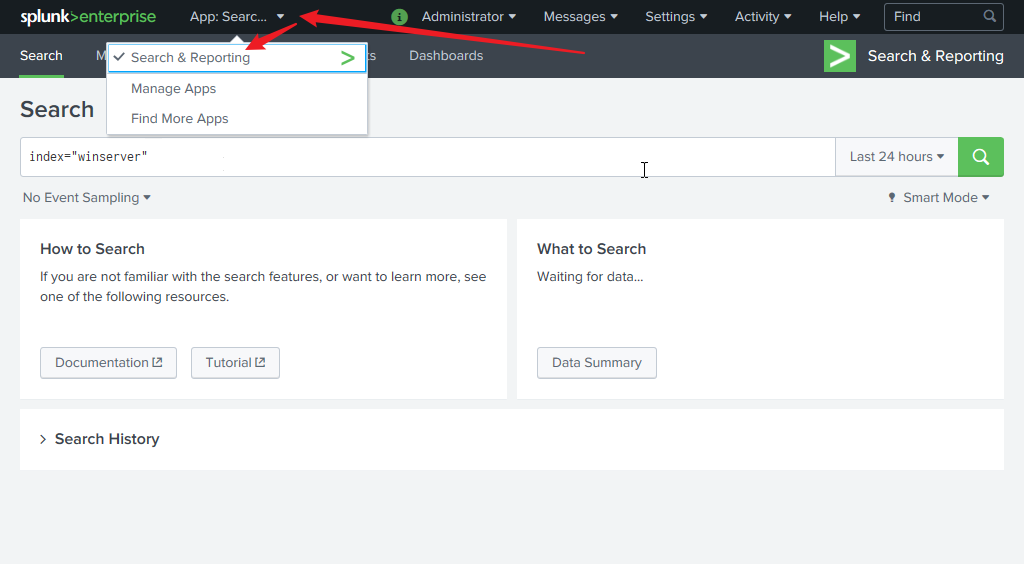

进入搜索页面。

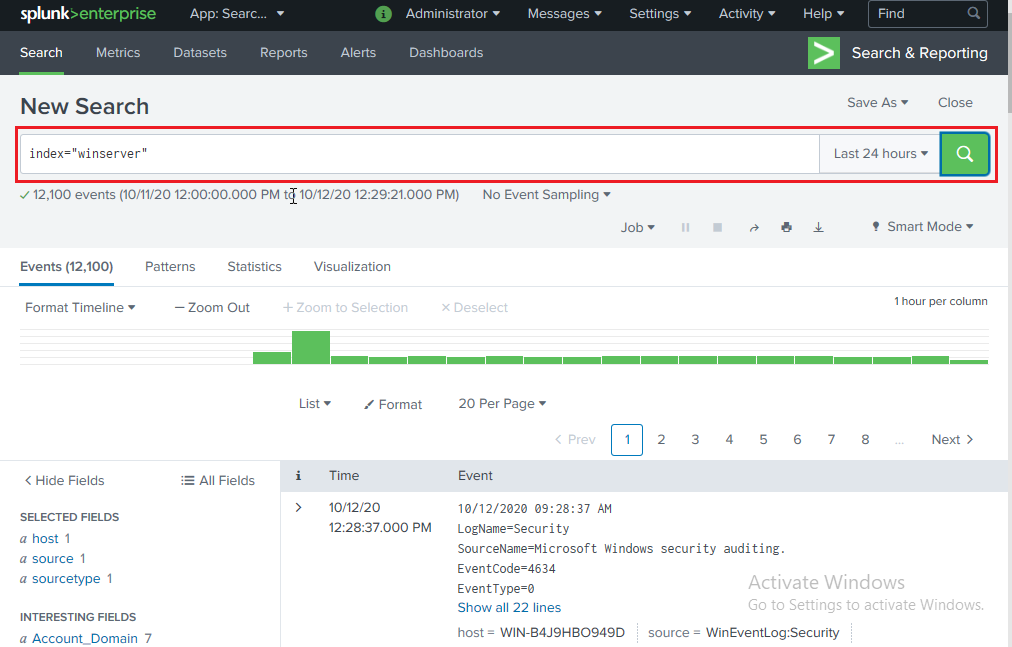

我们存放域控制器security日志的索引名字是winserver,在搜索框进行搜索,index为字段名winserver为字段值,

Splunk会把index="winserver"的日志信息都展示出来,如下图所示。如果你没有搜索到日志,而且确认了其他的配置都

没有问题,那么可能是时间的问题,尝试把搜索框旁边的时间修改一下。

我们在上一篇文章用Splunk部署服务器控制通用转发器收集域控制器的security日志,我们现在来验证一下是否可以收集到域控制器的security日志。

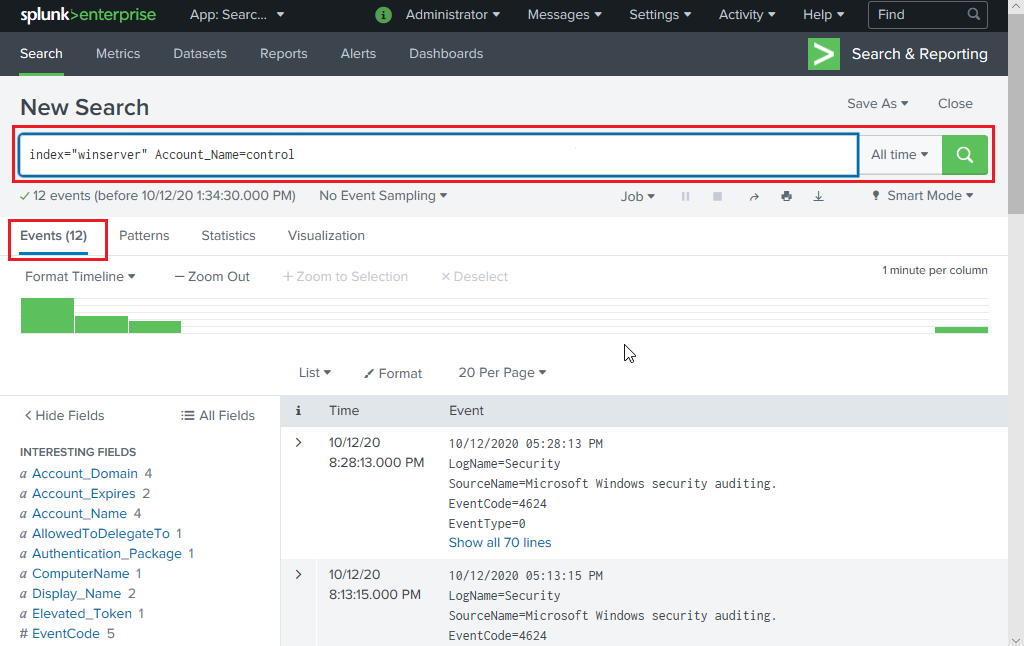

怎么验证呢,我们的拓扑图不是有一台名为control的windows10PC吗,我们使用control加入到域中,然后在control登录域控制器,在搜索是否会产生control

登录域控制器的security日志。

现在已经配置好control加入域了,在control上使用域用户control登录到域控制器,搜索一下是否有control的相关信息。加入域的操作我这里就略过了。

可以看到有12条关于授权名称为control的日志,说明我们成功收集到了域控制器的security日志。

在搜索框里我们使用了两个键值对,它们是and关系,只搜索满足这两个条件的日志。我们可以在每个键值对之间加上OR,那么它们就是or关系了。

windows日志详解可以查阅 https://blog.csdn.net/enweitech/article/details/72682975

浙公网安备 33010602011771号

浙公网安备 33010602011771号