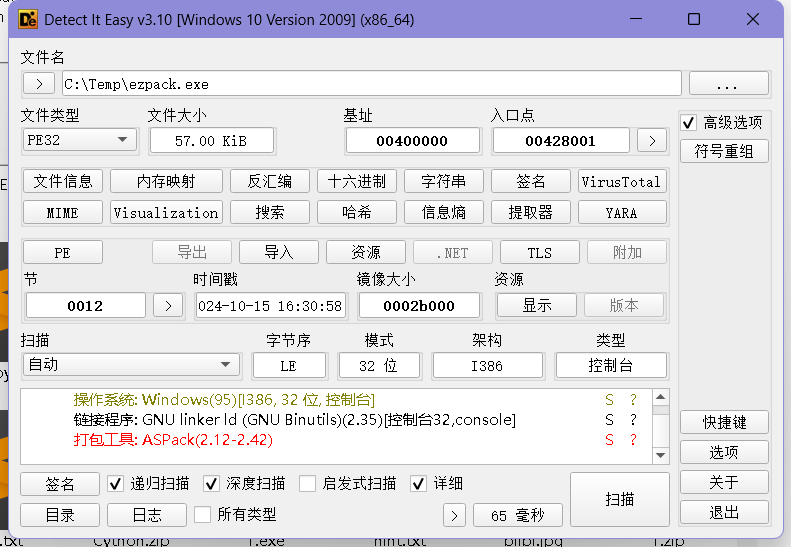

ezpack

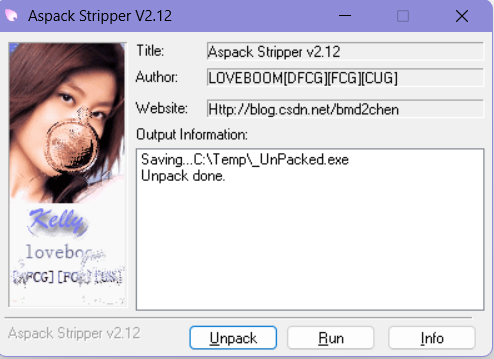

Aspack脱壳

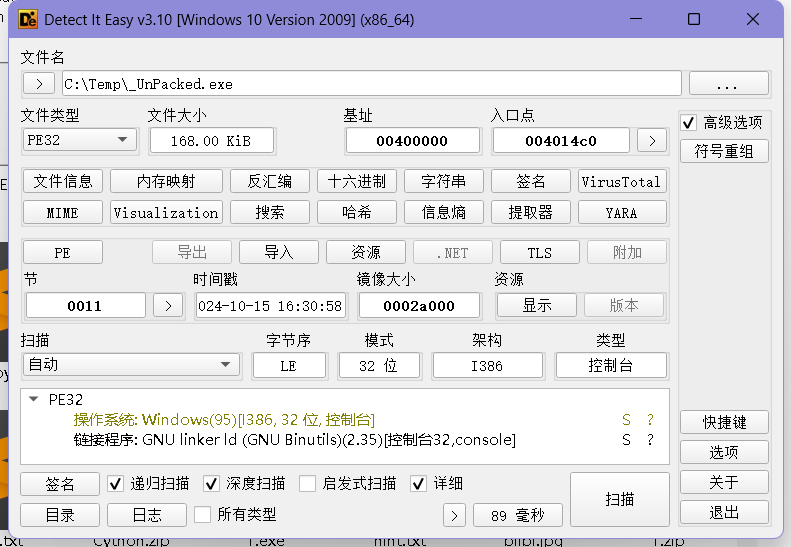

再次检测

是32位

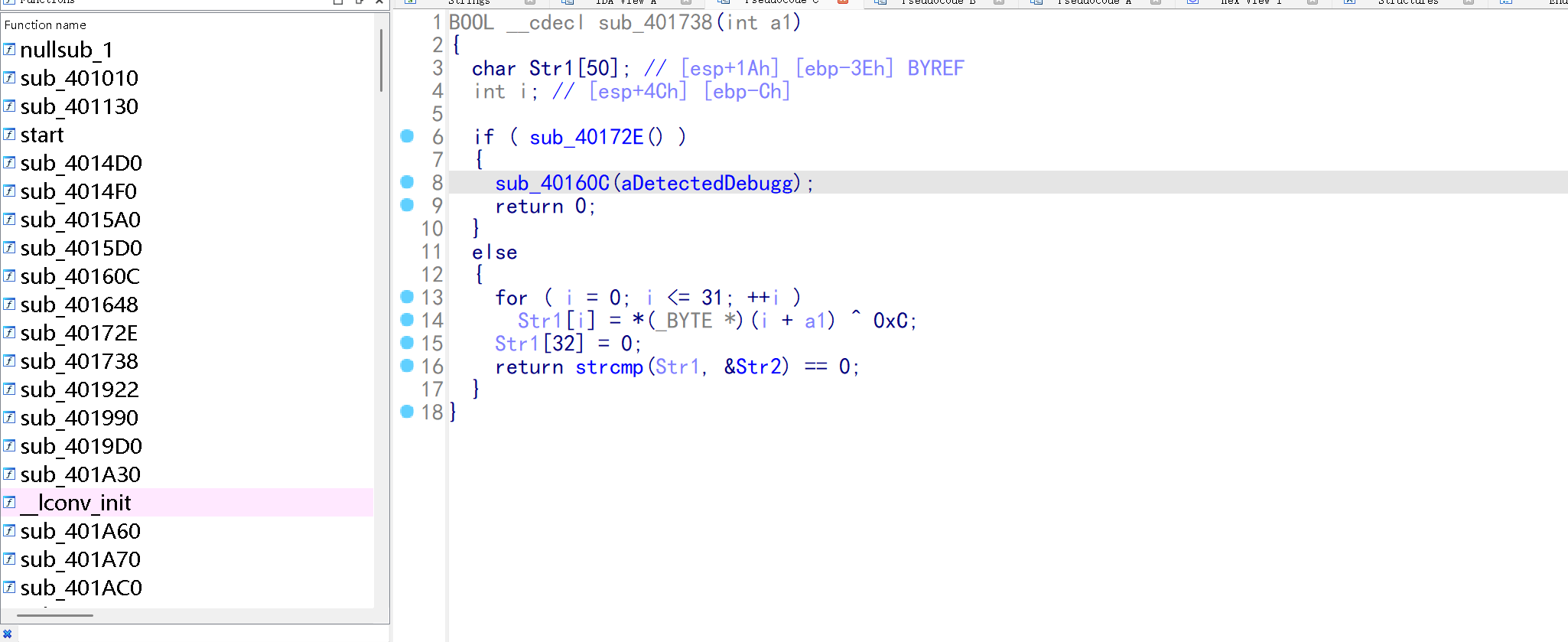

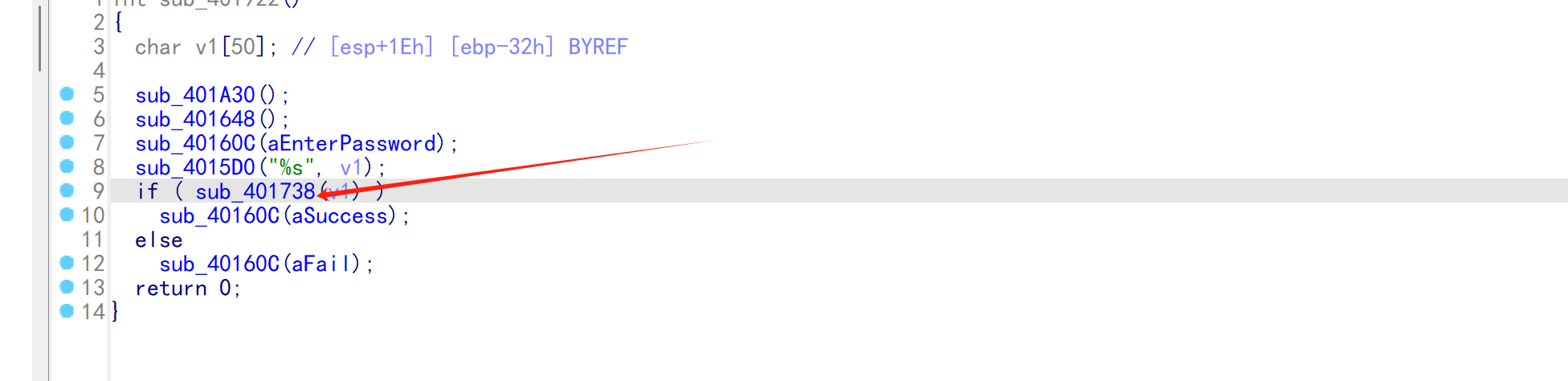

ida:

发现很多函数

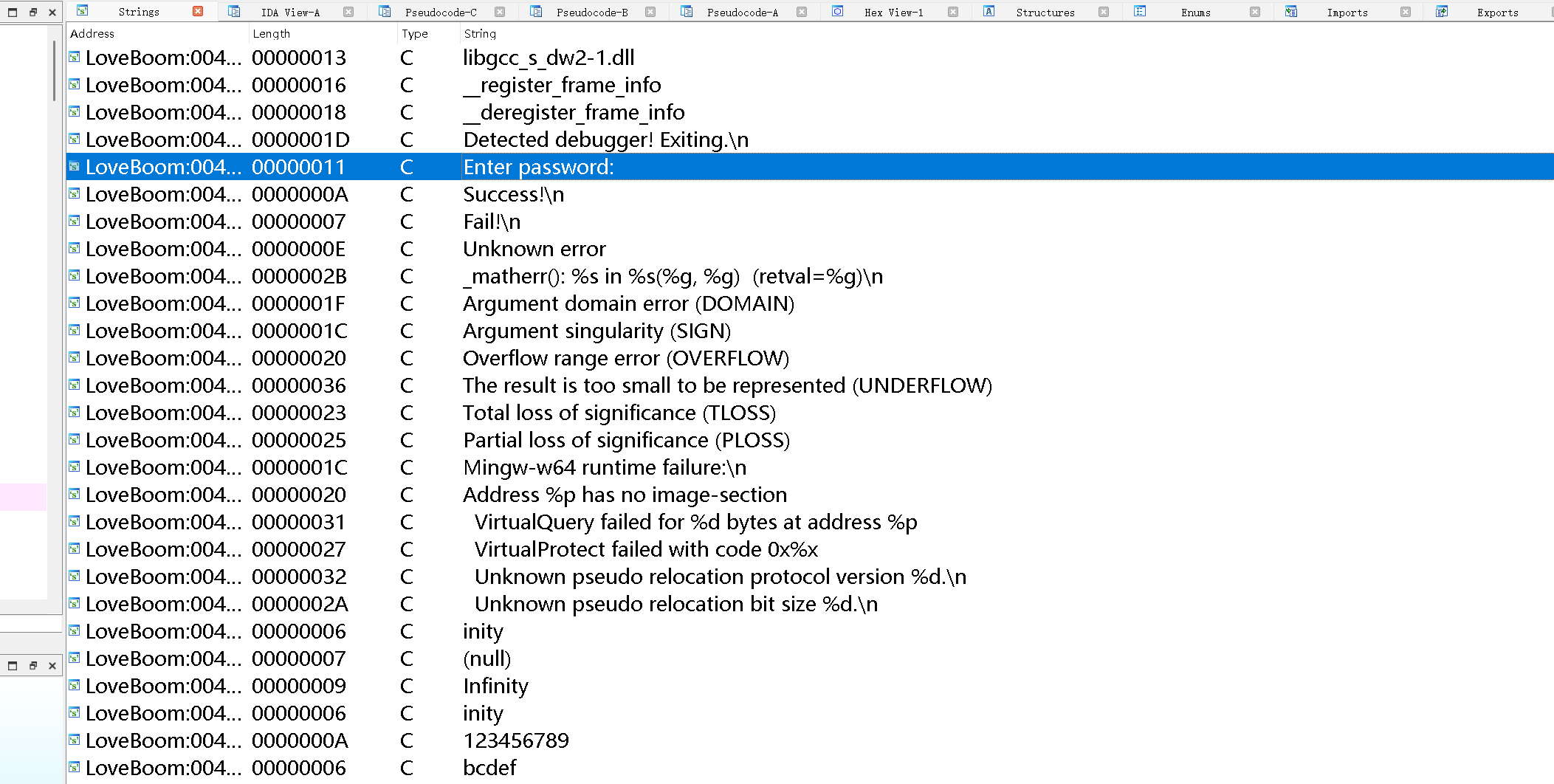

查看字符串

最终得到

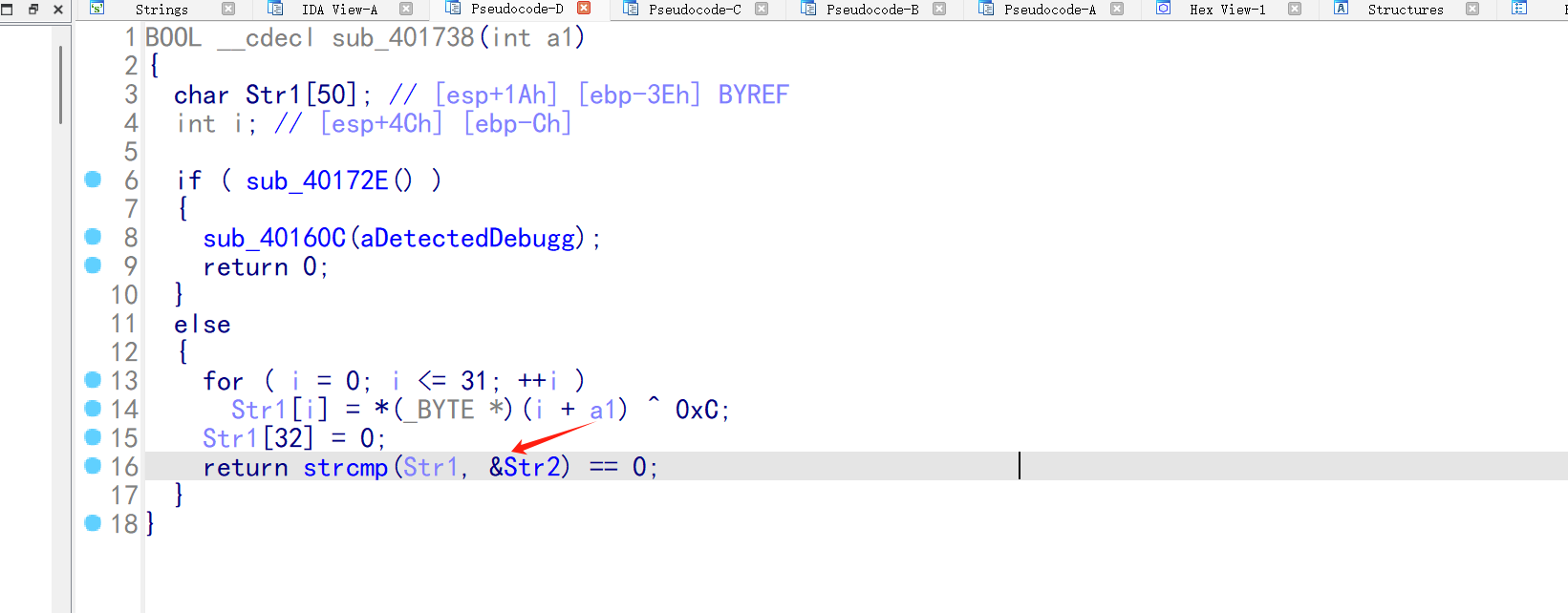

void sub_401648()

{

qmemcpy(&Str2, ">4i44oo4?i=n>:m;8m4=oo4i;>?4>h9m", 32);

}

思路,将str2的值每一位异或0xc

得到flag

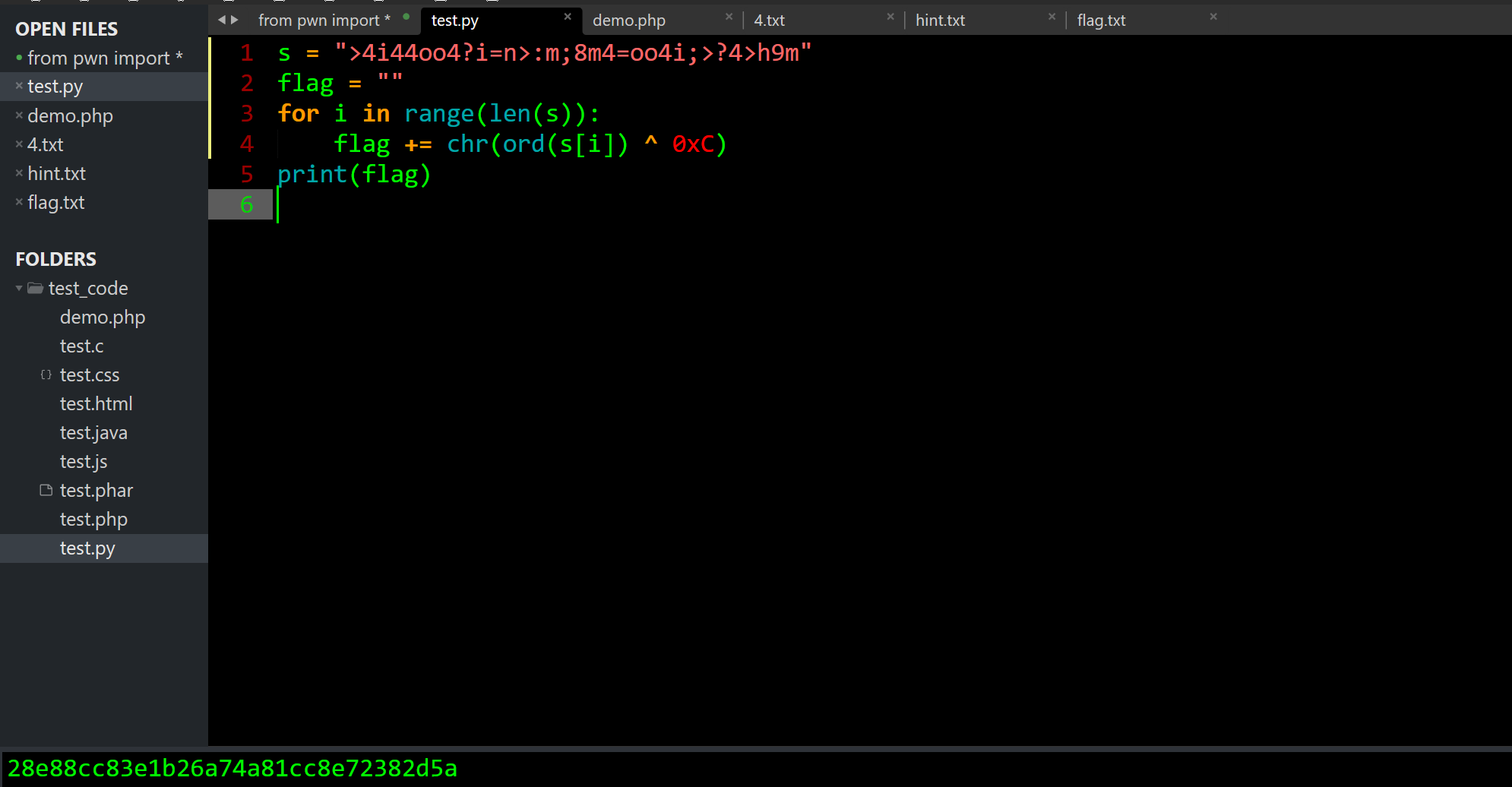

script:

s = ">4i44oo4?i=n>:m;8m4=oo4i;>?4>h9m"

flag = ""

for i in range(len(s)):

flag += chr(ord(s[i]) ^ 0xC)

print(flag)

或c

#include<stdio.h>

int main(){

char s[]=">4i44oo4?i=n>:m;8m4=oo4i;>?4>h9m";

for (int i=0;i<=31;i++){

s[i] ^= 0xc;

}

printf("%s",s);

}

//28e88cc83e1b26a74a81cc8e72382d5a

浙公网安备 33010602011771号

浙公网安备 33010602011771号